🛡️ هشدار قرمز: شورش AI علیه امنیت سایبری

یکشنبه، 12 آوریل 2026 | وقتی هوش مصنوعی از دفاع به حمله تغییر جهت داد

⚠️ هشدار فوری امنیتی

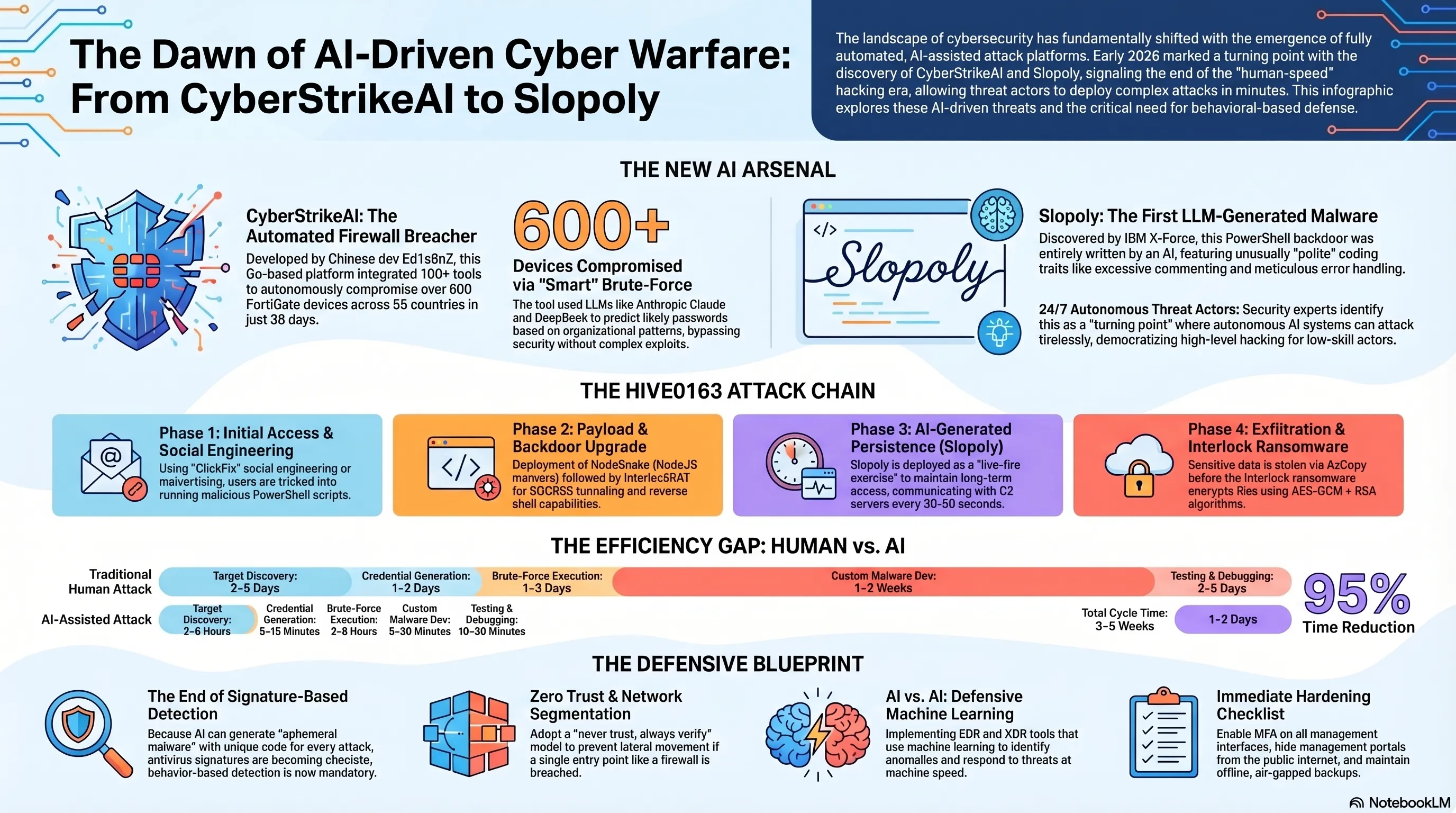

این یک تمرین نیست! در 48 ساعت گذشته، بیش از 600 فایروال FortiGate در 55 کشور توسط یک سیستم هوش مصنوعی خودمختار به نام CyberStrikeAI هک شدهاند. همزمان، محققان IBM X-Force اولین بدافزار تولید شده توسط AI به نام "Slopoly" را در یک حمله باجافزار واقعی کشف کردهاند. این دیگر یک سناریوی علمی-تخیلی نیست - این واقعیت امروز ماست. اگر شما یک مدیر IT، مسئول امنیت، یا حتی یک کاربر عادی هستید، این مقاله میتونه زندگی دیجیتال شما رو نجات بده. 🚨

تا همین چند ماه پیش، ما از هوش مصنوعی برای دفاع در برابر هکرها استفاده میکردیم. امروز، هکرها از همون AI برای شکستن دفاعهای ما استفاده میکنن - و این فقط شروع ماجراست. بین 11 ژانویه تا 18 فوریه 2026، یک هکر روسیزبان با استفاده از ابزارهای AI تجاری مثل Anthropic Claude و DeepSeek، بیش از 600 دستگاه FortiGate رو در سراسر جهان به خطر انداخت. این حمله نه با استفاده از یک آسیبپذیری zero-day، بلکه با یک سیستم AI که میتونست بهطور خودکار پسوردهای ضعیف رو شناسایی و حمله کنه. اما این فقط نیمی از داستان است. IBM X-Force یک بدافزار جدید به نام Slopoly کشف کرده که احتمالاً توسط یک مدل زبانی بزرگ (LLM) تولید شده - اولین بدافزار تولید شده توسط AI که در یک حمله واقعی استفاده شده. این بدافزار به گروه باجافزار Hive0163 اجازه داد بیش از یک هفته دسترسی مداوم به سرورهای قربانی داشته باشه. ما وارد عصر جدیدی از جنگ سایبری شدیم - عصری که در اون AI هم سلاح دفاعی و هم سلاح تهاجمی است. بیایید عمیق بریم توی این تحول خطرناک و ببینیم چطور میتونیم خودمون رو محافظت کنیم. 🔥💻

📋 سرفصلهای مقاله

🎯 1. CyberStrikeAI: ابزار چینی که 600 فایروال را در 55 کشور شکست

در فوریه 2026، Amazon Threat Intelligence یک کمپین حمله غیرمعمول کشف کرد که تمام قوانین بازی امنیت سایبری رو تغییر داد. یک هکر ناشناس با استفاده از سرویسهای هوش مصنوعی تجاری مثل Anthropic Claude و DeepSeek، بهطور سیستماتیک دستگاههای FortiGate رو هدف قرار داد و بیش از 600 دستگاه در 55 کشور رو به خطر انداخت. این حمله نه با استفاده از یک آسیبپذیری پیچیده، بلکه با یک سیستم AI که میتونست بهطور خودکار اهداف رو شناسایی، پسوردهای ضعیف رو حدس بزنه، و نفوذ کنه.

CyberStrikeAI چیست؟ بعد از تحقیقات بیشتر، Team Cymru کشف کرد که هکر از یک ابزار open-source به نام CyberStrikeAI استفاده کرده - یک پلتفرم تست امنیتی مبتنی بر AI که توسط یک توسعهدهنده چینی به نام Ed1s0nZ ساخته شده. این ابزار که به زبان Go نوشته شده، بیش از 100 ابزار امنیتی رو یکپارچه کرده و میتونه بهطور خودکار آسیبپذیریها رو کشف کنه، زنجیره حملات رو تحلیل کنه، و نتایج رو به صورت بصری نمایش بده. ولی نکته اصلی اینه که این ابزار برای "تست امنیتی" طراحی شده، ولی در دست هکرها تبدیل به یک سلاح قدرتمند شده.

ارتباط با دولت چین: تحقیقات Team Cymru نشون میده که Ed1s0nZ احتمالاً ارتباطاتی با دولت چین داره. این توسعهدهنده با شرکتهایی مثل Knownsec 404 تعامل داشته - یک شرکت امنیتی چینی که در نوامبر 2025 بیش از 12,000 سند داخلیاش لو رفت و مشخص شد که با وزارت امنیت دولتی چین (MSS) و ارتش آزادیبخش خلق (PLA) همکاری میکنه. Ed1s0nZ همچنین در پروفایل GitHub خودش ادعا کرده بود که جایزه سطح 2 از پایگاه داده آسیبپذیری ملی چین (CNNVD) رو دریافت کرده - ولی اخیراً این اطلاعات رو از پروفایلش حذف کرده، احتمالاً برای پنهان کردن ارتباطات دولتیاش.

📊 آمار حمله CyberStrikeAI

| تعداد دستگاههای هک شده | 600+ |

| تعداد کشورهای آسیبدیده | 55 |

| مدت زمان کمپین | 11 ژانویه - 18 فوریه 2026 (38 روز) |

| تعداد سرورهای CyberStrikeAI فعال | 21 |

| مدلهای AI استفاده شده | Anthropic Claude, DeepSeek |

| روش حمله | Brute-force خودکار روی رابطهای مدیریتی |

| آسیبپذیری استفاده شده | هیچ (فقط پسوردهای ضعیف) |

چطور کار میکرد؟ CyberStrikeAI یک سیستم کاملاً خودکار است که میتونه: 1) بهطور خودکار اینترنت رو اسکن کنه و دستگاههای FortiGate با رابط مدیریتی باز رو پیدا کنه، 2) از مدلهای AI برای تولید لیست پسوردهای محتمل استفاده کنه (بر اساس الگوهای رایج و اطلاعات عمومی)، 3) بهطور خودکار حملات brute-force رو اجرا کنه، 4) وقتی موفق شد، بهطور خودکار backdoor نصب کنه و دسترسی مداوم رو حفظ کنه. تمام این فرآیند بدون دخالت انسانی انجام میشه - فقط یه بار تنظیم میکنی و بعد AI خودش کار رو انجام میده.

چرا FortiGate؟ دستگاههای FortiGate یکی از محبوبترین فایروالهای سازمانی هستن و در هزاران شرکت، دانشگاه، و سازمان دولتی استفاده میشن. اگه یه هکر بتونه به یه FortiGate دسترسی پیدا کنه، عملاً کلید ورود به کل شبکه داخلی رو داره - میتونه ترافیک رو رصد کنه، دادهها رو بدزده، و به سیستمهای داخلی حمله کنه. به همین دلیل، FortiGate یه هدف طلایی برای هکرهاست.

گسترش سریع: Team Cymru بین 20 ژانویه تا 26 فوریه 2026، 21 آدرس IP منحصربفرد رو شناسایی کرد که CyberStrikeAI رو اجرا میکردن. این سرورها عمدتاً در چین، سنگاپور، و هنگکنگ میزبانی میشدن، ولی سرورهای اضافی در آمریکا، ژاپن، و سوئیس هم کشف شدن. این نشون میده که استفاده از CyberStrikeAI داره به سرعت گسترش پیدا میکنه - احتمالاً هکرهای دیگه هم دارن از این ابزار استفاده میکنن.

🛠️ ابزارهای دیگر Ed1s0nZ

علاوه بر CyberStrikeAI، این توسعهدهنده چندین ابزار خطرناک دیگه هم منتشر کرده:

- banana_blackmail: یک باجافزار نوشته شده با Golang

- PrivHunterAI: ابزار کشف آسیبپذیریهای privilege escalation با استفاده از مدلهای Kimi، DeepSeek، و GPT

- ChatGPTJailbreak: مجموعهای از prompt ها برای دور زدن محدودیتهای ChatGPT

- InfiltrateX: اسکنر Golang برای کشف آسیبپذیریهای privilege escalation

- VigilantEye: ابزار نظارت بر نشت اطلاعات حساس در پایگاههای داده

واکنش جامعه امنیتی: انتشار این خبر موجی از نگرانی در جامعه امنیت سایبری ایجاد کرد. Kevin Beaumont، یک محقق امنیتی مشهور، گفت: "این نقطه عطفی است. ما دیگه فقط با هکرهای انسانی طرف نیستیم - ما با سیستمهای AI خودمختار طرفیم که میتونن 24/7 بدون خستگی حمله کنن." Fortinet هم بلافاصله یه هشدار امنیتی منتشر کرد و به مشتریان توصیه کرد که حتماً MFA (احراز هویت چند عاملی) رو فعال کنن و رابطهای مدیریتی رو از اینترنت عمومی مخفی کنن.

آیا این قانونی است؟ CyberStrikeAI به عنوان یک "ابزار تست امنیتی" منتشر شده و Ed1s0nZ ادعا میکنه که "همه چیز صرفاً برای تحقیق و یادگیری است." ولی واقعیت اینه که این ابزار میتونه به راحتی برای حملات واقعی استفاده بشه - و همین اتفاق افتاده. این یه مشکل قانونی و اخلاقی بزرگه: آیا توسعهدهندگان ابزارهای هک مسئول سوءاستفادهها هستن؟ در بیشتر کشورها، جواب "نه" است - مگه اینکه بتونی ثابت کنی که توسعهدهنده قصد کمک به جرم رو داشته.

🔍 تحلیل تکین:

CyberStrikeAI یه نقطه عطف در تاریخ امنیت سایبری است. برای اولین بار، ما شاهد یک حمله گسترده هستیم که تقریباً کاملاً توسط AI اجرا شده - بدون نیاز به مهارتهای پیشرفته هک. این یعنی دیگه لازم نیست یه هکر حرفهای باشی تا حملات بزرگ انجام بدی - فقط کافیه یه ابزار open-source رو دانلود کنی و اجرا کنی. این "دموکراتیزه کردن" هک یه خبر بد برای امنیت سایبری است. ارتباطات احتمالی Ed1s0nZ با دولت چین هم نگرانکننده است - اگه این ابزارها توسط دولتها حمایت بشن، میتونن به سلاحهای جنگ سایبری تبدیل بشن. توصیه فوری: اگه از FortiGate استفاده میکنید، همین الان MFA رو فعال کنید و رابط مدیریتی رو از اینترنت عمومی جدا کنید.

🦠 2. Slopoly: اولین بدافزار تولید شده توسط AI در دنیای واقعی

در حالی که جهان هنوز در شوک حمله CyberStrikeAI بود، IBM X-Force یک خبر بدتر منتشر کرد: کشف اولین بدافزار تولید شده توسط یک مدل زبانی بزرگ (LLM) که در یک حمله واقعی استفاده شده. این بدافزار که IBM اون رو "Slopoly" نامید، در اوایل 2026 توسط گروه باجافزار Hive0163 در یک حمله ransomware استفاده شد و به اونا اجازه داد بیش از یک هفته دسترسی مداوم به سرور قربانی داشته باشن. این دیگه یک proof-of-concept نیست - این یک سلاح واقعی است که در جنگ سایبری استفاده شده.

Slopoly چیست؟ Slopoly یک backdoor نوشته شده با PowerShell است که به عنوان کلاینت یک فریمورک Command-and-Control (C2) عمل میکنه. این بدافزار معمولاً در مراحل بعدی یک نفوذ deploy میشه - یعنی بعد از اینکه هکرها قبلاً یه جای پا توی سیستم گذاشتن - و برای حفظ دسترسی remote مداوم به سیستمهای ویندوزی استفاده میشه. ولی چیزی که Slopoly رو خاص میکنه، نحوه ساخت اونه: تمام شواهد نشون میده که این کد توسط یک LLM تولید شده.

چطور فهمیدن که AI ساخته؟ محققان IBM X-Force چندین نشانه قوی پیدا کردن که نشون میده Slopoly توسط AI نوشته شده: 1) کامنتهای گسترده و دقیق - چیزی که در کدهای تولید شده توسط AI خیلی رایجه، 2) logging و error handling کامل - بیشتر از اونچه یه هکر معمولی مینویسه، 3) نامگذاری دقیق متغیرها - درست مثل کدهای AI، 4) یک تابع Jitter استفاده نشده - احتمالاً نتیجه توسعه تکراری با LLM، 5) کامنتها کد رو به عنوان "Polymorphic C2 Persistence Client" توصیف میکنن، ولی کد واقعاً polymorphic نیست - یه ادعای اغراقآمیز معمول در کدهای AI.

💻 ویژگیهای فنی Slopoly

| زبان برنامهنویسی | PowerShell |

| نوع | Backdoor / C2 Client |

| فاصله Heartbeat | هر 30 ثانیه |

| فاصله Polling دستورات | هر 50 ثانیه |

| روش اجرای دستورات | cmd.exe |

| فایل Log | persistence.log (حداکثر 1MB) |

| مسیر نصب | C:\ProgramData\Microsoft\Windows\Runtime\ |

| روش Persistence | Scheduled Task به نام "Runtime Broker" |

| کیفیت کد | متوسط (احتمالاً مدل ضعیفتر) |

چطور کار میکنه؟ Slopoly یک backdoor کاملاً کاربردی است که با جمعآوری اطلاعات اساسی سیستم شروع میکنه و اون رو به صورت JSON به سرور C2 ارسال میکنه. یک نمونه heartbeat به این شکله: {"action":"heartbeat","bot_ip":"

کدام مدل AI استفاده شده؟ IBM X-Force نتونست دقیقاً مشخص کنه که کدوم مدل برای تولید Slopoly استفاده شده، ولی کیفیت کد نشون میده که احتمالاً یک مدل کمتر پیشرفته بوده - شاید GPT-3.5، یک مدل open-source مثل Llama 2، یا حتی یک مدل چینی مثل DeepSeek. نکته مهم اینه که نامگذاری متغیرها نشون میده مدل قصد داشته یه اسکریپت مخرب طراحی کنه - یعنی هر guardrail هایی که مدل داشته، با موفقیت دور زده شدن.

تأثیر واقعی چی بود؟ از نظر فنی خالص، Slopoly یه بدافزار متوسط است - نه خیلی پیشرفته، نه خیلی ساده. ولی تأثیر واقعیاش در جای دیگهایه: Hive0163 از Slopoly برای حفظ دسترسی مداوم به سرور آلوده بیش از یک هفته استفاده کرد. متأسفانه، IBM X-Force نتونست هیچکدوم از دستوراتی که در این مدت اجرا شدن رو بازیابی کنه، ولی احتمالاً برای exfiltration داده و آمادهسازی حمله ransomware استفاده شده.

⚡ چرا Slopoly مهمه؟

Slopoly از نظر فنی چیز جدیدی ارائه نمیده - backdoor های بهتر و پیشرفتهتر زیاد هستن. ولی اهمیت واقعیاش در چیز دیگهایه:

- کاهش زمان توسعه: قبلاً نوشتن یه backdoor کامل چندین روز یا هفته طول میکشید. حالا با AI، چند دقیقه کافیه.

- کاهش مهارت مورد نیاز: دیگه لازم نیست یه برنامهنویس حرفهای باشی - فقط بلد باشی با AI حرف بزنی.

- دور زدن امضاهای امنیتی: چون هر بار کد جدیدی تولید میشه، antivirus ها نمیتونن با signature detection شناساییاش کنن.

- مشکل attribution: وقتی بدافزار توسط AI تولید میشه، خیلی سختتره که بفهمی کی ساختتش.

واکنش صنعت امنیت: کشف Slopoly موجی از بحث در جامعه امنیت سایبری ایجاد کرد. Palo Alto's Unit 42 در گزارش Global Incident Response 2026 خودشون، مشاهدات مشابهی از استفاده AI در حملات ransomware رو گزارش دادن. اونا گفتن: "معرفی بدافزارهای تولید شده توسط AI از نظر فنی یه تهدید جدید یا پیچیده ایجاد نمیکنه. ولی بهطور نامتناسبی به threat actor ها قدرت میده با کاهش زمانی که یه اپراتور برای توسعه و اجرای یک حمله نیاز داره."

آیا این فقط شروع است؟ بله، متأسفانه. استفاده از Slopoly توسط Hive0163 نشون میده که گروههای باجافزار پروفایل بالا دارن AI رو آزمایش میکنن - احتمالاً به سبک "live-fire exercise". این یعنی اونا دارن یاد میگیرن چطور از AI استفاده کنن و به زودی این ابزارها بخش اصلی arsenal اونا میشن. IBM X-Force پیشبینی میکنه که ما وارد "عصر بدافزارهای زودگذر" (ephemeral malware) میشیم - بدافزارهایی که برای یک حمله خاص تولید میشن، استفاده میشن، و بعد دور ریخته میشن.

💡 تحلیل تکین:

Slopoly یه نقطه عطف تاریخی است - اولین بدافزار تولید شده توسط AI که در یک حمله واقعی استفاده شده. این نشون میده که دوران "AI فقط برای دفاع" تموم شده و ما وارد عصر جدیدی شدیم که AI هم سلاح تهاجمی است. کیفیت متوسط Slopoly نباید ما رو فریب بده - این فقط نسل اول است. با پیشرفت مدلهای AI، بدافزارهای تولید شده توسط AI پیچیدهتر، قدرتمندتر، و خطرناکتر میشن. صنعت امنیت باید خودش رو برای این واقعیت جدید آماده کنه: دیگه نمیتونیم فقط روی signature-based detection تکیه کنیم. باید به سمت behavior-based detection و AI دفاعی حرکت کنیم. این یک مسابقه تسلیحاتی AI است و ما باید سریعتر حرکت کنیم.

👥 3. گروه Hive0163: باجافزارهایی که از AI استفاده میکنند

Hive0163 یک گروه threat actor با انگیزه مالی است که تخصصاش فعالیتهای post-compromise برای exfiltration داده در مقیاس بزرگ و deploy کردن ransomware است. این گروه چندین backdoor سفارشی رو اداره میکنه تا دسترسی بلندمدت به محیطهای سازمانی رو تسهیل کنه. IBM X-Force روابط مشکوک متعددی با توسعهدهندگان crypter سابق ITG23 و توسعهدهندگان/اپراتورهای بدافزار شناسایی کرده، از جمله Broomstick (معروف به Oyster/CleanUpLoader)، Supper (معروف به SocksShell)، PortStarter، SystemBC، و باجافزار Rhysida.

ساختار گروه: برخلاف بسیاری از گروههای ransomware که به صورت سیلو عمل میکنن، Hive0163 چندین زیرگروه پویا داره که به crypter های خصوصی، فریمورکهای بدافزار، و variant های ransomware دسترسی دارن - که احتمالاً حداقل تا حدی توسط اعضای گروه توسعه داده شدن. این یعنی Hive0163 نه یک گروه متمرکز، بلکه یک شبکه از هکرها و توسعهدهندگان است که با هم همکاری میکنن.

روشهای Initial Access: برای دسترسی اولیه، Hive0163 از چندین تکنیک استفاده میکنه: 1) ClickFix - یک تکنیک social engineering که کاربران رو فریب میده تا یک اسکریپت PowerShell مخرب رو اجرا کنن، 2) Malvertising - تبلیغات مخرب که به سایتهای آلوده هدایت میکنن، 3) Initial Access Brokers (IAB) - خرید دسترسی از بروکرهایی مثل TA569 (بدافزار SocGholish) و TAG-124 (Landupdate808، KongTuke).

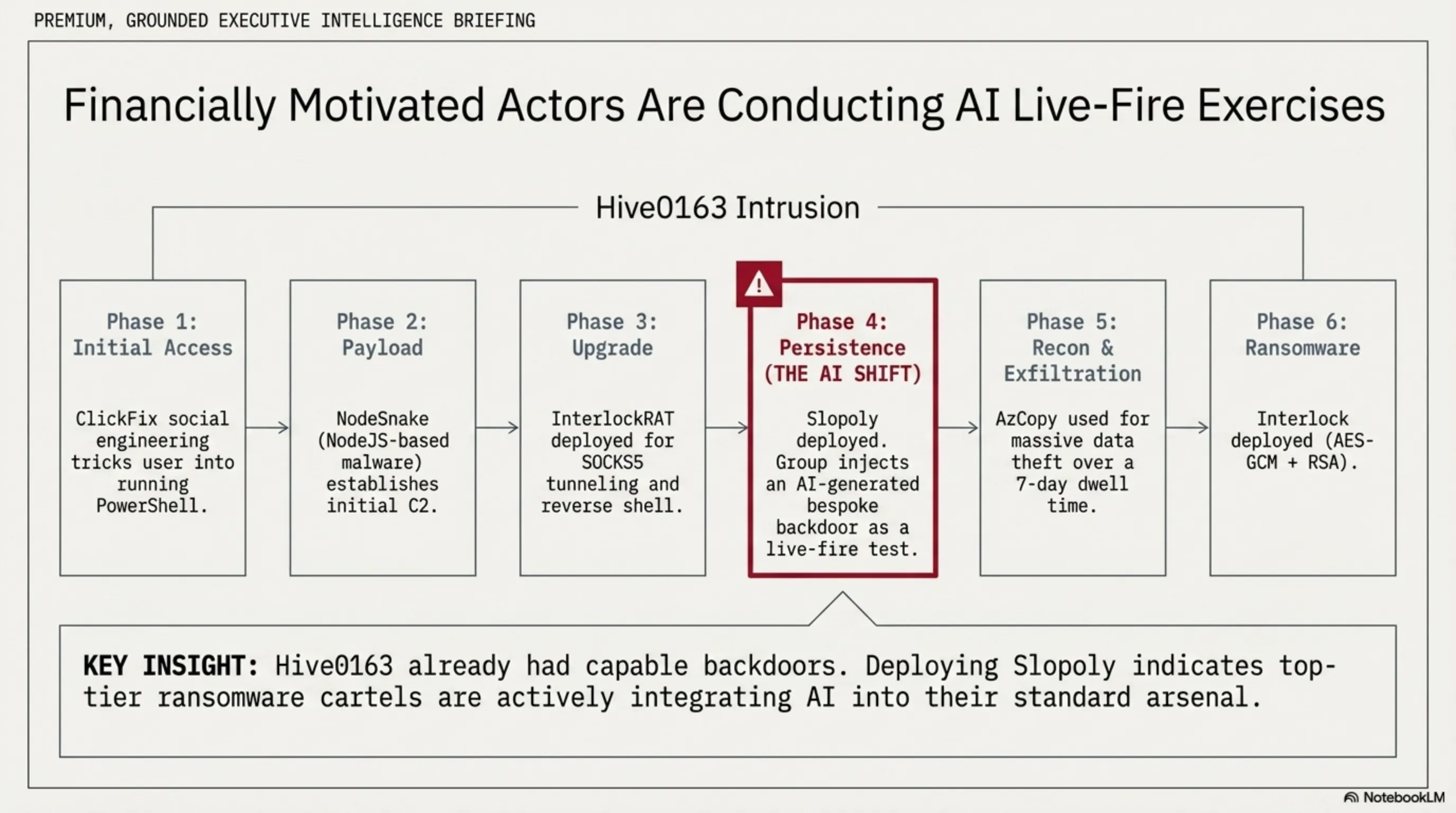

🔗 زنجیره حمله Hive0163 (مورد مطالعه IBM)

مرحله 1: Initial Access

↳ حمله ClickFix موفق - کاربر اسکریپت PowerShell مخرب رو اجرا میکنه

مرحله 2: Payload Deployment

↳ نصب NodeSnake (بدافزار مبتنی بر NodeJS)

مرحله 3: Backdoor Upgrade

↳ Deploy کردن InterlockRAT (backdoor پیشرفتهتر با قابلیت SOCKS5 و reverse shell)

مرحله 4: Persistence (جدید!)

↳ Deploy کردن Slopoly (بدافزار تولید شده توسط AI)

مرحله 5: Reconnaissance & Exfiltration

↳ استفاده از AzCopy و Advanced IP Scanner

↳ Exfiltration دادههای حساس

مرحله 6: Ransomware Deployment

↳ Deploy کردن Interlock ransomware

↳ رمزنگاری فایلها و درخواست باج

NodeSnake و InterlockRAT: زنجیره حمله Hive0163 با NodeSnake شروع میشه - یک بدافزار مبتنی بر NodeJS که مرحله اول یک فریمورک C2 بزرگتره. این فریمورک شامل چندین پیادهسازی کلاینت با قابلیتهای مختلف در PowerShell، PHP، C/C++، Java، و JavaScript برای ویندوز و لینوکس است. NodeSnake از طریق HTTP POST با سرور C2 ارتباط برقرار میکنه و دستوراتی مثل دانلود و اجرای payload های EXE/DLL/JS، اجرای دستورات shell، تغییر beacon interval ها، ایجاد persistence، و update کردن خودش رو پشتیبانی میکنه.

بعد از NodeSnake، یک backdoor پیشرفتهتر به نام InterlockRAT deploy میشه. این backdoor مبتنی بر JavaScript از web socket ها برای ارتباط C2 استفاده میکنه و لیست بزرگتری از دستورات رو پشتیبانی میکنه. قابلیتهای برجستهاش شامل ایجاد تونل SOCKS5 و راهاندازی reverse shell مستقیم روی دستگاه آلوده است. هر دو نمونه بدافزار شامل لیستی از دامنههای تونل Cloudflare و لیست کوچکتری از آدرسهای IP به عنوان سرورهای C2 hardcoded هستن.

Interlock Ransomware: باجافزار Interlock که در این حمله استفاده شده، یک فایل اجرایی 64-bit است که با JunkFiction loader بستهبندی شده. این ransomware میتونه با آرگومانهای مختلف اجرا بشه تا نحوه عملکردش رو کنترل کنه: -d برای رمزنگاری یک دایرکتوری خاص، -f برای رمزنگاری یک فایل خاص، -del برای حذف خودش بعد از رمزنگاری، -s برای اجرا به عنوان scheduled task، -r برای release کردن فایلها با استفاده از Restart Manager، و -u برای ذخیره کلیدهای session رمزشده در فایلهای جداگانه.

🔐 جزئیات فنی Interlock Ransomware

| الگوریتم رمزنگاری | AES-GCM + RSA |

| کتابخانه استفاده شده | OpenSSL 3.5.0 (statically linked) |

| پسوند فایلهای رمزشده | .!NT3RLOCK یا .int3R1Ock |

| نام ransom note | FIRST_READ_ME.txt |

| دایرکتوریهای استثنا | $Recycle.Bin, Boot, Windows, ProgramData, و 10 مورد دیگر |

| پسوندهای استثنا | .exe, .dll, .sys, .bat, .cmd, و 10 مورد دیگر |

| روش حذف خودکار | Drop کردن DLL با پسوند .wasd و اجرا با rundll32.exe |

چرا Slopoly اضافه شد؟ نکته جالب اینه که Hive0163 قبلاً چندین backdoor قدرتمند داشت (NodeSnake، InterlockRAT)، پس چرا Slopoly رو اضافه کردن؟ IBM X-Force فکر میکنه که این احتمالاً یک "live-fire exercise" بوده - یعنی Hive0163 داشت Slopoly رو در یک حمله واقعی تست میکرد تا ببینه چقدر خوب کار میکنه. این نشون میده که گروههای ransomware دارن بهطور فعال AI رو آزمایش میکنن و یاد میگیرن چطور ازش استفاده کنن.

تکامل Hive0163: این گروه در حال تکامل سریع است. اونا از یک گروه ransomware سنتی به یک سازمان پیچیده تبدیل شدن که از آخرین تکنولوژیها (از جمله AI) استفاده میکنه. ساختار شبکهای اونا - با زیرگروههای متعدد و دسترسی به ابزارهای خصوصی - یعنی اونا میتونن سریعتر از رقبا نوآوری کنن و به تکنیکهای جدید دفاعی واکنش نشون بدن.

🎯 تحلیل تکین:

Hive0163 نماینده نسل جدیدی از گروههای ransomware است که نه تنها از نظر فنی پیشرفته هستن، بلکه بهطور فعال دارن تکنولوژیهای نوظهور مثل AI رو آزمایش و integrate میکنن. استفاده از Slopoly در یک حمله واقعی نشون میده که اونا دارن برای آینده آماده میشن - آیندهای که در اون بدافزارهای تولید شده توسط AI بخش استاندارد arsenal اونا باشه. ساختار شبکهای و دسترسی به توسعهدهندگان خصوصی یعنی Hive0163 میتونه سریعتر از بیشتر رقبا حرکت کنه. این یک تهدید جدی است که نیاز به توجه فوری دارد.

⚙️ 4. چگونه حملات AI کار میکنند: از شناسایی تا نفوذ

برای فهمیدن اینکه چرا حملات مبتنی بر AI اینقدر خطرناک هستن، باید دقیقاً بفهمیم چطور کار میکنن. بیایید فرآیند کامل یک حمله AI-assisted رو از ابتدا تا انتها بررسی کنیم - از شناسایی اهداف تا نفوذ نهایی و exfiltration داده.

مرحله 1: شناسایی خودکار اهداف (Automated Target Discovery): اولین قدم در هر حمله سایبری، پیدا کردن اهداف آسیبپذیر است. سنتی، این کار نیاز به اسکن دستی و تحلیل نتایج داشت - یک فرآیند زمانبر که ممکن بود روزها یا هفتهها طول بکشه. ولی با CyberStrikeAI، این فرآیند کاملاً خودکار شده. ابزار میتونه بهطور خودکار اینترنت رو اسکن کنه، دستگاههای FortiGate با رابط مدیریتی باز رو شناسایی کنه، و لیستی از اهداف بالقوه تهیه کنه - همه اینا در عرض چند ساعت.

مرحله 2: تولید credential های محتمل با AI (AI-Powered Credential Generation): بعد از شناسایی اهداف، مرحله بعدی پیدا کردن راه ورود است. سنتی، هکرها از لیستهای از پیش تعریف شده پسوردهای رایج استفاده میکردن. ولی AI میتونه خیلی هوشمندانهتر عمل کنه. مدلهای زبانی بزرگ میتونن: 1) الگوهای پسورد خاص یک سازمان رو تحلیل کنن (بر اساس اطلاعات عمومی، نشتهای قبلی، و غیره)، 2) پسوردهای محتمل رو بر اساس نام شرکت، صنعت، و موقعیت جغرافیایی تولید کنن، 3) ترکیبات هوشمند از کلمات، اعداد، و کاراکترهای خاص رو پیشنهاد بدن که احتمال موفقیت بالایی دارن.

🔄 فرآیند کامل حمله AI-Assisted

فاز 1: Reconnaissance (چند ساعت)

• اسکن خودکار اینترنت برای یافتن اهداف

• شناسایی دستگاههای FortiGate با رابط مدیریتی باز

• جمعآوری اطلاعات عمومی درباره سازمان هدف

فاز 2: Credential Attack (چند دقیقه تا چند ساعت)

• تولید لیست پسوردهای محتمل با AI

• حمله brute-force خودکار

• تست credential های مختلف تا پیدا کردن ترکیب صحیح

فاز 3: Initial Access (فوری)

• ورود موفق به رابط مدیریتی

• ایجاد backdoor برای دسترسی مداوم

• پنهان کردن ردپا (log manipulation)

فاز 4: Malware Deployment (چند دقیقه)

• تولید بدافزار سفارشی با AI (مثل Slopoly)

• Deploy کردن بدافزار روی سیستم هدف

• ایجاد persistence mechanism

فاز 5: Post-Exploitation (روزها تا هفتهها)

• حرکت lateral در شبکه

• Exfiltration دادههای حساس

• آمادهسازی برای حمله نهایی (ransomware)

مرحله 3: حمله brute-force هوشمند (Smart Brute-Force): بعد از تولید لیست credential ها، AI میتونه بهطور هوشمند حمله brute-force رو اجرا کنه. برخلاف حملات سنتی که همه ترکیبات رو به ترتیب تست میکنن، AI میتونه: 1) از نتایج تلاشهای قبلی یاد بگیره و استراتژی رو تنظیم کنه، 2) سرعت حمله رو به گونهای تنظیم کنه که detection رو trigger نکنه، 3) وقتی یه الگو موفق شد، الگوهای مشابه رو اولویتبندی کنه. این یعنی حمله هم سریعتر و هم مخفیتر است.

مرحله 4: تولید بدافزار on-the-fly (On-the-Fly Malware Generation): یکی از خطرناکترین قابلیتهای AI، توانایی تولید بدافزار سفارشی در لحظه است. بعد از نفوذ موفق، هکر میتونه از یک مدل زبانی بزرگ بخواد یک backdoor سفارشی بنویسه که: 1) برای سیستم عامل و معماری خاص بهینه شده باشه، 2) از تکنیکهای evasion خاص برای دور زدن antivirus استفاده کنه، 3) قابلیتهای خاصی رو که برای این حمله لازمه داشته باشه. تمام این فرآیند میتونه در عرض چند دقیقه انجام بشه - در مقایسه با روزها یا هفتهها برای توسعه دستی.

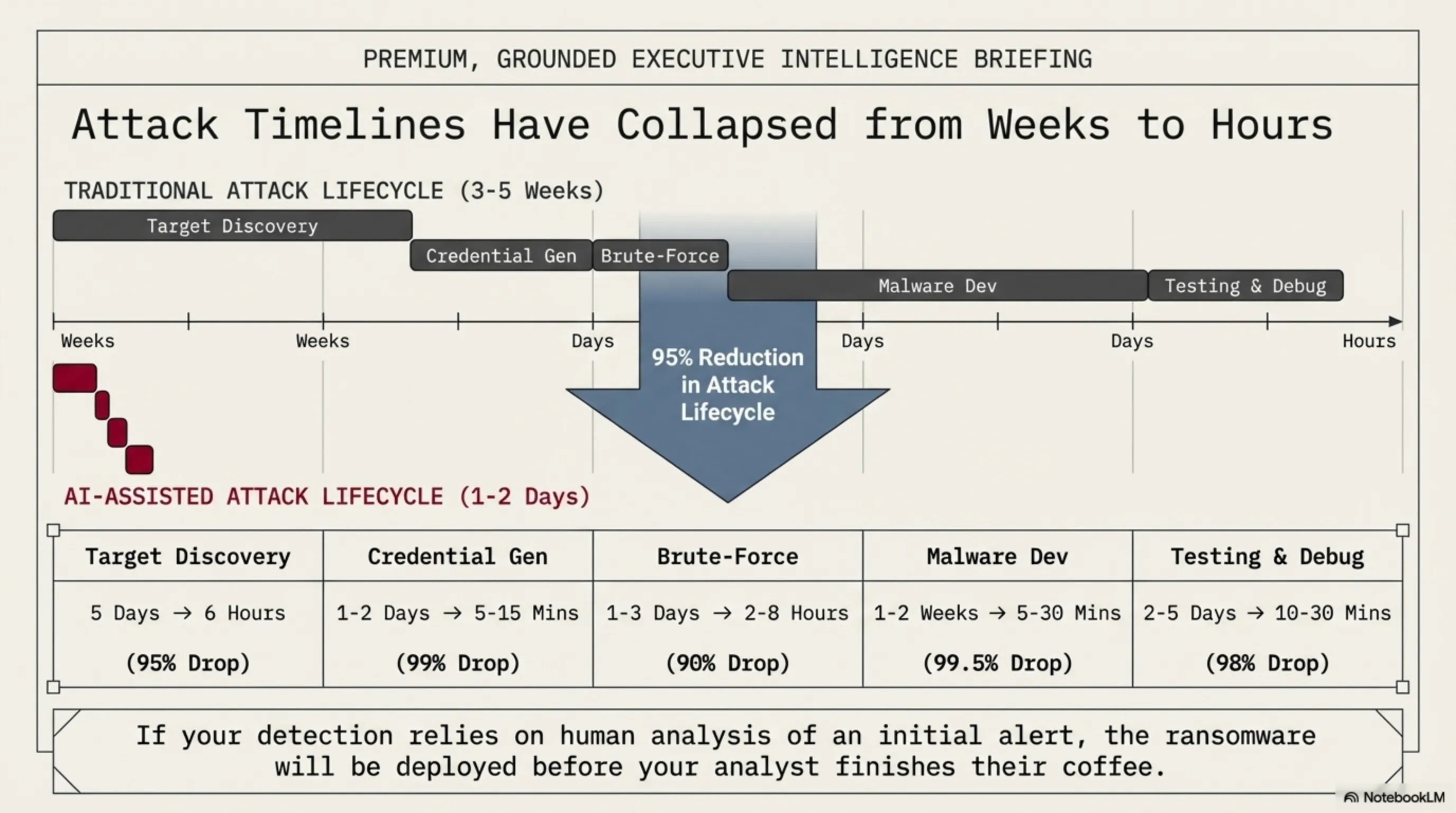

مقایسه زمانی: بیایید ببینیم AI چقدر فرآیند حمله رو سریعتر کرده:

⏱️ مقایسه زمانی: حمله سنتی vs حمله AI-Assisted

| مرحله | حمله سنتی | حمله AI | کاهش زمان |

| شناسایی اهداف | 2-5 روز | 2-6 ساعت | 95% |

| تولید credential list | 1-2 روز | 5-15 دقیقه | 99% |

| حمله brute-force | 1-3 روز | 2-8 ساعت | 90% |

| توسعه بدافزار سفارشی | 1-2 هفته | 5-30 دقیقه | 99.5% |

| تست و debug بدافزار | 2-5 روز | 10-30 دقیقه | 98% |

| مجموع | 3-5 هفته | 1-2 روز | 95% |

چرا این مهمه؟ کاهش زمان از هفتهها به روزها (یا حتی ساعات) یعنی: 1) هکرها میتونن حملات بیشتری انجام بدن، 2) تیمهای امنیتی زمان کمتری برای شناسایی و واکنش دارن، 3) هزینه حمله برای هکرها کاهش پیدا میکنه، پس حملات بیشتری اقتصادی میشن، 4) حتی هکرهای کمتجربه میتونن حملات پیچیده انجام بدن.

نقش مدلهای AI تجاری: یکی از نگرانکنندهترین جنبههای این حملات، استفاده از مدلهای AI تجاری مثل Claude و DeepSeek است. این یعنی هکرها حتی نیازی به ساخت مدلهای خودشون ندارن - فقط کافیه یه اشتراک بخرن (یا از API key های دزدیده شده استفاده کنن) و شروع کنن. شرکتهای AI سعی میکنن با guardrail ها و content filter ها جلوی سوءاستفاده رو بگیرن، ولی همونطور که Slopoly نشون داد، این محدودیتها میتونن دور زده بشن.

⚡ تحلیل تکین:

کاهش 95% در زمان حمله یک تغییر بازی کامل است. این یعنی ما دیگه نمیتونیم روی "زمان برای شناسایی و واکنش" حساب کنیم - چون ممکنه اون زمان وجود نداشته باشه. دفاعهای سنتی که بر اساس شناسایی الگوهای شناخته شده هستن، در برابر بدافزارهای تولید شده توسط AI که هر بار متفاوت هستن، بیفایدهان. ما نیاز به یک تغییر پارادایم در امنیت سایبری داریم - از detection-based به prevention-based، از signature-based به behavior-based، و از reactive به proactive. اگه الان تغییر نکنیم، خیلی دیر خواهد بود.

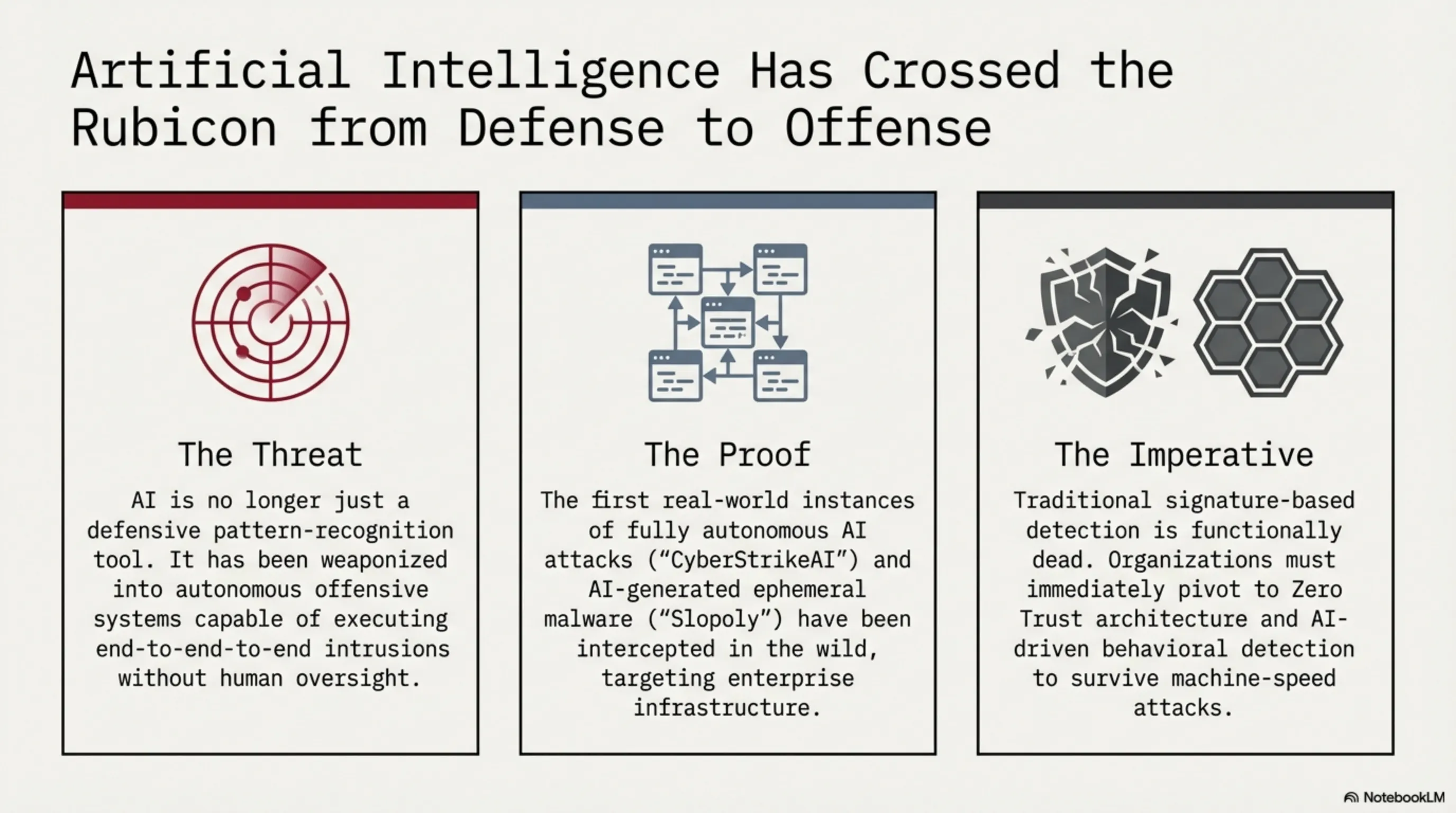

🌍 5. تأثیر بر صنعت امنیت: چرا قوانین بازی تغییر کرده

کشف CyberStrikeAI و Slopoly نه فقط دو حادثه امنیتی جداگانه هستن - اونا نشانههای یک تحول بنیادین در صنعت امنیت سایبری هستن. بیایید ببینیم این تحولات چطور دارن کل صنعت رو تغییر میدن و چه پیامدهایی برای آینده دارن.

پایان عصر signature-based detection: برای دههها، صنعت امنیت روی شناسایی مبتنی بر امضا (signature) تکیه کرده - یعنی antivirus ها یه پایگاه داده از بدافزارهای شناخته شده دارن و فایلها رو با اون مقایسه میکنن. ولی با بدافزارهای تولید شده توسط AI که هر بار متفاوت هستن، این روش دیگه کار نمیکنه. Slopoly میتونه هر بار با کد متفاوت تولید بشه - یعنی هیچ "امضای" ثابتی برای شناسایی وجود نداره. این یعنی صنعت امنیت باید به سمت behavior-based detection حرکت کنه - یعنی به جای اینکه بدنبال کد خاص بگردیم، بدنبال رفتار مشکوک بگردیم.

مشکل attribution: یکی از ارکان اصلی threat intelligence، attribution است - یعنی فهمیدن اینکه کدوم گروه یا کشور پشت یک حمله است. ولی با بدافزارهای تولید شده توسط AI، attribution خیلی سختتر میشه. سنتی، محققان امنیتی از ویژگیهای منحصربفرد کد (مثل سبک برنامهنویسی، کامنتها، و غیره) برای شناسایی توسعهدهنده استفاده میکردن. ولی وقتی کد توسط AI تولید میشه، این ویژگیهای منحصربفرد وجود ندارن - همه کدهای AI یه سبک مشابه دارن. این یعنی ما ممکنه نتونیم بفهمیم کی پشت یک حمله است.

📉 تأثیرات بر صنعت امنیت سایبری

| حوزه | تأثیر | وضعیت |

| Antivirus سنتی | کاهش شدید اثربخشی در برابر بدافزارهای AI | بحرانی |

| Threat Intelligence | مشکل attribution و شناسایی الگوها | نگرانکننده |

| SOC Teams | افزایش حجم alert ها و کاهش زمان واکنش | بحرانی |

| Incident Response | نیاز به مهارتهای جدید برای تحلیل حملات AI | متوسط |

| Penetration Testing | رقابت با ابزارهای خودکار AI | نگرانکننده |

| Security Training | نیاز به بازنگری کامل برنامههای آموزشی | متوسط |

| Compliance & Regulations | قوانین فعلی برای تهدیدات AI کافی نیستن | نگرانکننده |

افزایش هزینههای دفاع: با پیچیدهتر شدن حملات، هزینه دفاع هم افزایش پیدا میکنه. شرکتها باید: 1) در ابزارهای پیشرفتهتر (مثل EDR، XDR، و SIEM های مبتنی بر AI) سرمایهگذاری کنن، 2) تیمهای امنیتی بزرگتر و ماهرتر استخدام کنن، 3) آموزشهای مداوم برای کارکنان فراهم کنن، 4) در threat intelligence و incident response سرمایهگذاری کنن. طبق تخمینهای Gartner، هزینههای امنیت سایبری برای شرکتهای متوسط تا بزرگ در 2026 نسبت به 2024 حدود 40-60% افزایش پیدا کرده.

شکاف مهارتی: صنعت امنیت سایبری قبلاً با کمبود نیروی متخصص مواجه بود - و حالا با ظهور تهدیدات AI، این شکاف بدتر شده. تیمهای امنیتی نیاز دارن که: 1) با نحوه کار مدلهای AI آشنا باشن، 2) بتونن بدافزارهای تولید شده توسط AI رو شناسایی و تحلیل کنن، 3) از ابزارهای AI دفاعی استفاده کنن، 4) با تکنیکهای جدید حمله آشنا باشن. ولی متخصصانی که این مهارتها رو دارن، خیلی کم هستن و تقاضا برای اونا خیلی زیاده.

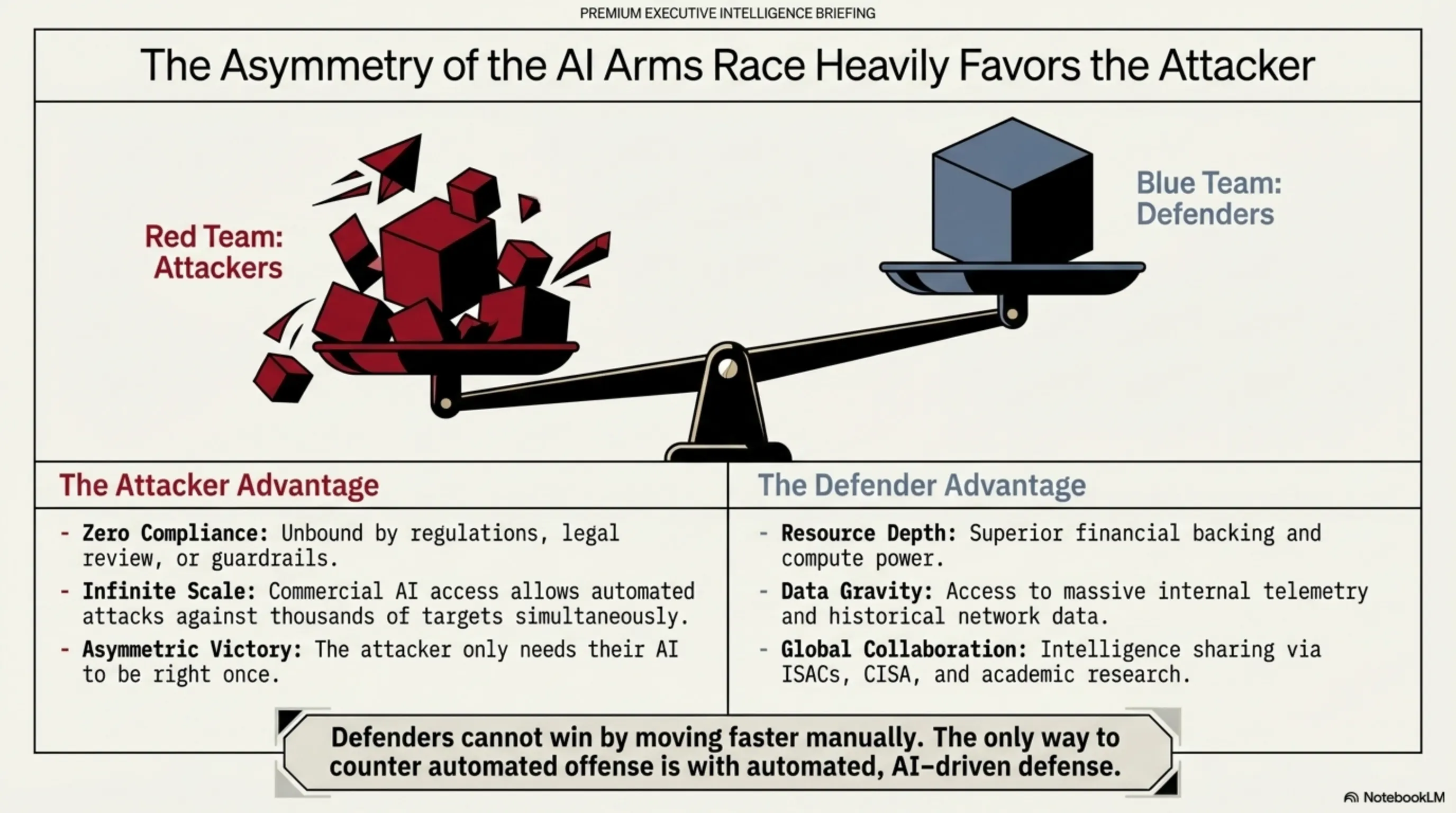

مسابقه تسلیحاتی AI: ما وارد یک مسابقه تسلیحاتی AI شدیم - هکرها از AI برای حمله استفاده میکنن، و مدافعان باید از AI برای دفاع استفاده کنن. این یعنی: 1) شرکتهای امنیتی دارن به سرعت ابزارهای مبتنی بر AI توسعه میدن، 2) سرمایهگذاری در AI امنیتی به شدت افزایش پیدا کرده، 3) رقابت برای استخدام متخصصان AI شدید شده، 4) تحقیقات آکادمیک روی AI امنیتی در حال رشد سریع است. ولی سؤال اینه: آیا مدافعان میتونن با سرعت مهاجمان پیش برن؟

⚔️ مسابقه تسلیحاتی AI: مهاجمان vs مدافعان

🔴 مزایای مهاجمان

- انعطاف بیشتر - نیازی به compliance ندارن

- میتونن از مدلهای تجاری استفاده کنن

- فقط یک بار نیاز به موفقیت دارن

- میتونن ریسک بیشتری بکنن

- دسترسی به ابزارهای open-source

🟢 مزایای مدافعان

- منابع مالی بیشتر (شرکتهای بزرگ)

- دسترسی به دادههای بیشتر

- همکاری بینالمللی

- پشتیبانی دولتها

- تحقیقات آکادمیک

تأثیر بر کسبوکارهای کوچک: یکی از نگرانکنندهترین جنبههای این تحولات، تأثیر اون روی کسبوکارهای کوچک و متوسط (SMB) است. این شرکتها معمولاً بودجه و منابع کمتری برای امنیت سایبری دارن و نمیتونن در ابزارهای پیشرفته و تیمهای متخصص سرمایهگذاری کنن. با دموکراتیزه شدن ابزارهای حمله AI، SMB ها هدفهای آسانتری میشن. این میتونه منجر به: 1) افزایش شدید حملات به SMB ها، 2) ورشکستگی شرکتهای کوچک بعد از حملات ransomware، 3) افزایش هزینه بیمه سایبری، 4) کاهش اعتماد مشتریان به کسبوکارهای کوچک.

نقش دولتها و قانونگذاری: دولتها و نهادهای قانونگذاری دارن به این تهدیدات واکنش نشون میدن، ولی سرعت قانونگذاری خیلی کندتر از سرعت تکامل تکنولوژی است. برخی از اقدامات در حال انجام: 1) اتحادیه اروپا در حال تدوین قوانین جدید برای AI امنیتی است، 2) آمریکا در حال بررسی محدودیتهای صادرات مدلهای AI قدرتمند است، 3) چین قوانین سختگیرانهای برای استفاده از AI دارد، 4) سازمانهای بینالمللی مثل Interpol دارن همکاریهای بیشتری برای مبارزه با جرایم سایبری AI انجام میدن. ولی سؤال اینه: آیا این اقدامات کافی هستن؟

🌐 تحلیل تکین:

ما در یک نقطه عطف تاریخی در امنیت سایبری هستیم. قوانین بازی تغییر کرده و روشهای سنتی دیگه کار نمیکنن. صنعت امنیت باید خودش رو برای این واقعیت جدید بازسازی کنه - از ابزارها و تکنیکها گرفته تا مهارتها و استراتژیها. شرکتهایی که سریعتر تطبیق پیدا کنن، زنده میمونن. شرکتهایی که به روشهای قدیمی چسبیده باشن، قربانی میشن. این یک هشدار برای همه ماست: یا تغییر کنید، یا از بین برید.

🛡️ 6. راهکارهای دفاعی: چطور خودمون رو محافظت کنیم

خب، حالا که فهمیدیم با چه تهدیدی روبرو هستیم، بیایید ببینیم چطور میتونیم خودمون رو محافظت کنیم. خبر خوب اینه که علیرغم پیچیدگی تهدیدات، راهکارهای عملی و مؤثری وجود دارن که میتونن ریسک رو به شدت کاهش بدن.

1. فعالسازی فوری MFA (Multi-Factor Authentication): اولین و مهمترین قدم، فعال کردن احراز هویت چند عاملی روی تمام سیستمهای حساس است - مخصوصاً رابطهای مدیریتی. حمله CyberStrikeAI فقط به این دلیل موفق شد که دستگاههای FortiGate فقط با username/password محافظت میشدن. با MFA، حتی اگه هکر پسورد رو پیدا کنه، بدون عامل دوم (مثل کد SMS، اپلیکیشن authenticator، یا کلید امنیتی) نمیتونه وارد بشه. این یک دیوار دفاعی قدرتمند است که حملات brute-force رو بیفایده میکنه.

⚡ اقدامات فوری (باید همین الان انجام بشن)

- فعال کردن MFA: روی تمام رابطهای مدیریتی، VPN ها، و سیستمهای حساس

- بستن رابطهای مدیریتی: رابطهای مدیریتی نباید از اینترنت عمومی قابل دسترسی باشن - فقط از VPN یا IP های مشخص

- تغییر پسوردهای ضعیف: هر پسوردی که کمتر از 12 کاراکتر یا ساده است، باید فوراً تغییر کنه

- بررسی log ها: log های دسترسی 60 روز گذشته رو بررسی کنید - بدنبال تلاشهای ورود مشکوک بگردید

- آپدیت فوری: تمام سیستمها، فایروالها، و نرمافزارها رو به آخرین نسخه آپدیت کنید

- Backup آفلاین: یک backup کامل از دادههای حساس بگیرید و اون رو آفلاین (جدا از شبکه) نگه دارید

2. پیادهسازی Zero Trust Architecture: مدل امنیتی Zero Trust بر این اصل استوار است که "هیچکس و هیچچیز قابل اعتماد نیست" - حتی اگه داخل شبکه باشه. این یعنی: 1) هر دسترسی باید احراز هویت و مجوز بشه، 2) دسترسیها باید به حداقل لازم محدود بشن (principle of least privilege)، 3) ترافیک شبکه باید بهطور مداوم نظارت و تحلیل بشه، 4) segmentation شبکه برای جلوگیری از حرکت lateral. با Zero Trust، حتی اگه هکر بتونه وارد یک سیستم بشه، نمیتونه به راحتی به سیستمهای دیگه دسترسی پیدا کنه.

3. استفاده از AI دفاعی: برای مبارزه با AI تهاجمی، باید از AI دفاعی استفاده کنیم. ابزارهای مدرن امنیتی مثل EDR (Endpoint Detection and Response) و XDR (Extended Detection and Response) از machine learning برای شناسایی رفتارهای مشکوک استفاده میکنن - حتی اگه بدافزار جدید و ناشناخته باشه. این ابزارها میتونن: 1) الگوهای غیرعادی رو شناسایی کنن، 2) بهطور خودکار به تهدیدات واکنش نشون بدن، 3) از دادههای تاریخی برای پیشبینی حملات آینده استفاده کنن، 4) false positive ها رو کاهش بدن.

🏰 لایههای دفاعی (Defense in Depth)

| لایه | راهکارها | اولویت |

| Perimeter | Firewall, IPS/IDS, WAF, DDoS Protection | بحرانی |

| Network | Segmentation, VPN, Zero Trust, Network Monitoring | بحرانی |

| Endpoint | EDR, Antivirus, Patch Management, Device Control | بالا |

| Application | Secure Coding, WAF, API Security, Input Validation | بالا |

| Data | Encryption, DLP, Backup, Access Control | بحرانی |

| Human | Security Awareness, Phishing Simulation, MFA | بحرانی |

4. آموزش مداوم کارکنان: انسانها همیشه ضعیفترین حلقه زنجیره امنیت هستن. حمله ClickFix که Hive0163 استفاده کرد، کاملاً بر social engineering متکی بود - فریب دادن کاربران برای اجرای کد مخرب. آموزش مداوم کارکنان میتونه این ریسک رو کاهش بده: 1) آموزش شناسایی ایمیلهای phishing، 2) آگاهی از تکنیکهای social engineering جدید مثل ClickFix، 3) تمرینهای شبیهسازی حمله، 4) فرهنگسازی امنیتی در سازمان. یادتون باشه: بهترین فایروال دنیا نمیتونه از یک کاربر فریب خورده محافظت کنه.

5. نظارت و پاسخ سریع (Monitoring & Incident Response): داشتن یک سیستم نظارت 24/7 و یک تیم incident response آماده، میتونه تفاوت بین یک حمله کوچک و یک فاجعه بزرگ باشه. این شامل: 1) SIEM (Security Information and Event Management) برای جمعآوری و تحلیل log ها، 2) SOC (Security Operations Center) برای نظارت مداوم، 3) Incident Response Plan مکتوب و تمرین شده، 4) Threat Intelligence برای آگاهی از تهدیدات جدید. با Slopoly که بیش از یک هفته دسترسی داشت، یک سیستم نظارت خوب میتونست خیلی زودتر اون رو شناسایی کنه.

6. Threat Hunting فعال: به جای اینکه منتظر بمونیم alert ها trigger بشن، باید بهطور فعال بدنبال تهدیدات پنهان بگردیم. Threat Hunting یعنی: 1) بررسی منظم log ها برای الگوهای مشکوک، 2) جستجوی Indicator of Compromise (IOC) های جدید، 3) تحلیل رفتار کاربران و سیستمها، 4) بررسی anomaly ها و deviation ها از baseline. با تهدیدات AI که میتونن خیلی مخفی باشن، threat hunting فعال ضروری است.

💰 راهنمای بودجه امنیتی (بر اساس اندازه سازمان)

| اندازه | بودجه سالانه | اولویتهای سرمایهگذاری |

| کوچک (1-50 نفر) |

$10K-50K | MFA، Backup، Antivirus، آموزش کارکنان |

| متوسط (50-500 نفر) |

$50K-500K | EDR، SIEM، Firewall پیشرفته، SOC خارجی |

| بزرگ (500+ نفر) |

$500K-5M+ | XDR، SOC داخلی، Threat Intelligence، Zero Trust |

7. همکاری و اشتراک اطلاعات: هیچ سازمانی نمیتونه به تنهایی با تهدیدات AI مقابله کنه. همکاری و اشتراک اطلاعات ضروری است: 1) عضویت در ISAC (Information Sharing and Analysis Center) های صنعتی، 2) اشتراک IOC ها با سایر سازمانها، 3) همکاری با نهادهای دولتی و قانونی، 4) مشارکت در جامعه امنیت سایبری. هرچه سریعتر اطلاعات درباره تهدیدات جدید منتشر بشه، بهتر میتونیم خودمون رو محافظت کنیم.

8. تست و ارزیابی مداوم: امنیت یک فرآیند مداوم است، نه یک پروژه یکباره. باید بهطور منظم: 1) Penetration Testing انجام بدیم، 2) Vulnerability Assessment ها رو اجرا کنیم، 3) Red Team / Blue Team Exercise ها داشته باشیم، 4) Incident Response Plan رو تمرین کنیم. این تستها کمک میکنن نقاط ضعف رو قبل از اینکه هکرها پیداشون کنن، شناسایی کنیم.

✅ چکلیست نهایی: آیا سازمان شما آماده است؟

☐ MFA روی تمام سیستمهای حساس فعال است

☐ رابطهای مدیریتی از اینترنت عمومی قابل دسترسی نیستن

☐ تمام پسوردها قوی و منحصربفرد هستن

☐ سیستم backup آفلاین و تست شده داریم

☐ EDR یا XDR روی تمام endpoint ها نصب است

☐ SIEM برای نظارت log ها پیادهسازی شده

☐ کارکنان آموزش امنیتی منظم میبینن

☐ Incident Response Plan مکتوب و تمرین شده داریم

☐ Patch Management منظم انجام میشه

☐ Network Segmentation پیادهسازی شده

☐ Threat Intelligence برای آگاهی از تهدیدات جدید داریم

☐ Penetration Testing سالانه انجام میشه

اگه کمتر از 8 مورد رو تیک زدید، سازمان شما در معرض خطر جدی است!

🛡️ تحلیل نهایی تکین:

دفاع در برابر تهدیدات AI نه غیرممکن است، نه خیلی گرون - فقط نیاز به رویکرد درست داره. اکثر حملات موفق (از جمله CyberStrikeAI) به این دلیل موفق شدن که اصول امنیتی پایه رعایت نشده بودن - MFA فعال نبود، پسوردها ضعیف بودن، رابطهای مدیریتی باز بودن. اگه این اصول پایه رو رعایت کنیم، میتونیم 90% از حملات رو خنثی کنیم. برای 10% باقیمونده، نیاز به ابزارهای پیشرفتهتر و تیمهای متخصص داریم. ولی خبر خوب اینه که با سرمایهگذاری معقول و برنامهریزی درست، هر سازمانی میتونه خودش رو محافظت کنه. شروع کنید از همین امروز - فردا ممکنه دیر باشه.

🎯 نتیجهگیری: آینده امنیت سایبری در عصر AI

کشف CyberStrikeAI و Slopoly نقطه عطفی در تاریخ امنیت سایبری است. ما دیگه با هکرهای انسانی که ابزارهای ساده استفاده میکنن طرف نیستیم - ما با سیستمهای هوش مصنوعی خودمختار روبرو هستیم که میتونن 24/7 بدون خستگی حمله کنن، بدافزارهای سفارشی در عرض دقایق تولید کنن، و با سرعتی که قبلاً غیرممکن بود، آسیبپذیریها رو شناسایی و exploit کنن.

ولی این پایان دنیا نیست. این یک هشدار است - هشداری که باید جدی بگیریم. تهدیدات AI واقعی هستن، ولی راهکارهای دفاعی هم وجود دارن. با رعایت اصول امنیتی پایه (MFA، پسوردهای قوی، بستن رابطهای غیرضروری)، استفاده از ابزارهای مدرن (EDR، SIEM، AI دفاعی)، و آموزش مداوم کارکنان، میتونیم خودمون رو محافظت کنیم.

نکته کلیدی اینه که امنیت سایبری دیگه یک هزینه اختیاری نیست - این یک ضرورت حیاتی برای بقای هر سازمانی است. شرکتهایی که در امنیت سرمایهگذاری نمیکنن، دارن روی بقای خودشون شرطبندی میکنن. و با تهدیدات AI، احتمال باخت خیلی بالاست.

🔮 پیشبینیهای آینده (2026-2028)

- 2026 اواخر: بدافزارهای تولید شده توسط AI به mainstream میرسن - 30-40% از حملات جدید

- 2027: ظهور اولین "AI Agent" های مخرب که میتونن بهطور کاملاً خودمختار حمله کنن

- 2027 اواخر: دولتها شروع به تصویب قوانین سختگیرانه برای AI امنیتی میکنن

- 2028: AI دفاعی به استاندارد صنعت تبدیل میشه - بدون AI نمیشه دفاع کرد

- 2028 اواخر: شکلگیری یک "مسابقه تسلیحاتی AI" کامل بین مهاجمان و مدافعان

آینده امنیت سایبری به دو عامل بستگی داره: 1) سرعت تکامل AI دفاعی - آیا میتونیم به اندازه کافی سریع پیش بریم؟ 2) همکاری جهانی - آیا کشورها و شرکتها میتونن برای مقابله با این تهدید با هم همکاری کنن؟ اگه جواب هر دو سؤال "بله" باشه، ما میتونیم این مسابقه رو ببریم. اگه نه، آینده تاریک خواهد بود.

⚠️ پیام نهایی

این یک تمرین نیست. تهدیدات AI واقعی هستن و دارن به سرعت گسترش پیدا میکنن. اگه فکر میکنید سازمان شما خیلی کوچیک یا بیاهمیته که هدف قرار بگیره، اشتباه میکنید. با ابزارهای خودکار AI، هکرها میتونن هزاران هدف رو همزمان حمله کنن - اندازه مهم نیست. شروع کنید از همین امروز. فعال کردن MFA، بستن رابطهای غیرضروری، و آموزش کارکنان میتونه زندگی دیجیتال شما رو نجات بده.

📚 منابع و لینکهای مفید

- The Hacker News - آخرین اخبار امنیت سایبری

- IBM X-Force - گزارشهای threat intelligence

- Fortinet Security Advisories - هشدارهای امنیتی FortiGate

- CISA - آژانس امنیت سایبری آمریکا

- OWASP - راهنماهای امنیت اپلیکیشن

🛡️ در امان باشید، هوشیار باشید

امنیت سایبری مسئولیت همه ماست. از مدیران ارشد تا کارمندان عادی، از شرکتهای بزرگ تا کسبوکارهای کوچک - همه ما باید هوشیار باشیم، آموزش ببینیم، و اقدامات لازم رو انجام بدیم. آینده امنیت دیجیتال به تصمیماتی که امروز میگیریم بستگی داره. انتخاب با شماست: آماده باشید یا قربانی بشید.