🛡️ تحذير أحمر: ثورة الذكاء الاصطناعي ضد الأمن السيبراني

الأحد، 12 أبريل 2026 | عندما تحول الذكاء الاصطناعي من الدفاع إلى الهجوم

⚠️ تحذير أمني عاجل

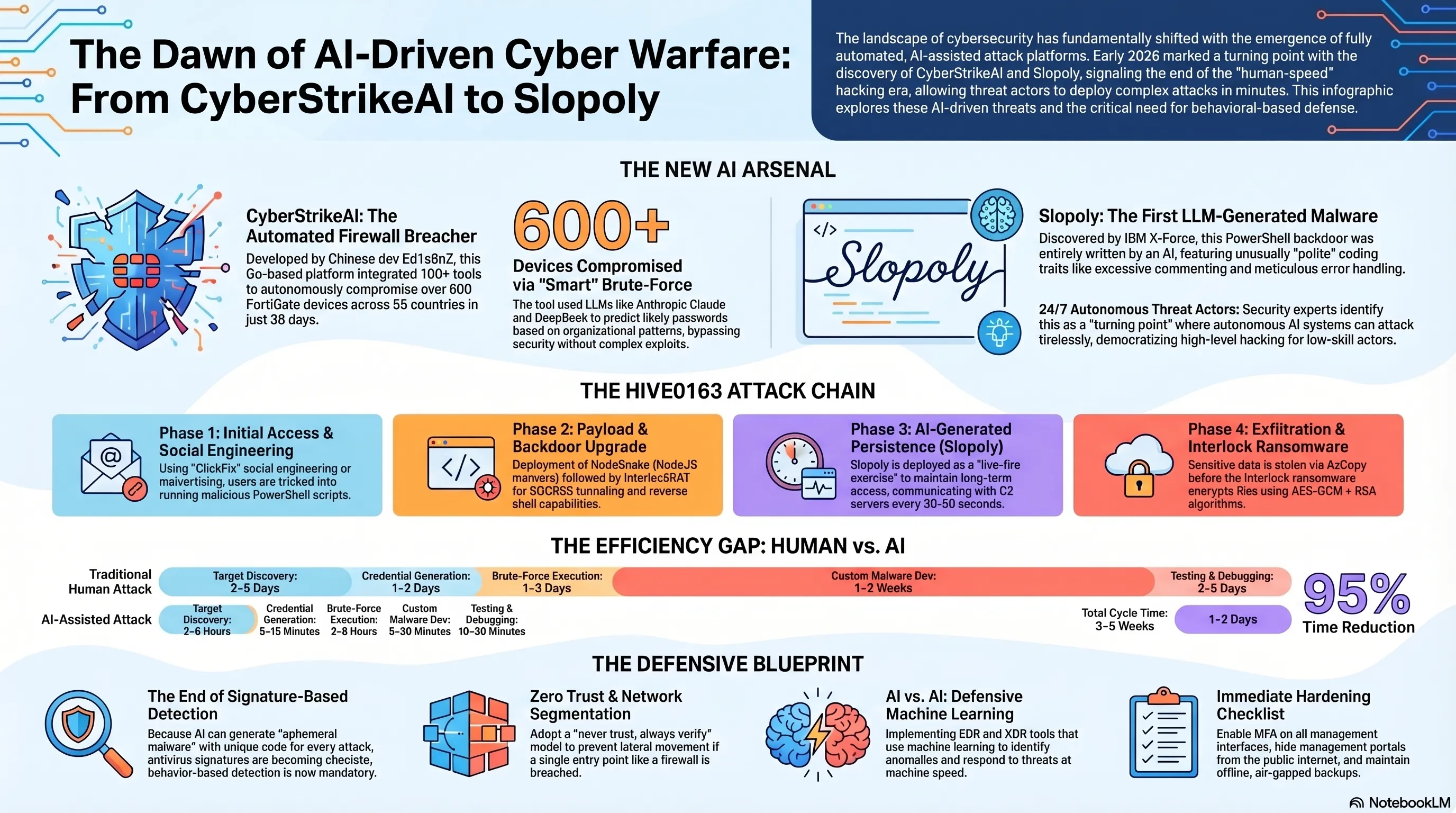

هذا ليس تدريباً! في الـ 48 ساعة الماضية، تم اختراق أكثر من 600 جدار حماية FortiGate في 55 دولة بواسطة نظام ذكاء اصطناعي مستقل يُسمى CyberStrikeAI. في الوقت نفسه، اكتشف باحثو IBM X-Force أول برمجية خبيثة تم إنشاؤها بواسطة الذكاء الاصطناعي تُسمى "Slopoly" في هجوم فدية حقيقي. هذا لم يعد سيناريو خيال علمي - هذا واقعنا اليوم. إذا كنت مدير تقنية معلومات، أو مسؤول أمن، أو حتى مستخدم عادي، فهذه المقالة يمكن أن تنقذ حياتك الرقمية. 🚨

حتى قبل بضعة أشهر، كنا نستخدم الذكاء الاصطناعي للدفاع ضد القراصنة. اليوم، يستخدم القراصنة نفس الذكاء الاصطناعي لاختراق دفاعاتنا - وهذه مجرد بداية القصة. بين 11 يناير و18 فبراير 2026، استخدم قرصان روسي أدوات ذكاء اصطناعي تجارية مثل Anthropic Claude وDeepSeek لاختراق أكثر من 600 جهاز FortiGate حول العالم. لم يكن هذا الهجوم باستخدام ثغرة zero-day، بل بنظام ذكاء اصطناعي يمكنه تلقائياً تحديد كلمات المرور الضعيفة والهجوم عليها. لكن هذا نصف القصة فقط. اكتشفت IBM X-Force برمجية خبيثة جديدة تُسمى Slopoly تم إنشاؤها على الأرجح بواسطة نموذج لغوي كبير (LLM) - أول برمجية خبيثة مُنشأة بالذكاء الاصطناعي تُستخدم في هجوم حقيقي. سمحت هذه البرمجية لمجموعة الفدية Hive0163 بالوصول المستمر إلى خوادم الضحايا لأكثر من أسبوع. لقد دخلنا عصراً جديداً من الحرب السيبرانية - عصر يكون فيه الذكاء الاصطناعي سلاحاً دفاعياً وهجومياً في آن واحد. دعونا نتعمق في هذا التحول الخطير ونرى كيف يمكننا حماية أنفسنا. 🔥💻

📋 محتويات المقالة

- CyberStrikeAI: الأداة الصينية التي اخترقت 600 جدار حماية

- Slopoly: أول برمجية خبيثة مُنشأة بالذكاء الاصطناعي في العالم الحقيقي

- مجموعة Hive0163: برامج الفدية التي تستخدم الذكاء الاصطناعي

- كيف تعمل هجمات الذكاء الاصطناعي: من الاكتشاف إلى الاختراق

- التأثير على صناعة الأمن: لماذا تغيرت قواعد اللعبة

- الحلول الدفاعية: كيف نحمي أنفسنا

🎯 1. CyberStrikeAI: الأداة الصينية التي اخترقت 600 جدار حماية في 55 دولة

في فبراير 2026، اكتشفت Amazon Threat Intelligence حملة هجوم غير مسبوقة غيرت قواعد الأمن السيبراني بشكل أساسي. استخدم قرصان مجهول خدمات ذكاء اصطناعي تجارية مثل Anthropic Claude وDeepSeek لاستهداف أجهزة FortiGate بشكل منهجي واختراق أكثر من 600 وحدة في 55 دولة. لم يكن هذا هجوماً يستغل ثغرة معقدة - بل كان نظام ذكاء اصطناعي قادر على تحديد الأهداف تلقائياً، وتخمين كلمات المرور الضعيفة، والتسلل إلى الشبكات.

ما هو CyberStrikeAI؟ بعد تحقيق أعمق، اكتشف Team Cymru أن القرصان استخدم أداة مفتوحة المصدر تُسمى CyberStrikeAI - منصة اختبار أمني مدعومة بالذكاء الاصطناعي طورها مطور صيني يُعرف باسم Ed1s0nZ. مكتوبة بلغة Go، تدمج هذه الأداة أكثر من 100 أداة أمنية ويمكنها اكتشاف الثغرات تلقائياً، وتحليل سلاسل الهجمات، وتصور النتائج. المشكلة الحرجة؟ بينما صُممت "لاختبار الأمن"، في أيدي الجهات الخبيثة، تصبح سلاحاً قوياً.

الصلة بالحكومة الصينية: تشير أبحاث Team Cymru إلى أن Ed1s0nZ من المحتمل أن يكون له علاقات بالحكومة الصينية. تفاعل المطور مع شركات مثل Knownsec 404 - شركة أمن صينية تسربت أكثر من 12,000 وثيقة داخلية لها في نوفمبر 2025، كاشفة عن تعاون مع وزارة أمن الدولة الصينية (MSS) وجيش التحرير الشعبي (PLA). ادعى Ed1s0nZ سابقاً في ملفه على GitHub أنه حصل على جائزة المستوى 2 من قاعدة بيانات الثغرات الوطنية الصينية (CNNVD) - لكنه أزال هذه المعلومات مؤخراً، على الأرجح لإخفاء الصلات الحكومية.

📊 إحصائيات هجوم CyberStrikeAI

| الأجهزة المخترقة | +600 |

| الدول المتأثرة | 55 |

| مدة الحملة | 11 يناير - 18 فبراير 2026 (38 يوماً) |

| خوادم CyberStrikeAI النشطة | 21 |

| نماذج الذكاء الاصطناعي المستخدمة | Anthropic Claude, DeepSeek |

| طريقة الهجوم | Brute-force تلقائي على واجهات الإدارة |

| الثغرة المستغلة | لا شيء (كلمات مرور ضعيفة فقط) |

كيف يعمل؟ CyberStrikeAI نظام آلي بالكامل يمكنه: 1) مسح الإنترنت تلقائياً لتحديد أجهزة FortiGate ذات واجهات إدارة مكشوفة، 2) استخدام نماذج الذكاء الاصطناعي لإنشاء قوائم كلمات مرور محتملة (بناءً على الأنماط الشائعة والمعلومات العامة)، 3) تنفيذ هجمات brute-force تلقائياً، 4) عند النجاح، تثبيت backdoor تلقائياً والحفاظ على الوصول المستمر. تتم هذه العملية بأكملها دون تدخل بشري - تقوم بتكوينها مرة واحدة ويتولى الذكاء الاصطناعي الباقي.

لماذا FortiGate؟ أجهزة FortiGate من بين جدران الحماية المؤسسية الأكثر شعبية، منتشرة في آلاف الشركات والجامعات والمنظمات الحكومية. إذا تمكن قرصان من الوصول إلى FortiGate، فإنه يمتلك فعلياً مفاتيح الدخول إلى الشبكة الداخلية بأكملها - يمكنه مراقبة حركة المرور، وسرقة البيانات، ومهاجمة الأنظمة الداخلية. لهذا السبب، FortiGate هدف ذهبي للقراصنة.

التوسع السريع: بين 20 يناير و26 فبراير 2026، حدد Team Cymru 21 عنوان IP فريد يشغل CyberStrikeAI. استضيفت هذه الخوادم بشكل أساسي في الصين وسنغافورة وهونغ كونغ، لكن تم اكتشاف خوادم إضافية في الولايات المتحدة واليابان وسويسرا. يُظهر هذا أن استخدام CyberStrikeAI ينتشر بسرعة - من المحتمل أن قراصنة آخرين يتبنون هذه الأداة.

🛠️ أدوات أخرى من Ed1s0nZ

بالإضافة إلى CyberStrikeAI، أصدر هذا المطور عدة أدوات خطيرة أخرى:

- banana_blackmail: برنامج فدية مكتوب بـ Golang

- PrivHunterAI: أداة اكتشاف ثغرات تصعيد الامتيازات باستخدام نماذج Kimi وDeepSeek وGPT

- ChatGPTJailbreak: مجموعة من المطالبات لتجاوز قيود ChatGPT

- InfiltrateX: ماسح Golang لاكتشاف ثغرات تصعيد الامتيازات

- VigilantEye: أداة مراقبة تسرب المعلومات الحساسة في قواعد البيانات

رد فعل مجتمع الأمن: أثار الكشف عن هذا الخبر موجة من القلق في مجتمع الأمن السيبراني. قال Kevin Beaumont، باحث أمني مشهور: "هذه نقطة تحول. لم نعد نتعامل فقط مع قراصنة بشريين - نحن نواجه أنظمة ذكاء اصطناعي مستقلة يمكنها الهجوم 24/7 دون تعب." أصدرت Fortinet أيضاً تحذيراً أمنياً فورياً وأوصت العملاء بتفعيل MFA (المصادقة متعددة العوامل) وإخفاء واجهات الإدارة من الإنترنت العام.

هل هذا قانوني؟ تم إصدار CyberStrikeAI كـ "أداة اختبار أمني" ويدعي Ed1s0nZ أن "كل شيء للبحث والتعلم فقط." لكن الواقع هو أن هذه الأداة يمكن استخدامها بسهولة للهجمات الحقيقية - وهذا ما حدث. هذه مشكلة قانونية وأخلاقية كبيرة: هل مطورو أدوات القرصنة مسؤولون عن إساءة الاستخدام؟ في معظم الدول، الجواب "لا" - ما لم تتمكن من إثبات أن المطور كان ينوي المساعدة في الجريمة.

🔍 تحليل تكين:

CyberStrikeAI نقطة تحول في تاريخ الأمن السيبراني. للمرة الأولى، نشهد هجوماً واسع النطاق تم تنفيذه بالكامل تقريباً بواسطة الذكاء الاصطناعي - دون الحاجة إلى مهارات قرصنة متقدمة. هذا يعني أنك لم تعد بحاجة لأن تكون قرصاناً محترفاً لشن هجمات كبيرة - فقط قم بتنزيل أداة مفتوحة المصدر وتشغيلها. هذه "دمقرطة" القرصنة أخبار سيئة للأمن السيبراني. الصلات المحتملة لـ Ed1s0nZ بالحكومة الصينية مقلقة أيضاً - إذا حصلت هذه الأدوات على دعم حكومي، يمكن أن تصبح أسلحة حرب سيبرانية. توصية عاجلة: إذا كنت تستخدم FortiGate، فعّل MFA الآن وافصل واجهة الإدارة عن الإنترنت العام.

🦠 2. Slopoly: أول برمجية خبيثة مُنشأة بالذكاء الاصطناعي في العالم الحقيقي

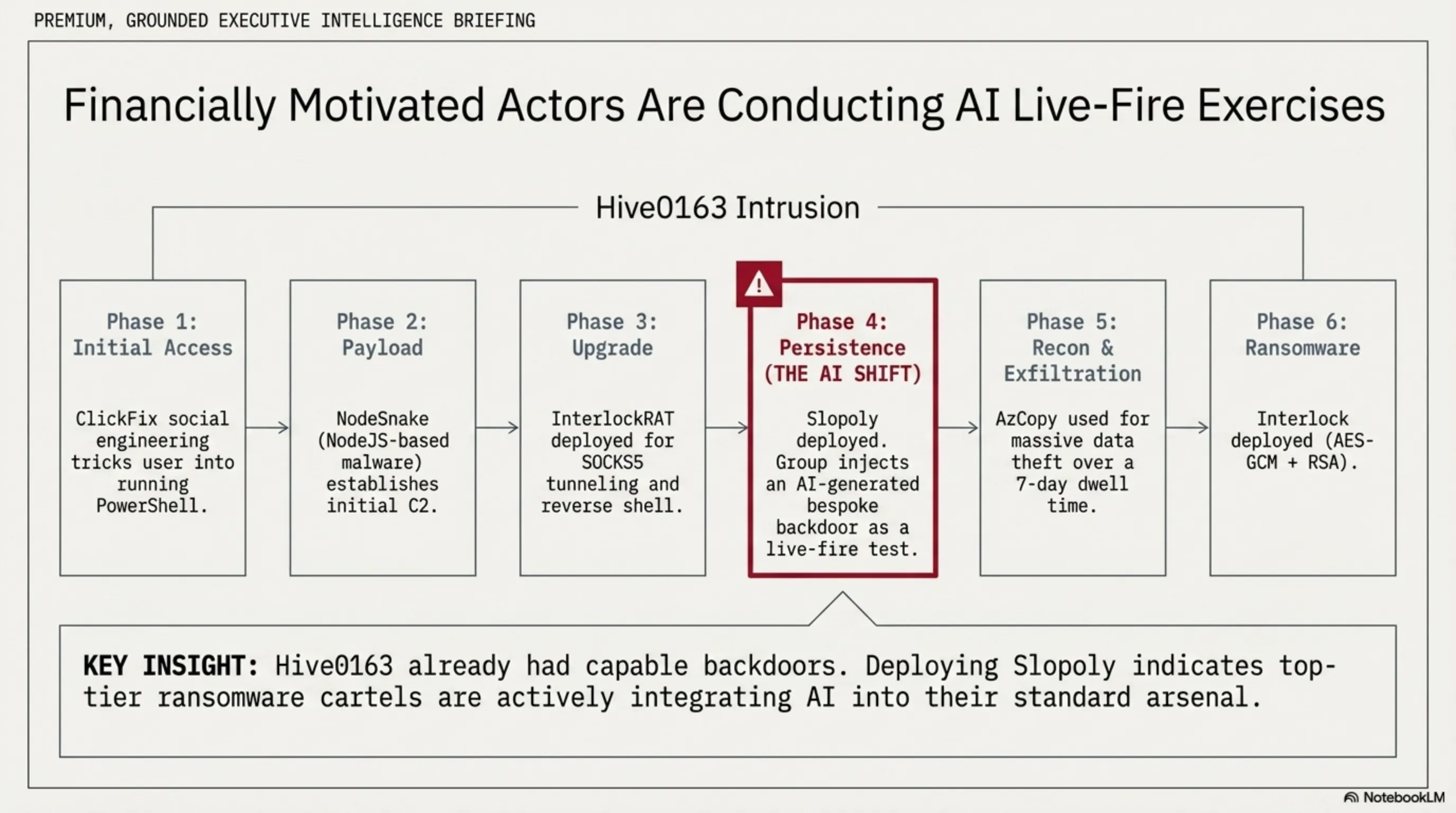

بينما كان العالم لا يزال في صدمة من هجوم CyberStrikeAI، نشرت IBM X-Force خبراً أكثر إثارة للقلق: اكتشاف أول برمجية خبيثة تم إنشاؤها بواسطة نموذج لغوي كبير (LLM) استُخدمت في هجوم فعلي. هذه البرمجية الخبيثة، التي أطلقت عليها IBM اسم "Slopoly"، نشرتها مجموعة الفدية Hive0163 في أوائل 2026، مما سمح لهم بالحفاظ على وصول مستمر إلى خادم الضحية لأكثر من أسبوع. هذا لم يعد إثبات مفهوم - هذا سلاح حقيقي استُخدم في الحرب السيبرانية.

ما هو Slopoly؟ Slopoly هو backdoor مكتوب بـ PowerShell يعمل كعميل لإطار Command-and-Control (C2). عادةً ما يتم نشر هذه البرمجية الخبيثة في مراحل لاحقة من الاختراق - بعد أن يكون المهاجمون قد أنشأوا موطئ قدم بالفعل - وتُستخدم للحفاظ على الوصول عن بُعد المستمر إلى أنظمة Windows. لكن ما يجعل Slopoly مميزاً هو كيفية إنشائه: تشير جميع الأدلة إلى أن هذا الكود تم إنشاؤه بواسطة LLM.

كيف عرفوا أنه مُنشأ بالذكاء الاصطناعي؟ حدد باحثو IBM X-Force عدة مؤشرات قوية تُظهر أن Slopoly كُتب بواسطة الذكاء الاصطناعي: 1) تعليقات واسعة ومفصلة - شائعة جداً في الكود المُنشأ بالذكاء الاصطناعي، 2) تسجيل ومعالجة أخطاء شاملة - أكثر مما يكتبه قرصان عادي، 3) تسمية متغيرات دقيقة - تماماً مثل كود الذكاء الاصطناعي، 4) دالة Jitter غير مستخدمة - على الأرجح نتيجة التطوير التكراري مع LLM، 5) التعليقات تصف الكود كـ "Polymorphic C2 Persistence Client"، لكن الكود ليس polymorphic فعلياً - ادعاء مبالغ فيه نموذجي في كود الذكاء الاصطناعي.

💻 الميزات التقنية لـ Slopoly

| لغة البرمجة | PowerShell |

| النوع | Backdoor / C2 Client |

| فاصل Heartbeat | كل 30 ثانية |

| فاصل استطلاع الأوامر | كل 50 ثانية |

| طريقة تنفيذ الأوامر | cmd.exe |

| ملف السجل | persistence.log (حد أقصى 1MB) |

| مسار التثبيت | C:\ProgramData\Microsoft\Windows\Runtime\ |

| طريقة الاستمرارية | مهمة مجدولة باسم "Runtime Broker" |

| جودة الكود | متوسطة (على الأرجح نموذج أضعف) |

⚡ لماذا Slopoly مهم؟

Slopoly لا يقدم شيئاً جديداً تقنياً - هناك backdoors أفضل وأكثر تطوراً. لكن أهميته الحقيقية تكمن في شيء آخر:

- تقليل وقت التطوير: سابقاً، كتابة backdoor كامل كانت تستغرق أياماً أو أسابيع. الآن مع الذكاء الاصطناعي، دقائق كافية.

- تقليل المهارات المطلوبة: لم تعد بحاجة لأن تكون مبرمجاً محترفاً - فقط تعرف كيف تتحدث مع الذكاء الاصطناعي.

- تجاوز التوقيعات الأمنية: نظراً لأن كوداً جديداً يتم إنشاؤه في كل مرة، لا يمكن لبرامج مكافحة الفيروسات اكتشافه بالكشف القائم على التوقيع.

- مشكلة الإسناد: عندما يتم إنشاء البرمجيات الخبيثة بواسطة الذكاء الاصطناعي، يصبح من الصعب جداً تحديد من أنشأها.

💡 تحليل تكين:

Slopoly معلم تاريخي - أول برمجية خبيثة مُنشأة بالذكاء الاصطناعي استُخدمت في هجوم حقيقي. يُظهر هذا أن عصر "الذكاء الاصطناعي للدفاع فقط" قد انتهى، ودخلنا عصراً جديداً حيث الذكاء الاصطناعي أيضاً سلاح هجومي. لا ينبغي أن تخدعنا الجودة المتوسطة لـ Slopoly - هذا مجرد الجيل الأول. مع تقدم نماذج الذكاء الاصطناعي، ستصبح البرمجيات الخبيثة المُنشأة بالذكاء الاصطناعي أكثر تطوراً وقوة وخطورة. يجب على صناعة الأمن الاستعداد لهذا الواقع الجديد: لم يعد بإمكاننا الاعتماد فقط على الكشف القائم على التوقيع. يجب أن ننتقل نحو الكشف القائم على السلوك والذكاء الاصطناعي الدفاعي. هذا سباق تسلح بالذكاء الاصطناعي ويجب أن نتحرك بشكل أسرع.

⚙️ 4. كيف تعمل هجمات الذكاء الاصطناعي: من الاكتشاف إلى الاختراق

لفهم لماذا هجمات الذكاء الاصطناعي خطيرة جداً، نحتاج إلى فهم كيفية عملها بالضبط. دعونا نفحص العملية الكاملة لهجوم بمساعدة الذكاء الاصطناعي من البداية إلى النهاية - من تحديد الهدف إلى الاختراق النهائي وسرقة البيانات.

المرحلة 1: اكتشاف الأهداف التلقائي: الخطوة الأولى في أي هجوم سيبراني هي إيجاد أهداف ضعيفة. تقليدياً، كان هذا يتطلب مسحاً يدوياً وتحليل النتائج - عملية تستغرق وقتاً طويلاً يمكن أن تستغرق أياماً أو أسابيع. لكن مع CyberStrikeAI، هذه العملية آلية بالكامل. يمكن للأداة مسح الإنترنت تلقائياً، وتحديد أجهزة FortiGate ذات واجهات إدارة مكشوفة، وتجميع قائمة بالأهداف المحتملة - كل ذلك في غضون ساعات.

المرحلة 2: توليد بيانات الاعتماد بالذكاء الاصطناعي: بعد تحديد الأهداف، المرحلة التالية هي إيجاد طريقة للدخول. تقليدياً، استخدم القراصنة قوائم محددة مسبقاً من كلمات المرور الشائعة. لكن الذكاء الاصطناعي يمكنه العمل بذكاء أكبر بكثير. يمكن لنماذج اللغة الكبيرة: 1) تحليل أنماط كلمات المرور الخاصة بمنظمة (بناءً على المعلومات العامة، والاختراقات السابقة، إلخ)، 2) توليد كلمات مرور محتملة بناءً على اسم الشركة، والصناعة، والموقع الجغرافي، 3) اقتراح مجموعات ذكية من الكلمات والأرقام والأحرف الخاصة باحتمالية نجاح عالية.

🔄 عملية الهجوم الكاملة بمساعدة الذكاء الاصطناعي

المرحلة 1: الاستطلاع (ساعات)

• مسح الإنترنت التلقائي للعثور على الأهداف

• تحديد أجهزة FortiGate ذات واجهات إدارة مكشوفة

• جمع معلومات عامة عن المنظمة المستهدفة

المرحلة 2: هجوم بيانات الاعتماد (دقائق إلى ساعات)

• توليد قائمة كلمات مرور محتملة بالذكاء الاصطناعي

• هجوم brute-force تلقائي

• اختبار بيانات اعتماد مختلفة حتى إيجاد المجموعة الصحيحة

المرحلة 3: الوصول الأولي (فوري)

• تسجيل دخول ناجح إلى واجهة الإدارة

• إنشاء backdoor للوصول المستمر

• تغطية الآثار (معالجة السجلات)

المرحلة 4: نشر البرمجيات الخبيثة (دقائق)

• توليد برمجية خبيثة مخصصة بالذكاء الاصطناعي (مثل Slopoly)

• نشر البرمجية الخبيثة على النظام المستهدف

• إنشاء آلية استمرارية

المرحلة 5: ما بعد الاستغلال (أيام إلى أسابيع)

• الحركة الجانبية في الشبكة

• سرقة البيانات الحساسة

• الاستعداد للهجوم النهائي (الفدية)

المرحلة 3: Brute-Force الذكي: بعد توليد قائمة بيانات الاعتماد، يمكن للذكاء الاصطناعي تنفيذ هجوم brute-force بذكاء. على عكس الهجمات التقليدية التي تختبر جميع المجموعات بالتسلسل، يمكن للذكاء الاصطناعي: 1) التعلم من نتائج المحاولات السابقة وتعديل الاستراتيجية، 2) تعديل سرعة الهجوم لتجنب تشغيل الكشف، 3) عندما ينجح نمط، إعطاء الأولوية لأنماط مماثلة. هذا يعني أن الهجوم أسرع وأكثر خفاءً.

المرحلة 4: توليد البرمجيات الخبيثة أثناء التنقل: واحدة من أخطر قدرات الذكاء الاصطناعي هي القدرة على توليد برمجيات خبيثة مخصصة عند الطلب. بعد الاختراق الناجح، يمكن للقرصان أن يطلب من نموذج لغوي كبير كتابة backdoor مخصص: 1) محسّن لنظام التشغيل والبنية المحددة، 2) يستخدم تقنيات تهرب محددة لتجاوز مكافحة الفيروسات، 3) لديه قدرات محددة مطلوبة لهذا الهجوم. يمكن أن تستغرق هذه العملية بأكملها دقائق - مقارنة بأيام أو أسابيع للتطوير اليدوي.

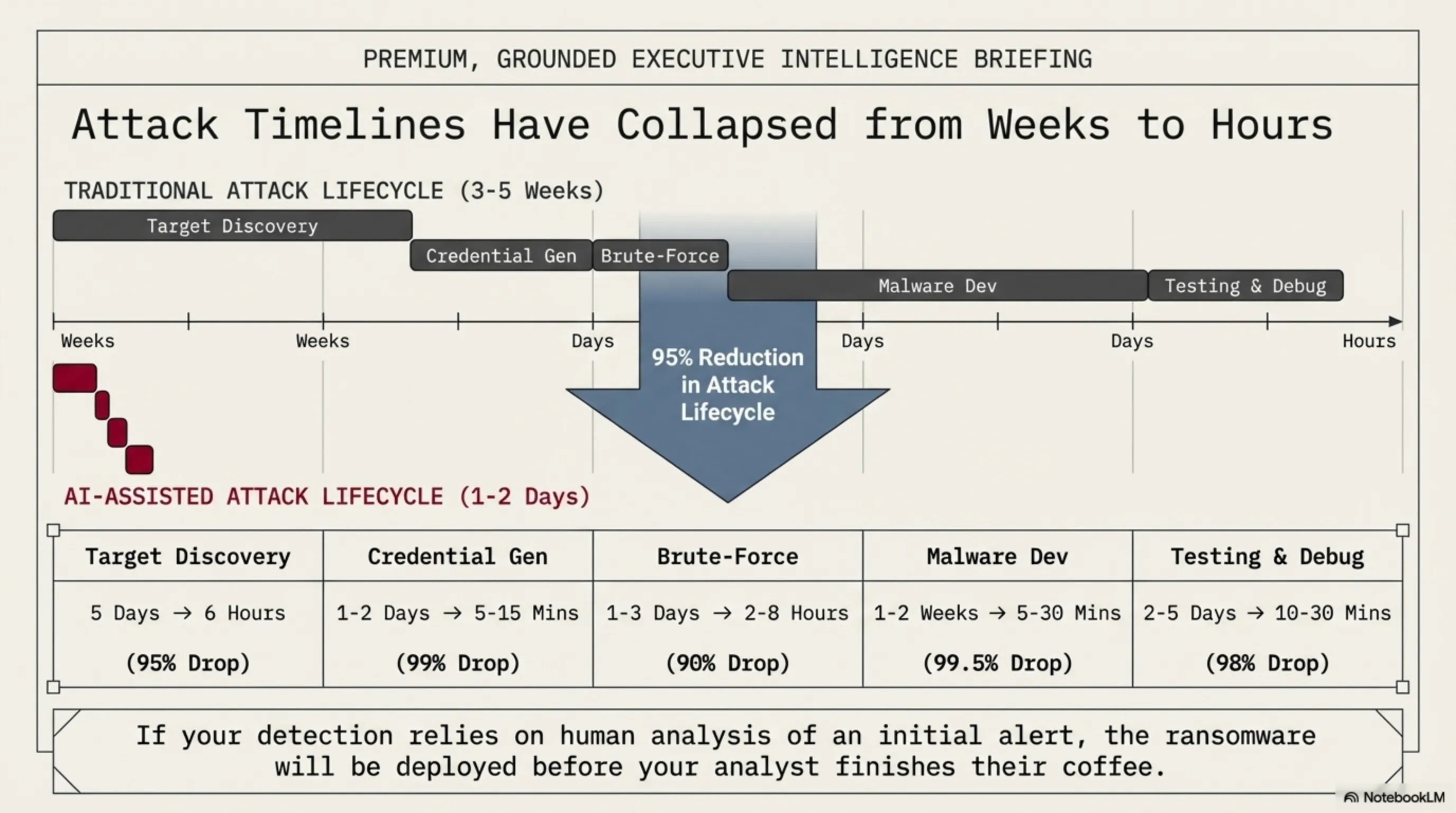

مقارنة الوقت: دعونا نرى كم سرّع الذكاء الاصطناعي عملية الهجوم:

⏱️ مقارنة الوقت: الهجوم التقليدي مقابل هجوم الذكاء الاصطناعي

| المرحلة | الهجوم التقليدي | هجوم الذكاء الاصطناعي | تقليل الوقت |

| اكتشاف الأهداف | 2-5 أيام | 2-6 ساعات | 95% |

| توليد قائمة بيانات الاعتماد | 1-2 يوم | 5-15 دقيقة | 99% |

| هجوم Brute-Force | 1-3 أيام | 2-8 ساعات | 90% |

| تطوير برمجية خبيثة مخصصة | 1-2 أسبوع | 5-30 دقيقة | 99.5% |

| اختبار وتصحيح البرمجية الخبيثة | 2-5 أيام | 10-30 دقيقة | 98% |

| الإجمالي | 3-5 أسابيع | 1-2 يوم | 95% |

لماذا هذا مهم؟ تقليل الوقت من أسابيع إلى أيام (أو حتى ساعات) يعني: 1) يمكن للقراصنة إجراء المزيد من الهجمات، 2) لدى فرق الأمن وقت أقل للكشف والاستجابة، 3) تنخفض تكاليف الهجوم للقراصنة، مما يجعل المزيد من الهجمات قابلة للتطبيق اقتصادياً، 4) حتى القراصنة عديمي الخبرة يمكنهم تنفيذ هجمات متطورة.

دور نماذج الذكاء الاصطناعي التجارية: واحد من أكثر الجوانب إثارة للقلق في هذه الهجمات هو استخدام نماذج ذكاء اصطناعي تجارية مثل Claude وDeepSeek. هذا يعني أن القراصنة لا يحتاجون حتى إلى بناء نماذجهم الخاصة - فقط يحتاجون إلى شراء اشتراك (أو استخدام مفاتيح API مسروقة) والبدء. تحاول شركات الذكاء الاصطناعي منع إساءة الاستخدام بحواجز وفلاتر محتوى، لكن كما أظهر Slopoly، يمكن تجاوز هذه القيود.

⚡ تحليل تكين:

تقليل وقت الهجوم بنسبة 95% هو تغيير كامل لقواعد اللعبة. هذا يعني أننا لم نعد نستطيع الاعتماد على "الوقت للكشف والاستجابة" - لأن ذلك الوقت قد لا يكون موجوداً. الدفاعات التقليدية القائمة على اكتشاف الأنماط المعروفة عديمة الفائدة ضد البرمجيات الخبيثة المُنشأة بالذكاء الاصطناعي التي تكون مختلفة في كل مرة. نحتاج إلى تحول نموذجي في الأمن السيبراني - من القائم على الكشف إلى القائم على الوقاية، من القائم على التوقيع إلى القائم على السلوك، ومن التفاعلي إلى الاستباقي. إذا لم نتغير الآن، سيكون الوقت قد فات.

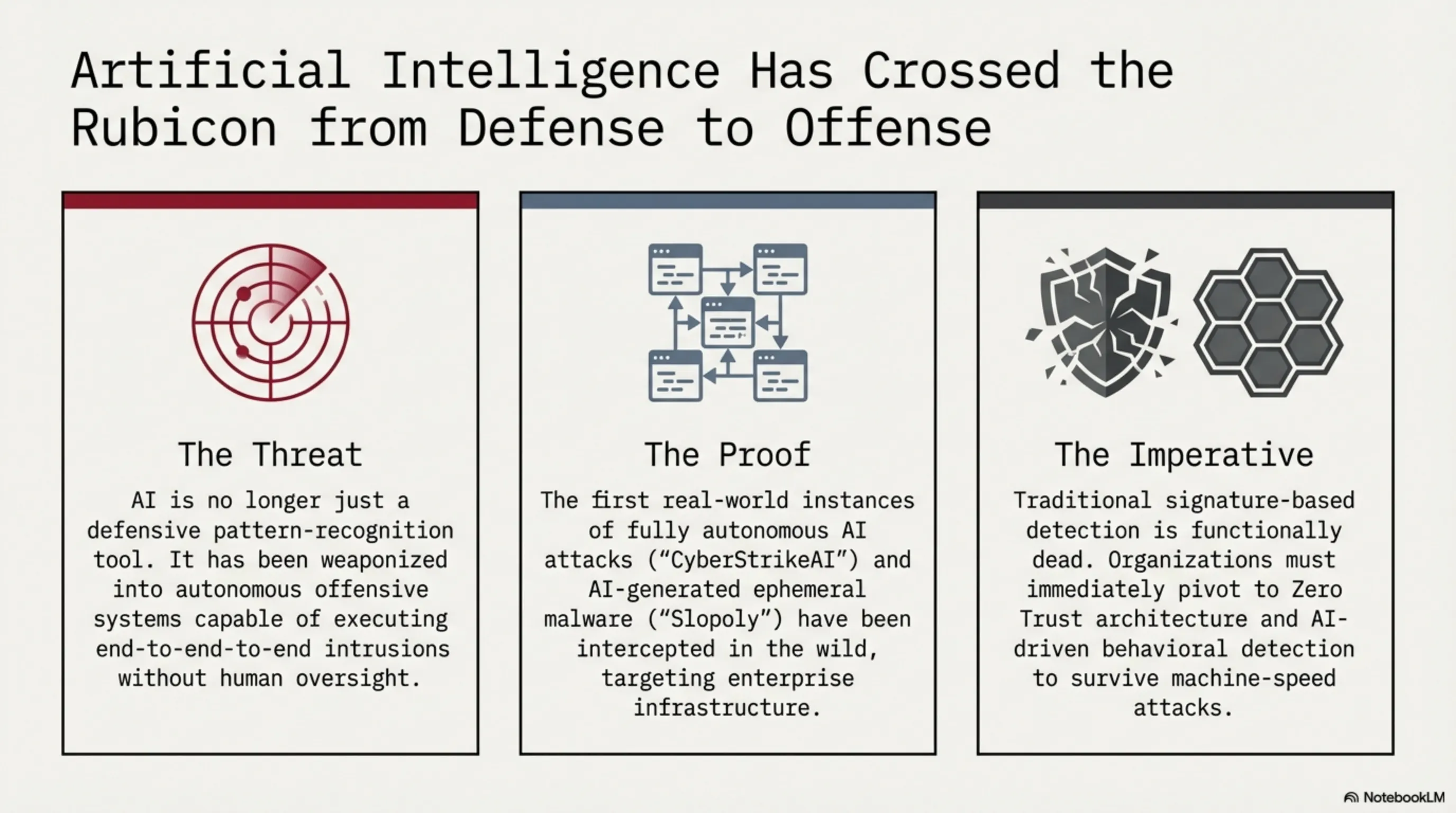

🌍 5. التأثير على صناعة الأمن: لماذا تغيرت قواعد اللعبة

اكتشاف CyberStrikeAI وSlopoly ليسا مجرد حادثتي أمن منفصلتين - إنهما علامات على تحول أساسي في صناعة الأمن السيبراني. دعونا نفحص كيف تغير هذه التطورات الصناعة بأكملها وما هي الآثار التي تحملها للمستقبل.

نهاية الكشف القائم على التوقيع: لعقود، اعتمدت صناعة الأمن على الكشف القائم على التوقيع - بمعنى أن برامج مكافحة الفيروسات تحتفظ بقاعدة بيانات من البرمجيات الخبيثة المعروفة وتقارن الملفات بها. لكن مع البرمجيات الخبيثة المُنشأة بالذكاء الاصطناعي التي تكون مختلفة في كل مرة، هذه الطريقة لم تعد تعمل. يمكن توليد Slopoly بكود مختلف في كل مرة - بمعنى عدم وجود "توقيع" ثابت للكشف. هذا يعني أن صناعة الأمن يجب أن تنتقل نحو الكشف القائم على السلوك - بدلاً من البحث عن كود محدد، نبحث عن سلوك مشبوه.

مشكلة الإسناد: واحد من الأعمدة الأساسية لاستخبارات التهديدات هو الإسناد - تحديد أي مجموعة أو دولة وراء الهجوم. لكن مع البرمجيات الخبيثة المُنشأة بالذكاء الاصطناعي، يصبح الإسناد أصعب بكثير. تقليدياً، استخدم باحثو الأمن خصائص كود فريدة (مثل أسلوب البرمجة، والتعليقات، إلخ) لتحديد المطورين. لكن عندما يتم إنشاء الكود بالذكاء الاصطناعي، هذه الخصائص الفريدة غير موجودة - كل كود الذكاء الاصطناعي له أسلوب مماثل. هذا يعني أننا قد لا نتمكن من تحديد من وراء الهجوم.

📉 التأثيرات على صناعة الأمن السيبراني

| المجال | التأثير | الحالة |

| مكافحة الفيروسات التقليدية | انخفاض حاد في الفعالية ضد برمجيات الذكاء الاصطناعي الخبيثة | حرج |

| استخبارات التهديدات | مشاكل في الإسناد وتحديد الأنماط | مقلق |

| فرق SOC | زيادة حجم التنبيهات وتقليل وقت الاستجابة | حرج |

| الاستجابة للحوادث | الحاجة إلى مهارات جديدة لتحليل هجمات الذكاء الاصطناعي | متوسط |

| اختبار الاختراق | منافسة مع أدوات الذكاء الاصطناعي التلقائية | مقلق |

| التدريب الأمني | الحاجة إلى إصلاح شامل للمناهج | متوسط |

| الامتثال والتنظيمات | القوانين الحالية غير كافية لتهديدات الذكاء الاصطناعي | مقلق |

ارتفاع تكاليف الدفاع: مع تطور الهجمات، تزداد تكاليف الدفاع. يجب على الشركات: 1) الاستثمار في أدوات أكثر تقدماً (مثل EDR وXDR وSIEM المدعوم بالذكاء الاصطناعي)، 2) توظيف فرق أمنية أكبر وأكثر مهارة، 3) توفير تدريب مستمر للموظفين، 4) الاستثمار في استخبارات التهديدات والاستجابة للحوادث. وفقاً لتقديرات Gartner، زادت تكاليف الأمن السيبراني للشركات المتوسطة إلى الكبيرة بحوالي 40-60% في 2026 مقارنة بـ 2024.

فجوة المهارات: صناعة الأمن السيبراني كانت تعاني بالفعل من نقص في المحترفين المهرة - والآن مع ظهور تهديدات الذكاء الاصطناعي، تفاقمت هذه الفجوة. تحتاج فرق الأمن إلى: 1) فهم كيفية عمل نماذج الذكاء الاصطناعي، 2) تحديد وتحليل البرمجيات الخبيثة المُنشأة بالذكاء الاصطناعي، 3) استخدام أدوات الذكاء الاصطناعي الدفاعية، 4) التعرف على تقنيات الهجوم الجديدة. لكن المحترفين بهذه المهارات نادرون، والطلب عليهم مرتفع للغاية.

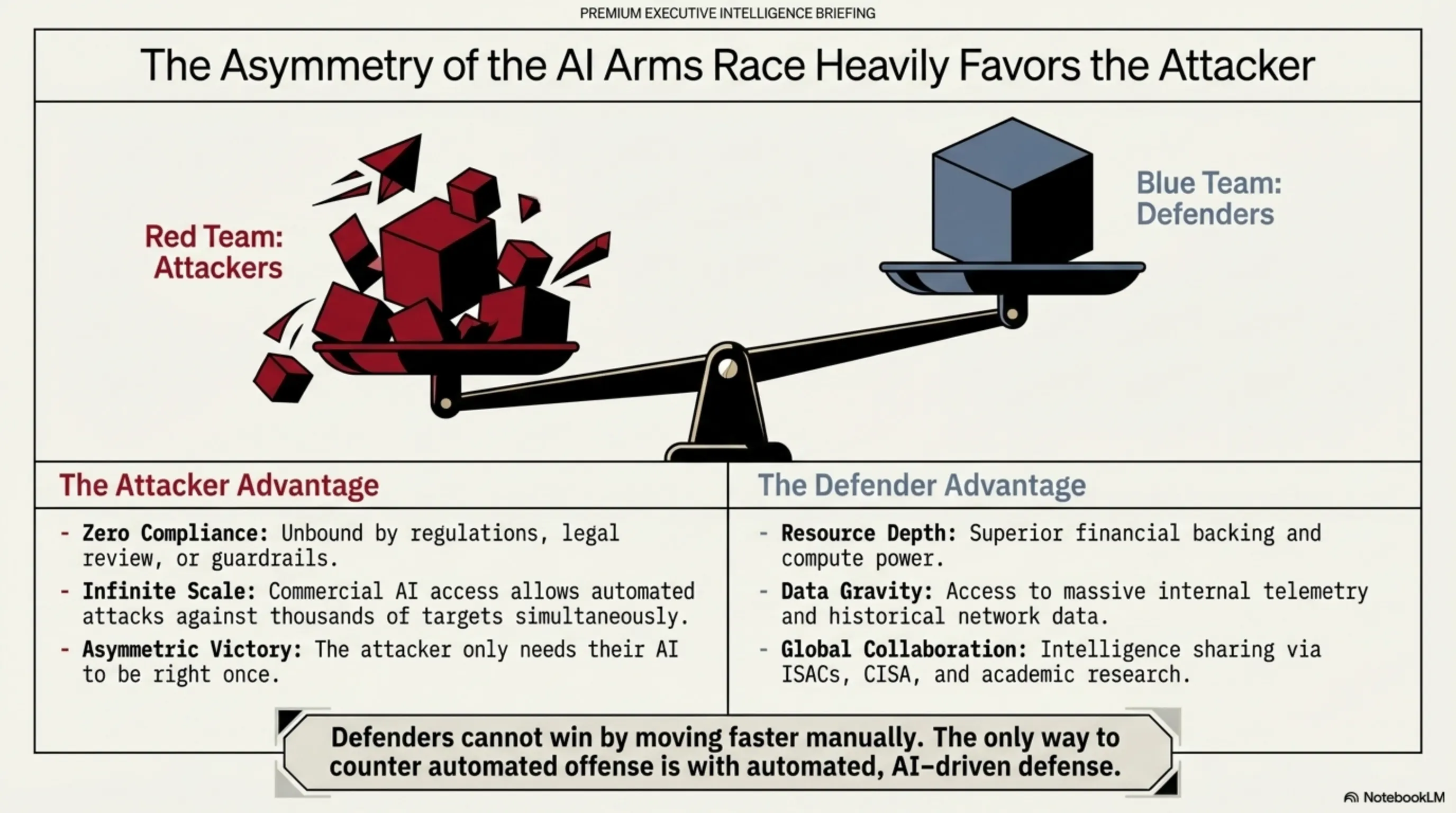

سباق التسلح بالذكاء الاصطناعي: دخلنا سباق تسلح بالذكاء الاصطناعي - يستخدم القراصنة الذكاء الاصطناعي للهجوم، ويجب على المدافعين استخدام الذكاء الاصطناعي للدفاع. هذا يعني: 1) شركات الأمن تطور بسرعة أدوات مدعومة بالذكاء الاصطناعي، 2) الاستثمار في الذكاء الاصطناعي الأمني زاد بشكل كبير، 3) المنافسة على توظيف خبراء الذكاء الاصطناعي اشتدت، 4) البحث الأكاديمي في الذكاء الاصطناعي الأمني ينمو بسرعة. لكن السؤال هو: هل يمكن للمدافعين مواكبة المهاجمين؟

⚔️ سباق التسلح بالذكاء الاصطناعي: المهاجمون مقابل المدافعون

🔴 مزايا المهاجمين

- مرونة أكبر - لا متطلبات امتثال

- يمكنهم استخدام النماذج التجارية

- يحتاجون فقط للنجاح مرة واحدة

- يمكنهم المخاطرة أكثر

- الوصول إلى أدوات مفتوحة المصدر

🟢 مزايا المدافعين

- موارد مالية أكثر (شركات كبيرة)

- الوصول إلى بيانات أكثر

- التعاون الدولي

- الدعم الحكومي

- البحث الأكاديمي

التأثير على الشركات الصغيرة: واحد من أكثر الجوانب إثارة للقلق في هذه التطورات هو تأثيرها على الشركات الصغيرة والمتوسطة (SMBs). هذه الشركات عادة لديها ميزانية وموارد أقل للأمن السيبراني ولا يمكنها الاستثمار في أدوات متقدمة وفرق خبراء. مع دمقرطة أدوات هجوم الذكاء الاصطناعي، تصبح الشركات الصغيرة والمتوسطة أهدافاً أسهل. يمكن أن يؤدي هذا إلى: 1) زيادة كبيرة في الهجمات على الشركات الصغيرة والمتوسطة، 2) إفلاس الشركات الصغيرة بعد هجمات الفدية، 3) زيادة تكاليف التأمين السيبراني، 4) انخفاض ثقة العملاء في الشركات الصغيرة.

دور الحكومات والتشريعات: تستجيب الحكومات والهيئات التنظيمية لهذه التهديدات، لكن وتيرة التشريع أبطأ بكثير من وتيرة التطور التكنولوجي. بعض الإجراءات الجارية: 1) الاتحاد الأوروبي يصوغ قوانين جديدة للذكاء الاصطناعي الأمني، 2) الولايات المتحدة تدرس قيود التصدير على نماذج الذكاء الاصطناعي القوية، 3) الصين لديها تنظيمات صارمة لاستخدام الذكاء الاصطناعي، 4) المنظمات الدولية مثل الإنتربول تزيد التعاون لمكافحة الجريمة السيبرانية بالذكاء الاصطناعي. لكن السؤال هو: هل هذه الإجراءات كافية؟

🌐 تحليل تكين:

نحن في نقطة تحول تاريخية في الأمن السيبراني. تغيرت القواعد، والطرق التقليدية لم تعد تعمل. يجب على صناعة الأمن إعادة بناء نفسها لهذا الواقع الجديد - من الأدوات والتقنيات إلى المهارات والاستراتيجيات. الشركات التي تتكيف بشكل أسرع ستنجو. الشركات التي تتمسك بالطرق القديمة ستصبح ضحايا. هذا تحذير لنا جميعاً: إما التغيير، أو الهلاك.

🛡️ 6. الحلول الدفاعية: كيف نحمي أنفسنا

الآن بعد أن فهمنا التهديد الذي نواجهه، دعونا نرى كيف يمكننا حماية أنفسنا. الخبر السار هو أنه على الرغم من تعقيد التهديدات، هناك حلول عملية وفعالة يمكن أن تقلل المخاطر بشكل كبير.

1. تفعيل MFA (المصادقة متعددة العوامل) فوراً: الخطوة الأولى والأهم هي تفعيل المصادقة متعددة العوامل على جميع الأنظمة الحساسة - خاصة واجهات الإدارة. هجوم CyberStrikeAI نجح فقط لأن أجهزة FortiGate كانت محمية فقط باسم مستخدم/كلمة مرور. مع MFA، حتى لو وجد القرصان كلمة المرور، لا يمكنه تسجيل الدخول بدون العامل الثاني (مثل رمز SMS، أو تطبيق مصادقة، أو مفتاح أمان). هذا جدار دفاعي قوي يجعل هجمات brute-force عديمة الفائدة.

⚡ الإجراءات الفورية (يجب القيام بها الآن)

- تفعيل MFA: على جميع واجهات الإدارة، وVPNs، والأنظمة الحساسة

- إغلاق واجهات الإدارة: واجهات الإدارة لا ينبغي أن تكون متاحة من الإنترنت العام - فقط عبر VPN أو IPs محددة

- تغيير كلمات المرور الضعيفة: أي كلمة مرور أقل من 12 حرفاً أو بسيطة يجب تغييرها فوراً

- مراجعة السجلات: تحقق من سجلات الوصول من آخر 60 يوماً - ابحث عن محاولات تسجيل دخول مشبوهة

- التحديثات العاجلة: حدّث جميع الأنظمة، وجدران الحماية، والبرامج إلى أحدث إصدار

- النسخ الاحتياطي غير المتصل: خذ نسخة احتياطية كاملة من البيانات الحساسة واحتفظ بها غير متصلة (منفصلة عن الشبكة)

2. تطبيق بنية Zero Trust: نموذج أمان Zero Trust يقوم على مبدأ "لا شيء ولا أحد موثوق" - حتى لو كان داخل الشبكة. هذا يعني: 1) كل وصول يجب أن يتم مصادقته وتفويضه، 2) يجب أن يكون الوصول محدوداً بالحد الأدنى الضروري (مبدأ الامتياز الأقل)، 3) يجب مراقبة وتحليل حركة مرور الشبكة باستمرار، 4) تقسيم الشبكة لمنع الحركة الجانبية. مع Zero Trust، حتى لو حصل قرصان على وصول إلى نظام واحد، لا يمكنه الوصول بسهولة إلى أنظمة أخرى.

3. استخدام الذكاء الاصطناعي الدفاعي: لمحاربة الذكاء الاصطناعي الهجومي، يجب علينا استخدام الذكاء الاصطناعي الدفاعي. أدوات الأمن الحديثة مثل EDR (كشف واستجابة نقطة النهاية) وXDR (كشف واستجابة موسعة) تستخدم التعلم الآلي لتحديد السلوكيات المشبوهة - حتى لو كانت البرمجية الخبيثة جديدة وغير معروفة. يمكن لهذه الأدوات: 1) تحديد الأنماط غير العادية، 2) الاستجابة تلقائياً للتهديدات، 3) استخدام البيانات التاريخية للتنبؤ بالهجمات المستقبلية، 4) تقليل الإيجابيات الكاذبة.

🏰 طبقات الدفاع (الدفاع في العمق)

| الطبقة | الحلول | الأولوية |

| المحيط | Firewall، IPS/IDS، WAF، حماية DDoS | حرجة |

| الشبكة | التقسيم، VPN، Zero Trust، مراقبة الشبكة | حرجة |

| نقطة النهاية | EDR، مكافحة الفيروسات، إدارة التصحيحات، التحكم في الأجهزة | عالية |

| التطبيق | البرمجة الآمنة، WAF، أمن API، التحقق من المدخلات | عالية |

| البيانات | التشفير، DLP، النسخ الاحتياطي، التحكم في الوصول | حرجة |

| البشر | التوعية الأمنية، محاكاة التصيد، MFA | حرجة |

4. التدريب المستمر للموظفين: البشر دائماً الحلقة الأضعف في سلسلة الأمن. هجوم ClickFix الذي استخدمته Hive0163 اعتمد بالكامل على الهندسة الاجتماعية - خداع المستخدمين لتنفيذ كود خبيث. التدريب المستمر للموظفين يمكن أن يقلل هذا الخطر: 1) التدريب على تحديد رسائل التصيد الاحتيالي، 2) الوعي بتقنيات الهندسة الاجتماعية الجديدة مثل ClickFix، 3) تمارين محاكاة الهجمات، 4) بناء ثقافة أمنية في المنظمة. تذكر: أفضل جدار حماية في العالم لا يمكنه الحماية من مستخدم مخدوع.

5. المراقبة والاستجابة للحوادث: وجود نظام مراقبة 24/7 وفريق استجابة للحوادث جاهز يمكن أن يكون الفرق بين هجوم صغير وكارثة كبيرة. يشمل هذا: 1) SIEM (إدارة معلومات وأحداث الأمن) لجمع وتحليل السجلات، 2) SOC (مركز عمليات الأمن) للمراقبة المستمرة، 3) خطة استجابة للحوادث مكتوبة ومُمارسة، 4) استخبارات التهديدات للوعي بالتهديدات الجديدة. مع Slopoly الذي كان لديه وصول لأكثر من أسبوع، نظام مراقبة جيد كان يمكن أن يكتشفه في وقت أبكر بكثير.

6. الصيد النشط للتهديدات: بدلاً من انتظار تشغيل التنبيهات، يجب علينا البحث بنشاط عن التهديدات المخفية. صيد التهديدات يعني: 1) مراجعة السجلات بانتظام للأنماط المشبوهة، 2) البحث عن مؤشرات الاختراق الجديدة (IOCs)، 3) تحليل سلوك المستخدمين والأنظمة، 4) فحص الشذوذات والانحرافات عن الخط الأساسي. مع تهديدات الذكاء الاصطناعي التي يمكن أن تكون خفية جداً، الصيد النشط للتهديدات ضروري.

💰 دليل ميزانية الأمن (حسب حجم المنظمة)

| الحجم | الميزانية السنوية | أولويات الاستثمار |

| صغيرة (1-50 شخص) |

$10K-50K | MFA، النسخ الاحتياطي، مكافحة الفيروسات، تدريب الموظفين |

| متوسطة (50-500 شخص) |

$50K-500K | EDR، SIEM، جدار حماية متقدم، SOC خارجي |

| كبيرة (500+ شخص) |

$500K-5M+ | XDR، SOC داخلي، استخبارات التهديدات، Zero Trust |

7. التعاون ومشاركة المعلومات: لا يمكن لأي منظمة مواجهة تهديدات الذكاء الاصطناعي بمفردها. التعاون ومشاركة المعلومات ضروريان: 1) العضوية في ISACs الصناعية (مراكز تحليل ومشاركة المعلومات)، 2) مشاركة IOCs مع منظمات أخرى، 3) التعاون مع الحكومة ووكالات إنفاذ القانون، 4) المشاركة في مجتمع الأمن السيبراني. كلما انتشرت المعلومات عن التهديدات الجديدة بشكل أسرع، كلما تمكنا من حماية أنفسنا بشكل أفضل.

8. الاختبار والتقييم المستمر: الأمن عملية مستمرة، وليس مشروعاً لمرة واحدة. يجب علينا بانتظام: 1) إجراء اختبار الاختراق، 2) تشغيل تقييمات الثغرات، 3) إجراء تمارين الفريق الأحمر / الفريق الأزرق، 4) ممارسة خطة الاستجابة للحوادث. هذه الاختبارات تساعد في تحديد نقاط الضعف قبل أن يجدها القراصنة.

✅ قائمة التحقق النهائية: هل منظمتك جاهزة؟

☐ MFA مفعّل على جميع الأنظمة الحساسة

☐ واجهات الإدارة غير متاحة من الإنترنت العام

☐ جميع كلمات المرور قوية وفريدة

☐ لدينا نظام نسخ احتياطي غير متصل ومُختبر

☐ EDR أو XDR مثبت على جميع نقاط النهاية

☐ SIEM مُطبق لمراقبة السجلات

☐ الموظفون يتلقون تدريباً أمنياً منتظماً

☐ لدينا خطة استجابة للحوادث مكتوبة ومُمارسة

☐ إدارة التصحيحات المنتظمة تُنفذ

☐ تقسيم الشبكة مُطبق

☐ لدينا استخبارات تهديدات للوعي بالتهديدات الجديدة

☐ اختبار الاختراق السنوي يُجرى

إذا أشرت على أقل من 8 عناصر، فمنظمتك في خطر جدي!

🛡️ التحليل النهائي لتكين:

الدفاع ضد تهديدات الذكاء الاصطناعي ليس مستحيلاً ولا مكلفاً للغاية - يتطلب فقط النهج الصحيح. معظم الهجمات الناجحة (بما في ذلك CyberStrikeAI) نجحت لأن المبادئ الأمنية الأساسية لم تُتبع - لم يتم تفعيل MFA، وكانت كلمات المرور ضعيفة، وكانت واجهات الإدارة مفتوحة. إذا اتبعنا هذه المبادئ الأساسية، يمكننا تحييد 90% من الهجمات. للـ 10% المتبقية، نحتاج إلى أدوات أكثر تقدماً وفرق خبراء. لكن الخبر السار هو أنه مع استثمار معقول وتخطيط مناسب، يمكن لأي منظمة حماية نفسها. ابدأ اليوم - غداً قد يكون متأخراً جداً.

🎯 الخلاصة: مستقبل الأمن السيبراني في عصر الذكاء الاصطناعي

اكتشاف CyberStrikeAI وSlopoly يمثل نقطة تحول في تاريخ الأمن السيبراني. لم نعد نتعامل مع قراصنة بشريين يستخدمون أدوات بسيطة - نحن نواجه أنظمة ذكاء اصطناعي مستقلة يمكنها الهجوم 24/7 دون تعب، وتوليد برمجيات خبيثة مخصصة في دقائق، وتحديد واستغلال الثغرات بسرعات كانت مستحيلة سابقاً.

لكن هذه ليست نهاية العالم. إنه تحذير - يجب أن نأخذه على محمل الجد. تهديدات الذكاء الاصطناعي حقيقية، لكن الحلول الدفاعية موجودة. باتباع المبادئ الأمنية الأساسية (MFA، كلمات مرور قوية، إغلاق الواجهات غير الضرورية)، واستخدام الأدوات الحديثة (EDR، SIEM، الذكاء الاصطناعي الدفاعي)، والتدريب المستمر للموظفين، يمكننا حماية أنفسنا.

النقطة الأساسية هي أن الأمن السيبراني لم يعد نفقة اختيارية - إنه ضرورة حيوية لبقاء أي منظمة. الشركات التي لا تستثمر في الأمن تقامر ببقائها. ومع تهديدات الذكاء الاصطناعي، احتمالات الخسارة عالية جداً.

🔮 توقعات المستقبل (2026-2028)

- أواخر 2026: البرمجيات الخبيثة المُنشأة بالذكاء الاصطناعي تصبح سائدة - 30-40% من الهجمات الجديدة

- 2027: ظهور أول "وكلاء ذكاء اصطناعي" خبيثة مستقلة بالكامل

- أواخر 2027: الحكومات تبدأ في إصدار تنظيمات صارمة للذكاء الاصطناعي الأمني

- 2028: الذكاء الاصطناعي الدفاعي يصبح معياراً صناعياً - لا يمكن الدفاع بدون ذكاء اصطناعي

- أواخر 2028: تشكيل "سباق تسلح بالذكاء الاصطناعي" كامل بين المهاجمين والمدافعين

مستقبل الأمن السيبراني يعتمد على عاملين: 1) وتيرة تطور الذكاء الاصطناعي الدفاعي - هل يمكننا التحرك بسرعة كافية؟ 2) التعاون العالمي - هل يمكن للدول والشركات العمل معاً لمواجهة هذا التهديد؟ إذا كانت الإجابة على كلا السؤالين "نعم"، يمكننا الفوز بهذا السباق. إذا لم يكن كذلك، فالمستقبل سيكون مظلماً.

⚠️ الرسالة النهائية

هذا ليس تدريباً. تهديدات الذكاء الاصطناعي حقيقية وتنتشر بسرعة. إذا كنت تعتقد أن منظمتك صغيرة جداً أو غير مهمة لتكون مستهدفة، فأنت مخطئ. مع أدوات الذكاء الاصطناعي التلقائية، يمكن للقراصنة مهاجمة آلاف الأهداف في وقت واحد - الحجم لا يهم. ابدأ اليوم. تفعيل MFA، وإغلاق الواجهات غير الضرورية، وتدريب الموظفين يمكن أن ينقذ حياتك الرقمية.

📚 الموارد والروابط المفيدة

- The Hacker News - آخر أخبار الأمن السيبراني

- IBM X-Force - تقارير استخبارات التهديدات

- Fortinet Security Advisories - تنبيهات أمان FortiGate

- CISA - وكالة الأمن السيبراني الأمريكية

- OWASP - أدلة أمان التطبيقات

🛡️ ابقَ آمناً، ابقَ يقظاً

الأمن السيبراني مسؤولية الجميع. من كبار المديرين التنفيذيين إلى الموظفين العاديين، من الشركات الكبيرة إلى الشركات الصغيرة - يجب علينا جميعاً أن نكون يقظين، ونتدرب، ونتخذ الإجراءات اللازمة. مستقبل الأمن الرقمي يعتمد على القرارات التي نتخذها اليوم. الخيار لك: كن مستعداً أو كن ضحية.