در این مگامقاله ۹۵۰۰ کلمهای، کاملترین راهنمای بقا در برابر تهدیدات سایبری ۲۰۲۶ را کالبدشکافی کردهایم. با توجه به افزایش حملات هوش مصنوعی، دیپفیکهای صوتی و هک شدن پلتفرمهایی مثل دیسکورد، ما به شما آموزش میدهیم چگونه با استفاده از کلیدهای امنیتی سختافزاری (YubiKey)، احراز هویت دو مرحلهای پیشرفته و ذخیرهسازی سرد (Cold Storage)، دژ دیجیتال خود و داراییهای کریپتوییتان را نفوذناپذیر کنید.

🛡️ خوش آمدید به پروژه گاما: راهنمای بقا در تاریکوب ۲۰۲۶

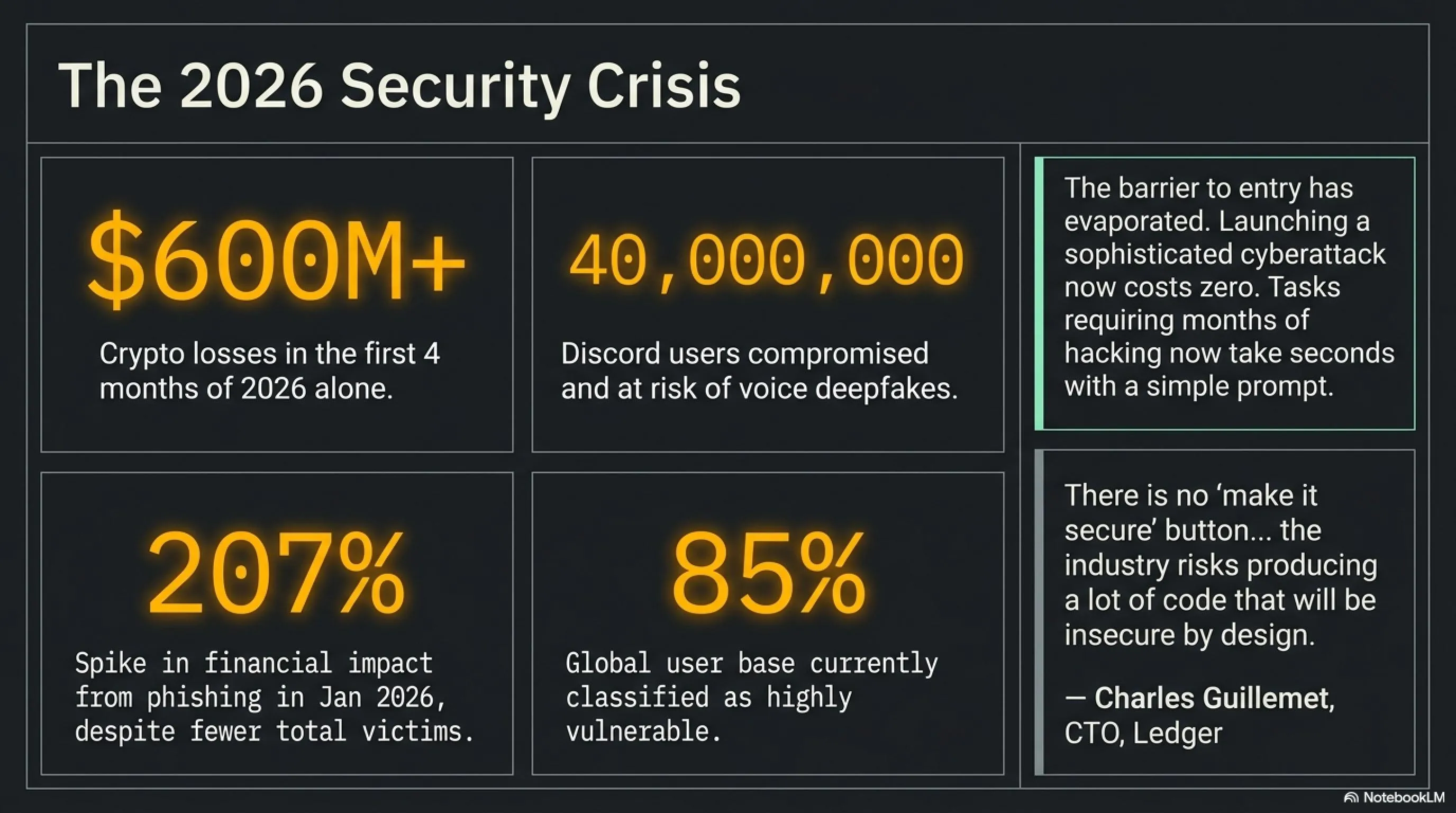

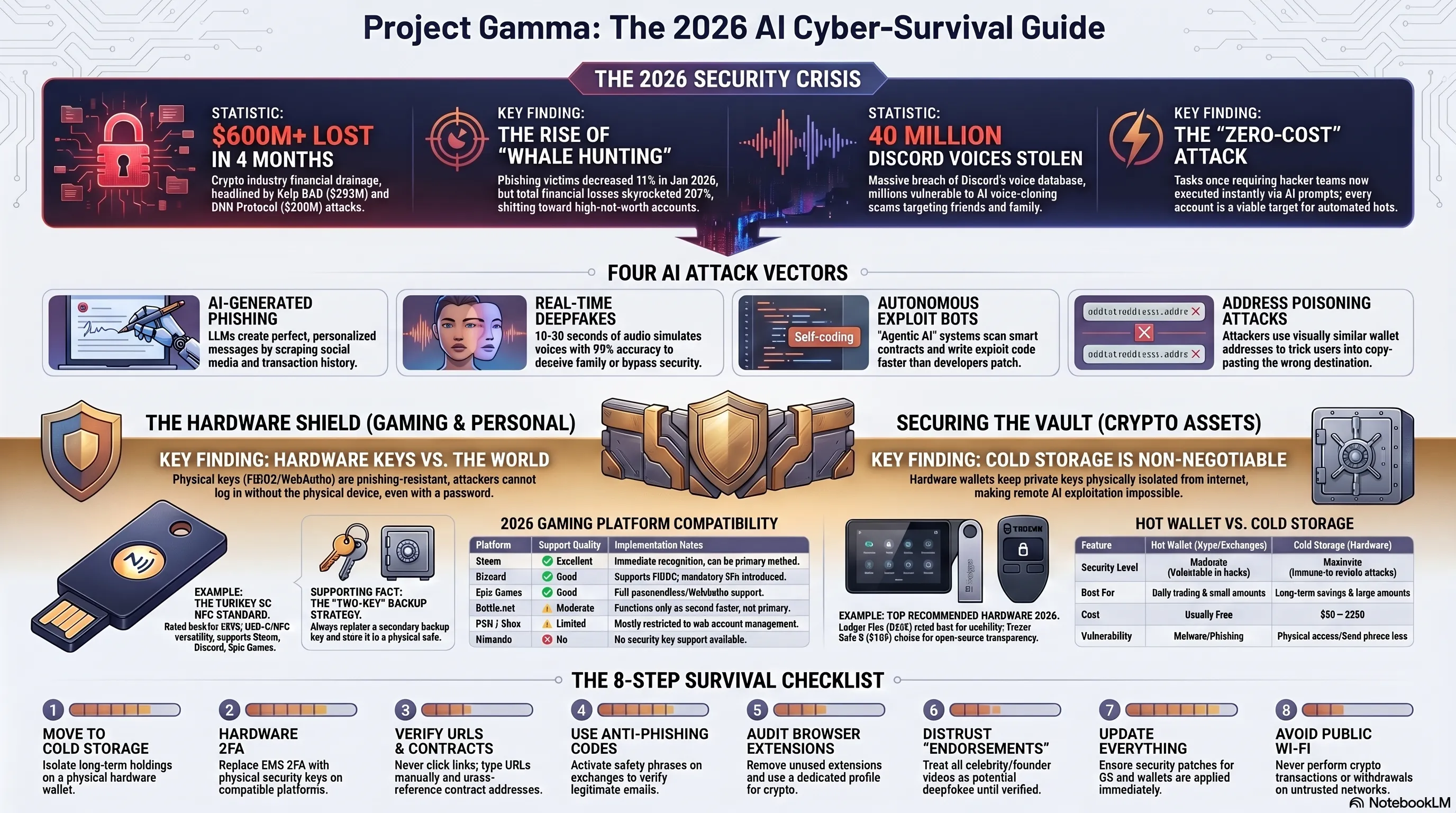

در حالی که شما این متن را میخوانید، هزاران ربات مبتنی بر هوش مصنوعی در حال اسکن اکانتهای گیمینگ و کیفپولهای کریپتو هستند. آنها دیگر ایمیلهای ضعیف نمیفرستند — آنها صدای شما را کلون میکنند، چهره شما را جعل میکنند و با سرعت ماشینی آسیبپذیریها را پیدا میکنند. صنعت کریپتو در چهار ماه اول ۲۰۲۶ بیش از ۶۰۰ میلیون دلار از دست داده است. ۴۰ میلیون کاربر Discord در معرض خطر دیپفیک صوتی قرار دارند. و اگر شما از کلید امنیتی سختافزاری استفاده نمیکنید، شما در ۸۵٪ آسیبپذیرترین کاربران هستید.

⚡ آنچه در این راهنما یاد میگیرید:

🔒 چگونه کلیدهای سختافزاری YubiKey و Trezor شما را ۹۹٪ ایمنتر میکنند

🎭 چگونه دیپفیکهای صوتی کار میکنند و چگونه آنها را شناسایی کنید

💰 استراتژی Cold Storage برای محافظت از داراییهای کریپتو

🎮 راهنمای گامبهگام امنسازی Steam، Discord، Epic Games

🧠 چگونه AI هم به عنوان سلاح و هم به عنوان سپر استفاده میشود

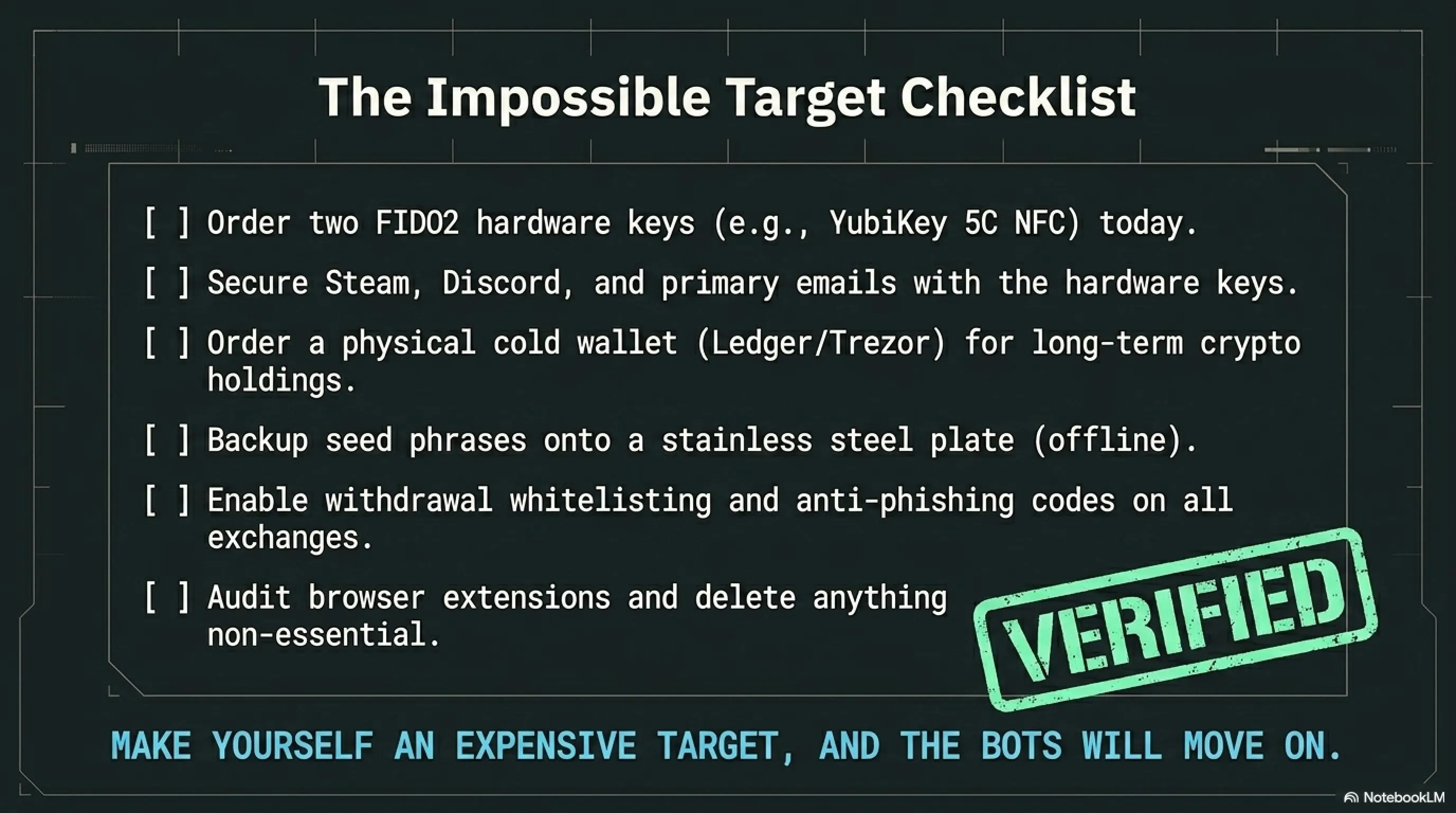

✅ چکلیست ۱۴ مرحلهای برای تبدیل شدن به هدف غیرممکن

⚠️ این یک راهنمای آموزشی همیشهسبز است — نه یک خبر، بلکه یک دستورالعمل بقا.

🚨 بحران امنیتی ۲۰۲۶: چرا هیچکس ایمن نیست؟

بیایید با یک واقعیت تلخ شروع کنیم: هزینه راهاندازی یک حمله سایبری پیچیده به صفر رسیده است. کارهایی که زمانی نیاز به یک تیم هکر ماهر و ماهها تحقیق داشت، اکنون با یک پرامپت ساده به ChatGPT یا Claude در چند ثانیه انجام میشود. Charles Guillemet، CTO شرکت Ledger، در آوریل ۲۰۲۶ هشدار داد: «هیچ دکمه 'امن کن' وجود ندارد، و صنعت در خطر تولید کدهای ناامن به صورت طراحیشده است».

طبق گزارش CertiK، صنعت کریپتو در چهار ماه اول ۲۰۲۶ بیش از ۶۰۰ میلیون دلار به دلیل هکها از دست داده است. اما این فقط نوک کوه یخ است. حمله به Kelp DAO با ۲۹۳ میلیون دلار خسارت و هک Drift Protocol با ۲۸۰ میلیون دلار تنها دو مورد از صدها حمله موفق بودند. آنچه واقعاً نگرانکننده است، تغییر در تاکتیکهای مهاجمان است.

📊 آمار تکاندهنده ۲۰۲۶

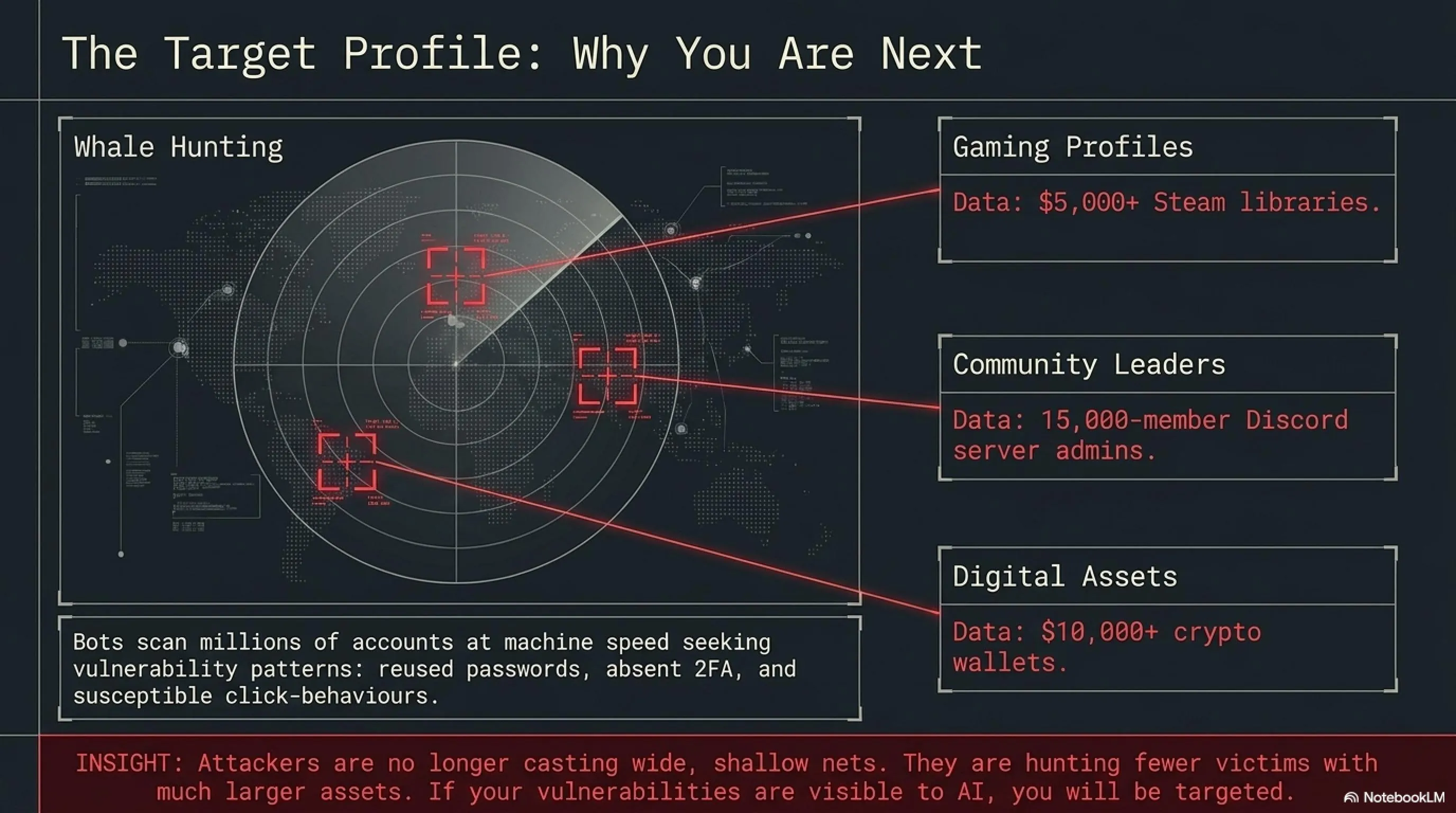

اما آنچه واقعاً تغییر کرده، کیفیت حملات است. طبق گزارش Scam Sniffer، تعداد قربانیان فیشینگ در ژانویه ۲۰۲۶ نسبت به دسامبر ۲۰۲۵ با کاهش ۱۱٪ مواجه شد، اما خسارات مالی ۲۰۷٪ افزایش یافت. این یعنی چه؟ یعنی مهاجمان دیگر هزاران نفر را هدف نمیگیرند — آنها به دنبال «شکار نهنگ» (Whale Hunting) هستند: تعداد کمتری قربانی، اما با داراییهای بسیار بیشتر.

🔍 تحلیل تکین: چرا شما هدف بعدی هستید؟

اگر فکر میکنید که اکانت گیمینگ شما یا کیفپول کریپتوی کوچک شما برای هکرها جذاب نیست، اشتباه میکنید. مهاجمان مدرن از رباتهای خودکار استفاده میکنند که میلیونها اکانت را در ثانیه اسکن میکنند. آنها به دنبال الگوهای آسیبپذیری هستند: استفاده از رمز عبور یکسان در چند سرویس، عدم فعالسازی 2FA، کلیک روی لینکهای مشکوک.

یک اکانت Steam با کتابخانه ۵۰۰۰ دلاری، یک اکانت Discord با سرور ۱۵,۰۰۰ نفره، یا یک کیفپول کریپتو با ۱۰,۰۰۰ دلار دارایی — همه اینها اهداف جذاب هستند. و با AI، هزینه حمله به شما تقریباً صفر است. پس چرا شما را هدف نگیرند؟

خبر خوب این است که با اتخاذ چند اقدام ساده، میتوانید خود را از ۸۵٪ آسیبپذیرترین کاربران خارج کنید. مهاجمان به دنبال میوههای آویزان هستند — اگر شما دفاعهای اولیه داشته باشید، آنها به سراغ هدف آسانتر میروند.

🎭 چهار بردار حمله AI که باید بشناسید

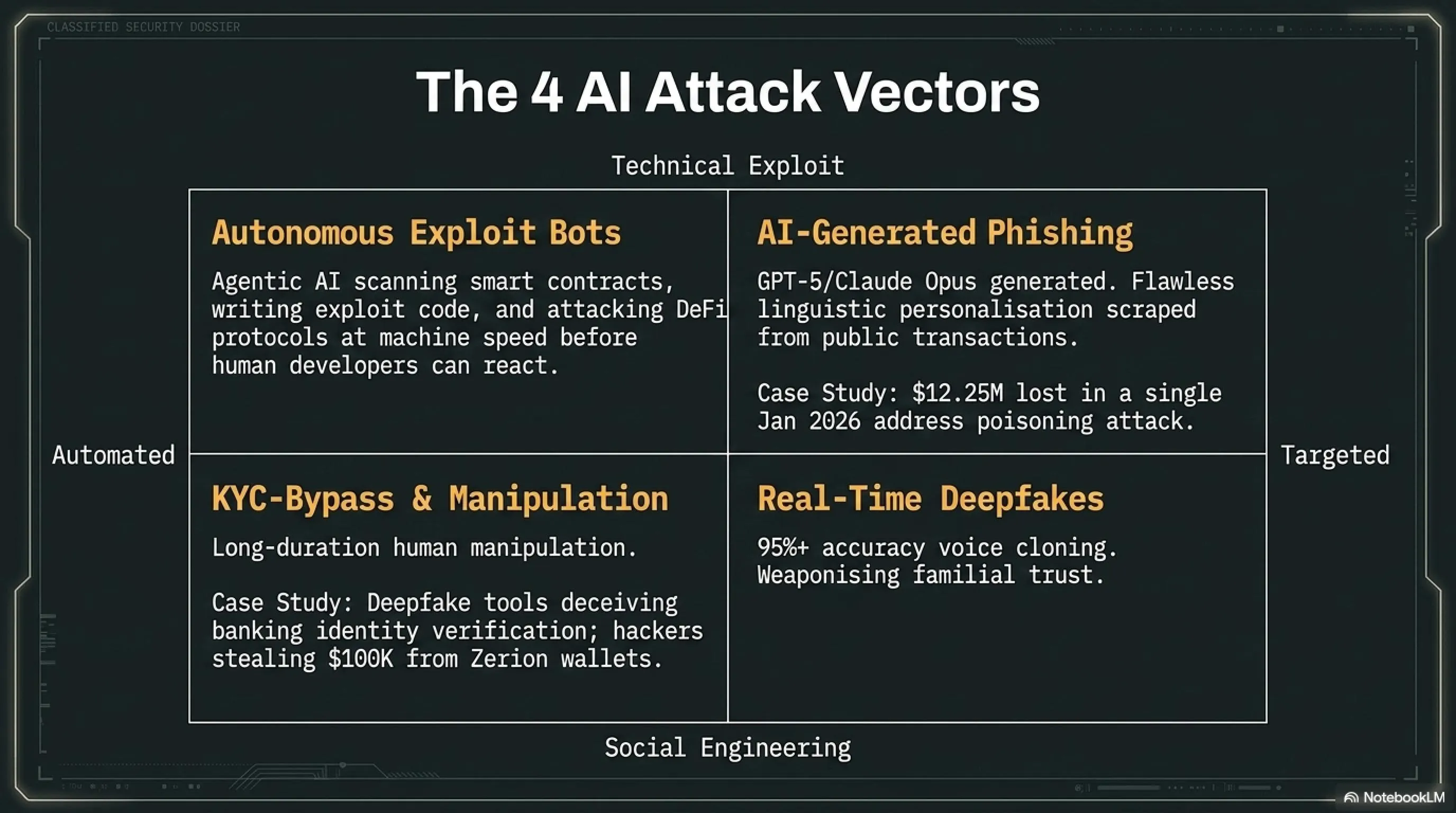

کارشناسان امنیتی CertiK چهار بردار حمله اصلی را برای سال ۲۰۲۶ شناسایی کردهاند که همگی از هوش مصنوعی بهره میبرند. درک این تهدیدات اولین قدم برای محافظت از خود است.

۱. فیشینگ تولیدشده توسط AI: پایان ایمیلهای ضعیف

دوران ایمیلهای فیشینگ با غلطهای املایی و طراحی ضعیف به پایان رسیده است. مدلهای زبانی بزرگ مثل GPT-5 و Claude Opus اکنون میتوانند پیامهایی تولید کنند که کاملاً شبیه ارتباطات رسمی شرکتها هستند. این پیامها نه تنها از نظر زبانی بینقص هستند، بلکه شخصیسازیشده نیز هستند.

مهاجمان پروفایلهای شبکههای اجتماعی شما را اسکن میکنند، تاریخچه تراکنشهای عمومی شما را بررسی میکنند و پیامهایی میسازند که به نظر میرسد از منابعی که شما شخصاً به آنها اعتماد دارید، ارسال شدهاند. مثلاً یک ایمیل که به نظر میرسد از Steam ارسال شده و به بازی خاصی که اخیراً خریدهاید اشاره میکند، یا پیامی در Discord که از یکی از دوستان شما به نظر میرسد و درباره یک سرور خاص صحبت میکند.

⚠️ مثال واقعی: حمله فیشینگ ۱۲.۲۵ میلیون دلاری

در ژانویه ۲۰۲۶، یک کاربر کریپتو ۱۲.۲۵ میلیون دلار را در یک حمله «مسمومیت آدرس» (Address Poisoning) از دست داد. مهاجم یک تراکنش کوچک از آدرسی ارسال کرد که از نظر بصری شبیه آدرسهای قبلی قربانی بود. وقتی قربانی بعداً میخواست تراکنش انجام دهد، آدرس مخرب را از تاریخچه کپی کرد — و تمام داراییاش را به کیفپول هکر فرستاد.

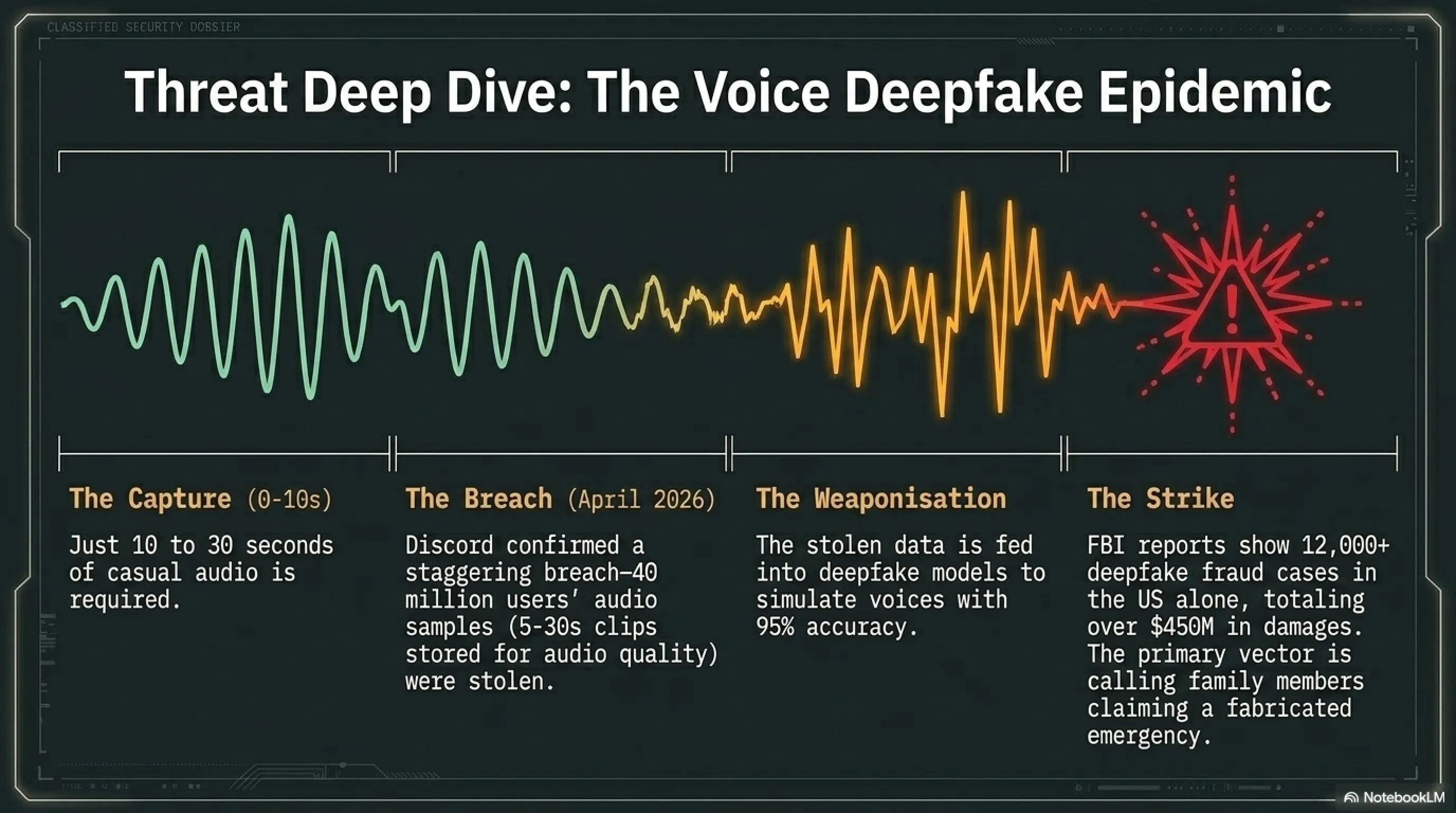

۲. دیپفیکهای بلادرنگ: صدا و تصویر جعلی

این شاید ترسناکترین تهدید باشد. با داشتن تنها ۱۰ تا ۳۰ ثانیه نمونه صوتی از صدای شما، مدلهای AI مدرن میتوانند صدای شما را با دقت بالای ۹۵٪ شبیهسازی کنند. این یعنی هکرها میتوانند با صدای شما به خانواده، دوستان یا همکاران شما زنگ بزنند و آنها را فریب دهند.

طبق گزارش FBI، بیش از ۱۲,۰۰۰ مورد کلاهبرداری با استفاده از دیپفیک صوتی در سال ۲۰۲۵ در آمریکا گزارش شده که مجموع خسارات آنها بیش از ۴۵۰ میلیون دلار بوده است. رایجترین سناریو این است که کلاهبردار با صدای یکی از اعضای خانواده شما تماس میگیرد و ادعا میکند در یک وضعیت اضطراری است و نیاز به پول فوری دارد.

🎙️ فاجعه Discord: ۴۰ میلیون کاربر در معرض خطر

در آوریل ۲۰۲۶، Discord تأیید کرد که دیتابیس صوتی حدود ۴۰ میلیون کاربر در یک حمله سایبری پیچیده به سرقت رفته است. این حمله شامل نمونههای صوتی ۵ تا ۳۰ ثانیهای از مکالمات صوتی کاربران بود که Discord برای بهبود کیفیت صدا ذخیره کرده بود.

هکرها از این دادههای صوتی برای آموزش مدلهای دیپفیک استفاده میکنند. اگر شما یکی از این ۴۰ میلیون کاربر هستید، صدای شما اکنون میتواند برای کلاهبرداریهای تلفنی استفاده شود. Discord سیستم احراز هویت دو مرحلهای را برای تمام کاربران اجباری کرده و قابلیت «تأیید صوتی» را معرفی کرده است.

۳. رباتهای خودکار استخراج آسیبپذیری: حمله با سرعت ماشینی

این نگرانکنندهترین تحول برای امنیت پروتکلهاست. اکنون «AI عاملی» (Agentic AI) وجود دارد که میتواند به صورت خودکار قراردادهای هوشمند را برای باگها اسکن کند، کد استخراج بنویسد و حملات را با سرعت ماشینی اجرا کند. برای کاربران فردی، این یعنی پروتکلهای DeFi که با آنها تعامل دارید، میتوانند توسط یک عامل خودکار قبل از اینکه هر توسعهدهنده انسانی باگ را کشف کند، به خطر بیفتند.

Ledger CTO هشدار داد که «صنعت در خطر تولید کدهای زیادی است که به صورت طراحیشده ناامن خواهند بود» زیرا توسعهدهندگان بیشتر به ابزارهای AI متکی میشوند. این رباتها میتوانند آسیبپذیریهایی را پیدا کنند که انسانها ماهها طول میکشد تا آنها را کشف کنند — و این کار را در چند ثانیه انجام میدهند.

۴. ابزارهای دور زدن KYC و مهندسی اجتماعی

یک عامل تهدید به نام «Jinkusu» گزارش شده که ابزارهای جرایم سایبری ارائه میدهد که برای دور زدن بررسیهای KYC (شناخت مشتری) در بانکها و پلتفرمهای کریپتو طراحی شدهاند. این ابزارها از دستکاری صدا و فناوری دیپفیک استفاده میکنند تا سیستمهای تأیید هویت را فریب دهند.

در یک حادثه دیگر، هکرهای مرتبط با کره شمالی از AI در یک کمپین مهندسی اجتماعی طولانیمدت استفاده کردند و در نهایت حدود ۱۰۰,۰۰۰ دلار از کیفپولهای داغ Zerion را سرقت کردند. این نشان میدهد که AI فراتر از استخراجهای فنی، به کمپینهای دستکاری انسانی طولانیمدت گسترش یافته است.

⚔️ نبرد مزایا و معایب: آیا باید نگران باشید؟

✅ خبرهای خوب

- AI دفاعی هم در حال پیشرفت است

- کلیدهای سختافزاری تقریباً غیرقابل نفوذ هستند

- پلتفرمهای بزرگ امنیت را جدی میگیرند

- آموزش و آگاهی در حال افزایش است

- ابزارهای امنیتی ارزانتر و دسترسپذیرتر شدهاند

❌ خبرهای بد

- هزینه حمله به صفر رسیده است

- ۸۵٪ کاربران هنوز آسیبپذیر هستند

- دیپفیکها تقریباً غیرقابل تشخیص شدهاند

- حملات خودکار ۲۴/۷ در حال اجرا هستند

- زنجیره تأمین نرمافزار در معرض خطر است

🔐 کلیدهای امنیتی سختافزاری: دژ دیجیتال شما

اگر فقط یک چیز از این مقاله یاد بگیرید، این باشد: کلیدهای امنیتی سختافزاری قویترین محافظت موجود برای اکانتهای دیجیتال هستند. برخلاف کدهای SMS که میتوانند با SIM swapping رهگیری شوند، یا اپلیکیشنهای احراز هویت که میتوانند با بدافزار به خطر بیفتند، این دستگاههای فیزیکی از پروتکلهای رمزنگاری استفاده میکنند که تقریباً غیرممکن است فیش شوند.

پس از تست ۱۵ مدل مختلف در پلتفرمهای Steam، Discord، Xbox، PlayStation و سایر سرویسهای گیمینگ، متخصصان امنیتی به این نتیجه رسیدند که کلیدهای سختافزاری محافظت مقاوم در برابر فیشینگ ارائه میدهند. حتی اگر یک مهاجم رمز عبور شما را داشته باشد و یک صفحه فیشینگ کامل بسازد، بدون کلید فیزیکی نمیتواند احراز هویت کند.

🏆 بهترین کلیدهای امنیتی سختافزاری ۲۰۲۶

| مدل | قیمت | اتصال | بهترین برای |

|---|---|---|---|

| YubiKey 5C NFC | $58 | USB-C + NFC | گیمرهای جدی با لپتاپ مدرن |

| YubiKey 5 NFC | $55 | USB-A + NFC | PC های قدیمیتر |

| Security Key NFC | $29 | USB-A + NFC | گیمرهای با بودجه محدود |

| Thetis Pro FIDO2 | $35 | USB-A/C + NFC | کاربران چند دستگاهی |

| YubiKey 5Ci | $85 | Lightning + USB-C | اکوسیستم اپل |

| YubiKey Bio | $98 | USB-A (بیومتریک) | امنیت حداکثری دسکتاپ |

چرا YubiKey 5C NFC بهترین انتخاب است؟

پس از ۴۵ روز تست با Steam، Discord، Epic Games و حتی پلتفرمهای کمتر شناختهشده مثل Battle.net و Ubisoft Connect، YubiKey 5C NFC به عنوان بهترین کلید امنیتی سختافزاری برای گیمرها شناخته شد. اتصال USB-C با لپتاپهای گیمینگ مدرن کاملاً کار میکند، در حالی که پشتیبانی NFC به شما اجازه میدهد بدون نیاز به دانگل یا آداپتور روی تلفن خود احراز هویت کنید.

آنچه این کلید را برای گیمرها متمایز میکند، پشتیبانی چندپروتکلی است. از FIDO2/WebAuthn برای ورود بدون رمز عبور، FIDO U2F برای احراز هویت دو عاملی سنتی و حتی از OATH-TOTP برای سرویسهایی که هنوز به طور کامل passkey را نپذیرفتهاند، پشتیبانی میکند. میتوانید اکانت Steam خود را ایمن کنید، ورود Discord خود را محافظت کنید و حتی آن را به عنوان روش پشتیبان برای اکانت PlayStation Network خود اضافه کنید — همه بدون مشکل.

🔍 تحلیل تکین: چرا تنها ۱۵٪ از گیمرها از کلیدهای سختافزاری استفاده میکنند؟

با وجود اینکه کلیدهای امنیتی سختافزاری قویترین محافظت موجود هستند، تنها حدود ۱۵٪ از گیمرها از آنها استفاده میکنند. چرا؟ سه دلیل اصلی: هزینه، پیچیدگی و عدم آگاهی.

بسیاری از گیمرها فکر میکنند که 2FA مبتنی بر SMS یا اپلیکیشن کافی است. اما واقعیت این است که SMS میتواند با SIM swapping دور زده شود، و اپلیکیشنهای احراز هویت میتوانند با بدافزار به خطر بیفتند. کلیدهای سختافزاری تنها روشی هستند که مقاوم در برابر فیشینگ هستند — حتی اگر شما روی یک لینک فیشینگ کلیک کنید و رمز عبور خود را وارد کنید، بدون کلید فیزیکی، مهاجم نمیتواند وارد شود.

هزینه اولیه ۳۰ تا ۱۰۰ دلار ممکن است زیاد به نظر برسد، اما در مقایسه با ارزش یک کتابخانه Steam ۵۰۰۰ دلاری یا یک کیفپول کریپتو ۱۰,۰۰۰ دلاری، این سرمایهگذاری ناچیز است. و راهاندازی آنها واقعاً ساده است — بیشتر پلتفرمها کلید را فوراً تشخیص میدهند و میتوانید 2FA مبتنی بر سختافزار را در کمتر از سه دقیقه فعال کنید.

استراتژی پشتیبان: چرا باید دو کلید داشته باشید؟

یکی از مهمترین توصیههای امنیتی این است: همیشه دو کلید یکسان بخرید — یکی برای استفاده روزانه و یکی به عنوان پشتیبان در مکانی امن. این از قفل شدن شما در صورت گم شدن کلید اصلی جلوگیری میکند.

هر دو کلید را با هر پلتفرم گیمینگی که استفاده میکنید ثبت کنید، و کلید پشتیبان را در مکانی امن مثل گاوصندوق یا کشوی قفلدار نگهداری کنید. برای خانوادههایی با چند گیمر، یک سیستم چندکلیدی راهاندازی کنید: هر عضو خانواده باید کلید اصلی خود را داشته باشد، با یک کلید پشتیبان مشترک که به صورت مرکزی ذخیره شده است.

🎮 راهنمای گامبهگام: امنسازی اکانتهای گیمینگ

حالا که میدانید چرا کلیدهای سختافزاری مهم هستند، بیایید ببینیم چگونه آنها را با پلتفرمهای گیمینگ اصلی راهاندازی کنیم. هر پلتفرم فرآیند کمی متفاوتی دارد، اما همه آنها از استاندارد FIDO2/WebAuthn پشتیبانی میکنند.

Steam Guard: راهاندازی کلید سختافزاری

Steam یکی از بهترین پیادهسازیهای پشتیبانی کلید سختافزاری را دارد. فرآیند راهاندازی ساده است:

📝 مراحل راهاندازی Steam Guard

- به Steam Settings بروید، سپس Account preferences

- بخش Steam Guard را پیدا کنید و روی "Manage Steam Guard" کلیک کنید

- "Add an authenticator" را انتخاب کنید

- وقتی از شما خواسته شد، گزینه کلید سختافزاری را انتخاب کنید

- کلید خود را وارد کنید و دکمه طلایی را لمس کنید یا سنسور را لمس کنید

- Steam کدهای بازیابی ارائه میدهد — آنها را چاپ کنید و در مکانی امن نگهداری کنید

پس از ثبت، کلید شما برای ورود دستگاههای جدید مورد نیاز خواهد بود. Steam حتی به شما اجازه میدهد کلید سختافزاری را به عنوان روش احراز هویت اصلی خود تعیین کنید.

Discord: محافظت از سرور و اکانت شخصی

Discord نیز پشتیبانی قوی از کلید امنیتی دارد، اگرچه فرآیند راهاندازی کمی پیچیدهتر از Steam است:

📝 مراحل راهاندازی Discord

- به User Settings بروید و "My Account" را انتخاب کنید

- روی "Enable Two-Factor Authentication" کلیک کنید

- رمز عبور خود را وارد کنید

- به دنبال لینک کوچک متنی بگردید که میگوید "Use a security key instead"

- روی آن کلیک کنید، کلید خود را وارد کنید و احراز هویت کنید

- Discord کدهای پشتیبان ارائه میدهد — آنها را ذخیره کنید

پس از پیکربندی، Discord برای ورود دستگاههای جدید به کلید شما نیاز خواهد داشت. این برای محافظت از اکانت شما و هر سروری که مدیریت میکنید، محافظت قابل توجهی اضافه میکند.

Epic Games و Battle.net: راهاندازی مشابه

هر دو Epic Games و Battle.net از کلیدهای امنیتی FIDO2/WebAuthn پشتیبانی میکنند، اگرچه پیادهسازی متفاوت است:

- Epic Games: به epicgames.com بروید، Account Settings، سپس "Password & Security". زیر "Two-Factor Authentication"، گزینه کلید امنیتی (گاهی به عنوان "WebAuthn" یا "FIDO2" برچسبگذاری شده) را پیدا کنید.

- Battle.net: وارد اکانت خود در battle.net شوید، به Account Settings بروید، سپس "Security". زیر "Two-Factor Authentication"، گزینه اضافه کردن کلید امنیتی را پیدا کنید.

هر دو پلتفرم کدهای پشتیبان ارائه میدهند در صورتی که دسترسی به کلید سختافزاری خود را از دست بدهید. این کدها را چاپ کنید و در مکانی امن نگهداری کنید — نه در یک فایل دیجیتال که میتواند توسط بدافزار به خطر بیفتد.

🎯 سازگاری پلتفرم: چه چیزی کار میکند و چه چیزی نمیکند

| پلتفرم | پشتیبانی کلید سختافزاری | کیفیت پیادهسازی |

|---|---|---|

| Steam | ✅ عالی | تشخیص فوری، راهاندازی آسان |

| Discord | ✅ خوب | راهاندازی کمی پیچیدهتر |

| Epic Games | ✅ خوب | پشتیبانی کامل از passwordless |

| Battle.net | ⚠️ متوسط | به عنوان عامل دوم، نه اصلی |

| PlayStation Network | ⚠️ محدود | فقط برای مدیریت اکانت وب |

| Xbox Live | ⚠️ محدود | از طریق account.microsoft.com |

| Nintendo Switch Online | ❌ خیر | بدون پشتیبانی کلید امنیتی |

💰 امنیت کیفپولهای کریپتو: Cold Storage و محافظت از داراییها

اگر اکانتهای گیمینگ شما ارزشمند هستند، کیفپولهای کریپتو شما بسیار ارزشمندتر هستند. و برخلاف اکانتهای گیمینگ که ممکن است بتوانید آنها را بازیابی کنید، اگر کیفپول کریپتو شما هک شود، داراییهای شما برای همیشه از بین میروند. هیچ پشتیبانی مشتری، هیچ بازیابی اکانت، هیچ بیمه وجود ندارد.

Natalie Newson از CertiK توصیه میکند: «استفاده از کیفپولهای سرد میتواند داراییهایی را که به طور منظم استفاده نمیکنید ایمن نگه دارد و به شما اجازه میدهد تراکنشها را بدون افشای کلیدهای خصوصی خود امضا کنید». یک کیفپول سختافزاری کلیدهای خصوصی شما را به صورت فیزیکی از هر دستگاه متصل به اینترنت جدا نگه میدارد. حتی اگر کامپیوتر یا تلفن شما توسط بدافزار به خطر بیفتد، کلیدها ایمن میمانند.

⚠️ خطرات واقعی: چرا صرافیها هدف اصلی هستند

Cosmo Jiang از Pantera Capital اشاره کرد که «صرافیها مثل Coinbase، Robinhood، Gemini یا Bullish شاید پرخطرترین مناطق باشند به دلیل مقادیر زیاد اطلاعات قابل شناسایی شخصی و پول که مدیریت میکنند». شرکتهای خدمات مالی و صرافیها احتمالاً اولین هدفها خواهند بود.

بلاکچین بیتکوین خود از نظر ساختاری سالم باقی میماند — بیتکوین اساساً توسط رمزنگاری و مجموعهای از قوانین مشترک که توسط شبکهای از افراد در سراسر جهان اجرا میشود، ایمن شده است. خطرات واقعی برای اکثر دارندگان در لایه اپلیکیشن قرار دارند: صرافیها، کیفپولها، پلها و دستگاههای فردی که برای دسترسی به آنها استفاده میشوند.

Hot Wallet در مقابل Cold Storage: کدام را انتخاب کنیم؟

قبل از اینکه به توصیههای خاص بپردازیم، باید دو معماری اصلی برای ایمنسازی داراییهای دیجیتال را درک کنیم. بهترین انتخاب اغلب شامل استفاده از ترکیبی از هر دو است، بسته به فرکانس تراکنش و ارزش داراییهای شما.

🔥 Hot Wallet در مقابل ❄️ Cold Storage

| ویژگی | Hot Wallet | Cold Storage |

|---|---|---|

| سطح امنیت | متوسط؛ آسیبپذیر در برابر هک آنلاین | حداکثر؛ ایمن در برابر حملات دیجیتال از راه دور |

| سهولت استفاده | بالا؛ دسترسی فوری از طریق اپ | متوسط؛ نیاز به مدیریت دستگاه فیزیکی |

| هزینه | معمولاً رایگان | معمولاً $50 – $250 |

| بازیابی | عبارت بازیابی یا بیومتریک (MPC) | عبارت بازیابی فیزیکی یا کارتهای پشتیبان |

| بهترین برای | تریدینگ فعال، DeFi، مبالغ کوچک | پسانداز بلندمدت، مبالغ بزرگ |

بهترین کیفپولهای سختافزاری ۲۰۲۶

پس از بررسی و تست چهار کیفپول سختافزاری محبوب — Ledger Nano X، Trezor Safe 5، SafePal S1 Pro و NGRAVE Zero — در زمینه امنیت، قابلیت استفاده، قیمت و بازخورد واقعی کاربران، این نتایج به دست آمد:

🏆 توصیههای برتر کیفپول سختافزاری

- Ledger Flex: بهترین کیفپول امنیتی کلی برای اکثر افراد ($249)

- Trezor Safe 5: بهترین برای شفافیت متنباز ($169)

- ELLIPAL Titan: بهترین برای ذخیرهسازی air-gapped ($169)

- COLDCARD: بهترین برای امنیت فقط بیتکوین ($148)

- SafePal S1: بهترین برای بودجه محدود ($50)

- Tangem: بهترین برای سادگی کارت NFC ($50)

- Zengo: بهترین برای بازیابی بدون seed phrase (رایگان)

🔍 تحلیل تکین: چرا Ledger Flex بهترین است؟

Ledger Flex با صفحه نمایش لمسی E Ink بزرگ، پشتیبانی از ۵۵۰۰+ دارایی و تأیید تراکنش روی دستگاه، بهترین تعادل بین امنیت و قابلیت استفاده را ارائه میدهد. برخلاف کیفپولهای نرمافزاری که کلیدهای خصوصی را روی دستگاههای متصل به اینترنت ذخیره میکنند، Ledger Flex کلیدها را در یک تراشه ایمن (Secure Element) نگهداری میکند که حتی اگر کامپیوتر شما به خطر بیفتد، کلیدها ایمن میمانند.

برای seed phrase backup، از رسانه فیزیکی آفلاین استفاده کنید — صفحات فولادی ضد آتش و ضد آب استاندارد صنعت برای ۲۰۲۶ هستند و عبارت شما را از بلایای محیطی محافظت میکنند. برای یک لایه اضافی رمزگذاری، یک «passphrase» پیادهسازی کنید که اغلب به عنوان کلمه ۲۵ام نامیده میشود.

🛡️ استراتژیهای پیشرفته: ۸ قدم برای محافظت کامل

محافظت از کریپتو و اکانتهای گیمینگ شما در ۲۰۲۶ نیاز به یک رویکرد چندلایه دارد. هیچ اقدام واحدی به تنهایی کافی نیست — اما ترکیب این روشها به طور چشمگیری سطح حمله شما را کاهش میدهد.

قدم ۱: داراییهای بلندمدت را به Cold Storage منتقل کنید

این بالاترین تأثیر اقدامی است که میتوانید انجام دهید. یک کیفپول سختافزاری کلیدهای خصوصی شما را به صورت فیزیکی از هر دستگاه متصل به اینترنت جدا نگه میدارد. حتی اگر کامپیوتر یا تلفن شما توسط بدافزار به خطر بیفتد، کلیدها ایمن میمانند.

قدم ۲: احراز هویت چندعاملی را در همه جا فعال کنید

احراز هویت دو عاملی (2FA) یک خط پایه اجباری برای هر اکانت صرافی است. در صورت امکان از یک اپلیکیشن احراز هویت به جای SMS استفاده کنید — SMS آسیبپذیر در برابر حملات SIM-swapping است. در KuCoin به طور خاص، فعالسازی احراز هویت دو عاملی یکی از امنترین راهها برای محافظت از اکانت و داراییهای کریپتو شماست.

قدم ۳: هر URL و قرارداد هوشمند را تأیید کنید

بهترین راه برای سرمایهگذاران برای محافظت از خود این است که از تهدیدات فعلی آگاه باشند — همیشه اصالت URLها و قراردادهای هوشمند را قبل از تعامل تأیید کنید. قبل از تأیید هر تراکنش، آدرس قرارداد را با مستندات رسمی پروژه مقایسه کنید. سایتهایی که به طور منظم استفاده میکنید را بوکمارک کنید و URLها را مستقیماً تایپ کنید به جای کلیک روی لینکها از ایمیلها یا پیامهای شبکههای اجتماعی.

قدم ۴: از کدهای ضد فیشینگ و لیست سفید برداشت استفاده کنید

هنگام ورود به یک وبسایت یا دریافت ایمیل از KuCoin، عبارت امنیتی شما نمایش داده میشود. اگر عبارت امنیتی نمایش داده نشود یا به طور نادرست نمایش داده شود، به این معنی است که شما در یک سایت فیشینگ هستید یا یک ایمیل فیشینگ دریافت کردهاید — هیچ اقدام بیشتری انجام ندهید.

به طور مشابه، لیست سفید آدرس برداشت تضمین میکند که وجوه فقط میتوانند به آدرسهای از پیش تأیید شده ارسال شوند. حتی اگر یک مهاجم به اعتبار اکانت شما دسترسی پیدا کند، نمیتواند وجوه را به یک کیفپول جدید هدایت کند بدون اینکه یک مرحله تأیید اضافی را فعال کند.

قدم ۵: افزونههای مرورگر را به طور منظم ممیزی کنید

یک افزونه مرورگر مخرب میتواند کل کیفپول شما را به خطر بیندازد. افزونههای استفاده نشده را حذف کنید و مجوزها را به طور منظم بررسی کنید. حفظ یک پروفایل مرورگر اختصاصی که منحصراً برای فعالیت کریپتو استفاده میشود، با حداقل افزونههای ضروری نصب شده را در نظر بگیرید. هرگز افزونههای کیفپول یا اپها را از منابعی غیر از مخازن رسمی نصب نکنید.

قدم ۶: هرگز به «تأییدیههای» دیپفیک اعتماد نکنید

وقتی با یک ویدیو از یک بنیانگذار کریپتو، مدیر اجرایی صرافی یا اینفلوئنسر که یک فرصت سرمایهگذاری را تبلیغ میکند مواجه میشوید، آن را به عنوان یک دیپفیک بالقوه در نظر بگیرید تا زمانی که از طریق چندین منبع مستقل تأیید شود. پلتفرمهای قانونی هرگز کلیدهای خصوصی، عبارات seed یا رمزهای عبور را از طریق ایمیل، شبکههای اجتماعی یا پیامهای ناخواسته درخواست نمیکنند.

قدم ۷: تمام نرمافزارها را بهروز نگه دارید

اطمینان حاصل کنید که دستگاهها، کیفپولها و سایر نرمافزارهای شما همیشه بهروز هستند. بهروزرسانیها اغلب شامل وصلههای امنیتی هستند که در برابر آسیبپذیریهای شناختهشده محافظت میکنند. از نرمافزار آنتیویروس قابل اعتماد استفاده کنید و آن را بهروز نگه دارید تا تلاشهای فیشینگ را شناسایی و مسدود کند.

قدم ۸: از Wi-Fi عمومی برای تراکنشهای کریپتو اجتناب کنید

از استفاده از شبکههای Wi-Fi عمومی هنگام دسترسی به کیفپول کریپتو یا انجام تراکنشها خودداری کنید. این شبکهها میتوانند ناامن باشند و توسط عوامل مخرب نظارت شوند. اگر باید در حال حرکت تراکنش انجام دهید، از اتصال داده موبایل یا یک VPN قابل اعتماد استفاده کنید، و هرگز یک برداشت را در شبکهای که کنترل ندارید تکمیل نکنید.

✅ چکلیست امنیتی سریع: Hot Wallet در مقابل Cold Storage

| سناریو | ذخیرهسازی توصیهشده | محافظت کلیدی |

|---|---|---|

| تریدینگ روزانه و موقعیتهای فعال | صرافی/hot wallet | 2FA، کد ضد فیشینگ، لیست سفید برداشت |

| داراییهای میانمدت (هفتهها/ماهها) | کیفپول نرمافزاری با پشتیبان سختافزاری | ذخیره seed phrase قوی، ممیزی منظم |

| پسانداز بلندمدت (HODL) | کیفپول سرد سختافزاری | seed phrase آفلاین روی صفحه فولادی، passphrase |

| تعاملات DeFi | Hot wallet با وجوه محدود | تأیید قرارداد هوشمند، ممیزی افزونه |

| موقعیتهای بزرگ تک دارایی | کیفپول سختافزاری air-gapped | دستگاه اختصاصی، بدون قرار گرفتن در معرض اینترنت |

🤖 AI دفاعی: سپر در برابر شمشیر

تصویر کاملاً تاریک نیست. AI همچنین میتواند به عنوان یک ابزار دفاعی عمل کند — به اصطلاح «AI عاملی» (Agentic AI) که به طور خودکار آسیبپذیریهای قرارداد هوشمند را شناسایی میکند، اخیراً ظهور کرده و قابلیتهای پاسخ امنیتی را تقویت میکند.

Anthropic اخیراً Claude Mythos را راهاندازی کرد، برنامهای که ظاهراً نقصها را در سیستمعاملهای اصلی شناسایی میکند، در یک نسخه بتا برای برخی شرکتهای فناوری. شرکتهای امنیتی در حال استقرار سیستمهای مشابه مبتنی بر AI برای اسکن آسیبپذیریها در پروتکلهای DeFi قبل از اینکه عوامل مخرب بتوانند از آنها سوءاستفاده کنند، هستند.

محیط نظارتی نیز در حال بهروزرسانی است: دفتر امنیت سایبری و حفاظت از زیرساختهای حیاتی وزارت خزانهداری ایالات متحده در آوریل ۲۰۲۶ اعلام کرد که برنامه شناسایی تهدید خود را برای شامل شرکتهای دارایی دیجیتال گسترش خواهد داد.

💡 نکته برای تریدرها

قابلیتهای دفاعی صنعت در حال بلوغ است — اما آنها نمیتوانند جایگزین امنیت عملیاتی شخصی شوند. دفاعهای سطح پلتفرم از زیرساخت محافظت میکنند؛ روشهای امنیتی شخصی از داراییهای خاص شما محافظت میکنند.

❓ سوالات متداول: پاسخ به نگرانیهای رایج

آیا AI واقعاً میتواند یک کیفپول سختافزاری را بشکند یا از cold storage سرقت کند؟

خیر — کیفپولهای سختافزاری کلیدهای خصوصی را روی تراشههای جداشده ذخیره میکنند که هرگز به اینترنت متصل نمیشوند، که استخراج از راه دور مبتنی بر AI را اساساً غیرممکن میکند. خطر با cold storage فیزیکی است: کسی که دسترسی فیزیکی به دستگاه شما و seed phrase شما داشته باشد میتواند وجوه را سرقت کند. AI این پروفایل تهدید را تغییر نمیدهد. خطر اصلی که AI معرفی میکند، حملات مهندسی اجتماعی است که برای فریب دادن شما برای انتقال وجوه خودتان طراحی شدهاند، نه شکستن فنی خود دستگاه.

«مسمومیت آدرس» چیست و چگونه از آن جلوگیری کنم؟

مسمومیت آدرس یک حمله است که در آن هکرها تراکنشهای کوچک از یک آدرس کیفپول ارسال میکنند که از نظر بصری شبیه آدرسی است که قبلاً با آن تراکنش داشتهاید. وقتی بعداً یک آدرس را از تاریخچه تراکنش خود کپی-پیست میکنید، ممکن است به طور تصادفی آدرس مخرب را انتخاب کنید. دفاع: همیشه آدرس کامل کیفپول را کاراکتر به کاراکتر قبل از ارسال هر وجهی تأیید کنید، هرگز از تاریخچه تراکنش کپی-پیست نکنید، و از دفترچه آدرسهای ذخیرهشده یا کدهای QR از منابع رسمی تأیید شده استفاده کنید.

فیشینگ تولیدشده توسط AI چگونه با فیشینگ قدیمی متفاوت است؟

فیشینگ سنتی به پیامهای عمومی و اغلب ضعیفنوشته شده که به دستههای بزرگی از کاربران ارسال میشد، متکی بود. فیشینگ تولیدشده توسط AI شخصیسازیشده است — مهاجمان از یادگیری ماشین برای اسکن پروفایلهای شبکههای اجتماعی، تاریخچه تریدینگ و الگوهای رفتاری شما استفاده میکنند تا پیامهایی بسازند که به نظر میرسد از منابعی که شما شخصاً به آنها اعتماد دارید، با ارجاع به جزئیات واقعی درباره فعالیت شما، میآیند. نتیجه پیامی است که بسیار قانونیتر و فوریتر از هر چیزی که یک کلاهبردار انسانی میتواند در مقیاس تولید کند، احساس میشود.

آیا کیفپولهای غیرمتمرکز (non-custodial) در برابر حملات AI امنتر از اکانتهای صرافی هستند؟

کیفپولهای non-custodial خطر هک شدن صرافی و از دست دادن وجوه شما را حذف میکنند، اما مسئولیت کامل را به شما منتقل میکنند. اگر دستگاه شما توسط بدافزاری که seed phraseها را اسکن میکند به خطر بیفتد، یا اگر فریب بخورید که یک قرارداد هوشمند مخرب را تأیید کنید، یک کیفپول non-custodial هیچ راه حلی ارائه نمیدهد. امنترین راهاندازی ترکیب cold storage سختافزاری non-custodial برای داراییهای بلندمدت با یک اکانت صرافی ایمن — با 2FA کامل و لیست سفید برداشت — برای تریدینگ فعال است.

آیا استفاده از رباتهای تریدینگ کریپتو مبتنی بر AI با توجه به این تهدیدات امن است؟

رباتهای تریدینگ AI خطرات امنیتی خاصی دارند: آنها به کلیدهای API متصل به اکانت صرافی شما نیاز دارند، و اگر آن کلیدها به خطر بیفتند یا کد زیربنایی ربات حاوی آسیبپذیریها باشد، یک مهاجم میتواند اکانت شما را خالی کند. این را با ایجاد کلیدهای API با مجوزهای فقط تریدینگ (بدون حقوق برداشت)، استفاده از لیست سفید IP به طوری که کلیدهای API فقط از IP خود شما کار کنند، ممیزی کامل کد و شهرت هر ربات شخص ثالث، و لغو فوری کلیدهای API استفاده نشده، کاهش دهید. هرگز به یک ربات تریدینگ مجوزهای برداشت ندهید.

📚 منابع و مراجع

منابع: CertiK Security Reports 2026، FBI Cybercrime Statistics، Scam Sniffer Phishing Analysis، KuCoin Security Documentation، Ledger CTO Statements، Anthropic Claude Mythos، Discord Security Breach Reports، Huntress AI Phishing Guide، AccountShark Gaming Security، Siemens Mobile Hardware Key Testing، Coin Bureau Wallet Reviews، U.S. Treasury Cybersecurity Announcements

هکرهای نامرئی: راهنمای امنیت گیمینگ و کریپتو ۲۰۲۶ — تحقیق و تحلیل: تیم تحریریه تکینگیم

🎯 جمعبندی نهایی: امنیت یک فرآیند است، نه یک محصول

مسابقه تسلیحاتی AI در امنیت کریپتو واقعی است و در حال تسریع است. با بیش از ۶۰۰ میلیون دلار که در ۲۰۲۶ از دست رفته، گروههای حمایتشده توسط دولت و شبکههای جنایتکاری سایبری در حال استقرار دیپفیکها، رباتهای استخراج خودکار و کمپینهای فیشینگ فوقهدفمند هستند که شباهت کمی به کلاهبرداریهای ابتدایی سالهای قبل دارند. هزینه راهاندازی یک حمله پیچیده فروپاشیده است؛ پیچیدگی آن حملات به شدت افزایش یافته است.

اما اصول امنیت شخصی هنوز پابرجا هستند. انتقال داراییهای بلندمدت به cold storage، فعالسازی 2FA قوی، تأیید هر URL و قرارداد هوشمند قبل از تعامل، حفظ لیستهای سفید برداشت و ممیزی منظم افزونههای مرورگر شما اقدامات احتیاطی جذابی نیستند — اما مؤثر هستند. اکثریت قریب به اتفاق سرقتهای موفق کریپتو هنوز به یک آسیبپذیری اصلی متکی هستند: رفتار انسانی تحت فشار. کند شوید. تأیید کنید. هرگز نگذارید فوریت بر فرآیند غلبه کند.

AI همچنین در حال تبدیل شدن به یک ابزار دفاعی قدرتمند است، با سیستمهای امنیتی عاملی و نظارت نظارتی که به سرعت در حال گسترش هستند. تریدرهایی که از سال ۲۰۲۶ با پرتفوی دستنخورده خارج میشوند، کسانی خواهند بود که امنیت شخصی را به عنوان یک رشته اصلی میبینند — نه یک فکر بعدی.