🌙 شب بخیر لژیون تکین!

شب دوشنبه، 13 آوریل 2026 | 6 خبر انفجاری برای پایان روزتون

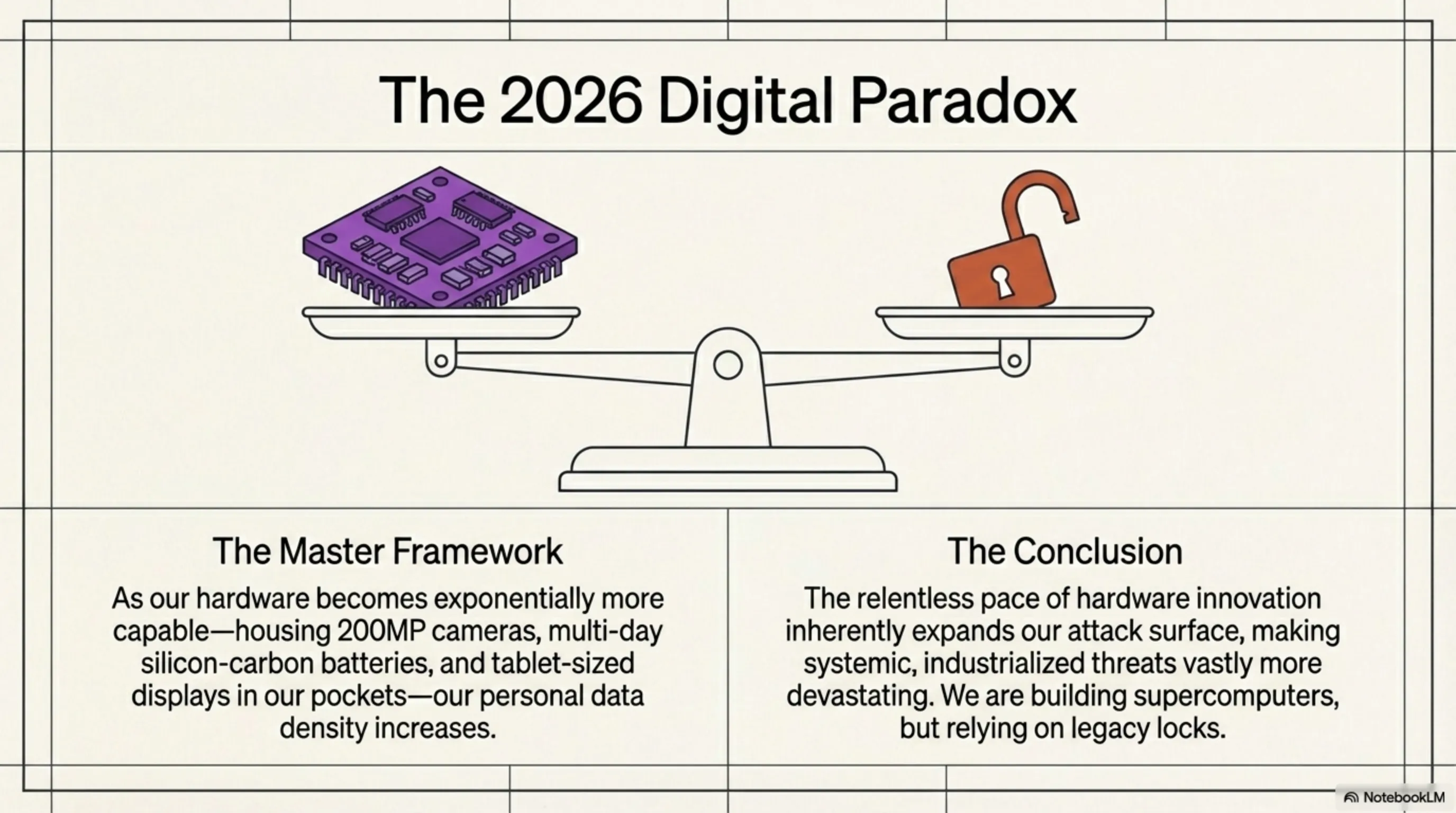

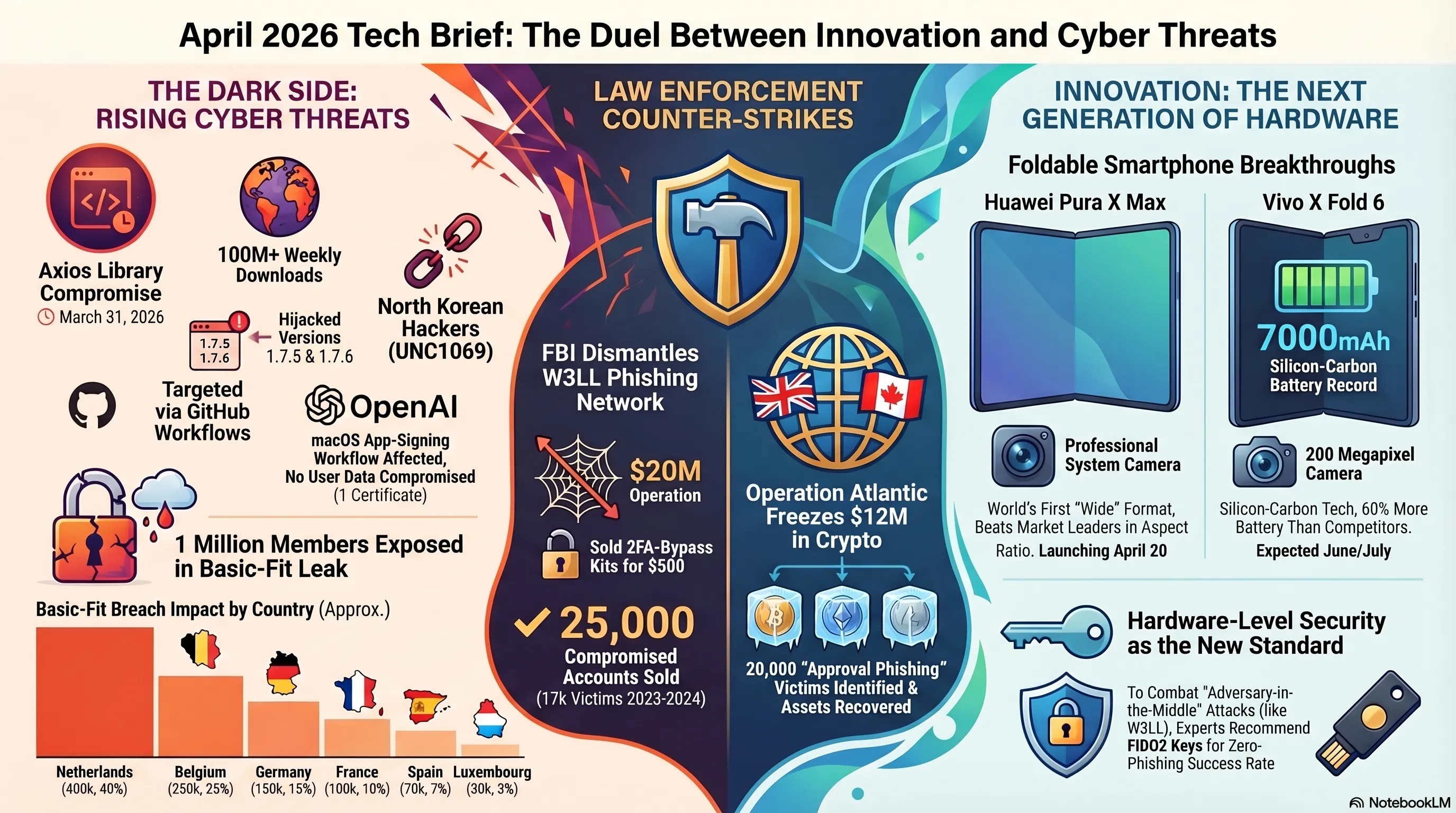

شب 13 آوریل 2026 یکی از آن شبهایی بود که به ما یادآوری میکنه چرا امنیت سایبری دیگه یه انتخاب نیست - یه ضرورت بقاست. در حالی که دنیای تکنولوژی داشت به سمت نسل جدید گوشیهای تاشو حرکت میکرد، هکرها هم داشتن به سمت نسل جدید حملات supply chain پیش میرفتن. OpenAI، یکی از بزرگترین شرکتهای AI جهان، اعلام کرد که قربانی یه حمله پیچیده کره شمالی شده که به کتابخانه Axios حمله کرده بود. اما این فقط شروع ماجرا بود. Basic-Fit، بزرگترین زنجیره باشگاههای ورزشی اروپا، با نشت اطلاعات 1 میلیون عضو مواجه شد - اطلاعاتی که شامل جزئیات حساب بانکی میشد. FBI هم تونست یکی از بزرگترین عملیات فیشینگ جهان رو منهدم کنه که با قیمت 500 دلار به مجرمان سایبری فروخته میشد. اما همه چیز بد نبود: Huawei با معرفی Pura X Max، اولین گوشی تاشو با فرمت Wide جهان رو قبل از Samsung و Apple رونمایی کرد، و Vivo X Fold 6 با دوربین 200 مگاپیکسلی و باتری 7000 میلیآمپری قول داد که رکورد باتری گوشیهای تاشو رو بشکنه. این شب یادآور بود که در دنیای تکنولوژی، همیشه یه نبرد بین نوآوری و تهدید در جریانه.

حمله Supply Chain کره شمالی به OpenAI: وقتی Axios کامپرومایز میشه Basic-Fit و نشت اطلاعات 1 میلیون عضو: بحران امنیتی باشگاههای اروپا FBI منهدم میکنه: عملیات فیشینگ 20 میلیون دلاری W3LL Huawei Pura X Max: اولین گوشی تاشو Wide جهان قبل از Samsung و Apple Vivo X Fold 6: دوربین 200MP و بزرگترین باتری در یک گوشی تاشو Operation Atlantic: مسدود کردن 12 میلیون دلار کریپتوی دزدیده شدهحمله Supply Chain کره شمالی به OpenAI: وقتی Axios کامپرومایز میشه

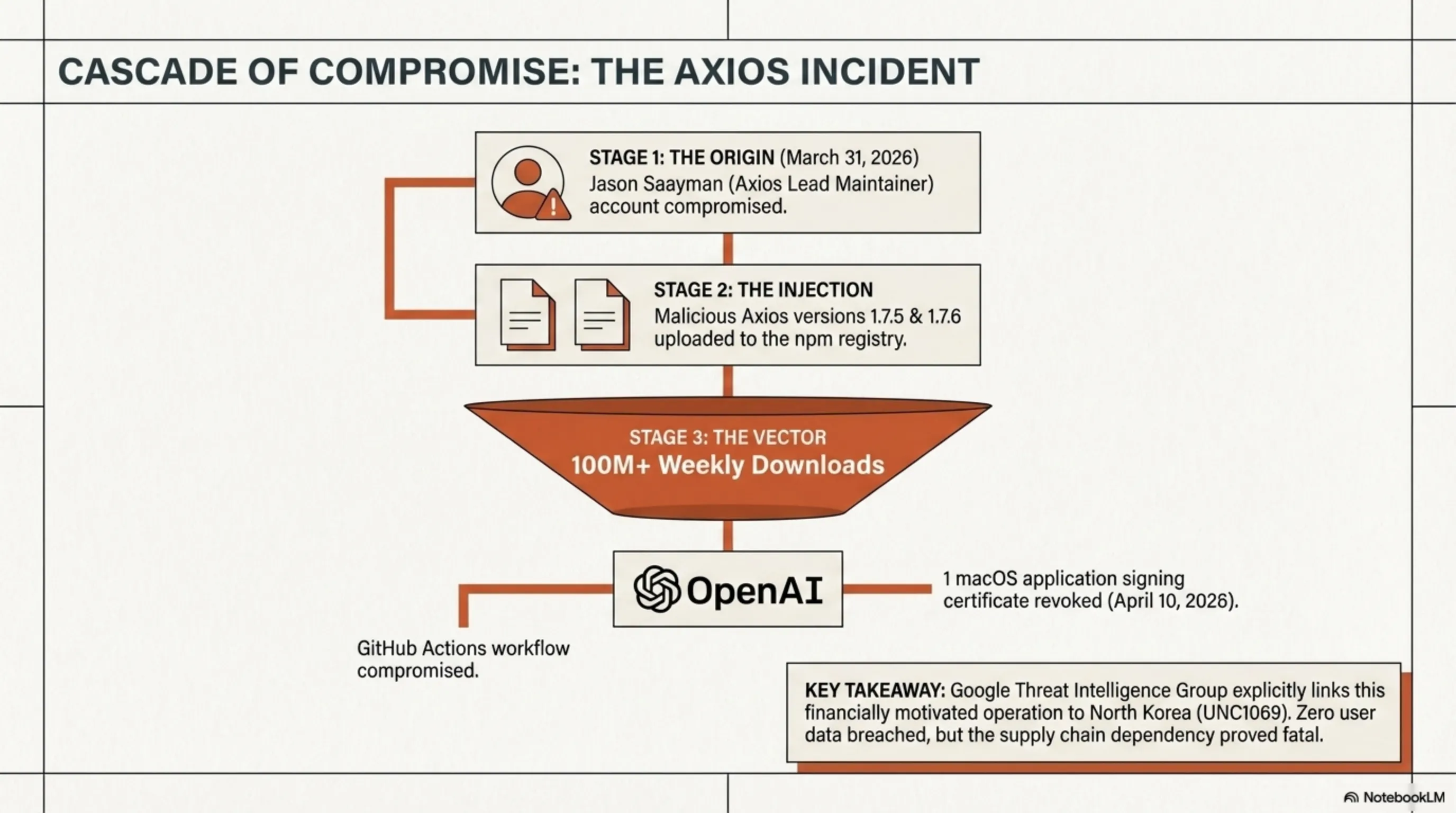

شب 13 آوریل با یه خبر تکوندهنده شروع شد: OpenAI، یکی از بزرگترین شرکتهای AI جهان، اعلام کرد که قربانی یه حمله supply chain پیچیده شده که توسط گروه هکری UNC1069 وابسته به کره شمالی انجام شده. این حمله به کتابخانه محبوب JavaScript به نام Axios مربوط میشه - یه کتابخانه که توسط میلیونها برنامهنویس در سراسر جهان استفاده میشه.

چطور این حمله اتفاق افتاد؟

در 31 مارس 2026، هکرها تونستن حساب اصلی Jason Saayman، نگهدارنده اصلی Axios، رو کامپرومایز کنن. این به اونها اجازه داد که دو نسخه مخرب از Axios رو در npm (بزرگترین رجیستری عمومی ابزارهای JavaScript) منتشر کنن. این نسخههای مخرب شامل کدهایی بودن که میتونستن اطلاعات حساس رو سرقت کنن.

OpenAI در 10 آوریل اعلام کرد که یکی از workflowهای GitHub Actions که برای امضای اپلیکیشنهای macOS استفاده میشد، در 31 مارس کتابخانه مخرب Axios رو دانلود کرده بود. خوشبختانه، OpenAI تأکید کرد که هیچ داده کاربری یا سیستم داخلی در معرض خطر قرار نگرفته، اما یه گواهی امضای macOS احتمالاً کامپرومایز شده و باید لغو بشه.

📊 تأثیر حمله

نقش کره شمالی و گروه UNC1069

Google Threat Intelligence Group (GTIG) به طور رسمی این حمله رو به گروه UNC1069 نسبت داد - یه گروه هکری وابسته به کره شمالی که با انگیزههای مالی فعالیت میکنه. این گروه معروفه به حملات supply chain پیچیده و هدفمند.

🔍 تحلیل تکین: چرا این حمله خطرناکه؟

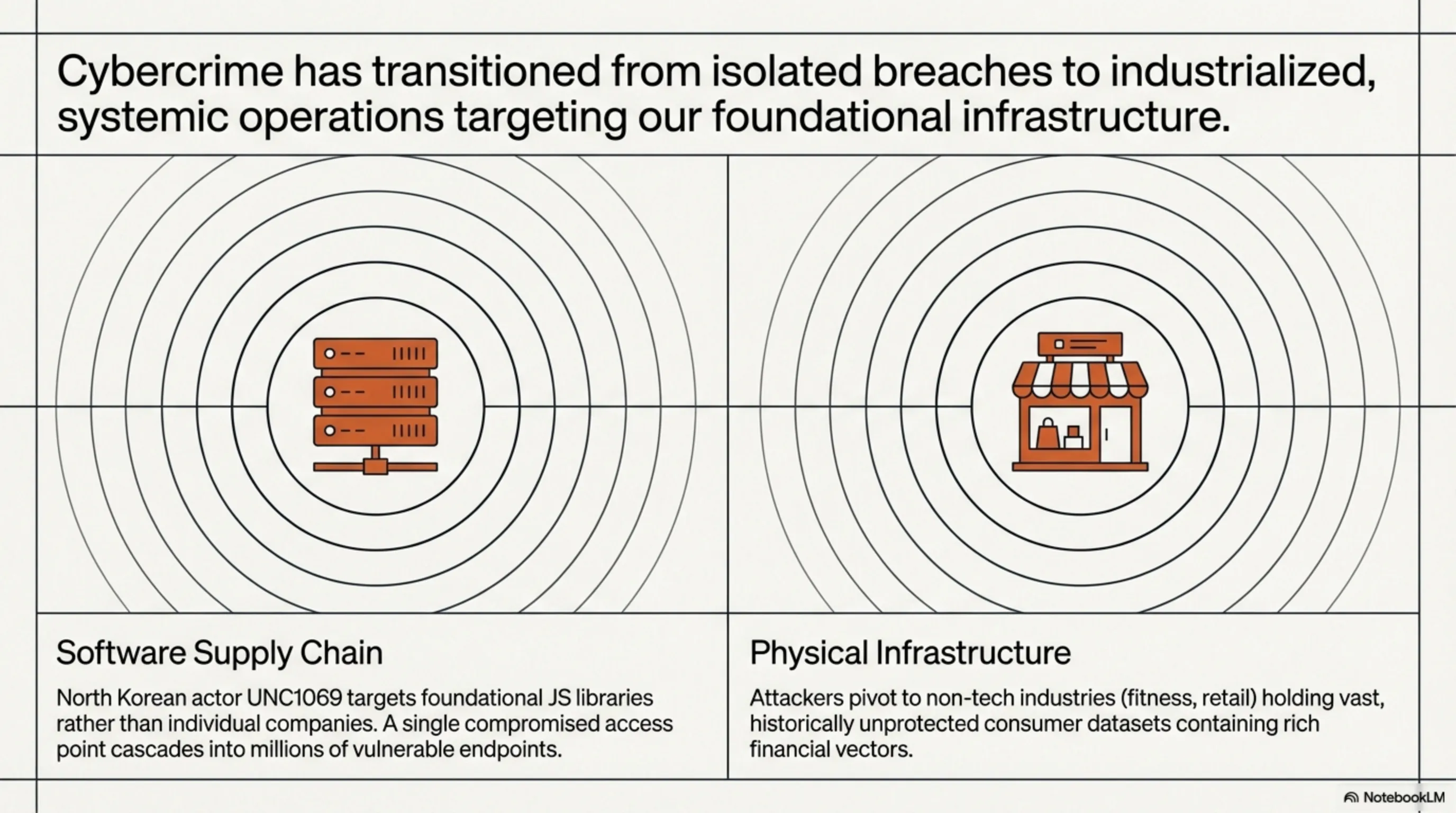

این حمله نشون میده که هکرهای کره شمالی دارن از حملات opportunistic به سمت عملیات صنعتی و دقیق حرکت میکنن. Axios با بیش از 100 میلیون دانلود هفتگی، یکی از پرکاربردترین کتابخانههای JavaScript جهانه. کامپرومایز کردن چنین کتابخانهای میتونه به هزاران شرکت و میلیونها کاربر آسیب بزنه. این یه یادآوریه که supply chain security دیگه یه موضوع اختیاری نیست - یه ضرورت بقاست.

واکنش صنعت و اقدامات امنیتی

OpenAI بلافاصله اقدامات امنیتی رو شروع کرد و گواهی امضای macOS خودش رو لغو کرد. شرکت همچنین با npm و GitHub همکاری کرد تا نسخههای مخرب Axios رو از رجیستری حذف کنن. npm هم سیستمهای تشخیص خودش رو بهروزرسانی کرد تا از حملات مشابه در آینده جلوگیری کنه.

این حمله یه هشدار جدی برای تمام شرکتهای تکنولوژیه که باید dependencyهای خودشون رو با دقت بیشتری بررسی کنن. استفاده از ابزارهایی مثل Dependabot، Snyk، و OWASP Dependency-Check میتونه به شناسایی آسیبپذیریها کمک کنه.

چطور خودتون رو محافظت کنید؟

اگه از Axios استفاده میکنید، حتماً نسخهتون رو بررسی کنید. نسخههای مخرب 1.7.5 و 1.7.6 بودن که الان از npm حذف شدن. همیشه از نسخههای رسمی و verified استفاده کنید و dependencyهاتون رو با ابزارهای امنیتی اسکن کنید. همچنین، استفاده از lock fileها (مثل package-lock.json) میتونه از نصب نسخههای ناخواسته جلوگیری کنه.

💡 نکته امنیتی

همیشه از two-factor authentication (2FA) برای حسابهای npm و GitHub خودتون استفاده کنید. همچنین، دسترسیهای publish رو فقط به افراد مورد اعتماد بدید و از tokenهای محدود استفاده کنید. این میتونه از کامپرومایز شدن پکیجهاتون جلوگیری کنه.

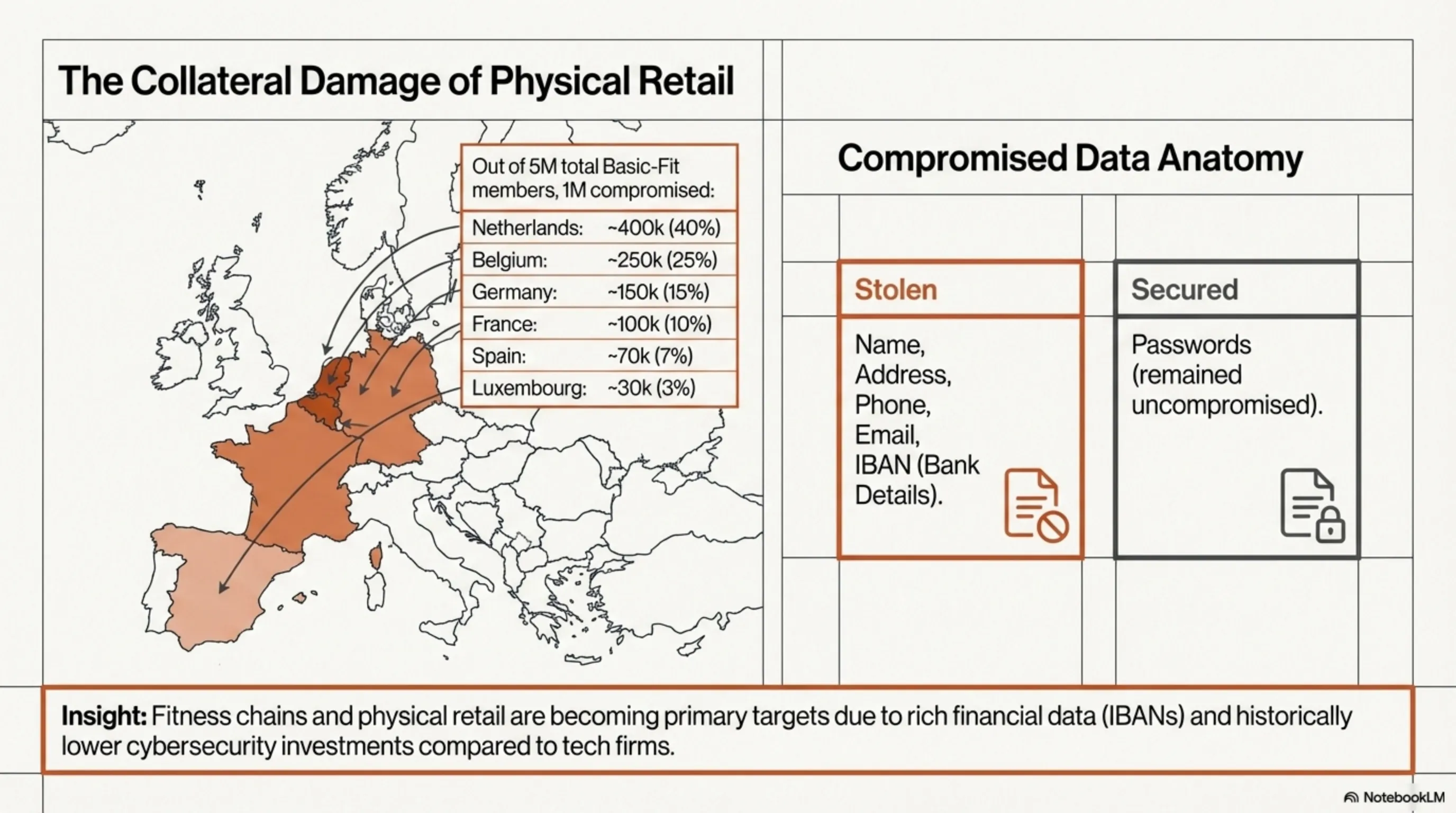

Basic-Fit و نشت اطلاعات 1 میلیون عضو: بحران امنیتی باشگاههای اروپا

در حالی که همه روی حملات سایبری به شرکتهای تکنولوژی تمرکز داشتن، یه بحران امنیتی بزرگ در صنعت فیتنس رخ داد. Basic-Fit، بزرگترین زنجیره باشگاههای ورزشی اروپا با تقریباً 5 میلیون عضو، اعلام کرد که قربانی یه نشت داده عظیم شده که اطلاعات حدود 1 میلیون عضو رو در معرض خطر قرار داده.

چه اطلاعاتی نشت کرد؟

این نشت داده شامل اطلاعات حساس مثل نام، آدرس، شماره تلفن، ایمیل، و حتی جزئیات حساب بانکی (IBAN) میشه. Basic-Fit تأکید کرده که رمزهای عبور کامپرومایز نشدن، اما اطلاعات مالی در معرض خطر قرار گرفته.

این نشت به 6 کشور اروپایی آسیب زد: هلند (200,000 عضو)، بلژیک، فرانسه، اسپانیا، لوکزامبورگ، و آلمان. Basic-Fit به سرعت دسترسی غیرمجاز رو شناسایی کرد و تمام اعضای آسیبدیده رو مطلع کرد.

این حمله چطور اتفاق افتاد؟

Basic-Fit جزئیات دقیق حمله رو فاش نکرده، اما به نظر میرسه هکرها تونستن به سیستمهای داخلی شرکت دسترسی پیدا کنن. این نوع حملات معمولاً از طریق فیشینگ، آسیبپذیریهای نرمافزاری، یا اعتبارنامههای ضعیف اتفاق میافتن.

⚠️ هشدار امنیتی

اگه عضو Basic-Fit هستید، ایمیلها و پیامکهای مشکوک رو با دقت بررسی کنید. هکرها ممکنه از این اطلاعات برای حملات فیشینگ استفاده کنن. هیچوقت روی لینکهای مشکوک کلیک نکنید و اطلاعات بانکیتون رو به کسی ندید. همچنین، رمز عبور حساب بانکیتون رو تغییر بدید و فعالیتهای مشکوک رو به بانک گزارش کنید.

واکنش Basic-Fit و اقدامات اصلاحی

Basic-Fit بلافاصله با مقامات محلی و کارشناسان امنیت سایبری همکاری کرد تا منبع نشت رو شناسایی و مسدود کنه. شرکت همچنین یه خط اضطراری برای اعضای آسیبدیده راهاندازی کرد و قول داد که هزینههای ناشی از سوءاستفاده از اطلاعات رو جبران کنه.

این حادثه نشون میده که صنایع غیرتکنولوژی هم باید امنیت سایبری رو جدی بگیرن. باشگاهها، رستورانها، فروشگاهها، و هر کسبوکاری که اطلاعات مشتریان رو ذخیره میکنه، باید به طور جدی روی امنیت سرمایهگذاری کنه.

تأثیر بر صنعت فیتنس

این نشت داده میتونه تأثیر قابل توجهی روی صنعت فیتنس داشته باشه. خیلی از مشتریان ممکنه اعتماد خودشون رو به باشگاهها از دست بدن و ترجیح بدن اطلاعات مالیشون رو به این شرکتها ندن. این میتونه منجر به کاهش اشتراکها و افزایش استفاده از روشهای پرداخت نقدی بشه.

Basic-Fit باید به سرعت اقدامات امنیتی خودش رو تقویت کنه و به مشتریان نشون بده که میتونن دوباره بهش اعتماد کنن. این شامل پیادهسازی رمزنگاری قویتر، احراز هویت چندعاملی، و آموزش کارکنان در زمینه امنیت سایبری میشه.

FBI منهدم میکنه: عملیات فیشینگ 20 میلیون دلاری W3LL

در میان تمام اخبار بد امنیتی، یه خبر خوب هم بود: FBI آتلانتا و پلیس اندونزی موفق شدن یکی از بزرگترین عملیات فیشینگ جهان رو منهدم کنن. عملیات W3LL، یه شبکه phishing-as-a-service که با قیمت 500 دلار به مجرمان سایبری فروخته میشد، بیش از 20 میلیون دلار تلاش برای کلاهبرداری داشته.

W3LL چی بود؟

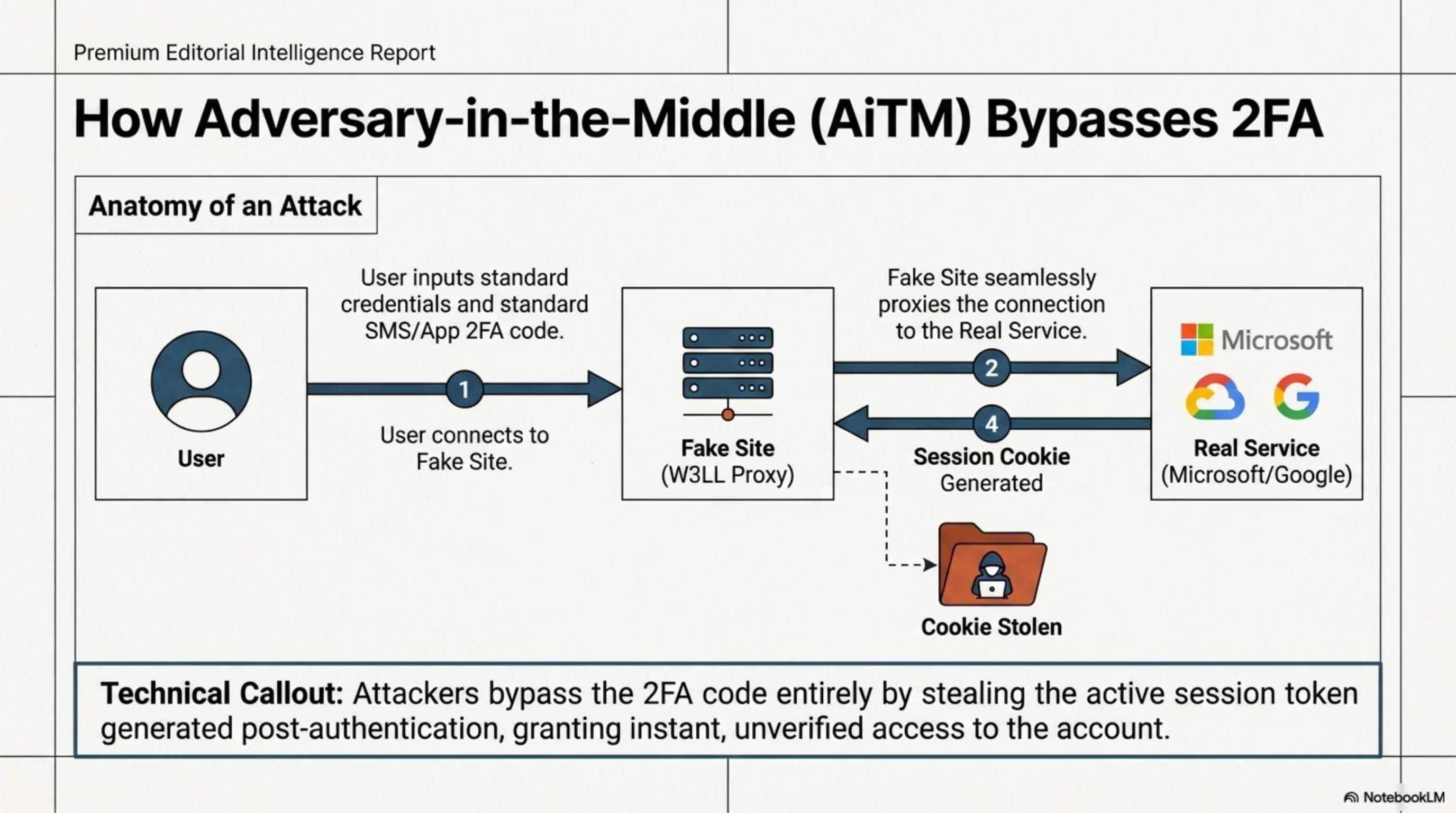

W3LL یه کیت فیشینگ پیشرفته بود که به مجرمان سایبری اجازه میداد صفحات ورود جعلی بسازن که تقریباً شبیه سایتهای واقعی بودن. اما چیزی که W3LL رو خطرناک میکرد، قابلیت دور زدن احراز هویت دو مرحلهای (2FA) بود.

این کیت از تکنیک adversary-in-the-middle استفاده میکرد - یعنی صفحه فیشینگ بین قربانی و سرویس واقعی قرار میگرفت و اعتبارنامهها رو به سایت اصلی ارسال میکرد، اما در همون زمان session cookieها رو هم میدزدید. این به مجرمان اجازه میداد که بدون نیاز به کد 2FA، به حسابها دسترسی پیدا کنن.

آمار تکاندهنده

طبق گزارش FBI، عملیات W3LL:

- بیش از 25,000 حساب کامپرومایز شده رو به فروش رسوند

- 17,000 قربانی در سراسر جهان داشت

- بیش از 20 میلیون دلار تلاش برای کلاهبرداری انجام داد

- بین سالهای 2023 تا 2024 فعال بود

مجرمان میتونستن با پرداخت حدود 500 دلار، به این پلتفرم دسترسی پیدا کنن و صفحات فیشینگ خودشون رو بسازن. این یه مدل business-email-compromise (BEC) بود که به راحتی قابل استفاده بود و نیازی به دانش تکنیکی پیشرفته نداشت.

🔍 تحلیل تکین: چرا W3LL موفق بود؟

W3LL موفق بود چون یه مدل phishing-as-a-service ارائه میداد که استفاده ازش خیلی ساده بود. مجرمان نیازی به دانش تکنیکی پیشرفته نداشتن - فقط کافی بود 500 دلار بپردازن و بتونن صفحات فیشینگ حرفهای بسازن. این یه یادآوریه که cybercrime داره به یه صنعت تبدیل میشه با مدلهای کسبوکار واضح و قیمتگذاری شفاف.

عملیات FBI و دستگیری

FBI آتلانتا با همکاری پلیس اندونزی، دامنهها و زیرساختهای مرتبط با W3LL رو مسدود کردن. همچنین، یه فرد با نام مستعار G.L. در اندونزی دستگیر شد که به عنوان توسعهدهنده این کیت شناخته میشد.

این عملیات بخشی از یه تلاش گستردهتر برای منهدم کردن شبکههای phishing-as-a-service بود. دادستانی منطقه شمالی جورجیا هم در شناسایی و مسدود کردن سرورهایی که از این طرح حمایت میکردن، کمک کرد.

چطور از خودتون محافظت کنید؟

حتی با منهدم شدن W3LL، هنوز کیتهای فیشینگ دیگهای وجود دارن. برای محافظت از خودتون:

- همیشه URL سایت رو قبل از وارد کردن اطلاعات بررسی کنید

- از password manager استفاده کنید که فقط در سایتهای واقعی اطلاعات رو پر میکنه

- از 2FA مبتنی بر hardware key (مثل YubiKey) استفاده کنید که در برابر phishing مقاومتره

- به ایمیلهای مشکوک که ازتون میخوان وارد حسابتون بشید، اعتماد نکنید

- همیشه مستقیماً به سایت مورد نظر برید، نه از طریق لینکهای ایمیل

💡 نکته امنیتی پیشرفته

برای محافظت در برابر حملات adversary-in-the-middle، از FIDO2 security keyها استفاده کنید. این کلیدها از cryptographic authentication استفاده میکنن که نمیتونه توسط صفحات فیشینگ دزدیده بشه. شرکتهای بزرگ مثل Google و Microsoft به کارمندان خودشون security key میدن و گزارش دادن که حملات phishing به صفر رسیده.

Huawei Pura X Max: اولین گوشی تاشو Wide جهان قبل از Samsung و Apple

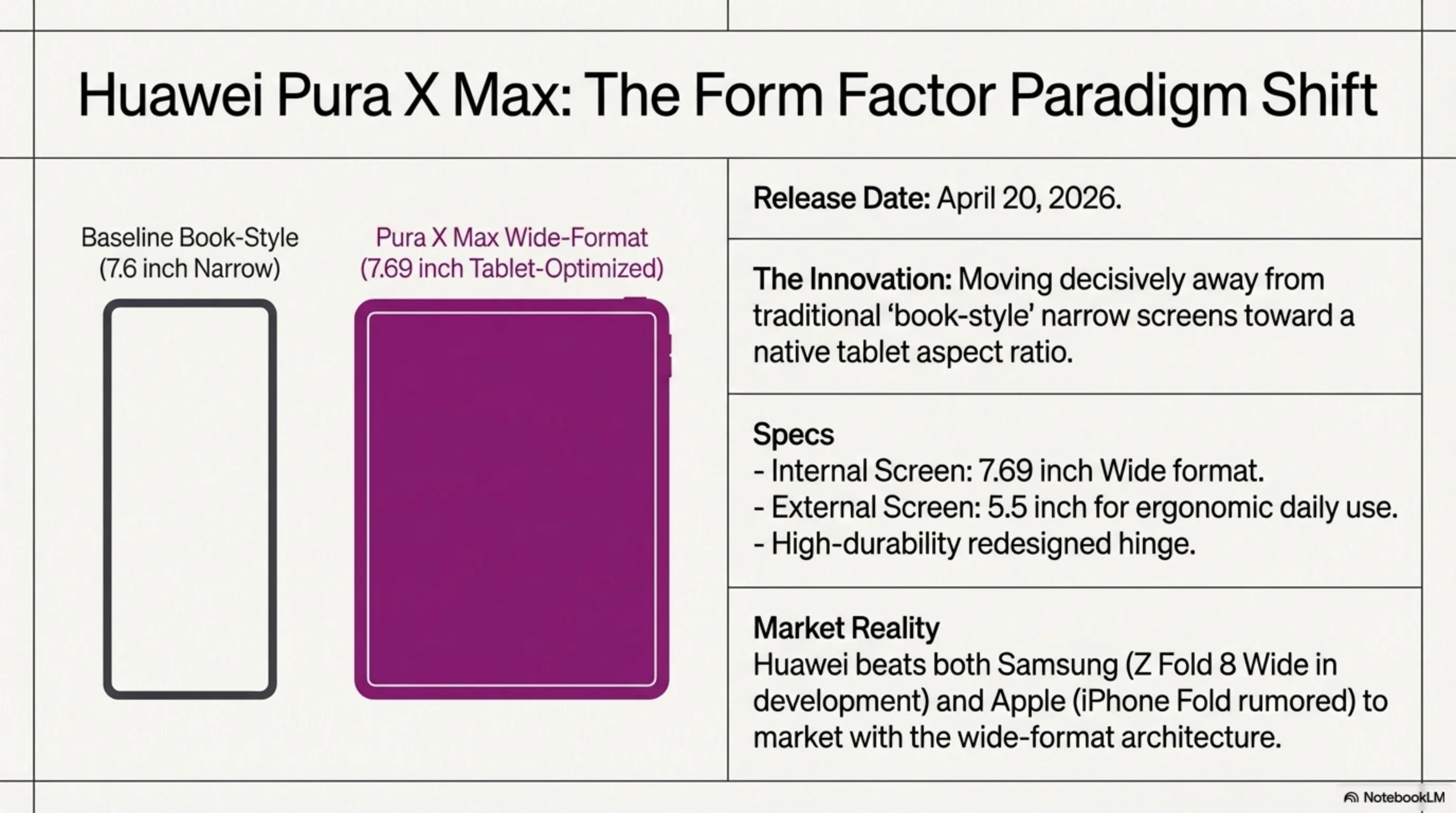

حالا بریم سراغ اخبار خوب! در حالی که Samsung و Apple هنوز داشتن روی گوشیهای تاشو با فرمت Wide (عریض) کار میکردن، Huawei با معرفی Pura X Max، اولین گوشی تاشو با این فرمت رو به بازار عرضه کرد و رقبا رو پشت سر گذاشت.

چرا فرمت Wide مهمه؟

تا الان، تقریباً تمام گوشیهای تاشو book-style (مثل Galaxy Z Fold) از فرمت بلند و باریک استفاده میکردن. این یعنی وقتی گوشی رو باز میکنید، یه صفحه بلند و باریک میگیرید که برای بعضی کارها (مثل تماشای ویدیو یا کار با چند اپلیکیشن) ایدهآل نیست.

Pura X Max با فرمت Wide، وقتی باز میشه، یه صفحه عریضتر و کوتاهتر ارائه میده که تجربهای شبیهتر به تبلت داره. این برای multitasking، تماشای فیلم، و کار با اپلیکیشنهای productivity بهتره.

مشخصات Pura X Max

طبق اطلاعات منتشر شده، Pura X Max دارای این مشخصاته:

- صفحه داخلی: 7.69 اینچ با نسبت تصویر عریضتر

- صفحه خارجی: 5.5 اینچ برای استفاده روزمره

- لولای بهبود یافته: طراحی جدید که دوام بیشتری داره

- رنگهای premium: چندین رنگ لوکس

- باتری بزرگ: برای استفاده طولانیمدت

- دوربینهای پیشرفته: سیستم دوربین حرفهای

تاریخ رسمی عرضه Pura X Max 20 آوریل 2026 اعلام شده. Huawei قصد داره این گوشی رو ابتدا در چین و بعد در بازارهای جهانی عرضه کنه.

🎯 تحلیل بازار

Huawei با این حرکت، Samsung و Apple رو غافلگیر کرد. هر دو شرکت گزارش شده که روی گوشیهای تاشو Wide کار میکنن (Galaxy Z Fold 8 Wide و iPhone Fold)، اما Huawei اولین کسی بود که محصول رو به بازار عرضه کرد. این نشون میده که Huawei علیرغم تحریمها، هنوز یه بازیگر قدرتمند در صنعت موبایله.

واکنش Samsung و Apple

Samsung گزارش شده که Galaxy Z Fold 8 Wide رو در دست توسعه داره که ابعاد مشابهی با Pura X Max خواهد داشت. Apple هم شایعات زیادی درباره iPhone Fold وجود داره، اما هنوز تاریخ رسمی اعلام نشده.

این رقابت برای مصرفکنندگان خوبه چون باعث میشه شرکتها نوآوری بیشتری داشته باشن و قیمتها هم کاهش پیدا کنه. فرمت Wide میتونه آینده گوشیهای تاشو رو تغییر بده و تجربه کاربری بهتری ارائه کنه.

چالشهای فرمت Wide

البته فرمت Wide چالشهای خودش رو هم داره:

- سایز جیبی: گوشی وقتی بسته میشه، عریضتر و سنگینتره

- استفاده یکدستی: صفحه خارجی ممکنه برای استفاده یکدستی بزرگ باشه

- بهینهسازی اپلیکیشنها: اپلیکیشنها باید برای نسبت تصویر جدید بهینه بشن

- قیمت: احتمالاً گرانتر از گوشیهای تاشو معمولی خواهد بود

با این حال، اگه Huawei بتونه این چالشها رو حل کنه، Pura X Max میتونه یه game-changer باشه و استاندارد جدیدی برای گوشیهای تاشو تعریف کنه.

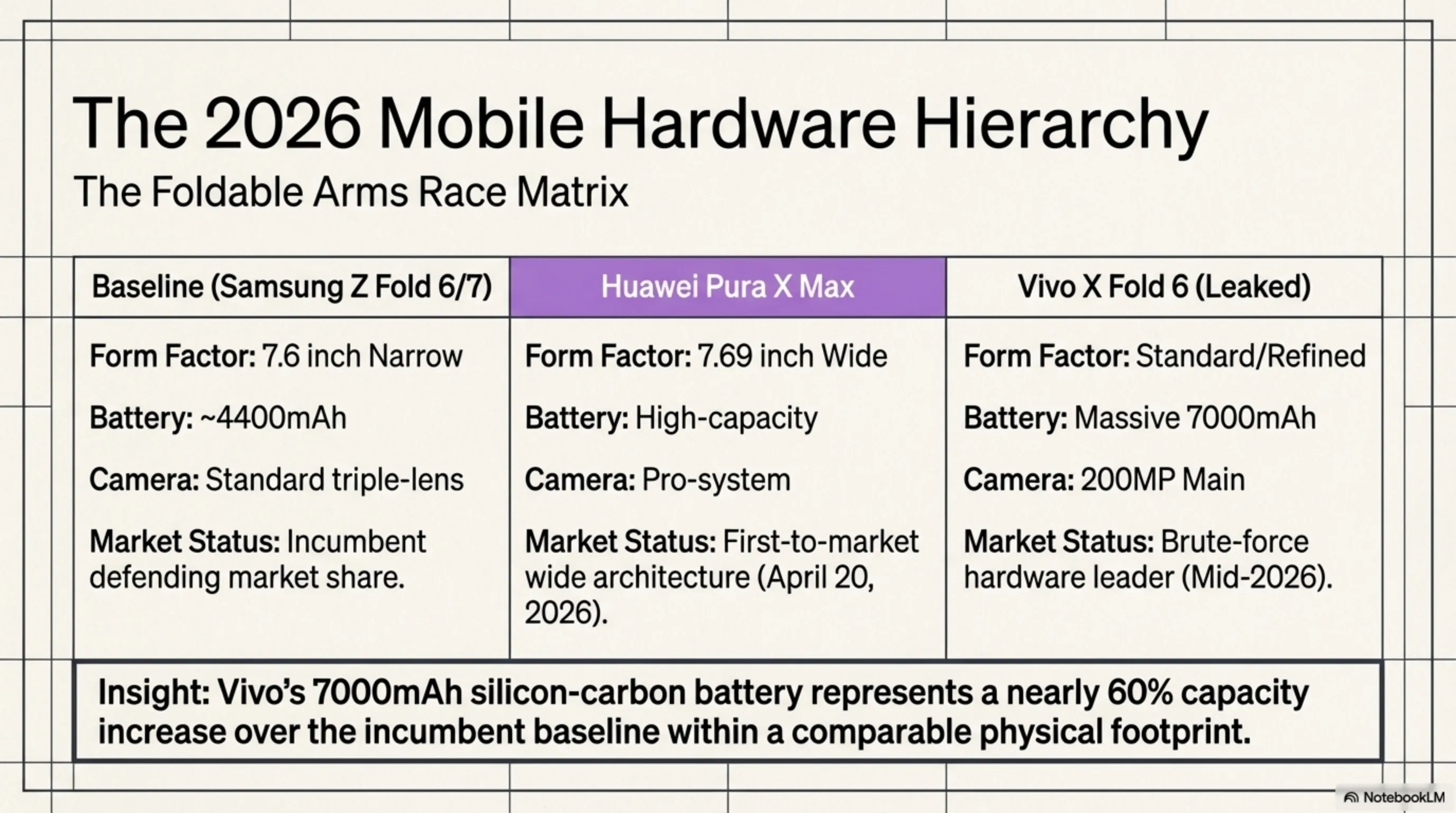

Vivo X Fold 6: دوربین 200MP و بزرگترین باتری در یک گوشی تاشو

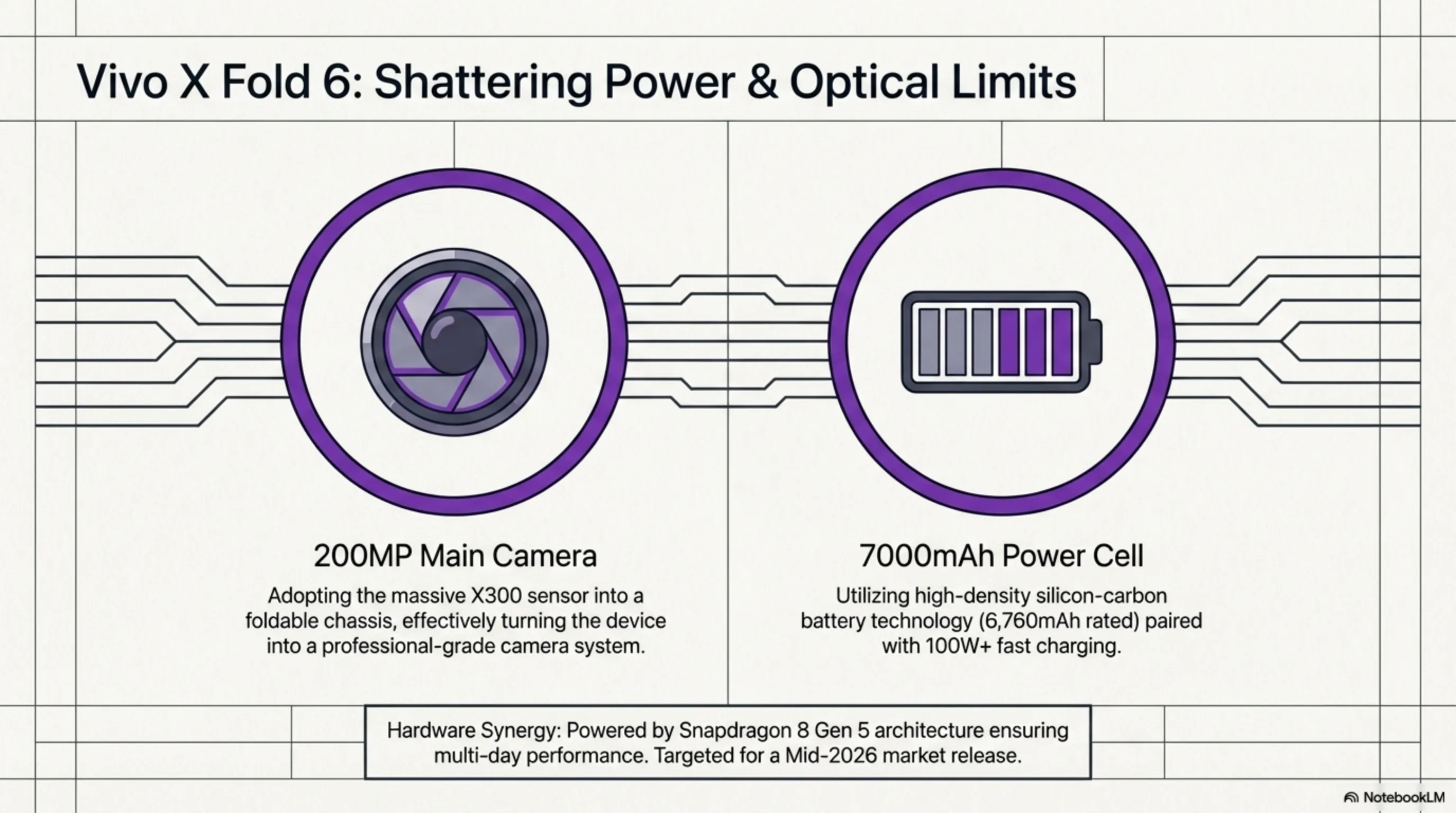

اگه فکر میکردید Huawei تنها شرکتی بود که امروز خبر داشت، اشتباه میکنید! نشت اطلاعات جدید از Vivo X Fold 6 نشون میده که این گوشی قراره با مشخصات تکاندهندهای عرضه بشه که میتونه رکوردهای جدیدی در دنیای گوشیهای تاشو ثبت کنه.

دوربین 200 مگاپیکسلی: یه جهش بزرگ

طبق گزارش Digital Chat Station (یکی از معتبرترین لیکرهای چینی)، Vivo X Fold 6 قراره با یه دوربین اصلی 200 مگاپیکسلی عرضه بشه. این اولین باره که یه گوشی تاشو با دوربین 200MP میبینیم.

احتمالاً Vivo از همون سنسوری استفاده میکنه که در سری X300 استفاده شده - یه سنسور قدرتمند که میتونه جزئیات فوقالعادهای رو ثبت کنه. این یعنی Vivo X Fold 6 نه فقط یه گوشی تاشو، بلکه یه دوربین حرفهای هم خواهد بود.

باتری 7000 میلیآمپری: رکورد جدید

اما چیزی که واقعاً جالبه، باتری این گوشیه. Vivo X Fold 6 قراره با یه باتری 6,760 میلیآمپری (rated capacity) عرضه بشه که معادل حدود 7,000 میلیآمپر (typical capacity) میشه. این بزرگترین باتری در یک گوشی تاشو تا به امروزه!

برای مقایسه، Galaxy Z Fold 6 باتری 4,400 میلیآمپری داره. این یعنی Vivo X Fold 6 تقریباً 60% باتری بیشتری داره. با این باتری، میتونید یه روز کامل (یا حتی بیشتر) از گوشی استفاده کنید بدون نگرانی از شارژ.

⚡ تحلیل فنی

چطور Vivo تونسته یه باتری 7000 میلیآمپری رو در یه گوشی تاشو جا بده؟ احتمالاً از فناوری silicon-carbon battery استفاده کرده که چگالی انرژی بالاتری داره. این فناوری اجازه میده باتری بزرگتری رو در همون فضا جا بدی. همچنین، Vivo احتمالاً از شارژ سریع 100W یا بالاتر استفاده میکنه تا باتری بزرگ رو سریع شارژ کنه.

مشخصات دیگه

علاوه بر دوربین و باتری، Vivo X Fold 6 قراره با این مشخصات عرضه بشه:

📱 مشخصات Vivo X Fold 6

- طراحی بهروز شده: تغییرات در دیزاین برای ظاهر بهتر

- لوازم جانبی جدید: احتمالاً شامل extender kit برای دوربین (مثل X300 Ultra)

- تاریخ عرضه: میانه 2026 (احتمالاً ژوئن یا ژوئیه)

رقابت با Galaxy Z Fold 8

Vivo X Fold 6 قراره رقیب جدی برای Galaxy Z Fold 8 باشه. در حالی که Samsung روی نرمافزار و اکوسیستم تمرکز داره، Vivo روی سختافزار و مشخصات فنی تمرکز کرده. دوربین 200MP و باتری 7000 میلیآمپری میتونه برای خیلی از کاربران جذاب باشه.

البته، Vivo باید چالشهایی مثل بهینهسازی نرمافزار، دسترسی جهانی، و قیمتگذاری رو هم حل کنه. اما اگه بتونه این کارها رو درست انجام بده، X Fold 6 میتونه یکی از بهترین گوشیهای تاشو 2026 باشه.

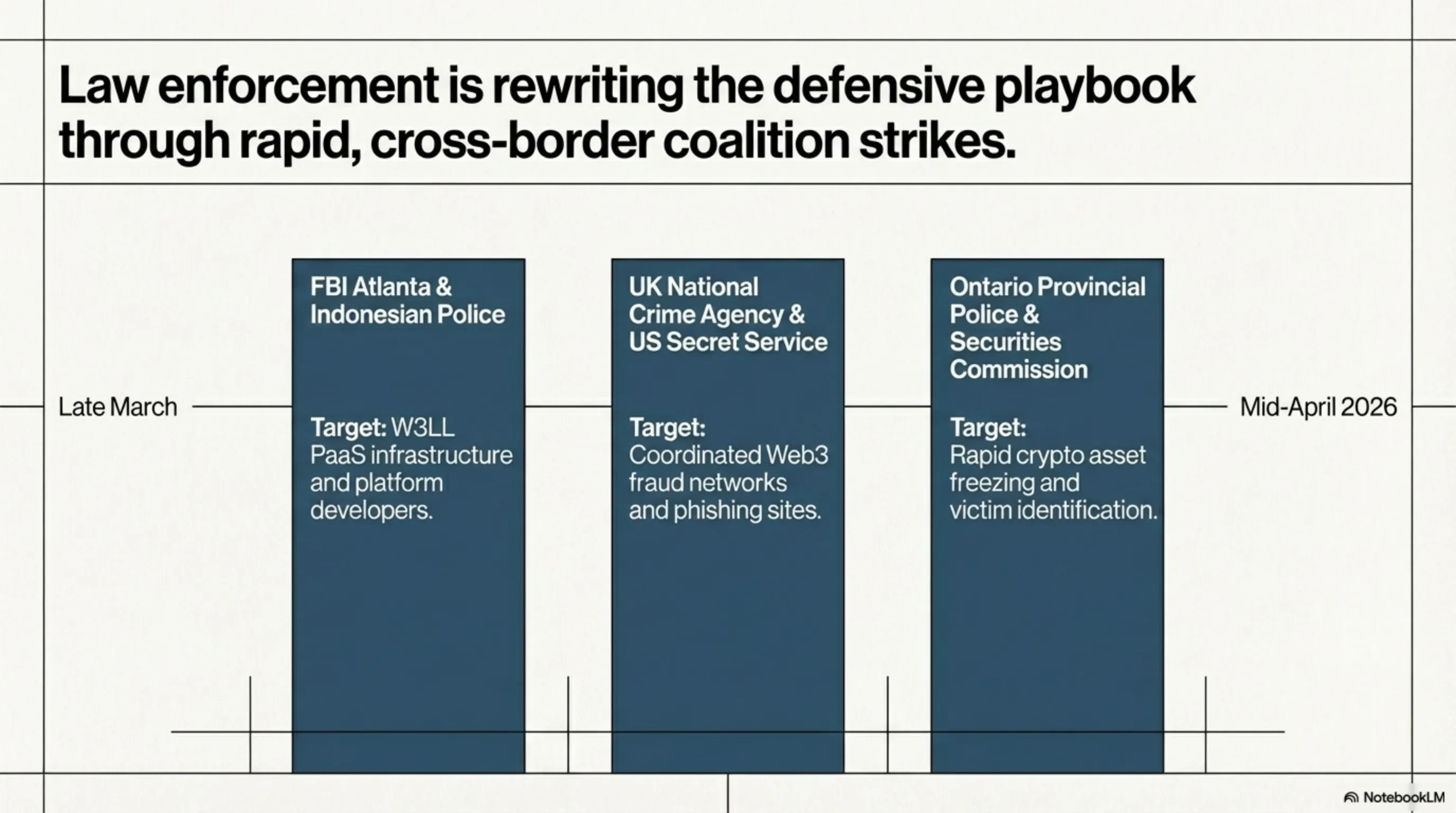

Operation Atlantic: مسدود کردن 12 میلیون دلار کریپتوی دزدیده شده

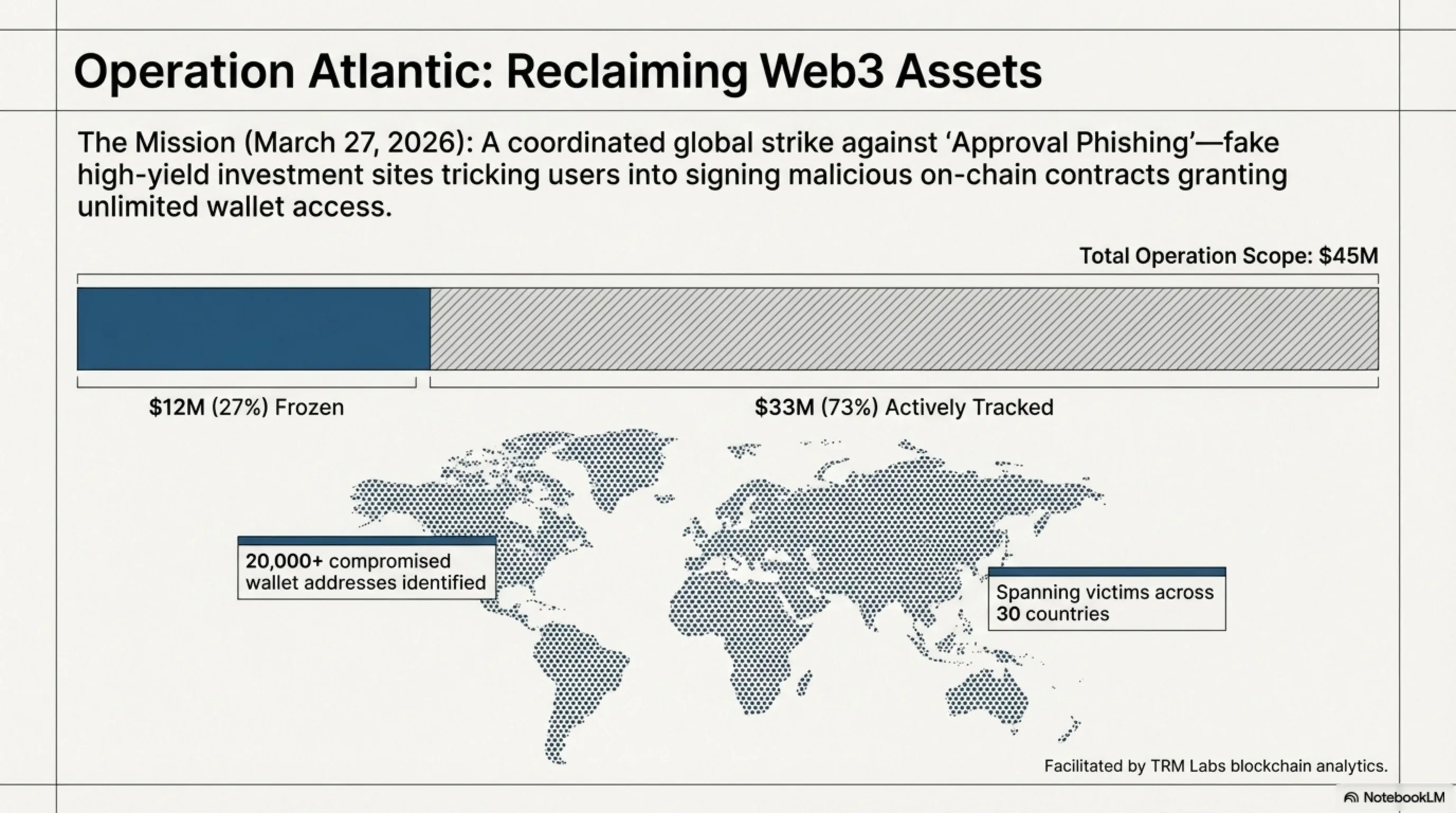

آخرین خبر شب هم یه خبر خوب دیگه از دنیای امنیت سایبریه. عملیات مشترک بینالمللی به نام Operation Atlantic موفق شد 12 میلیون دلار از وجوه کریپتوی دزدیده شده رو مسدود کنه و بیش از 20,000 قربانی approval phishing رو در 30 کشور شناسایی کنه.

Operation Atlantic چی بود؟

این عملیات یک هفتهای در 27 مارس 2026 توسط سه نهاد بزرگ انجام شد:

- National Crime Agency (NCA) بریتانیا - رهبری عملیات

- U.S. Secret Service - سرویس مخفی آمریکا

- Ontario Provincial Police و Ontario Securities Commission - پلیس و کمیسیون اوراق بهادار کانادا

هدف اصلی این عملیات، شناسایی و کمک به قربانیان approval phishing بود - یه نوع کلاهبرداری که در اون مجرمان قربانیان رو فریب میدن تا دسترسی کامل به کیف پول کریپتوشون رو بدن.

Approval Phishing چیه؟

Approval phishing یه تکنیک پیچیدهست که در اون مجرمان از قربانیان میخوان یه تراکنش on-chain رو امضا کنن که به نظر بیضرر میرسه، اما در واقع به مجرمان اجازه میده که کل کیف پول رو خالی کنن.

این تکنیک معمولاً از طریق سایتهای سرمایهگذاری جعلی انجام میشه که وعده سود بالا میدن. وقتی قربانی میخواد سرمایهگذاری کنه، ازش خواسته میشه که یه "approval" رو امضا کنه که در واقع به مجرمان دسترسی کامل میده.

⚠️ هشدار کریپتو

هیچوقت تراکنشهایی رو امضا نکنید که متوجه نیستید چی کار میکنن. قبل از امضای هر approval، حتماً بررسی کنید که چه مقدار دسترسی میدید. از walletهایی استفاده کنید که هشدارهای امنیتی واضح دارن. اگه یه سایت ازتون میخواد unlimited approval بدید، فوراً مشکوک بشید.

نتایج عملیات

Operation Atlantic نتایج چشمگیری داشت:

- بیش از 20,000 آدرس کیف پول مرتبط با قربانیان شناسایی شد

- 30 کشور تحت تأثیر این کلاهبرداریها بودن

این عملیات نشون داد که همکاری بینالمللی میتونه در مبارزه با جرایم کریپتو مؤثر باشه. شرکتهای کریپتو مثل TRM Labs هم در این عملیات کمک کردن تا وجوه دزدیده شده رو ردیابی کنن.

چطور از خودتون محافظت کنید؟

برای محافظت از کریپتوی خودتون در برابر approval phishing:

- فقط با سایتهای معتبر و شناخته شده کار کنید

- قبل از امضای هر تراکنش، دقیقاً بررسی کنید چه اجازهای میدید

- از walletهایی استفاده کنید که approvalها رو به زبان ساده نشون میدن

- به طور منظم approvalهای فعال خودتون رو بررسی و لغو کنید

- از ابزارهایی مثل Revoke.cash استفاده کنید تا approvalهای قدیمی رو لغو کنید

- هیچوقت به سایتهایی که وعده سود غیرواقعی میدن اعتماد نکنید

🛡️ نکته امنیتی پیشرفته

برای امنیت بیشتر، از hardware wallet استفاده کنید و کریپتوی اصلیتون رو در اون نگه دارید. فقط مقدار کمی رو در hot wallet نگه دارید که برای تراکنشهای روزمره نیاز دارید. همچنین، از walletهای multi-sig استفاده کنید که برای تراکنشهای بزرگ نیاز به چند امضا دارن.

آینده مبارزه با جرایم کریپتو

Operation Atlantic نشون داد که مقامات در حال یادگیری و بهبود روشهای مبارزه با جرایم کریپتو هستن. با همکاری بینالمللی و استفاده از ابزارهای blockchain analytics، میتونن وجوه دزدیده شده رو ردیابی و مسدود کنن.

اما مجرمان هم دارن پیشرفت میکنن و تکنیکهای جدیدی رو توسعه میدن. بنابراین، کاربران کریپتو باید همیشه هوشیار باشن و از بهترین روشهای امنیتی استفاده کنن.

🌟 جمعبندی شب

شب 13 آوریل یه شب پرماجرا بود که نشون داد دنیای تکنولوژی هیچوقت نمیخوابه. از حملات supply chain گرفته تا نوآوریهای سختافزاری، همه چیز در حال تغییره. تا شب بعد، امن بمونید و بهروز باشید! 🚀

جمعبندی: شبی که امنیت و نوآوری با هم رقص کردن

شب 13 آوریل 2026 یه شب پرماجرا بود که به ما یادآوری کرد دنیای تکنولوژی همیشه در حال تغییره - هم به سمت خوب و هم به سمت بد. از یک طرف، دیدیم که حملات supply chain دارن پیچیدهتر میشن و حتی غولهای تکنولوژی مثل OpenAI هم در معرض خطر هستن. نشت اطلاعات Basic-Fit نشون داد که صنایع غیرتکنولوژی هم باید امنیت سایبری رو جدی بگیرن.

اما از طرف دیگه، دیدیم که مقامات هم دارن قویتر میشن. منهدم شدن عملیات W3LL و موفقیت Operation Atlantic نشون داد که همکاری بینالمللی میتونه در مبارزه با جرایم سایبری مؤثر باشه.

و البته، دنیای سختافزار هم خبرهای هیجانانگیزی داشت. Huawei با Pura X Max نشون داد که هنوز یه بازیگر قدرتمند در صنعت موبایله و میتونه قبل از Samsung و Apple نوآوری کنه. Vivo X Fold 6 هم با دوربین 200MP و باتری 7000 میلیآمپری قول داد که رکوردهای جدیدی رو بشکنه.

🎯 نکات کلیدی شب

- امنیت supply chain دیگه یه موضوع اختیاری نیست - همه باید dependencyهاشون رو با دقت بررسی کنن

- صنایع غیرتکنولوژی باید سرمایهگذاری جدی روی امنیت سایبری داشته باشن

- همکاری بینالمللی میتونه در مبارزه با جرایم سایبری بسیار مؤثر باشه

- فرمت Wide ممکنه آینده گوشیهای تاشو رو تغییر بده

- رقابت در سختافزار باعث نوآوریهای شگفتانگیز میشه

- کاربران کریپتو باید از approval phishing آگاه باشن و احتیاط کنن

این شب یادآور بود که در دنیای تکنولوژی، هیچچیز ثابت نیست. امروز ممکنه یه شرکت بزرگ هک بشه، فردا ممکنه یه نوآوری شگفتانگیز معرفی بشه. مهم اینه که ما به عنوان کاربران، همیشه هوشیار باشیم، از بهترین روشهای امنیتی استفاده کنیم، و از نوآوریهای جدید لذت ببریم.

پس تا شب بعد، امن بمونید، بهروز باشید، و همیشه یه قدم جلوتر از تهدیدات باشید. این تکین نایت بود، و ما فردا شب با اخبار جدید برمیگردیم! 🌙

🌟 جمعبندی نهایی: شبی پر از تضاد

شب 13 آوریل یه شب پر از تضاد بود - از یک طرف حملات سایبری پیچیده و نشت اطلاعات، از طرف دیگه نوآوریهای شگفتانگیز در سختافزار. این همون چیزیه که دنیای تکنولوژی رو هیجانانگیز میکنه - هیچوقت نمیدونی فردا چه اتفاقی میافته.

نکته مهم اینه که ما به عنوان کاربران، باید هم از تهدیدات آگاه باشیم و هم از نوآوریها لذت ببریم. امنیت سایبری دیگه یه موضوع اختیاری نیست - همه باید جدیتر بگیرنش. تا شب بعد، امن بمونید و بهروز باشید! 🚀

📚 منابع و مراجع

- BleepingComputer - اخبار امنیت سایبری و حملات supply chain

- The Verge - اخبار سختافزار و موبایل

- Wired - تحلیلهای عمیق تکنولوژی

- ZDNet - اخبار امنیتی و عملیاتهای پلیسی

- GSMArena - مشخصات فنی گوشیهای موبایل

- Android Authority - اخبار و بررسیهای اندروید

💬 نظرتون درباره اخبار امشب چیه؟ در بخش کامنتها با ما به اشتراک بذارید!