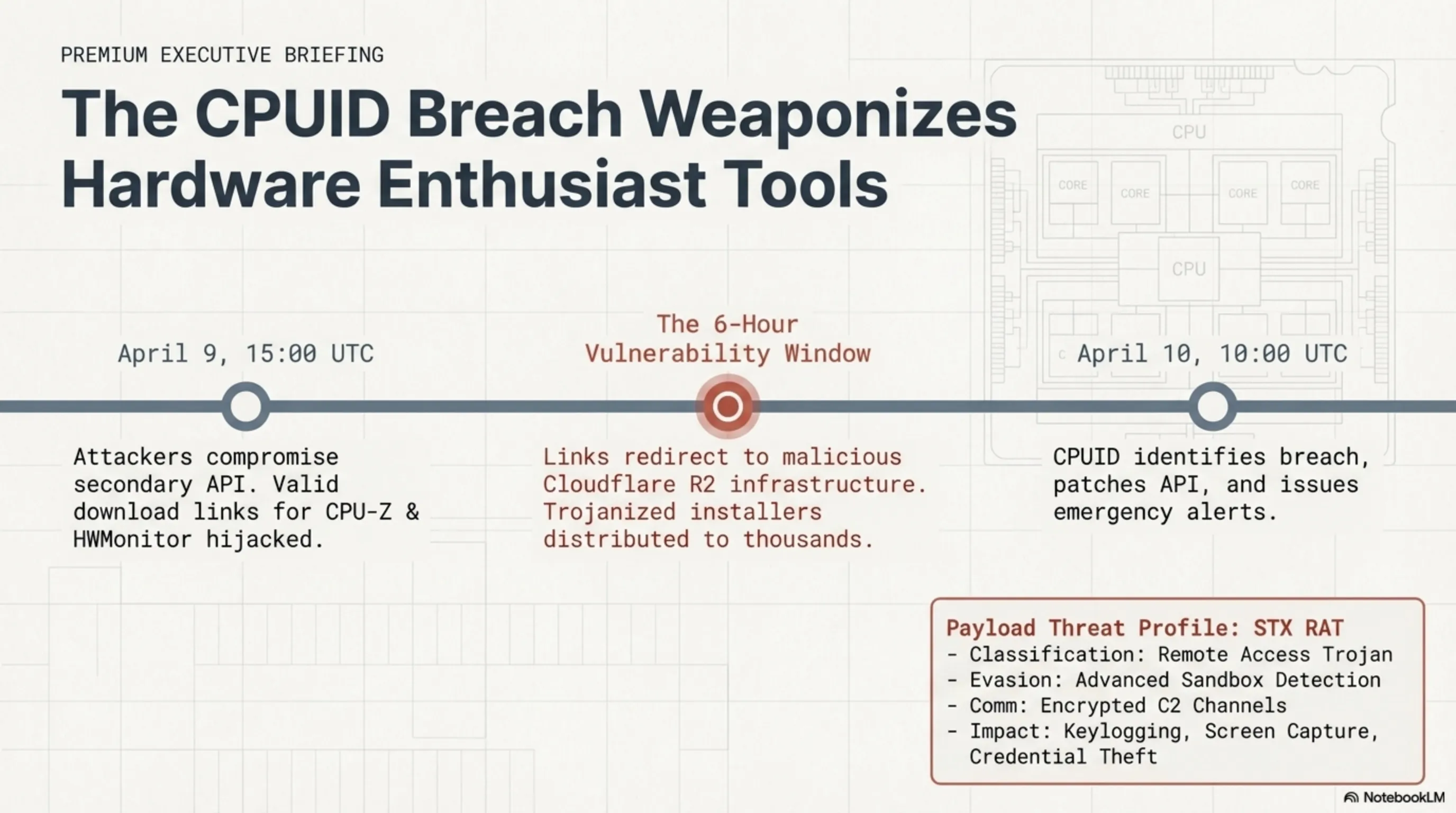

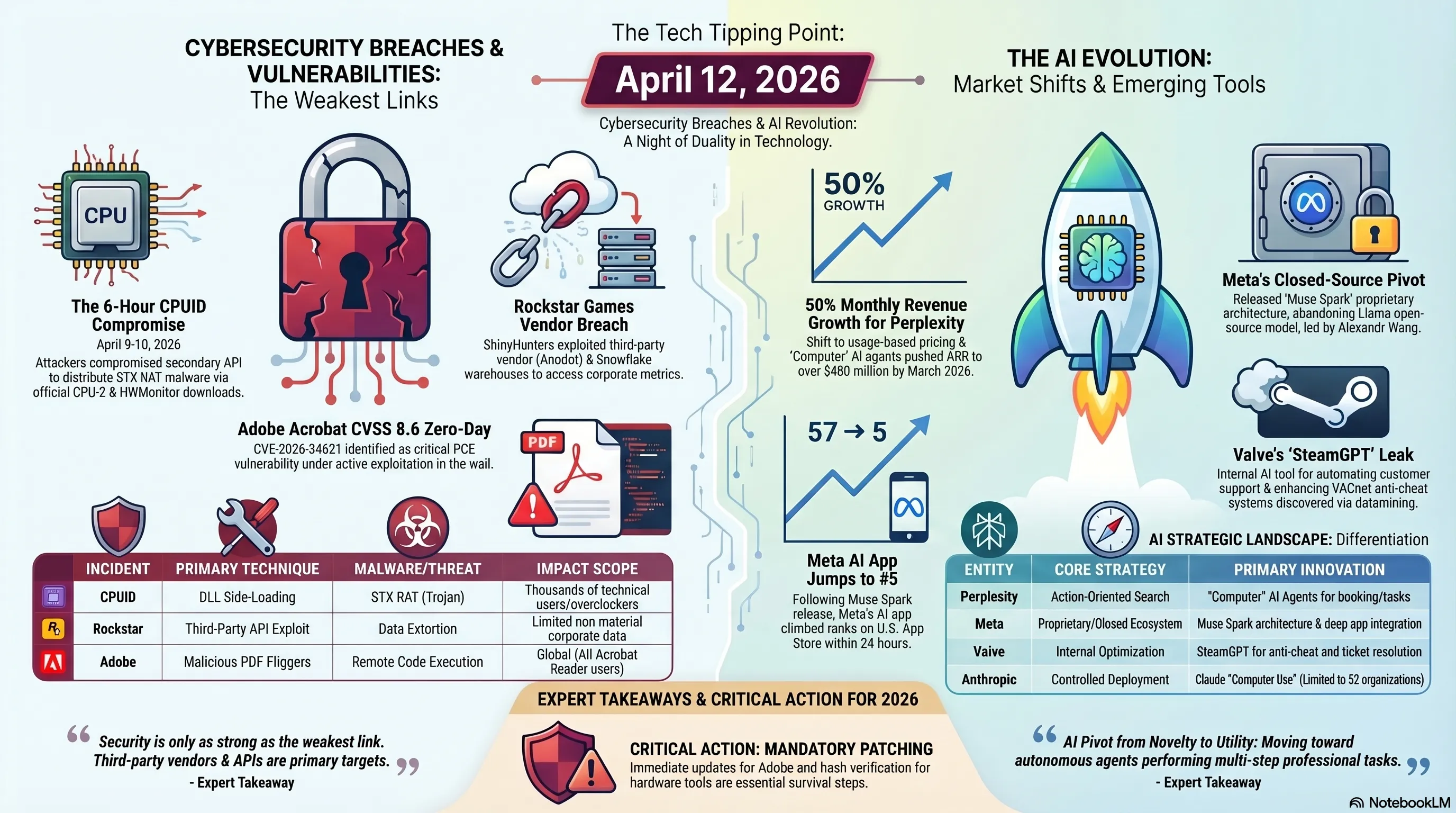

⚠️ 1. CPUID Breach: CPU-Z و HWMonitor برای 6 ساعت مالویر STX RAT توزیع کردن

اگه بین 9 تا 10 آوریل CPU-Z یا HWMonitor رو از سایت رسمی CPUID دانلود کردید، احتمالاً الان یه remote access trojan روی سیستمتون دارید. این یکی از خطرناکترین حملات supply chain سال 2026 است - نه به خاطر پیچیدگی تکنیکی، بلکه به خاطر اینکه هدف یکی از محبوبترین ابزارهای hardware monitoring در دنیا بود. CPUID تأیید کرد که مهاجمان ناشناس یه API ثانویه رو compromise کردن و لینکهای دانلود روی سایت اصلی رو برای حدود 6 ساعت تغییر دادن تا به جای فایلهای اصلی، نسخههای trojanized رو سرو کنن.

چطور کار میکرد؟ طبق تحلیل Kaspersky، مهاجمان لینکهای دانلود رو به سه دامنه مخرب تغییر دادن: cahayailmukreatif.web[.]id، pub-45c2577dbd174292a02137c18e7b1b5a.r2[.]dev (زیرساخت Cloudflare R2)، و transitopalermo[.]com. این سایتها فایلهای ZIP و installer مخرب سرو میکردن که شامل یه executable اصلی signed (برای فریب دادن کاربر) و یه DLL مخرب به نام CRYPTBASE بودن. وقتی کاربر installer رو اجرا میکرد، DLL مخرب به جای کتابخانه سیستمی Windows load میشد - یه تکنیک به نام DLL side-loading که به مالویر اجازه میده بدون trigger کردن آنتیویروسها اجرا بشه.

STX RAT چیه و چرا خطرناکه؟ STX یه remote access trojan کامل است که به مهاجمان کنترل کامل روی سیستم آلوده میده. میتونه keystrokes رو ضبط کنه، screenshot بگیره، فایلها رو بدزده، و حتی به عنوان یه پلتفرم برای نصب مالویرهای بیشتر استفاده بشه. چیزی که STX رو خاص میکنه اینه که طراحی شده تا detection رو دور بزنه: از encryption برای ارتباطات C2 استفاده میکنه، میتونه خودش رو به عنوان یه process قانونی Windows جا بزنه، و قابلیتهای anti-analysis داره که اجرا در sandbox یا virtual machine رو تشخیص میده.

⏱️ جدول زمانی حمله

چرا این حمله اینقدر موفق بود؟ چند فاکتور کلیدی: اول، CPUID یه منبع trusted است - میلیونها کاربر بدون فکر از سایت اصلی دانلود میکنن. دوم، فایلهای مخرب شامل executable اصلی signed بودن، که یعنی حتی اگه کاربر certificate رو چک میکرد، همهچیز قانونی به نظر میرسید. سوم، استفاده از DLL side-loading یعنی بیشتر آنتیویروسها هیچ چیز مشکوکی نمیدیدن. و چهارم، 6 ساعت زمان کافی برای هزاران دانلود بود - به خصوص چون CPU-Z یکی از اولین ابزارهایی است که overclockerها و hardware enthusiastها بعد از نصب Windows دانلود میکنن.

چه کسانی در معرض خطر هستن؟ اگه CPU-Z یا HWMonitor رو بین 9 آوریل ساعت 15:00 UTC تا 10 آوریل ساعت 10:00 UTC دانلود کردید، باید فوراً اقدام کنید. CPUID تأکید کرده که فایلهای signed اصلی تحت تأثیر قرار نگرفتن - فقط دانلودهای جدید از سایت در اون بازه زمانی آلوده بودن. برای چک کردن، میتونید hash فایل دانلود شده رو با hashهای رسمی که CPUID منتشر کرده مقایسه کنید. اگه مشکوک هستید، بهترین کار اینه که یه full system scan با چندین آنتیویروس انجام بدید و در نظر بگیرید که پسوردهای حساس رو تغییر بدید.

📊 تأثیر حمله

| مدت زمان compromise | ~6 ساعت |

| ابزارهای تحت تأثیر | CPU-Z, HWMonitor, HWMonitor Pro |

| نوع مالویر | STX RAT (Remote Access Trojan) |

| تکنیک حمله | DLL Side-Loading |

چرا حملات supply chain اینقدر خطرناکن؟ این نوع حملات به جای هدف قرار دادن مستقیم کاربران، زنجیره تأمین نرمافزار رو هدف میگیرن. وقتی یه منبع trusted مثل CPUID compromise میشه، کاربران هیچ دلیلی ندارن که مشکوک باشن - اونا دارن از یه سایت رسمی دانلود میکنن، certificate valid است، و همهچیز قانونی به نظر میاد. این همون چیزیه که حملات مشهور SolarWinds و Kaseya رو اینقدر ویرانگر کرد. و با افزایش پیچیدگی زنجیرههای تأمین نرمافزاری - API های شخص ثالث، CDN ها، و سرویسهای ابری - سطح حمله داره بزرگتر و بزرگتر میشه.

🔍 تحلیل تکین:

این حمله یه wake-up call برای کل صنعت نرمافزاره. CPUID یه شرکت محترم با ابزارهای widely-trusted است، ولی حتی اونا نتونستن از یه compromise 6 ساعته جلوگیری کنن. این واقعیت که مهاجمان تونستن یه API ثانویه رو exploit کنن نشون میده که امنیت فقط به اندازه ضعیفترین لینک زنجیره است. برای کاربران، درس واضحه: حتی وقتی از منابع رسمی دانلود میکنید، باید هوشیار باشید. Hash verification، آنتیویروس بهروز، و monitoring رفتار سیستم دیگه optional نیستن - ضروری هستن. برای توسعهدهندگان، این یه یادآوریه که هر endpoint، هر API، و هر integration یه بردار حمله بالقوه است. Zero trust architecture دیگه یه buzzword نیست - یه ضرورت بقاست. انتظار داشته باشید حملات supply chain بیشتری رو ببینید - مهاجمان دارن یاد میگیرن که راحتترین راه برای compromise کردن هزاران هدف، حمله به یه منبع trusted است.

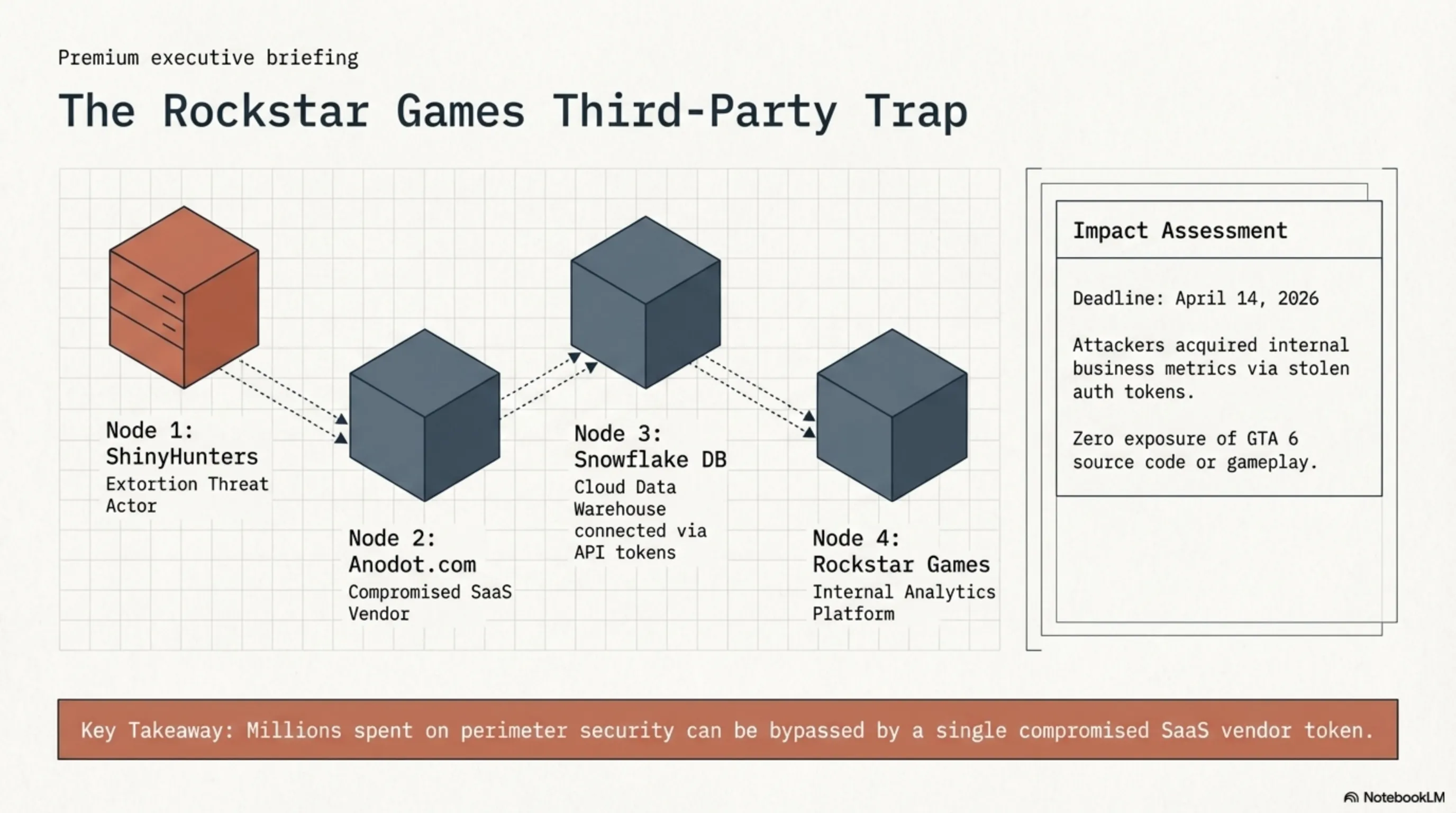

🎮 2. ShinyHunters vs Rockstar: باجخواهی GTA 6 با ددلاین 14 آوریل

گروه هکری بدنام ShinyHunters یه پیام باجخواهی روی dark web منتشر کرد که Rockstar Games رو هدف قرار میده و ادعا میکنه به دادههای حساس مرتبط با GTA 6 دسترسی پیدا کرده. مهاجمان یه ددلاین سخت 14 آوریل 2026 تعیین کردن و تهدید کردن که اگه Rockstar پول نده، نه تنها دادهها رو leak میکنن بلکه "مشکلات دیجیتال آزاردهنده" هم ایجاد میکنن. ولی قبل از اینکه panic کنید: Rockstar تأیید کرده که این یه breach محدود از طریق یه vendor شخص ثالث بوده و هیچ تأثیری روی توسعه GTA 6 یا دادههای بازیکنان نداشته.

چطور اتفاق افتاد؟ طبق گزارشهای امنیت سایبری، این یه حمله مستقیم به سرورهای Rockstar نبود. به جای اون، مهاجمان یه vendor شخص ثالث به نام Anodot رو هدف قرار دادن - یه پلتفرم SaaS که سرویسهای analytics و cloud monitoring ارائه میده. Anodot با data warehouse های مبتنی بر Snowflake متصله که دادههای analytics سطح enterprise رو ذخیره میکنن. از طریق این اکوسیستم، مهاجمان ظاهراً به سیستمهای متصل دسترسی پیدا کردن بدون اینکه مستقیماً زیرساخت Rockstar رو breach کنن. این یه مثال کلاسیک از حمله supply chain است - جایی که امنیت ضعیف یه vendor میتونه درهای ورود به شرکتهای بزرگ رو باز کنه.

چه دادههایی در معرض قرار گرفته؟ طبق Rockstar، فقط "مقدار محدودی از اطلاعات غیرمادی شرکت" در معرض قرار گرفته. این احتمالاً شامل دادههای analytics داخلی مثل metrics عملکرد، dashboard های عملیاتی، و دادههای گزارشدهی کسبوکار میشه. این نوع داده به شرکتها کمک میکنه روندهای فروش و عملکرد داخلی رو track کنن، ولی شامل محتوای gameplay نمیشه. مهم اینکه، هیچ source code، build های ناتمام، یا مواد مرتبط با داستان به عنوان compromise شده تأیید نشده. این به طور قابل توجهی ترسها از spoiler ها یا leak های زودهنگام برای فنهای GTA 6 رو کاهش میده.

🎭 پروفایل ShinyHunters

سابقه: ShinyHunters یکی از فعالترین گروههای هکری در سالهای اخیر بوده که مسئول breach های بزرگ شرکتهایی مثل Microsoft، AT&T، و Ticketmaster هستن.

تخصص: استثمار vendor های شخص ثالث، credential theft، و فروش دادههای دزدیدهشده روی dark web marketplace ها.

تاکتیک: معمولاً از stolen authentication token ها برای دسترسی به سیستمهای ابری استفاده میکنن، بدون نیاز به password cracking یا direct hacking.

انگیزه: اصولاً مالی - یا از طریق باجخواهی یا فروش دادهها به بالاترین قیمتدهنده.

پیام باجخواهی چی میگفت؟ ShinyHunters در پیام خودشون نوشتن: "Rockstar Games، instance های Snowflake شما به لطف Anodot.com compromise شدن. پول بده یا leak میکنیم. این یه هشدار نهایی برای تماس تا 14 آوریل 2026 است قبل از اینکه leak کنیم، همراه با چندین مشکل دیجیتال آزاردهنده که سمت شما میان. تصمیم درست رو بگیر، headline بعدی نشو." این نوع تهدید دوگانه - هم leak داده و هم "مشکلات دیجیتال" - نشون میده که مهاجمان ممکنه برنامههایی فراتر از فقط افشای داده داشته باشن، شاید شامل DDoS attack ها یا disruption های دیگه.

Rockstar چطور پاسخ داد؟ شرکت سریع و قاطع عمل کرد. در یه بیانیه رسمی، Rockstar گفت: "ما میتونیم تأیید کنیم که مقدار محدودی از اطلاعات غیرمادی شرکت در ارتباط با یه data breach شخص ثالث در معرض قرار گرفته. این حادثه هیچ تأثیری روی سازمان ما یا بازیکنان ما نداره." شرکت همچنین تأکید کرد که سیستمهای اصلی برای Grand Theft Auto VI امن و تحت تأثیر قرار نگرفتن. Rockstar داره با کارشناسان امنیت سایبری خارجی برای تقویت امنیت IT کار میکنه و با مقامات قانونی همکاری میکنه.

⏱️ جدول زمانی حادثه

آیا GTA 6 تأخیر میخوره؟ خبر خوب: هیچ نشانهای وجود نداره که این حادثه روی timeline انتشار Grand Theft Auto VI تأثیر بذاره. Rockstar تأکید کرده که breach شامل دادههای غیرمادی داخلی است و سیستمهای توسعه رو تحت تأثیر قرار نمیده. کارشناسان همچنین پیشنهاد میکنن که استودیوهای AAA مدرن مثل Rockstar pipeline های production رو از پلتفرمهای analytics جدا میکنن و ریسک رو minimize میکنن. تا الان، timeline انتشار GTA 6 بدون تغییر باقی مونده و هیچ تأخیری از این حادثه امنیت سایبری انتظار نمیره.

🎯 تحلیل تکین:

این حادثه یه مثال کتاب درسی از چرایی اهمیت امنیت vendor شخص ثالث است. Rockstar احتمالاً میلیونها دلار روی امنیت سایبری خرج میکنه، ولی همه اون سرمایهگذاری میتونه توسط یه vendor با امنیت ضعیف بیاثر بشه. این واقعیت که ShinyHunters تونست از طریق Anodot به دادههای Rockstar دسترسی پیدا کنه نشون میده که زنجیره تأمین امنیت سایبری فقط به اندازه ضعیفترین لینک قویه. برای گیمرها، خبر خوب اینه که GTA 6 امن به نظر میاد - هیچ source code، asset، یا spoiler در معرض نیست. برای صنعت، این یه یادآوری تلخه که حتی غولهای gaming آسیبپذیر هستن. انتظار داشته باشید Rockstar و سایر استودیوهای بزرگ vendor security assessment های خودشون رو تشدید کنن. و برای ShinyHunters؟ اونا شاید این دفعه چیز زیادی برای فروش نداشته باشن، ولی پیام واضحه: هیچکس خارج از دسترس نیست.

🔓 3. Adobe Emergency Patch: CVE-2026-34621 در حال استثمار فعال

Adobe امروز بهروزرسانیهای اضطراری منتشر کرد تا یه آسیبپذیری امنیتی بحرانی در Acrobat Reader رو fix کنه که در حال استثمار فعال در wild است. آسیبپذیری، که شناسه CVE-2026-34621 رو دریافت کرده، یه امتیاز CVSS 8.6 از 10.0 داره. استثمار موفق این نقص میتونه به مهاجم اجازه بده کد مخرب روی نصبهای تحت تأثیر اجرا کنه. این یعنی اگه Acrobat Reader رو دارید و هنوز بهروزرسانی نکردید، سیستم شما در معرض خطر فوری است - به خصوص اگه معمولاً PDF های ناشناخته رو باز میکنید.

CVE-2026-34621 چیه؟ Adobe جزئیات فنی کامل رو فاش نکرده (یه تاکتیک معمول برای محدود کردن استثمار بیشتر)، ولی بر اساس امتیاز CVSS و توضیحات، این احتمالاً یه آسیبپذیری remote code execution (RCE) است. این نوع نقصها به مهاجمان اجازه میدن کد arbitrary روی سیستم قربانی اجرا کنن، معمولاً از طریق یه فایل PDF خاص طراحیشده. کاربر فقط باید فایل رو باز کنه - بعد از اون، مهاجم میتونه مالویر نصب کنه، داده بدزده، یا کنترل کامل سیستم رو بگیره.

چرا این اینقدر خطرناکه؟ سه دلیل: اول، Acrobat Reader یکی از پرکاربردترین نرمافزارهای دنیاست - صدها میلیون نصب روی Windows، macOS، و سیستمهای موبایل. دوم، PDF ها همهجا هستن - ایمیلها، دانلودهای وب، اسناد کاری. کاربران عادت دارن PDF ها رو بدون فکر باز کنن. سوم، و مهمترین، این آسیبپذیری در حال حاضر در حال استثمار فعال است. این یعنی مهاجمان قبلاً دارن ازش استفاده میکنن - این یه تهدید نظری نیست، یه خطر فعال و فوری است.

🔍 جزئیات آسیبپذیری

| شناسه CVE | CVE-2026-34621 |

| امتیاز CVSS | 8.6 / 10.0 (بحرانی) |

| نوع آسیبپذیری | Remote Code Execution (RCE) |

| محصولات تحت تأثیر | Adobe Acrobat Reader (همه پلتفرمها) |

| وضعیت استثمار | در حال استثمار فعال در wild |

| بردار حمله | فایل PDF مخرب |

چطور استثمار میشه؟ الگوی معمول برای استثمار آسیبپذیریهای PDF اینه: مهاجم یه فایل PDF خاص طراحیشده میسازه که شامل payload مخرب است. این فایل معمولاً از طریق phishing email، دانلود مخرب از وب، یا حتی تبلیغات مخرب توزیع میشه. وقتی قربانی فایل رو با Acrobat Reader باز میکنه، آسیبپذیری trigger میشه و به مهاجم اجازه میده کد arbitrary اجرا کنه. بسته به هدف مهاجم، این میتونه شامل نصب ransomware، سرقت credential ها، یا ایجاد یه backdoor برای دسترسی مداوم باشه.

چه کسانی در معرض خطر هستن؟ هر کسی که از Adobe Acrobat Reader استفاده میکنه و هنوز patch اضطراری رو نصب نکرده. این به خصوص برای محیطهای سازمانی نگرانکننده است، جایی که کارمندان معمولاً PDF های زیادی از منابع خارجی دریافت میکنن - قراردادها، invoice ها، گزارشها. یه کمپین phishing هدفمند میتونه از این آسیبپذیری برای compromise کردن شبکههای کامل استفاده کنه. حتی کاربران خانگی در معرض خطر هستن اگه PDF های ناشناخته رو دانلود کنن یا ایمیلهای مشکوک رو باز کنن.

Adobe چطور پاسخ داد؟ شرکت بهروزرسانیهای اضطراری برای همه نسخههای تحت تأثیر Acrobat Reader منتشر کرد. این patch ها از طریق سیستم بهروزرسانی خودکار Adobe در دسترس هستن، ولی کاربران باید فوراً چک کنن که آخرین نسخه رو دارن. برای سازمانها، Adobe توصیه میکنه که IT admin ها فوراً patch رو در سراسر شبکه deploy کنن. شرکت همچنین با محققان امنیتی و مقامات قانونی همکاری میکنه تا استثمار فعال رو track کنه و از کاربران محافظت کنه.

⚡ اقدامات فوری

- فوراً بهروزرسانی کنید: Adobe Acrobat Reader رو باز کنید، به Help > Check for Updates برید و آخرین patch رو نصب کنید.

- PDF های ناشناخته رو باز نکنید: تا زمانی که مطمئن نیستید سیستمتون patch شده، از باز کردن PDF های ناشناخته یا مشکوک خودداری کنید.

- آنتیویروس رو فعال کنید: مطمئن بشید آنتیویروس شما بهروز و فعال است - میتونه لایه دفاعی اضافی در برابر PDF های مخرب باشه.

- کارمندان رو آموزش بدید: اگه IT admin هستید، فوراً یه هشدار امنیتی به کاربران ارسال کنید و اونا رو از خطرات PDF های مشکوک آگاه کنید.

- جایگزینها رو در نظر بگیرید: اگه نمیتونید فوراً patch کنید، موقتاً از PDF reader های جایگزین استفاده کنید تا بهروزرسانی کنید.

چرا Adobe همیشه هدف است؟ Acrobat Reader به خاطر adoption گسترده و پیچیدگی، یه هدف محبوب برای محققان امنیتی و مهاجمان است. PDF format خودش بسیار پیچیده است - پشتیبانی از JavaScript، فرمهای تعاملی، embedded media، و ویژگیهای دیگه که همگی بردارهای حمله بالقوه هستن. Adobe سالهاست که داره تلاش میکنه سطح حمله رو کاهش بده، ولی با میلیاردها PDF در گردش و نیاز به backward compatibility، این یه چالش مداوم است. این آسیبپذیری جدید یادآور میشه که حتی نرمافزارهای widely-used و well-maintained هنوز میتونن نقصهای بحرانی داشته باشن.

🛡️ تحلیل تکین:

این یکی از آن لحظات "drop everything and patch now" است. استثمار فعال یعنی مهاجمان قبلاً دارن از این آسیبپذیری استفاده میکنن - این یه تهدید نظری نیست. برای کاربران عادی، پیام ساده است: فوراً بهروزرسانی کنید و تا اون موقع از باز کردن PDF های ناشناخته خودداری کنید. برای سازمانها، این یه حادثه اولویت یک است - IT team ها باید همهچیز رو رها کنن و patch رو در سراسر شبکه deploy کنن. این واقعیت که Adobe مجبور شد یه patch اضطراری منتشر کنه نشون میده چقدر جدی است. انتظار داشته باشید در روزهای آینده گزارشهای بیشتری از استثمار ببینید - مهاجمان میدونن که یه پنجره کوتاه دارن قبل از اینکه همه patch کنن. برای Adobe، این یه یادآوری تلخه که امنیت یه مسابقه بیپایان است. و برای همه ما، این یه درس در اهمیت patch management به موقع است.

📈 4. Perplexity AI: رشد 50% درآمد با pivot به AI Agents

Perplexity AI یکی از چشمگیرترین رشدهای مالی در تاریخ استارتاپهای AI رو ثبت کرد: رشد 50% درآمد در فقط یک ماه. این جهش درآمد سالانه تکراری (ARR) شرکت رو به بیش از $450 میلیون در مارس 2026 رسوند. این رشد انفجاری نتیجه یه تصمیم استراتژیک جسورانه بود: pivot از یه موتور جستجوی AI ساده به یه پلتفرم AI agent کامل، همراه با یه مدل قیمتگذاری usage-based که کاربران رو برای هر query فراتر از یه حد مشخص charge میکنه. این یه لحظه defining برای Perplexity است - و یه سیگنال واضح که بازار AI داره از chatbot های ساده به agent های autonomous که میتونن task های پیچیده رو کامل کنن حرکت میکنه.

چی تغییر کرد؟ Perplexity اخیراً "Computer" رو معرفی کرد - یه AI agent طراحیشده برای complete کردن task ها، نه فقط پاسخ دادن به سوالات. برخلاف موتور جستجوی سنتی Perplexity که فقط اطلاعات ارائه میداد، Computer میتونه اقداماتی مثل booking رزرو، خرید آنلاین، scheduling قرارها، و حتی تحقیق عمیق با چندین مرحله انجام بده. این shift از "answer engine" به "action engine" یه تغییر بنیادی در value proposition است. کاربران دیگه فقط برای اطلاعات نمیپرسن - اونا میخوان AI کارها رو برای اونا انجام بده.

مدل قیمتگذاری جدید چطوره؟ Perplexity از یه مدل subscription ساده به یه سیستم usage-based hybrid حرکت کرده. کاربران یه تعداد مشخص credit دریافت میکنن، و query های فراتر از اون حد هزینه اضافی دارن. این مدل به Perplexity اجازه میده از power user هایی که به شدت به AI agent ها وابسته هستن monetize کنه، در حالی که کاربران casual همچنان میتونن رایگان یا با هزینه کم استفاده کنن. این یه تاکتیک مشابه به اونچه OpenAI با API pricing خودش انجام داده - و واضحاً داره کار میکنه. رشد 50% درآمد در یک ماه نشون میده که کاربران حاضرن برای AI agent های واقعاً مفید پول بدن.

📊 متریکهای رشد Perplexity

| رشد درآمد ماهانه | +50% |

| ARR (مارس 2026) | $450M+ |

| Valuation (آخرین round) | $20B |

| محرک اصلی رشد | AI Agents + Usage Pricing |

| رقبای اصلی | OpenAI, Anthropic, Cursor |

چرا AI agent ها اینقدر داغ هستن؟ صنعت AI داره از مرحله "impressive demos" به "actual utility" حرکت میکنه. کاربران دیگه تحت تأثیر chatbot هایی که میتونن شعر بنویسن یا سوالات trivia رو جواب بدن قرار نمیگیرن - اونا میخوان AI که واقعاً کارها رو برای اونا انجام بده. AI agent ها این promise رو deliver میکنن: اونا میتونن با چندین سرویس interact کنن، تصمیمات پیچیده بگیرن، و task های چند مرحلهای رو بدون دخالت انسان کامل کنن. این shift از "AI as a tool" به "AI as a coworker" است - و بازار داره نشون میده که حاضره برای این قابلیت پول بده.

Perplexity در برابر رقبا چطوره؟ با ARR بیش از $450 میلیون، Perplexity هنوز از غولهایی مثل OpenAI (ARR چندین میلیارد دلاری) و Anthropic عقب است، ولی داره سریع شکاف رو پر میکنه. چیزی که Perplexity رو متمایز میکنه focus روی search و research است - domain expertise که OpenAI و Anthropic کمتر روش تمرکز دارن. Perplexity همچنین از اینکه یه "pure-play" AI company است بهره میبره، بدون legacy business هایی که باید نگران باشه. این agility به شرکت اجازه میده سریعتر از رقبای بزرگتر pivot کنه و experiment کنه.

چالشها چین؟ با همه این رشد، Perplexity با چالشهای قابل توجهی روبروست. اول، رقابت شدید است - OpenAI، Google، Anthropic، و دهها استارتاپ دیگه همگی دارن AI agent ها رو دنبال میکنن. دوم، economics واحد هنوز unclear است - آیا Perplexity میتونه با هزینههای بالای inference سودآور بشه؟ سوم، trust و safety نگرانیهای بزرگی هستن - وقتی AI agent ها دارن transaction های واقعی انجام میدن، خطاها میتونن عواقب واقعی داشته باشن. و چهارم، regulatory scrutiny داره افزایش پیدا میکنه - به خصوص پیرامون privacy، data usage، و accountability.

🏆 چشمانداز رقابتی AI Agents

OpenAI: ChatGPT با plugin ها و GPT Store - بزرگترین user base ولی کمتر focused روی agent ها

Anthropic: Claude با Computer Use - قدرتمند ولی محدود به 52 سازمان برای نگرانیهای امنیتی

Cursor: AI coding agent - dominant در developer tools ولی niche market

Perplexity: Search-first agent - differentiated positioning با focus روی research و information gathering

Google: Gemini با deep integration - قدرت distribution ولی slower به خاطر legacy concerns

آینده چی به نظر میاد؟ اگه Perplexity بتونه این momentum رو حفظ کنه، میتونه یکی از بازیکنان اصلی در عصر AI agent بشه. شرکت قبلاً داره با enterprise customer ها کار میکنه و API access رو به شرکای منتخب ارائه میده. گام بعدی احتمالاً expansion به vertical های بیشتر است - healthcare، legal، finance - جایی که AI agent ها میتونن value قابل توجهی ایجاد کنن. ولی برای موفقیت، Perplexity باید چند چیز درست کنه: reliability (agent ها باید کار کنن)، safety (خطاها باید minimize بشن)، و trust (کاربران باید احساس راحتی کنن که AI رو delegate میکنن).

💡 تحلیل تکین:

رشد 50% درآمد Perplexity در یک ماه یه سیگنال واضح است: بازار آماده AI agent هاست. این دیگه درباره chatbot های جالب نیست - درباره ابزارهایی است که واقعاً کار رو انجام میدن. pivot Perplexity به agent ها و usage-based pricing یه masterclass در product-market fit است: اونا یه نیاز واقعی شناسایی کردن، یه راهحل ساختن، و یه مدل monetization پیدا کردن که کار میکنه. برای صنعت AI، این یه turning point است. ما داریم از عصر "AI as a novelty" به "AI as a utility" حرکت میکنیم. شرکتهایی که میتونن AI agent های reliable، safe، و useful بسازن قراره برندههای بزرگ دهه آینده باشن. Perplexity با این رشد نشون داده که اونا یکی از contender های جدی هستن. ولی مسابقه تازه شروع شده - و رقابت فقط داره شدیدتر میشه.

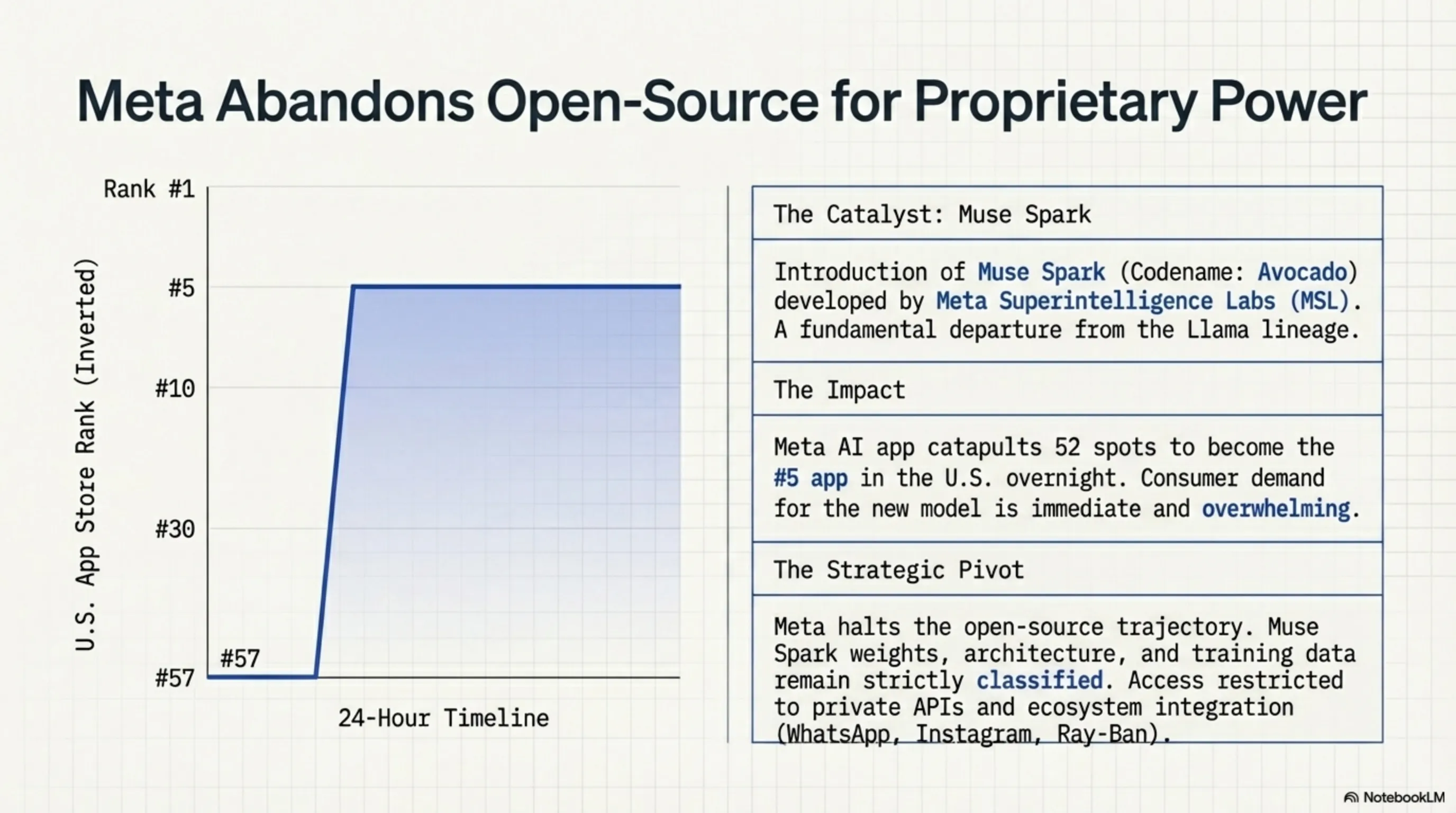

🤖 5. Meta Muse Spark: اولین مدل Closed-Source متا با جهش از رتبه 57 به 5

Meta امروز Muse Spark رو معرفی کرد - اولین مدل AI بزرگ closed-source شرکت و یه departure رادیکال از استراتژی open-source سالهای اخیرش. این مدل، که توسط Meta Superintelligence Labs (MSL) تحت رهبری Alexandr Wang ساخته شده، داخلاً با نام رمز "Avocado" شناخته میشد و یه iteration روی خانواده Llama نیست - این یه architecture کاملاً جدید است. تأثیر فوری بود: Meta AI app از رتبه 57 به رتبه 5 در U.S. Apple App Store پرید، نشون میده که کاربران واقعاً میخوان این مدل جدید رو امتحان کنن. این یه لحظه defining برای Meta است - و یه سیگنال که جنگ AI داره وارد فاز جدیدی میشه.

Muse Spark چیه؟ طبق Meta، این "قدرتمندترین مدل ما تا الان" است. در حال حاضر Meta AI app و website رو power میکنه و قراره طی هفتههای آینده به WhatsApp، Instagram، Facebook، Messenger، و عینکهای AI rollout بشه. Meta همچنین داره مدل رو از طریق API در private preview به شرکای منتخب ارائه میده. چیزی که Muse Spark رو متمایز میکنه اینه که Meta هیچ weight، architecture، یا methodology آموزشی رو منتشر نکرده - یه تغییر کامل از Llama که به طور کامل open-source بود. این یه bet استراتژیک است: Meta داره شرط میبنده که یه مدل proprietary قدرتمند میتونه بیشتر از goodwill open-source ارزش ایجاد کنه.

چرا Meta از open-source فاصله گرفت؟ چند فاکتور احتمالاً این تصمیم رو هدایت کردن. اول، فشار رقابتی: OpenAI، Anthropic، و Google همگی مدلهای proprietary قدرتمند دارن که درآمد قابل توجهی تولید میکنن. Llama، با همه موفقیتش، مستقیماً برای Meta پول درنمیآورد. دوم، کنترل: با نگه داشتن Muse Spark closed، Meta میتونه دقیقاً کنترل کنه که چطور استفاده میشه، چه کسی بهش دسترسی داره، و چطور monetize میشه. سوم، differentiation: با یه مدل proprietary، Meta میتونه ویژگیهای منحصربفردی ارائه بده که رقبا نمیتونن به راحتی کپی کنن. و چهارم، regulatory concerns: مدلهای open-source میتونن برای اهداف مخرب استفاده بشن، و Meta احتمالاً میخواد از scrutiny رگولاتوری جلوگیری کنه.

⚖️ Llama vs Muse Spark

| Llama (4 & 5) | Muse Spark | |

|---|---|---|

| استراتژی | Open-Source | Closed-Source |

| دسترسی | رایگان برای همه | Private Preview API |

| Architecture | منتشر شده | محرمانه |

| رهبری | Meta AI Research | Alexandr Wang / MSL |

| هدف | Ecosystem Building | Direct Competition |

Alexandr Wang کیه؟ Wang بنیانگذار و CEO سابق Scale AI بود - یه شرکت data labeling که به یکی از زیرساختهای حیاتی برای آموزش مدلهای AI تبدیل شد. Meta اون رو در یه deal $14.3 میلیارد دلاری در سال 2025 استخدام کرد و بهش مسئولیت Meta Superintelligence Labs رو داد. Wang یه track record ثابتشده در ساختن سیستمهای AI در مقیاس داره، و Muse Spark اولین محصول بزرگ تحت رهبری اون است. این واقعیت که Meta حاضر شد میلیاردها دلار برای آوردن Wang خرج کنه نشون میده چقدر جدی درباره برنده شدن در مسابقه AI است.

عملکرد چطوره؟ Meta ادعا میکنه Muse Spark به طور قابل توجهی شکاف عملکرد با مدلهای OpenAI، Anthropic، و سایرین رو کاهش میده. در حالی که benchmark های دقیق منتشر نشدن، early user feedback نشون میده که مدل در reasoning، code generation، و multimodal understanding قوی است. جهش app از رتبه 57 به 5 نشون میده که کاربران تفاوت رو احساس میکنن - این فقط hype نیست، بهبود واقعی است. ولی سوال باقی میمونه: آیا Muse Spark میتونه با GPT-5، Claude Opus، یا Gemini Ultra رقابت کنه؟ فقط زمان نشون میده.

تأثیر روی اکوسیستم Meta چیه؟ Muse Spark قراره به تمام پلتفرمهای Meta integrate بشه - WhatsApp، Instagram، Facebook، Messenger، و حتی عینکهای Ray-Ban Meta. این یعنی میلیاردها کاربر به زودی به یه AI assistant قدرتمند دسترسی خواهند داشت که مستقیماً توی app هایی که روزانه استفاده میکنن embedded است. این میتونه یه game-changer باشه: به جای رفتن به یه website جداگانه یا app برای AI، کاربران میتونن فقط از Meta AI استفاده کنن در همون جایی که هستن. این نوع seamless integration یه مزیت بزرگ در برابر standalone AI app هاست.

📱 تأثیر App Store

قبل از Muse Spark: Meta AI app در رتبه 57 U.S. App Store - یه presence متوسط بدون traction قابل توجه

بعد از Muse Spark (8 آوریل): جهش به رتبه 5 - یه افزایش 52 رتبهای در کمتر از 24 ساعت

دلیل: کاربران میخوان مدل جدید رو امتحان کنن و ببینن چطور با ChatGPT، Claude، و Gemini مقایسه میشه

پیامد: Meta حالا یه contender جدی در consumer AI market است، نه فقط یه me-too player

چالشها و سوالات باقیمونده؟ با همه هیجان، چند سوال بزرگ باقی مونده. اول، آیا Meta میتونه با closed-source موفق بشه بعد از سالها evangelizing open-source؟ این میتونه به عنوان hypocritical دیده بشه. دوم، آیا Muse Spark واقعاً میتونه با بهترین مدلهای OpenAI و Anthropic رقابت کنه، یا این فقط یه بهبود تدریجی است؟ سوم، چطور Meta قراره این رو monetize کنه؟ API pricing؟ Premium subscription ها؟ تبلیغات؟ و چهارم، چه تأثیری روی Llama خواهد داشت؟ آیا Meta به توسعه open-source ادامه میده، یا همه منابع به Muse میرن؟

🎯 تحلیل تکین:

Muse Spark یه turning point برای Meta است. بعد از سالها تلاش برای رقابت در AI با استراتژی open-source، Meta داره یه رویکرد متفاوت امتحان میکنه: ساختن یه مدل proprietary world-class که میتونه مستقیماً با OpenAI و Anthropic رقابت کنه. جهش از رتبه 57 به 5 در App Store نشون میده که کاربران واقعاً excited هستن - این فقط Meta hype نیست. ولی سوال واقعی اینه: آیا Muse Spark میتونه این momentum رو حفظ کنه؟ آیا میتونه واقعاً با GPT و Claude رقابت کنه؟ و آیا Meta میتونه این رو به یه کسبوکار پایدار تبدیل کنه؟ برای Alexandr Wang، این یه moment defining است - اولین محصول بزرگ تحت رهبری اون. برای Meta، این یه bet میلیارد دلاری است که closed-source راه آینده است. و برای صنعت AI، این یه سیگنال است که جنگ AI داره شدیدتر میشه. بازی تازه شروع شده.

🎮 6. Valve SteamGPT: ابزار AI مخفی برای پشتیبانی و Anti-Cheat

IMAGE_PLACEHOLDER_6Valve به طور مخفیانه داره یه ابزار AI داخلی به نام "SteamGPT" میسازه - و ما فقط به خاطر یه leak تصادفی ازش خبردار شدیم. Dataminer Gabe Follower رشتههای کد مرتبط با SteamGPT رو در یه بهروزرسانی اخیر Steam کشف کرد و 7 آوریل 2026 اونا رو روی X به اشتراک گذاشت. Valve سریع این reference ها رو حذف کرد، ولی دیر شده بود - گربه از کیسه در اومده بود. طبق تحلیل کد، SteamGPT طراحی شده تا دو هدف اصلی رو سرو کنه: خودکارسازی ticket های پشتیبانی مشتری و تقویت سیستمهای anti-cheat، به خصوص VACnet در Counter-Strike 2. این میتونه بزرگترین تغییر در نحوه عملکرد Steam از سالها باشه.

SteamGPT چیه؟ بر اساس variable name ها و reference های کد، این یه سیستم AI است که شامل function های task generation، data labeling، و summarization میشه. این نشون میده که Valve داره از AI برای پردازش و تحلیل حجم عظیمی از داده استفاده میکنه - چه اون ticket های پشتیبانی، گزارشهای بازیکن، یا دادههای gameplay باشه. برخلاف ChatGPT یا Claude که user-facing هستن، SteamGPT به نظر میاد یه ابزار داخلی باشه - طراحی شده برای کمک به کارمندان Valve و سیستمهای خودکار، نه مستقیماً برای بازیکنان.

خودکارسازی پشتیبانی چطور کار میکنه؟ یکی از بزرگترین شکایات درباره Steam همیشه پشتیبانی مشتری کند بوده. با میلیونها کاربر فعال، Valve با یه سیل مداوم از ticket ها روبروست - مشکلات refund، مسائل حساب، باگهای فنی، و بیشتر. SteamGPT میتونه این process رو با پردازش خودکار درخواستهای ورودی، پاسخ به سوالات رایج، و حل مسائل routine بدون دخالت انسان تسریع کنه. سیستم میتونه ticket ها رو طبقهبندی کنه، مشکل رو شناسایی کنه، و راهحلهای آماده از case های قبلی ارائه بده. این زمان پاسخ رو کوتاه میکنه و بار کاری تیمهای پشتیبانی رو سبک میکنه. البته، case های پیچیدهتر هنوز نیاز به بررسی انسانی دارن، ولی صف کلی میتونه به طور قابل توجهی کوتاهتر بشه.

🎯 موارد استفاده SteamGPT

1. پشتیبانی مشتری:

- پردازش خودکار ticket های پشتیبانی

- پاسخ به سوالات رایج بدون دخالت انسان

- تسریع پردازش refund و مسائل routine

- طبقهبندی و prioritization ticket ها

2. Anti-Cheat و Moderation:

- تحلیل real-time گزارشهای بازیکن

- Cross-check شکایات با دادههای gameplay

- تشخیص الگوهای مشکوک و تخلفات تکراری

- کمک به prioritization case های high-risk برای بررسی

- ارزیابی trust score کاربران بر اساس رفتار

3. Content Moderation:

- Flag کردن محتوای abusive

- فیلتر کردن spam در community hub ها

- نظارت بر حسابها برای الگوهای غیرعادی

integration با VACnet چیه؟ VACnet سیستم anti-cheat مبتنی بر machine learning Valve است که در Counter-Strike 2 استفاده میشه. این از الگوهای رفتاری برای تشخیص cheater ها استفاده میکنه، نه فقط signature های مالویر. SteamGPT میتونه VACnet رو با چند روش تقویت کنه: تحلیل real-time گزارشهای بازیکن، cross-checking شکایات با دادههای gameplay، تشخیص الگوهای مشکوک و تخلفات تکراری، و کمک به prioritization case های high-risk برای بررسی. این setup به پلتفرم کمک میکنه تهدیدها رو سریعتر catch کنه و تخلفات رو با دقت بیشتری پیدا کنه چون سیستم به دادههای جدید و رفتار بازیکن adapt میشه به جای اتکا صرف به قوانین static.

چرا Valve این رو مخفی نگه داشت؟ چند دلیل احتمالی: اول، مزیت رقابتی - اگه cheater ها بدونن دقیقاً چطور SteamGPT کار میکنه، میتونن راههایی برای دور زدنش پیدا کنن. دوم، انتظارات - اگه Valve به طور عمومی یه AI assistant اعلام میکرد و deliver نمیکرد، backlash قابل توجهی میبود. سوم، آزمایش - Valve احتمالاً میخواد SteamGPT رو به طور داخلی test کنه قبل از هر اعلام عمومی. و چهارم، privacy concerns - استفاده از AI برای تحلیل رفتار کاربر و محتوا میتونه سوالات privacy مطرح کنه که Valve احتمالاً میخواد قبل از going public بهشون رسیدگی کنه.

کی میتونیم انتظار ببینیمش؟ Valve هیچ timeline رسمی اعلام نکرده (و احتمالاً نخواهد کرد تا آماده باشه). ولی این واقعیت که code reference ها در production Steam build ها ظاهر شدن نشون میده که توسعه به خوبی پیش میره. ممکنه SteamGPT اول در Steam Beta ظاهر بشه، جایی که Valve معمولاً ویژگیهای جدید رو قبل از rollout گسترده test میکنه. برای بازیکنان، تأثیر باید invisible باشه - فقط پشتیبانی سریعتر و anti-cheat بهتر. برای cheater ها، این یه خبر بد است - یه سیستم AI که میتونه الگوها رو تشخیص بده و adapt کنه خیلی سختتر از سیستمهای سنتی برای دور زدن است.

💬 واکنش جامعه

مثبت: بازیکنان excited هستن درباره پشتیبانی سریعتر و anti-cheat بهتر. بسیاری امیدوارن SteamGPT بتونه مشکل cheating مزمن CS2 رو حل کنه.

محتاطانه: بعضی نگران privacy هستن - چقدر داده Valve داره جمع میکنه؟ چطور استفاده میشه؟ آیا AI میتونه اشتباه کنه و بازیکنان بیگناه رو ban کنه؟

منفی: Skeptic ها میگن AI هیچوقت نمیتونه جایگزین human judgment بشه، به خصوص در case های پیچیده. نگرانیها درباره false positive ها و lack of transparency وجود داره.

تأثیر بر صنعت gaming چیه؟ اگه SteamGPT موفق بشه، انتظار داشته باشید سایر پلتفرمهای gaming هم به دنبال راهحلهای مشابه برن. Epic Games، PlayStation Network، Xbox Live - همگی با همون چالشهای پشتیبانی و anti-cheat روبرو هستن. AI میتونه یه game-changer باشه: سریعتر، ارزانتر، و قابل scale تر از تیمهای انسانی. ولی همچنین ریسکهایی داره: false positive ها، lack of empathy، و potential برای سوءاستفاده. کلید اینه که AI رو به عنوان یه ابزار برای augment کردن انسانها استفاده کنیم، نه جایگزین کردن اونا به طور کامل.

🎮 تحلیل تکین:

SteamGPT یه نشانه واضح است که Valve داره AI رو جدی میگیره - و نه فقط برای hype. این یه ابزار practical طراحیشده برای حل مشکلات واقعی است: پشتیبانی کند و cheating مزمن. این واقعیت که Valve این رو مخفی نگه داشته نشون میده که اونا میخوان درست انجامش بدن قبل از اینکه بزرگش کنن. برای بازیکنان، این باید یه win-win باشه: پشتیبانی سریعتر و بازیهای تمیزتر. برای cheater ها، روزهای خوش داره تموم میشه - یه سیستم AI که میتونه یاد بگیره و adapt کنه خیلی سختتر از anti-cheat های سنتی برای شکستن است. برای صنعت، این یه preview از آینده gaming است: جایی که AI به طور invisible در پسزمینه کار میکنه تا تجربه رو بهتر کنه. ولی سوالات مهمی باقی میمونن: چطور Valve از privacy محافظت میکنه؟ چطور false positive ها رو handle میکنه؟ و چطور transparency رو حفظ میکنه؟ فقط زمان جواب میده. یه چیز مطمئنه: Steam داره تغییر میکنه، و AI در مرکز اون تحول است.

🌙 جمعبندی: شبی که امنیت و AI به هم گره خوردن

شب 12 آوریل 2026 یه snapshot کامل از وضعیت فعلی تکنولوژی بود: امنیت سایبری شکنندهتر از همیشه، و AI قدرتمندتر از هر زمان دیگه. از یک طرف، دیدیم چطور حملات supply chain میتونن حتی شرکتهای محترم مثل CPUID رو compromise کنن، چطور گروههای هکری مثل ShinyHunters از vendor های شخص ثالث برای هدف قرار دادن غولهای gaming استفاده میکنن، و چطور آسیبپذیریهای zero-day در نرمافزارهای widely-used مثل Adobe Acrobat Reader میتونن میلیونها کاربر رو در معرض خطر بذارن. از طرف دیگه، دیدیم چطور AI داره از یه novelty به یه utility تبدیل میشه: Perplexity با رشد 50% درآمد از طریق AI agents، Meta با اولین مدل closed-source خودش که app رو از رتبه 57 به 5 رسوند، و Valve که به طور مخفیانه داره یه سیستم AI برای پشتیبانی و anti-cheat میسازه.

الگوی واضحه: امنیت سایبری دیگه یه مسئله IT نیست - یه مسئله کسبوکار بحرانی است. هر شرکت، از استارتاپهای کوچک تا غولهای تکنولوژی، باید فرض کنه که هدف است. و راهحل؟ ترکیبی از vigilance انسانی، architecture امنیتی قوی، و - به طور فزاینده - AI. همون تکنولوژی که داره دنیا رو تغییر میده همچنین داره به ابزار اصلی برای دفاع در برابر تهدیدات سایبری تبدیل میشه. SteamGPT Valve فقط شروعه - انتظار داشته باشید هر شرکت بزرگ تکنولوژی سیستمهای AI مشابه برای threat detection، incident response، و security automation بسازه.

🔑 نکات کلیدی شب

- Supply chain attacks کار میکنن: CPUID و Rockstar هر دو از طریق vendor های شخص ثالث compromise شدن - یه یادآوری که امنیت فقط به اندازه ضعیفترین لینک قویه.

- Zero-day ها هنوز یه تهدید بزرگ هستن: Adobe CVE-2026-34621 نشون میده که حتی نرمافزارهای widely-used میتونن آسیبپذیریهای بحرانی داشته باشن که در حال استثمار فعال هستن.

- AI agents اینجا هستن: رشد 50% Perplexity ثابت میکنه که بازار آماده AI هایی است که واقعاً کار رو انجام میدن، نه فقط حرف میزنن.

- Open-source vs closed-source: Meta با Muse Spark نشون داد که حتی بزرگترین طرفداران open-source حاضرن برای مزیت رقابتی closed بشن.

- AI برای دفاع: SteamGPT Valve نشون میده که AI نه تنها برای ساختن محصولات جدید، بلکه برای محافظت از پلتفرمهای موجود در برابر تهدیدات استفاده میشه.

برای کاربران عادی، پیام واضحه: هوشیار باشید. حتی وقتی از منابع trusted دانلود میکنید، hash ها رو verify کنید. حتی وقتی PDF ها از فرستندههای شناختهشده میان، محتاط باشید. و همیشه، همیشه، بهروزرسانیهای امنیتی رو فوراً نصب کنید. برای شرکتها، پیام حتی واضحتره: vendor security یه فکر بعدی نیست - یه اولویت یک است. هر integration، هر API، هر vendor شخص ثالث یه بردار حمله بالقوه است. و برای صنعت تکنولوژی، پیام اینه: مسابقه AI و مسابقه امنیت سایبری دیگه دو چیز جدا نیستن - اونا یکی شدن. شرکتهایی که میتونن AI رو برای هر دو حمله و دفاع استفاده کنن قراره برندههای دهه آینده باشن.

شب 12 آوریل یه یادآوری بود که در دنیای تکنولوژی، تنها ثابت تغییره. تهدیدها evolve میشن، دفاعها adapt میکنن، و چرخه ادامه پیدا میکنه. ولی یه چیز واضحه: آینده به کسانی تعلق داره که میتونن سریعتر حرکت کنن، هوشمندانهتر فکر کنن، و بهتر از رقبا innovate کنن. چه شما یه developer، یه CISO، یه founder، یا فقط یه کاربر علاقهمند به تکنولوژی باشید، پیام یکسانه: آماده باشید، هوشیار باشید، و هیچوقت فرض نکنید که امن هستید. چون در دنیای 2026، تنها امنیت واقعی vigilance مداوم است.

"در جنگ بین امنیت و تهدید، هیچ برنده دائمی وجود نداره - فقط کسانی که سریعتر adapt میکنن."

تا شب بعد، امن بمونید، بهروز بمونید، و همیشه یه قدم جلوتر از تهدیدات باشید. 🌙