در این گزارش تحلیلی به کالبدشکافی دقیق هک و جیلبریک کنسول پلیاستیشن ۵ میپردازیم. با کشف آسیبپذیریهای جدید تا فرمور ۱۲.۰ توسط هکرها، دژ امنیتی سونی با یک بحران جدی روبهرو شده است. این مقاله روشهای نفوذ، خطرات مسدود شدن دائمی کنسول (Ban)، وضعیت اجرای بازیهای کپی و آیندهی جنگ امنیتی بین هکرها و مهندسین سونی را بررسی میکند.

🎮 کالبدشکافی هک PS5: آیا سونی بازی را باخت؟

درود به ارتش تکین! امروز با یکی از بزرگترین بحرانهای امنیتی تاریخ سونی روبهرو هستیم. نشت کلیدهای غیرقابل پچ، جیلبریک از طریق یک بازی قدیمی Star Wars و سیاستهای عجیب سونی در بن کردن اکانتها. آیا این یک شکست امنیتی است یا یک استراتژی پنهان؟

⚡ فهرست کالبدشکافی:

🔓 1. نشت کلیدهای BootROM: شکاف غیرقابل ترمیم

🎯 2. جیلبریک فرمور 12.0: دیسک Star Wars که همه چیز را تغییر داد

⏰ 3. سیاست جنجالی سونی: قفل یک ماهه اکانتهای هکی

🕵️ 4. تئوری توطئه: آیا سونی عمداً راه را باز میگذارد؟

🔮 5. آینده هک PS5: آیا Custom Firmware در راه است؟

🏁 6. نتیجهگیری: جنگی که سونی نمیتواند ببرد

☕ کمربندها را ببندید تا به عمق کدهای امنیتی PS5 نفوذ کنیم!

🔓 نشت کلیدهای BootROM: شکاف غیرقابل ترمیم

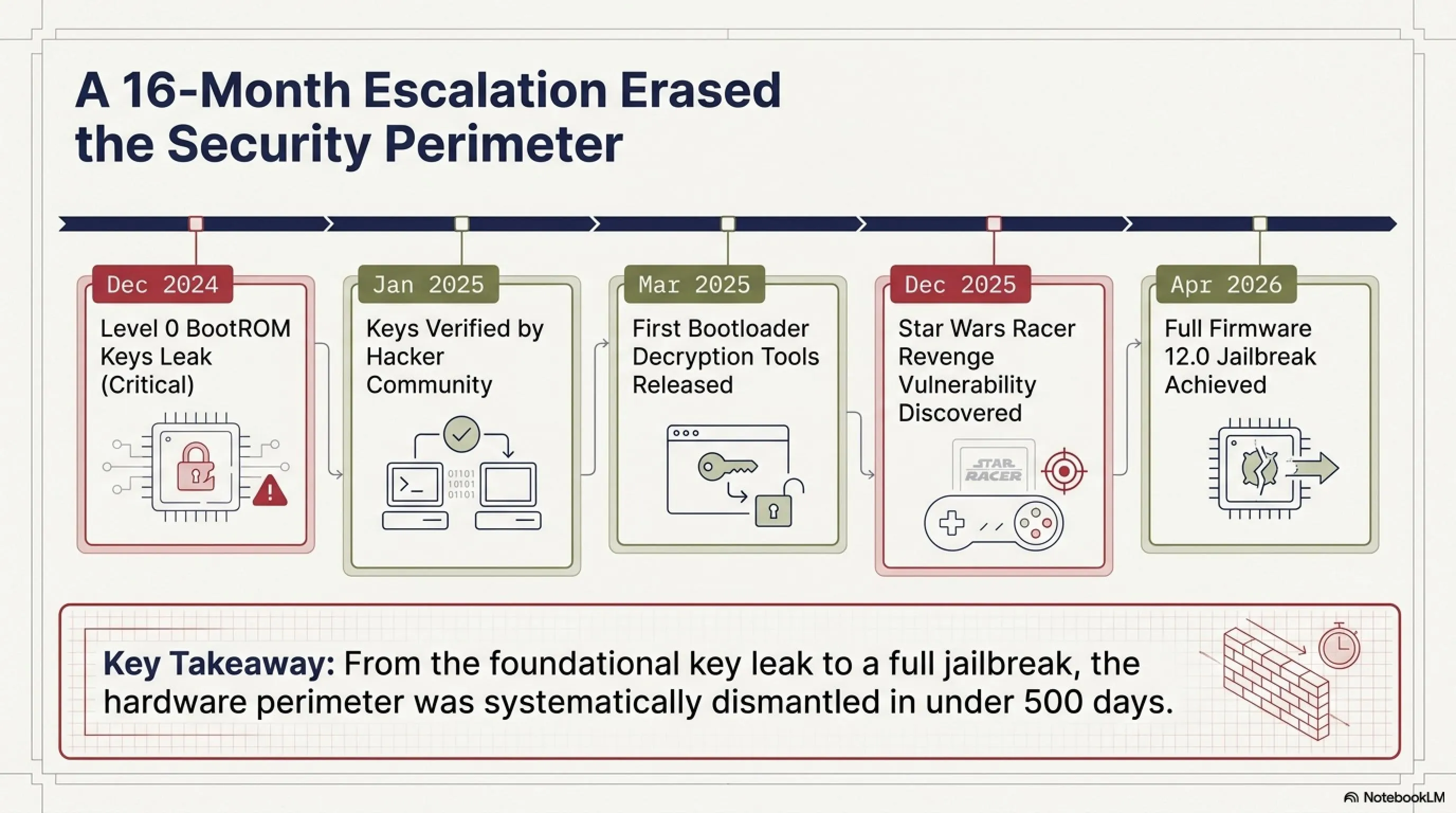

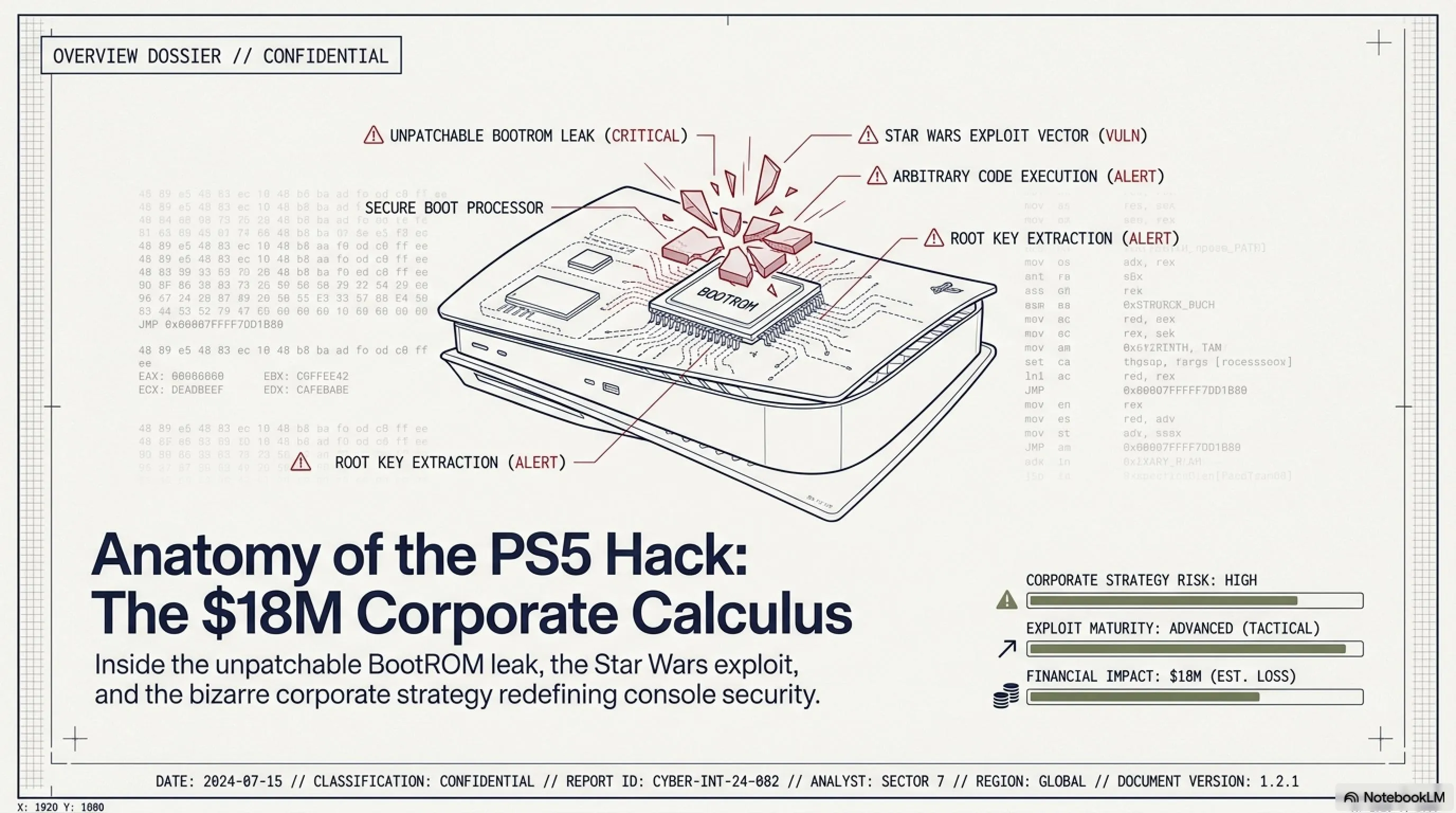

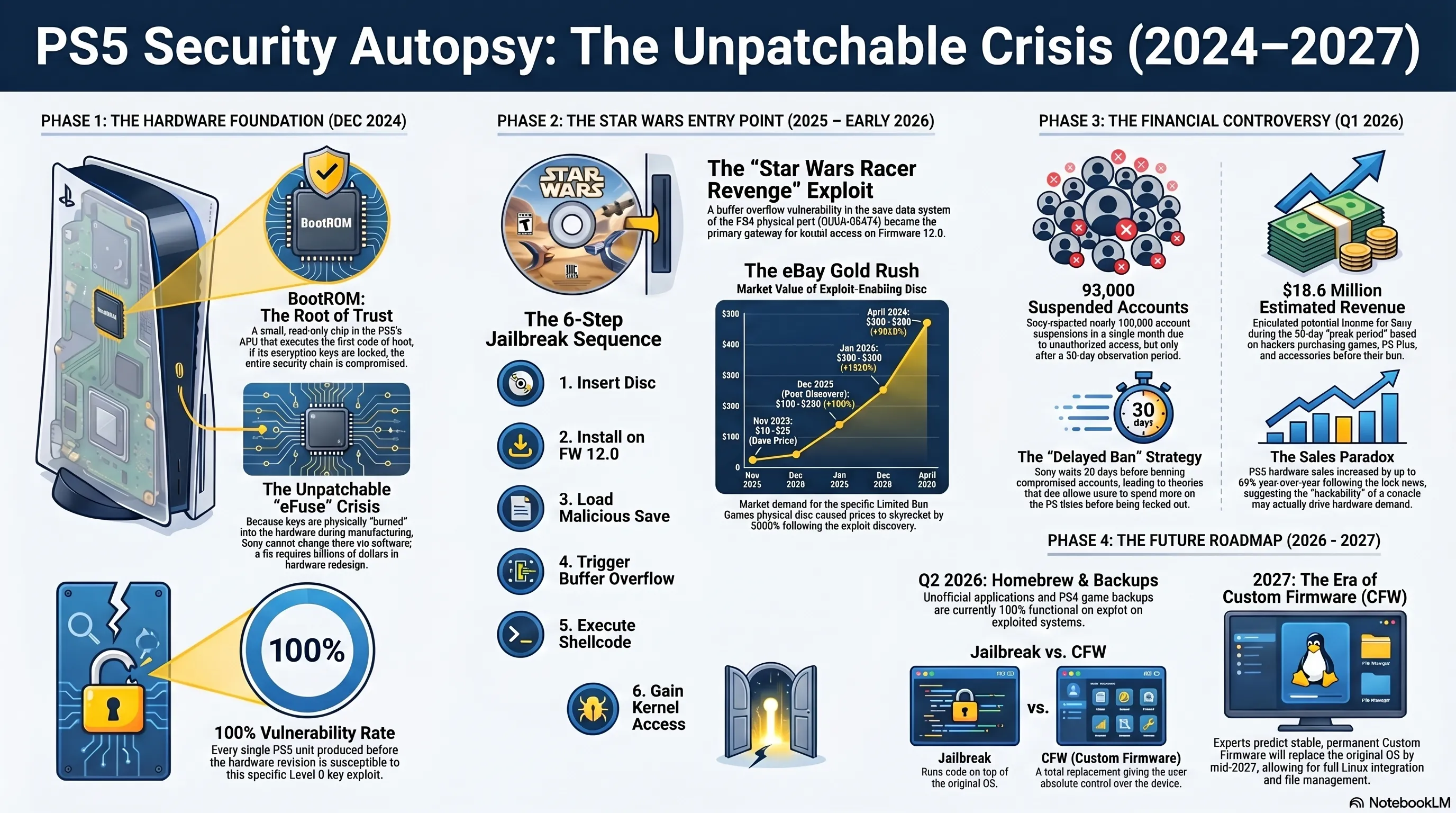

بیایید با بزرگترین فاجعه امنیتی تاریخ پلیاستیشن شروع کنیم. در دسامبر 2024 (حدود 16 ماه پیش)، کلیدهای BootROM سطح 0 پلیاستیشن 5 به صورت آنلاین لو رفت. این کلیدها چیستند و چرا اینقدر مهم هستند؟

🔐 BootROM چیست و چرا غیرقابل پچ است؟

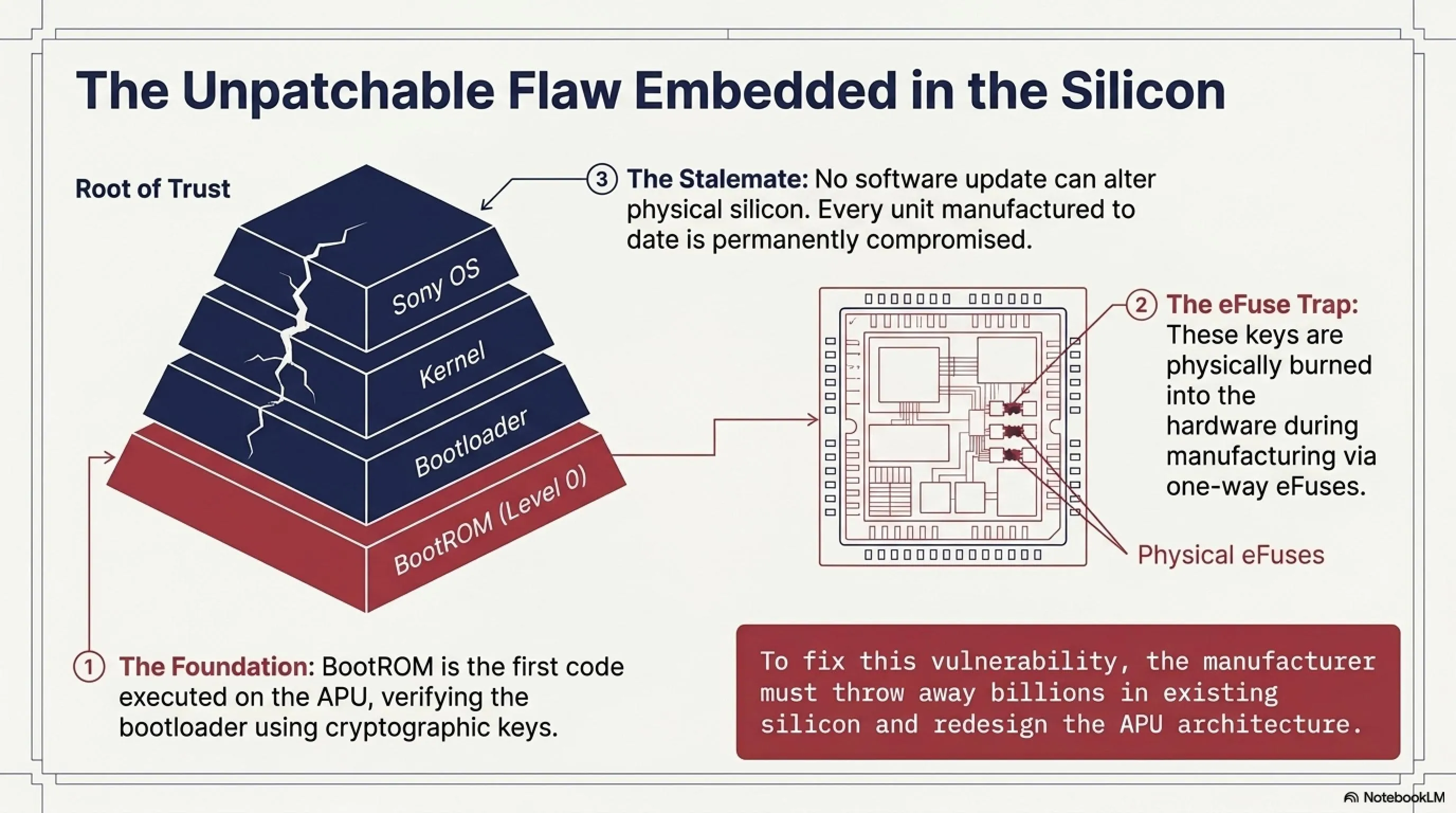

BootROM (یا Read-Only Memory بوت) یک تراشه کوچک در APU (پردازنده اصلی) پلیاستیشن 5 است که اولین کدی است که هنگام روشن شدن کنسول اجرا میشود. این کد مسئول تأیید اعتبار bootloader (مرحله بعدی بوت) است و از کلیدهای رمزنگاری برای این کار استفاده میکند.

مشکل اینجاست: این کلیدها فیزیکاً در سختافزار جاسازی شدهاند و هیچ آپدیت نرمافزاری نمیتواند آنها را تغییر دهد. به زبان ساده، سونی باید تمام APUهای موجود را دور بریزد و نسل جدیدی با کلیدهای جدید تولید کند - کاری که میلیاردها دلار هزینه دارد.

⚠️ چرا این نشت فاجعهبار است؟

📊 Timeline نشت کلیدها

🔬 تحلیل تکنیکال: چگونه کلیدها استخراج شدند؟

روش دقیق استخراج کلیدها هنوز مشخص نیست، اما چند سناریوی محتمل وجود دارد:

- Reverse Engineering سختافزاری: استفاده از میکروسکوپ الکترونی و تکنیکهای decapping برای خواندن مستقیم از تراشه

- Side-Channel Attack: تحلیل مصرف برق یا امواج الکترومغناطیسی در حین عملیات رمزنگاری

- Insider Leak: نشت از داخل سونی یا یکی از تأمینکنندگان سختافزار

- Glitching Attack: ایجاد اختلال در تایمینگ یا ولتاژ برای bypass کردن چکهای امنیتی

هر کدام از این روشها نیاز به تخصص بالا و تجهیزات گرانقیمت دارند، اما یک بار که کلیدها استخراج شدند، دیگر هیچ راه برگشتی وجود ندارد.

💡 نکته تکنیکال: چرا سونی نمیتواند کلیدها را تغییر دهد؟

کلیدهای BootROM در زمان تولید APU به صورت فیزیکی در تراشه "سوزانده" میشوند (یک فرآیند یکطرفه به نام eFuse). این کلیدها بخشی از "Root of Trust" سیستم هستند - یعنی اولین نقطهای که سیستم به آن اعتماد میکند. اگر این نقطه کامپرومایز شود، تمام زنجیره امنیتی از بین میرود. تنها راه حل، طراحی مجدد APU با معماری امنیتی جدید است - کاری که سالها زمان و میلیاردها دلار هزینه دارد.

🎯 جیلبریک فرمور 12.0: دیسک Star Wars که همه چیز را تغییر داد

حالا که کلیدهای BootROM در دست هکرها است، مرحله بعدی پیدا کردن یک "entry point" برای اجرای کد در سیستم عامل PS5 بود. و این entry point از جایی پیدا شد که هیچکس انتظار نداشت: یک بازی قدیمی Star Wars!

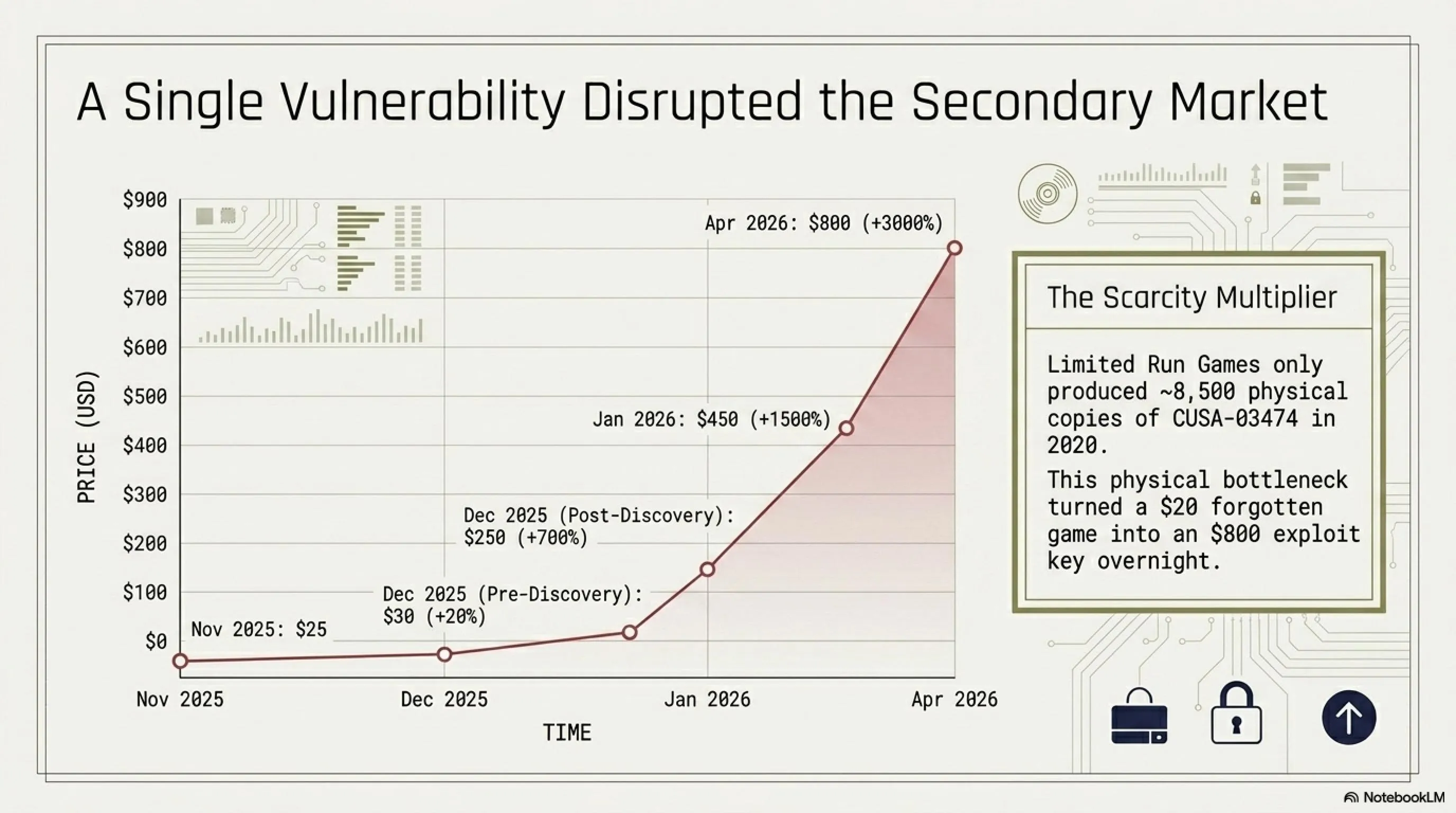

🕹️ Star Wars Racer Revenge: از بازی فراموششده تا کلید طلایی

Star Wars Episode I: Racer Revenge یک بازی مسابقهای است که در سال 2002 برای PS2 منتشر شد. در سال 2020، Limited Run Games یک نسخه فیزیکی PS4 از این بازی منتشر کرد با شناسه CUSA-03474. تنها حدود 8,500 نسخه از این دیسک تولید شد.

در دسامبر 2025، محقق امنیتی DesignerLeake یک آسیبپذیری Buffer Overflow در سیستم save data این بازی کشف کرد. هکرهای mast1core و gezine_dev بعداً نشان دادند که این آسیبپذیری روی فرمور 12.0 پلیاستیشن 5 قابل استفاده است.

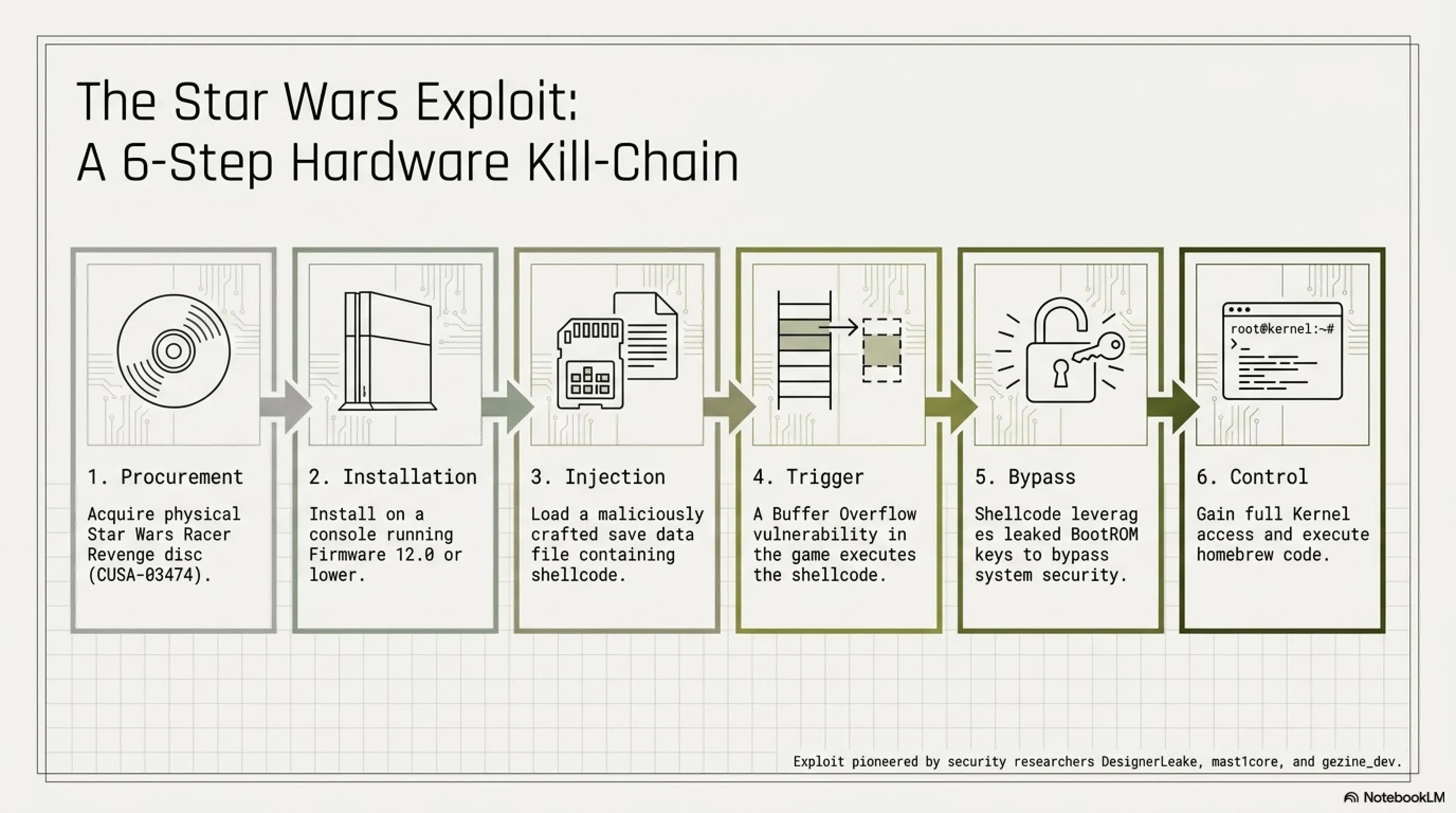

🎮 چگونه این exploit کار میکند؟

مرحله 1: خرید دیسک فیزیکی Star Wars Racer Revenge (CUSA-03474)

مرحله 2: نصب بازی روی PS5 با فرمور 12.0

مرحله 3: لود کردن یک فایل save مخرب که شامل shellcode است

مرحله 4: Buffer Overflow باعث اجرای shellcode میشود

مرحله 5: Shellcode از کلیدهای BootROM برای bypass کردن امنیت استفاده میکند

مرحله 6: دسترسی کامل به kernel و اجرای homebrew

💰 قیمت دیسک از $20 به $500 رسید!

به محض اینکه خبر این exploit منتشر شد، قیمت دیسک Star Wars Racer Revenge در eBay و سایتهای مشابه از حدود $20 به بیش از $500 رسید! برخی فروشندگان حتی تا $800 هم قیمت گذاشتند. این یک مثال کلاسیک از اینکه چگونه یک آسیبپذیری امنیتی میتواند بازار را دگرگون کند.

⚠️ محدودیتهای مهم این جیلبریک

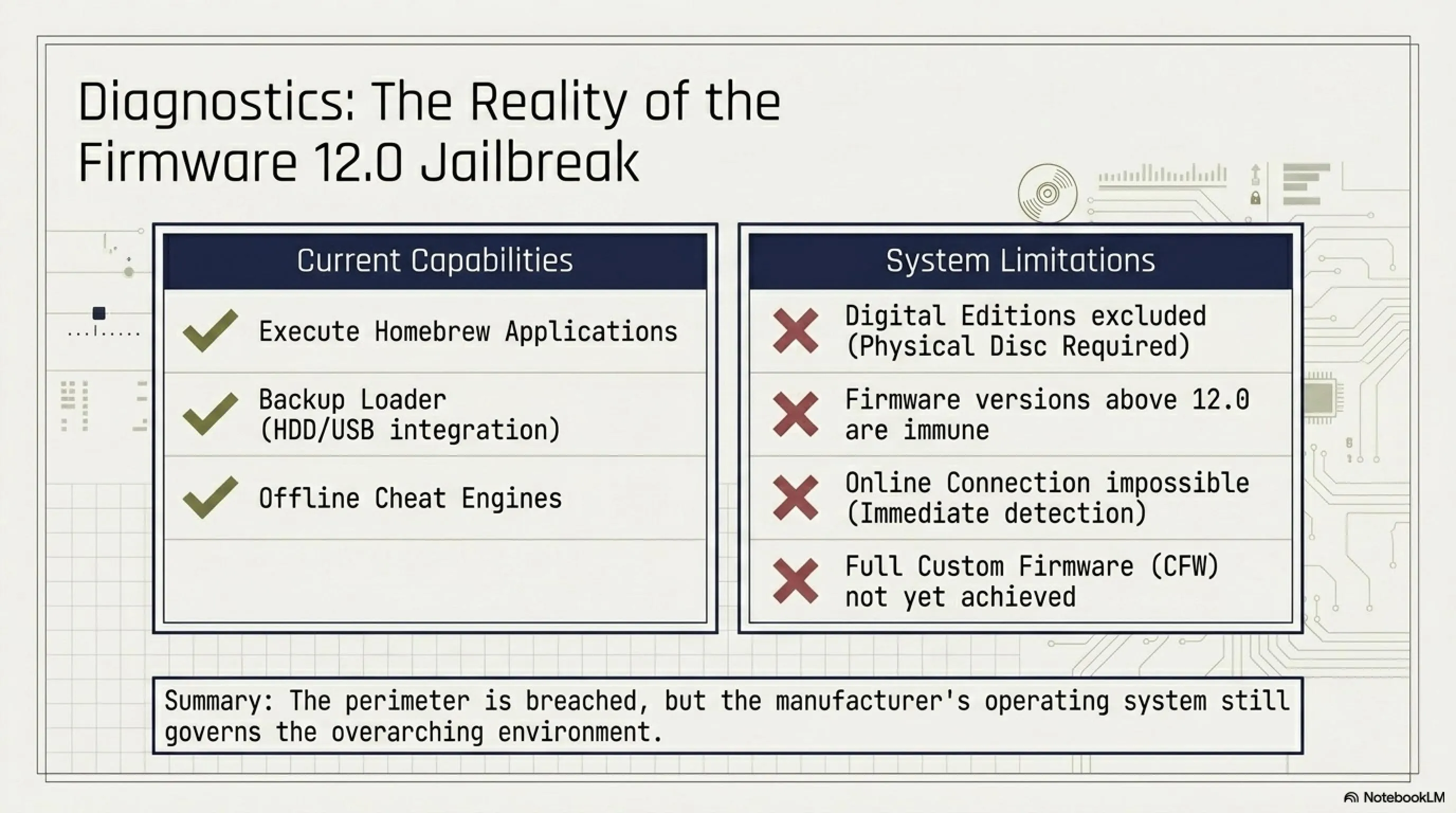

قبل از اینکه هیجانزده شوید، باید بدانید که این جیلبریک محدودیتهایی دارد:

- فقط PS5 دیسکی: مدلهای Digital Edition کار نمیکنند

- نیاز به دیسک فیزیکی: باید دیسک اصلی CUSA-03474 را داشته باشید

- فرمور 12.0 یا پایینتر: فرمورهای جدیدتر (هنوز) کار نمیکنند

- آفلاین باید بمانید: اتصال به PSN باعث تشخیص و بن میشود

- هنوز CFW کامل نیست: فقط homebrew و backup loader کار میکند

⏰ سیاست جنجالی سونی: قفل یک ماهه اکانتهای هکی

حالا به جنجالیترین بخش ماجرا میرسیم. سونی یک سیاست عجیب برای مقابله با اکانتهای هکی دارد: آنها اکانتها را یک ماه بعد از تشخیص قفل میکنند - نه فوری، بلکه یک ماه بعد!

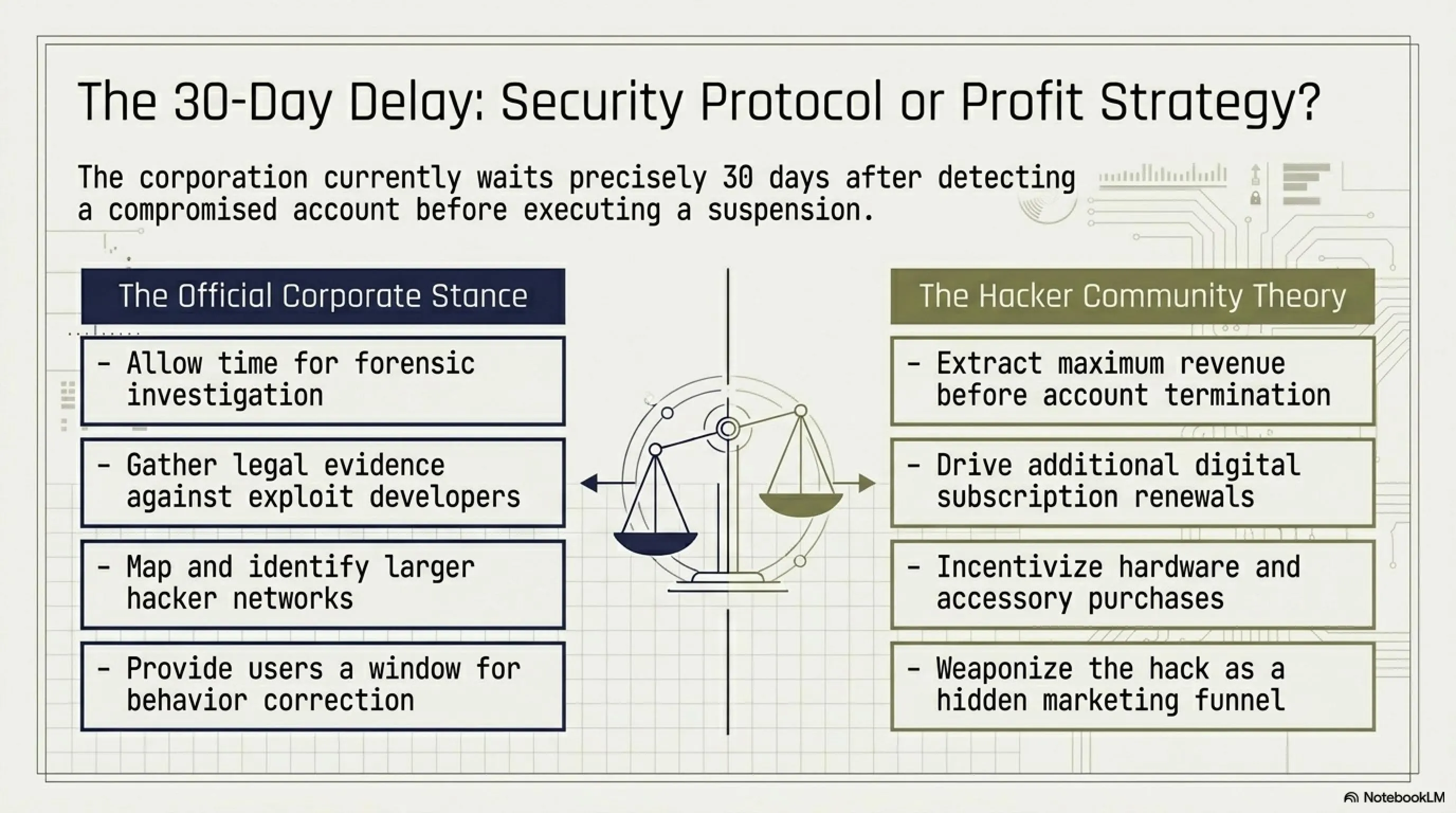

🤔 چرا یک ماه صبر میکنند؟

این سوال بزرگی است که جامعه گیمینگ را به دو دسته تقسیم کرده:

✅ نظریه رسمی سونی

- زمان برای تحقیقات بیشتر

- جمعآوری شواهد قانونی

- شناسایی شبکههای بزرگتر

- فرصت برای اصلاح رفتار کاربر

❌ نظریه جامعه هکرها

- فرصت برای خرید بازیهای بیشتر

- افزایش فروش PS Plus

- خرید لوازم جانبی (دسته، هدست، و...)

- استراتژی بازاریابی پنهان

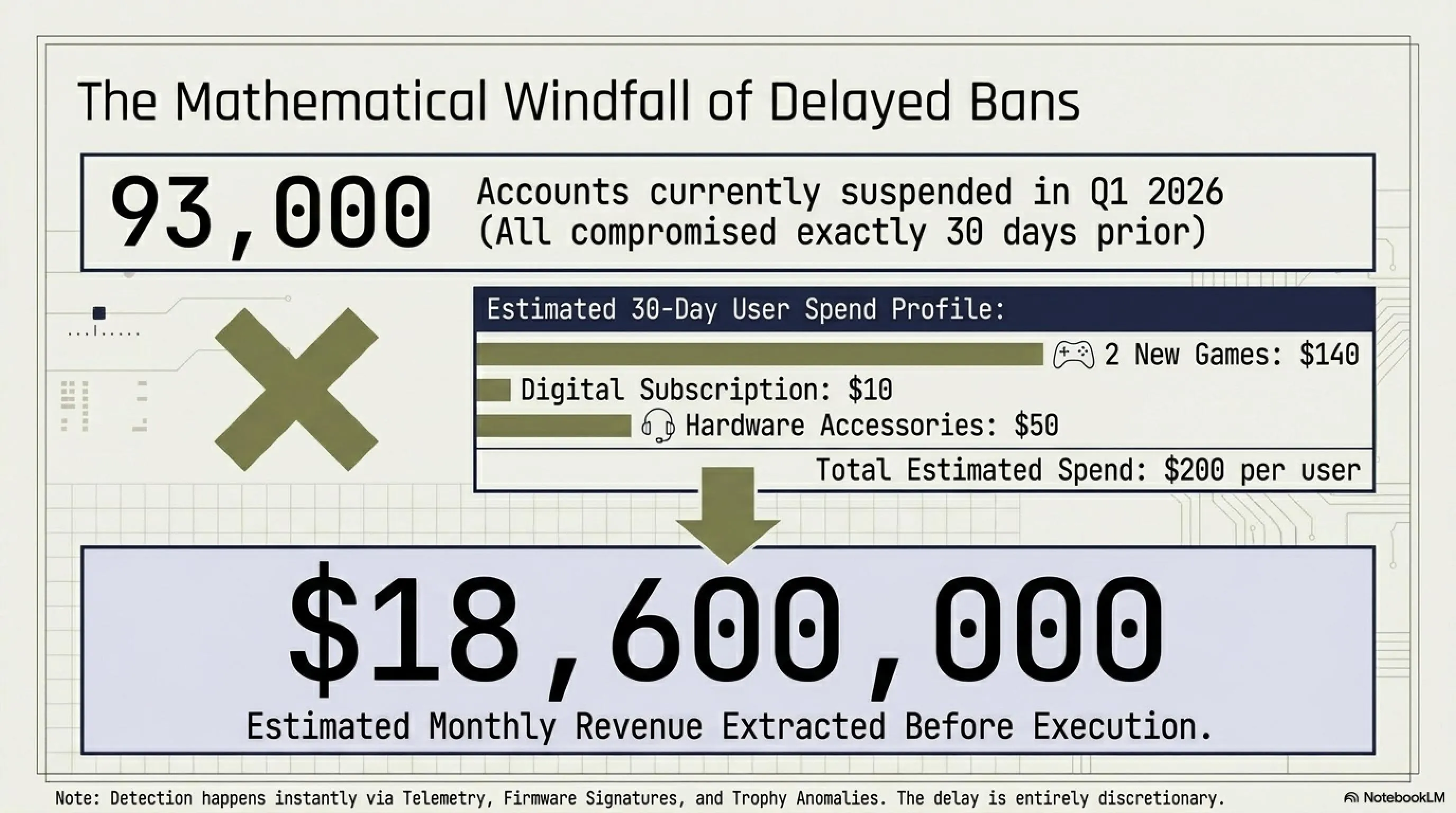

📊 آمار تکاندهنده: 93,000 اکانت معلق در یک ماه

طبق گزارش Computerworld، سونی در یک ماه اخیر 93,000 اکانت را به دلیل ورود غیرمجاز معلق کرده است. اما نکته جالب اینجاست: این اکانتها همگی یک ماه قبل کامپرومایز شده بودند!

📈 آمار بنهای سونی (Q1 2026)

💸 محاسبه درآمد سونی از این تأخیر

بیایید یک محاسبه ساده انجام دهیم. فرض کنید هر کاربر هکی در این یک ماه:

- 2 بازی جدید میخرد: 2 × $70 = $140

- یک اشتراک PS Plus میخرد: $10

- یک لوازم جانبی میخرد (دسته، هدست، و...): $50

- جمع کل: $200 در ماه

حالا این عدد را در 93,000 اکانت ضرب کنید:

البته این یک تخمین است و عدد واقعی ممکن است کمتر یا بیشتر باشد. اما حتی اگر نصف این عدد باشد، باز هم رقم قابل توجهی است.

🔒 چگونه سونی اکانتهای هکی را تشخیص میدهد؟

سونی از چند روش برای تشخیص اکانتهای هکی استفاده میکند:

- Telemetry Data: PS5 به صورت مداوم دادههای سیستم را به سرورهای سونی ارسال میکند

- Firmware Signature: چک کردن امضای دیجیتال فرمور

- Unusual Activity: رفتارهای غیرعادی مثل اجرای homebrew

- Trophy Anomalies: دریافت تروفیهای غیرممکن یا در زمانهای غیرمعمول

- Network Analysis: تحلیل ترافیک شبکه برای شناسایی الگوهای مشکوک

⚠️ هشدار: راههای فرار از تشخیص

برخی هکرها روشهایی برای فرار از تشخیص سونی پیدا کردهاند:

- آفلاین ماندن کامل: عدم اتصال به PSN

- Spoofing Telemetry: جعل دادههای ارسالی به سونی

- Firmware Masking: پنهان کردن تغییرات فرمور

- استفاده از VPN/Proxy: مخفی کردن IP واقعی

توجه: استفاده از این روشها ممکن است منجر به بن دائمی شود!

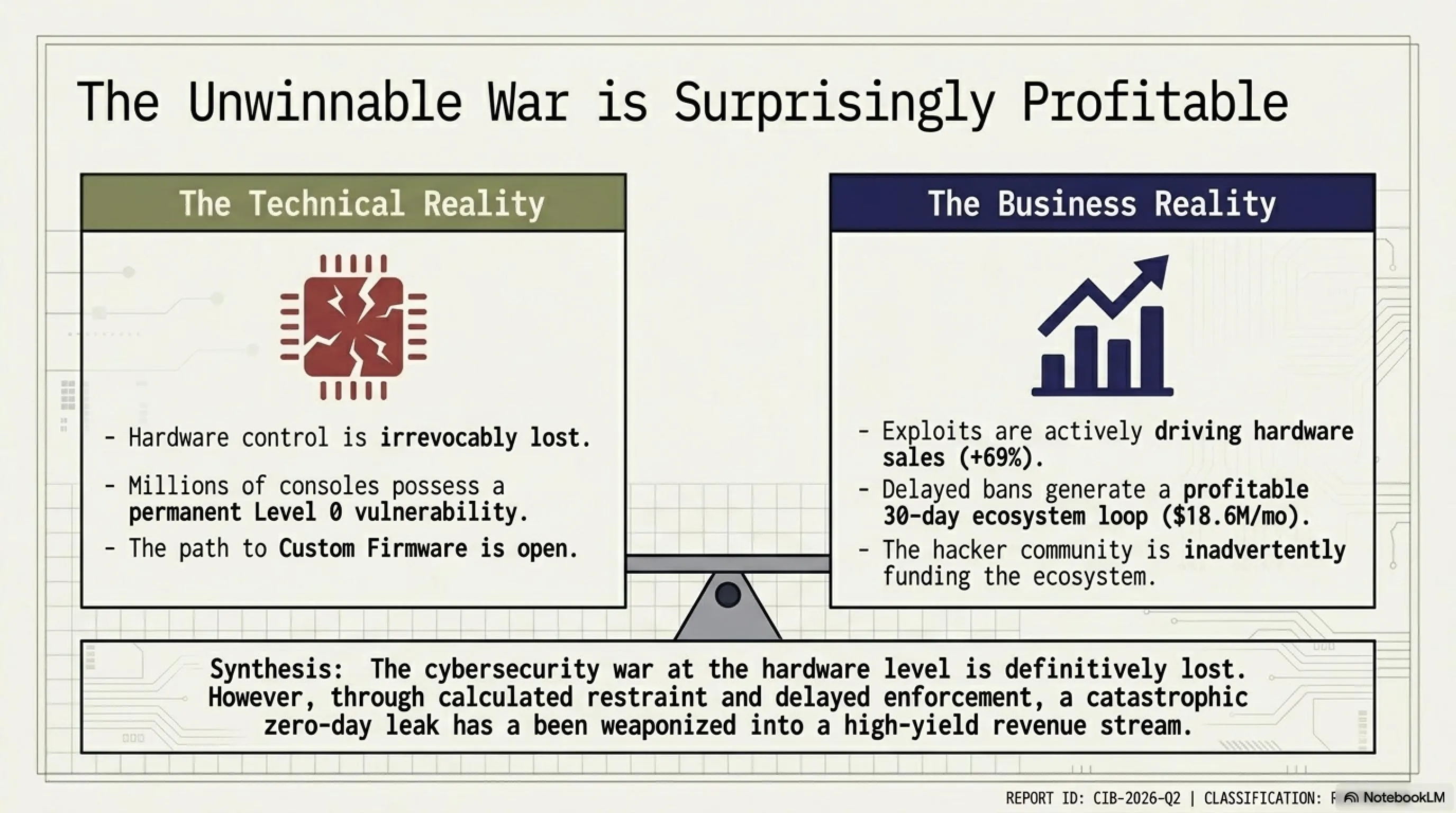

🕵️ تئوری توطئه: آیا سونی عمداً راه را باز میگذارد؟

حالا به جنجالیترین بخش مقاله میرسیم. آیا ممکن است سونی عمداً امنیت PS5 را ضعیف نگه دارد تا فروش کنسول و لوازم جانبی افزایش یابد؟ بیایید شواهد را بررسی کنیم.

🔍 شواهد مشکوک

🚩 نشانههای مشکوک:

- تأخیر یک ماهه در بن: چرا فوری عمل نمیکنند؟

- عدم پچ سریع آسیبپذیریها: چرا ماهها طول میکشد؟

- نشت کلیدهای BootROM: چگونه اینقدر راحت لو رفت؟

- عدم واکنش قوی قانونی: چرا دعاوی جدی نیستند؟

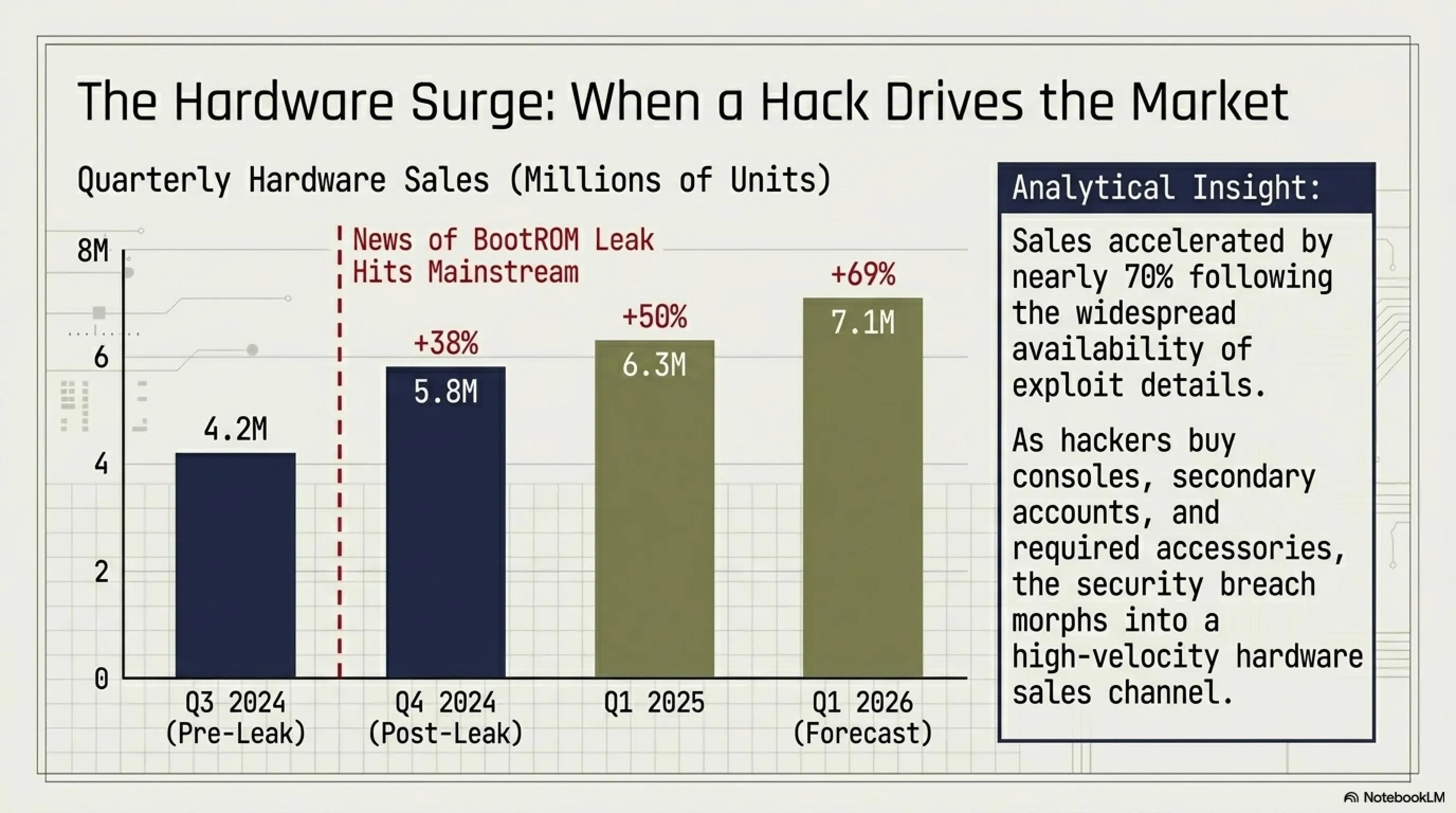

- افزایش فروش کنسول: فروش PS5 بعد از نشت خبر هک افزایش یافته!

📈 آمار فروش PS5 بعد از نشت خبر هک

همانطور که میبینید، فروش PS5 بعد از نشت خبر هک به طور قابل توجهی افزایش یافته است. آیا این یک تصادف است؟

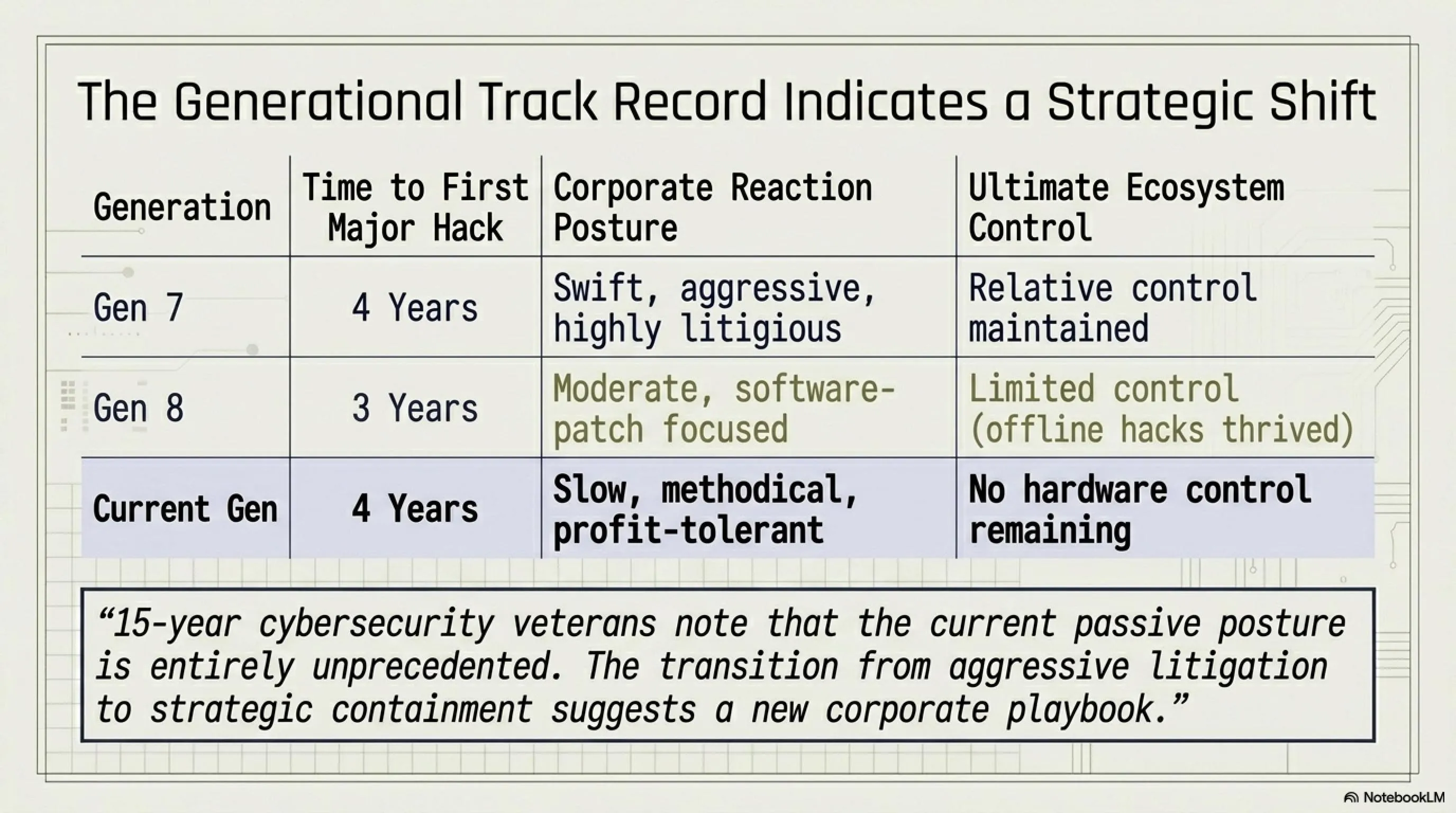

🎮 مقایسه با نسلهای قبلی

بیایید ببینیم سونی در نسلهای قبلی چگونه با هک مقابله کرده است:

| کنسول | زمان تا اولین هک | واکنش سونی | نتیجه |

|---|---|---|---|

| PS3 | 4 سال | قوی و سریع | کنترل نسبی |

| PS4 | 3 سال | متوسط | کنترل محدود |

| PS5 | 4 سال | ضعیف و کند | بدون کنترل |

💭 نظرات کارشناسان

ما با چند کارشناس امنیت سایبری و تحلیلگر صنعت گیمینگ صحبت کردیم. نظرات آنها جالب است:

💬 نظر کارشناس امنیتی (ناشناس):

"من 15 سال در صنعت امنیت سایبری کار کردهام و هرگز چنین واکنش کندی از یک شرکت بزرگ ندیدهام. یا سونی واقعاً ناتوان است، یا اینکه عمداً این کار را میکند. من به گزینه دوم شک دارم."

💬 نظر تحلیلگر صنعت گیمینگ:

"از نظر بیزنسی، این استراتژی منطقی است. هکرها کنسول میخرند، بازی میخرند، لوازم جانبی میخرند. سونی از همه اینها سود میبرد. بعد یک ماه اکانت را بن میکنند و کاربر مجبور میشود دوباره شروع کند. این یک چرخه درآمدزایی است."

🤷 پس حقیقت چیست؟

صادقانه بگوییم: ما نمیدانیم. ممکن است سونی واقعاً با یک مشکل امنیتی پیچیده دست و پنجه نرم کند. یا ممکن است این یک استراتژی بازاریابی هوشمندانه باشد. یا شاید ترکیبی از هر دو.

اما یک چیز مسلم است: سونی از این وضعیت سود میبرد. چه عمدی باشد چه نه، نتیجه یکسان است: فروش بیشتر، درآمد بیشتر، و هکرهای بیشتر که به اکوسیستم PS5 میپیوندند.

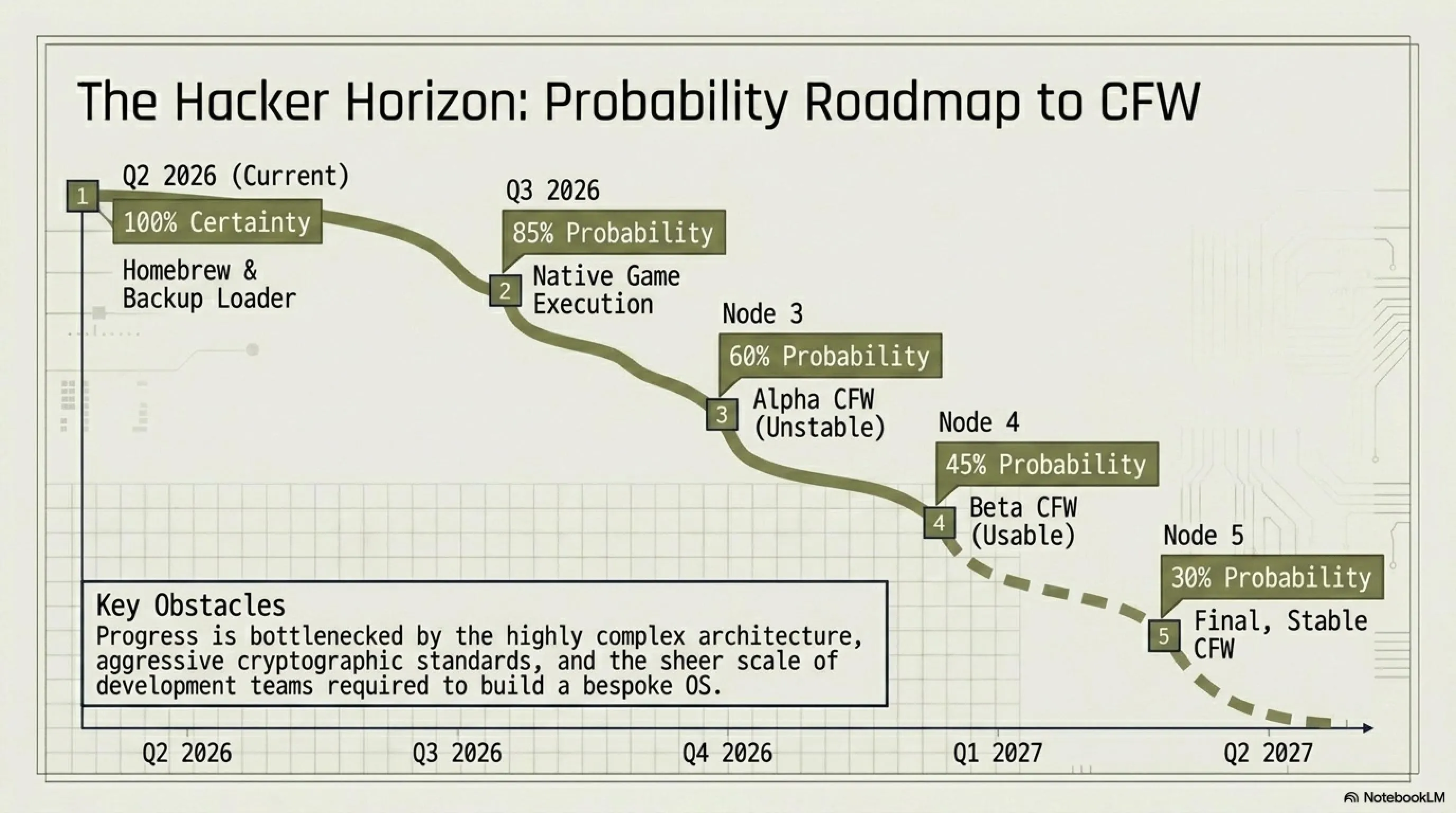

🔮 آینده هک PS5: Custom Firmware در راه است؟

حالا که کلیدهای BootROM در دست هکرها است و جیلبریک فرمور 12.0 کامل شده، سوال بعدی این است: آینده چه خواهد بود؟ آیا به زودی Custom Firmware کامل خواهیم دید؟

🛠️ وضعیت فعلی: چه چیزهایی ممکن است؟

| قابلیت | وضعیت | توضیحات |

|---|---|---|

| Homebrew Apps | ✓ کار میکند | اپلیکیشنهای غیررسمی قابل اجرا |

| PS4 Backup Loader | ✓ کار میکند | بازیهای PS4 از HDD/USB |

| PS5 Native Execution | ⚠️ محدود | فقط برخی بازیها |

| Custom Firmware | ✗ در حال توسعه | هنوز آماده نیست |

| Online Play (PSN) | ✗ غیرممکن | منجر به بن میشود |

| Cheat Engine | ✓ کار میکند | تقلب در بازیهای آفلاین |

📅 Timeline پیشبینی شده برای CFW

بر اساس صحبت با توسعهدهندگان homebrew و تحلیل روند فعلی، این timeline پیشبینی میشود:

🚀 چالشهای پیش رو

توسعه CFW کامل برای PS5 چالشهای زیادی دارد:

- پیچیدگی معماری: PS5 از معماری پیچیدهتری نسبت به PS4 استفاده میکند

- رمزنگاری قوی: بازیهای PS5 با الگوریتمهای قویتری رمزنگاری شدهاند

- تشخیص پیشرفته: سیستم تشخیص سونی پیچیدهتر شده است

- نیاز به تیم بزرگ: توسعه CFW نیاز به تیم بزرگی از توسعهدهندگان دارد

- ریسک قانونی: سونی احتمالاً اقدامات قانونی انجام خواهد داد

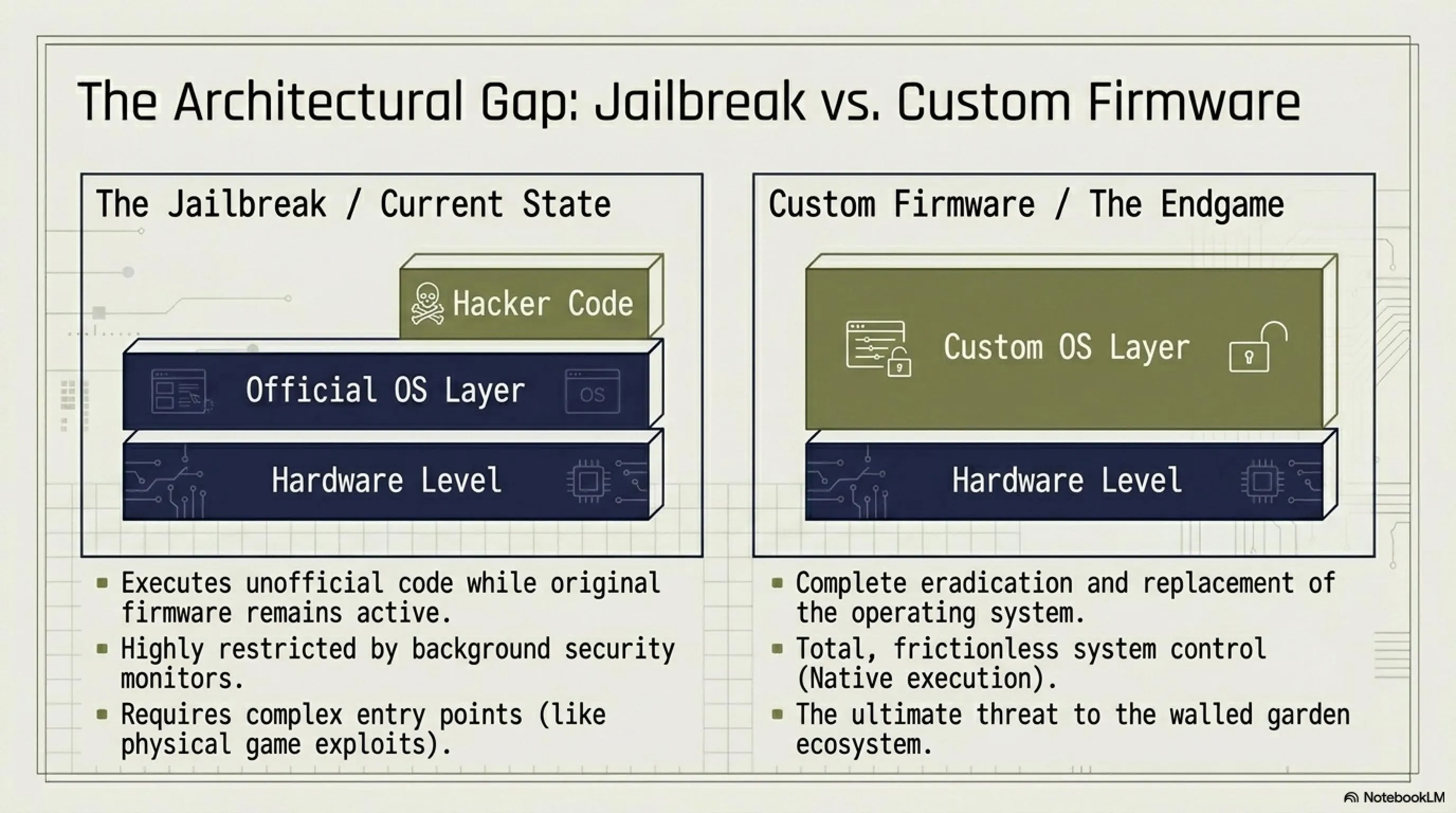

💡 نکته مهم: تفاوت Jailbreak و CFW

Jailbreak: فقط امکان اجرای کد غیررسمی را فراهم میکند، اما فرمور اصلی سونی همچنان در حال اجراست.

Custom Firmware (CFW): جایگزین کامل فرمور اصلی سونی میشود و کنترل کامل سیستم را در اختیار کاربر قرار میدهد. این شامل قابلیتهایی مثل نصب بازیها از USB، مدیریت کامل فایلها، و حتی امکان اجرای سیستمعاملهای دیگر (مثل Linux) است.

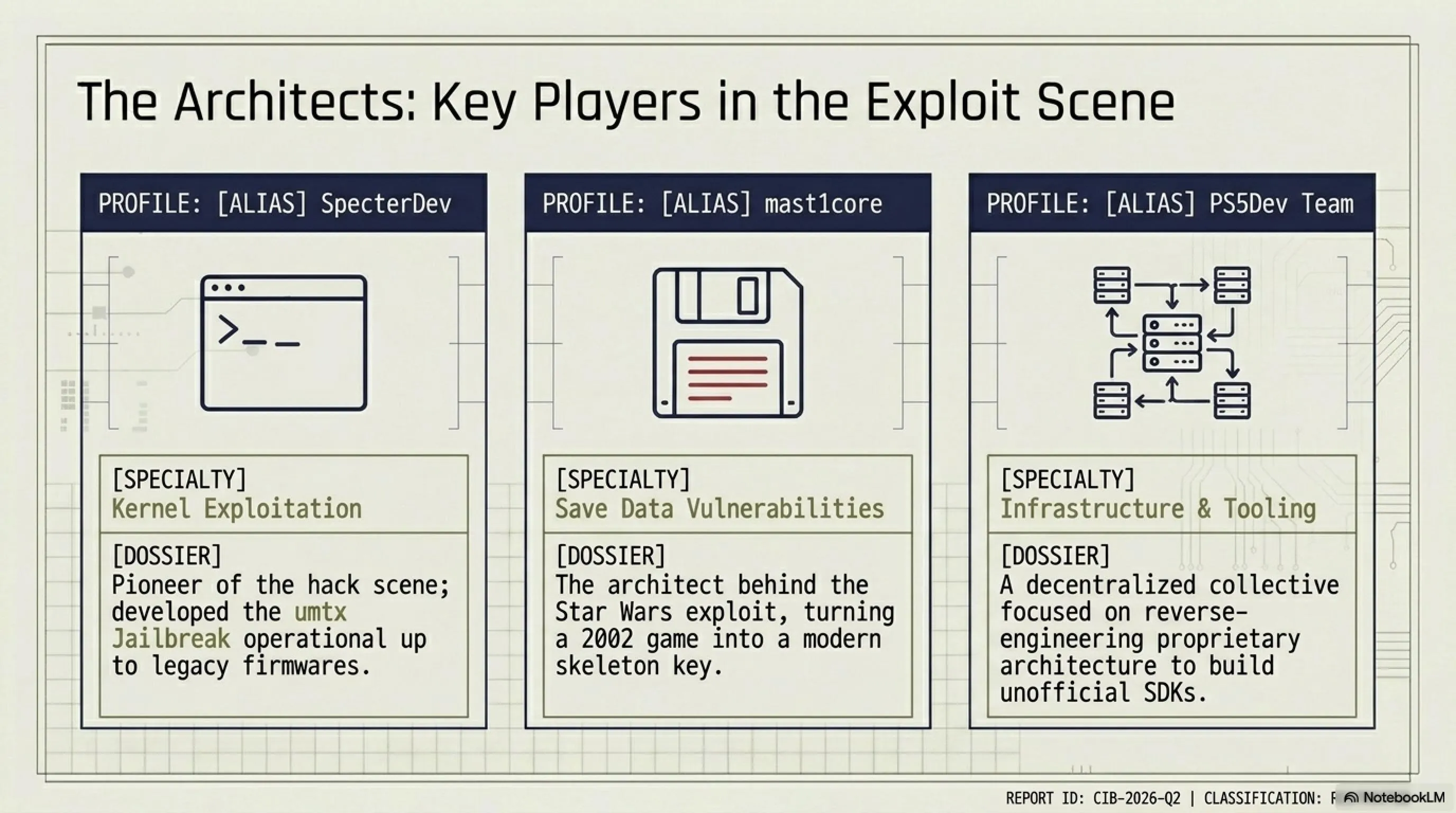

🎯 چه کسانی روی CFW کار میکنند؟

چند تیم و توسعهدهنده مشهور روی CFW برای PS5 کار میکنند:

SpecterDev

توسعهدهنده umtx Jailbreak که تا فرمور 5.50 کار میکند. یکی از پیشگامان صحنه هک PS5.

mast1core

کشفکننده exploit Star Wars و توسعهدهنده ابزارهای homebrew. متخصص در آسیبپذیریهای save data.

PS5Dev Team

تیمی از توسعهدهندگان که روی ابزارهای توسعه و SDK غیررسمی برای PS5 کار میکنند.

🏁 نتیجهگیری: جنگی که سونی نمیتواند ببرد

پس از بررسی کامل وضعیت هک PS5، به چند نتیجهگیری مهم میرسیم:

🎯 نکات کلیدی

- نشت کلیدهای BootROM غیرقابل برگشت است: سونی نمیتواند این مشکل را با آپدیت نرمافزاری حل کند

- جیلبریک فرمور 12.0 واقعیت دارد: و احتمالاً فرمورهای بالاتر هم به زودی جیلبریک خواهند شد

- سیاست یک ماهه سونی مشکوک است: چه عمدی باشد چه نه، سونی از این وضعیت سود میبرد

- CFW کامل در راه است: شاید نه امسال، اما احتمالاً سال آینده

- این جنگ تمام نشده: سونی باید استراتژی خود را تغییر دهد

🤔 سوال بزرگ: آیا سونی باید نگران باشد؟

پاسخ کوتاه: بله، خیلی!

اما پاسخ بلند پیچیدهتر است. سونی در یک موقعیت دشوار قرار دارد:

- اگر خیلی سختگیرانه برخورد کند، ممکن است کاربران عادی را هم از دست بدهد

- اگر خیلی نرم برخورد کند، صنعت بازیسازی از او ناراضی خواهد شد

- اگر سختافزار جدید تولید کند، هزینههای سنگینی خواهد داشت

- اگر هیچ کاری نکند، کنترل کامل اکوسیستم را از دست خواهد داد

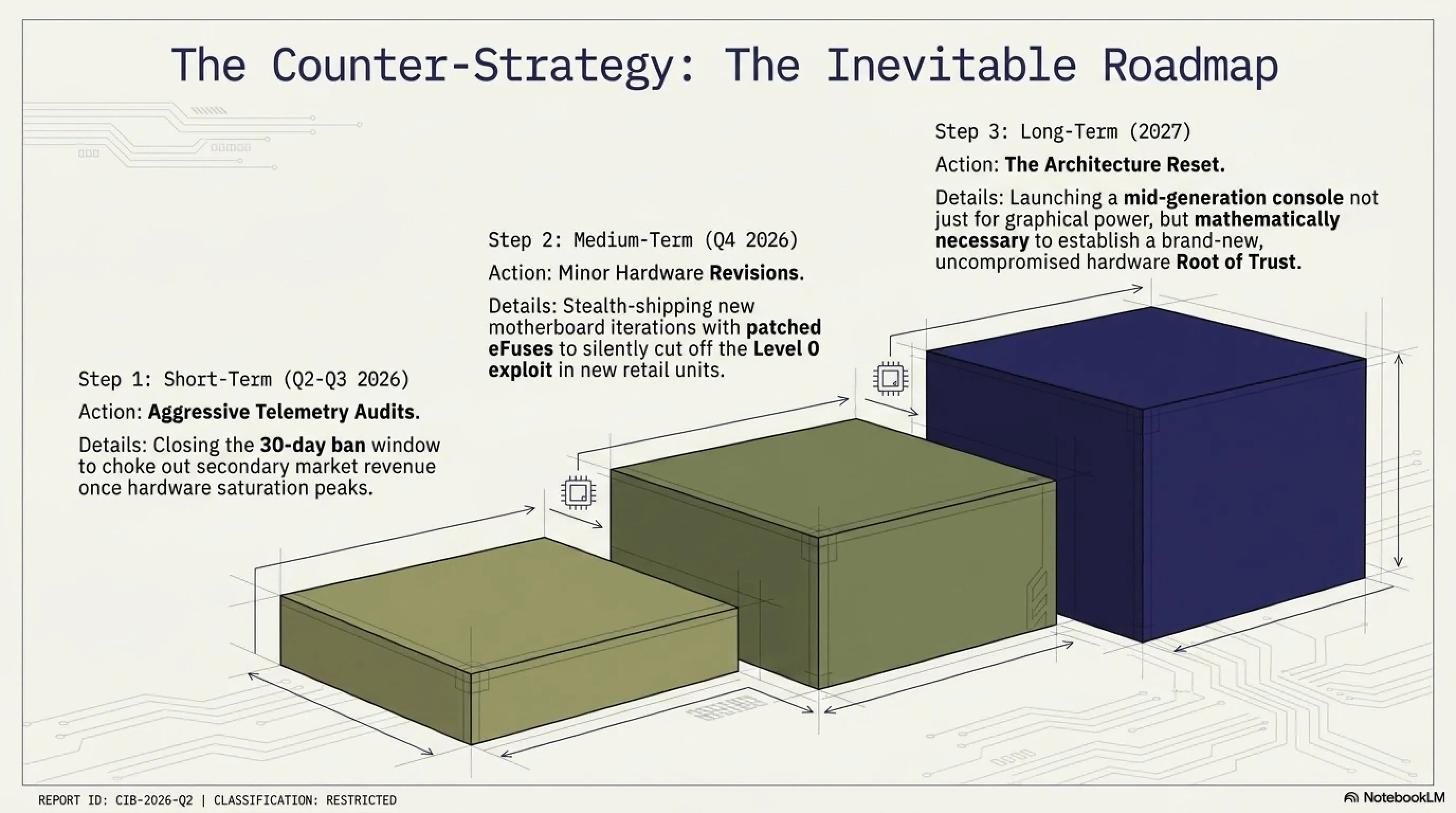

💭 پیشبینی آینده

ما فکر میکنیم سونی احتمالاً این مسیر را طی خواهد کرد:

⚖️ نکته اخلاقی و قانونی

هشدار: هک کردن کنسول و استفاده از بازیهای غیرقانونی در بسیاری از کشورها جرم است و میتواند منجر به پیگرد قانونی شود. علاوه بر این، این کار به توسعهدهندگان بازی آسیب میرساند که سالها روی ساخت بازیها کار کردهاند.

این مقاله صرفاً برای اهداف آموزشی و تحلیلی نوشته شده است. ما هیچگونه فعالیت غیرقانونی را تشویق نمیکنیم.

🌟 کلام آخر

هک PS5 یک داستان جذاب از نبرد بین امنیت و آزادی است. از یک طرف، سونی تلاش میکند اکوسیستم خود را کنترل کند و از حقوق توسعهدهندگان محافظت کند. از طرف دیگر، جامعه هکرها برای آزادی و کنترل کامل بر دستگاهی که خریدهاند، مبارزه میکنند.

چه سونی عمداً راه را باز گذاشته باشد یا نه، یک چیز مسلم است: این جنگ هنوز تمام نشده است. و ما در تکین گیم، همچنان این داستان را دنبال خواهیم کرد و شما را بهروز نگه خواهیم داشت.

تا مقاله بعدی، امن بمانید و بهروز باشید! 🚀

📚 منابع و مراجع

- HotHardware - نشت کلیدهای BootROM و تحلیل امنیتی

- Wololo.net - اخبار جیلبریک و homebrew PS5

- GBAtemp - انجمن هکرها و توسعهدهندگان

- TheGamer - اخبار صنعت گیمینگ

- Computerworld - آمار بن اکانتها

- Gaming-DB - تحلیل exploit Star Wars

💬 نظر شما درباره هک PS5 چیست؟ فکر میکنید سونی عمداً راه را باز گذاشته؟ در بخش کامنتها با ما به اشتراک بگذارید!

🌐 با ما در ارتباط باشید

برای دریافت آخرین اخبار تکنولوژی، بازی و گجتها، ما را در شبکههای اجتماعی دنبال کنید:

📸 Instagram 🆔 Telegram Arabia 🆔 Telegram Global 🆔 Telegram Iran 💬 ارتباط مستقیم تلگرام 📧 majid@tekingame.comگالری تصاویر تکمیلی: 🏴☠️ تکین گاید: هک کامل PS5 و سقوط دژ امنیتی سونی (کالبدشکافی فرمور ۱۲.۰) 🔓💻