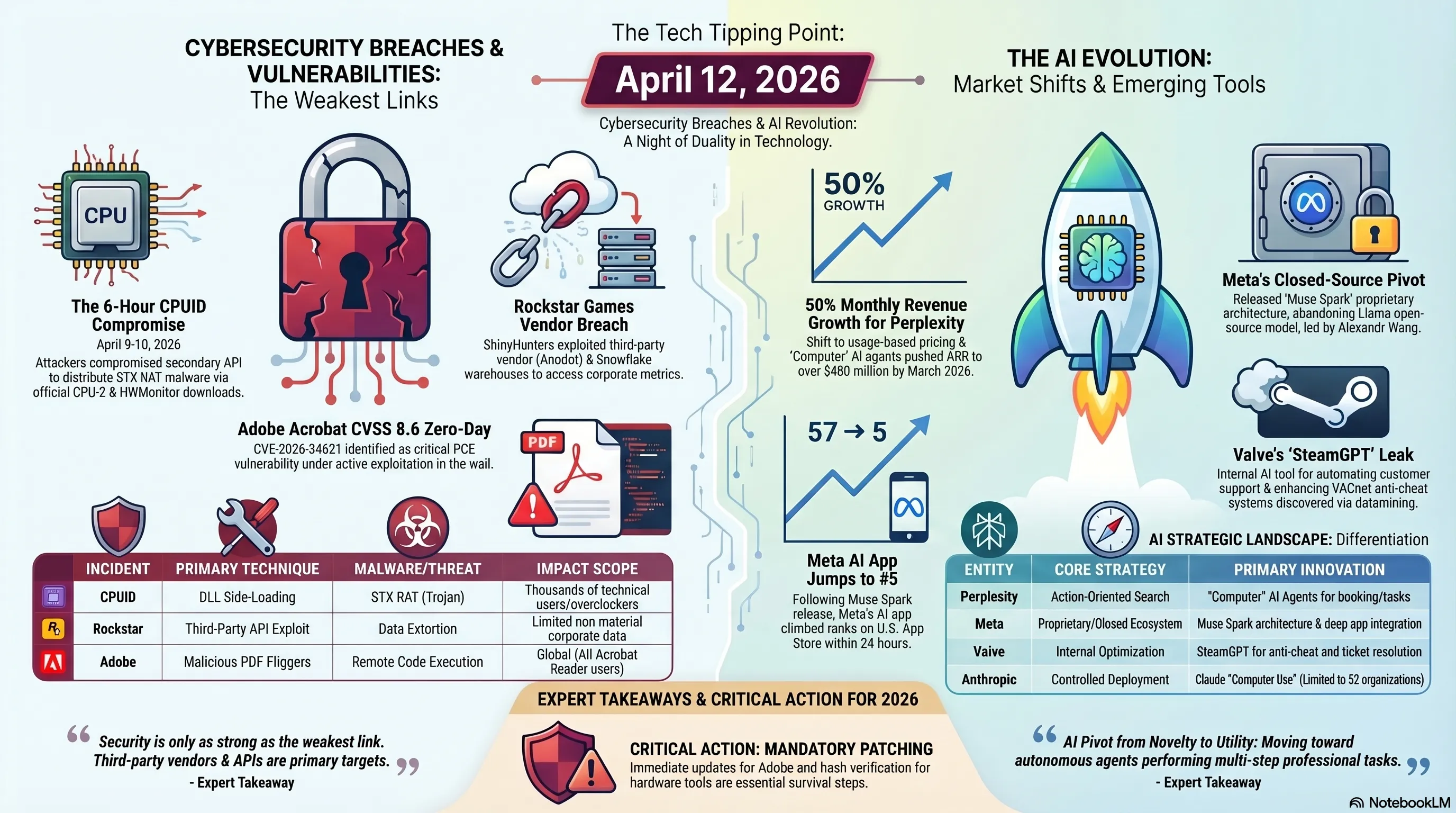

⚠️ 1. اختراق CPUID: CPU-Z وHWMonitor وزعا برمجية STX RAT لمدة 6 ساعات

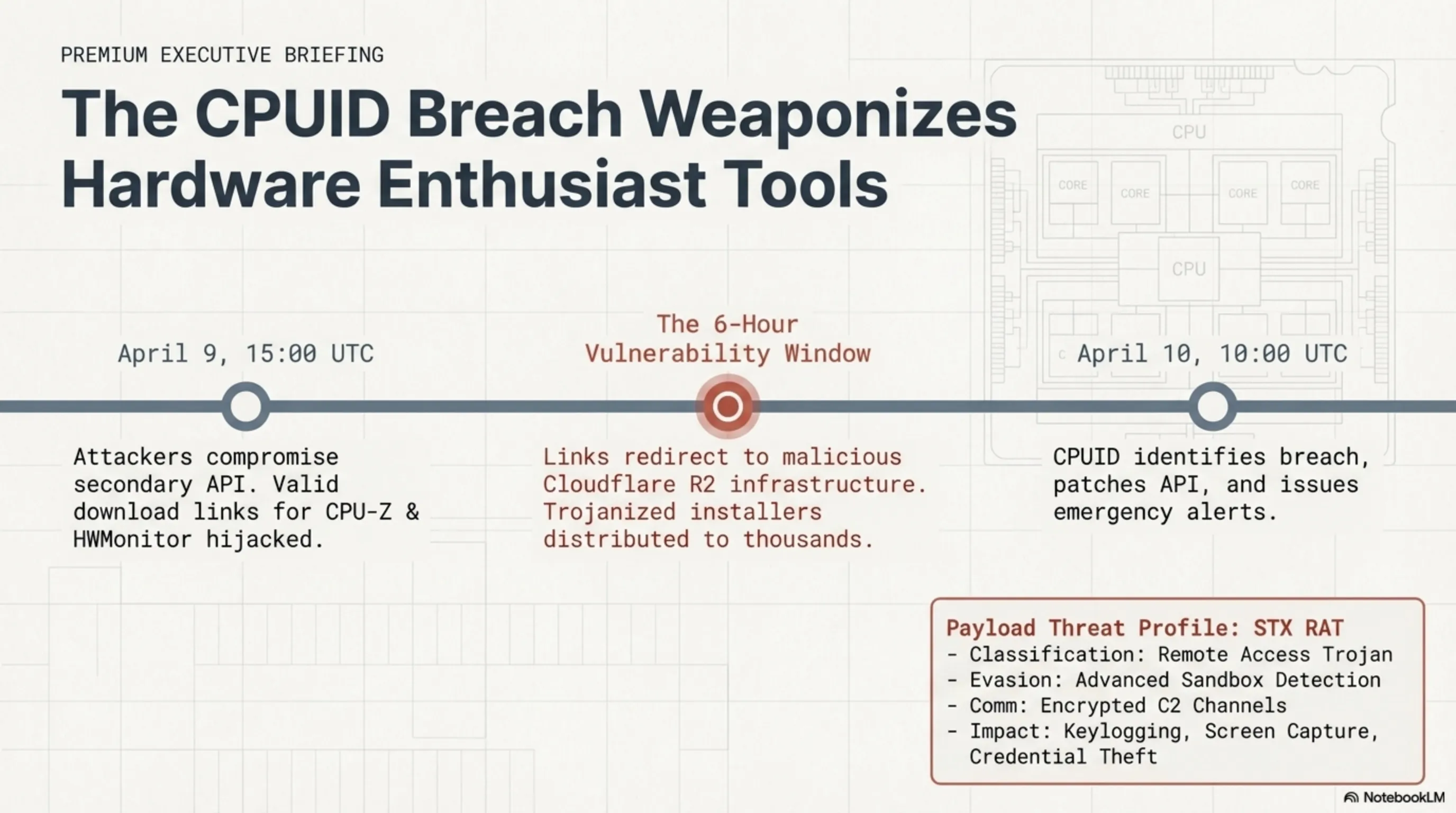

إذا قمت بتنزيل CPU-Z أو HWMonitor من موقع CPUID الرسمي بين 9-10 أبريل، فمن المحتمل أن يكون لديك حصان طروادة للوصول عن بعد على نظامك الآن. هذا واحد من أخطر هجمات سلسلة التوريد في 2026 - ليس بسبب التعقيد التقني، ولكن لأنه استهدف واحدة من أكثر أدوات مراقبة الأجهزة شعبية في العالم. أكدت CPUID أن جهات تهديد مجهولة اخترقت واجهة برمجة تطبيقات ثانوية وعدلت روابط التنزيل على الموقع الرئيسي لمدة 6 ساعات تقريباً لتقديم نسخ مصابة بدلاً من الملفات الأصلية.

كيف عمل الهجوم؟ وفقاً لتحليل Kaspersky، أعاد المهاجمون توجيه روابط التنزيل إلى ثلاثة نطاقات خبيثة: cahayailmukreatif.web[.]id وpub-45c2577dbd174292a02137c18e7b1b5a.r2[.]dev (بنية Cloudflare R2 التحتية) وtransitopalermo[.]com. قدمت هذه المواقع أرشيفات ZIP خبيثة ومثبتات تحتوي على ملف تنفيذي أصلي موقع (لخداع المستخدمين) ومكتبة DLL خبيثة باسم CRYPTBASE. عندما قام المستخدمون بتشغيل المثبت، تم تحميل مكتبة DLL الخبيثة بدلاً من مكتبة نظام Windows - تقنية تسمى DLL side-loading تسمح للبرمجيات الخبيثة بالتنفيذ دون تشغيل برامج مكافحة الفيروسات.

ما هو STX RAT ولماذا هو خطير؟ STX هو حصان طروادة كامل الميزات للوصول عن بعد يمنح المهاجمين سيطرة كاملة على الأنظمة المصابة. يمكنه تسجيل ضغطات المفاتيح، والتقاط لقطات الشاشة، وسرقة الملفات، وحتى العمل كمنصة لتثبيت برمجيات خبيثة إضافية. ما يجعل STX مميزاً هو تصميمه للتهرب من الكشف: يستخدم التشفير لاتصالات C2، ويمكنه التنكر كعملية Windows شرعية، ولديه قدرات مكافحة التحليل التي تكتشف التنفيذ في sandbox أو آلة افتراضية.

⏱️ الجدول الزمني للهجوم

لماذا كان هذا الهجوم ناجحاً جداً؟ عدة عوامل رئيسية: أولاً، CPUID مصدر موثوق - ملايين المستخدمين يقومون بالتنزيل من الموقع الرسمي دون تفكير مرتين. ثانياً، تضمنت الملفات الخبيثة الملف التنفيذي الأصلي الموقع، مما يعني أنه حتى لو فحص المستخدمون الشهادة، كان كل شيء يبدو شرعياً. ثالثاً، استخدام DLL side-loading يعني أن معظم برامج مكافحة الفيروسات لم ترَ شيئاً مريباً. ورابعاً، كانت 6 ساعات كافية لآلاف التنزيلات - خاصة لأن CPU-Z واحدة من أول الأدوات التي يقوم محترفو كسر السرعة وعشاق الأجهزة بتنزيلها بعد تثبيت Windows.

من هم المعرضون للخطر؟ إذا قمت بتنزيل CPU-Z أو HWMonitor بين 9 أبريل الساعة 15:00 UTC و10 أبريل الساعة 10:00 UTC، يجب عليك اتخاذ إجراء فوري. أكدت CPUID أن الملفات الأصلية الموقعة لم تتأثر - فقط التنزيلات الجديدة من الموقع خلال تلك الفترة الزمنية كانت مصابة. للتحقق، يمكنك مقارنة hash الملف الذي قمت بتنزيله مع hashes الرسمية التي نشرتها CPUID. إذا كنت مشتبهاً، فإن أفضل إجراء هو إجراء فحص كامل للنظام باستخدام برامج مكافحة فيروسات متعددة والنظر في تغيير كلمات المرور الحساسة.

📊 تأثير الهجوم

| مدة الاختراق | ~6 ساعات |

| الأدوات المتأثرة | CPU-Z, HWMonitor, HWMonitor Pro |

| نوع البرمجية الخبيثة | STX RAT (حصان طروادة للوصول عن بعد) |

| تقنية الهجوم | DLL Side-Loading |

لماذا هجمات سلسلة التوريد خطيرة جداً؟ تستهدف هذه الهجمات سلسلة توريد البرمجيات بدلاً من استهداف المستخدمين مباشرة. عندما يتم اختراق مصدر موثوق مثل CPUID، ليس لدى المستخدمين سبب للشك - إنهم يقومون بالتنزيل من موقع رسمي، والشهادة صالحة، وكل شيء يبدو شرعياً. هذا ما جعل هجمات SolarWinds وKaseya الشهيرة مدمرة جداً. ومع تزايد تعقيد سلاسل توريد البرمجيات - واجهات برمجة التطبيقات من طرف ثالث، وشبكات CDN، والخدمات السحابية - تستمر سطح الهجوم في النمو.

🔍 تحليل تيكن:

هذا الهجوم جرس إنذار لصناعة البرمجيات بأكملها. CPUID شركة محترمة بأدوات موثوقة على نطاق واسع، ومع ذلك حتى هم لم يتمكنوا من منع اختراق استمر 6 ساعات. حقيقة أن المهاجمين تمكنوا من استغلال واجهة برمجة تطبيقات ثانوية تظهر أن الأمن قوي بقدر أضعف حلقة في السلسلة. بالنسبة للمستخدمين، الدرس واضح: حتى عند التنزيل من مصادر رسمية، يجب أن تكون يقظاً. التحقق من hash، ومكافحة الفيروسات المحدثة، ومراقبة سلوك النظام لم تعد اختيارية - إنها ضرورية. بالنسبة للمطورين، هذا تذكير بأن كل نقطة نهاية، وكل واجهة برمجة تطبيقات، وكل تكامل هو ناقل هجوم محتمل. بنية الثقة الصفرية لم تعد كلمة طنانة - إنها ضرورة للبقاء. توقع رؤية المزيد من هجمات سلسلة التوريد - المهاجمون يتعلمون أن أسهل طريقة لاختراق آلاف الأهداف هي مهاجمة مصدر موثوق واحد.

🎮 2. ShinyHunters ضد Rockstar: فدية GTA 6 مع موعد نهائي 14 أبريل

نشرت مجموعة القراصنة الشهيرة ShinyHunters رسالة فدية على الويب المظلم تستهدف Rockstar Games، مدعية الوصول إلى بيانات حساسة تتعلق بـGTA 6. حدد المهاجمون موعداً نهائياً صارماً في 14 أبريل 2026، مهددين ليس فقط بتسريب البيانات ولكن أيضاً بالتسبب في "مشاكل رقمية مزعجة" إذا لم تدفع Rockstar. لكن قبل أن تشعر بالذعر: أكدت Rockstar أن هذا كان اختراقاً محدوداً من خلال بائع طرف ثالث ولم يكن له أي تأثير على تطوير GTA 6 أو بيانات اللاعبين.

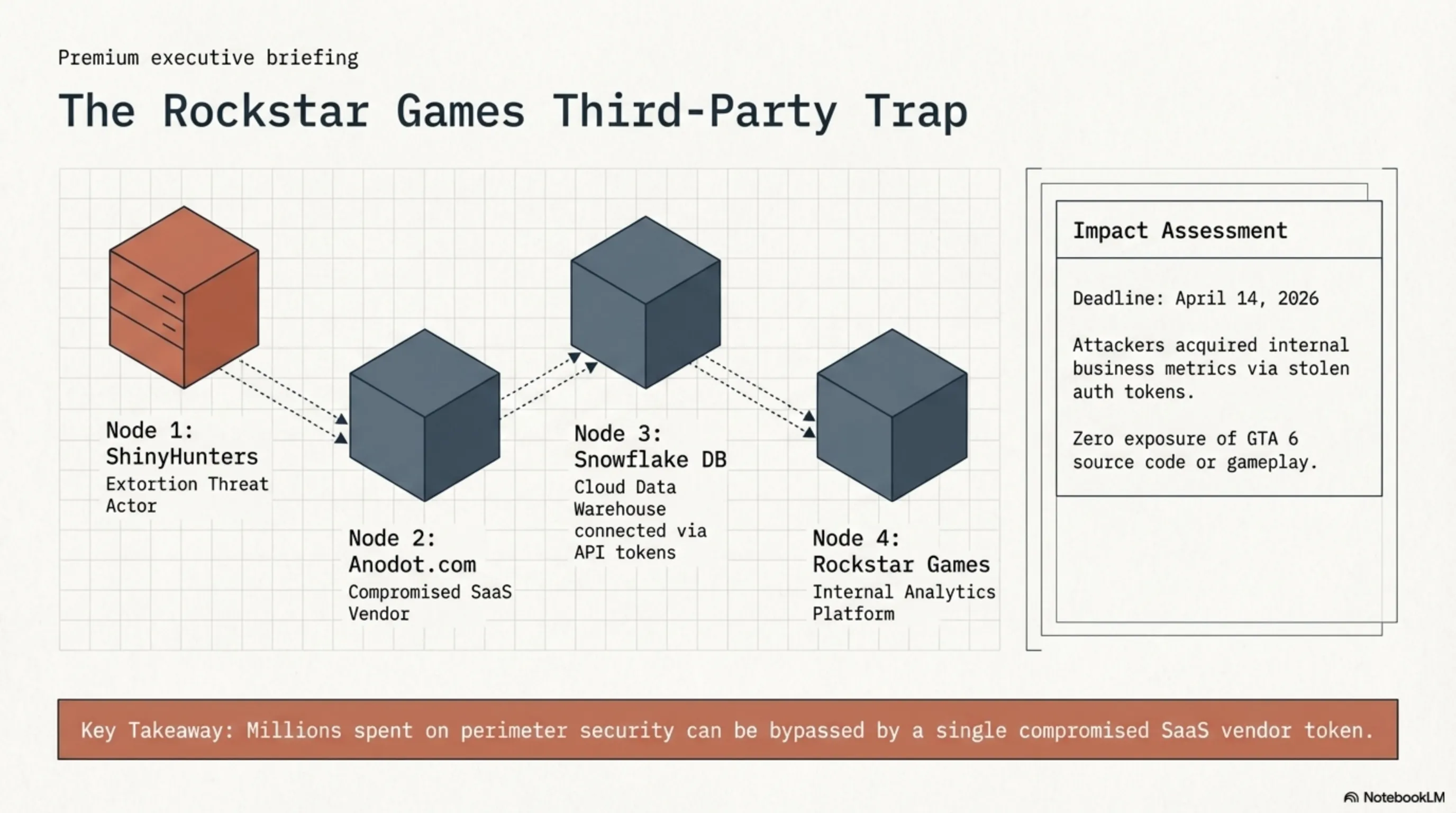

كيف حدث ذلك؟ وفقاً لتقارير الأمن السيبراني، لم يكن هذا هجوماً مباشراً على خوادم Rockstar. بدلاً من ذلك، استهدف المهاجمون بائع طرف ثالث يسمى Anodot - منصة SaaS توفر خدمات التحليلات ومراقبة السحابة. يتصل Anodot بمستودعات بيانات قائمة على Snowflake تخزن بيانات تحليلات على مستوى المؤسسة. من خلال هذا النظام البيئي، يُزعم أن المهاجمين وصلوا إلى الأنظمة المتصلة دون اختراق البنية التحتية لـRockstar مباشرة. هذا هجوم كلاسيكي على سلسلة التوريد - حيث يمكن لأمن البائع الضعيف أن يفتح الأبواب للشركات الكبرى.

ما هي البيانات المكشوفة؟ وفقاً لـRockstar، تم الكشف فقط عن "كمية محدودة من معلومات الشركة غير المادية". من المحتمل أن يشمل ذلك بيانات التحليلات الداخلية مثل مقاييس الأداء ولوحات المعلومات التشغيلية وبيانات تقارير الأعمال. يساعد هذا النوع من البيانات الشركات على تتبع اتجاهات المبيعات والأداء الداخلي، لكنه لا يتضمن محتوى اللعبة. والأهم من ذلك، لم يتم تأكيد اختراق أي كود مصدري أو نسخ غير مكتملة أو مواد متعلقة بالقصة. هذا يقلل بشكل كبير من مخاوف الحرق أو التسريبات المبكرة لمعجبي GTA 6.

🎭 ملف ShinyHunters

التاريخ: ShinyHunters واحدة من أكثر مجموعات القراصنة نشاطاً في السنوات الأخيرة، مسؤولة عن اختراقات كبرى لشركات مثل Microsoft وAT&T وTicketmaster.

الخبرة: استغلال بائعي الطرف الثالث، وسرقة بيانات الاعتماد، وبيع البيانات المسروقة في أسواق الويب المظلم.

التكتيكات: عادة ما يستخدمون رموز المصادقة المسروقة للوصول إلى الأنظمة السحابية، دون الحاجة إلى كسر كلمات المرور أو القرصنة المباشرة.

الدافع: مالي في المقام الأول - إما من خلال الفدية أو بيع البيانات لأعلى مزايد.

ماذا قالت رسالة الفدية؟ كتبت ShinyHunters: "Rockstar Games، تم اختراق حالات Snowflake الخاصة بك بفضل Anodot.com. ادفع أو سرب. هذا تحذير نهائي للتواصل بحلول 14 أبريل 2026 قبل أن نسرب، إلى جانب العديد من المشاكل (الرقمية) المزعجة التي ستأتي في طريقك. اتخذ القرار الصحيح، لا تكن العنوان التالي." يشير هذا التهديد المزدوج - تسريب البيانات و"المشاكل الرقمية" - إلى أن المهاجمين قد يكون لديهم خطط تتجاوز مجرد الكشف، ربما بما في ذلك هجمات DDoS أو اضطرابات أخرى.

كيف استجابت Rockstar؟ تصرفت الشركة بسرعة وحسم. في بيان رسمي، قالت Rockstar: "يمكننا تأكيد أن كمية محدودة من معلومات الشركة غير المادية تم الكشف عنها فيما يتعلق باختراق بيانات طرف ثالث. هذا الحادث ليس له أي تأثير على منظمتنا أو لاعبينا." أكدت الشركة أيضاً أن الأنظمة الأساسية لـGrand Theft Auto VI تظل آمنة وغير متأثرة. تعمل Rockstar مع خبراء الأمن السيبراني الخارجيين لتعزيز أمن تكنولوجيا المعلومات وتتعاون مع إنفاذ القانون.

⏱️ الجدول الزمني للحادث

هل سيتأخر GTA 6؟ أخبار جيدة: لا يوجد ما يشير إلى أن هذا الحادث سيؤثر على الجدول الزمني لإصدار Grand Theft Auto VI. أكدت Rockstar أن الاختراق يتضمن بيانات داخلية غير مادية ولا يؤثر على أنظمة التطوير. يشير الخبراء أيضاً إلى أن استوديوهات AAA الحديثة مثل Rockstar تعزل خطوط إنتاج الإنتاج عن منصات التحليلات، مما يقلل من المخاطر. اعتباراً من الآن، يظل الجدول الزمني لإطلاق GTA 6 دون تغيير، ولا يُتوقع أي تأخير من هذا الحادث الأمني.

🎯 تحليل تيكن:

هذا الحادث مثال كلاسيكي على سبب أهمية أمن بائع الطرف الثالث. من المحتمل أن تنفق Rockstar ملايين الدولارات على الأمن السيبراني، لكن كل هذا الاستثمار يمكن تقويضه من قبل بائع بأمن ضعيف. حقيقة أن ShinyHunters يمكنها الوصول إلى بيانات Rockstar من خلال Anodot تظهر أن سلسلة توريد الأمن السيبراني قوية بقدر أضعف حلقة فيها. بالنسبة للاعبين، الأخبار الجيدة هي أن GTA 6 يبدو آمناً - لا يوجد كود مصدري أو أصول أو حرق مكشوف. بالنسبة للصناعة، هذا تذكير مرير بأن حتى عمالقة الألعاب معرضون للخطر. توقع أن تكثف Rockstar والاستوديوهات الكبرى الأخرى تقييمات أمن البائعين. وبالنسبة لـShinyHunters؟ قد لا يكون لديهم الكثير لبيعه هذه المرة، لكن الرسالة واضحة: لا أحد بعيد عن المتناول.

🔓 3. تصحيح طوارئ Adobe: CVE-2026-34621 تحت الاستغلال النشط

أصدرت Adobe اليوم تحديثات طوارئ لإصلاح ثغرة أمنية حرجة في Acrobat Reader تتعرض للاستغلال النشط في البرية. تم تعيين الثغرة CVE-2026-34621، وتحمل درجة CVSS 8.6 من 10.0. يمكن أن يسمح الاستغلال الناجح للمهاجم بتنفيذ كود خبيث على التثبيتات المتأثرة. هذا يعني إذا كان لديك Acrobat Reader ولم تقم بالتحديث بعد، فإن نظامك معرض لخطر فوري - خاصة إذا كنت تفتح ملفات PDF بانتظام من مصادر غير معروفة.

ما هو CVE-2026-34621؟ لم تكشف Adobe عن التفاصيل التقنية الكاملة (تكتيك شائع للحد من الاستغلال الإضافي)، لكن بناءً على درجة CVSS والوصف، من المحتمل أن تكون هذه ثغرة تنفيذ كود عن بعد (RCE). تسمح هذه الأنواع من العيوب للمهاجمين بتشغيل كود تعسفي على نظام الضحية، عادة من خلال ملف PDF مصمم خصيصاً. يحتاج المستخدم فقط إلى فتح الملف - بعد ذلك، يمكن للمهاجم تثبيت برامج ضارة أو سرقة البيانات أو السيطرة الكاملة على النظام.

لماذا هذا خطير جداً؟ ثلاثة أسباب: أولاً، Acrobat Reader واحد من أكثر تطبيقات البرمجيات استخداماً في العالم - مئات الملايين من التثبيتات عبر أنظمة Windows وmacOS والأنظمة المحمولة. ثانياً، ملفات PDF في كل مكان - رسائل البريد الإلكتروني، وتنزيلات الويب، ووثائق العمل. المستخدمون مشروطون لفتح ملفات PDF دون تفكير. ثالثاً، والأهم من ذلك، هذه الثغرة تتعرض حالياً للاستغلال النشط. هذا يعني أن المهاجمين يستخدمونها بالفعل - هذا ليس تهديداً نظرياً، إنه خطر نشط وفوري.

🔍 تفاصيل الثغرة

| معرف CVE | CVE-2026-34621 |

| درجة CVSS | 8.6 / 10.0 (حرج) |

| نوع الثغرة | تنفيذ كود عن بعد (RCE) |

| المنتجات المتأثرة | Adobe Acrobat Reader (جميع المنصات) |

| حالة الاستغلال | تحت الاستغلال النشط في البرية |

| ناقل الهجوم | ملف PDF خبيث |

كيف يتم استغلالها؟ النمط النموذجي لاستغلال ثغرة PDF: ينشئ المهاجم ملف PDF مصمم خصيصاً يحتوي على حمولة خبيثة. عادة ما يتم توزيع هذا الملف عبر رسائل البريد الإلكتروني التصيدية أو تنزيلات الويب الخبيثة أو حتى الإعلانات الخبيثة. عندما تفتح الضحية الملف باستخدام Acrobat Reader، تنشط الثغرة وتسمح للمهاجم بتنفيذ كود تعسفي. اعتماداً على هدف المهاجم، يمكن أن يشمل ذلك تثبيت برامج الفدية أو سرقة بيانات الاعتماد أو إنشاء باب خلفي للوصول المستمر.

من هم المعرضون للخطر؟ أي شخص يستخدم Adobe Acrobat Reader ولم يقم بتثبيت تصحيح الطوارئ بعد. هذا مثير للقلق بشكل خاص لبيئات المؤسسات حيث يتلقى الموظفون بانتظام ملفات PDF من مصادر خارجية - العقود والفواتير والتقارير. يمكن لحملة تصيد مستهدفة استخدام هذه الثغرة لاختراق شبكات كاملة. حتى المستخدمون المنزليون معرضون للخطر إذا قاموا بتنزيل ملفات PDF من مصادر غير معروفة أو فتح رسائل بريد إلكتروني مشبوهة.

كيف استجابت Adobe؟ أصدرت الشركة تحديثات طوارئ لجميع الإصدارات المتأثرة من Acrobat Reader. هذه التصحيحات متاحة من خلال نظام التحديث التلقائي لـAdobe، لكن يجب على المستخدمين التحقق فوراً من أن لديهم أحدث إصدار. بالنسبة للمؤسسات، توصي Adobe مسؤولي تكنولوجيا المعلومات بنشر التصحيح فوراً عبر الشبكة. تعمل الشركة أيضاً مع باحثي الأمن وإنفاذ القانون لتتبع الاستغلال النشط وحماية المستخدمين.

⚡ إجراءات فورية

- حدّث فوراً: افتح Adobe Acrobat Reader، انتقل إلى Help > Check for Updates وثبّت أحدث تصحيح.

- لا تفتح ملفات PDF غير معروفة: حتى تتأكد من أن نظامك مصحح، تجنب فتح ملفات PDF من مصادر غير معروفة أو مشبوهة.

- فعّل مكافحة الفيروسات: تأكد من أن مكافحة الفيروسات محدثة ونشطة - يمكن أن توفر طبقة دفاعية إضافية ضد ملفات PDF الخبيثة.

- درّب الموظفين: إذا كنت مسؤول تكنولوجيا معلومات، أرسل فوراً تنبيه أمني للمستخدمين وثقفهم حول مخاطر PDF المشبوهة.

- فكر في البدائل: إذا لم تتمكن من التصحيح فوراً، استخدم مؤقتاً قارئات PDF بديلة حتى تقوم بالتحديث.

لماذا Adobe دائماً هدف؟ Acrobat Reader، بسبب اعتماده الواسع وتعقيده، هو هدف مفضل لباحثي الأمن والمهاجمين على حد سواء. تنسيق PDF نفسه معقد للغاية - يدعم JavaScript والنماذج التفاعلية والوسائط المضمنة وميزات أخرى كلها ناقلات هجوم محتملة. تحاول Adobe منذ سنوات تقليل سطح الهجوم، لكن مع مليارات ملفات PDF المتداولة والحاجة إلى التوافق مع الإصدارات السابقة، إنه تحدٍ مستمر. هذه الثغرة الجديدة تذكير بأن حتى البرامج المستخدمة على نطاق واسع والمحفوظة جيداً لا تزال يمكن أن تحتوي على عيوب حرجة.

🛡️ تحليل تيكن:

هذه واحدة من تلك اللحظات "اترك كل شيء وصحح الآن". الاستغلال النشط يعني أن المهاجمين يستخدمون هذه الثغرة بالفعل - هذا ليس تهديداً نظرياً. بالنسبة للمستخدمين العاديين، الرسالة بسيطة: حدّث فوراً وتجنب فتح ملفات PDF غير معروفة حتى ذلك الحين. بالنسبة للمؤسسات، هذا حادث من الأولوية الأولى - يجب على فرق تكنولوجيا المعلومات ترك كل شيء ونشر التصحيح عبر الشبكة. حقيقة أن Adobe اضطرت لإصدار تصحيح طوارئ تظهر مدى خطورة هذا. توقع رؤية المزيد من تقارير الاستغلال في الأيام القادمة - يعرف المهاجمون أن لديهم نافذة قصيرة قبل أن يقوم الجميع بالتصحيح. بالنسبة لـAdobe، هذا تذكير مرير بأن الأمن سباق لا ينتهي. وبالنسبة لنا جميعاً، إنه درس في أهمية إدارة التصحيح في الوقت المناسب.

📈 4. Perplexity AI: نمو إيرادات 50% مع التحول إلى وكلاء الذكاء الاصطناعي

سجلت Perplexity AI واحداً من أكثر النمو المالي إثارة للإعجاب في تاريخ الشركات الناشئة للذكاء الاصطناعي: نمو إيرادات بنسبة 50% في شهر واحد فقط. دفع هذا الارتفاع الإيرادات السنوية المتكررة (ARR) للشركة إلى ما يزيد عن 450 مليون دولار في مارس 2026. كان هذا النمو المتفجر نتيجة قرار استراتيجي جريء: التحول من محرك بحث ذكاء اصطناعي بسيط إلى منصة وكيل ذكاء اصطناعي كاملة، إلى جانب نموذج تسعير قائم على الاستخدام يفرض رسوماً على المستخدمين مقابل الاستعلامات التي تتجاوز حداً معيناً. هذه لحظة حاسمة لـPerplexity - وإشارة واضحة إلى أن سوق الذكاء الاصطناعي ينتقل من روبوتات الدردشة البسيطة إلى وكلاء مستقلين يمكنهم إكمال مهام معقدة.

ما الذي تغير؟ قدمت Perplexity مؤخراً "Computer" - وكيل ذكاء اصطناعي مصمم لإكمال المهام، وليس فقط الإجابة على الأسئلة. على عكس محرك البحث التقليدي لـPerplexity الذي كان يوفر المعلومات فقط، يمكن لـComputer تنفيذ إجراءات مثل حجز الحجوزات والتسوق عبر الإنترنت وجدولة المواعيد وحتى البحث العميق متعدد الخطوات. هذا التحول من "محرك إجابة" إلى "محرك عمل" هو تغيير أساسي في عرض القيمة. لم يعد المستخدمون يطلبون المعلومات فقط - يريدون من الذكاء الاصطناعي القيام بالعمل نيابة عنهم.

ما هو نموذج التسعير الجديد؟ انتقلت Perplexity من نموذج اشتراك بسيط إلى نظام هجين قائم على الاستخدام. يحصل المستخدمون على عدد محدد من الاعتمادات، والاستعلامات التي تتجاوز هذا الحد تتحمل رسوماً إضافية. يسمح هذا النموذج لـPerplexity بتحقيق الدخل من المستخدمين الأقوياء الذين يعتمدون بشكل كبير على وكلاء الذكاء الاصطناعي، بينما لا يزال بإمكان المستخدمين العاديين استخدامه مجاناً أو بتكلفة منخفضة. هذا تكتيك مشابه لما فعلته OpenAI مع تسعير API - ومن الواضح أنه يعمل. نمو الإيرادات بنسبة 50% في شهر واحد يظهر أن المستخدمين على استعداد للدفع مقابل وكلاء ذكاء اصطناعي مفيدة حقاً.

📊 مقاييس نمو Perplexity

| نمو الإيرادات الشهرية | +50% |

| ARR (مارس 2026) | $450M+ |

| التقييم (آخر جولة) | $20B |

| محرك النمو الأساسي | وكلاء الذكاء الاصطناعي + تسعير الاستخدام |

| المنافسون الرئيسيون | OpenAI, Anthropic, Cursor |

لماذا وكلاء الذكاء الاصطناعي ساخنة جداً؟ تنتقل صناعة الذكاء الاصطناعي من "عروض توضيحية مثيرة للإعجاب" إلى "فائدة فعلية". لم يعد المستخدمون معجبين بروبوتات الدردشة التي يمكنها كتابة الشعر أو الإجابة على أسئلة التوافه - يريدون ذكاءً اصطناعياً يقوم بالعمل فعلياً نيابة عنهم. وكلاء الذكاء الاصطناعي يحققون هذا الوعد: يمكنهم التفاعل مع خدمات متعددة واتخاذ قرارات معقدة وإكمال مهام متعددة الخطوات دون تدخل بشري. هذا تحول من "الذكاء الاصطناعي كأداة" إلى "الذكاء الاصطناعي كزميل عمل" - والسوق يظهر أنه على استعداد للدفع مقابل هذه القدرة.

كيف تقارن Perplexity بالمنافسين؟ مع ARR يتجاوز 450 مليون دولار، لا تزال Perplexity تتخلف عن العمالقة مثل OpenAI (ARR متعدد المليارات) وAnthropic، لكنها تسد الفجوة بسرعة. ما يميز Perplexity هو تركيزها على البحث والأبحاث - خبرة المجال التي تركز عليها OpenAI وAnthropic بشكل أقل. تستفيد Perplexity أيضاً من كونها شركة ذكاء اصطناعي "خالصة"، دون أعمال قديمة للقلق بشأنها. تسمح لها هذه المرونة بالتحول والتجربة بشكل أسرع من المنافسين الأكبر.

ما هي التحديات؟ على الرغم من كل هذا النمو، تواجه Perplexity تحديات كبيرة. أولاً، المنافسة شرسة - OpenAI وGoogle وAnthropic وعشرات الشركات الناشئة الأخرى تسعى جميعها وراء وكلاء الذكاء الاصطناعي. ثانياً، اقتصاديات الوحدة لا تزال غير واضحة - هل يمكن لـPerplexity أن تكون مربحة مع تكاليف الاستدلال العالية؟ ثالثاً، الثقة والسلامة مخاوف رئيسية - عندما يقوم وكلاء الذكاء الاصطناعي بإجراء معاملات حقيقية، يمكن أن يكون للأخطاء عواقب حقيقية. ورابعاً، التدقيق التنظيمي يتزايد - خاصة حول الخصوصية واستخدام البيانات والمساءلة.

🏆 المشهد التنافسي لوكلاء الذكاء الاصطناعي

OpenAI: ChatGPT مع الإضافات ومتجر GPT - أكبر قاعدة مستخدمين لكن أقل تركيزاً على الوكلاء

Anthropic: Claude مع Computer Use - قوي لكن محدود لـ52 منظمة لمخاوف السلامة

Cursor: وكيل ترميز الذكاء الاصطناعي - مهيمن في أدوات المطورين لكن سوق متخصص

Perplexity: وكيل يركز على البحث أولاً - موقع متميز مع التركيز على البحث وجمع المعلومات

Google: Gemini مع تكامل عميق - قوة التوزيع لكن أبطأ بسبب المخاوف القديمة

كيف يبدو المستقبل؟ إذا تمكنت Perplexity من الحفاظ على هذا الزخم، يمكن أن تصبح واحدة من اللاعبين الرئيسيين في عصر وكيل الذكاء الاصطناعي. تعمل الشركة بالفعل مع عملاء المؤسسات وتقدم وصول API لشركاء مختارين. الخطوة التالية من المحتمل أن تكون التوسع في المزيد من القطاعات - الرعاية الصحية والقانون والمالية - حيث يمكن لوكلاء الذكاء الاصطناعي خلق قيمة كبيرة. لكن لتحقيق النجاح، يجب على Perplexity إنجاز عدة أشياء بشكل صحيح: الموثوقية (يجب أن تعمل الوكلاء)، والسلامة (يجب تقليل الأخطاء)، والثقة (يجب أن يشعر المستخدمون بالراحة في التفويض للذكاء الاصطناعي).

💡 تحليل تيكن:

نمو إيرادات Perplexity بنسبة 50% في شهر واحد إشارة واضحة: السوق جاهز لوكلاء الذكاء الاصطناعي. لم يعد هذا يتعلق بروبوتات الدردشة الرائعة - إنه يتعلق بأدوات تنجز العمل فعلياً. تحول Perplexity إلى الوكلاء والتسعير القائم على الاستخدام هو درس رئيسي في ملاءمة المنتج للسوق: حددوا حاجة حقيقية، وبنوا حلاً، ووجدوا نموذج تحقيق دخل يعمل. بالنسبة لصناعة الذكاء الاصطناعي، هذه نقطة تحول. ننتقل من عصر "الذكاء الاصطناعي كجدة" إلى "الذكاء الاصطناعي كمرفق". الشركات التي يمكنها بناء وكلاء ذكاء اصطناعي موثوقة وآمنة ومفيدة ستكون الفائزين الكبار في العقد القادم. أظهرت Perplexity بهذا النمو أنها واحدة من المتنافسين الجادين. لكن السباق بدأ للتو - والمنافسة تزداد شراسة فقط.

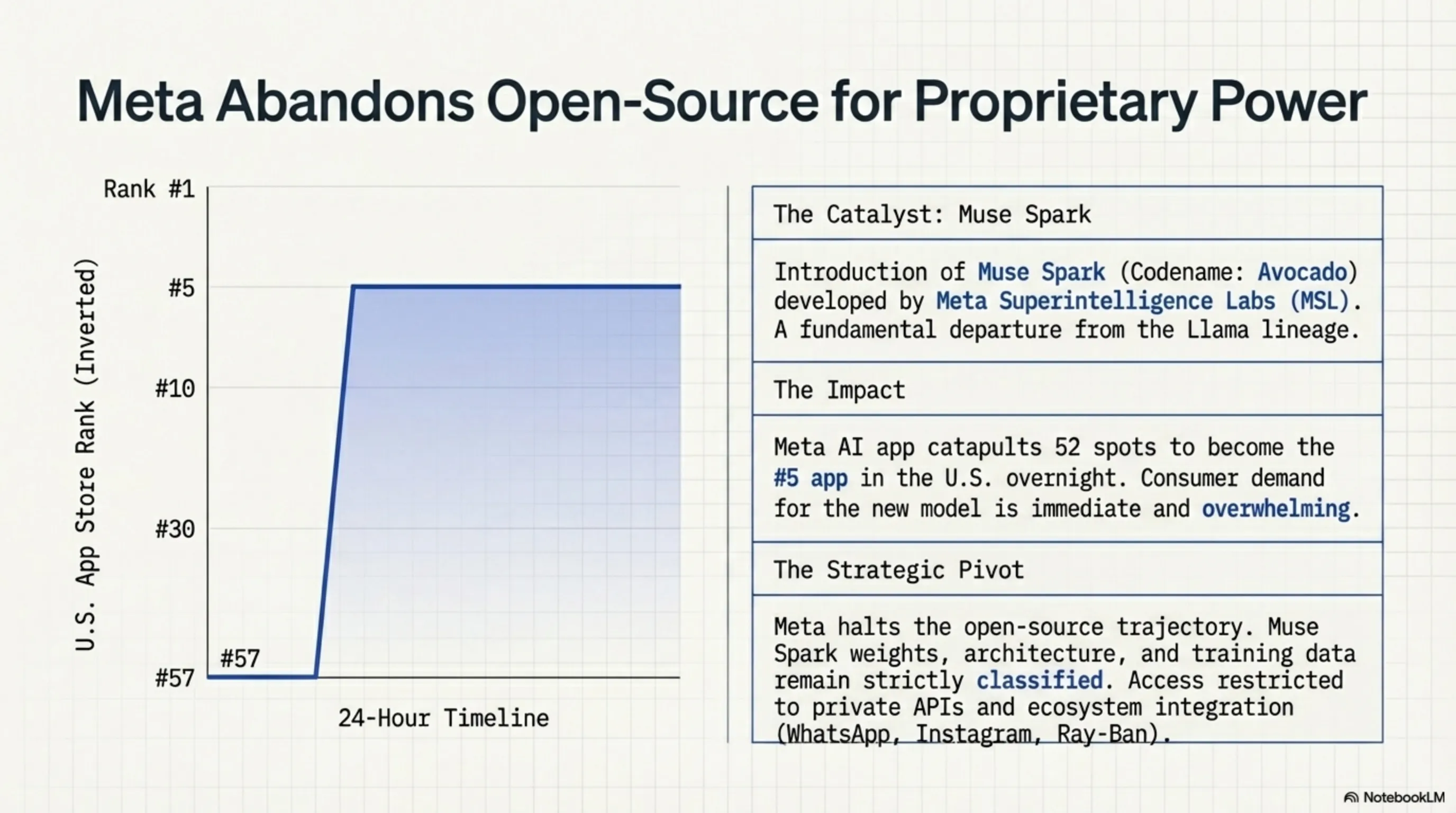

🤖 5. Meta Muse Spark: أول نموذج مغلق المصدر يقفز من المرتبة 57 إلى 5

كشفت Meta اليوم عن Muse Spark - أول نموذج ذكاء اصطناعي رئيسي مغلق المصدر لها وانحراف جذري عن استراتيجيتها مفتوحة المصدر في السنوات الأخيرة. تم بناء هذا النموذج بواسطة Meta Superintelligence Labs (MSL) تحت قيادة Alexandr Wang، وكان الاسم الرمزي الداخلي له "Avocado" وليس تكراراً على عائلة Llama - إنه بنية جديدة تماماً. كان التأثير فورياً: قفز تطبيق Meta AI من المرتبة 57 إلى المرتبة 5 في متجر تطبيقات Apple الأمريكي، مما يظهر أن المستخدمين يريدون حقاً تجربة هذا النموذج الجديد. هذه لحظة حاسمة لـMeta - وإشارة إلى أن حرب الذكاء الاصطناعي تدخل مرحلة جديدة.

ما هو Muse Spark؟ وفقاً لـMeta، هذا "نموذجنا الأقوى حتى الآن". يشغل حالياً تطبيق Meta AI والموقع الإلكتروني، وسيتم طرحه على WhatsApp وInstagram وFacebook وMessenger ونظارات الذكاء الاصطناعي في الأسابيع القادمة. تقدم Meta أيضاً النموذج في معاينة خاصة عبر API لشركاء مختارين. ما يميز Muse Spark هو أن Meta لم تصدر أي أوزان أو بنية أو منهجية تدريب - تغيير كامل عن Llama الذي كان مفتوح المصدر بالكامل. هذا رهان استراتيجي: تراهن Meta على أن نموذجاً خاصاً قوياً يمكن أن يخلق قيمة أكبر من حسن النية مفتوح المصدر.

لماذا ابتعدت Meta عن المصدر المفتوح؟ من المحتمل أن عدة عوامل دفعت هذا القرار. أولاً، الضغط التنافسي: OpenAI وAnthropic وGoogle جميعها لديها نماذج خاصة قوية تولد إيرادات كبيرة. Llama، على الرغم من نجاحها، لا تجني المال مباشرة لـMeta. ثانياً، السيطرة: من خلال الحفاظ على Muse Spark مغلقاً، يمكن لـMeta التحكم بدقة في كيفية استخدامه ومن لديه وصول وكيف يتم تحقيق الدخل منه. ثالثاً، التمايز: مع نموذج خاص، يمكن لـMeta تقديم ميزات فريدة لا يمكن للمنافسين نسخها بسهولة. ورابعاً، المخاوف التنظيمية: يمكن استخدام النماذج مفتوحة المصدر لأغراض خبيثة، ومن المحتمل أن Meta تريد تجنب التدقيق التنظيمي.

⚖️ Llama مقابل Muse Spark

| Llama (4 & 5) | Muse Spark | |

|---|---|---|

| الاستراتيجية | مفتوح المصدر | مغلق المصدر |

| الوصول | مجاني للجميع | معاينة خاصة API |

| البنية | منشورة | سرية |

| القيادة | Meta AI Research | Alexandr Wang / MSL |

| الهدف | بناء النظام البيئي | المنافسة المباشرة |

من هو Alexandr Wang؟ كان Wang مؤسساً والرئيس التنفيذي السابق لـScale AI - شركة وضع علامات على البيانات أصبحت واحدة من البنى التحتية الحرجة لتدريب نماذج الذكاء الاصطناعي. وظفته Meta في صفقة بقيمة 14.3 مليار دولار في 2025 ومنحته مسؤولية Meta Superintelligence Labs. لدى Wang سجل حافل مثبت في بناء أنظمة الذكاء الاصطناعي على نطاق واسع، وMuse Spark هو أول منتج رئيسي تحت قيادته. حقيقة أن Meta كانت على استعداد لإنفاق مليارات لجلب Wang تظهر مدى جديتهم في الفوز بسباق الذكاء الاصطناعي.

كيف الأداء؟ تدعي Meta أن Muse Spark يضيق بشكل كبير فجوة الأداء مع نماذج من OpenAI وAnthropic وغيرها. بينما لم يتم نشر معايير دقيقة، تظهر ردود فعل المستخدمين المبكرة أن النموذج قوي في التفكير وتوليد الكود والفهم متعدد الوسائط. قفزة التطبيق من المرتبة 57 إلى 5 تظهر أن المستخدمين يشعرون بالفرق - هذا ليس مجرد ضجة، إنه تحسن حقيقي. لكن السؤال يبقى: هل يمكن لـMuse Spark المنافسة حقاً مع GPT-5 أو Claude Opus أو Gemini Ultra؟ الوقت وحده سيخبرنا.

ما هو التأثير على نظام Meta البيئي؟ سيتكامل Muse Spark في جميع منصات Meta - WhatsApp وInstagram وFacebook وMessenger وحتى نظارات Ray-Ban Meta. هذا يعني أن مليارات المستخدمين سيكون لديهم قريباً وصول إلى مساعد ذكاء اصطناعي قوي مدمج مباشرة في التطبيقات التي يستخدمونها يومياً. يمكن أن يكون هذا تغييراً جذرياً: بدلاً من الذهاب إلى موقع ويب أو تطبيق منفصل للذكاء الاصطناعي، يمكن للمستخدمين فقط استخدام Meta AI مباشرة حيث هم. هذا النوع من التكامل السلس ميزة رئيسية على تطبيقات الذكاء الاصطناعي المستقلة.

📱 تأثير متجر التطبيقات

قبل Muse Spark: تطبيق Meta AI في المرتبة 57 في متجر التطبيقات الأمريكي - وجود متواضع دون جذب كبير

بعد Muse Spark (8 أبريل): قفزة إلى المرتبة 5 - زيادة 52 مرتبة في أقل من 24 ساعة

السبب: يريد المستخدمون تجربة النموذج الجديد ومعرفة كيف يقارن بـChatGPT وClaude وGemini

الدلالة: Meta الآن متنافس جاد في سوق الذكاء الاصطناعي الاستهلاكي، وليس مجرد لاعب تابع

ما هي التحديات والأسئلة المتبقية؟ على الرغم من كل الإثارة، تبقى عدة أسئلة كبيرة. أولاً، هل يمكن لـMeta النجاح مع المصدر المغلق بعد سنوات من التبشير بالمصدر المفتوح؟ يمكن اعتبار هذا نفاقاً. ثانياً، هل يمكن لـMuse Spark المنافسة حقاً مع أفضل نماذج OpenAI وAnthropic، أم أن هذا مجرد تحسين تدريجي؟ ثالثاً، كيف ستحقق Meta الدخل من هذا؟ تسعير API؟ اشتراكات مميزة؟ إعلانات؟ ورابعاً، ما هو التأثير على Llama؟ هل ستستمر Meta في التطوير مفتوح المصدر، أم ستذهب جميع الموارد إلى Muse؟

🎯 تحليل تيكن:

Muse Spark نقطة تحول لـMeta. بعد سنوات من محاولة المنافسة في الذكاء الاصطناعي باستراتيجية مفتوحة المصدر، تجرب Meta نهجاً مختلفاً: بناء نموذج خاص عالمي المستوى يمكنه المنافسة مباشرة مع OpenAI وAnthropic. القفزة من المرتبة 57 إلى 5 في متجر التطبيقات تظهر أن المستخدمين متحمسون حقاً - هذا ليس مجرد ضجة Meta. لكن السؤال الحقيقي هو: هل يمكن لـMuse Spark الحفاظ على هذا الزخم؟ هل يمكنه المنافسة حقاً مع GPT وClaude؟ وهل يمكن لـMeta تحويل هذا إلى عمل مستدام؟ بالنسبة لـAlexandr Wang، هذه لحظة حاسمة - أول منتج رئيسي تحت قيادته. بالنسبة لـMeta، هذا رهان بمليارات الدولارات على أن المصدر المغلق هو الطريق إلى الأمام. وبالنسبة لصناعة الذكاء الاصطناعي، هذه إشارة إلى أن حرب الذكاء الاصطناعي تزداد شراسة. اللعبة بدأت للتو.

🎮 6. Valve SteamGPT: أداة ذكاء اصطناعي سرية للدعم ومكافحة الغش

تبني Valve سراً أداة ذكاء اصطناعي داخلية تسمى "SteamGPT" - ونحن نعرف عنها فقط بسبب تسريب عرضي. اكتشف منقب البيانات Gabe Follower سلاسل كود متعلقة بـSteamGPT في تحديث Steam حديث وشاركها على X في 7 أبريل 2026. أزالت Valve بسرعة هذه المراجع، لكن كان الوقت متأخراً - القطة خرجت من الحقيبة. وفقاً لتحليل الكود، تم تصميم SteamGPT لخدمة غرضين رئيسيين: أتمتة تذاكر دعم العملاء وتعزيز أنظمة مكافحة الغش، خاصة VACnet في Counter-Strike 2. يمكن أن يكون هذا أكبر تغيير في كيفية عمل Steam منذ سنوات.

ما هو SteamGPT؟ بناءً على أسماء المتغيرات ومراجع الكود، إنه نظام ذكاء اصطناعي يتضمن وظائف لتوليد المهام ووضع علامات على البيانات والتلخيص. يشير هذا إلى أن Valve تستخدم الذكاء الاصطناعي لمعالجة وتحليل كميات هائلة من البيانات - سواء كانت تذاكر الدعم أو تقارير اللاعبين أو بيانات اللعب. على عكس ChatGPT أو Claude التي تواجه المستخدم، يبدو أن SteamGPT أداة داخلية - مصممة لمساعدة موظفي Valve والأنظمة الآلية، وليس مباشرة للاعبين.

كيف تعمل أتمتة الدعم؟ واحدة من أكبر الشكاوى حول Steam كانت دائماً دعم العملاء البطيء. مع ملايين المستخدمين النشطين، تواجه Valve فيضاناً مستمراً من التذاكر - مشاكل الاسترداد ومشاكل الحساب والأخطاء التقنية والمزيد. يمكن لـSteamGPT تسريع هذه العملية من خلال معالجة الطلبات الواردة تلقائياً والإجابة على الأسئلة الشائعة وحل المشكلات الروتينية دون تدخل بشري. يمكن للنظام تصنيف التذاكر وتحديد المشكلة وتقديم حلول معدة من الحالات السابقة. هذا يقصر أوقات الاستجابة ويخفف عبء العمل على فرق الدعم. بالطبع، ستظل الحالات الأكثر تعقيداً تتطلب مراجعة بشرية، لكن الطابور الإجمالي يمكن أن يكون أقصر بكثير.

🎯 حالات استخدام SteamGPT

1. دعم العملاء:

- معالجة تذاكر الدعم تلقائياً

- الإجابة على الأسئلة الشائعة دون تدخل بشري

- تسريع معالجة الاسترداد والمشكلات الروتينية

- تصنيف وترتيب أولويات التذاكر

2. مكافحة الغش والإشراف:

- تحليل في الوقت الفعلي لتقارير اللاعبين

- التحقق المتبادل من الشكاوى مع بيانات اللعب

- اكتشاف الأنماط المشبوهة والانتهاكات المتكررة

- المساعدة في ترتيب أولويات الحالات عالية المخاطر للمراجعة

- تقييم درجات ثقة المستخدم بناءً على السلوك

3. إشراف المحتوى:

- وضع علامة على المحتوى المسيء

- تصفية البريد العشوائي في مراكز المجتمع

- مراقبة الحسابات للأنماط غير العادية

ما هو تكامل VACnet؟ VACnet هو نظام مكافحة الغش القائم على التعلم الآلي لـValve المستخدم في Counter-Strike 2. يستخدم الأنماط السلوكية لاكتشاف الغشاشين، وليس فقط توقيعات البرامج الضارة. يمكن لـSteamGPT تعزيز VACnet بعدة طرق: التحليل في الوقت الفعلي لتقارير اللاعبين، والتحقق المتبادل من الشكاوى مع بيانات اللعب، واكتشاف الأنماط المشبوهة والانتهاكات المتكررة، والمساعدة في ترتيب أولويات الحالات عالية المخاطر للمراجعة. يساعد هذا الإعداد المنصة على اكتشاف التهديدات بشكل أسرع وإيجاد الانتهاكات بدقة أكبر لأن النظام يتكيف مع البيانات الجديدة وسلوك اللاعب بدلاً من الاعتماد بشكل صارم على القواعد الثابتة.

لماذا أبقت Valve هذا سراً؟ عدة أسباب محتملة: أولاً، الميزة التنافسية - إذا عرف الغشاشون بالضبط كيف يعمل SteamGPT، يمكنهم إيجاد طرق للالتفاف عليه. ثانياً، التوقعات - إذا أعلنت Valve علناً عن مساعد ذكاء اصطناعي ولم تقدم، سيكون هناك رد فعل عنيف كبير. ثالثاً، الاختبار - من المحتمل أن Valve تريد اختبار SteamGPT داخلياً قبل أي إعلان عام. ورابعاً، مخاوف الخصوصية - استخدام الذكاء الاصطناعي لتحليل سلوك المستخدم والمحتوى يمكن أن يثير أسئلة الخصوصية التي من المحتمل أن Valve تريد معالجتها قبل الذهاب للعلن.

متى يمكننا توقع رؤيته؟ لم تعلن Valve عن أي جدول زمني رسمي (ومن المحتمل أنها لن تفعل حتى تكون جاهزة). لكن حقيقة أن مراجع الكود ظهرت في نسخ Steam الإنتاجية تظهر أن التطوير جارٍ بشكل جيد. قد يظهر SteamGPT أولاً في Steam Beta، حيث تختبر Valve عادة الميزات الجديدة قبل الطرح الواسع. بالنسبة للاعبين، يجب أن يكون التأثير غير مرئي - فقط دعم أسرع ومكافحة غش أفضل. بالنسبة للغشاشين، هذه أخبار سيئة - نظام ذكاء اصطناعي يمكنه اكتشاف الأنماط والتكيف أصعب بكثير للالتفاف عليه من الأنظمة التقليدية.

💬 رد فعل المجتمع

إيجابي: اللاعبون متحمسون للدعم الأسرع ومكافحة الغش الأفضل. يأمل الكثيرون أن يتمكن SteamGPT من حل مشكلة الغش المزمنة في CS2.

حذر: البعض قلق بشأن الخصوصية - كم من البيانات تجمع Valve؟ كيف يتم استخدامها؟ هل يمكن للذكاء الاصطناعي ارتكاب أخطاء وحظر لاعبين أبرياء؟

سلبي: المتشككون يقولون إن الذكاء الاصطناعي لا يمكنه أبداً استبدال الحكم البشري، خاصة في الحالات المعقدة. توجد مخاوف بشأن الإيجابيات الكاذبة ونقص الشفافية.

ما هو التأثير على صناعة الألعاب؟ إذا نجح SteamGPT، توقع أن تحذو منصات الألعاب الأخرى حذوها. Epic Games وPlayStation Network وXbox Live - جميعها تواجه نفس تحديات الدعم ومكافحة الغش. يمكن أن يكون الذكاء الاصطناعي تغييراً جذرياً: أسرع وأرخص وأكثر قابلية للتوسع من الفرق البشرية. لكن لديه أيضاً مخاطر: الإيجابيات الكاذبة ونقص التعاطف والإمكانية للإساءة. المفتاح هو استخدام الذكاء الاصطناعي كأداة لتعزيز البشر، وليس استبدالهم بالكامل.

🎮 تحليل تيكن:

SteamGPT إشارة واضحة إلى أن Valve تأخذ الذكاء الاصطناعي على محمل الجد - وليس فقط للضجة. هذه أداة عملية مصممة لحل مشاكل حقيقية: الدعم البطيء والغش المزمن. حقيقة أن Valve أبقت هذا سراً تظهر أنهم يريدون إنجازه بشكل صحيح قبل جعله كبيراً. بالنسبة للاعبين، يجب أن يكون هذا فوزاً مزدوجاً: دعم أسرع وألعاب أنظف. بالنسبة للغشاشين، الأوقات الجيدة تنتهي - نظام ذكاء اصطناعي يمكنه التعلم والتكيف أصعب بكثير للتغلب عليه من مكافحة الغش التقليدية. بالنسبة للصناعة، هذه معاينة لمستقبل الألعاب: حيث يعمل الذكاء الاصطناعي بشكل غير مرئي في الخلفية لتحسين التجربة. لكن أسئلة مهمة تبقى: كيف تحمي Valve الخصوصية؟ كيف تتعامل مع الإيجابيات الكاذبة؟ وكيف تحافظ على الشفافية؟ الوقت وحده سيجيب. شيء واحد مؤكد: Steam يتغير، والذكاء الاصطناعي في مركز هذا التحول.

🌙 الخلاصة: ليلة من الاختراقات والتحولات

ليلة 12 أبريل 2026 كانت درساً في التناقضات التي تحدد عالم التكنولوجيا اليوم. من جهة، رأينا كيف يمكن لهجوم سلسلة توريد بسيط على CPUID أن يعرض ملايين المستخدمين للخطر في 6 ساعات فقط - تذكير بأن حتى المصادر الموثوقة ليست محصنة. من جهة أخرى، شهدنا كيف يمكن للذكاء الاصطناعي أن يحول شركات بأكملها: Perplexity بنمو 50% في شهر، وMeta بقفزة من المرتبة 57 إلى 5، وValve ببناء أدوات داخلية لتحسين تجربة اللاعبين.

الخيط المشترك؟ التغيير السريع والمخاطر المتزايدة. في عالم حيث يمكن لاختراق أن يحدث في ساعات، وحيث يمكن لنموذج ذكاء اصطناعي جديد أن يغير ديناميكيات السوق بين عشية وضحاها، لم يعد هناك مجال للرضا عن النفس. سواء كنت مطوراً يحمي سلسلة التوريد، أو شركة ناشئة تتنافس في سباق الذكاء الاصطناعي، أو لاعباً ينتظر GTA 6 - الرسالة واضحة: كن يقظاً، وكن مستعداً، ولا تتوقف عن التعلم.

🔑 الدروس الرئيسية من الليلة

1. الأمن: سلسلة التوريد قوية بقدر أضعف حلقة فيها - CPUID وRockstar تعلمتا هذا بالطريقة الصعبة

2. التصحيح: الثغرات تحت الاستغلال النشط تتطلب إجراءً فورياً - لا تنتظر، حدّث الآن

3. الذكاء الاصطناعي: السوق ينتقل من روبوتات الدردشة إلى وكلاء يمكنها إنجاز العمل فعلياً

4. الاستراتيجية: حتى عمالقة التكنولوجيا مثل Meta يمكنها تغيير الاتجاه بشكل جذري عندما يتطلب السوق ذلك

5. الخصوصية: مع تزايد قوة الذكاء الاصطناعي، تصبح أسئلة الخصوصية والشفافية أكثر أهمية من أي وقت مضى

بالنسبة لمحترفي الأمن، الليلة كانت تذكيراً بأن الهجمات تتطور بشكل أسرع من الدفاعات. اختراق CPUID أظهر أن حتى 6 ساعات كافية لإصابة آلاف الأنظمة. ثغرة Adobe أظهرت أن الاستغلال النشط يعني أن الوقت ليس في صالحك. وهجوم Rockstar أظهر أن بائعي الطرف الثالث يمكن أن يكونوا نقطة الضعف التي تفتح الباب للمهاجمين.

بالنسبة لصناعة الذكاء الاصطناعي، الليلة كانت احتفالاً بالإمكانيات. Perplexity أثبتت أن وكلاء الذكاء الاصطناعي ليست مجرد مفهوم - إنها عمل حقيقي بنمو 50% شهرياً. Meta أظهرت أن حتى الشركات الكبرى يمكنها التحول بسرعة عندما تحتاج إلى ذلك. وValve أظهرت أن الذكاء الاصطناعي يمكن أن يحل مشاكل حقيقية - دعم أسرع وألعاب أنظف - دون ضجة أو عروض توضيحية مبهرجة.

بالنسبة للاعبين، الليلة كانت مزيجاً من القلق والأمل. القلق من أن GTA 6 قد يكون معرضاً للخطر (لكن Rockstar طمأنت أنه آمن). الأمل في أن SteamGPT يمكن أن يحل أخيراً مشكلة الغش المزمنة في CS2. والترقب لما سيأتي بعد ذلك في عالم حيث الذكاء الاصطناعي يصبح جزءاً لا يتجزأ من تجربة الألعاب.

🔮 النظر إلى الأمام

في الأيام القادمة، راقب:

- هل ستدفع Rockstar الفدية أم ستتجاهل موعد 14 أبريل؟

- كم عدد المستخدمين المصابين بـSTX RAT من اختراق CPUID؟

- هل يمكن لـMuse Spark الحفاظ على زخمه أم أنها مجرد ضجة أولية؟

- متى ستكشف Valve رسمياً عن SteamGPT؟

- هل ستستمر Perplexity في نمو 50% شهرياً أم أن هذا كان شذوذاً؟

في النهاية، ليلة 12 أبريل كانت لقطة من عالم التكنولوجيا في 2026: سريع، خطير، مثير، ولا يمكن التنبؤ به. عالم حيث يمكن لاختراق أن يحدث في ساعات، وحيث يمكن لشركة ناشئة أن تنمو بنسبة 50% في شهر، وحيث يمكن لعملاق تكنولوجي أن يغير استراتيجيته بالكامل بين عشية وضحاها. عالم حيث الأمن والابتكار في سباق مستمر، وحيث الفائزون هم أولئك الذين يمكنهم التكيف بشكل أسرع.

ابقوا آمنين، ابقوا محدثين، وابقوا فضوليين. التكنولوجيا لا تنتظر أحداً - والليلة القادمة قد تجلب مفاجآت أكبر.

🌙 تيكن نايت - حيث التكنولوجيا لا تنام أبداً

نراكم في الليلة القادمة مع المزيد من الأخبار والتحليلات