🌙 مرحبًا بكم في ليلة تِكِن 18 أبريل 2026

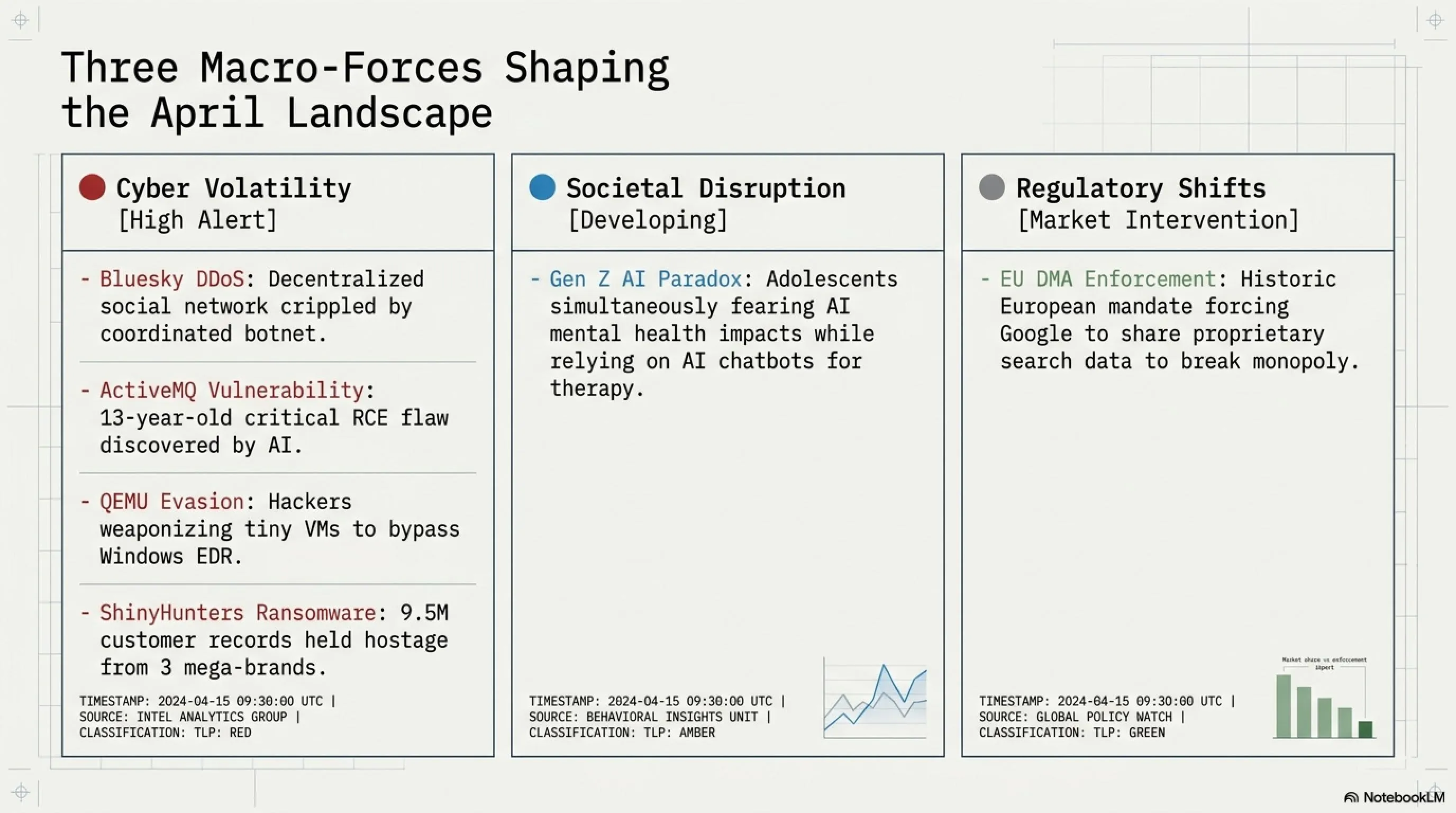

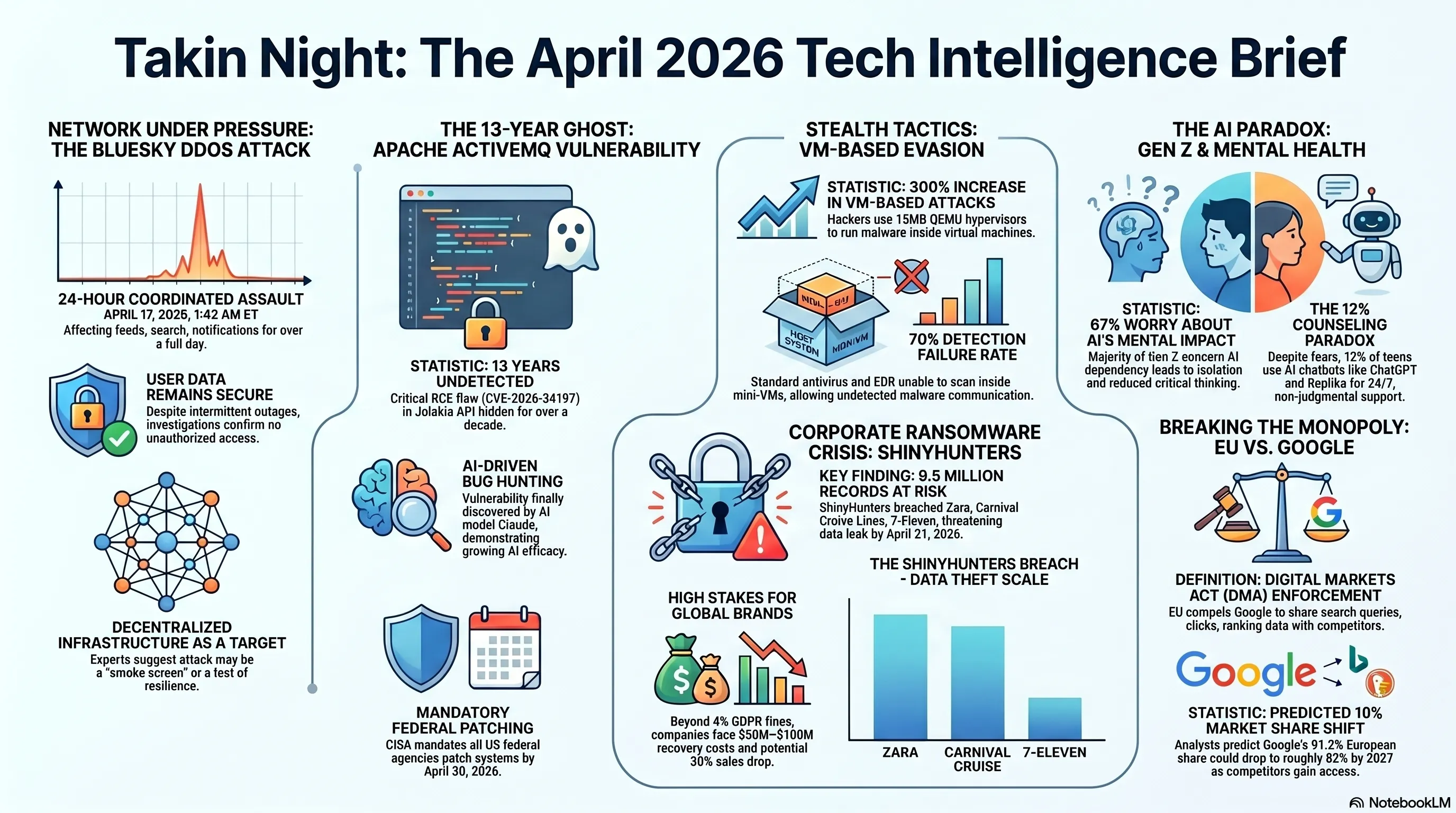

مساء الخير أيها المتحمسون للتكنولوجيا! الليلة نقدم لكم 6 قصص ساخنة وحاسمة من عالم التكنولوجيا. من هجمات DDoS المتطورة على Bluesky إلى اكتشاف ثغرة عمرها 13 عامًا في Apache ActiveMQ، من تقنيات القراصنة الجديدة للتهرب من أمان Windows إلى تهديدات برامج الفدية ضد العلامات التجارية الكبرى - كل شيء هنا.

⚡ عناوين الليلة:

🔵 هجوم DDoS متطور على Bluesky: شبكة اجتماعية تحت الضغط

🚨 ثغرة Apache ActiveMQ عمرها 13 عامًا في قائمة CISA

💻 قراصنة يتهربون من أمان Windows باستخدام QEMU

💰 ShinyHunters يهدد ثلاث علامات تجارية كبرى

😰 مراهقون قلقون بشأن تأثير الذكاء الاصطناعي على الصحة العقلية

🇪🇺 الاتحاد الأوروبي يجبر Google على مشاركة بيانات البحث

🌃 احضر مشروبك المسائي واستعد لرحلة إخبارية مثيرة في عالم التكنولوجيا!

🔵 Bluesky تحت هجوم DDoS متطور: شبكة اجتماعية تحت الضغط

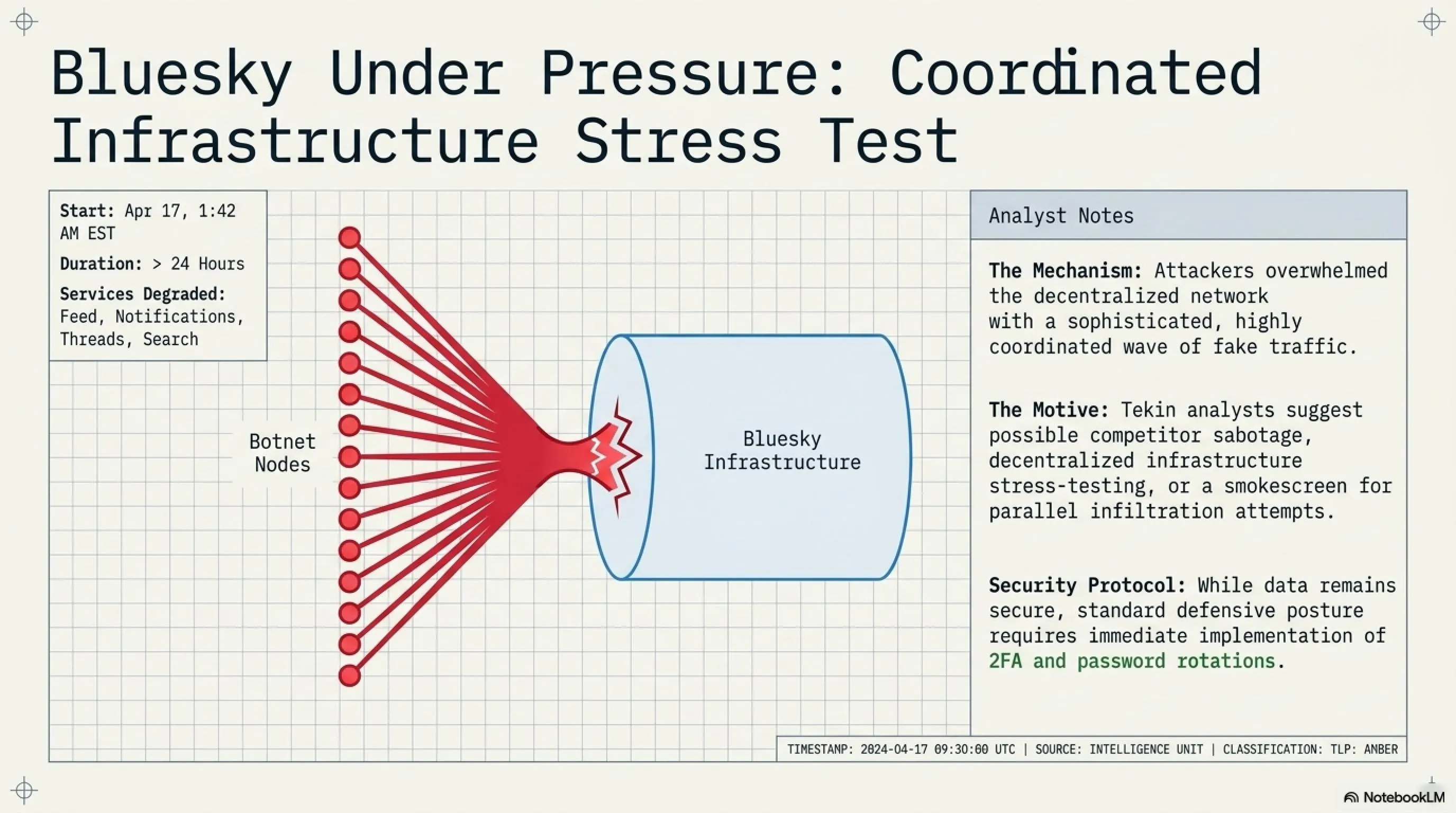

Bluesky، الشبكة الاجتماعية اللامركزية المعروفة كبديل لتويتر (X)، كانت تحت هجوم DDoS (هجوم حجب الخدمة الموزع) شديد ومتطور منذ يوم الخميس 17 أبريل. وفقًا لفريق Bluesky، كان هذا الهجوم "متطورًا" و"منسقًا"، مما تسبب في انقطاعات متقطعة عبر خدمات المنصة المختلفة.

📊 تفاصيل الهجوم

| وقت البدء | الخميس 17 أبريل، الساعة 1:42 صباحًا بالتوقيت الشرقي |

| المدة | أكثر من 24 ساعة (مستمر وقت كتابة هذا التقرير) |

| الخدمات المتأثرة | الخلاصة، الإشعارات، المحادثات، البحث |

| نوع الهجوم | DDoS متطور ومنسق |

| حالة بيانات المستخدمين | ✅ لا يوجد دليل على وصول غير مصرح به للبيانات الخاصة |

عادةً ما تغمر هجمات DDoS الخوادم المستهدفة بكميات هائلة من حركة المرور المزيفة، مما يطغى عليها ويعطل الوصول للمستخدمين الحقيقيين. في هذه الأنواع من الهجمات، يستخدم القراصنة عادةً شبكات البوت نت (botnet) - أي آلاف الأجهزة المصابة التي ترسل طلبات منسقة إلى الخادم المستهدف.

🔍 تحليل تِكِن: لماذا تم استهداف Bluesky؟

شهدت Bluesky نموًا كبيرًا في الأشهر الأخيرة، حيث هاجر العديد من المستخدمين من X (تويتر سابقًا) إلى هذه المنصة. يمكن أن يكون لهذا النمو السريع أسباب مختلفة للاستهداف:

- المنافسة مع المنصات الأكبر واحتمال الهجوم من قبل المنافسين

- اختبار البنية التحتية اللامركزية لـ Bluesky من قبل القراصنة

- استخدام DDoS كستار دخان لهجمات أكثر تطورًا

- إظهار القوة من قبل مجموعات القرصنة أو الابتزاز الخفي

أكد فريق Bluesky في بياناته أنه لا يوجد دليل على وصول غير مصرح به لبيانات المستخدمين الخاصة. هذه نقطة مهمة، لأن هجمات DDoS تُستخدم أحيانًا كـ"ستار دخان" لإخفاء الاختراقات الفعلية. ومع ذلك، أعلن فريق أمان Bluesky أنهم يراقبون جميع الأنظمة ولم يلاحظوا أي علامات على الاختراق.

⚠️ ملاحظة أمنية

إذا كنت مستخدمًا لـ Bluesky، لا تقلق - بياناتك آمنة. ومع ذلك، يُنصح دائمًا بأن يكون لديك كلمات مرور قوية وتفعيل المصادقة الثنائية (2FA). هذا الهجوم DDoS عطل فقط الوصول إلى الخدمة ولم يصل إلى البيانات الشخصية.

🚨 ثغرة Apache ActiveMQ عمرها 13 عامًا تُضاف إلى قائمة CISA

أضافت وكالة الأمن السيبراني والبنية التحتية الأمريكية (CISA) في 16 أبريل ثغرة حرجة في Apache ActiveMQ إلى كتالوج الثغرات المعروفة المستغلة (KEV). الشيء المذهل هو أن هذا الخلل كان مخفيًا في الكود لمدة 13 عامًا وتم اكتشافه للتو الآن!

🔐 مواصفات ثغرة CVE-2026-34197

| معرف CVE | CVE-2026-34197 |

| نوع الثغرة | التحقق غير الصحيح من المدخلات |

| التأثير | تنفيذ التعليمات البرمجية عن بُعد (RCE) |

| يتطلب مصادقة | نعم (مستخدم مصادق عليه) |

| مدة الإخفاء | 13 عامًا! |

| حالة الاستغلال | 🔴 يتم استغلاله بنشاط |

| الموعد النهائي للتصحيح | ⏰ 30 أبريل 2026 |

Apache ActiveMQ هو وسيط رسائل مفتوح المصدر يُستخدم لنقل البيانات بين التطبيقات والخدمات. تقع هذه الثغرة في واجهة برمجة تطبيقات إدارة Jolokia وتسمح للمهاجم بتنفيذ تعليمات برمجية عشوائية عن بُعد - تحويل وسيط الرسائل فعليًا إلى منفذ أوامر عن بُعد!

🎯 كيف بقي هذا الخلل مخفيًا لمدة 13 عامًا؟

الشيء المثير للاهتمام هو أن هذه الثغرة تم اكتشافها بواسطة Claude (نموذج ذكاء اصطناعي من Anthropic) في محاولة لصيد الأخطاء! يقول باحثو الأمن إن هذا الخلل كان "في العراء" لكن لم يلاحظه أحد. هذا يوضح أن:

- الأكواد القديمة يمكن أن تحتوي على ثغرات مخفية

- الذكاء الاصطناعي يمكن أن يكون فعالًا في صيد الأخطاء الأمنية

- المراجعات الأمنية المنتظمة ضرورية حتى للأكواد القديمة

أمرت CISA جميع الوكالات الفيدرالية الأمريكية بتصحيح أنظمتها بحلول 30 أبريل. إذا كنت تستخدم Apache ActiveMQ أيضًا، قم بالتحديث فورًا إلى الإصدارات المصححة. هذا تحذير جدي لأن الخلل يتم استغلاله بنشاط.

✅ إجراءات فورية

إذا كنت مسؤول نظام وتستخدم Apache ActiveMQ: 1) قم بتثبيت الإصدارات المصححة فورًا 2) تحقق من سجلات النظام للأنشطة المشبوهة 3) قيد الوصول إلى واجهة برمجة تطبيقات إدارة Jolokia 4) نفذ مصادقة قوية وتحكم في الوصول.

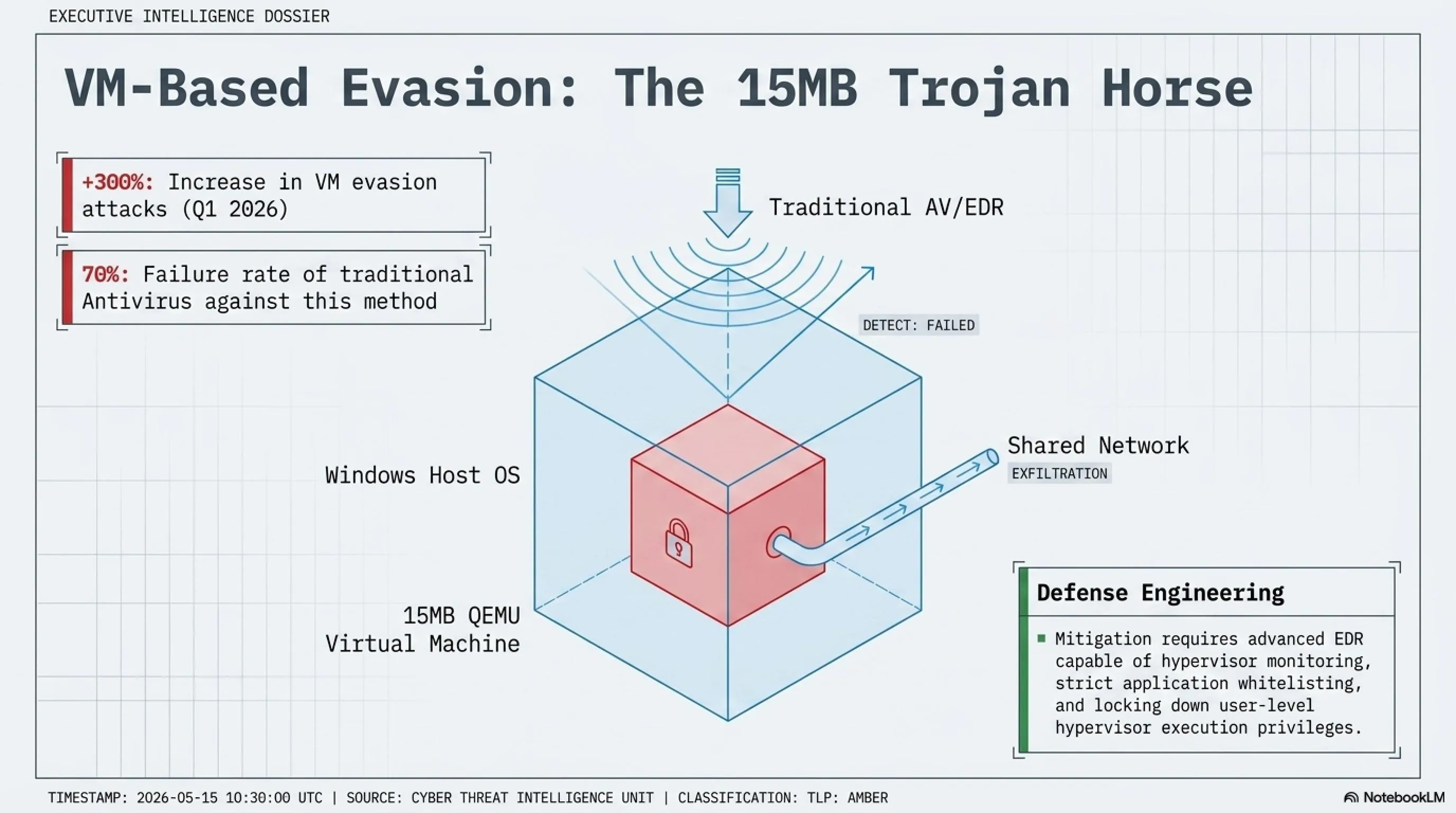

💻 قراصنة يستخدمون QEMU للتهرب من أمان Windows

اكتشف باحثو الأمن أن القراصنة يستخدمون أجهزة QEMU الافتراضية للتهرب من أنظمة أمان Windows. تسمح هذه التقنية الجديدة للمهاجمين بإخفاء برامجهم الضارة في بيئة افتراضية والهروب من الكشف بواسطة برامج مكافحة الفيروسات وأنظمة EDR (الكشف والاستجابة لنقطة النهاية).

🔬 كيف يعمل هذا الهجوم؟

| الخطوة 1 | تثبيت QEMU (hypervisor مفتوح المصدر) على نظام الضحية |

| الخطوة 2 | إنشاء جهاز افتراضي صغير داخل النظام |

| الخطوة 3 | تشغيل البرامج الضارة داخل الجهاز الافتراضي |

| الخطوة 4 | الاتصال بالنظام الأساسي عبر المجلدات المشتركة أو الشبكة |

| النتيجة | 🔴 برامج مكافحة الفيروسات لا ترى البرامج الضارة لأنها داخل VM |

QEMU هو برنامج مفتوح المصدر لإنشاء أجهزة افتراضية يستخدمه عادةً المطورون ومتخصصو تكنولوجيا المعلومات. لكن الآن أدرك القراصنة أنهم يمكنهم استخدامه لإخفاء برامجهم الضارة. نظرًا لأن معظم برامج مكافحة الفيروسات تفحص فقط النظام الأساسي ولا تتحقق داخل الأجهزة الافتراضية.

📊 إحصائيات مقلقة

تُعرف هذه التقنية باسم "التهرب القائم على VM" وهي واحدة من أكثر طرق التهرب من الكشف تطورًا. يمكن للقراصنة حتى إرسال نسخة مجردة من QEMU (حوالي 15 ميجابايت) مع برامجهم الضارة، مما يجعل التثبيت والتنفيذ سريعًا جدًا.

🛡️ حلول الحماية

- استخدام EDR متقدم يراقب أيضًا الأجهزة الافتراضية

- تقييد تنفيذ hypervisor على أنظمة المستخدمين

- مراقبة نشاط الشبكة غير العادي

- استخدام القائمة البيضاء للتطبيقات

- تدريب المستخدمين على تحديد الملفات المشبوهة

💰 ShinyHunters يهدد ثلاث علامات تجارية كبرى

أعلنت مجموعة برامج الفدية سيئة السمعة ShinyHunters أنها سرقت بيانات حساسة من ثلاث علامات تجارية عالمية كبرى - Zara وCarnival Cruise Lines و7-Eleven. تهدد المجموعة بإصدار أكثر من 9 ملايين سجل عميل إذا لم يتم دفع الفدية بحلول 21 أبريل.

🎯 تفاصيل الهجوم

| الضحية | عدد السجلات | نوع البيانات |

| Zara | 4.2 مليون | معلومات العملاء، المعاملات |

| Carnival | 3.8 مليون | جوازات السفر، بطاقات الائتمان، الحجوزات |

| 7-Eleven | 1.5 مليون | برنامج الولاء، معلومات الدفع |

| المجموع | 9.5 مليون | 🔴 حرج |

⏰ الموعد النهائي: 21 أبريل 2026 | الحالة: قيد التفاوض

ShinyHunters هي واحدة من أكثر مجموعات برامج الفدية نشاطًا مع تاريخ من مهاجمة شركات كبرى مثل Microsoft وAT&T وTicketmaster. تستغل المجموعة عادةً ثغرات API وقاعدة البيانات للوصول، ثم تبيع البيانات المسروقة على الويب المظلم أو تستخدمها للابتزاز.

💸 تحليل التأثير الاقتصادي

يمكن أن يتسبب هذا الهجوم في أضرار مالية شديدة لهذه العلامات التجارية:

- تكاليف الاسترداد: 50-100 مليون دولار لكل شركة

- غرامات GDPR: تصل إلى 4٪ من الإيرادات السنوية

- فقدان الثقة: انخفاض المبيعات بنسبة 20-30٪ على المدى القصير

- الدعاوى القانونية: ملايين الدولارات تعويضات للعملاء

- التكاليف الأمنية: ترقيات البنية التحتية الأمنية

من المثير للاهتمام أن ShinyHunters عادةً ما تصدر عينات من البيانات المسروقة كـ"إثبات" في منتديات القرصنة لإظهار أن ادعاءاتها حقيقية. في هذه الحالة، نشروا عينات من بيانات Zara وCarnival بما في ذلك الأسماء ورسائل البريد الإلكتروني وأرقام الهواتف وحتى أجزاء من معلومات بطاقات الائتمان.

⚠️ إذا كنت عميلاً لهذه العلامات التجارية

قم بتغيير كلمات مرور حسابك فورًا. إذا كنت تستخدم نفس كلمة المرور على مواقع أخرى، قم بتغييرها أيضًا. راقب بطاقاتك المصرفية وأبلغ عن أي معاملات مشبوهة لبنكك فورًا. قم بتفعيل المصادقة الثنائية على جميع الحسابات المهمة.

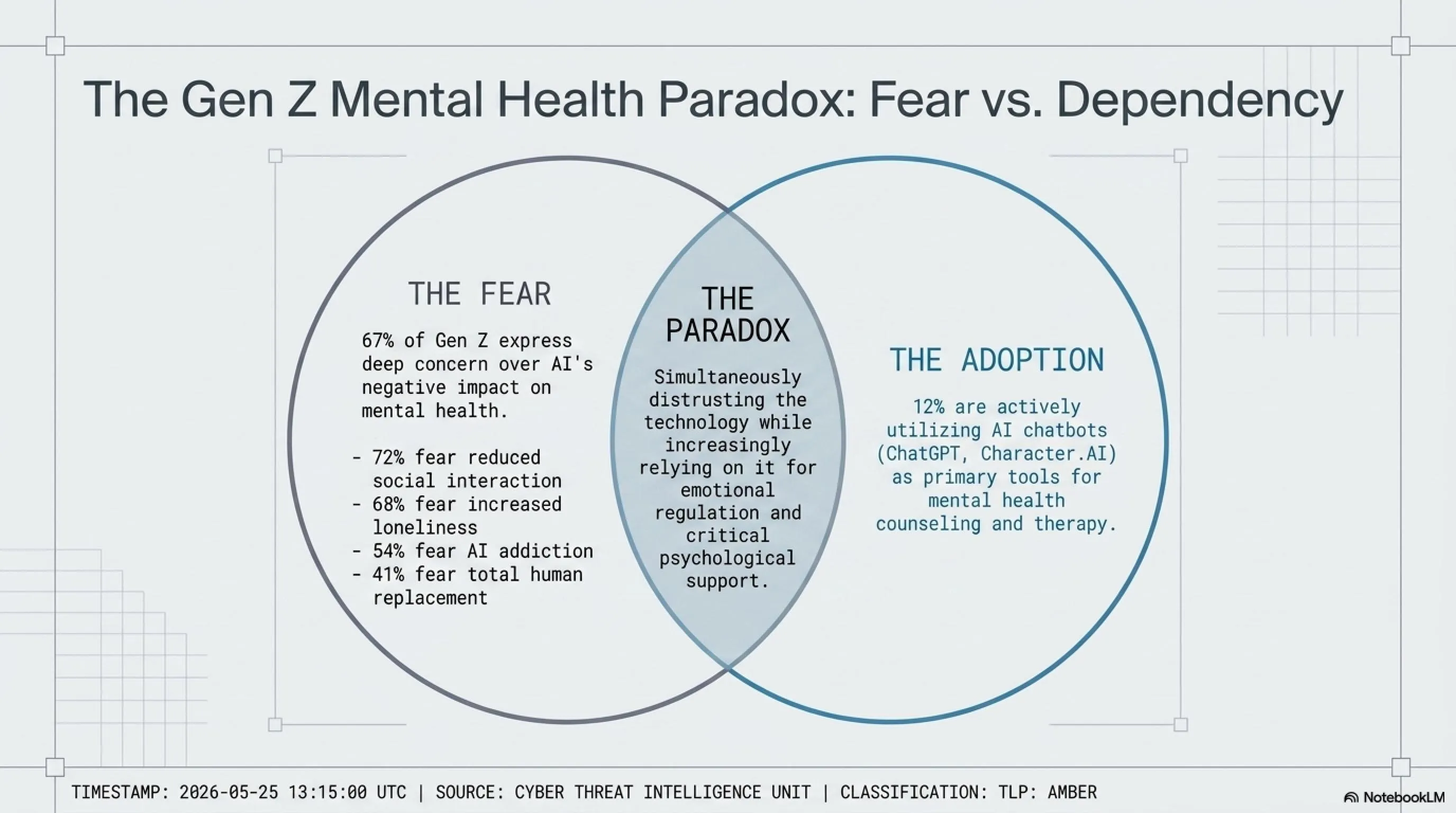

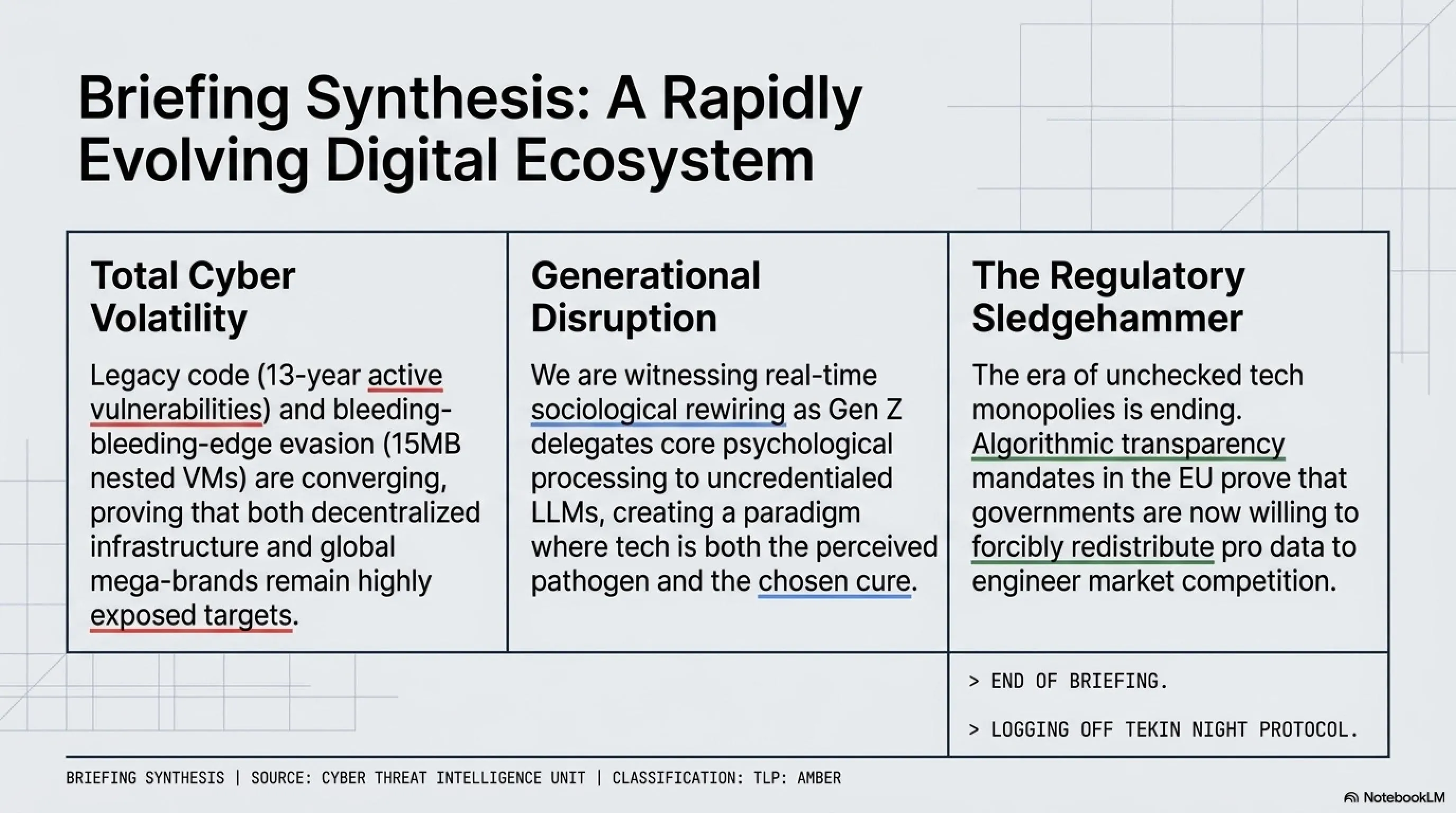

😰 مراهقون قلقون بشأن تأثير الذكاء الاصطناعي على الصحة العقلية

يُظهر استطلاع جديد أن المراهقين قلقون بشكل متزايد بشأن تأثير الذكاء الاصطناعي على صحتهم العقلية. من المثير للاهتمام أنه بينما يعبر 67٪ عن قلقهم، يستخدم 12٪ أدوات الذكاء الاصطناعي للاستشارة في مجال الصحة العقلية - مفارقة مقلقة!

📊 إحصائيات الاستطلاع

يُظهر هذا الاستطلاع الذي أجرته مؤسسة بحثية موثوقة أن مراهقي الجيل Z (المولودين 1997-2012) لديهم مخاوف عميقة بشأن تأثير الذكاء الاصطناعي على حياتهم اليومية. يخشون أن الاعتماد المفرط على الذكاء الاصطناعي سيقلل من المهارات الاجتماعية ويزيد من الشعور بالوحدة ويسبب مشاكل في الصحة العقلية.

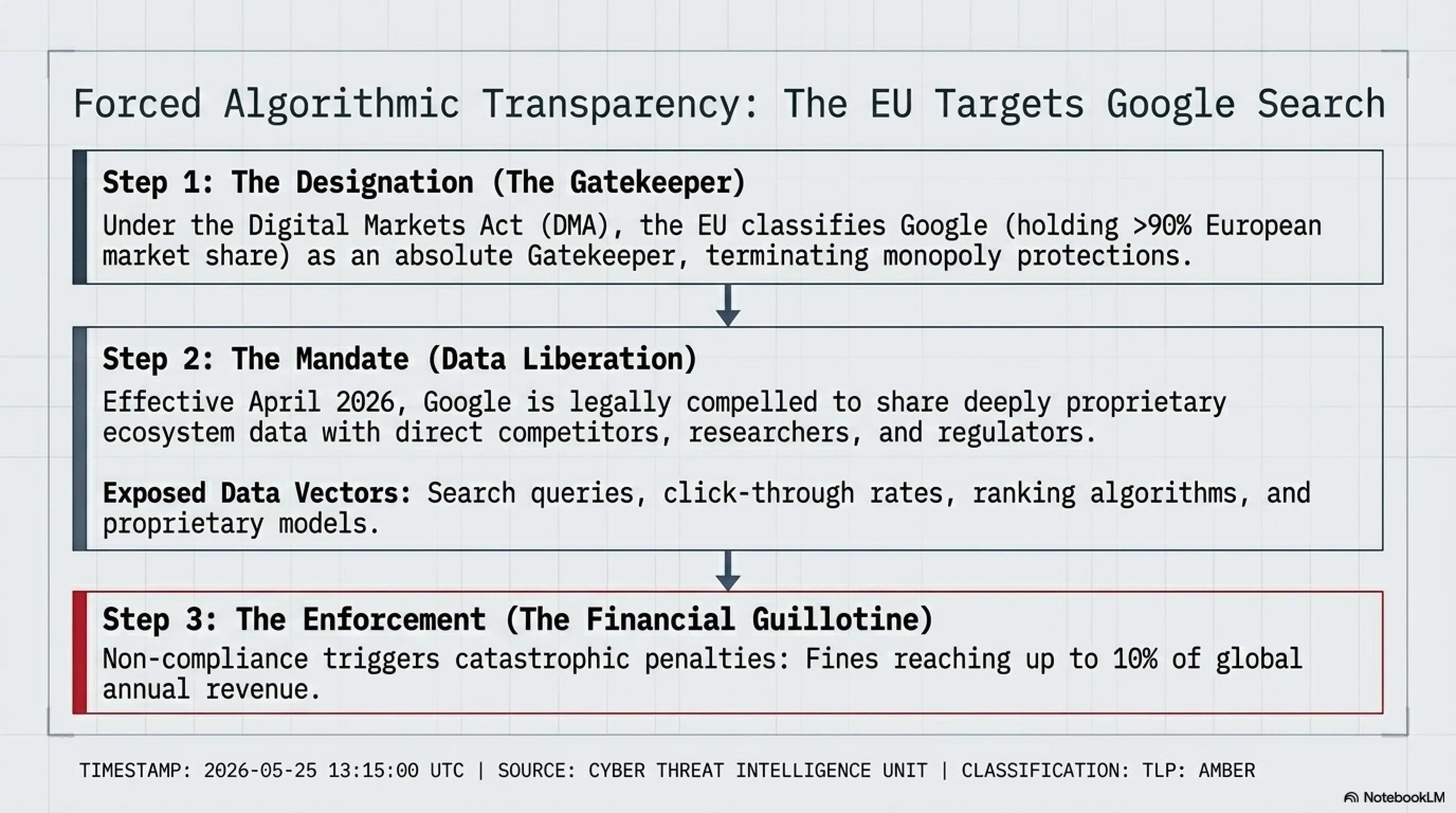

🇪🇺 الاتحاد الأوروبي يجبر Google على مشاركة بيانات البحث مع المنافسين

أجبر الاتحاد الأوروبي، بموجب قانون الأسواق الرقمية (DMA)، Google على مشاركة بيانات البحث الخاصة بها مع المنافسين. يمكن أن يغير هذا القرار التاريخي مشهد محرك البحث إلى الأبد ويكسر احتكار Google.

⚖️ تفاصيل قرار الاتحاد الأوروبي

| القانون | قانون الأسواق الرقمية (DMA) |

| تاريخ السريان | أبريل 2026 |

| البيانات المشمولة | الاستعلامات، النقرات، التصنيفات، الخوارزميات |

| المستفيدون | محركات البحث المنافسة، الباحثون، الجهات التنظيمية |

| عقوبة عدم الامتثال | تصل إلى 10٪ من الإيرادات العالمية السنوية |

Google غير راضية بوضوح عن هذا القرار، بحجة أن مشاركة بيانات البحث يمكن أن تعرض خصوصية المستخدم للخطر وتقضي على الميزة التنافسية للشركة. لكن الاتحاد الأوروبي يجادل بأن احتكار Google يضر بالابتكار ويستحق المستخدمون المزيد من الخيارات.

🌙 ملخص ليلة تِكِن 18 أبريل

الليلة شهدنا 6 قصص مهمة ومؤثرة من عالم التكنولوجيا، كل منها يشكل مستقبلنا الرقمي بطرق مختلفة:

- Bluesky تحت DDoS: أظهر أن حتى المنصات اللامركزية عرضة للهجمات السيبرانية

- خلل Apache ActiveMQ عمره 13 عامًا: ذكرنا أن الأخطاء الأمنية يمكن أن تبقى مخفية لسنوات

- قراصنة يتهربون باستخدام QEMU: تقنيات الهجوم الجديدة تتطور دائمًا

- تهديدات ShinyHunters: برامج الفدية لا تزال واحدة من أكبر التهديدات السيبرانية

- المراهقون والذكاء الاصطناعي: الجيل الجديد قلق بشأن تأثير الذكاء الاصطناعي على حياتهم

- الاتحاد الأوروبي ضد Google: قوانين مكافحة الاحتكار يمكن أن تحول صناعة التكنولوجيا

تُظهر هذه الأخبار أن عالم التكنولوجيا يتغير بسرعة - من الأمن السيبراني إلى اللوائح الرقمية والتأثيرات الاجتماعية للذكاء الاصطناعي. في تِكِن، نراقب دائمًا هذه التغييرات لإبقائك على اطلاع.

🌃 تصبحون على خير ونراكم غدًا صباحًا في صباح تِكِن!

📚 المصادر والمراجع

المصادر: تحديثات حالة Bluesky الرسمية، كتالوج CISA KEV، استشارات أمان Apache ActiveMQ، تقارير أبحاث الأمن السيبراني، منشورات ShinyHunters على الويب المظلم، استطلاعات الصحة العقلية للمراهقين 2026، إنفاذ DMA للمفوضية الأوروبية، TechCrunch، The Verge، Ars Technica، BleepingComputer، SecurityWeek

التحليل والبحث: فريق تحرير تِكِن

تاريخ النشر: 18 أبريل 2026 - الساعة 5:00 صباحًا بتوقيت طهران

❓ الأسئلة الشائعة

كيف يمكنني الحماية من هجمات DDoS؟

للحماية من هجمات DDoS: 1) استخدم خدمات CDN مثل Cloudflare 2) نفذ تحديد المعدل (Rate Limiting) 3) فعّل جدران الحماية من الطبقة 7 4) قم بتصفية الترافيك المشبوه 5) استخدم موازنات التحميل 6) احصل على خطة استجابة للحوادث 7) راقب أنماط الترافيك 8) فكر في خدمات تخفيف DDoS.

هل يجب أن أقوم بتحديث Apache ActiveMQ فورًا؟

نعم، بالتأكيد! CVE-2026-34197 هي ثغرة حرجة يتم استغلالها بنشاط. حددت CISA موعدًا نهائيًا في 30 أبريل. قم بالتحديث إلى أحدث إصدار مصحح فورًا، وقيد الوصول إلى واجهة برمجة تطبيقات إدارة Jolokia، وراجع سجلات النظام للأنشطة المشبوهة، ونفذ مصادقة قوية وتحكم في الوصول.

كيف أكتشف البرامج الضارة القائمة على QEMU VM على نظامي؟

علامات الإصابة بـ QEMU VM: 1) عمليات qemu-system في مدير المهام 2) استهلاك غير عادي لوحدة المعالجة المركزية/الذاكرة 3) ترافيك شبكة مشبوه من عمليات غير معروفة 4) ملفات .qcow2 أو .img مشبوهة 5) تنفيذ hypervisor غير مصرح به. استخدم حلول EDR متقدمة تراقب الأجهزة الافتراضية ونفذ القائمة البيضاء للتطبيقات.

ماذا يجب أن أفعل إذا كنت عميلاً لـ Zara أو Carnival أو 7-Eleven؟

الإجراءات الفورية: 1) قم بتغيير كلمة مرور حسابك فورًا 2) قم بتغيير كلمات المرور على المواقع الأخرى إذا أعدت استخدامها 3) راقب بطاقاتك المصرفية 4) فعّل المصادقة الثنائية (2FA) 5) أبلغ بنكك 6) انتظر الإخطار الرسمي من الشركة 7) استخدم خدمات مراقبة الائتمان 8) احذر من محاولات التصيد الاحتيالي.

هل من الآمن استخدام الذكاء الاصطناعي للاستشارة في الصحة العقلية؟

يمكن أن يكون الذكاء الاصطناعي أداة تكميلية مفيدة ولكن لا ينبغي أبدًا أن يحل محل الاستشارة المهنية. القيود: نقص التعاطف الحقيقي، خطر التشخيص الخاطئ، عدم الفهم العميق، عدم وجود ترخيص طبي. في الحالات الخطيرة، استشر دائمًا طبيبًا نفسيًا حقيقيًا. الذكاء الاصطناعي مناسب فقط للدعم الأولي وغير المهني ويجب أن يكمل، وليس يحل محل، العلاج البشري.

ما هو التأثير الذي سيكون لقرار الاتحاد الأوروبي على Google؟

بموجب DMA، يجب على Google مشاركة بيانات البحث (الاستعلامات، النقرات، التصنيفات، الخوارزميات) مع المنافسين. التأثيرات: انخفاض محتمل في حصة السوق من 91٪ إلى 82-85٪، زيادة المنافسة، شفافية أكبر، ابتكار في صناعة البحث. يمكن أن يؤدي عدم الامتثال إلى غرامات تصل إلى 10٪ من الإيرادات السنوية العالمية.

🌐 ابقَ على تواصل معنا

للحصول على آخر أخبار التكنولوجيا والألعاب والأجهزة، تابعنا على وسائل التواصل الاجتماعي: