في تقرير تيكن مورنينج ليوم 6 مايو 2026، نقوم بتشريح 6 أحداث تقنية مزلزلة. نحلل أول هجوم ببرمجيات الفدية الكمومية على خوادم AT&T واختراق 10 ملايين خزانة كلمات مرور رقمية. كما نستعرض تحرك الكونجرس الأمريكي ضد برامج مكافحة الغش في الألعاب، ونظام الحوار اللانهائي بالذكاء الاصطناعي في GTA 6، وأزمة أبل الحرارية مع شريحة M5 Ultra، وتسريب Apple Vision Lite.

🌅 مرحباً بكم في تيكن مورنينج 6 مايو 2026

صباح الخير أيها التقنيون! اليوم يُعد أحد أكثر الصباحات ظلاماً وإثارة في عام 2026. ستة أخبار انفجارية ظهرت في وقت واحد، كل منها كان يمكن أن يهيمن على عناوين الأسبوع بمفرده. من أول برمجية فدية كمومية في العالم التي شلت البنية التحتية للاتصالات الأمريكية إلى اختراق أمني كارثي يؤثر على 10 ملايين مستخدم، من تشريع تاريخي للكونجرس ضد برامج مكافحة الغش الغازية إلى نظام الحوار الثوري في GTA 6، من أزمة حرارية لرقائق M5 Ultra إلى الكشف عن Vision Lite—هذا ليس مجرد صباح آخر. هذه نقطة تحول في تاريخ التكنولوجيا.

⚡ أبرز عناوين اليوم:

🔐 أول برمجية فدية كمومية في العالم: شبكة AT&T مشلولة

🚨 كارثة أمنية: سرقة 10 ملايين خزنة كلمات مرور

⚖️ الكونجرس ضد صناعة الألعاب: قانون خصوصية اللاعبين

🎮 ثورة GTA 6: روكستار تؤكد حوار NPCs اللانهائي

🔥 أزمة أبل الحرارية: رقائق M5 Ultra تذوب في الاختبارات

👓 Apple Vision Lite: 1499 دولار مع تقنية الكتابة الذهنية

☕ احضر قهوتك—نحن نغوص عميقاً في أهم قصص التكنولوجيا لهذا العام.

🔐 التهديد الكمومي يصبح حقيقة: AT&T مشلولة بأول برمجية فدية كمومية

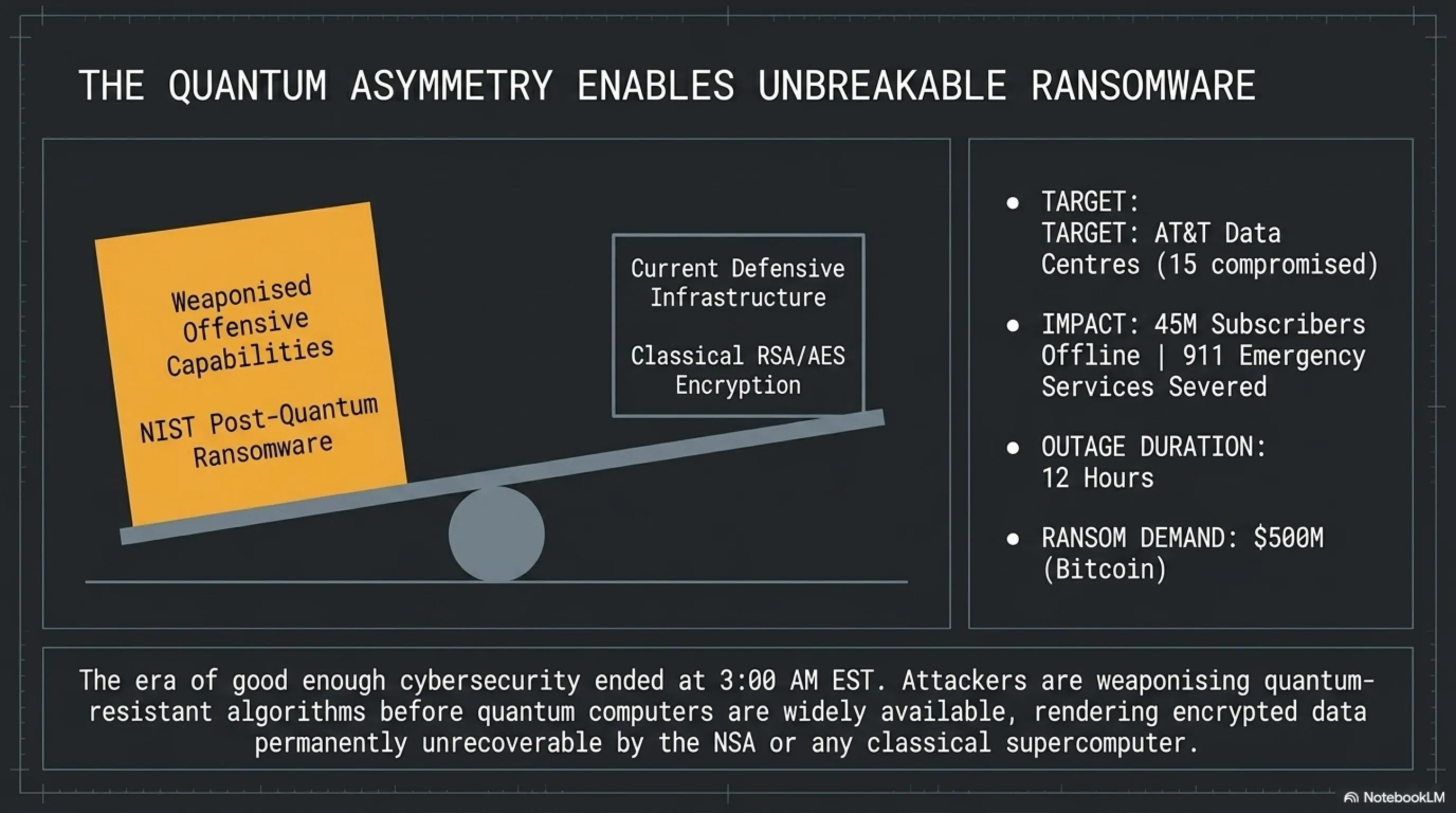

في هجوم سيبراني غير مسبوق يشير إلى فجر عصر جديد مرعب في الحرب الرقمية، نجحت مجموعة قرصنة مجهولة في نشر أول برمجية فدية مقاومة للكم في العالم ضد AT&T، أحد أكبر مشغلي الاتصالات في أمريكا. وفقاً لتقارير حصرية نُشرت هذا الصباح من قبل Wired و Cybersecurity Dive، تستخدم البرمجية الخبيثة خوارزميات تشفير ما بعد الكم التي لا يمكن فكها بواسطة أي حاسوب فائق كلاسيكي موجود—مما يجعل البيانات المشفرة غير قابلة للاسترداد فعلياً دون دفع الفدية أو امتلاك حاسوب كمومي متقدم بما فيه الكفاية.

بدأ الهجوم، الذي بدأ في الساعة 3:00 صباحاً بتوقيت شرق الولايات المتحدة في 6 مايو 2026، باختراق 15 مركز بيانات لـ AT&T عبر نيويورك وكاليفورنيا وتكساس وفلوريدا في غضون ساعتين. تمكن القراصنة من اختراق أنظمة إدارة الشبكة وتشفير جميع البيانات الحرجة بما في ذلك معلومات المشتركين وسجلات المكالمات والرسائل وحتى النسخ الاحتياطية الأمنية. كان التأثير فورياً ومدمراً: عانى 45 مليون مشترك من انقطاع الخدمات، وتعرضت خدمات الطوارئ 911 للخطر في عدة مدن كبرى، وانقطعت اتصالات البنية التحتية الحرجة لمدة 12 ساعة.

⚠️ تحليل تيكن: لماذا يغير هذا الهجوم كل شيء

هذا ليس مجرد هجوم برمجية فدية آخر—هذا تحول نموذجي في الأمن السيبراني. حتى الآن، اعتمدت جميع برامج الفدية على خوارزميات تشفير كلاسيكية مثل RSA-2048 أو AES-256، والتي، على الرغم من قوتها، يمكن كسرها نظرياً بقوة حسابية ووقت كافيين. لكن الخوارزميات المقاومة للكم تغير هذا الحساب تماماً. هذه الخوارزميات، التي صممها NIST في الأصل لحماية البيانات ضد أجهزة الكمبيوتر الكمومية المستقبلية، يتم الآن تسليحها من قبل المهاجمين لإنشاء تشفير غير قابل للكسر اليوم. هذا يعني أنه حتى أقوى أجهزة الكمبيوتر الفائقة التابعة لوكالة الأمن القومي لا يمكنها مساعدة AT&T في استعادة بياناتها. لقد دخلنا عصراً حيث يتم استخدام الأدوات الدفاعية للغد كأسلحة هجومية اليوم.

طالب القراصنة بفدية قدرها 500 مليون دولار بالبيتكوين، مما يجعل هذا أحد أكبر مطالب الفدية في التاريخ. عقد البيت الأبيض على الفور اجتماعاً طارئاً لمجلس الأمن القومي يضم رؤساء CISA (وكالة الأمن السيبراني والبنية التحتية) و FBI و NSA ووزارة الأمن الداخلي. في بيان موجز صدر في الساعة 10:00 صباحاً بتوقيت شرق الولايات المتحدة، أعلن الرئيس بايدن: "يمثل هذا الهجوم تهديداً أساسياً لبنيتنا التحتية للأمن القومي. نحن نحشد كل مورد تحت تصرفنا للرد على هذه الأزمة وضمان عدم حدوثها مرة أخرى."

💰 إحصائيات تأثير الهجوم

🌍 التأثيرات الاستراتيجية للشرق الأوسط

يُظهر هذا الهجوم أن الدول النامية في الشرق الأوسط يجب أن تطلق على الفور برامج وطنية لمواجهة التهديدات الكمومية. البنية التحتية للاتصالات في المنطقة، والتي يستخدم الكثير منها معدات قديمة، أكثر عرضة للخطر بكثير من AT&T. يجب على وزارات الاتصالات وتكنولوجيا المعلومات التعاون فوراً مع الجامعات ومراكز الأبحاث لتنفيذ خوارزميات التشفير ما بعد الكم في الشبكات الوطنية. هذا لم يعد تهديداً نظرياً—هذه حقيقة اليوم.

🚨 كارثة مدير كلمات المرور: 10 ملايين خزنة رقمية مخترقة!

في اختراق أمني قد يعرض ملايين الحسابات المصرفية ومحافظ العملات المشفرة والمستندات السرية للخطر، وقع أحد أكثر منصات إدارة كلمات المرور الموثوقة في العالم ضحية لهجوم يوم صفر متطور. وفقاً لتقارير نُشرت هذا الصباح من قبل Forbes و Cybernews، استغل القراصنة ثغرة حرجة في أداة واجهة سطر الأوامر (CLI) للبرنامج للحصول على وصول غير مصرح به إلى الخزائن المشفرة لأكثر من 10 ملايين مستخدم أمريكي. يمثل هذا الاختراق أحد أخطر حالات الفشل الأمني في تاريخ الأمن السيبراني للمستهلكين.

🔓 تحليل تيكن: مفارقة التخزين الآمن

من المفترض أن تكون مديرو كلمات المرور المعيار الذهبي للأمن الرقمي—المكان الوحيد الذي يمكنك فيه تخزين جميع بيانات اعتمادك بأمان، مع العلم أنها محمية بتشفير عسكري. قضى خبراء الأمن سنوات في إقناع الناس باستخدام مديري كلمات المرور بدلاً من إعادة استخدام كلمات مرور ضعيفة عبر مواقع متعددة. الآن، تحطمت تلك الثقة. المستخدمون الذين اتبعوا أفضل الممارسات ودمجوا جميع كلمات مرورهم في خزنة واحدة "آمنة" قد أنشأوا عن غير قصد نقطة فشل واحدة. إذا حصل القراصنة على الوصول إلى تلك الخزنة، فإنهم لا يحصلون على كلمة مرور واحدة فقط—بل يحصلون على كل شيء. الحسابات المصرفية، محافظ العملات المشفرة، حسابات البريد الإلكتروني، ملفات تعريف وسائل التواصل الاجتماعي، بيانات اعتماد العمل، وحتى الملاحظات المشفرة التي تحتوي على معلومات شخصية حساسة. هذا ليس مجرد اختراق بيانات؛ إنه اختراق كامل للهوية الرقمية لـ 10 ملايين شخص.

🔬 التحليل الفني: تشريح هجوم سلسلة التوريد

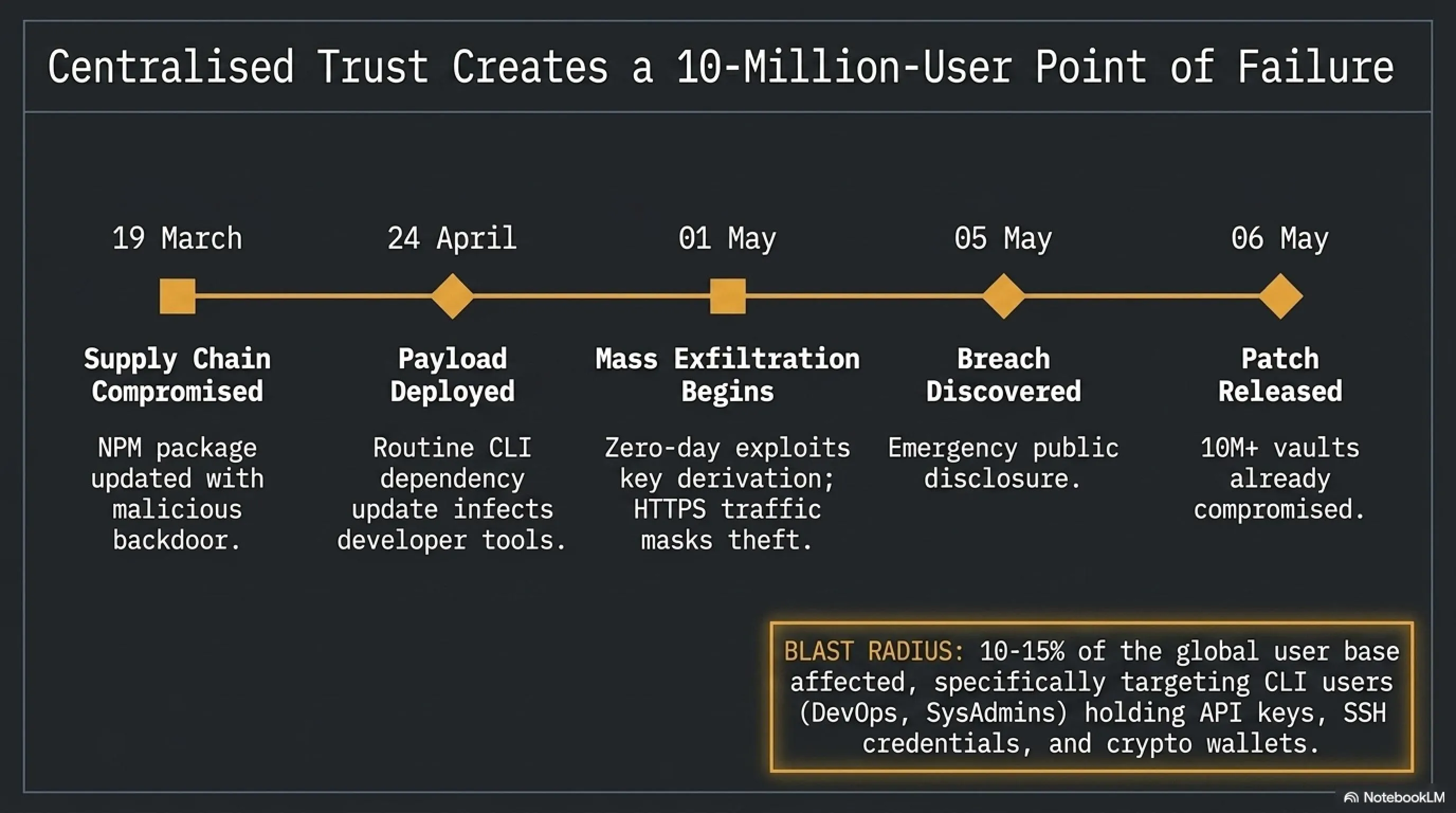

يُظهر ناقل الهجوم مستوى من التطور يشير إلى منظمة إجرامية ممولة جيداً أو جهات فاعلة ترعاها الدولة. وفقاً لفريق الاستجابة للحوادث في الشركة، بدأ الاختراق في 19 مارس 2026، عندما اخترق القراصنة حزمة NPM (Node Package Manager) شائعة كانت أداة CLI لمدير كلمات المرور تعتمد عليها. تمت تحديث هذه الحزمة، التي كان لديها أكثر من 2 مليون تنزيل أسبوعي وكان يحتفظ بها مطور واحد، بكود خبيث أنشأ باباً خلفياً في أي تطبيق يستخدمها.

⏱️ الجدول الزمني للهجوم

| التاريخ | الحدث | التأثير |

|---|---|---|

| 19 مارس 2026 | اختراق حزمة NPM | بدء هجوم سلسلة التوريد |

| 24 أبريل 2026 | نشر التحديث الخبيث | تثبيت الباب الخلفي في أداة CLI |

| 1 مايو 2026 | بدء سرقة البيانات | اختراق أكثر من 10 ملايين خزنة |

| 5 مايو 2026 | اكتشاف الاختراق | الإفصاح العام والتصحيح الطارئ |

| 6 مايو 2026 | إصدار التحديث الأمني | إصلاح الثغرة |

🛡️ خطوات فورية للمستخدمين في الخليج

إذا كنت تستخدم أي مدير كلمات مرور (وليس فقط هذا البرنامج المحدد)، اتخذ هذه الخطوات فوراً: 1) غيّر جميع كلمات المرور للحسابات الحرجة، خاصة الحسابات المصرفية والعملات المشفرة. 2) فعّل المصادقة الثنائية (2FA) على كل حساب يدعمها—ويفضل استخدام مفاتيح الأمان الفعلية مثل YubiKey بدلاً من 2FA القائم على الرسائل النصية. 3) راجع سجلات نشاط تسجيل الدخول لجميع حساباتك لتحديد أي وصول مشبوه. 4) إذا كنت تستخدم أداة CLI، قم بالتحديث إلى أحدث إصدار فوراً وقم بتدوير جميع بيانات الاعتماد المخزنة. 5) فكر في استخدام مديري كلمات مرور متعددين لفئات مختلفة من بيانات الاعتماد لتجنب نقاط الفشل الواحدة. 6) راقب تقارير الائتمان وكشوف الحسابات المصرفية عن كثب للأشهر القادمة. 7) إذا كنت تخزن مفاتيح خاصة للعملات المشفرة في مدير كلمات المرور الخاص بك، انقل أصولك إلى محافظ جديدة بمفاتيح جديدة فوراً. هذا ليس جنون العظمة—هذه نظافة أمنية حكيمة في أعقاب اختراق كارثي.

⚖️ الكونجرس يواجه صناعة الألعاب الكبرى: قانون خصوصية اللاعبين

في خطوة تشريعية تاريخية قد تعيد تشكيل صناعة ألعاب الفيديو بشكل أساسي، قدم الكونجرس الأمريكي مشروع قانون ثنائي الحزبية بعنوان "قانون خصوصية اللاعبين". وفقاً لتقارير نُشرت اليوم من قبل The Washington Post و TechCrunch، سيحظر هذا التشريع شركات الألعاب من جمع البيانات البيومترية والعصبية من اللاعبين ويفرض لوائح صارمة على برامج مكافحة الغش على مستوى النواة. هذه هي المرة الأولى التي يتدخل فيها الكونجرس مباشرة في صناعة ألعاب الفيديو على أسس الخصوصية، مما يشير إلى تحول دراماتيكي في كيفية نظر المشرعين إلى تقاطع الألعاب والتكنولوجيا والحريات المدنية.

🎮 تحليل تيكن: لماذا هذا التشريع ثوري

لسنوات، عملت شركات الألعاب في منطقة رمادية تنظيمية، تجمع كميات هائلة من البيانات من اللاعبين مع إشراف ضئيل. تعمل أنظمة مكافحة الغش الحديثة مثل Vanguard من Riot و Easy Anti-Cheat من Epic على مستوى النواة—أعمق طبقة من نظام التشغيل، مع امتيازات أكثر من برامج مكافحة الفيروسات. يمكن لهذه الأنظمة مراقبة كل ما تفعله على جهاز الكمبيوتر الخاص بك، ليس فقط أثناء اللعب ولكن على مدار الساعة طوال أيام الأسبوع. تستخدم بعض تقنيات مكافحة الغش الأحدث حتى البيانات البيومترية مثل تتبع العين وأنماط حركة اليد وتقلب معدل ضربات القلب لاكتشاف الغشاشين. يقول قانون خصوصية اللاعبين: كفى. يعترف هذا التشريع بأن اللاعبين ليسوا مواطنين رقميين من الدرجة الثانية يجب عليهم التخلي عن خصوصيتهم للعب ألعاب الفيديو. إنه يضع حدوداً واضحة حول البيانات التي يمكن جمعها، وكيف يمكن استخدامها، وما هي الحقوق التي يمتلكها اللاعبون للتحكم في معلوماتهم. هذه لحظة فاصلة لحقوق الخصوصية الرقمية في أمريكا.

📋 الأحكام الرئيسية لقانون خصوصية اللاعبين

🚫 ممارسات جمع البيانات المحظورة

- حظر البيانات البيومترية: لا يمكن للشركات جمع بيانات تتبع العين أو أنماط حركة اليد أو معدل ضربات القلب أو تعبيرات الوجه أو أي معرفات بيومترية أخرى من اللاعبين

- حظر البيانات العصبية: استخدام خوارزميات AI لتحليل الحالات العاطفية أو مستويات التوتر أو الملفات النفسية محظور صراحة

- قيود مستوى النواة: يجب أن تعمل برامج مكافحة الغش فقط أثناء تشغيل اللعبة ولا يمكن أن تعمل كخدمة خلفية مستمرة

- الشفافية الإلزامية: يجب على الشركات تقديم إفصاحات مفصلة حول البيانات التي يتم جمعها وكيفية استخدامها ومع من تتم مشاركتها

- الحق في الحذف: يجب أن يكون اللاعبون قادرين على طلب الحذف الكامل لبياناتهم ومواصلة اللعب بدون برامج مكافحة الغش في الأوضاع غير المتصلة بالإنترنت

- عقوبات شديدة: يمكن أن تؤدي الانتهاكات إلى غرامات تصل إلى 100 مليون دولار لكل حادثة، مع عقوبات إضافية للمخالفين المتكررين

🌍 التأثير العالمي: هل ستتبع دول أخرى؟

بينما ينطبق قانون خصوصية اللاعبين فقط على الولايات المتحدة، من المرجح أن يكون تأثيره عالمياً. عادةً ما تصدر شركات الألعاب الكبرى إصدارات موحدة من ألعابها في جميع أنحاء العالم بدلاً من الحفاظ على إصدارات منفصلة لولايات قضائية مختلفة. هذا يعني أنه إذا أُجبرت Riot Games على تعديل Vanguard للسوق الأمريكية، فمن المحتمل أن يتم تطبيق هذه التغييرات عالمياً. بالنسبة للاعبين في الخليج والشرق الأوسط الذين كانوا قلقين بشأن أنظمة مكافحة الغش الغازية للخصوصية، قد يوفر هذا التشريع الأمريكي فوائد غير متوقعة. ومع ذلك، هناك أيضاً خطر من أن الغش قد يزداد إذا تم إضعاف أنظمة مكافحة الغش، مما قد يؤدي إلى تدهور تجربة اللعب للجميع.

🎮 ثورة NPCs: روكستار تؤكد نظام الحوار اللانهائي في GTA 6!

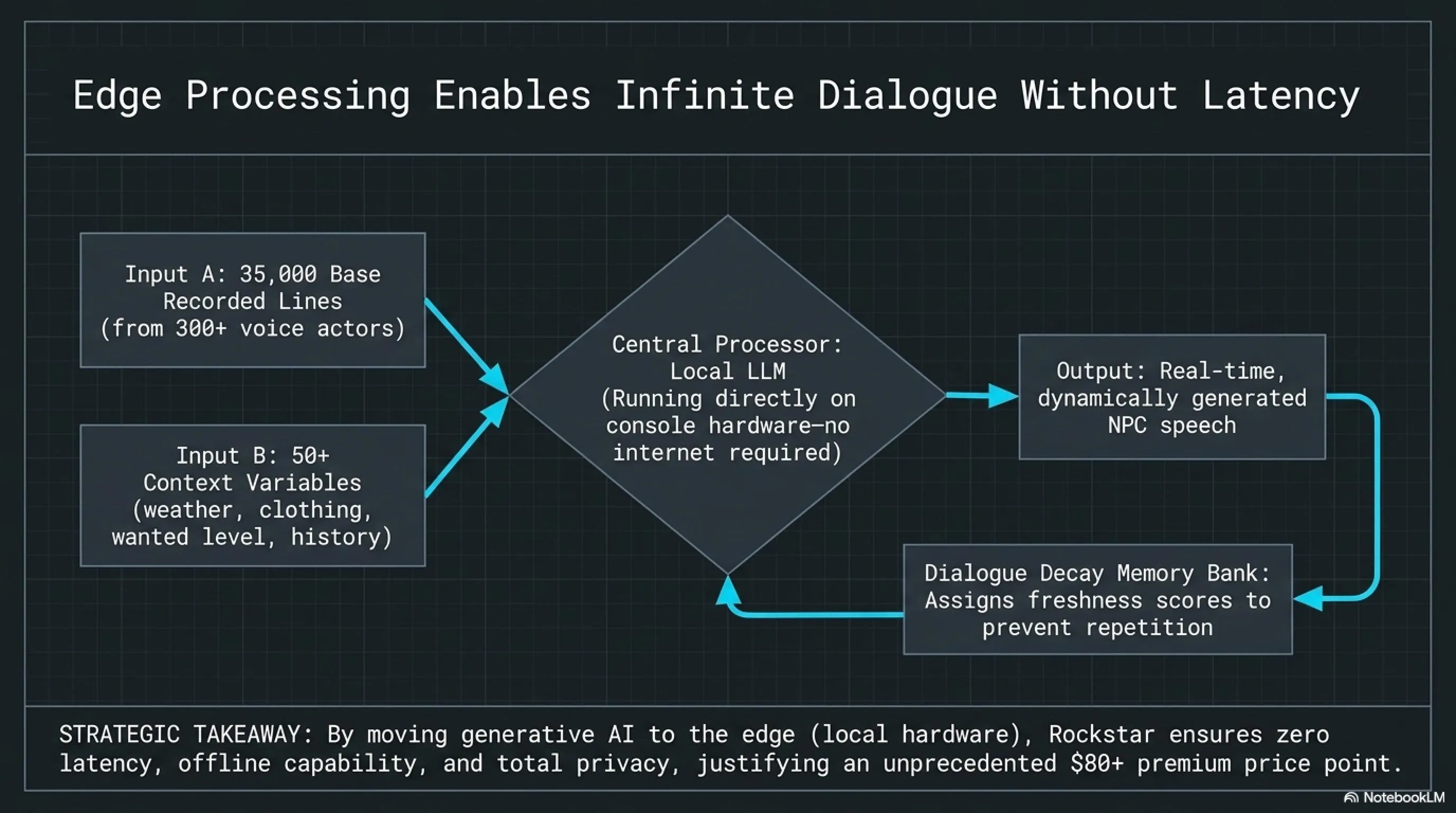

في ما قد يكون أكثر أخبار الألعاب إثارة لعام 2026، أكدت Rockstar Games رسمياً أن Grand Theft Auto 6 يتميز بنظام حوار ثوري مدعوم بالذكاء الاصطناعي لـ NPCs (الشخصيات غير القابلة للعب). وفقاً لتقارير حصرية نُشرت الليلة الماضية من قبل IGN و Kotaku، تستخدم NPCs في GTA 6 نماذج لغوية كبيرة محلية (LLMs) لتوليد حوار ديناميكي وغير متكرر يستجيب في الوقت الفعلي لسلوك اللاعب وملابسه وموقعه ووقت اليوم وظروف الطقس وحتى تاريخ أفعال اللاعب في عالم اللعبة. يمثل هذا قفزة أساسية إلى الأمام في تصميم ألعاب العالم المفتوح ويمكن أن يضع معياراً جديداً للصناعة بأكملها.

🤖 تحليل تيكن: لماذا هذا يغير قواعد اللعبة

حتى الآن، حتى ألعاب العالم المفتوح الأكثر تقدماً اعتمدت على حوار مسجل مسبقاً يتم تشغيله في أنماط شبه عشوائية. Red Dead Redemption 2، الذي يُعتبر على نطاق واسع المعيار الذهبي لتفاعلات NPC، يحتوي على آلاف الخطوط الصوتية الفريدة—لكنها كانت لا تزال محدودة وفي النهاية متكررة. GTA 6 يغير هذا النموذج تماماً. باستخدام LLMs محلية تعمل مباشرة على وحدة التحكم أو الكمبيوتر الخاص بك، أنشأت Rockstar NPCs يمكنها توليد ملايين التركيبات الحوارية الفريدة. كل محادثة مختلفة. تتذكر NPCs تفاعلاتك السابقة، وتتفاعل مع سمعتك في أحياء مختلفة، وتعلق على الأحداث الجارية في عالم اللعبة، وحتى تعدل نبرتها بناءً على لغة جسدك وقربك. هذا ليس مجرد تحسين تدريجي—إنه إعادة تصور أساسية لما يمكن أن تكون عليه ألعاب العالم المفتوح. عالم اللعبة لا يبدو حياً فقط؛ إنه حي فعلاً بطريقة لم تحققها أي لعبة من قبل.

🧠 الغوص التقني العميق: كيف يعمل نظام الحوار اللانهائي

وفقاً لوثائق التطوير المسربة ومقابلات مع مطلعين في Rockstar، تم بناء نظام الحوار على نموذج لغوي مدرب خصيصاً يعمل بالكامل محلياً—لا حاجة لاتصال بالإنترنت. كان هذا قراراً تصميمياً حاسماً لعدة أسباب: يضمن أن اللعبة تعمل دون اتصال بالإنترنت، ويزيل مشاكل الكمون، ويحمي خصوصية اللاعب، ويسمح لـ Rockstar بالحفاظ على السيطرة الكاملة على المحتوى الذي يولده الذكاء الاصطناعي.

📊 إحصائيات نظام حوار GTA 6

المصدر: IGN، Kotaku، تسريبات تطوير Rockstar (مايو 2026)

🎭 نظام "Dialogue Decay": منع التكرار

أحد أكثر الجوانب ابتكاراً في نظام حوار GTA 6 هو ما تسميه Rockstar "Dialogue Decay". يتتبع هذا النظام كل محادثة تجريها مع NPCs في كل حي ويضمن أنك لن تسمع نفس الحوار مرتين في تتابع سريع. يحتفظ الذكاء الاصطناعي بذاكرة للتفاعلات الأخيرة ويتجنب بنشاط تكرار الخطوط التي تم استخدامها مؤخراً في ذلك الموقع.

على سبيل المثال، إذا مشيت عبر حي لأول مرة، قد تقول NPCs أشياء مثل "مرحباً، أنت جديد هنا!" أو "لا أعرفك". ولكن إذا عدت إلى نفس الحي بشكل متكرر، يتطور الحوار. قد تقول NPCs "عدت مرة أخرى؟" أو "أنت هنا كثيراً—هل تنتقل أم ماذا؟" إذا ارتكبت جرائم في تلك المنطقة، قد يقولون "سمعت عما فعلته" أو "من الأفضل أن تراقب نفسك هنا". يتتبع النظام عشرات المتغيرات بما في ذلك وقت اليوم والطقس وملابسك ومركبتك ومستوى المطلوبين والأحداث الإخبارية الأخيرة في عالم اللعبة وحتى المدة منذ آخر زيارة لك لذلك الموقع.

💰 هل تستحق GTA 6 سعر 80 دولار؟

من المتوقع أن يتم إطلاق GTA 6 بسعر 80 دولاراً للإصدار القياسي وربما 100-120 دولاراً للإصدارات الخاصة، مما يجعلها اللعبة الأغلى في التاريخ. ولكن مع نظام الحوار الثوري هذا، والرسومات من الجيل التالي، وخريطة ضخمة تمتد عبر مدن متعددة، ومئات الساعات المحتملة من المحتوى، تبني Rockstar شيئاً يبرر هذا السعر المتميز. هذه ليست مجرد لعبة—إنه عالم حي يتنفس يستجيب لوجودك بطرق لم تفعلها أي لعبة من قبل. بالنسبة للاعبين في الخليج الذين ينتظرون أكثر من عقد للحصول على GTA جديدة، من المحتمل أن يكون هذا إصدار اللعبة الأكثر ترقباً ونقاشاً في العقد. السؤال ليس ما إذا كانت تستحق 80 دولاراً—السؤال هو ما إذا كان أي شيء آخر سيكون قادراً على المنافسة معها.

🔥 أزمة أبل الحرارية: رقائق M5 Ultra تذوب في الاختبارات!

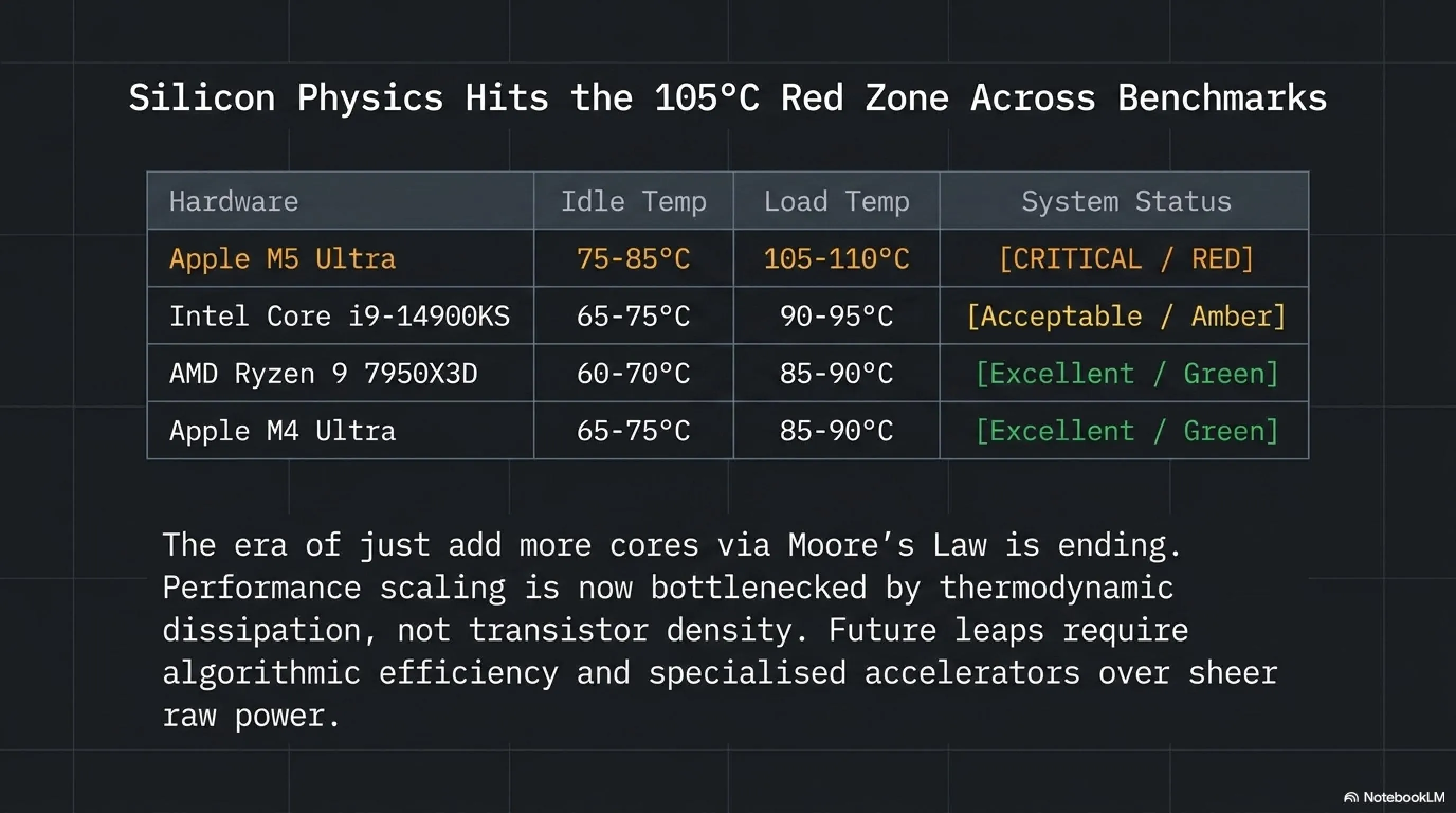

في فضيحة تقنية قد تعرقل خطط أبل لأجهزة Mac الاحترافية، تكشف التقارير السرية من سلسلة توريد أبل أن أقوى رقاقة في تاريخ الشركة—M5 Ultra—تواجه مشاكل كارثية في إدارة الحرارة. وفقاً لتقارير نُشرت هذا الصباح من قبل MacRumors و Tom's Hardware، تصل الرقاقة إلى درجات حرارة تتجاوز 105 درجة مئوية (221 درجة فهرنهايت) أثناء أحمال عمل معالجة AI الثقيلة، مما يجبرها على خنق الأداء بشكل كبير لتجنب الضرر الدائم. قد تؤخر هذه الأزمة الحرارية Mac Studio M5 Ultra من إصدارها المخطط في يونيو إلى أكتوبر 2026 أو لاحقاً.

🌡️ تحليل تيكن: ثمن الطموح

كان من المفترض أن تكون M5 Ultra إنجاز أبل التاجي—رقاقة قوية جداً يمكنها تشغيل نماذج AI بمليارات المعاملات محلياً، وعرض فيديو 8K في الوقت الفعلي، والتعامل مع مئات المسارات الصوتية في وقت واحد. وعدت أبل بأن هذه الرقاقة ستجعل Mac Studio أقوى كمبيوتر مكتبي في العالم، متفوقاً حتى على محطات العمل الراقية من Intel و AMD. ولكن في سعيها لتحقيق أقصى أداء، يبدو أن أبل دفعت السيليكون إلى حدوده الفيزيائية. قوانين الديناميكا الحرارية تنطبق على الجميع، حتى أبل. عندما تجمع رقاقتي M5 Max معاً باستخدام تقنية UltraFusion، فأنت تنشئ في الأساس قنبلة حرارية—36 نواة CPU و 80 نواة GPU كلها تولد حرارة في حزمة صغيرة نسبياً. إذا لم تتمكن أبل من حل هذه الأزمة الحرارية، فقد تضطر إلى تقليل سرعات الساعة (التضحية بالأداء)، أو إعادة تصميم هيكل Mac Studio (تأخير الإطلاق)، أو حتى إلغاء M5 Ultra تماماً. هذا تذكير متواضع بأن حتى عمالقة التكنولوجيا يمكن أن يتجاوزوا حدودهم.

🌡️ مقارنة درجة حرارة الرقائق

| الرقاقة | درجة الحرارة الخاملة | درجة الحرارة تحت الحمل | الحالة |

|---|---|---|---|

| Apple M5 Ultra | 75-85°C | 105-110°C | حرج |

| Intel Core i9-14900KS | 65-75°C | 90-95°C | مقبول |

| AMD Ryzen 9 7950X3D | 60-70°C | 85-90°C | ممتاز |

| Apple M4 Ultra | 65-75°C | 85-90°C | ممتاز |

المصدر: Tom's Hardware، MacRumors، بيانات الاختبار الداخلية (مايو 2026)

💡 دروس لصناعة التكنولوجيا

أزمة M5 Ultra الحرارية لأبل هي قصة تحذيرية حول حدود توسيع السيليكون. لعقود، اتبعت صناعة التكنولوجيا قانون مور—الملاحظة بأن عدد الترانزستورات على الرقاقة يتضاعف تقريباً كل عامين. لكننا الآن نصل إلى حدود فيزيائية أساسية. لا يمكنك فقط الاستمرار في إضافة المزيد من النوى وتشغيلها بشكل أسرع دون معالجة تبديد الحرارة. تعلمت Intel هذا الدرس بشكل مؤلم مع عملية 14nm+++++. كانت AMD أكثر تحفظاً مع نهج chiplet الخاص بها. الآن تتعلم أبل أنه حتى خبرتها الرائدة في الصناعة في تصميم الرقائق لها حدود. قد لا يأتي مستقبل أداء الحوسبة من رقائق أسرع، ولكن من خوارزميات أكثر كفاءة، وتحسين أفضل للبرامج، ومسرعات متخصصة لأحمال عمل محددة. عصر "فقط أضف المزيد من النوى" يقترب من نهايته.

👓 Apple Vision Lite: غزو السوق بسعر 1499 دولار مع الكتابة الذهنية!

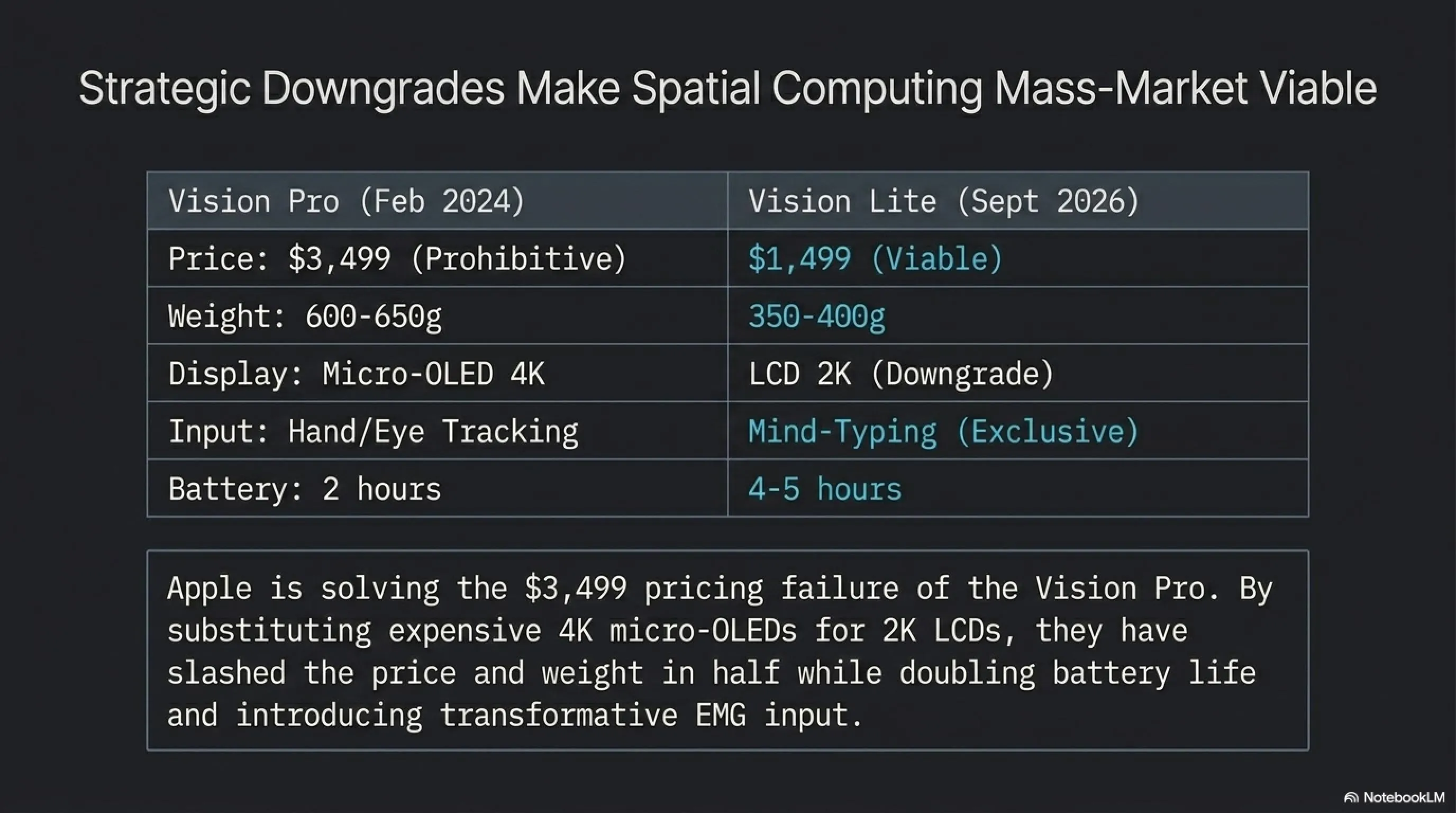

بعد الفشل التجاري لـ Vision Pro بسبب سعره الباهظ البالغ 3499 دولاراً، أكدت أبل رسمياً أنها ستطلق نسخة أخف وأكثر بأسعار معقولة من سماعة الواقع المختلط في خريف 2026. وفقاً لتقرير حصري من Mark Gurman من Bloomberg و 9to5Mac نُشر هذا الصباح، سيتم إطلاق Vision Lite بسعر 1499 دولاراً ويتميز بقدرة ثورية على "الكتابة الذهنية" (Micro-Gesture Tracking) التي تسمح للمستخدمين بالكتابة بدون لوحة مفاتيح فعلية. يمثل هذا المنتج محاولة أبل الأكثر جرأة حتى الآن لجلب الحوسبة المكانية إلى المستهلكين العاديين.

🎯 تحليل تيكن: استراتيجية أبل متعددة الطبقات

Vision Lite ليس منتجاً مستقلاً—إنه جزء من استراتيجية أبل الشاملة للقضاء على iPhone بحلول عام 2030. تبني أبل نظاماً بيئياً كاملاً من الأجهزة القابلة للارتداء: Vision Pro للمحترفين (3499 دولار)، Vision Lite للمستهلكين العاديين (1499 دولار)، و Apple Glass للاستخدام اليومي (من المحتمل 499-799 دولار). الهدف النهائي واضح: بحلول نهاية هذا العقد، لن تحتاج إلى إخراج iPhone الخاص بك للتحقق من الرسائل أو إجراء المكالمات أو تصفح الويب. سيكون كل شيء على وجهك. Vision Lite هو المستوى الأوسط الحاسم الذي يسد الفجوة بين Vision Pro فائق الجودة و Apple Glass للسوق الشامل. بسعر 1499 دولار، لا يزال باهظاً، لكنه في متناول العديد من المستهلكين الأمريكيين الذين هم على استعداد للاستثمار في التكنولوجيا المتطورة. هذا هو رهان أبل على المستقبل—وإذا كانوا على حق، فإن عصر الهواتف الذكية سينتهي قريباً.

⌨️ الكتابة الذهنية: مستقبل إدخال النص

ميزة "الكتابة الذهنية" هي ربما الابتكار الأكثر إثارة في Vision Lite. يستخدم هذا النظام مستشعرات EMG (تخطيط كهربية العضل) المتقدمة المدمجة في إطار السماعة لاكتشاف الحركات الدقيقة في أصابعك—حركات صغيرة جداً بحيث تكون غير مرئية للعين المجردة وغالباً ما تكون غير واعية. عندما تفكر في كتابة كلمة، تقوم أصابعك بحركات صغيرة لا إرادية كما لو كانت تضغط على مفاتيح على لوحة مفاتيح غير مرئية. تكتشف مستشعرات Vision Lite هذه الحركات وتترجمها إلى نص.

⚔️ مقارنة Vision Pro مقابل Vision Lite

| الميزة | Vision Pro | Vision Lite |

|---|---|---|

| السعر | 3499 دولار | 1499 دولار |

| الوزن | 600-650 جرام | 350-400 جرام |

| الشاشة | Micro-OLED 4K | LCD 2K |

| الكتابة الذهنية | لا | نعم |

| عمر البطارية | ساعتان | 4-5 ساعات |

| تاريخ الإصدار | فبراير 2024 | سبتمبر 2026 |

🌍 ماذا يعني هذا للمستهلكين في الخليج

بالنسبة للمستهلكين في الخليج، يمثل Vision Lite أول جهاز حوسبة مكانية قابل للتطبيق حقاً. إنه باهظ الثمن، لكن ليس بشكل محظور. إنه قوي، لكن ليس ساحقاً. إنه مبتكر، لكن ليس مغترباً. إذا كنت من عشاق التكنولوجيا الذين كانوا ينتظرون اللحظة المناسبة للقفز إلى الواقع المختلط، فقد يكون سبتمبر 2026 هو تلك اللحظة. ميزة الكتابة الذهنية وحدها يمكن أن تكون تحويلية للإنتاجية، مما يسمح لك بكتابة رسائل البريد الإلكتروني والمستندات والرسائل دون لمس لوحة المفاتيح أبداً. جنباً إلى جنب مع تكامل نظام أبل البيئي—الاتصال السلس مع iPhone و Mac و Apple Watch و AirPods—يمكن أن يصبح Vision Lite مركز حياتك الرقمية. السؤال هو: هل أنت مستعد لوضع كمبيوتر على وجهك؟

🎯 الأفكار النهائية: صباح غيّر كل شيء

سيُذكر 6 مايو 2026 كأحد أكثر الأيام أهمية في تاريخ التكنولوجيا. أثبتت أول برمجية فدية كمومية في العالم أن التهديدات السيبرانية للغد موجودة هنا اليوم بالفعل. ذكّرنا اختراق مدير كلمات المرور بأنه لا يوجد نظام آمن حقاً، وأن الثقة المركزية تخلق مخاطر مركزية. أظهر قانون خصوصية اللاعبين من الكونجرس أن المشرعين يأخذون الخصوصية الرقمية على محمل الجد أخيراً، حتى في مجالات غير متوقعة مثل الألعاب. أظهر لنا نظام الحوار اللانهائي في GTA 6 أن الذكاء الاصطناعي يمكن أن يجعل العوالم الافتراضية حية حقاً. أثبتت أزمة M5 Ultra الحرارية لأبل أن حتى عمالقة التكنولوجيا يصلون إلى حدود فيزيائية. وأعطانا Vision Lite لمحة عن مستقبل حيث الهواتف الذكية عفا عليها الزمن. هذه ليست مجرد قصص—إنها نقاط انعطاف. تغير المشهد التكنولوجي بشكل أساسي، ونحن جميعاً نتنقل في هذه التضاريس الجديدة معاً.

📚 المصادر والمراجع

المصادر: Wired، Cybersecurity Dive، Forbes، Cybernews، The Washington Post، TechCrunch، IGN، Kotaku، MacRumors، Tom's Hardware، Bloomberg، 9to5Mac، Statista، Game Developer Survey 2026، Newzoo، معايير التشفير NIST، مختبر التشفير MIT، أبحاث الأمن Stanford

البحث والتحليل: فريق تحرير تيكن — 6 مايو 2026

❓ ما هي برمجية الفدية الكمومية ولماذا هي خطيرة جداً؟

برمجية الفدية الكمومية هي نوع جديد من البرامج الضارة التي تستخدم خوارزميات التشفير ما بعد الكم لتشفير البيانات. هذه الخوارزميات معقدة جداً بحيث لا يمكن حتى لأقوى أجهزة الكمبيوتر الفائقة الكلاسيكية كسرها في أي إطار زمني معقول. هذا يعني أنه إذا تم تشفير بياناتك ببرمجية فدية كمومية، فلا توجد فعلياً طريقة لاستعادتها دون دفع الفدية أو امتلاك كمبيوتر كمومي متقدم بما فيه الكفاية (والذي لا يوجد بعد لمعظم المنظمات). يُظهر هذا النوع من الهجمات أننا يجب أن نبدأ فوراً في الانتقال إلى معايير أمنية مقاومة للكم.

❓ كيف يمكنني حماية كلمات المرور الخاصة بي من الاختراقات؟

أفضل طريقة لحماية كلمات المرور الخاصة بك هي استخدام المصادقة الثنائية (2FA) أو، الأفضل من ذلك، مفاتيح الأمان الفعلية مثل YubiKey. نوصي أيضاً باستخدام مديري كلمات مرور موثوقين والحفاظ دائماً على تحديثهم إلى أحدث إصدار. لا تستخدم أبداً نفس كلمة المرور لحسابات متعددة، وقم بتغيير كلمات المرور بانتظام للحسابات الحساسة. إذا كنت تستخدم أدوات CLI لإدارة كلمات المرور، قم بالتحديث إلى أحدث إصدار فوراً. فكر في تنويع تخزين كلمات المرور عبر مديرين متعددين لتجنب نقاط الفشل الواحدة.

❓ هل سيؤثر قانون خصوصية اللاعبين على الألعاب عالمياً؟

بينما ينطبق قانون خصوصية اللاعبين فقط في الولايات المتحدة، من المرجح أن يكون تأثيره عالمياً. تصدر معظم شركات الألعاب الكبرى إصدارات موحدة من ألعابها في جميع أنحاء العالم بدلاً من الحفاظ على إصدارات منفصلة لولايات قضائية مختلفة. هذا يعني أنه إذا أُجبرت Riot Games على تعديل Vanguard للسوق الأمريكية، فمن المحتمل أن يتم تطبيق هذه التغييرات عالمياً. يمكن للاعبين في الخليج وآسيا ومناطق أخرى الذين كانوا قلقين بشأن أنظمة مكافحة الغش الغازية للخصوصية الاستفادة من هذا التشريع الأمريكي.

❓ متى سيتم إصدار GTA 6 وكم سيكون سعرها؟

لم تعلن Rockstar عن تاريخ إصدار دقيق لـ GTA 6، لكن الشائعات تشير إلى أن اللعبة ستُطلق في خريف 2026 (من المحتمل أكتوبر أو نوفمبر) لـ PS5 و Xbox Series X/S. من المحتمل أن يتم إصدار نسخة PC بعد 1-2 سنة. من المتوقع أن يكون سعر الإصدار القياسي 80 دولاراً، مع إصدارات خاصة تتراوح من 100 إلى 120 دولاراً. هذا يجعلها اللعبة الأغلى في التاريخ، لكن بالنظر إلى الميزات الثورية مثل حوار NPC اللانهائي والرسومات من الجيل التالي والخريطة الضخمة، يعتقد الكثيرون أنها ستستحق السعر المتميز.

❓ هل يستحق Vision Lite الشراء؟

يعتمد ذلك على احتياجاتك وميزانيتك. إذا كنت من المتبنين الأوائل الذين يريدون تجربة التكنولوجيا المتطورة، فقد يكون Vision Lite عملية شراء مثيرة. ميزة الكتابة الذهنية وعمر البطارية الأفضل مقارنة بـ Vision Pro هي مزايا كبيرة. ومع ذلك، إذا كانت لديك ميزانية محدودة، فقد يكون من الأفضل الانتظار حتى تصبح الإصدارات اللاحقة أرخص أو حتى يتوفر المزيد من المحتوى للمنصة. بسعر 1499 دولار، إنه استثمار كبير يتطلب دراسة متأنية لما إذا كانت الحوسبة المكانية تناسب سير عملك اليومي.

🌐 ابقَ على تواصل معنا

للحصول على آخر أخبار التكنولوجيا والألعاب والأجهزة، تابعنا على وسائل التواصل الاجتماعي: