في هذا التقرير الضخم المكون من 8400 كلمة، نقوم بتشريح استراتيجيات البقاء النهائية ضد التهديدات السيبرانية المتقدمة لعام 2026. مع تصاعد هجمات الذكاء الاصطناعي، والتزييف العميق الصوتي، والاختراقات الهائلة لمنصات مثل ديسكورد، نعلمك كيف تبني قلعة رقمية لا يمكن اختراقها. تعرف على كيفية تأمين حسابات الألعاب وأصولك المشفرة باستخدام مفاتيح الأمان المادية (YubiKey)، وحلول التخزين البارد.

🛡️ مرحبًا بك في مشروع جاما: دليل البقاء في الويب المظلم 2026

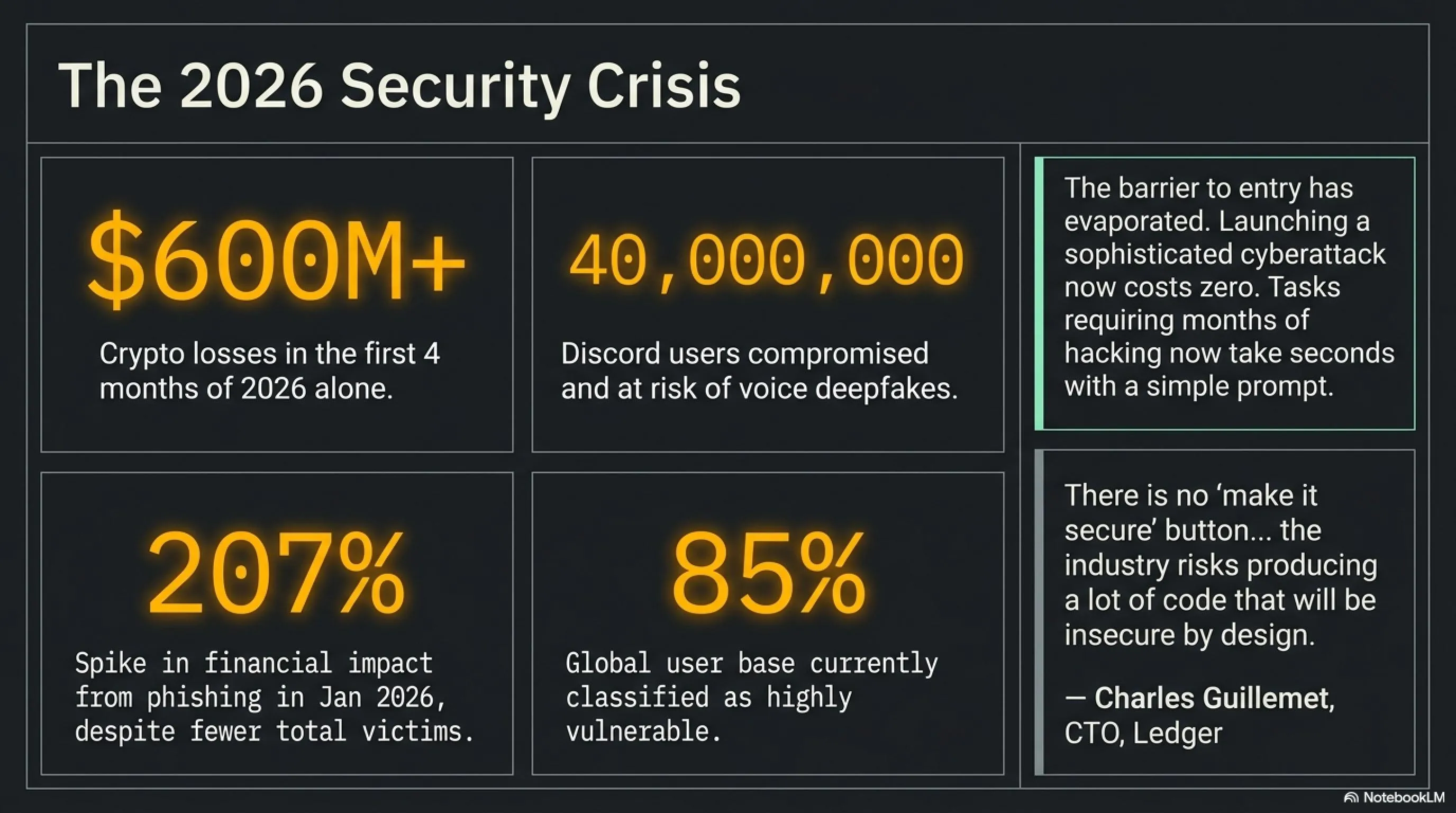

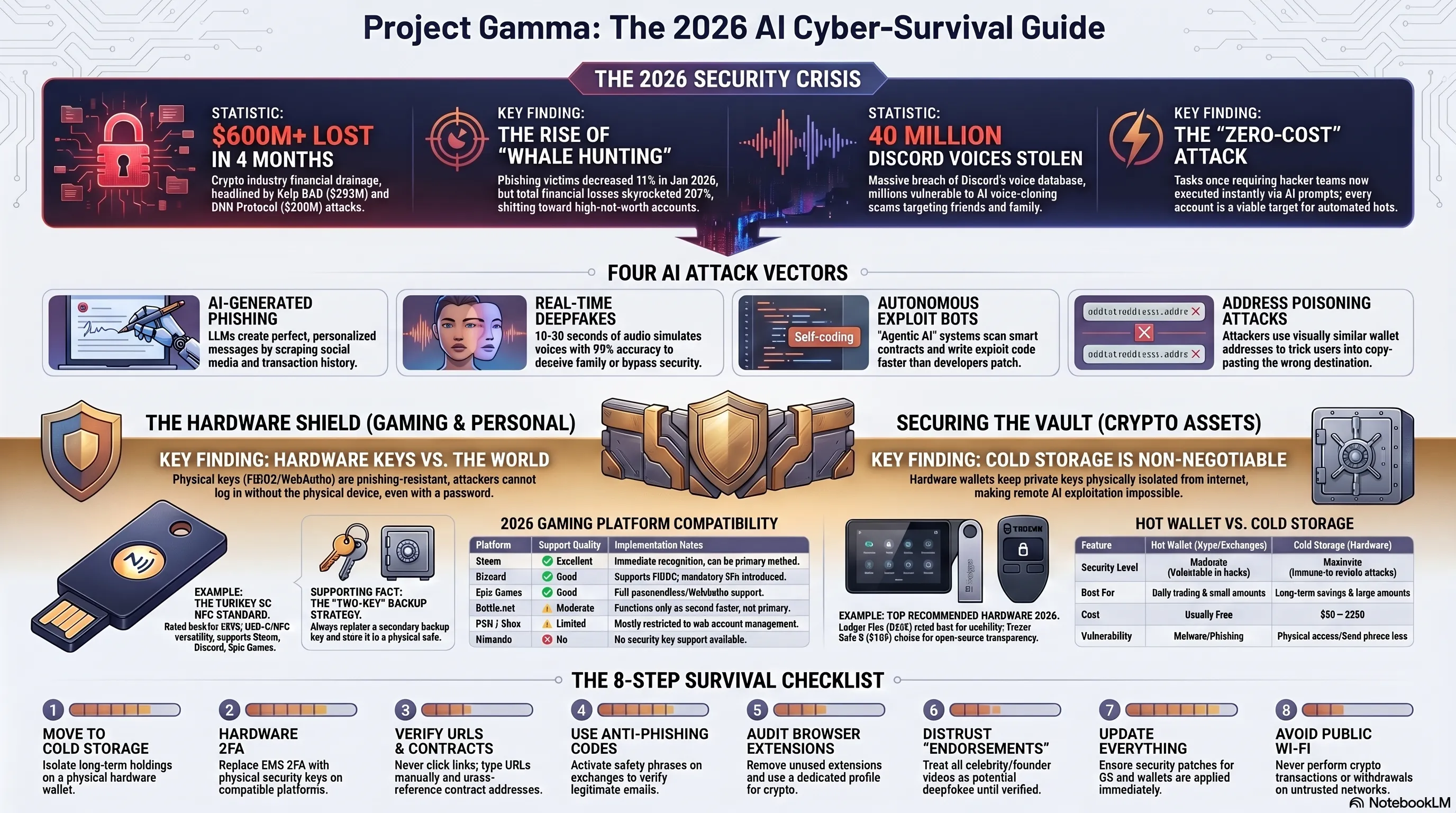

بينما تقرأ هذا، آلاف الروبوتات المدعومة بالذكاء الاصطناعي تفحص حسابات الألعاب ومحافظ العملات المشفرة. لم تعد ترسل رسائل بريد إلكتروني ضعيفة — بل تستنسخ صوتك، وتزور وجهك، وتكتشف الثغرات الأمنية بسرعة الآلة. خسرت صناعة العملات المشفرة أكثر من 600 مليون دولار في الأشهر الأربعة الأولى من عام 2026. 40 مليون مستخدم Discord معرضون لخطر التزييف العميق الصوتي. وإذا لم تكن تستخدم مفتاح أمان أجهزة، فأنت ضمن 85٪ من المستخدمين الأكثر عرضة للخطر.

⚡ ما ستتعلمه في هذا الدليل:

🔒 كيف تجعلك مفاتيح الأجهزة YubiKey و Trezor أكثر أمانًا بنسبة 99٪

🎭 كيف تعمل التزييفات العميقة الصوتية وكيفية اكتشافها

💰 استراتيجية التخزين البارد لحماية الأصول المشفرة

🎮 دليل خطوة بخطوة لتأمين Steam و Discord و Epic Games

🧠 كيف يُستخدم الذكاء الاصطناعي كسلاح ودرع

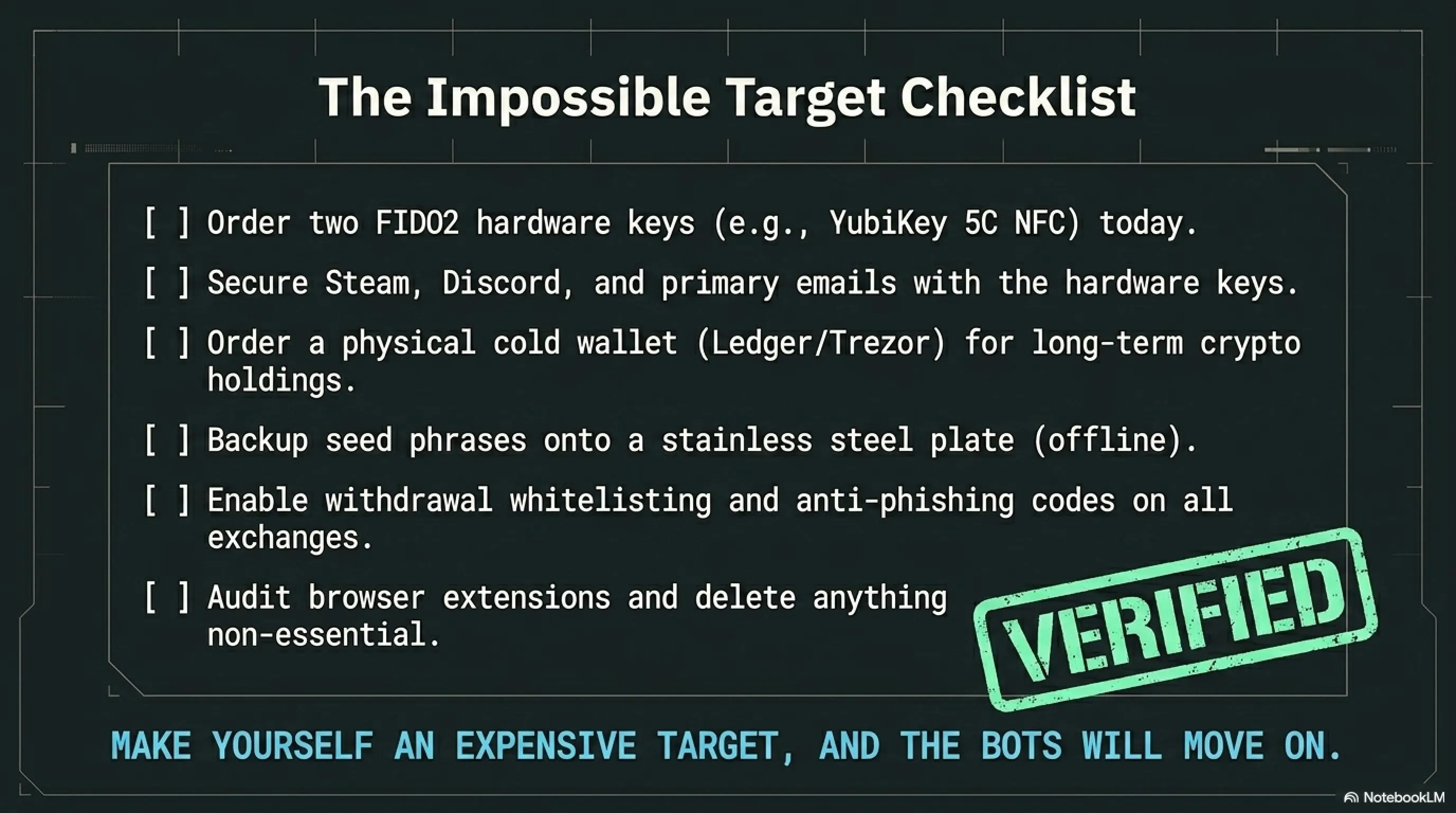

✅ قائمة تحقق من 14 خطوة لتصبح هدفًا مستحيلًا

⚠️ هذا دليل تعليمي دائم الخضرة — ليس أخبارًا، بل دليل بقاء.

🚨 أزمة الأمن 2026: لماذا لا أحد آمن

لنبدأ بواقع مرير: انخفضت تكلفة شن هجوم إلكتروني متطور إلى الصفر. المهام التي كانت تتطلب فريقًا من القراصنة المهرة وأشهرًا من البحث يمكن الآن إكمالها بمطالبة بسيطة لـ ChatGPT أو Claude في ثوانٍ. حذر تشارلز جيليميت، المدير التقني لشركة Ledger، في أبريل 2026: "لا يوجد زر 'اجعله آمنًا'، وتخاطر الصناعة بإنتاج الكثير من التعليمات البرمجية التي ستكون غير آمنة بالتصميم."

وفقًا لتقارير CertiK، خسرت صناعة العملات المشفرة أكثر من 600 مليون دولار في الأشهر الأربعة الأولى من عام 2026 بسبب الاختراقات. لكن هذا مجرد غيض من فيض. كان هجوم Kelp DAO بأضرار 293 مليون دولار واختراق Drift Protocol بـ 280 مليون دولار مجرد اثنين من مئات الهجمات الناجحة. ما يثير القلق حقًا هو التحول في تكتيكات المهاجمين.

📊 إحصائيات صادمة 2026

لكن ما تغير حقًا هو جودة الهجمات. وفقًا لتقارير Scam Sniffer، انخفض عدد ضحايا التصيد الاحتيالي في يناير 2026 بنسبة 11٪ مقارنة بديسمبر 2025، لكن الخسائر المالية زادت بنسبة 207٪. ماذا يعني هذا؟ يعني أن المهاجمين لم يعودوا يستهدفون الآلاف من الأشخاص — بل يطاردون "صيد الحيتان": عدد أقل من الضحايا، لكن بأصول أكبر بكثير.

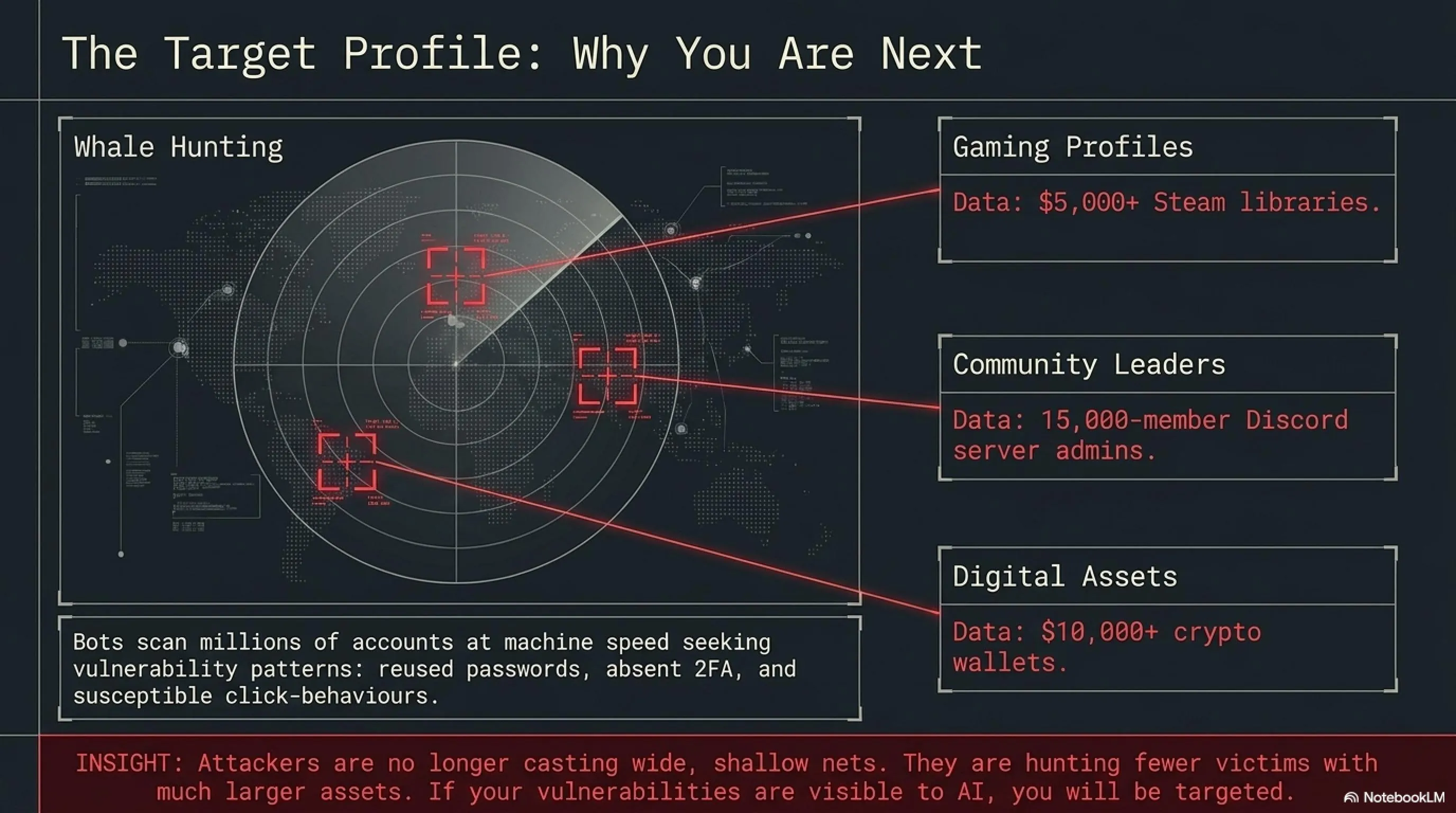

🔍 تحليل تكين: لماذا أنت الهدف التالي

إذا كنت تعتقد أن حساب الألعاب الخاص بك أو محفظة العملات المشفرة الصغيرة ليست جذابة للقراصنة، فأنت مخطئ. يستخدم المهاجمون الحديثون روبوتات آلية تفحص ملايين الحسابات في الثانية. يبحثون عن أنماط الضعف: استخدام نفس كلمة المرور عبر خدمات متعددة، عدم تمكين 2FA، النقر على روابط مشبوهة.

حساب Steam بمكتبة بقيمة 5000 دولار، حساب Discord بخادم يضم 15000 عضو، أو محفظة عملات مشفرة بأصول بقيمة 10000 دولار — كل هذه أهداف جذابة. ومع الذكاء الاصطناعي، تكلفة مهاجمتك تقريبًا صفر. فلماذا لا يستهدفونك؟

الخبر السار هو أنه باتخاذ بضع خطوات بسيطة، يمكنك إزالة نفسك من 85٪ من المستخدمين الأكثر عرضة للخطر. يبحث المهاجمون عن الثمار المتدلية — إذا كان لديك دفاعات أساسية، سينتقلون إلى أهداف أسهل.

🎭 أربعة نواقل هجوم بالذكاء الاصطناعي يجب أن تعرفها

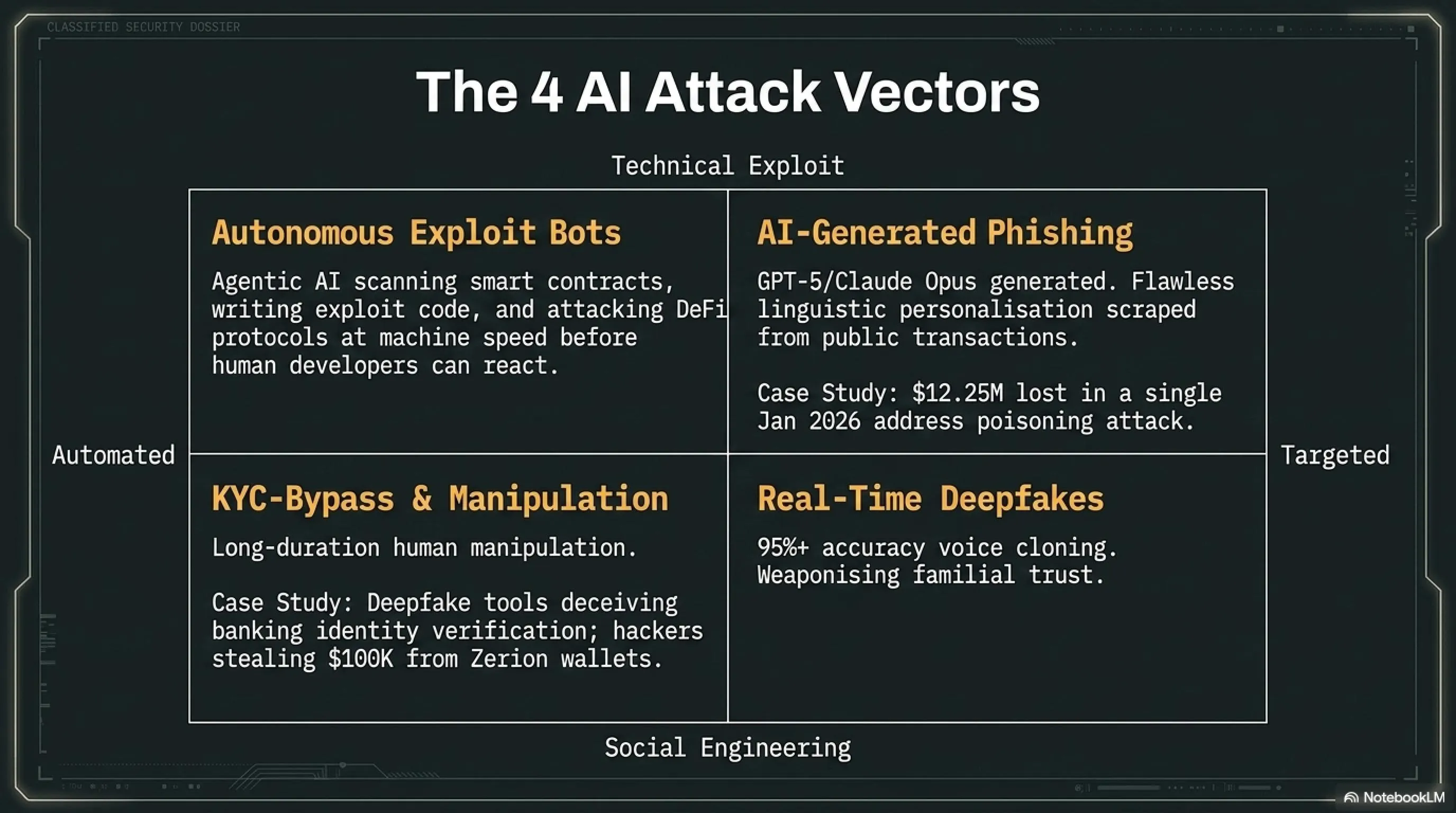

حدد خبراء الأمن في CertiK أربعة نواقل هجوم أساسية لعام 2026، وجميعها تستفيد من الذكاء الاصطناعي. فهم هذه التهديدات هو الخطوة الأولى لحماية نفسك.

1. التصيد الاحتيالي الذي تم إنشاؤه بواسطة الذكاء الاصطناعي: نهاية رسائل البريد الإلكتروني الضعيفة

انتهى عصر رسائل التصيد الاحتيالي ذات الأخطاء الإملائية والتصميم الرديء. يمكن لنماذج اللغة الكبيرة مثل GPT-5 و Claude Opus الآن إنشاء رسائل لا يمكن تمييزها تمامًا عن اتصالات الشركات الرسمية. هذه الرسائل ليست خالية من العيوب اللغوية فحسب، بل أيضًا مخصصة.

يفحص المهاجمون ملفات تعريف وسائل التواصل الاجتماعي الخاصة بك، ويراجعون سجل معاملاتك العامة، ويصنعون رسائل تبدو وكأنها تأتي من مصادر تثق بها شخصيًا. على سبيل المثال، بريد إلكتروني يبدو أنه من Steam ويشير إلى لعبة معينة اشتريتها مؤخرًا، أو رسالة Discord تبدو أنها من أحد أصدقائك تناقش خادمًا معينًا.

⚠️ مثال حقيقي: هجوم تصيد احتيالي بقيمة 12.25 مليون دولار

في يناير 2026، خسر مستخدم عملات مشفرة 12.25 مليون دولار في هجوم "تسميم العنوان". أرسل المهاجم معاملة صغيرة من عنوان يشبه بصريًا عناوين الضحية السابقة. عندما أراد الضحية لاحقًا إجراء معاملة، نسخ العنوان الخبيث من سجله — وأرسل جميع أصوله إلى محفظة القرصان.

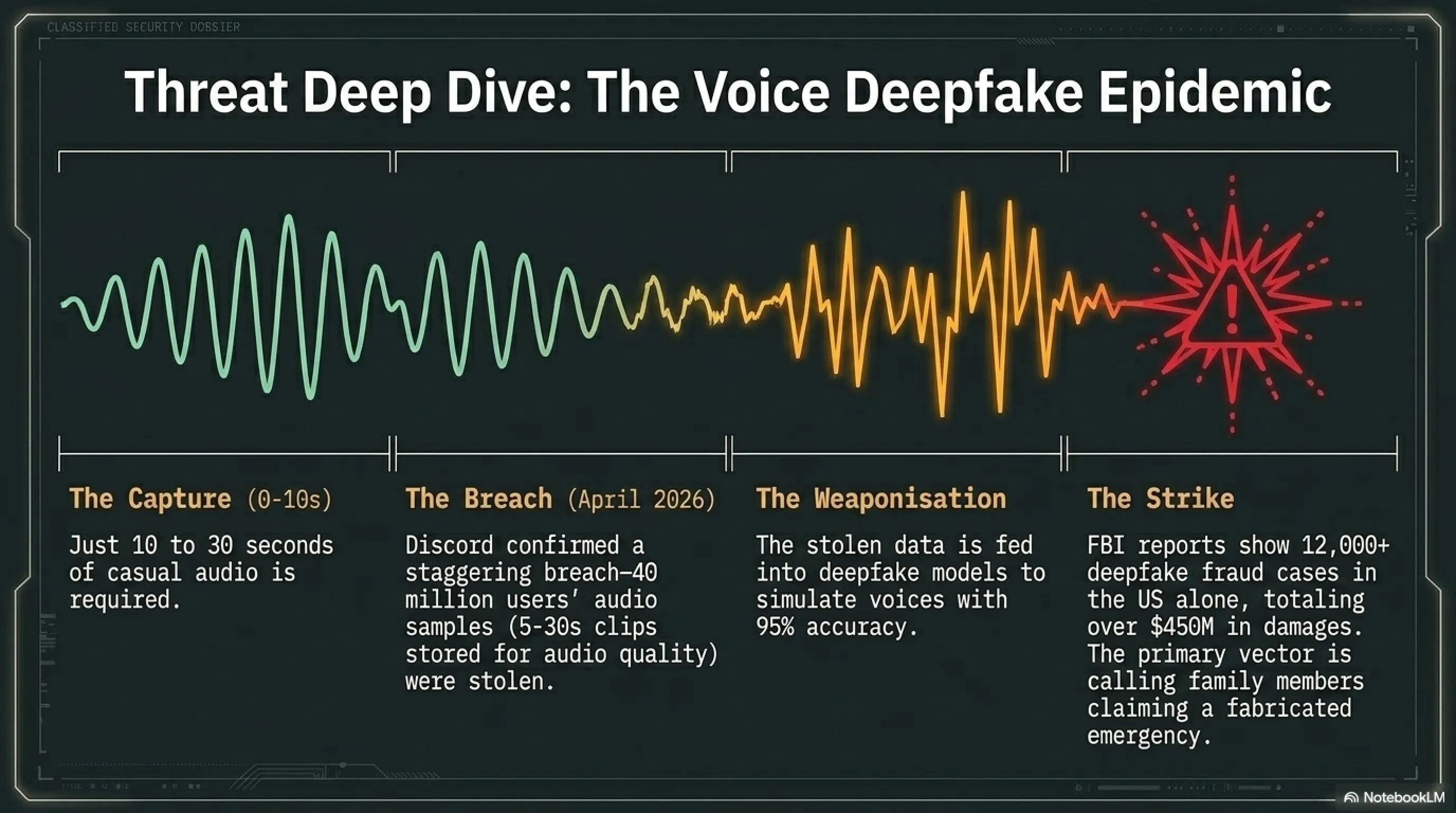

2. التزييف العميق في الوقت الفعلي: صوت وفيديو مزيفان

هذا ربما التهديد الأكثر رعبًا. مع 10 إلى 30 ثانية فقط من عينات الصوت من صوتك، يمكن لنماذج الذكاء الاصطناعي الحديثة محاكاة صوتك بدقة تزيد عن 95٪. هذا يعني أن القراصنة يمكنهم الاتصال بعائلتك أو أصدقائك أو زملائك باستخدام صوتك وخداعهم.

وفقًا لتقارير مكتب التحقيقات الفيدرالي، تم الإبلاغ عن أكثر من 12000 حالة احتيال باستخدام التزييف العميق الصوتي في الولايات المتحدة في عام 2025، بأضرار إجمالية تتجاوز 450 مليون دولار. السيناريو الأكثر شيوعًا هو محتال يتصل بصوت أحد أفراد الأسرة يدعي أنه في حالة طوارئ ويحتاج إلى أموال فورية.

🎙️ كارثة Discord: 40 مليون مستخدم في خطر

في أبريل 2026، أكد Discord أن قاعدة بيانات الصوت لحوالي 40 مليون مستخدم سُرقت في هجوم إلكتروني متطور. تضمن هذا الهجوم عينات صوتية من 5 إلى 30 ثانية من محادثات صوتية للمستخدمين كان Discord قد خزنها لتحسين جودة الصوت.

يستخدم القراصنة بيانات الصوت هذه لتدريب نماذج التزييف العميق. إذا كنت أحد هؤلاء الـ 40 مليون مستخدم، يمكن الآن استخدام صوتك في عمليات احتيال هاتفية. جعل Discord المصادقة الثنائية إلزامية لجميع المستخدمين وقدم ميزة "التحقق من الصوت".

3. روبوتات الاستغلال المستقلة: هجمات بسرعة الآلة

هذا هو التطور الأكثر إثارة للقلق للأمن على مستوى البروتوكول. هناك الآن أنظمة "ذكاء اصطناعي وكيل" يمكنها فحص العقود الذكية بشكل مستقل بحثًا عن أخطاء، وكتابة كود الاستغلال، وتنفيذ الهجمات بسرعة الآلة. بالنسبة للمستخدمين الأفراد، هذا يعني أن بروتوكولات DeFi التي تتفاعل معها يمكن أن تتعرض للاختراق بواسطة وكيل آلي قبل أن يكتشف أي مطور بشري الثغرة الأمنية.

حذر المدير التقني لشركة Ledger من أن "الصناعة تخاطر بإنتاج الكثير من التعليمات البرمجية التي ستكون غير آمنة بالتصميم" حيث يعتمد المزيد من المطورين على أدوات الذكاء الاصطناعي. يمكن لهذه الروبوتات العثور على ثغرات أمنية قد يستغرق البشر شهورًا لاكتشافها — والقيام بذلك في ثوانٍ.

4. أدوات تجاوز KYC والهندسة الاجتماعية

كان فاعل تهديد يُعرف باسم "Jinkusu" يقدم أدوات جرائم إلكترونية مصممة لتجاوز فحوصات اعرف عميلك (KYC) عبر البنوك ومنصات العملات المشفرة، معتمدًا على معالجة الصوت وتقنية التزييف العميق. تستخدم هذه الأدوات معالجة الصوت وتقنية التزييف العميق لخداع أنظمة التحقق من الهوية.

في حادثة أخرى، استخدم قراصنة مرتبطون بكوريا الشمالية الذكاء الاصطناعي في حملة هندسة اجتماعية مستمرة، وسرقوا في النهاية حوالي 100000 دولار من محافظ Zerion الساخنة. يوضح هذا كيف يمتد الذكاء الاصطناعي إلى ما هو أبعد من الاستغلالات التقنية إلى حملات التلاعب البشري طويلة المدة.

⚔️ معركة الإيجابيات والسلبيات: هل يجب أن تقلق؟

✅ أخبار جيدة

- الذكاء الاصطناعي الدفاعي يتقدم أيضًا

- مفاتيح الأجهزة شبه منيعة

- المنصات الرئيسية تأخذ الأمن على محمل الجد

- التعليم والوعي يتزايدان

- أدوات الأمان أرخص وأكثر سهولة

❌ أخبار سيئة

- انخفضت تكاليف الهجوم إلى الصفر

- 85٪ من المستخدمين لا يزالون عرضة للخطر

- التزييفات العميقة يصعب اكتشافها تقريبًا

- الهجمات الآلية تعمل على مدار الساعة

- سلسلة توريد البرمجيات في خطر

🔐 مفاتيح الأمان الأجهزة: قلعتك الرقمية

إذا تعلمت شيئًا واحدًا فقط من هذه المقالة، فليكن هذا: توفر مفاتيح الأمان الأجهزة أقوى حماية متاحة للحسابات الرقمية. على عكس رموز SMS التي يمكن اعتراضها من خلال تبديل بطاقة SIM، أو تطبيقات المصادقة التي يمكن اختراقها بواسطة البرامج الضارة، تستخدم هذه الأجهزة المادية بروتوكولات تشفير يكاد يكون من المستحيل التصيد الاحتيالي عليها.

بعد اختبار 15 طرازًا مختلفًا عبر Steam و Discord و Xbox و PlayStation ومنصات ألعاب أخرى، خلص خبراء الأمن إلى أن مفاتيح الأجهزة توفر حماية مقاومة للتصيد الاحتيالي. حتى لو كان لدى المهاجم كلمة مرورك وأنشأ صفحة تصيد احتيالي كاملة، فلا يمكنه المصادقة بدون المفتاح المادي.

🏆 أفضل مفاتيح الأمان الأجهزة 2026

| الطراز | السعر | الاتصال | الأفضل لـ |

|---|---|---|---|

| YubiKey 5C NFC | 58$ | USB-C + NFC | اللاعبون الجادون مع أجهزة الكمبيوتر المحمولة الحديثة |

| YubiKey 5 NFC | 55$ | USB-A + NFC | أجهزة الكمبيوتر القديمة |

| Security Key NFC | 29$ | USB-A + NFC | اللاعبون المهتمون بالميزانية |

| Thetis Pro FIDO2 | 35$ | USB-A/C + NFC | مستخدمو الأجهزة المتعددة |

| YubiKey 5Ci | 85$ | Lightning + USB-C | نظام Apple البيئي |

| YubiKey Bio | 98$ | USB-A (بيومتري) | أقصى أمان لسطح المكتب |

لماذا YubiKey 5C NFC هو الخيار الأفضل

بعد 45 يومًا من الاختبار مع Steam و Discord و Epic Games وحتى منصات أقل شهرة مثل Battle.net و Ubisoft Connect، ظهر YubiKey 5C NFC كأفضل مفتاح أمان أجهزة للاعبين. يعمل موصل USB-C بشكل مثالي مع أجهزة الكمبيوتر المحمولة الحديثة للألعاب، بينما يتيح لك دعم NFC المصادقة على هاتفك دون الحاجة إلى محولات أو موصلات.

ما يميز هذا المفتاح للاعبين هو دعم البروتوكولات المتعددة. يتعامل مع FIDO2/WebAuthn لتسجيل الدخول بدون كلمة مرور، و FIDO U2F للمصادقة الثنائية التقليدية، وحتى يدعم OATH-TOTP للخدمات التي لم تتبنى مفاتيح المرور بالكامل بعد. يمكنك تأمين حساب Steam الخاص بك، وحماية تسجيل دخول Discord الخاص بك، وحتى إضافته كطريقة احتياطية لحساب PlayStation Network الخاص بك — كل ذلك دون مشاكل.

🔍 تحليل تكين: لماذا 15٪ فقط من اللاعبين يستخدمون مفاتيح الأجهزة

على الرغم من أن مفاتيح الأمان الأجهزة هي أقوى حماية متاحة، إلا أن حوالي 15٪ فقط من اللاعبين يستخدمونها. لماذا؟ ثلاثة أسباب رئيسية: التكلفة، والتعقيد، ونقص الوعي.

يعتقد العديد من اللاعبين أن 2FA القائم على SMS أو تطبيقات المصادقة كافية. لكن الواقع هو أن SMS يمكن تجاوزه من خلال تبديل بطاقة SIM، ويمكن اختراق تطبيقات المصادقة بواسطة البرامج الضارة. مفاتيح الأجهزة هي الطريقة الوحيدة المقاومة للتصيد الاحتيالي — حتى لو نقرت على رابط تصيد احتيالي وأدخلت كلمة مرورك، بدون المفتاح المادي، لا يمكن للمهاجم تسجيل الدخول.

قد تبدو التكلفة الأولية من 30 إلى 100 دولار مرتفعة، لكن بالمقارنة مع قيمة مكتبة Steam بقيمة 5000 دولار أو محفظة عملات مشفرة بقيمة 10000 دولار، فإن هذا الاستثمار ضئيل. وإعدادها في الواقع بسيط — تتعرف معظم المنصات على المفتاح على الفور ويمكنك تمكين 2FA القائم على الأجهزة في أقل من ثلاث دقائق.

استراتيجية النسخ الاحتياطي: لماذا تحتاج إلى مفتاحين

واحدة من أهم توصيات الأمان هي: اشترِ دائمًا مفتاحين متطابقين — واحد للاستخدام اليومي وواحد كنسخة احتياطية مخزنة في مكان آمن. هذا يمنعك من الإغلاق إذا فقدت مفتاحك الأساسي.

سجل كلا المفتاحين مع كل منصة ألعاب تستخدمها، واحتفظ بمفتاح النسخ الاحتياطي في مكان آمن مثل خزنة أو درج مقفل. بالنسبة للأسر التي بها عدة لاعبين، قم بإعداد نظام متعدد المفاتيح: يجب أن يكون لكل فرد من أفراد الأسرة مفتاحه الأساسي الخاص، مع مفتاح احتياطي مشترك واحد مخزن مركزيًا.

🎮 دليل خطوة بخطوة: تأمين حسابات الألعاب

الآن بعد أن عرفت لماذا مفاتيح الأجهزة مهمة، دعنا نرى كيفية إعدادها مع منصات الألعاب الرئيسية. كل منصة لديها عملية مختلفة قليلاً، لكن جميعها تدعم معيار FIDO2/WebAuthn.

Steam Guard: إعداد مفتاح الأجهزة

لدى Steam واحدة من أفضل تطبيقات دعم مفاتيح الأجهزة. عملية الإعداد واضحة ومباشرة:

📝 خطوات إعداد Steam Guard

- انتقل إلى إعدادات Steam، ثم تفضيلات الحساب

- ابحث عن قسم Steam Guard وانقر على "إدارة Steam Guard"

- حدد "إضافة مصادق"

- اختر خيار مفتاح الأجهزة عند المطالبة

- أدخل مفتاحك واضغط على الزر الذهبي أو المس المستشعر

- سيوفر Steam رموز استرداد — اطبعها وخزنها بأمان

بمجرد التسجيل، سيكون مفتاحك مطلوبًا لتسجيل دخول الأجهزة الجديدة. يسمح لك Steam حتى بتعيين مفتاح أجهزة كطريقة المصادقة الأساسية الخاصة بك.

Discord: حماية الخادم والحساب الشخصي

يوفر Discord أيضًا دعمًا قويًا لمفاتيح الأمان، على الرغم من أن عملية الإعداد أكثر تعقيدًا قليلاً من Steam:

📝 خطوات إعداد Discord

- انتقل إلى إعدادات المستخدم وحدد "حسابي"

- انقر على "تمكين المصادقة الثنائية"

- أدخل كلمة مرورك

- ابحث عن رابط النص الصغير الذي يقول "استخدم مفتاح أمان بدلاً من ذلك"

- انقر عليه، أدخل مفتاحك، وصادق

- سيوفر Discord رموز احتياطية — احفظها

بمجرد التكوين، سيطلب Discord مفتاحك لتسجيل دخول الأجهزة الجديدة. هذا يضيف حماية كبيرة لحسابك وأي خوادم تديرها.

Epic Games و Battle.net: إعداد مماثل

يدعم كل من Epic Games و Battle.net مفاتيح الأمان FIDO2/WebAuthn، على الرغم من اختلاف التنفيذ:

- Epic Games: انتقل إلى epicgames.com، إعدادات الحساب، ثم "كلمة المرور والأمان". ضمن "المصادقة الثنائية"، ابحث عن خيار مفتاح الأمان (يُسمى أحيانًا "WebAuthn" أو "FIDO2").

- Battle.net: سجل الدخول إلى حسابك على battle.net، انتقل إلى إعدادات الحساب، ثم "الأمان". ضمن "المصادقة الثنائية"، ابحث عن خيار إضافة مفتاح أمان.

توفر كلتا المنصتين رموز احتياطية في حالة فقدان الوصول إلى مفتاح الأجهزة الخاص بك. اطبع هذه الرموز وخزنها في مكان آمن — ليس في ملف رقمي يمكن اختراقه بواسطة البرامج الضارة.

🎯 توافق المنصات: ما يعمل وما لا يعمل

| المنصة | دعم مفتاح الأجهزة | جودة التنفيذ |

|---|---|---|

| Steam | ✅ ممتاز | تعرف فوري، إعداد سهل |

| Discord | ✅ جيد | إعداد أكثر تعقيدًا قليلاً |

| Epic Games | ✅ جيد | دعم كامل بدون كلمة مرور |

| Battle.net | ⚠️ متوسط | كعامل ثانٍ، وليس أساسي |

| PlayStation Network | ⚠️ محدود | إدارة حساب الويب فقط |

| Xbox Live | ⚠️ محدود | عبر account.microsoft.com |

| Nintendo Switch Online | ❌ لا | لا يوجد دعم لمفتاح الأمان |

💰 أمن محافظ العملات المشفرة: التخزين البارد وحماية الأصول

إذا كانت حسابات الألعاب الخاصة بك ذات قيمة، فإن محافظ العملات المشفرة الخاصة بك أكثر قيمة بكثير. وعلى عكس حسابات الألعاب التي قد تتمكن من استردادها، إذا تم اختراق محفظة العملات المشفرة الخاصة بك، فقد ذهبت أصولك إلى الأبد. لا دعم عملاء، لا استرداد حساب، لا تأمين.

تنصح ناتالي نيوسون من CertiK: "يمكن أن يساعد استخدام المحافظ الباردة في الحفاظ على الأصول التي لا تستخدمها بانتظام آمنة ويسمح لك بالتوقيع على المعاملات دون الكشف عن مفاتيحك الخاصة أبدًا." تحافظ محفظة الأجهزة على مفاتيحك الخاصة معزولة ماديًا عن أي جهاز متصل بالإنترنت. حتى لو تم اختراق جهاز الكمبيوتر أو الهاتف الخاص بك بواسطة برامج ضارة، تظل المفاتيح آمنة.

⚠️ مخاطر حقيقية: لماذا البورصات أهداف رئيسية

لاحظ كوزمو جيانغ من Pantera Capital أن "البورصات مثل Coinbase و Robinhood و Gemini أو Bullish ربما تكون المناطق الأكثر عرضة للخطر بسبب الكميات الكبيرة من المعلومات الشخصية القابلة للتعريف والأموال التي تتعامل معها." من المرجح أن تكون شركات الخدمات المالية والبورصات مستهدفة أولاً.

تظل blockchain Bitcoin نفسها سليمة هيكليًا — Bitcoin مؤمن بشكل أساسي بالتشفير ومجموعة من القواعد المشتركة التي يفرضها شبكة من الأشخاص الذين يديرون عقد Bitcoin في جميع أنحاء العالم. المخاطر الحقيقية لمعظم الحائزين تكمن في طبقة التطبيق: البورصات والمحافظ والجسور والأجهزة الفردية المستخدمة للوصول إليها.

المحفظة الساخنة مقابل التخزين البارد: أيهما تختار؟

قبل الغوص في توصيات محددة، تحتاج إلى فهم البنيتين الأساسيتين لتأمين الأصول الرقمية. غالبًا ما يتضمن الخيار الأفضل استخدام مزيج من كليهما، اعتمادًا على تكرار معاملاتك وقيمة ممتلكاتك.

🔥 المحفظة الساخنة مقابل ❄️ التخزين البارد

| الميزة | المحفظة الساخنة | التخزين البارد |

|---|---|---|

| مستوى الأمان | متوسط؛ عرضة للاختراقات عبر الإنترنت | أقصى؛ محصن ضد الهجمات الرقمية عن بُعد |

| سهولة الاستخدام | عالية؛ وصول فوري عبر التطبيقات | متوسطة؛ يتطلب التعامل مع الجهاز المادي |

| التكلفة | عادة مجانية | عادة 50 - 250 دولار |

| الاسترداد | عبارة الاسترداد أو القياسات الحيوية (MPC) | عبارة الاسترداد المادية أو بطاقات النسخ الاحتياطي |

| الأفضل لـ | التداول النشط، DeFi، المبالغ الصغيرة | المدخرات طويلة الأجل، المبالغ الكبيرة |

أفضل محافظ الأجهزة 2026

بعد مراجعة واختبار أربع محافظ أجهزة شائعة — Ledger Nano X و Trezor Safe 5 و SafePal S1 Pro و NGRAVE Zero — عبر الأمان وسهولة الاستخدام والسعر وتعليقات المستخدمين الحقيقية، ظهرت هذه النتائج:

🏆 أفضل توصيات محافظ الأجهزة

- Ledger Flex: أفضل محفظة آمنة شاملة لمعظم الناس (249 دولار)

- Trezor Safe 5: الأفضل للشفافية مفتوحة المصدر (169 دولار)

- ELLIPAL Titan: الأفضل للتخزين المعزول عن الهواء (169 دولار)

- COLDCARD: الأفضل لأمان Bitcoin فقط (148 دولار)

- SafePal S1: الأفضل للميزانية (50 دولار)

- Tangem: الأفضل لبساطة بطاقة NFC (50 دولار)

- Zengo: الأفضل للاسترداد بدون بذرة (مجاني)

🔍 تحليل تكين: لماذا Ledger Flex هو الأفضل

Ledger Flex بشاشته الكبيرة E Ink التي تعمل باللمس، ودعم أكثر من 5500 أصل، وتأكيد المعاملات على الجهاز يوفر أفضل توازن بين الأمان وسهولة الاستخدام. على عكس المحافظ البرمجية التي تخزن المفاتيح الخاصة على الأجهزة المتصلة بالإنترنت، يحتفظ Ledger Flex بالمفاتيح في شريحة عنصر آمن تظل آمنة حتى لو تم اختراق جهاز الكمبيوتر الخاص بك.

للنسخ الاحتياطي لعبارة البذرة، استخدم وسائط مادية غير متصلة بالإنترنت — ألواح الفولاذ المقاوم للصدأ المقاومة للحريق والماء هي المعيار الصناعي لعام 2026، لحماية عبارتك من الكوارث البيئية. لطبقة إضافية من التشفير، قم بتنفيذ "عبارة مرور"، غالبًا ما تسمى الكلمة الخامسة والعشرين.

🛡️ استراتيجيات متقدمة: 8 خطوات للحماية الكاملة

حماية العملات المشفرة وحسابات الألعاب الخاصة بك في عام 2026 تتطلب نهجًا متعدد الطبقات. لا يكفي إجراء واحد بمفرده — لكن الجمع بين هذه الممارسات يقلل بشكل كبير من سطح الهجوم الخاص بك.

الخطوة 1: نقل الممتلكات طويلة الأجل إلى التخزين البارد

هذا هو الإجراء الأكثر تأثيرًا الذي يمكنك اتخاذه. تحافظ محفظة الأجهزة على مفاتيحك الخاصة معزولة ماديًا عن أي جهاز متصل بالإنترنت. حتى لو تم اختراق جهاز الكمبيوتر أو الهاتف الخاص بك بواسطة برامج ضارة، تظل المفاتيح آمنة.

الخطوة 2: تمكين المصادقة متعددة العوامل في كل مكان

المصادقة الثنائية (2FA) هي خط أساس إلزامي لأي حساب بورصة. استخدم تطبيق مصادقة بدلاً من SMS حيثما أمكن — SMS عرضة لهجمات تبديل بطاقة SIM. على KuCoin على وجه التحديد، يعد تفعيل المصادقة الثنائية أحد أكثر الطرق أمانًا لحماية حسابك وأصول العملات المشفرة الخاصة بك.

الخطوة 3: التحقق من كل عنوان URL وعقد ذكي

أفضل طريقة للمستثمرين لحماية أنفسهم هي أن يكونوا على دراية بالتهديدات الحالية — تحقق دائمًا من صحة عناوين URL والعقود الذكية قبل التفاعل. قبل الموافقة على أي معاملة، قم بالإشارة المرجعية لعنوان العقد مقابل وثائق المشروع الرسمية. ضع إشارة مرجعية على المواقع التي تستخدمها بانتظام واكتب عناوين URL مباشرة بدلاً من النقر على الروابط من رسائل البريد الإلكتروني أو رسائل وسائل التواصل الاجتماعي.

الخطوة 4: استخدام رموز مكافحة التصيد الاحتيالي والقائمة البيضاء للسحب

عند تسجيل الدخول إلى موقع ويب أو تلقي بريد إلكتروني من KuCoin، سيتم عرض عبارة الأمان الخاصة بك. إذا لم يتم عرض عبارة الأمان أو تم عرضها بشكل غير صحيح، فهذا يعني أنك على موقع تصيد احتيالي أو تلقيت بريدًا إلكترونيًا للتصيد الاحتيالي — لا تتابع أكثر من ذلك.

وبالمثل، تضمن القائمة البيضاء لعنوان السحب إمكانية إرسال الأموال فقط إلى العناوين المعتمدة مسبقًا. حتى لو حصل المهاجم على بيانات اعتماد حسابك، فلا يمكنه إعادة توجيه الأموال إلى محفظة جديدة دون تشغيل خطوة تحقق إضافية.

الخطوة 5: مراجعة ملحقات المتصفح بانتظام

يمكن لملحق متصفح واحد ضار أن يعرض محفظتك بالكامل للخطر. قم بإزالة الملحقات غير المستخدمة ومراجعة الأذونات بانتظام. فكر في الحفاظ على ملف تعريف متصفح مخصص يُستخدم حصريًا لنشاط العملات المشفرة، مع تثبيت الحد الأدنى من الملحقات الضرورية فقط. لا تقم أبدًا بتثبيت ملحقات المحفظة أو التطبيقات من مصادر غير المستودعات الرسمية.

الخطوة 6: لا تثق أبدًا في "التأييدات" المزيفة العميقة

عندما تواجه مقطع فيديو لمؤسس عملات مشفرة أو مسؤول تنفيذي في بورصة أو مؤثر يروج لفرصة استثمارية، تعامل معه على أنه تزييف عميق محتمل حتى يتم التحقق منه من خلال مصادر مستقلة متعددة. لا تطلب المنصات الشرعية أبدًا مفاتيح خاصة أو عبارات بذرة أو كلمات مرور من خلال البريد الإلكتروني أو وسائل التواصل الاجتماعي أو الرسائل غير المرغوب فيها.

الخطوة 7: حافظ على تحديث جميع البرامج

تأكد من أن أجهزتك ومحافظك والبرامج الأخرى محدثة دائمًا. غالبًا ما تتضمن التحديثات تصحيحات أمان تحمي من الثغرات الأمنية المعروفة. استخدم برنامج مكافحة فيروسات موثوق به واحتفظ به محدثًا لاكتشاف ومنع محاولات التصيد الاحتيالي.

الخطوة 8: تجنب شبكة Wi-Fi العامة لمعاملات العملات المشفرة

تجنب استخدام شبكات Wi-Fi العامة عند الوصول إلى محفظة العملات المشفرة الخاصة بك أو إجراء المعاملات. يمكن أن تكون هذه الشبكات غير آمنة ويمكن مراقبتها من قبل جهات فاعلة خبيثة. إذا كان يجب عليك إجراء معاملة أثناء التنقل، فاستخدم اتصال بيانات الهاتف المحمول أو VPN موثوق به، ولا تكمل أبدًا سحبًا على شبكة لا تتحكم فيها.

✅ قائمة تحقق سريعة للأمان: المحفظة الساخنة مقابل التخزين البارد

| السيناريو | التخزين الموصى به | الحماية الرئيسية |

|---|---|---|

| التداول اليومي والمراكز النشطة | بورصة/محفظة ساخنة | 2FA، رمز مكافحة التصيد، القائمة البيضاء للسحب |

| الممتلكات متوسطة الأجل (أسابيع/أشهر) | محفظة برمجية مع نسخة احتياطية للأجهزة | تخزين عبارة بذرة قوية، عمليات تدقيق منتظمة |

| المدخرات طويلة الأجل (HODL) | محفظة أجهزة باردة | عبارة بذرة غير متصلة بالإنترنت على لوحة فولاذية، عبارة مرور |

| تفاعلات DeFi | محفظة ساخنة بأموال محدودة | التحقق من العقد الذكي، تدقيق الملحقات |

| مراكز أصول واحدة كبيرة | محفظة أجهزة معزولة عن الهواء | جهاز مخصص، لا يوجد تعرض للإنترنت |

🤖 الذكاء الاصطناعي الدفاعي: الدرع ضد السيف

الصورة ليست قاتمة تمامًا. يمكن أن يعمل الذكاء الاصطناعي أيضًا كأداة دفاعية — ما يسمى "الذكاء الاصطناعي الوكيل" الذي يكتشف تلقائيًا ثغرات العقود الذكية ظهر مؤخرًا ويعزز قدرات الاستجابة الأمنية.

أطلقت Anthropic مؤخرًا Claude Mythos، وهو برنامج يُفترض أنه يحدد العيوب في أنظمة التشغيل الرئيسية، في نسخة تجريبية لبعض شركات التكنولوجيا. تنشر شركات الأمن أنظمة مماثلة مدفوعة بالذكاء الاصطناعي لفحص الثغرات الأمنية عبر بروتوكولات DeFi قبل أن يتمكن الجهات الفاعلة الخبيثة من استغلالها.

البيئة التنظيمية تلحق أيضًا: أعلن مكتب الأمن السيبراني وحماية البنية التحتية الحيوية التابع لوزارة الخزانة الأمريكية في أبريل 2026 أنه سيوسع برنامج تحديد التهديدات ليشمل شركات الأصول الرقمية.

💡 ملاحظة للمتداولين

قدرات الصناعة الدفاعية تنضج — لكنها لا يمكن أن تحل محل الأمن التشغيلي الشخصي. الدفاعات على مستوى المنصة تحمي البنية التحتية؛ ممارسات الأمان الشخصية تحمي أصولك المحددة.

❓ الأسئلة الشائعة: الإجابة على المخاوف الشائعة

هل يمكن للذكاء الاصطناعي فعلاً اختراق محفظة أجهزة أو السرقة من التخزين البارد؟

لا — تخزن محافظ الأجهزة المفاتيح الخاصة على شرائح معزولة لا تتصل أبدًا بالإنترنت، مما يجعل الاستغلال عن بُعد المدفوع بالذكاء الاصطناعي مستحيلًا بشكل أساسي. الخطر مع التخزين البارد هو مادي: شخص لديه وصول مادي إلى جهازك وعبارة البذرة الخاصة بك يمكنه سرقة الأموال. الذكاء الاصطناعي لا يغير ملف التهديد هذا. الخطر الأساسي الذي يقدمه الذكاء الاصطناعي هو هجمات الهندسة الاجتماعية المصممة لخداعك لتحويل أموالك الخاصة، وليس اختراق الجهاز تقنيًا نفسه.

ما هو "تسميم العنوان" وكيف أتجنبه؟

تسميم العنوان هو هجوم حيث يرسل القراصنة معاملات صغيرة من عنوان محفظة يشبه بصريًا عنوانًا تعاملت معه من قبل. عندما تنسخ لاحقًا عنوانًا من سجل معاملاتك، قد تختار عن طريق الخطأ العنوان الخبيث. الدفاع: تحقق دائمًا من عنوان المحفظة الكامل حرفًا بحرف قبل إرسال أي أموال، لا تنسخ أبدًا من سجل المعاملات، واستخدم دفاتر العناوين المحفوظة أو رموز QR من مصادر رسمية تم التحقق منها.

كيف يختلف التصيد الاحتيالي الذي تم إنشاؤه بواسطة الذكاء الاصطناعي عن التصيد الاحتيالي القديم؟

اعتمد التصيد الاحتيالي التقليدي على رسائل عامة، غالبًا ما تكون مكتوبة بشكل سيئ، يتم إرسالها إلى دفعات كبيرة من المستخدمين. التصيد الاحتيالي الذي تم إنشاؤه بواسطة الذكاء الاصطناعي مخصص — يستخدم المهاجمون التعلم الآلي لكشط ملفات تعريف وسائل التواصل الاجتماعي الخاصة بك، وسجل التداول، والأنماط السلوكية لصياغة رسائل تبدو وكأنها تأتي من مصادر تثق بها شخصيًا، مع الإشارة إلى تفاصيل حقيقية حول نشاطك. النتيجة هي رسالة تبدو أكثر شرعية وإلحاحًا من أي شيء يمكن أن ينتجه محتال بشري على نطاق واسع.

هل المحافظ اللامركزية (غير الوصائية) أكثر أمانًا من حسابات البورصة ضد هجمات الذكاء الاصطناعي؟

تزيل المحافظ غير الوصائية خطر اختراق البورصة وفقدان أموالك، لكنها تنقل المسؤولية الكاملة إليك. إذا تم اختراق جهازك بواسطة برامج ضارة تفحص عبارات البذرة، أو إذا تم خداعك للموافقة على عقد ذكي خبيث، فإن المحفظة غير الوصائية لا توفر أي وسيلة انتصاف. الإعداد الأكثر أمانًا يجمع بين التخزين البارد غير الوصائي للأجهزة للممتلكات طويلة الأجل مع حساب بورصة آمن — مع 2FA كامل والقائمة البيضاء للسحب — للتداول النشط.

هل من الآمن استخدام روبوتات التداول المشفرة المدعومة بالذكاء الاصطناعي نظرًا لهذه التهديدات؟

تحمل روبوتات التداول بالذكاء الاصطناعي مخاطر أمنية محددة: تتطلب مفاتيح API متصلة بحساب البورصة الخاص بك، وإذا تم اختراق هذه المفاتيح أو كان الكود الأساسي للروبوت يحتوي على ثغرات أمنية، فيمكن للمهاجم استنزاف حسابك. قلل من ذلك عن طريق إنشاء مفاتيح API بأذونات التداول فقط (بدون حقوق السحب)، واستخدام القائمة البيضاء لعنوان IP بحيث تعمل مفاتيح API فقط من عنوان IP الخاص بك، وتدقيق كود أي روبوت طرف ثالث وسمعته بدقة، وإلغاء مفاتيح API غير المستخدمة على الفور. لا تمنح أبدًا روبوت تداول أذونات السحب.

📚 المصادر والمراجع

المصادر: تقارير أمن CertiK 2026، إحصائيات الجرائم الإلكترونية لمكتب التحقيقات الفيدرالي، تحليل التصيد الاحتيالي Scam Sniffer، وثائق أمان KuCoin، تصريحات المدير التقني لـ Ledger، Anthropic Claude Mythos، تقارير اختراق أمان Discord، دليل التصيد الاحتيالي بالذكاء الاصطناعي Huntress، أمان الألعاب AccountShark، اختبار مفاتيح الأجهزة المحمولة Siemens، مراجعات المحافظ Coin Bureau، إعلانات الأمن السيبراني لوزارة الخزانة الأمريكية

القراصنة غير المرئيين: دليل أمان الألعاب والعملات المشفرة 2026 — البحث والتحليل: فريق تحرير تكين

🎯 الاستنتاج النهائي: الأمن عملية، وليس منتجًا

سباق التسلح بالذكاء الاصطناعي في أمن العملات المشفرة حقيقي، وهو يتسارع. مع خسارة أكثر من 600 مليون دولار بالفعل في عام 2026، تنشر المجموعات المدعومة من الدول وشبكات الجرائم الإلكترونية التزييفات العميقة، وروبوتات الاستغلال المستقلة، وحملات التصيد الاحتيالي شديدة الاستهداف التي لا تشبه إلا قليلاً عمليات الاحتيال الخام في السنوات السابقة. انهارت تكلفة شن هجوم متطور؛ ارتفعت تطور تلك الهجمات.

لكن أساسيات الأمن الشخصي لا تزال صامدة. نقل الممتلكات طويلة الأجل إلى التخزين البارد، وتمكين 2FA قوي، والتحقق من كل عنوان URL وعقد ذكي قبل التفاعل، والحفاظ على القوائم البيضاء للسحب، وتدقيق ملحقات المتصفح بانتظام ليست احتياطات ساحرة — لكنها فعالة. الغالبية العظمى من سرقات العملات المشفرة الناجحة لا تزال تعتمد على ثغرة أساسية واحدة: السلوك البشري تحت الضغط. تباطأ. تحقق. لا تدع الإلحاح يتجاوز العملية أبدًا.

يصبح الذكاء الاصطناعي أيضًا أداة دفاعية هائلة، مع توسع أنظمة الأمان الوكيلة والرقابة التنظيمية بسرعة. المتداولون الذين يخرجون من عام 2026 بمحافظهم سليمة سيكونون أولئك الذين يعاملون الأمن الشخصي كانضباط أساسي — وليس فكرة لاحقة.

🌐 ابق على اتصال معنا

لأحدث أخبار التكنولوجيا والألعاب والأدوات، تابعنا على وسائل التواصل الاجتماعي: