🌙 خوش آمدید به تکین نایت 18 آوریل 2026

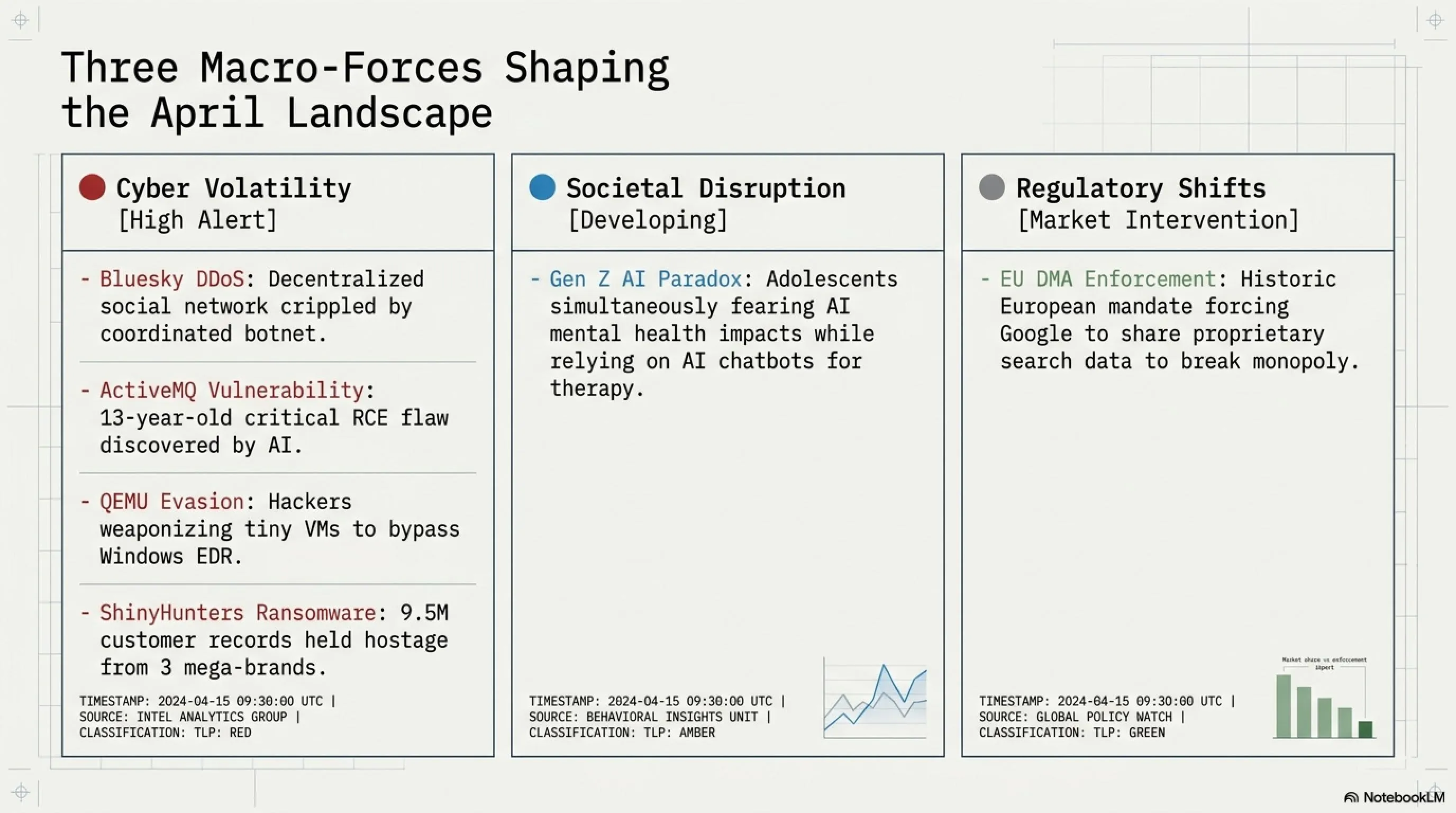

شب بخیر تکنولوژیستهای عزیز! امشب با 6 خبر داغ و حیاتی از دنیای تکنولوژی همراه شماییم. از حمله DDoS پیچیده به Bluesky گرفته تا کشف آسیبپذیری 13 ساله در Apache ActiveMQ، از تکنیکهای جدید هکرها برای فرار از امنیت Windows تا تهدیدات باجافزاری علیه برندهای بزرگ - همه چیز اینجاست.

⚡ سرفصلهای امشب:

🔵 حمله DDoS پیچیده به Bluesky: شبکه اجتماعی تحت فشار

🚨 آسیبپذیری 13 ساله Apache ActiveMQ در لیست CISA

💻 هکرها با QEMU از امنیت Windows فرار میکنند

💰 ShinyHunters سه برند بزرگ را تهدید کرد

😰 نوجوانان نگران تاثیر هوش مصنوعی بر سلامت روانشون

🇪🇺 اتحادیه اروپا گوگل را مجبور به اشتراکگذاری دادههای جستجو کرد

🌃 نوشیدنی شبانهتون رو آماده کنید و برای یک سفر خبری هیجانانگیز در دنیای تکنولوژی آماده باشید!

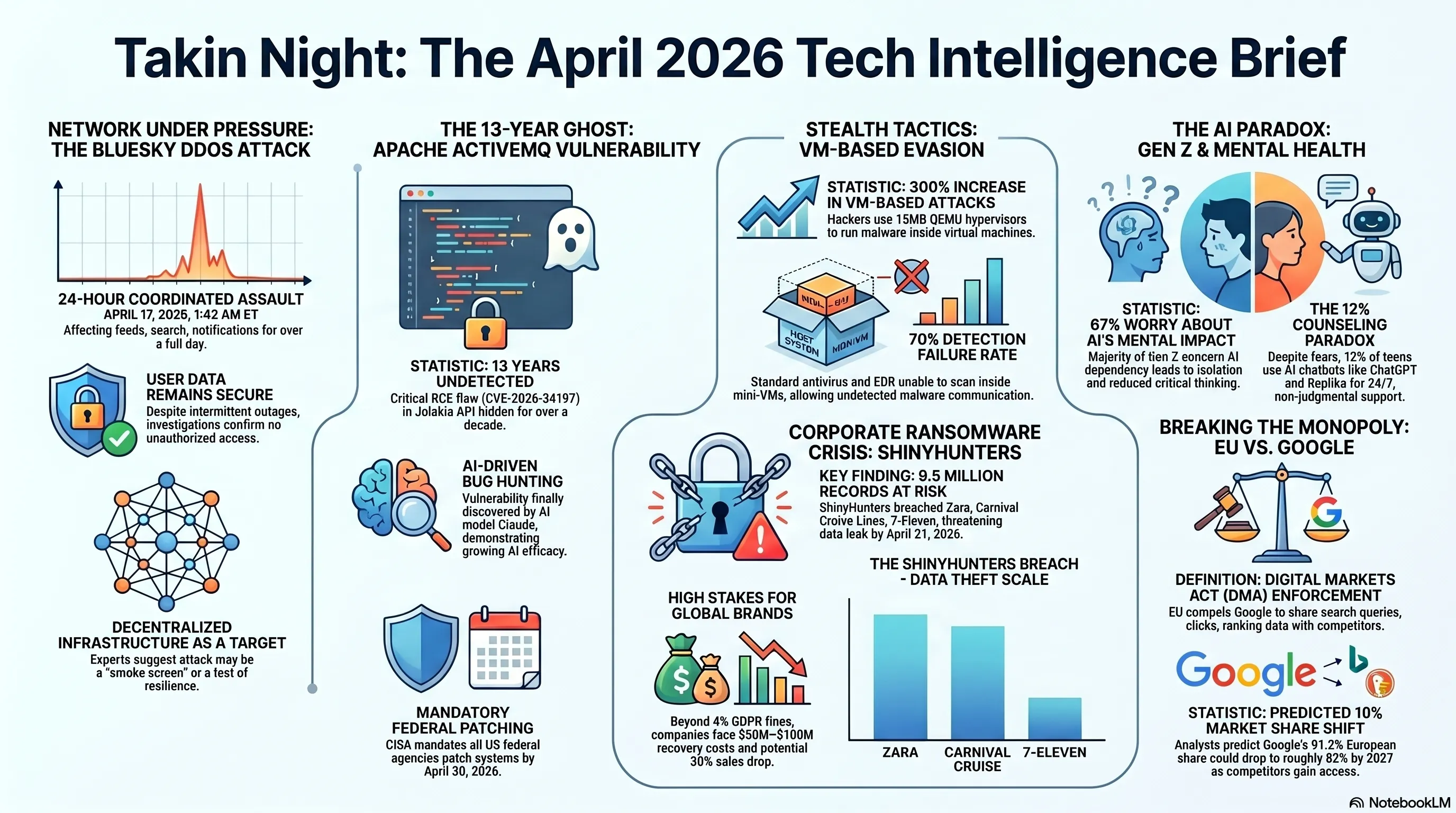

🔵 حمله DDoS پیچیده به Bluesky: شبکه اجتماعی تحت فشار

شبکه اجتماعی Bluesky که به عنوان جایگزین غیرمتمرکز توییتر (X) شناخته میشود، از روز پنجشنبه 17 آوریل تحت یک حمله DDoS (حمله انکار سرویس توزیعشده) شدید و پیچیده قرار گرفته است. این حمله که به گفته تیم Bluesky "پیچیده" و "هماهنگ" بوده، باعث قطعی متناوب سرویسهای مختلف این پلتفرم شده است.

📊 جزئیات حمله

| زمان شروع | پنجشنبه 17 آوریل، ساعت 1:42 صبح به وقت شرقی آمریکا |

| مدت زمان | بیش از 24 ساعت (تا زمان نگارش این خبر ادامه دارد) |

| سرویسهای آسیبدیده | فید، نوتیفیکیشنها، تردها، جستجو |

| نوع حمله | DDoS پیچیده و هماهنگشده |

| وضعیت دادههای کاربران | ✅ هیچ نشانهای از دسترسی غیرمجاز به دادههای خصوصی |

حملات DDoS معمولاً با ارسال حجم عظیمی از ترافیک جعلی به سرورهای هدف، آنها را غرق میکنند و دسترسی کاربران واقعی را مختل میکنند. در این نوع حملات، هکرها معمولاً از شبکههای باتنت (botnet) استفاده میکنند - یعنی هزاران دستگاه آلوده که به صورت هماهنگ به سرور هدف درخواست میفرستند.

🔍 تحلیل تکین: چرا Bluesky هدف قرار گرفت؟

Bluesky در ماههای اخیر رشد قابل توجهی داشته و کاربران زیادی از X (توییتر سابق) به این پلتفرم مهاجرت کردهاند. این رشد سریع میتواند دلایل مختلفی برای هدف قرار گرفتن داشته باشد:

- رقابت با پلتفرمهای بزرگتر و احتمال حمله از سوی رقبا

- آزمایش زیرساخت غیرمتمرکز Bluesky توسط هکرها

- استفاده از DDoS به عنوان پرده دودی برای حملات پیچیدهتر

- نمایش قدرت گروههای هکری یا باجخواهی پنهان

تیم Bluesky در بیانیههای خود تاکید کرده که هیچ شواهدی از دسترسی غیرمجاز به دادههای خصوصی کاربران وجود ندارد. این نکته مهمی است، چون گاهی حملات DDoS به عنوان "پرده دودی" برای پنهان کردن نفوذهای واقعی استفاده میشوند. با این حال، تیم امنیتی Bluesky اعلام کرده که تمام سیستمها را زیر نظر دارند و هیچ نشانهای از نفوذ مشاهده نشده است.

⚠️ نکته امنیتی

اگر کاربر Bluesky هستید، نگران نباشید - دادههای شما در امان است. اما همیشه توصیه میشود رمز عبور قوی داشته باشید و احراز هویت دو مرحلهای (2FA) را فعال کنید. این حمله DDoS فقط دسترسی به سرویس را مختل کرده و به دادههای شخصی دسترسی پیدا نکرده است.

🚨 آسیبپذیری 13 ساله Apache ActiveMQ در لیست CISA

آژانس امنیت سایبری و زیرساخت آمریکا (CISA) در تاریخ 16 آوریل یک آسیبپذیری بحرانی در Apache ActiveMQ را به کاتالوگ آسیبپذیریهای شناختهشده و سوءاستفادهشده (KEV) خود اضافه کرد. نکته شگفتانگیز این است که این باگ 13 سال در کد پنهان مانده بود و تازه الان کشف شده است!

🔐 مشخصات آسیبپذیری CVE-2026-34197

| شناسه CVE | CVE-2026-34197 |

| نوع آسیبپذیری | Improper Input Validation (اعتبارسنجی نادرست ورودی) |

| تاثیر | اجرای کد از راه دور (Remote Code Execution) |

| نیاز به احراز هویت | بله (کاربر احراز هویت شده) |

| مدت زمان پنهان بودن | 13 سال! |

| وضعیت سوءاستفاده | 🔴 در حال سوءاستفاده فعال |

| مهلت پچ کردن | ⏰ 30 آوریل 2026 |

Apache ActiveMQ یک message broker متنباز است که برای انتقال داده بین اپلیکیشنها و سرویسها استفاده میشود. این آسیبپذیری در API مدیریتی Jolokia قرار دارد و به مهاجم اجازه میدهد که کد دلخواه خود را از راه دور اجرا کند - عملاً یک message broker را به یک اجراکننده دستورات از راه دور تبدیل میکند!

🎯 چگونه این باگ 13 سال پنهان ماند؟

جالب اینجاست که این آسیبپذیری توسط Claude (یک مدل هوش مصنوعی Anthropic) در یک تلاش شکار باگ کشف شد! محققان امنیتی میگویند این باگ "در معرض دید همه" بود اما هیچکس متوجه نشده بود. این نشان میدهد که:

- کدهای قدیمی میتوانند آسیبپذیریهای پنهان داشته باشند

- هوش مصنوعی میتواند در شکار باگهای امنیتی موثر باشد

- بررسیهای امنیتی منظم حتی برای کدهای قدیمی ضروری است

CISA به تمام سازمانهای فدرال آمریکا دستور داده تا تا 30 آوریل سیستمهای خود را پچ کنند. اگر شما هم از Apache ActiveMQ استفاده میکنید، فوراً به نسخههای پچشده آپدیت کنید. این یک هشدار جدی است چون باگ در حال سوءاستفاده فعال است.

✅ اقدامات فوری

اگر مدیر سیستم هستید و از Apache ActiveMQ استفاده میکنید: 1) فوراً نسخههای پچشده را نصب کنید 2) لاگهای سیستم را برای فعالیتهای مشکوک بررسی کنید 3) دسترسی به API مدیریتی Jolokia را محدود کنید 4) احراز هویت قوی و کنترل دسترسی را پیادهسازی کنید.

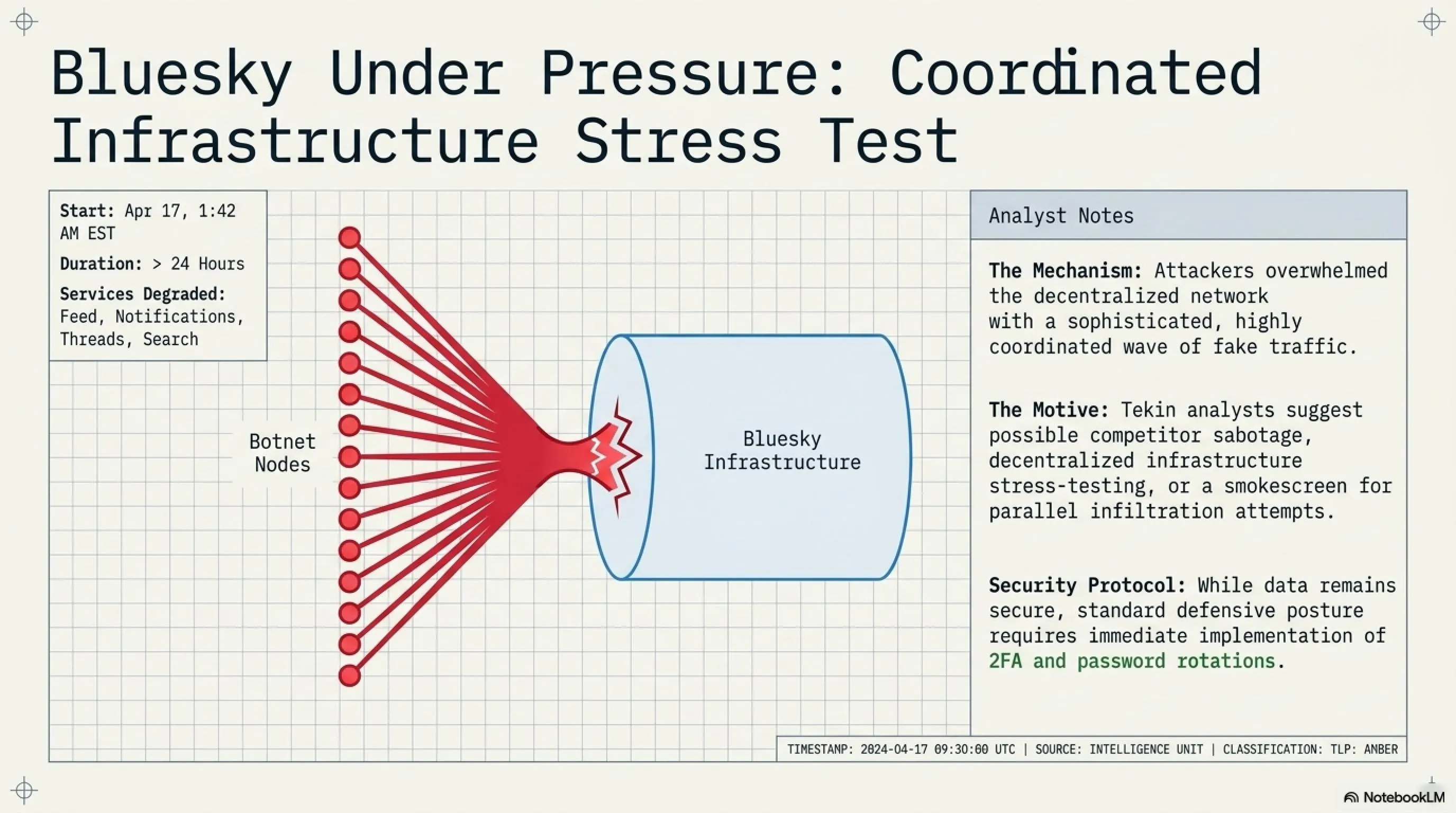

💻 هکرها با QEMU از امنیت Windows فرار میکنند

محققان امنیتی کشف کردهاند که هکرها از ماشینهای مجازی QEMU برای فرار از سیستمهای امنیتی Windows استفاده میکنند. این تکنیک جدید به مهاجمان اجازه میدهد که بدافزارهای خود را در یک محیط مجازی پنهان کنند و از شناسایی توسط آنتیویروسها و EDR (Endpoint Detection and Response) فرار کنند.

🔬 چگونه این حمله کار میکند؟

| مرحله 1 | نصب QEMU (یک hypervisor متنباز) روی سیستم قربانی |

| مرحله 2 | ایجاد یک ماشین مجازی کوچک داخل سیستم |

| مرحله 3 | اجرای بدافزار داخل ماشین مجازی |

| مرحله 4 | ارتباط با سیستم اصلی از طریق shared folders یا network |

| نتیجه | 🔴 آنتیویروسها بدافزار را نمیبینند چون داخل VM است |

QEMU یک نرمافزار متنباز برای ایجاد ماشینهای مجازی است که معمولاً توسط توسعهدهندگان و متخصصان IT استفاده میشود. اما حالا هکرها متوجه شدهاند که میتوانند از آن برای پنهان کردن بدافزارهایشان استفاده کنند. چون بیشتر آنتیویروسها فقط سیستم اصلی را اسکن میکنند و داخل ماشینهای مجازی را چک نمیکنند.

📊 آمار نگرانکننده

این تکنیک به "VM-based evasion" معروف است و یکی از پیچیدهترین روشهای فرار از شناسایی محسوب میشود. هکرها حتی میتوانند یک نسخه کوچکشده از QEMU (حدود 15 مگابایت) را همراه بدافزار خود بفرستند، که باعث میشود نصب و اجرا بسیار سریع باشد.

🛡️ راهکارهای محافظت

- استفاده از EDR پیشرفته که ماشینهای مجازی را هم مانیتور میکند

- محدود کردن اجرای hypervisorها در سیستمهای کاربری

- مانیتورینگ فعالیتهای غیرعادی شبکه

- استفاده از Application Whitelisting

- آموزش کاربران برای شناسایی فایلهای مشکوک

💰 ShinyHunters سه برند بزرگ را تهدید کرد

گروه باجافزاری معروف ShinyHunters اعلام کرده که دادههای حساس سه برند بزرگ جهانی - Zara، Carnival Cruise Lines و 7-Eleven - را به سرقت برده است. این گروه تهدید کرده که اگر تا 21 آوریل باج پرداخت نشود، بیش از 9 میلیون رکورد اطلاعات مشتریان را منتشر خواهد کرد.

🎯 جزئیات حمله

| قربانی | تعداد رکوردها | نوع داده |

| Zara | 4.2 میلیون | اطلاعات مشتریان، تراکنشها |

| Carnival | 3.8 میلیون | پاسپورت، کارت اعتباری، رزرو |

| 7-Eleven | 1.5 میلیون | برنامه وفاداری، اطلاعات پرداخت |

| مجموع | 9.5 میلیون | 🔴 بحرانی |

⏰ مهلت: 21 آوریل 2026 | وضعیت: در حال مذاکره

ShinyHunters یکی از فعالترین گروههای باجافزاری است که سابقه حمله به شرکتهای بزرگی مثل Microsoft، AT&T و Ticketmaster را دارد. این گروه معمولاً از آسیبپذیریهای API و پایگاهداده برای نفوذ استفاده میکند و سپس دادههای سرقتشده را در دارکوب به فروش میرساند یا برای باجخواهی استفاده میکند.

💸 تحلیل اقتصادی حمله

این حمله میتواند خسارات مالی سنگینی به این برندها وارد کند:

- هزینه بازیابی: 50-100 میلیون دلار برای هر شرکت

- جریمههای GDPR: تا 4% از درآمد سالانه

- از دست دادن اعتماد: کاهش 20-30% فروش در کوتاهمدت

- دعاوی حقوقی: میلیونها دلار غرامت به مشتریان

- هزینه امنیتی: ارتقای زیرساخت امنیتی

نکته جالب اینجاست که ShinyHunters معمولاً دادههای سرقتشده را به عنوان "proof" در فرومهای هکری منتشر میکند تا نشان دهد ادعایش واقعی است. در این مورد، آنها نمونههایی از دادههای Zara و Carnival را منتشر کردهاند که شامل نام، ایمیل، شماره تلفن و حتی بخشهایی از اطلاعات کارت اعتباری است.

⚠️ اگر مشتری این برندها هستید

فوراً رمز عبور حسابهای خود را تغییر دهید. اگر از همان رمز عبور در سایتهای دیگر استفاده میکنید، آنها را هم تغییر دهید. کارتهای بانکی خود را زیر نظر داشته باشید و هر تراکنش مشکوکی را فوراً به بانک گزارش دهید. احراز هویت دو مرحلهای را در همه حسابهای مهم فعال کنید.

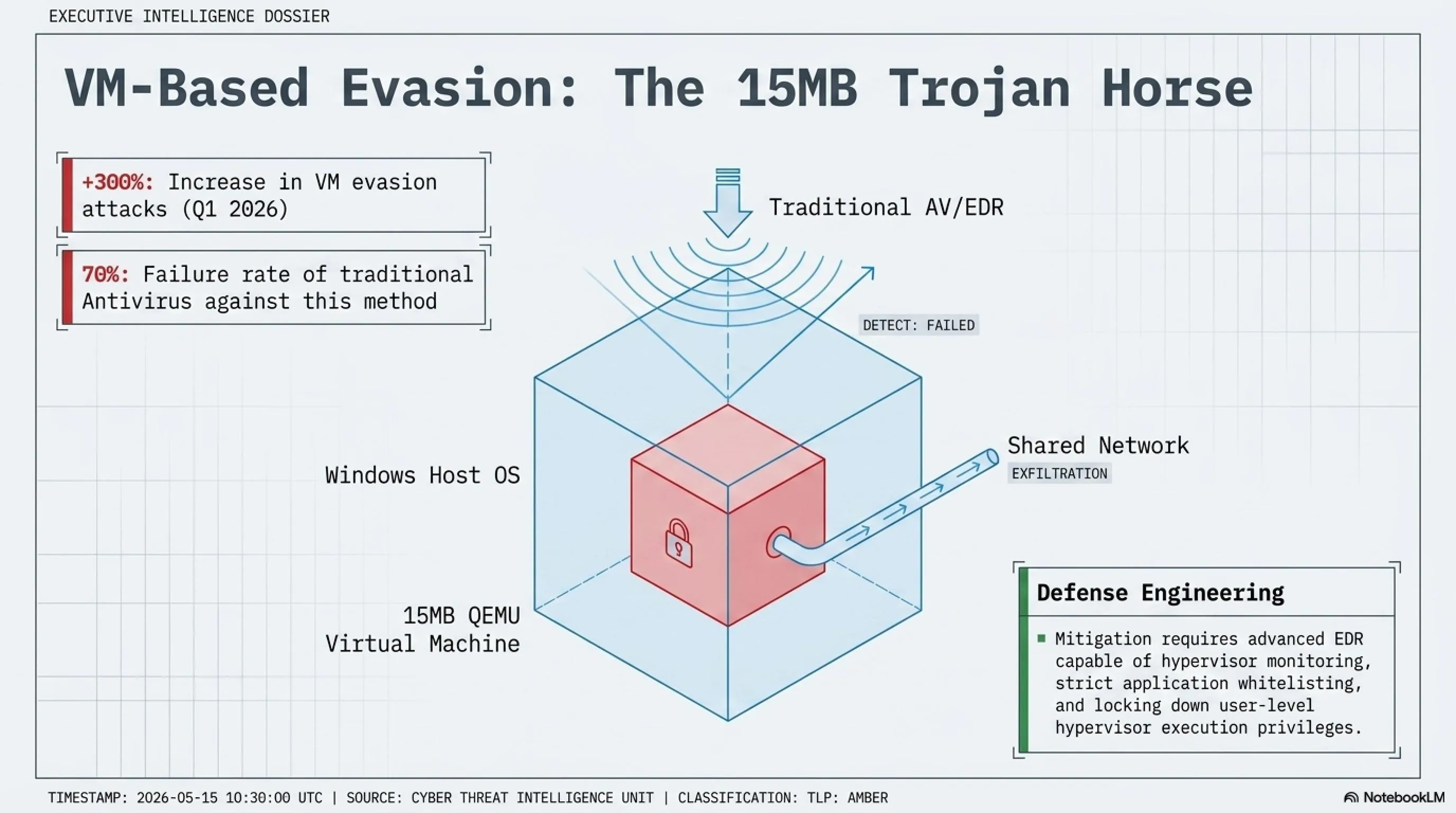

😰 نوجوانان نگران تاثیر هوش مصنوعی بر سلامت روانشون

یک نظرسنجی جدید نشان میدهد که نوجوانان به طور فزایندهای نگران تاثیر هوش مصنوعی بر سلامت روان خود هستند. جالب اینجاست که در عین حال، 12% از آنها از ابزارهای هوش مصنوعی برای دریافت مشاوره سلامت روان استفاده میکنند - یک پارادوکس نگرانکننده!

📊 آمار نظرسنجی

این نظرسنجی که توسط یک موسسه تحقیقاتی معتبر انجام شده، نشان میدهد که نوجوانان نسل Z (متولدین 1997-2012) نگرانیهای عمیقی درباره تاثیر هوش مصنوعی بر زندگی روزمرهشان دارند. آنها میترسند که وابستگی بیش از حد به AI باعث کاهش مهارتهای اجتماعی، افزایش احساس تنهایی و مشکلات روانی شود.

🧠 پارادوکس AI و سلامت روان

| نگرانی | درصد |

| کاهش تعاملات اجتماعی واقعی | 72% |

| افزایش احساس تنهایی | 68% |

| وابستگی به AI برای تصمیمگیری | 61% |

| کاهش خلاقیت و تفکر انتقادی | 58% |

| نگرانی از نقض حریم خصوصی | 76% |

اما پارادوکس اینجاست: در عین اینکه نوجوانان نگران تاثیر منفی AI هستند، بسیاری از آنها از چتباتهای AI مثل ChatGPT، Character.AI و Replika برای صحبت درباره مشکلات روانی خود استفاده میکنند. دلایل این کار شامل: دسترسی آسان 24/7، عدم قضاوت، رایگان بودن، و حفظ حریم خصوصی است.

✅ مزایا و معایب استفاده از AI برای سلامت روان

✅ مزایا

- دسترسی فوری و 24/7

- رایگان یا ارزان

- بدون قضاوت

- حفظ حریم خصوصی

- راحتی در بیان مشکلات

❌ معایب

- فقدان همدلی واقعی

- خطر تشخیص نادرست

- عدم درک عمیق مشکل

- خطر وابستگی

- نبود مجوز پزشکی

متخصصان سلامت روان هشدار میدهند که اگرچه AI میتواند به عنوان یک ابزار کمکی مفید باشد، اما هرگز نباید جایگزین مشاوره حرفهای شود. چتباتهای AI نمیتوانند شرایط اضطراری را تشخیص دهند، همدلی واقعی نشان دهند، یا درمانهای تخصصی ارائه کنند. استفاده از AI برای سلامت روان باید با احتیاط و به عنوان مکمل - نه جایگزین - مشاوره انسانی باشد.

💡 توصیه تکین

اگر نوجوان هستید و از AI برای مشاوره روانی استفاده میکنید، به یاد داشته باشید که این فقط یک ابزار است. در مواقع جدی حتماً با یک روانشناس یا مشاور واقعی صحبت کنید. با والدین یا معلمان خود درباره نگرانیهایتان صحبت کنید. تعادل بین استفاده از تکنولوژی و تعاملات انسانی واقعی را حفظ کنید.

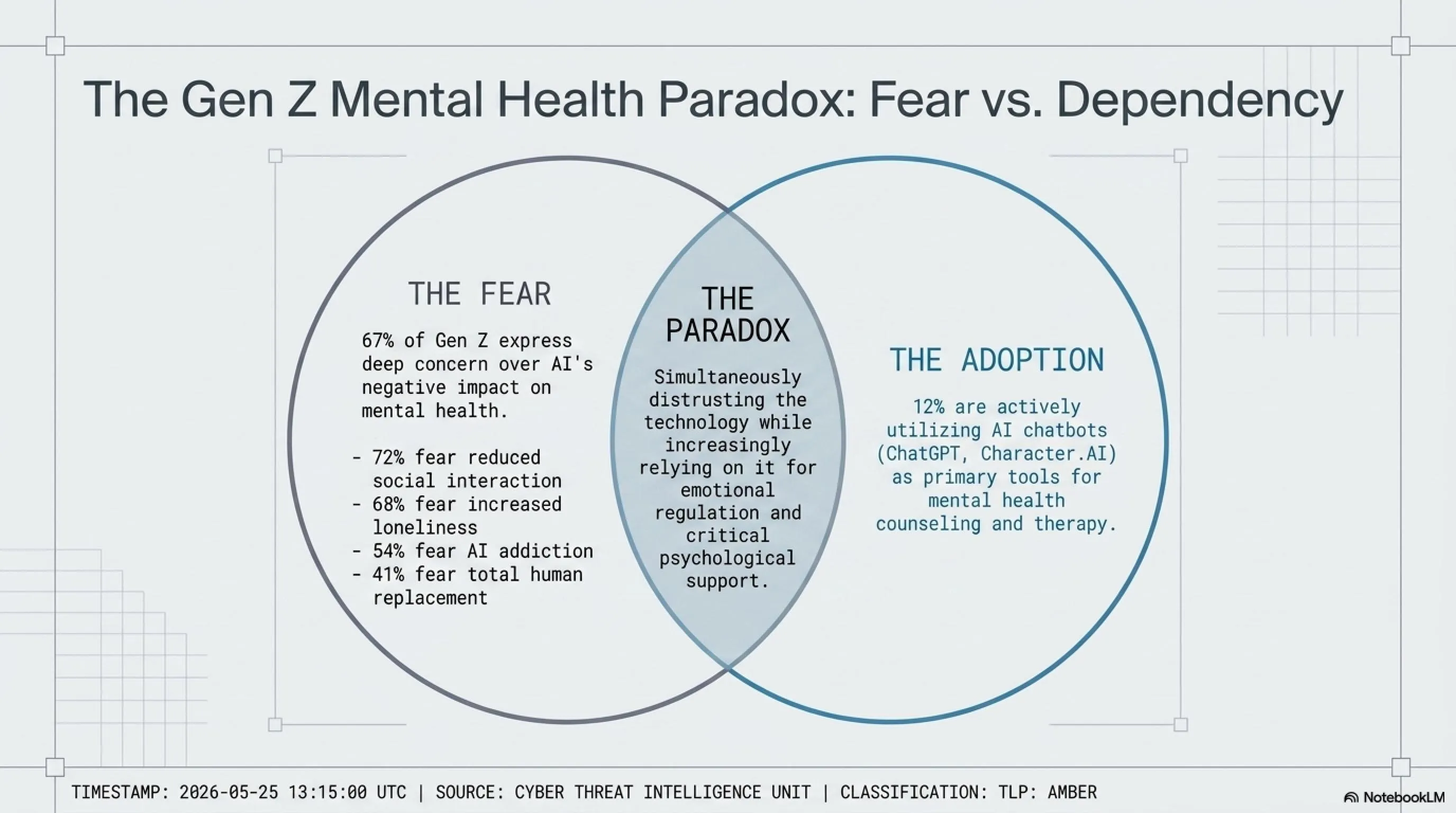

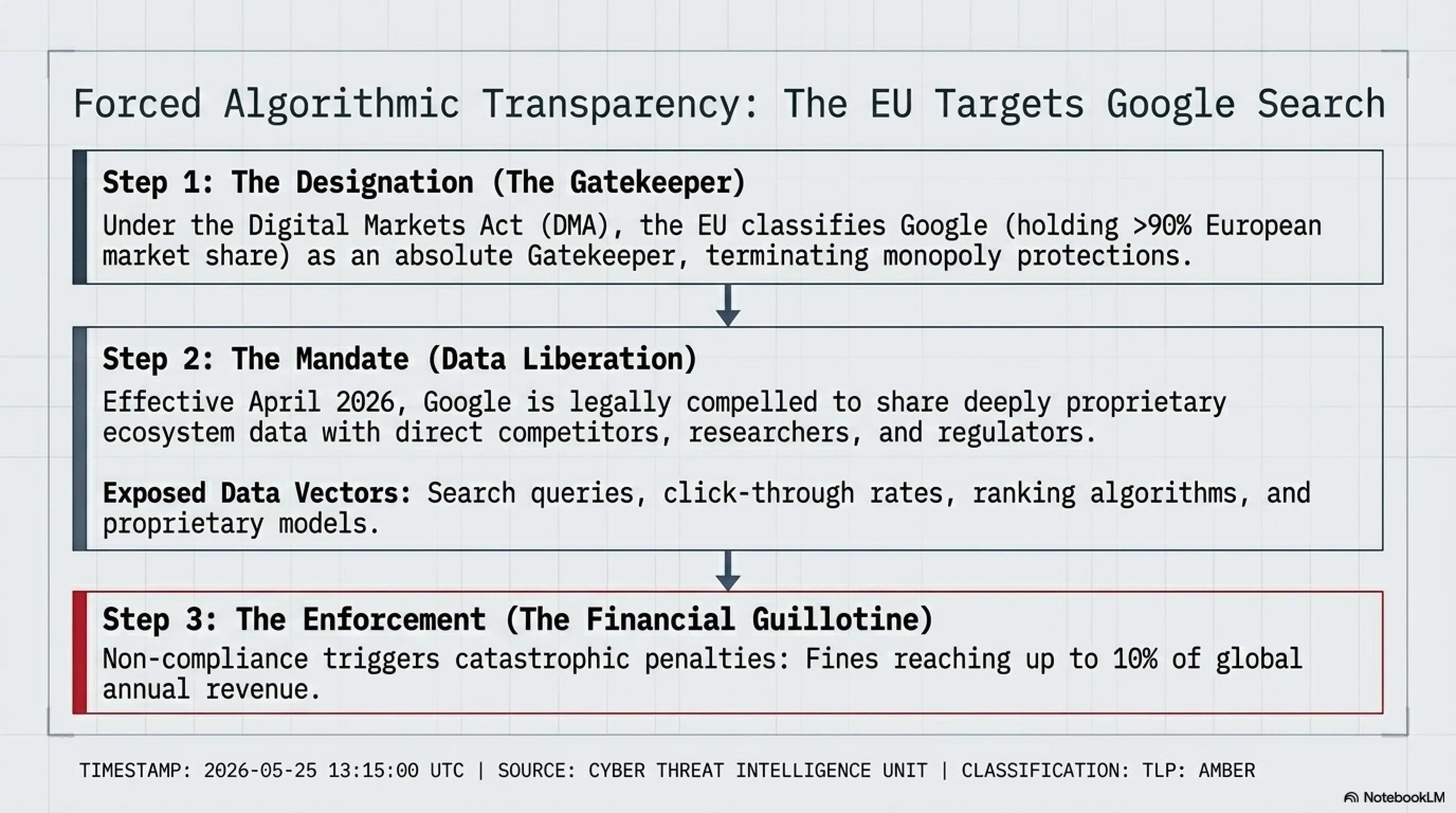

🇪🇺 اتحادیه اروپا گوگل را مجبور به اشتراکگذاری دادههای جستجو کرد

اتحادیه اروپا تحت قانون بازارهای دیجیتال (Digital Markets Act - DMA)، گوگل را مجبور کرده که دادههای جستجوی خود را با رقبا به اشتراک بگذارد. این تصمیم تاریخی میتواند چشمانداز موتورهای جستجو را برای همیشه تغییر دهد و انحصار گوگل را بشکند.

⚖️ جزئیات تصمیم اتحادیه اروپا

| قانون | Digital Markets Act (DMA) |

| تاریخ اجرا | آوریل 2026 |

| دادههای مشمول | کوئریها، کلیکها، رتبهبندی، الگوریتمها |

| ذینفعان | موتورهای جستجوی رقیب، محققان، نهادهای نظارتی |

| جریمه عدم رعایت | تا 10% از درآمد جهانی سالانه |

قانون DMA که از مارس 2024 به اجرا درآمده، شرکتهای بزرگ تکنولوژی (که به آنها "Gatekeepers" میگویند) را مجبور میکند که رفتارهای انحصاری خود را متوقف کنند. گوگل با بیش از 90% سهم بازار جستجو در اروپا، به عنوان یک Gatekeeper شناخته شده و باید به این قوانین پایبند باشد.

🌍 تاثیر بر صنعت جستجو

این تصمیم میتواند تغییرات عظیمی در صنعت جستجو ایجاد کند:

- رقابت بیشتر: موتورهای جستجوی کوچکتر میتوانند از دادههای گوگل برای بهبود الگوریتمهای خود استفاده کنند

- شفافیت: محققان میتوانند نحوه کار الگوریتمهای گوگل را بهتر بفهمند

- نوآوری: استارتاپهای جدید میتوانند با دسترسی به دادهها، محصولات بهتری بسازند

- کاهش انحصار: سهم بازار گوگل ممکن است کاهش یابد

- حریم خصوصی: نگرانیهایی درباره امنیت دادههای کاربران وجود دارد

📊 مقایسه سهم بازار موتورهای جستجو در اروپا

| موتور جستجو | سهم بازار فعلی | پیشبینی 2027 |

| 91.2% | 82-85% ⬇️ | |

| Bing | 3.8% | 6-8% ⬆️ |

| DuckDuckGo | 1.5% | 3-4% ⬆️ |

| Yandex | 1.2% | 2-3% ⬆️ |

| سایر | 2.3% | 4-6% ⬆️ |

گوگل البته از این تصمیم ناراضی است و میگوید که اشتراکگذاری دادههای جستجو میتواند حریم خصوصی کاربران را به خطر بیندازد و مزیت رقابتی شرکت را از بین ببرد. اما اتحادیه اروپا استدلال میکند که انحصار گوگل به نوآوری آسیب میزند و کاربران حق دارند گزینههای بیشتری داشته باشند.

💡 نظر تکین

این یک تصمیم تاریخی است که میتواند الگویی برای سایر کشورها باشد. اگر موفق شود، ممکن است آمریکا، کانادا و سایر کشورها هم قوانین مشابهی وضع کنند. برای کاربران، این یعنی موتورهای جستجوی بهتر، نتایج دقیقتر و حریم خصوصی بیشتر. برای گوگل، این یک چالش بزرگ است که باید با آن کنار بیاید.

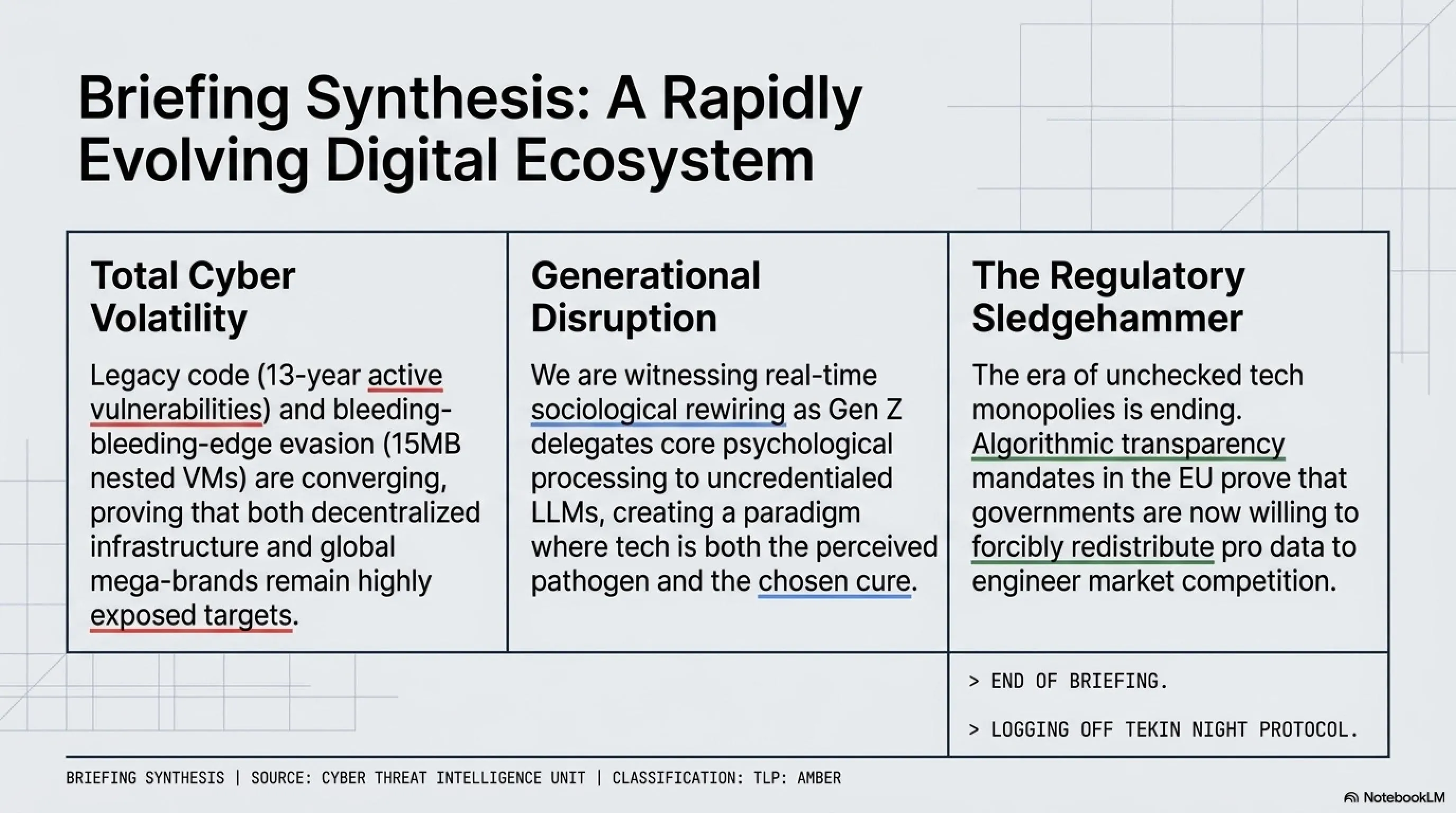

🌙 جمعبندی تکین نایت 18 آوریل

امشب شاهد 6 خبر مهم و تاثیرگذار از دنیای تکنولوژی بودیم که هر کدام به نوعی آینده دیجیتال ما را شکل میدهند:

- Bluesky تحت حمله DDoS: نشان داد که حتی پلتفرمهای غیرمتمرکز هم در برابر حملات سایبری آسیبپذیرند

- آسیبپذیری 13 ساله Apache ActiveMQ: یادآور شد که باگهای امنیتی میتوانند سالها پنهان بمانند

- هکرها با QEMU فرار میکنند: تکنیکهای جدید حمله همیشه در حال تکامل هستند

- تهدیدات ShinyHunters: باجافزارها همچنان یکی از بزرگترین تهدیدات سایبری هستند

- نوجوانان و AI: نسل جدید نگران تاثیر هوش مصنوعی بر زندگیشان است

- اتحادیه اروپا علیه گوگل: قوانین ضدانحصار میتوانند صنعت تکنولوژی را متحول کنند

این اخبار نشان میدهند که دنیای تکنولوژی در حال تغییرات سریع است - از امنیت سایبری گرفته تا قوانین دیجیتال و تاثیرات اجتماعی AI. ما در تکین همیشه این تغییرات را زیر نظر داریم تا شما را بهروز نگه داریم.

🌃 شب بخیر و تا فردا صبح در تکین مورنینگ!

📚 منابع و مراجع

Sources: Bluesky Official Status Updates, CISA KEV Catalog, Apache ActiveMQ Security Advisories, Cybersecurity Research Reports, ShinyHunters Dark Web Posts, Teen Mental Health Surveys 2026, European Commission DMA Enforcement, TechCrunch, The Verge, Ars Technica, BleepingComputer, SecurityWeek

تحلیل و تحقیق: تیم تحریریه تکین گیم

تاریخ انتشار: 18 آوریل 2026 - ساعت 5:00 صبح به وقت تهران

❓ پرسش و پاسخ متداول

چگونه از حمله DDoS محافظت کنیم؟

برای محافظت از حملات DDoS: 1) از سرویسهای CDN مثل Cloudflare استفاده کنید 2) محدودیت نرخ (Rate Limiting) پیادهسازی کنید 3) فایروالهای لایه 7 را فعال کنید 4) ترافیک مشکوک را فیلتر کنید 5) از Load Balancer استفاده کنید 6) پلن پاسخ به حادثه داشته باشید.

آیا باید فوراً Apache ActiveMQ را آپدیت کنم؟

بله، حتماً! CVE-2026-34197 یک آسیبپذیری بحرانی است که در حال سوءاستفاده فعال است. CISA مهلت 30 آوریل را تعیین کرده. فوراً به آخرین نسخه پچشده آپدیت کنید، دسترسی به API مدیریتی Jolokia را محدود کنید و لاگهای سیستم را برای فعالیت مشکوک بررسی کنید.

چگونه بفهمیم سیستم ما به QEMU VM آلوده شده؟

علائم آلودگی QEMU VM: 1) فرآیندهای qemu-system در Task Manager 2) مصرف CPU/RAM غیرعادی 3) ترافیک شبکه مشکوک از فرآیندهای ناشناس 4) فایلهای .qcow2 یا .img مشکوک 5) اجرای hypervisor بدون مجوز. از EDR پیشرفته برای مانیتورینگ VM استفاده کنید.

اگر مشتری Zara، Carnival یا 7-Eleven هستم چه کنم؟

اقدامات فوری: 1) فوراً رمز عبور حساب را تغییر دهید 2) اگر همان رمز را جای دیگر استفاده کردهاید، آنها را هم تغییر دهید 3) کارتهای بانکی را مانیتور کنید 4) احراز هویت دو مرحلهای (2FA) فعال کنید 5) به بانک اطلاع دهید 6) منتظر اطلاعیه رسمی شرکت باشید 7) از سرویسهای مانیتورینگ اعتبار استفاده کنید.

آیا استفاده از AI برای مشاوره روانی امن است؟

AI میتواند به عنوان ابزار کمکی مفید باشد اما نباید جایگزین مشاوره حرفهای شود. محدودیتها: فقدان همدلی واقعی، خطر تشخیص نادرست، عدم درک عمیق، نبود مجوز پزشکی. در شرایط جدی حتماً با روانشناس واقعی مشورت کنید. AI فقط برای حمایت اولیه و غیرحرفهای مناسب است.

تصمیم اتحادیه اروپا چه تاثیری بر گوگل دارد؟

تحت قانون DMA، گوگل باید دادههای جستجو (کوئریها، کلیکها، رتبهبندی، الگوریتمها) را با رقبا به اشتراک بگذارد. تاثیرات: کاهش احتمالی سهم بازار از 91% به 82-85%، افزایش رقابت، شفافیت بیشتر، نوآوری در صنعت جستجو. عدم رعایت میتواند جریمه تا 10% درآمد جهانی داشته باشد.

🌐 با ما در ارتباط باشید

برای دریافت آخرین اخبار تکنولوژی، بازی و گجتها، ما را در شبکههای اجتماعی دنبال کنید: