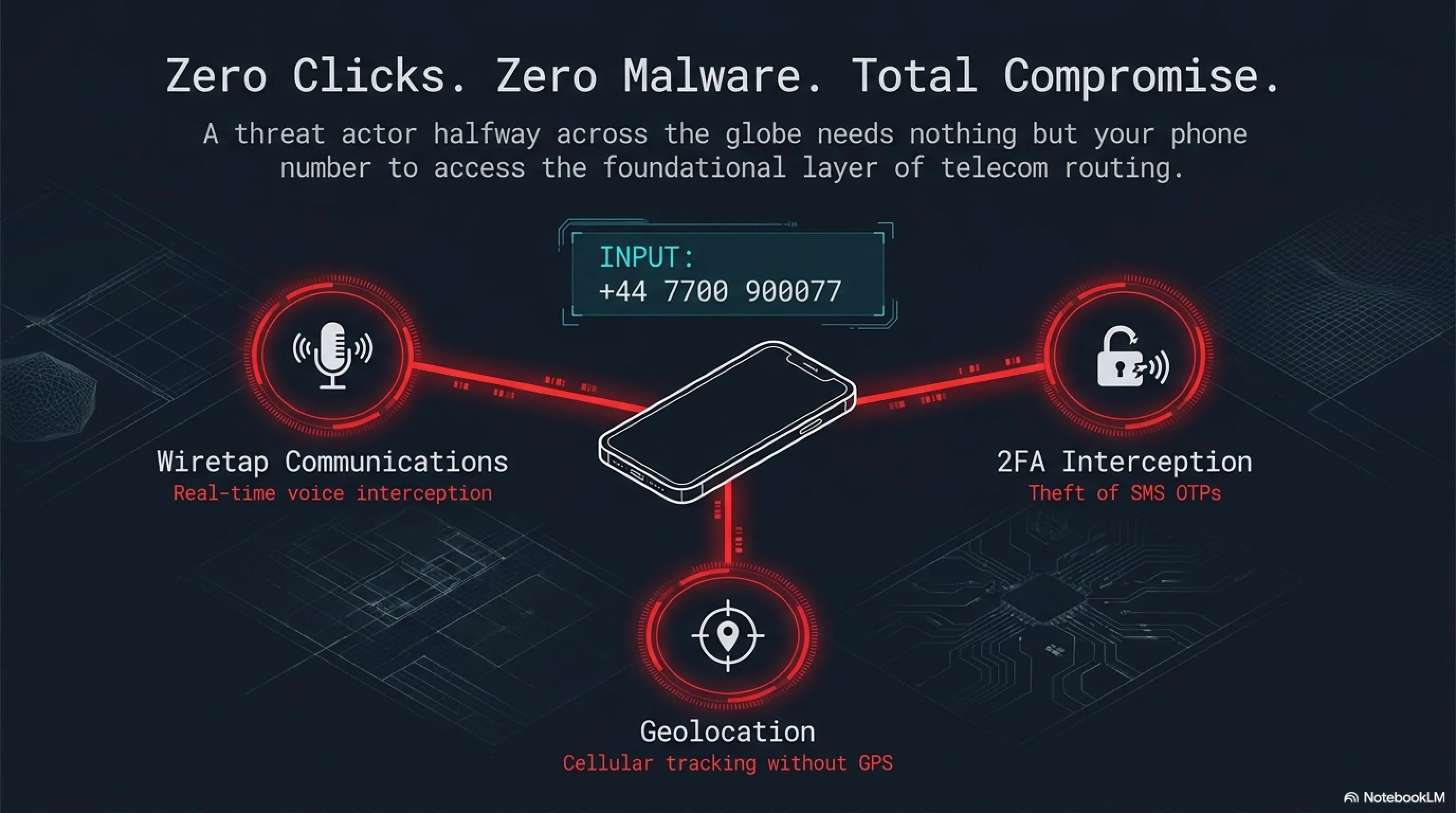

این مگا-مقاله تحلیلی از تکین گاراژ به کالبدشکافی یکی از خطرناکترین و قدیمیترین پاشنههای آشیل در زیرساخت مخابرات جهانی، یعنی پروتکل سیگنالینگ شماره ۷ (SS7) میپردازد. ما با رویکردی تهاجمی و دفاعی بررسی میکنیم که چگونه نفوذگران و نهادهای سایبری بدون نیاز به نصب هیچگونه بدافزاری روی گوشی شما و تنها با داشتن یک شماره تلفن، میتوانند سیستمهای تایید دو مرحلهای (2FA) بانکی را دور بزنند، مکالمات را در لحظه شنود کنند و لوکیشن دقیق شما را در سطح سلولی استخراج نمایند. این راهنمای جامع، ضمن دیباگ کردن ساختار شبکه SS7، راهکارهای عملیاتی و زرهپوشی دی

🚨 تکین سکیوریتی: کالبدشکافی آسیبپذیری جهانی SS7

به گاراژ تکین خوش آمدید. امروز قصد داریم یکی از وحشتناکترین حقایق دنیای مخابرات را روی میز تشریح قرار دهیم. تصور کنید فردی در آنسوی کره زمین، بدون اینکه حتی به گوشی شما دست بزند یا لینکی برایتان بفرستد، تمام تماسهای شما را گوش دهد، پیامکهای رمز دوم بانکیتان را بخواند و موقعیت مکانی شما را روی نقشه دنبال کند. این یک فیلم هالیوودی نیست؛ این واقعیتِ تلخِ پروتکل SS7 است.

<strong style="color: #fbbf24; font-size: 1.1em;">⚡ آنچه در این کالبدشکافی استراتژیک میخوانید:

🔍 ریشهیابی تاریخی پروتکل اعتماد-محور SS7 در سال ۱۹۷۵

🔓 دیباگ دقیقِ نحوه دور زدن کدهای تایید دو مرحلهای (SMS 2FA)

📡 مکانیسم رهگیری و شنود تماسها در شبکههای 3G و 4G

🛡️ دستورالعملهای سختگیرانه و زرهپوشی تکین برای هویت دیجیتال

☕ قهوهی داغ خود را آماده کنید و ذهنیت کلاسیک خود را نسبت به امنیت شبکههای موبایل دور بریزید. ما وارد منطقه قرمز سایبری میشویم!

۱. ورود به تاریکخانه مخابرات: پروتکل SS7 چیست و چرا هنوز زنده است؟

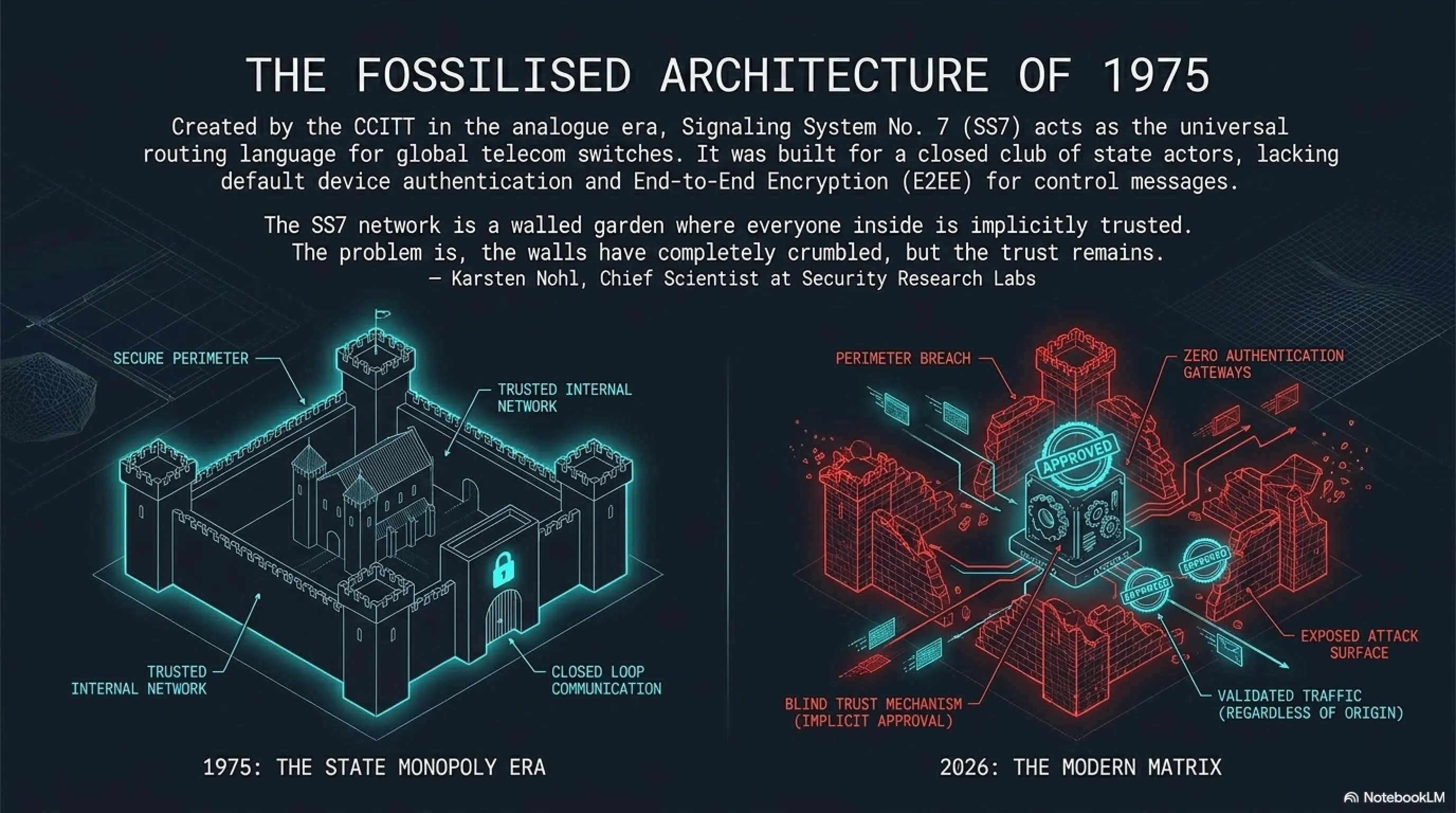

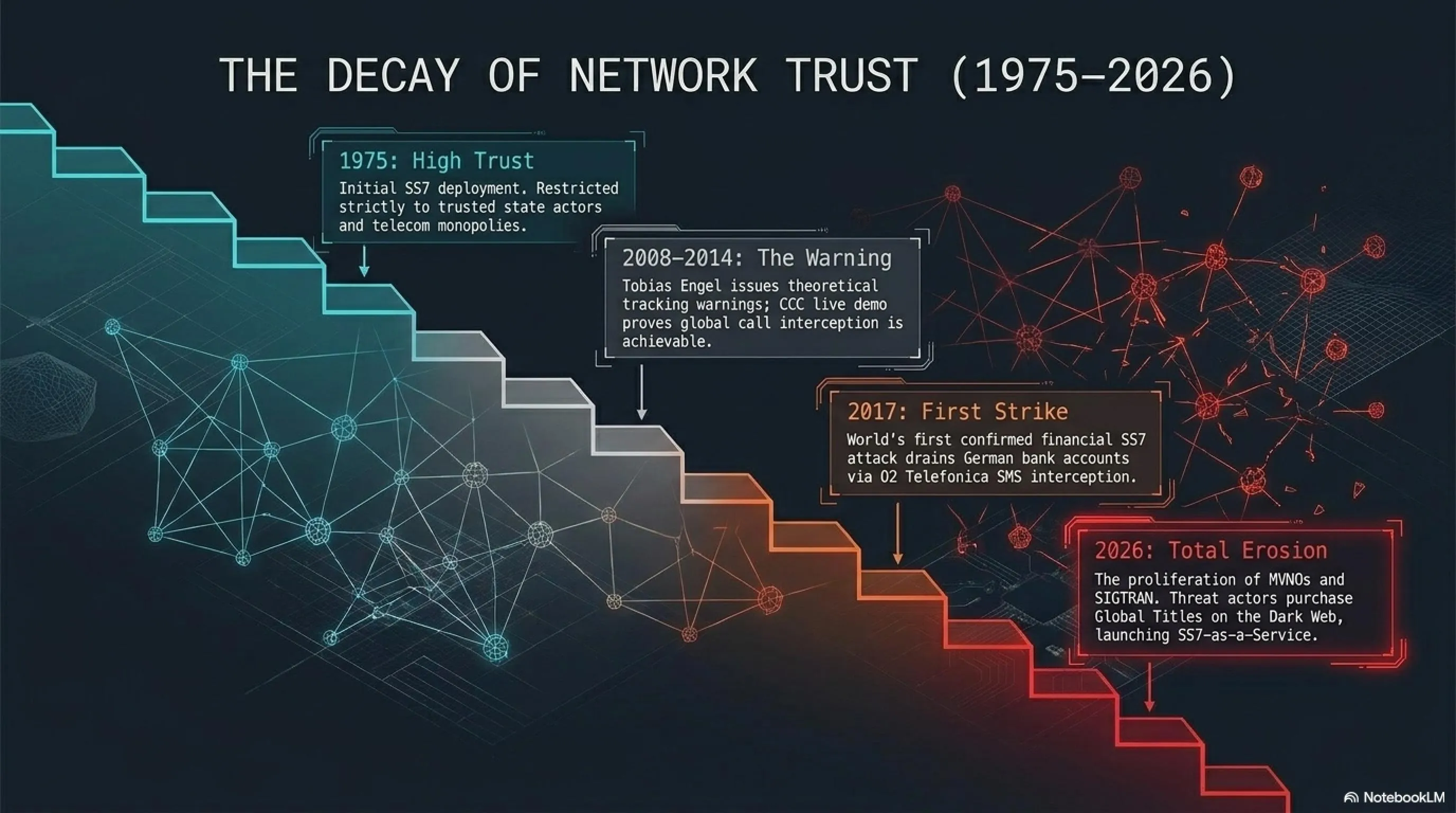

برای درک عمق فاجعهای که امروز با آن دست به گریبان هستیم، باید ماشین زمانِ گاراژ را روشن کنیم و به سال ۱۹۷۵ میلادی برگردیم؛ دورانی که اینترنت به معنای امروزی و جهانیِ خود وجود نداشت و شبکههای مخابراتی صرفاً مجموعهای از کابلهای مسی طولانی بین تلفنهای ثابت بودند. در آن دوران طلایی، سیستمی به نام سیگنالینگ شماره ۷ یا Signaling System No. 7 (SS7) توسط کمیته مشورتی بینالمللی تلگراف و تلفن (CCITT) به عنوان زبان مشترک سوئیچهای مخابراتی متولد شد. وظیفه SS7 این بود (و شگفتانگیز است که هنوز هم هست) که به شبکههای مختلف بگوید تماسها چگونه باید مسیردهی (Routing) شوند، پیامکها چگونه به مقصد برسند و سیستمهای بیلینگ (صورتحساب) چگونه بین اپراتورهای مختلف هماهنگ کار کنند.

اما مشکل اساسی و هستهای کجاست؟ در دهه ۷۰ و ۸۰ میلادی، شبکههای مخابراتی یک «کلوب بسته» و کاملاً انحصاری بودند. تنها چند شرکت دولتیِ عظیم و مورد اعتماد در سراسر جهان توانایی اتصال به این سیستم را داشتند. بنابراین، معمارانِ اولیه، SS7 را بر پایه یک «اعتماد مطلق و کورکورانه» (Absolute Trust) بنا کردند. این پروتکل هیچگونه مکانیزم پیشفرضی برای احراز هویت (Authentication) دستگاههای متصلشونده یا رمزنگاری (Encryption) پیامهای کنترلی بین شبکهها ندارد. سیستم با این پیشفرض کار میکند که هرکسی که در این شبکه پیامی میفرستد، قطعاً یک اپراتور معتبر است! اگر سوئیچی در شبکه یک کشور (مثلاً آفریقا) به شبکه اپراتور شما (مثلاً در ایران یا آمریکا) بگوید: <em>«مشترک شماره 0912XXX الان در شبکه من است، لطفاً تمام تماسها و پیامکهایش را به سمت من بفرست»، شبکه مبدأ بدون پرسیدن هیچ سوال امنیتی یا درخواست پسوردی، این کار را انجام میدهد!

⏱️ پرونده تاریخی: روند تکامل و کشف آسیبپذیریهای SS7

| سال | رویداد سایبری در شبکه سیگنالینگ |

|---|---|

| ۱۹۷۵ | توسعه اولیه پروتکل SS7 بر پایه اعتماد متقابل بین دولتها و شرکتهای مخابراتی انحصاری. |

| ۲۰۰۸ | اولین هشدارهای جدی و تئوریک توسط محققان امنیتی (مانند Tobias Engel) در کنفرانس CCC آلمان مبنی بر امکان ردیابی لوکیشن از طریق پروتکلهای سیگنالینگ. |

| ۲۰۱۴ | نمایش زنده و ترسناک در کنفرانس امنیتی Chaos Communication Congress که به جهان نشان داد چگونه میتوان تماسها را به راحتی استراق سمع کرد. |

| ۲۰۱۷ | اولین حمله مالیِ تایید شده در جهان! هکرها با استفاده از SS7 کدهای تایید (SMS 2FA) بانکهای آلمانی را سرقت کرده و حساب مشتریان را خالی کردند. |

| ۲۰۲۶ | ظهور سرویسهای SS7-as-a-Service در دارکوب؛ جایی که هکرهای آماتور با پرداخت ماهیانه، دسترسی سطحِ دولت به این پروتکل پیدا میکنند. |

امروزه با ظهور صدها اپراتور مجازی شبکه موبایل (MVNO) و سرویسهای واسطهی ارسال انبوه پیامک (SMS Gateways)، دایرهی این «کلوب بسته» شکسته شده و به هزاران شرکت کوچک و بزرگ در سراسر جهان گسترش یافته است. این یعنی دروازههای شبکه برای نفوذ بازتر از همیشه است. هکرها با خرید، اجاره در دارکوب یا نفوذ فیزیکی و نرمافزاری به یکی از این گرههای متصل به شبکه (Node)، عملاً کلید ورود (Global Title) به شبکه جهانی مخابرات را به دست میآورند. آنها با استفاده از پروتکلهای سیگنالینگ مدرنتر مثل SIGTRAN (پروتکلی که کدهای قدیمی SS7 را بستهبندی کرده و روی بستر مدرن IP و اینترنت منتقل میکند) از راه دور خود را به عنوان یک اپراتور معتبر جا میزنند و سناریوی فاجعه را آغاز میکنند.

۲. کالبدشکافی مرحله به مرحله یک حمله: هکرها چگونه ماتریکس شبکه را فریب میدهند؟

بگذارید این موضوع را در محیط ایزولهی گاراژ تکین، روی میز کار دیباگ کنیم. حمله به زیرساخت SS7 جادوی سیاه نیست؛ بلکه سوءاستفاده هوشمندانه از دستوراتِ استانداردِ خودِ شبکه است. این حملات نیازمند ارسال پیامهای کنترلی خاصی است که در معماری شبکه به آنها MAP (Mobile Application Part) گفته میشود. این پیامها در شرایط عادی، وظیفه آپدیت کردن وضعیت کاربر، مکانیابی او برای تحویل تماس و مدیریت رومینگ (Roaming) را بر عهده دارند.

🔧 آنالیز تکین: مراحل اجرای اکسپلویت مسیردهی (Routing Exploit)

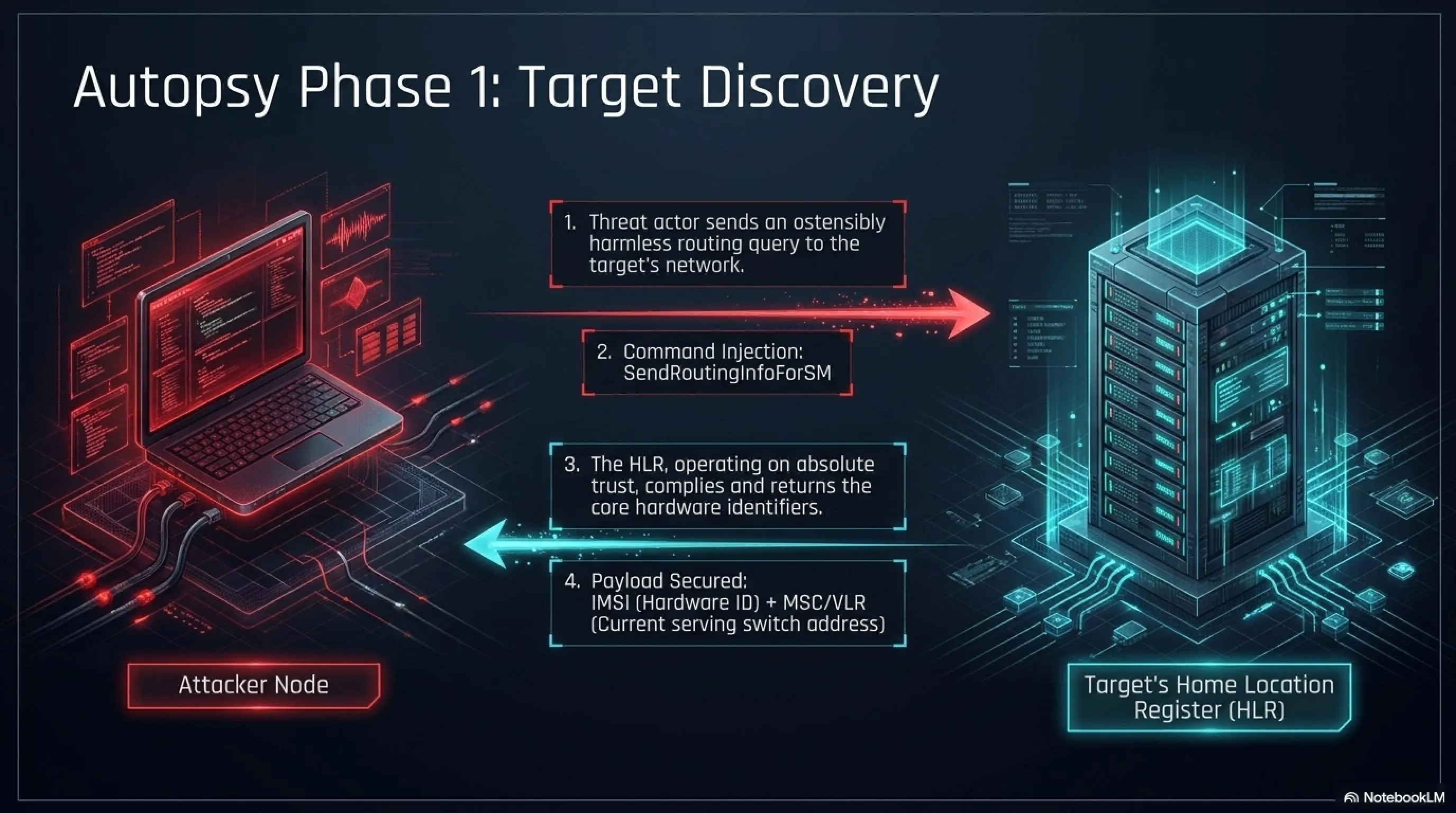

فاز اول (کشف هدف): هکر ابتدا باید بداند مشترک هدف به کدام سوئیچ مخابراتی در لحظه متصل است. او یک پیام به ظاهر بیضرر به نام SendRoutingInfoForSM (ارسال اطلاعات مسیریابی برای پیام کوتاه) به شبکه مخابراتی هدف (HLR) میفرستد. شبکه با کمال میل، کد شناسایی سختافزاری و یکتای سیمکارت شما یعنی IMSI و آدرس سوئیچ فعلی (MSC/VLR) شما را به هکر برمیگرداند.

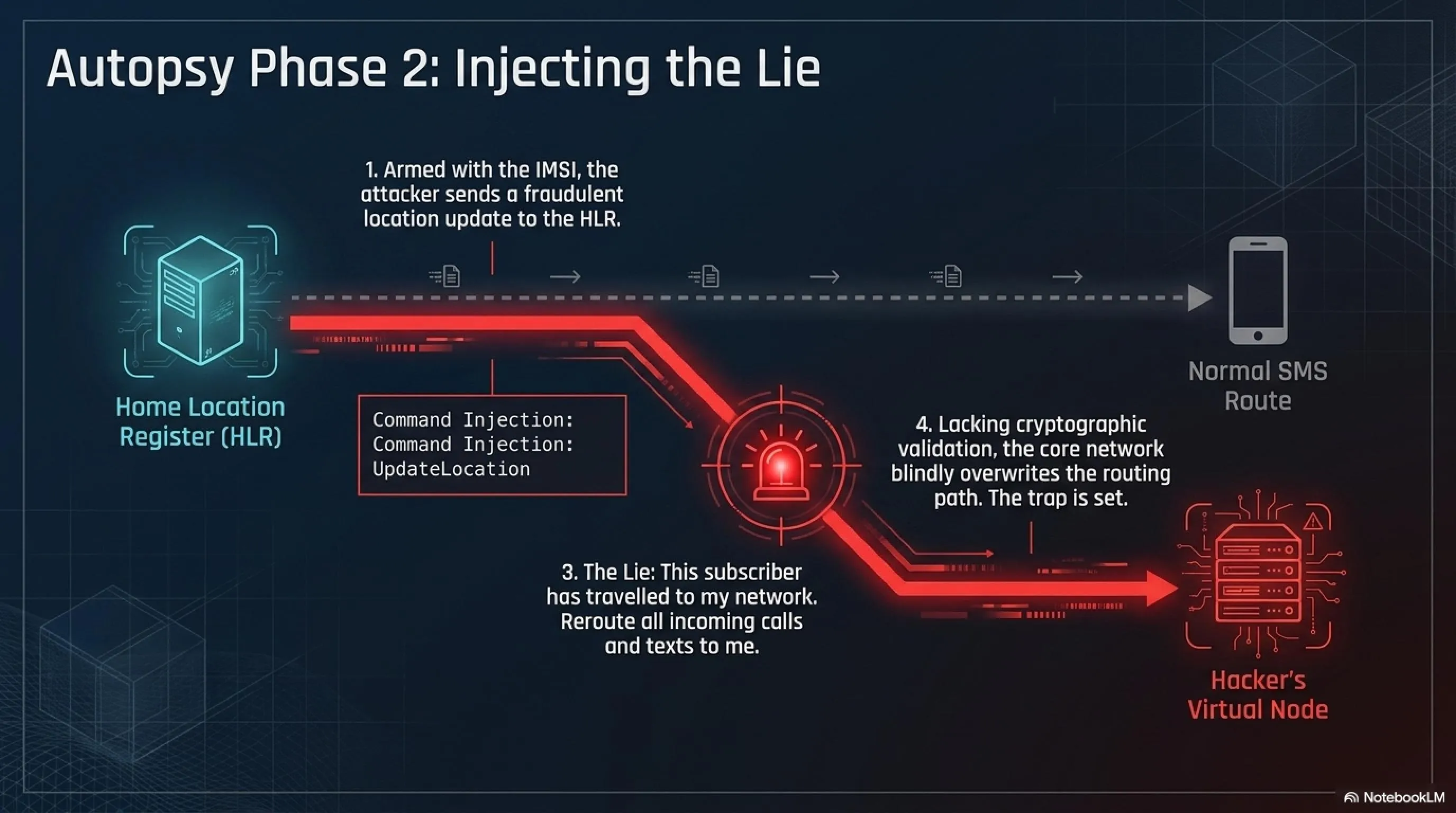

فاز دوم (تزریق دروغ): هکر اکنون مسلح به اطلاعات طلایی است. او پیام مرگباری به نام UpdateLocation به پایگاه داده اصلی اپراتور شما (HLR) ارسال میکند و به دروغ ادعا میکند: "مشترک شما با این کد IMSI، هماکنون به کشور/شبکه من سفر کرده است. لطفاً مسیر تماسها و پیامکها را آپدیت کن!" شبکه به دلیل فقدان اعتبارسنجیِ قوی، این آپدیت را میپذیرد.

۳. سرقت کدهای 2FA بانکی و تلگرام: وقتی پیامک شما در هوا رهگیری میشود

یکی از ویرانگرترین و شایعترین کاربردهای اکسپلویت SS7 در دنیای امروز، سرقت هویت دیجیتال از طریق رهگیری کدهای تایید دو مرحلهای (SMS 2FA) است. بانکها، صرافیهای رمزارز، پیامرسانهایی مثل تلگرام و واتساپ، همگی برای احراز هویت شما به یک پیامک ساده متکی هستند. اما همانطور که در فاز قبلی روی میز دیباگ دیدیم، هکر قبلاً به ماتریکس شبکه (HLR) اعلام کرده که شما در شبکه او هستید.

وقتی شما (یا هکر) درخواست ورود به اکانت صرافی یا تلگرام را میدهید، سرورِ پلتفرم یک پیامک حاوی کد تایید به شماره شما میفرستد. این پیامک وارد شبکه مخابراتی مبدأ میشود. سوئیچ مخابراتی، پایگاه داده HLR را چک میکند و میبیند که مسیر پیامک به سمت شبکه مجازی هکر آپدیت شده است! بنابراین، پیامک (که در معماری شبکه به آن SMS-MT یا Mobile Terminated میگویند) به جای اینکه روی صفحه گوشی شما ظاهر شود، مستقیماً وارد پنل کاربری هکر در دارکوب میشود. او کد را وارد کرده و در کسری از ثانیه، کنترل کامل دارایی یا اکانت شما را به دست میگیرد.

⚔️ نبرد امنیتی: SMS 2FA در برابر Authenticator Apps

❌ سیستم پیامکی (SMS 2FA)

<ul style="color: #f87171; line-height: 1.8; list-style-type: square; padding-right: 20px; font-size: 1.05em;"> <li>آسیبپذیر مطلق در برابر حملات SS7 و رهگیری شبکهای.✅ اپلیکیشنهای احراز هویت (TOTP)

- کاملاً آفلاین و بینیاز از شبکه مخابراتی (ایزوله از SS7).

- تولید کدهای مبتنی بر زمان (Time-based) که هر ۳۰ ثانیه منقضی میشوند.

- محافظت شده توسط سنسورهای بیومتریک دستگاه (FaceID/Fingerprint).

- غیرقابل رهگیری در لایه شبکه، زیرا الگوریتم روی خود دستگاه (Local) پردازش میشود.

نکته ترسناک در کالبدشکافیهای تکین گاراژ این است که در حملات بانکی (Bank Fraud)، هکرها معمولاً به صورت ترکیبی عمل میکنند. آنها ابتدا از طریق فیشینگ (Phishing) یا بدافزار، نام کاربری و رمز عبور اینترنت بانک شما را به دست میآورند. سپس برای دور زدن رمز پویا (OTP)، از زیرساخت SS7 استفاده میکنند. شما متوجه هیچ چیز نمیشوید تا زمانی که پیامک برداشت از حساب برایتان ارسال شود (البته اگر آن پیامک را هم هکر قبلاً به سمت سرور خودش Route نکرده باشد!).

۴. ردیابی سلولی (Cellular Tracking): سایهای که قدم به قدم با شما میآید

آیا فکر میکنید با خاموش کردن GPS گوشی (Location Services) مانع از ردیابی خود میشوید؟ در دنیای تاریک SS7، لوکیشن GPS شما هیچ اهمیتی ندارد! تا زمانی که گوشی شما روشن است و به یک دکل مخابراتی (Cell Tower) متصل شده، شبکه دقیقاً میداند شما در کدام شعاع جغرافیایی قرار دارید. و اگر شبکه بداند، هکرِ متصل به گره SS7 هم میداند.

تکنیک ردیابی موقعیت مکانی (Geolocation Tracking) در این پروتکل با ارسال درخواستی به نام ProvideSubscriberInfo (PSI) یا AnyTimeInterrogation (ATI) انجام میشود. هکر این پیام را به HLR شبکه شما ارسال میکند و میپرسد: "مشترک با این شماره کجاست؟". شبکه با وفاداری کامل، شناسه جهانی سلول (Cell Global Identity - CGI) را به هکر برمیگرداند. این شناسه، کد دقیق دکلی است که گوشی شما همین الان به آن متصل است.

📊 آنالیز تکین: دقت ردیابی مبتنی بر دکل (Cell ID Triangulation)

مراکز شهرهای بزرگ (تراکم بالا)

زیر ۵۰ تا ۲۰۰ متردقت فوقالعاده بالا به دلیل تعدد دکلها

حومه شهر و مناطق مسکونی

۵۰۰ متر تا ۱.۵ کیلومتردقت متوسط اما کافی برای شناسایی محله

مناطق روستایی و جادهها

۳ تا ۱۰ کیلومتردقت پایین به دلیل فاصله زیاد بین دکلها

هکر پس از دریافت کد Cell ID، به راحتی آن را در دیتابیسهای متنباز (Open Source) مانند OpenCelliD یا سرویسهای API موقعیتیابی جستجو میکند و مختصات دقیق جغرافیایی (طول و عرض جغرافیایی) دکل را روی نقشه استخراج میکند. از آنجا که این عملیات کاملاً در سطح زیرساخت (لایه ۳ مخابراتی) رخ میدهد، هیچ آیکون یا هشداری روی صفحه نمایش گوشی هوشمند شما ظاهر نمیشود. شما در سکوت کامل در حال مانیتور شدن هستید!

سرویسهای اطلاعاتی، سازمانهای دولتی، و حتی باندهای خلافکار در سراسر جهان از این روش برای ردیابی لحظهای اهداف خود استفاده میکنند. این تکنیک نیازی به نصب نرمافزارهای پیچیده یا بدافزارهای جاسوسی گرانقیمت مثل پگاسوس (Pegasus) ندارد؛ SS7 به صورت بومی این قابلیت را در اختیار هرکسی که کلید ورود به شبکه را داشته باشد، قرار میدهد.

۵. راهبرد دفاعی تکین گاراژ: چگونه ارتباطات خود را در برابر SS7 زرهپوش کنیم؟

اکنون که با عمق فاجعه در زیرساخت SS7 آشنا شدیم و دیدیم که چگونه یک اکسپلویت ساده میتواند ماتریکس هویتی ما را در هم بشکند، سوال اصلی این است: آیا باید گوشیهایمان را دور بیندازیم؟ در تکین گاراژ، ما به جای تسلیم شدن، راهکارهای زرهپوشی (Hardening) را به شما آموزش میدهیم. از آنجا که شما به عنوان یک کاربر نهایی، هیچ کنترلی روی سرورهای مخابراتی (لایه شبکه لایه ۳) ندارید، تنها راه نجاتِ قطعی، انتقال امنیت به لایه اپلیکیشن (End-to-End Encryption) است.

🛡️ دستورالعمل زرهپوشی سایبری در برابر اکسپلویتهای SS7

- حذف کامل SMS 2FA: همین امروز وارد تنظیمات حسابهای بانکی (در صورت پشتیبانی)، صرافیهای کریپتو، تلگرام، توییتر و جیمیل خود شوید. گزینه تایید دو مرحلهای پیامکی را غیرفعال کرده و آن را به اپلیکیشنهای احراز هویت (مانند Google Authenticator یا ابزارهای سختافزاری مثل YubiKey) متصل کنید.

- مهاجرت از تماسهای سلولی به VoIP: برای تماسهای حساس، محرمانه و تجاری، به هیچوجه از تماس عادی مخابراتی (GSM/VoLTE) استفاده نکنید. از پیامرسانهایی که دارای رمزنگاری End-to-End واقعی هستند (مانند Signal یا WhatsApp) استفاده کنید. در این حالت، حتی اگر هکر ترافیک شما را رهگیری کند، تنها با پکتهای دیتای رمزنگاریشده و غیرقابل خواندن روبرو میشود.

- غیرفعالسازی سرویس دایورت (Call Forwarding): کدهای دستوری

*#21#یا*#62#را در گوشی خود شمارهگیری کنید تا بررسی کنید آیا تماسهای شما به شماره ناشناسی دایورت شده است یا خیر. برای خنثیسازی تمامی دایورتها از کد##002#استفاده کنید. - استفاده از سیمکارتهای ایزوله (Burner SIM): در صورت اجبار به استفاده از پیامک برای کارهای بانکی، از یک شماره سیمکارت جداگانه و مخفی استفاده کنید که هیچکس جز شما و بانکتان آن شماره را نمیداند. هرگز با این سیمکارت در شبکههای اجتماعی ثبتنام نکنید.

صنعت مخابرات جهانی در حال حرکت به سمت شبکههای 5G مستقل (Standalone) است که قرار است پروتکلهای امنتر (مانند HTTP/2 با رمزنگاری TLS و پروتکل Diameter) را به طور کامل جایگزین SS7 کند. اما تا زمانی که سیستمهای قدیمی 2G و 3G برای سازگاری عقبرو (Backward Compatibility) فعال هستند و اپراتورها همچنان به SS7 متکی میباشند، این سایه شوم بر سر شبکههای مخابراتی سنگینی خواهد کرد.

🏷️ پرونده کامل: تاریخچه آسیبپذیریهای مخابراتی و جعل سایبری

برای درک بهتر ماتریکس تهدیدات، کالبدشکافیهای قبلی گاراژ را بررسی کنید:

❓ دیباگ کاربران: سوالات متداول (FAQ)

۱. آیا استفاده از VPN مانع از ردیابی من در شبکه SS7 میشود؟

خیر. VPN تنها ترافیک اینترنت (لایه دیتا) شما را رمزنگاری میکند. حملات SS7 در لایه زیرساخت مخابراتی (لایه سیگنالینگ بین دکلها) رخ میدهد. بنابراین VPN هیچگونه محافظتی در برابر ردیابی Cell ID یا رهگیری پیامکهای مخابراتی ارائه نمیدهد.

۲. آیا اپراتورهای موبایل در ایران میتوانند جلوی این حملات را بگیرند؟

اپراتورها میتوانند با نصب فایروالهای پیشرفتهی SS7 (SS7 Firewalls) و فیلتر کردن پیامهای کنترلی مشکوک (مثل UpdateLocation از کشورهای نامربوط) تا حد زیادی جلوی این حملات را بگیرند، اما به دلیل ماهیتِ بازِ این پروتکل جهانی، امنیت ۱۰۰ درصدی در لایه شبکه غیرممکن است.

۳. در صورت هک شدن تلگرام از طریق پیامک، چه باید کرد؟

اگر متوجه ورود غیرمجاز شدید، بلافاصله از منوی Settings > Devices، نشستهای فعال (Active Sessions) ناشناس را Terminate کنید. سپس فوراً تایید دو مرحلهای (Two-Step Verification) که مبتنی بر رمز عبور اختصاصی (Cloud Password) است را فعال کنید تا هکر با داشتن پیامک نتواند مجدداً وارد شود.

۲. تحقیقات دانشگاهی درباره آسیبپذیریهای پروتکلهای MAP و SIGTRAN

۳. مستندات رسمی ITU-T در مورد معماری شبکه Signaling System No. 7

۴. هشدارهای امنیتی NCSC (مرکز ملی امنیت سایبری بریتانیا) درباره خطرات SMS 2FA

۵. گزارشهای اخیر Citizen Lab در خصوص سوءاستفاده از پروتکلهای سیگنالینگ

۶. تیم تحقیقات و امنیت سایبری تکین گاراژ (Tekingame Research Team - 2026)