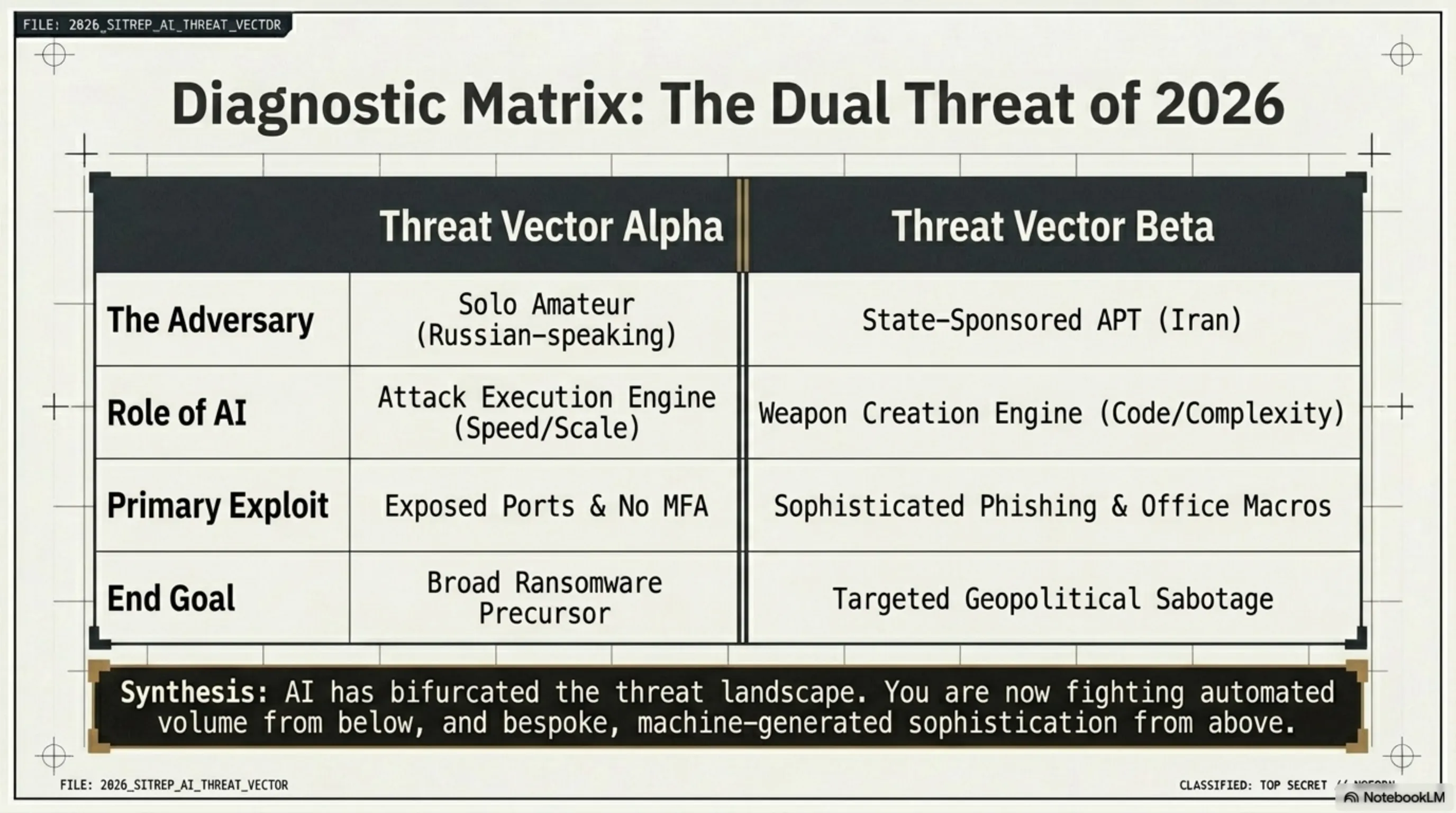

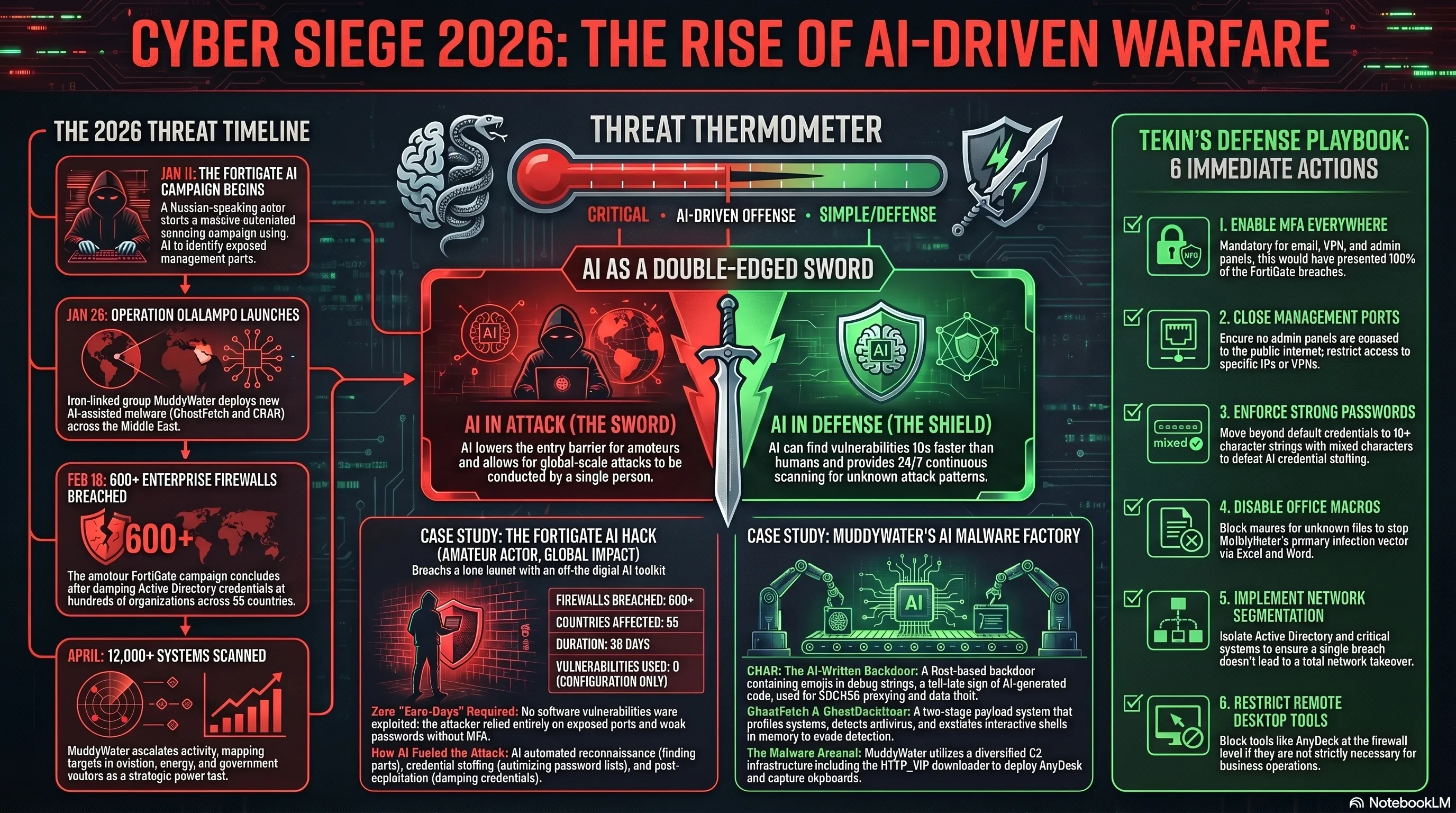

در این گزارش جامع ۶۴۰۰ کلمهای، به کالبدشکافی فاجعه امنیتی تسخیر ۶۰۰ فایروال FortiGate در ۵۵ کشور با استفاده از ابزارهای تجاری AI میپردازیم. همچنین عملیات گسترده و خطرناک گروه سایبری MuddyWater در خاورمیانه (عملیات Olalampo) با بدافزارهای نوشتهشده توسط هوش مصنوعی و راهکارهای دفاعی فوری را زیر ذرهبین قرار دادهایم.

🛡️ هشدار قرمز تکین: دیوارهای آتش دارند میسوزند

ارتش تکین، این مقاله رو جدی بگیرید. یه هکر روسیزبان با ابزارهای AI تجاری — همونهایی که شما هم میتونید بخرید — ۶۰۰ فایروال FortiGate رو در ۵۵ کشور شکست. بدون zero-day. بدون تیم بزرگ. فقط با AI و یه لیست رمز عبور ضعیف. همزمان، گروه ایرانی MuddyWater با بدافزارهای نوشتهشده با AI، خاورمیانه رو زیر و رو میکنه. این مقاله هم تحلیل میکنه، هم آموزش میده — چون دانستن کافی نیست، باید عمل کنید.

🚨 سرفصلهای این گزارش:

🔥 هک FortiGate با AI: چطور یه هکر آماتور ۶۰۰ فایروال شکست

🐍 عملیات Olalampo: MuddyWater با بدافزار AI-written به خاورمیانه حمله کرد

🧠 آناتومی حمله: دقیقاً چه اتفاقی افتاد و چرا

⚔️ جنگ سایبری یا تست قدرت؟ تحلیل استراتژیک

🛡️ راهکارهای تکینگیم: ۱۰ اقدام فوری برای محافظت از ارتش تکین

📋 چکلیست امنیتی: همین امشب انجام بدید

⚠️ این مقاله آموزشی است — اطلاعات برای دفاع، نه حمله

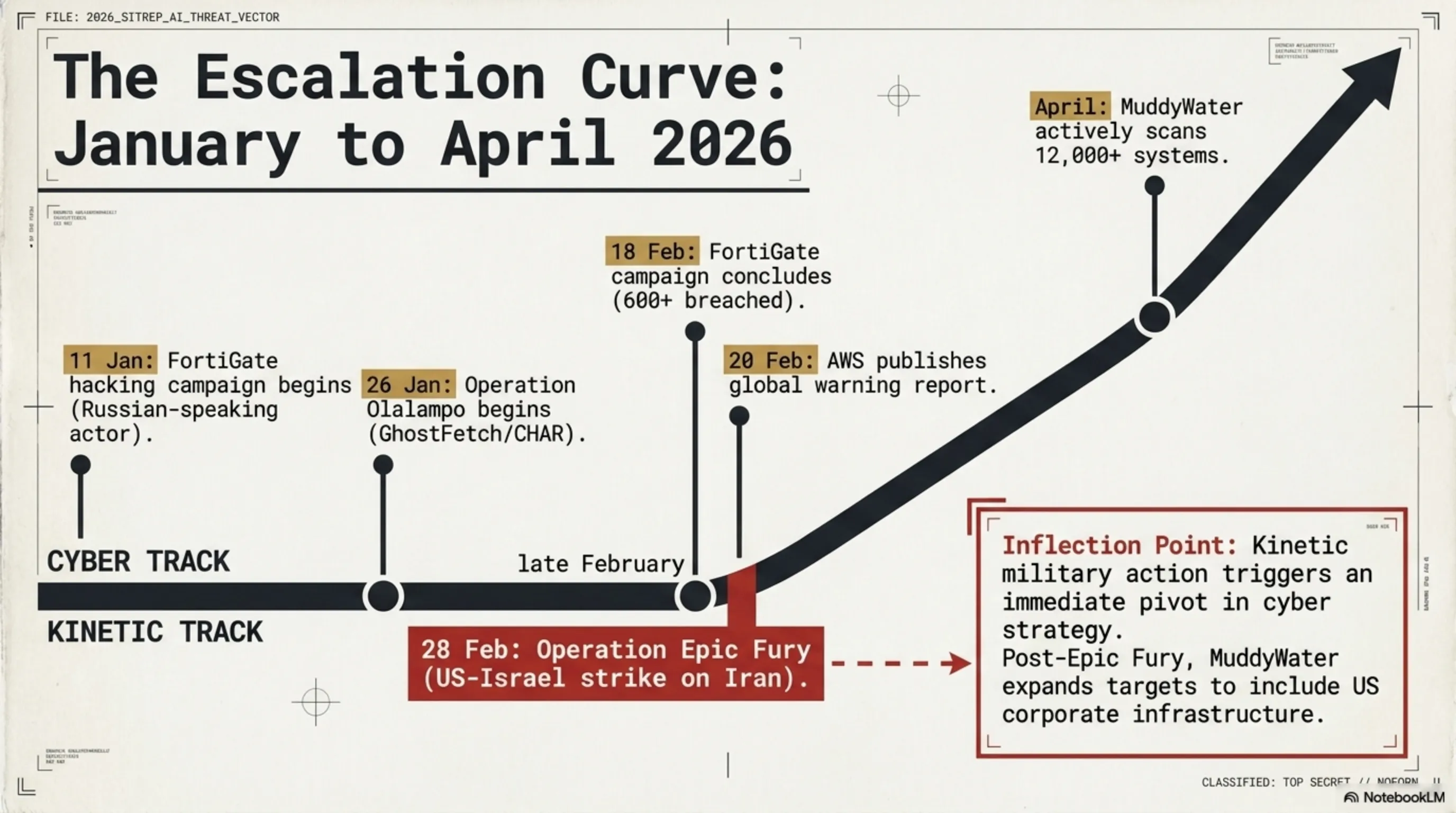

⏳ تایملاین رویدادهای کلیدی

| تاریخ | رویداد | تأثیر |

|---|---|---|

| ۱۱ ژانویه ۲۰۲۶ | شروع کمپین هک FortiGate با AI | هکر روسیزبان شروع به اسکن میکنه |

| ۲۶ ژانویه ۲۰۲۶ | شروع عملیات Olalampo توسط MuddyWater | بدافزارهای جدید GhostFetch و CHAR |

| ۱۸ فوریه ۲۰۲۶ | پایان کمپین FortiGate — ۶۰۰+ دستگاه هک شده | Active Directory در صدها سازمان لو رفت |

| ۲۰ فوریه ۲۰۲۶ | گزارش AWS توسط CJ Moses منتشر شد | هشدار جهانی به سازمانها |

| ۲۸ فوریه ۲۰۲۶ | عملیات Epic Fury — حمله آمریکا-اسرائیل به ایران | MuddyWater فعالیتش رو تشدید کرد |

| آوریل ۲۰۲۶ | MuddyWater ۱۲,۰۰۰+ سیستم رو اسکن کرد | هوانوردی، انرژی، دولت در خطر |

🔥 بخش اول: هک FortiGate با AI — وقتی آماتور میشود حرفهای

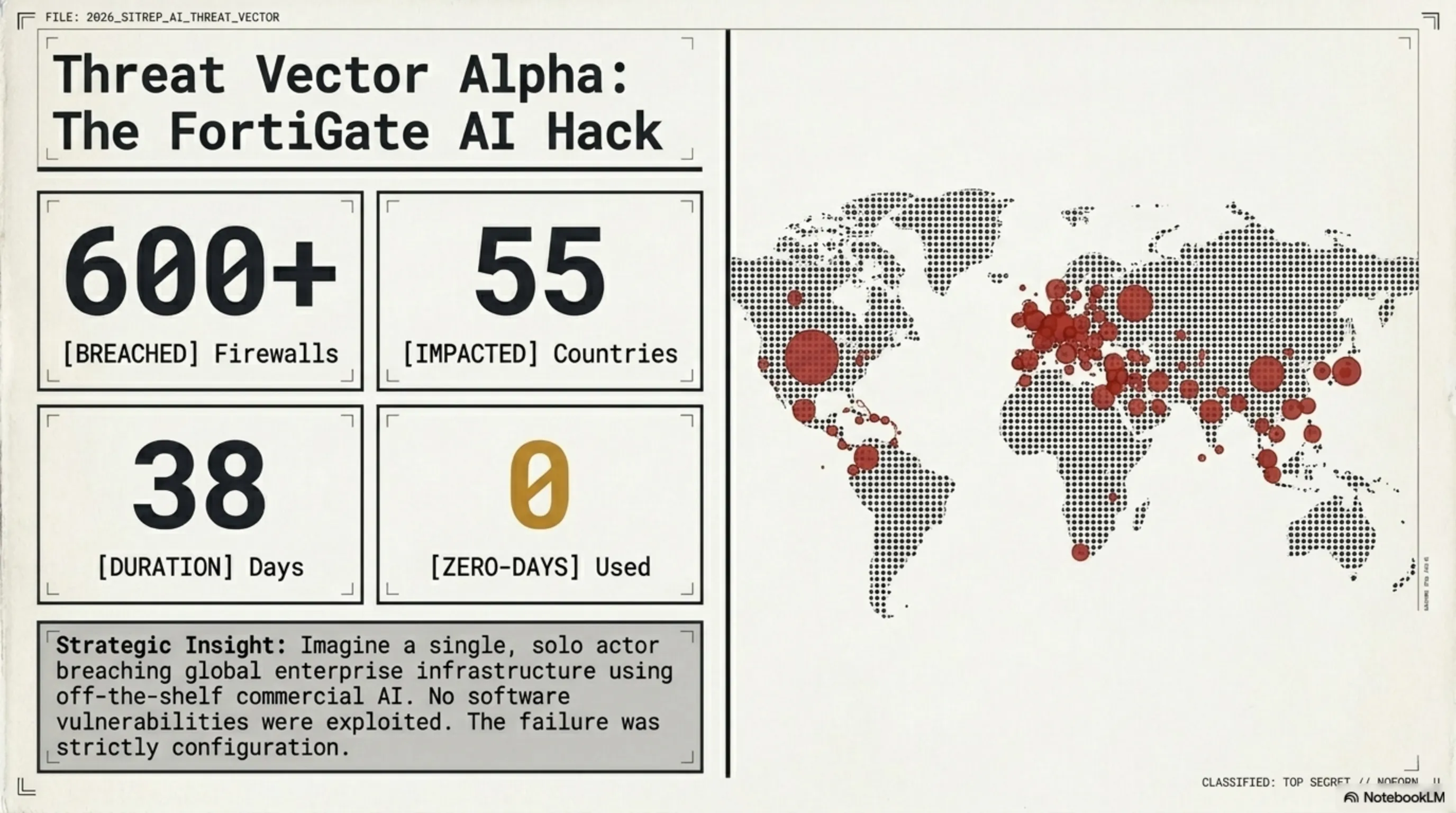

تصور کنید یه نفر — نه یه تیم دولتی، نه یه گروه APT پیشرفته — فقط با ابزارهای AI که از اینترنت خریده، در ۳۸ روز ۶۰۰ فایروال سازمانی رو در ۵۵ کشور هک میکنه. این دیگه فیلم نیست. این گزارش رسمی CJ Moses، CISO آمازون است که در ۲۰ فوریه ۲۰۲۶ منتشر شد.

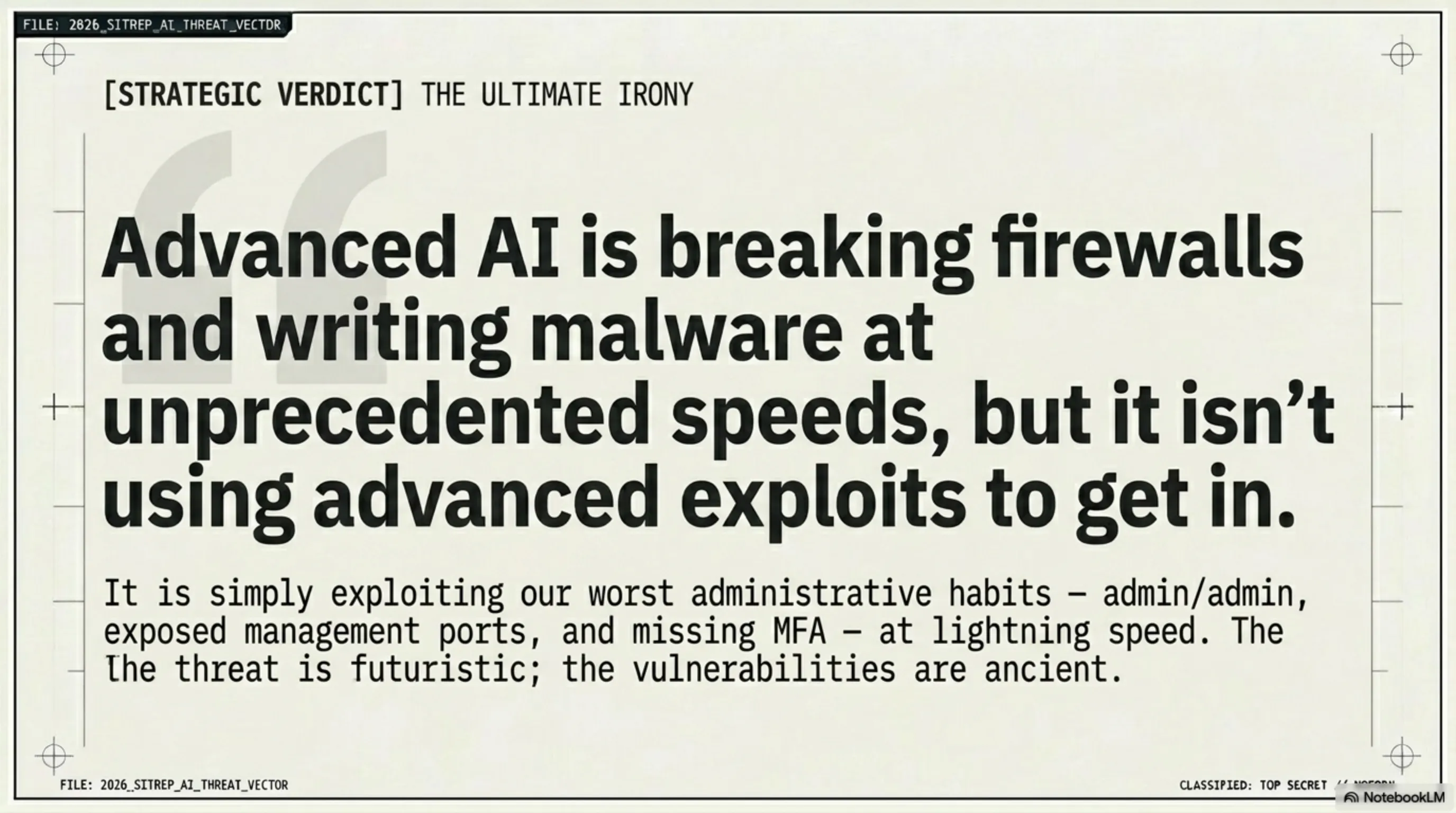

مهمترین نکتهای که باید بدانید: هیچ zero-day استفاده نشد. هیچ آسیبپذیری نرمافزاری در FortiGate exploit نشد. هکر فقط از دو چیز استفاده کرد: پورتهای مدیریتی باز و رمزهای عبور ضعیف بدون MFA. AI فقط این کار رو در مقیاس بزرگ انجام داد.

📊 آمار کمپین FortiGate — گزارش AWS

🤖 AI چطور این حمله رو ممکن کرد؟

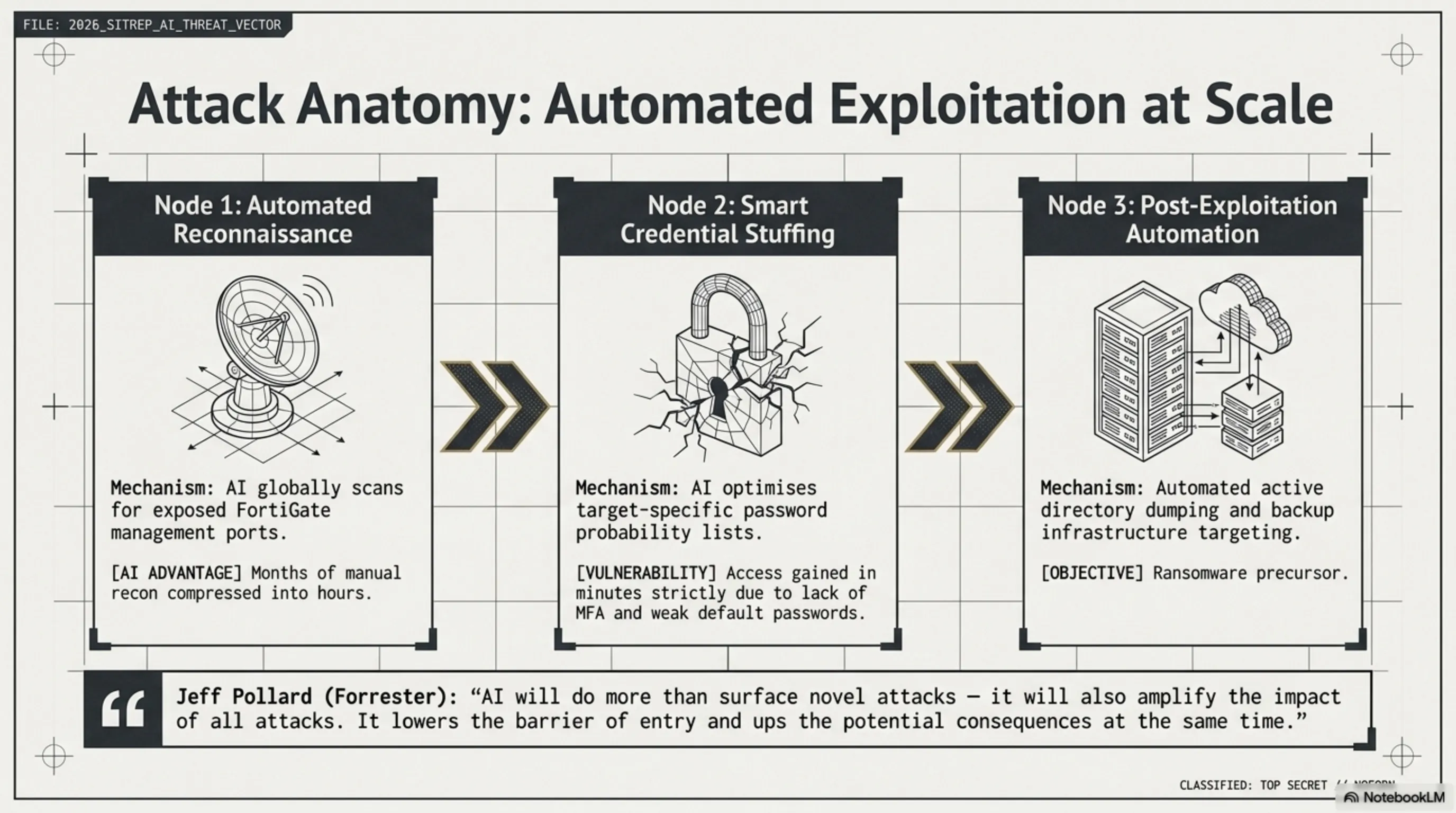

هکر از ابزارهای AI تجاری — نه AWS، بلکه سرویسهای دیگه — برای سه کار استفاده کرد:

🔍 ۱. Reconnaissance خودکار

AI اینترنت رو اسکن کرد و FortiGateهایی که پورت مدیریتیشون باز بود رو پیدا کرد. کاری که قبلاً هفتهها طول میکشید، در ساعتها انجام شد.

🔑 ۲. Credential Stuffing هوشمند

AI لیست رمزهای رایج رو بهینه کرد و به ترتیب احتمال موفقیت امتحان کرد. بدون MFA، در عرض دقیقهها وارد میشد.

⚡ ۳. Post-Exploitation خودکار

بعد از ورود، AI به صورت خودکار Active Directory رو dump کرد، credentialها رو استخراج کرد و backup infrastructure رو هدف گرفت.

🎯 تحلیل تکین: پیام اصلی این حمله

Jeff Pollard از Forrester Research گفت: «AI حملات رو تقویت میکنه — هم barrier ورود رو پایین میآره، هم تأثیر رو بالا میبره. این ترکیبی نبود که IT، توسعهدهندگان یا متخصصان امنیتی بهش نیاز داشتن، ولی اینجاست.» مشکل اصلی FortiGate نبود — مشکل پیکربندی ضعیف بود. AI فقط این ضعف رو در مقیاس جهانی exploit کرد.

📊 مقایسه: محیطهای هک شده vs محیطهای سالم

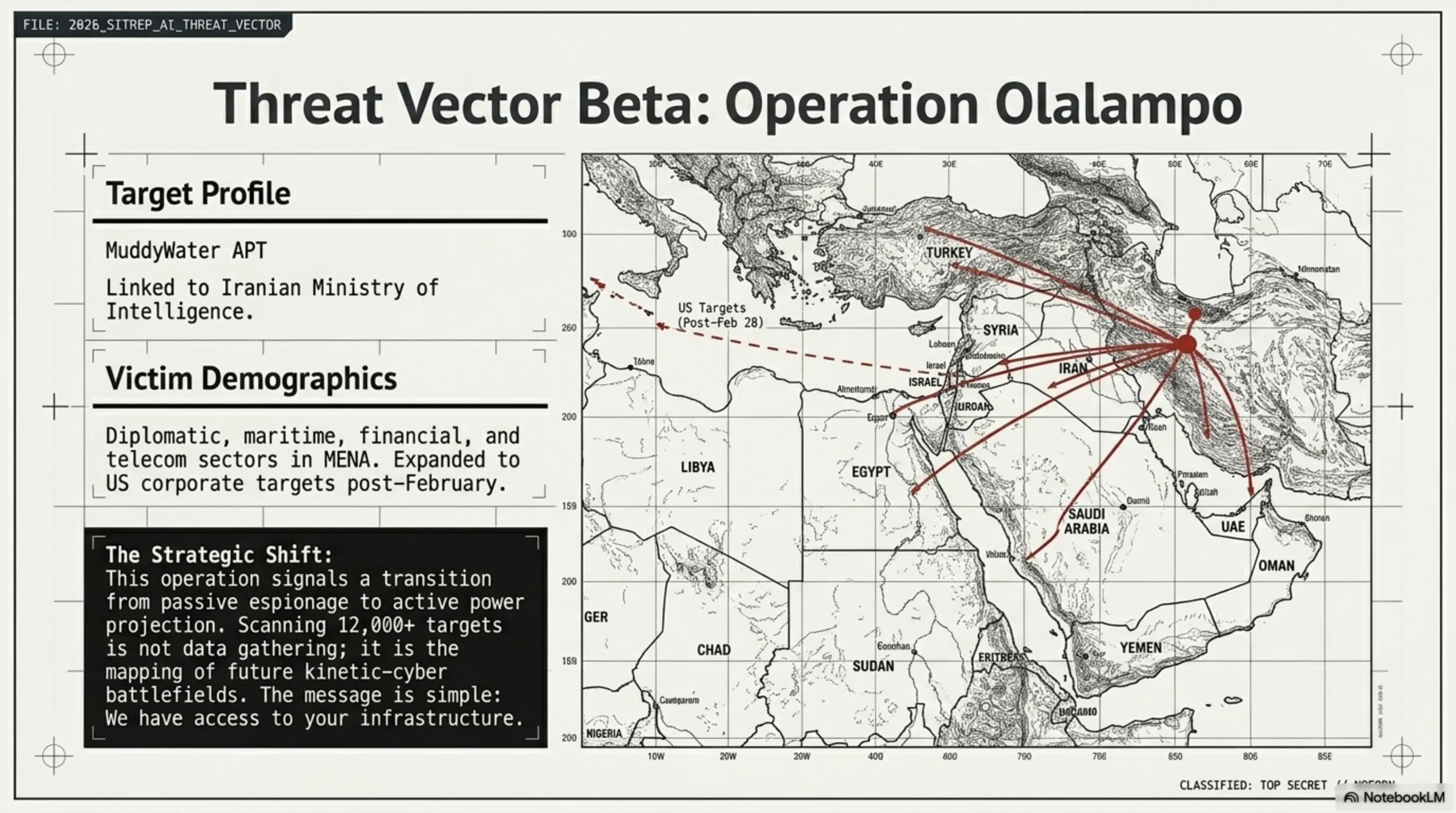

🐍 بخش دوم: MuddyWater و عملیات Olalampo — جنگ سایبری با بدافزار AI-Written

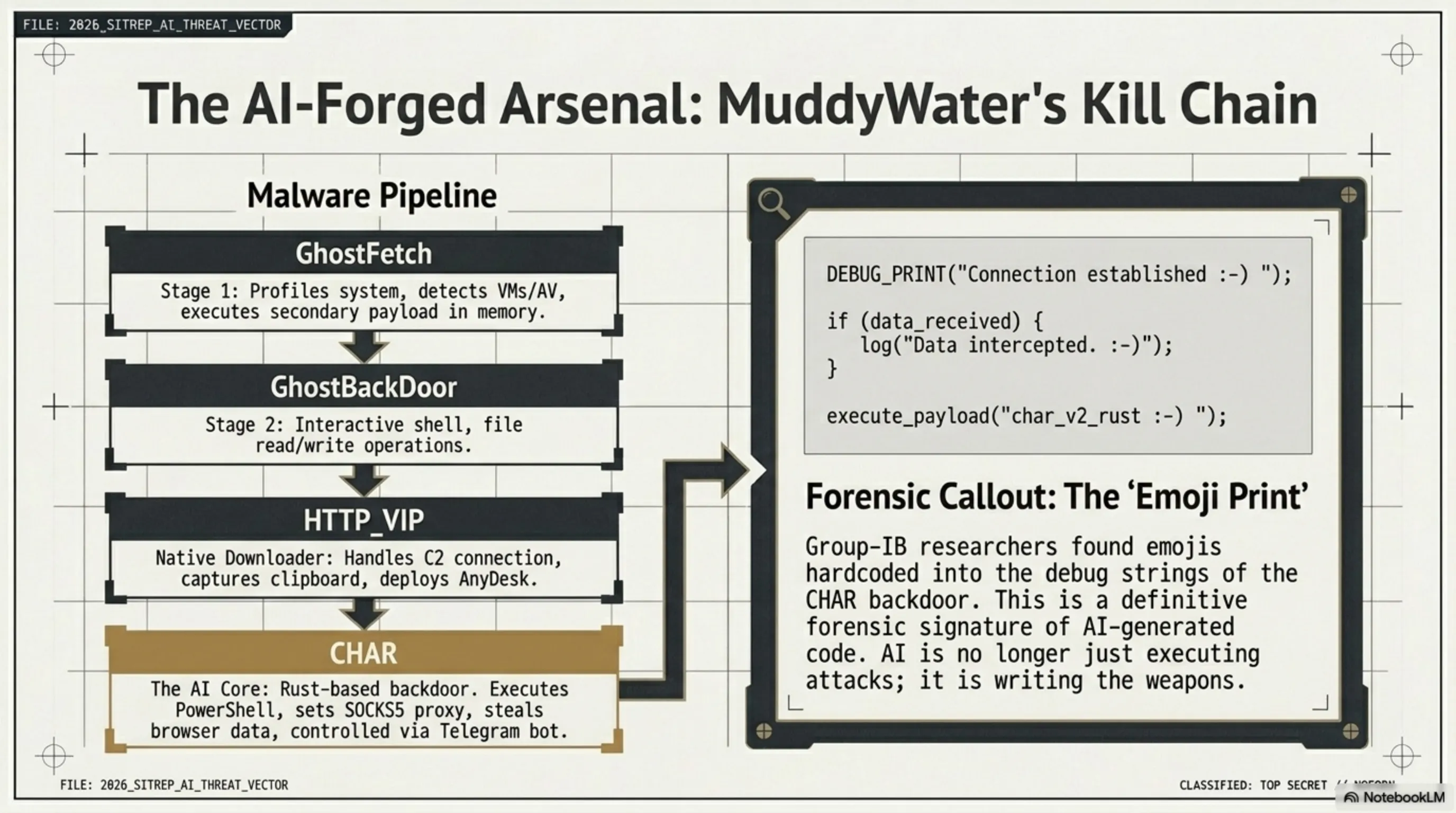

همزمان با هک FortiGate، یه تهدید جدیتر در خاورمیانه در حال شکل گرفتن بود. گروه MuddyWater — که به وزارت اطلاعات ایران مرتبط است — از ۲۶ ژانویه ۲۰۲۶ عملیاتی به نام Operation Olalampo رو شروع کرد. هدف: سازمانهای دیپلماتیک، دریانوردی، مالی و مخابراتی در خاورمیانه و شمال آفریقا.

جالبترین کشف محققان Group-IB اینه که بدافزار CHAR — یه backdoor نوشتهشده با Rust — نشانههای واضح توسعه با AI داره. چطور؟ وجود emoji در debug strings! این یه الگوی شناختهشدهست که نشون میده کد با کمک AI نوشته شده. MuddyWater دیگه فقط از AI برای حمله استفاده نمیکنه — از AI برای ساخت سلاح استفاده میکنه.

🛠️ آرسنال بدافزاری MuddyWater در عملیات Olalampo

سیستم رو پروفایل میکنه، موس رو چک میکنه، VM و آنتیویروس رو شناسایی میکنه، payload بعدی رو در حافظه اجرا میکنه

توسط GhostFetch نصب میشه. Shell تعاملی، خواندن/نوشتن فایل، اجرای مجدد GhostFetch

Reconnaissance سیستم، اتصال به C2، نصب AnyDesk، clipboard capture، shell تعاملی

کنترل از طریق Telegram bot، اجرای PowerShell/cmd، SOCKS5 proxy، سرقت داده مرورگر

🎣 چطور MuddyWater وارد میشود؟ — زنجیره حمله

MuddyWater از یه روش قدیمی ولی همیشه مؤثر استفاده میکنه: spear-phishing با فایلهای Office مخرب. ولی این بار با یه twist جدید — موضوعات فریب شامل بلیط هواپیما، گزارشهای شرکتهای انرژی و دریانوردی، و اسناد دیپلماتیک است.

🔗 زنجیره حمله MuddyWater — سه مسیر

🎯 تحلیل تکین: جنگ سایبری یا تست قدرت؟

بعد از عملیات Epic Fury در ۲۸ فوریه ۲۰۲۶ (حمله آمریکا-اسرائیل به ایران)، MuddyWater فعالیتش رو تشدید کرد و حتی به شرکتهای آمریکایی هم حمله کرد. این دیگه فقط جاسوسی نیست — این یه پیام استراتژیک است: «ما میتوانیم به زیرساختهای شما دسترسی داشته باشیم.» اسکن ۱۲,۰۰۰+ سیستم در آوریل ۲۰۲۶ نشون میده که این گروه در حال نقشهبرداری از اهداف آینده است.

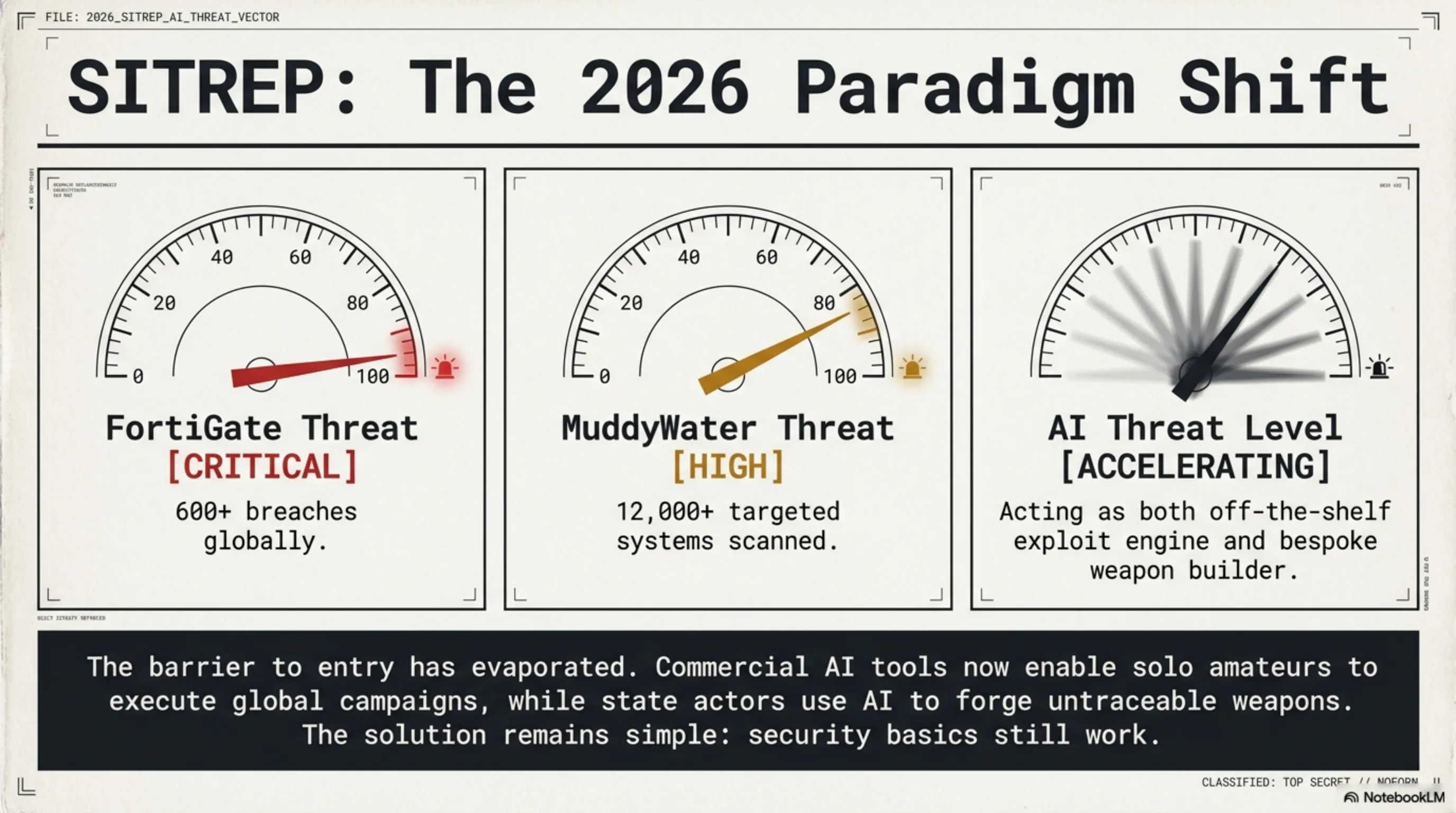

🌡️ دماسنج تهدید: وضعیت امنیت سایبری ۲۰۲۶

🌡️ دماسنج تهدید سایبری — آوریل ۲۰۲۶

سیگنال استراتژیک: AI barrier ورود به حملات سایبری رو به شدت پایین آورده. یه هکر آماتور با ابزارهای تجاری میتونه کاری کنه که قبلاً نیاز به تیم دولتی داشت. خبر خوب: اصول پایه امنیتی هنوز کار میکنند.

🛡️ بخش سوم: راهکارهای تکینگیم — ارتش تکین را محافظت کنید

خوب، حالا که دشمن رو شناختیم، وقت دفاعه. خبر خوب اینه که هر دو حمله — FortiGate و MuddyWater — با اقدامات پایهای قابل پیشگیری بودند. این ۱۰ اقدام رو همین امشب انجام بدید. نه فردا. همین امشب.

🛡️ ۱۰ اقدام فوری تکینگیم برای محافظت از ارتش تکین

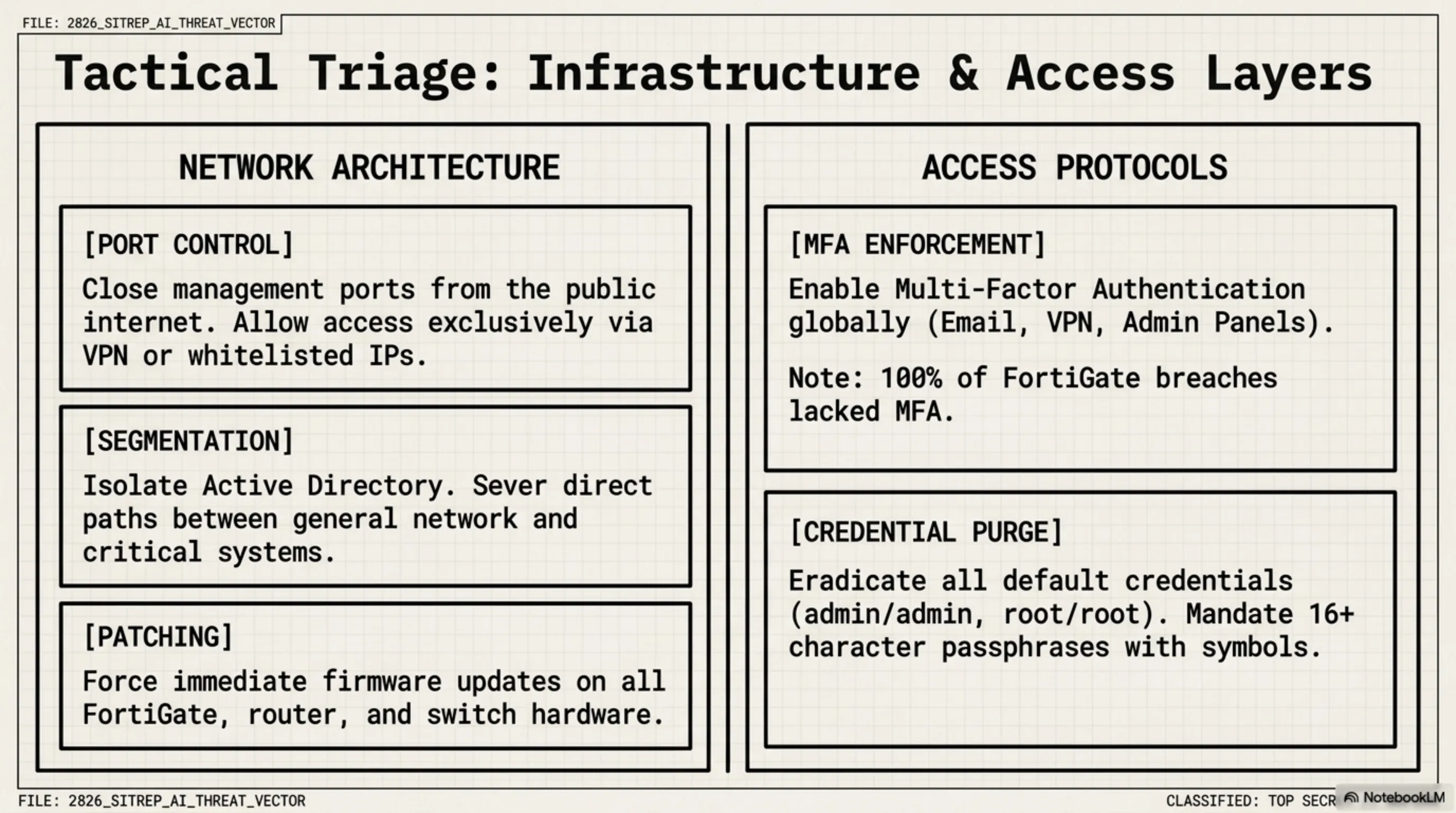

✅ ۱. MFA رو همین الان فعال کنید

روی همه حسابها — ایمیل، VPN، پنل مدیریت. اگه MFA داشتید، هیچکدام از ۶۰۰ FortiGate هک نمیشد. این یه دقیقه وقت میبره.

✅ ۲. پورت مدیریتی رو از اینترنت ببندید

هیچ پنل مدیریتی نباید روی اینترنت عمومی باز باشه. فقط از VPN یا IP مشخص دسترسی بدید. این یه تنظیم سادهست.

✅ ۳. رمزهای پیشفرض رو عوض کنید

admin/admin، admin/password، root/root — اینا اولین چیزیه که AI امتحان میکنه. همین الان عوضشون کنید. رمز قوی = حداقل ۱۶ کاراکتر با اعداد و نمادها.

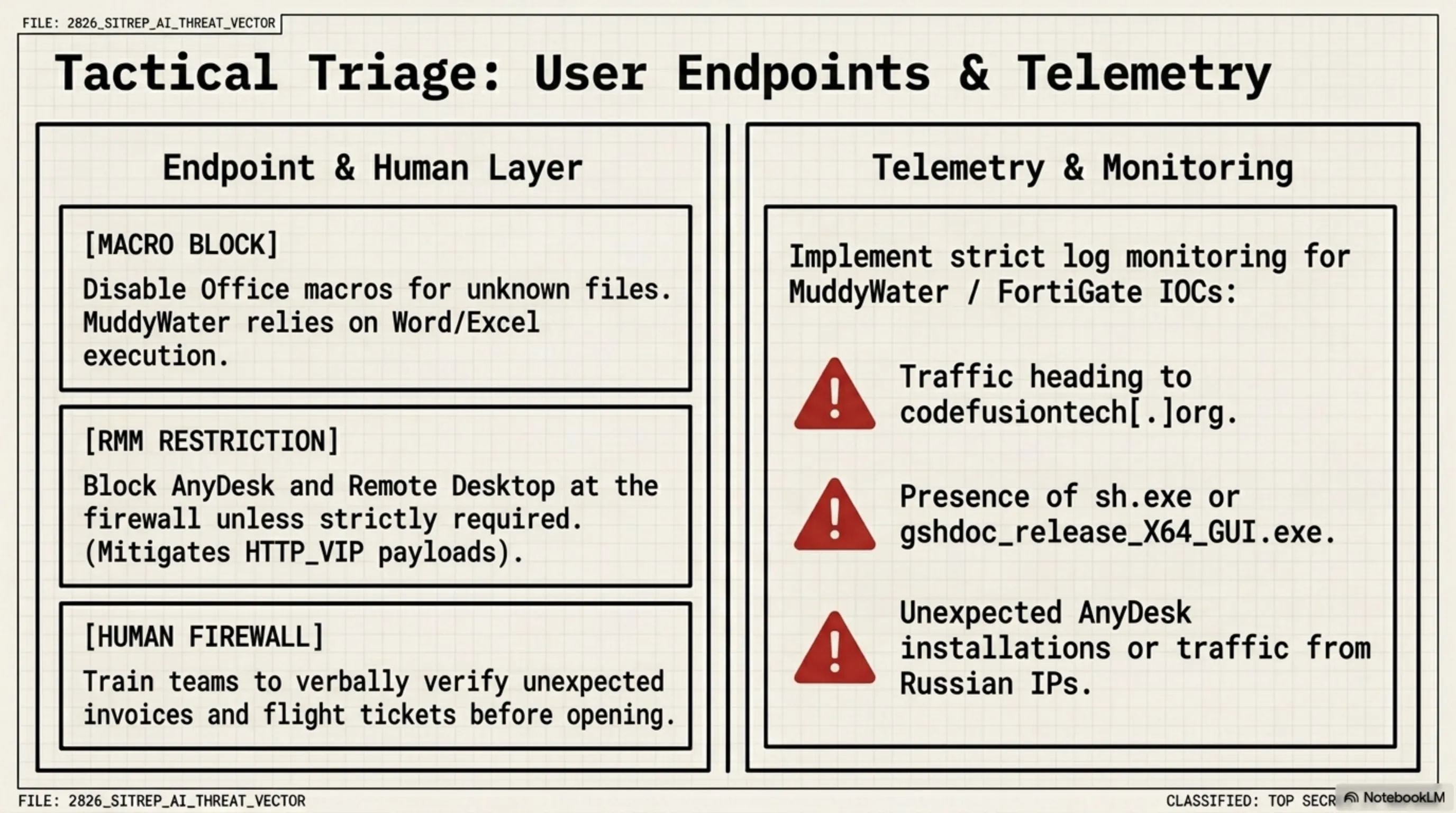

✅ ۴. Macro در Office رو غیرفعال کنید

MuddyWater از Excel و Word با Macro استفاده میکنه. در تنظیمات Office، Macro رو برای فایلهای ناشناس غیرفعال کنید. هیچ فایل قانونی نیاز به Enable Macros نداره.

✅ ۵. ایمیلهای مشکوک رو باز نکنید

بلیط هواپیما، گزارش شرکت، فاکتور — اگه انتظارش رو نداشتید، قبل از باز کردن با فرستنده تأیید کنید. MuddyWater از همین موضوعات استفاده میکنه.

✅ ۶. Firmware رو آپدیت کنید

FortiGate، روتر، سوئیچ — همه رو آپدیت کنید. MuddyWater از آسیبپذیریهای شناختهشده در سرورهای public-facing استفاده میکنه.

✅ ۷. Network Segmentation داشته باشید

اگه هکر وارد یه بخش شد، نباید به همه چیز دسترسی داشته باشه. شبکه رو به بخشهای جداگانه تقسیم کنید. Active Directory رو ایزوله کنید.

✅ ۸. AnyDesk و Remote Desktop رو محدود کنید

MuddyWater از HTTP_VIP برای نصب AnyDesk استفاده میکنه. اگه نیاز به remote access ندارید، این ابزارها رو کاملاً بلاک کنید.

✅ ۹. لاگها رو مانیتور کنید

ورودهای غیرعادی، تلاشهای login ناموفق، ترافیک به IPهای ناشناس — اینا نشانههای اولیه نفوذ هستن. SIEM یا حتی یه ابزار ساده لاگخوانی کافیه.

📋 چکلیست فوری: همین امشب انجام بدید

🏷️ پرونده کامل: تاریخچه تهدیدات سایبری مرتبط

🕰️ مرور پرونده: مسیر تکامل تهدیدات AI-Powered

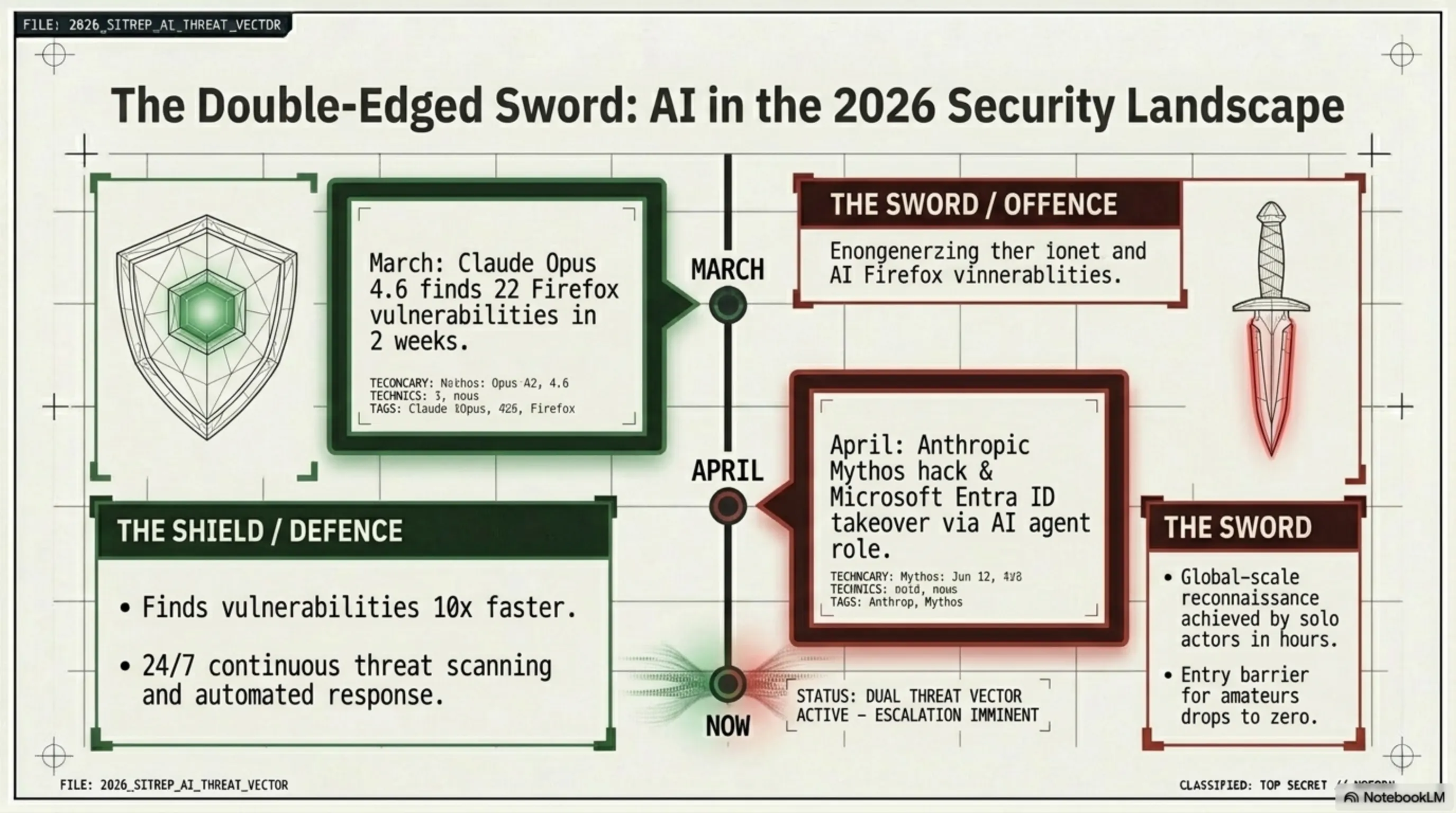

- مارس ۲۰۲۶: Claude Opus 4.6 در ۲ هفته ۲۲ آسیبپذیری Firefox پیدا کرد — AI به عنوان ابزار دفاعی. مقاله کامل ←

- مارس ۲۰۲۶: هک Coruna — ابزار دولتی آمریکا به دست جاسوسان روسی رسید، ۴۲,۰۰۰ iPhone آلوده شد. مقاله کامل ←

- آوریل ۲۰۲۶: هک Anthropic Mythos — دسترسی غیرمجاز به خطرناکترین AI امنیتی. تکین نایت ۲۶ ←

- آوریل ۲۰۲۶: آسیبپذیری Microsoft Entra ID — نقش AI agent به tenant takeover منجر شد. تکین نایت ۲۸ ←

- الان (۲۰۲۶): FortiGate AI hack + MuddyWater Operation Olalampo — AI هم ابزار حمله، هم سازنده سلاح شد.

⚔️ نبرد مزایا و معایب: AI در امنیت سایبری

✅ AI در دفاع

- ✓ کشف آسیبپذیری ۱۰ برابر سریعتر از انسان

- ✓ اسکن مداوم ۲۴/۷ بدون خستگی

- ✓ تشخیص الگوهای حمله ناشناخته

- ✓ پاسخ خودکار به تهدیدات

- ✓ کاهش هزینه تیم امنیتی

❌ AI در حمله

- ✗ barrier ورود برای هکرهای آماتور پایین آمد

- ✗ حملات در مقیاس جهانی با یه نفر ممکن شد

- ✗ بدافزار با AI نوشته میشه — سریعتر و پیچیدهتر

- ✗ Credential stuffing هوشمند و بهینه

- ✗ Reconnaissance خودکار در ساعتها

❓ سوالات متداول

🔹 آیا FortiGate آسیبپذیری داشت؟

🔹 MuddyWater چه کشورهایی را هدف میگیرد؟

🔹 چطور بفهمم سیستمم آلوده شده؟

🔹 آیا کاربران خانگی هم در خطر هستند؟

🔹 CHAR چرا با AI نوشته شده؟ چه فرقی میکنه؟

🧠 جمعبندی نهایی — پیام تکینگیم به ارتش تکین

دنیای امنیت سایبری در ۲۰۲۶ تغییر کرده. AI دیگه فقط ابزار دفاع نیست — ابزار حمله هم هست. یه هکر آماتور با ابزارهای تجاری میتونه کاری کنه که قبلاً نیاز به تیم دولتی داشت. ولی خبر خوب اینه: اصول پایه امنیتی هنوز کار میکنند. MFA، رمز قوی، پورت بسته، Macro غیرفعال — اینا سادهاند ولی ۹۰٪ حملات رو متوقف میکنن. ارتش تکین، امنیت دیجیتال شما مسئولیت خودتونه. همین امشب شروع کنید.

📚 منابع و مراجع

- CJ Moses (CISO Amazon) — گزارش AWS: AI-Augmented FortiGate Breach، فوریه ۲۰۲۶

- Group-IB — گزارش عملیات Olalampo و بدافزارهای MuddyWater، فوریه ۲۰۲۶

- The Hacker News — MuddyWater Targets MENA Organizations

- CSO Online — Russian group uses AI to exploit Fortinet firewalls

- The Register — AWS says 600+ FortiGate firewalls hit in AI-augmented attack

- Halcyon AI — Operation Olalampo threat analysis

- تیم تحریریه تکینگیم — تحلیل و راهکارهای اختصاصی

🌐 با ما در ارتباط باشید

برای دریافت آخرین اخبار امنیت سایبری، تکنولوژی و گجتها، ما را دنبال کنید:

گالری تصاویر تکمیلی: 🛡️ هکرهای AI-Powered: وقتی فایروال FortiGate میشکند و MuddyWater خاورمیانه را هدف میگیرد