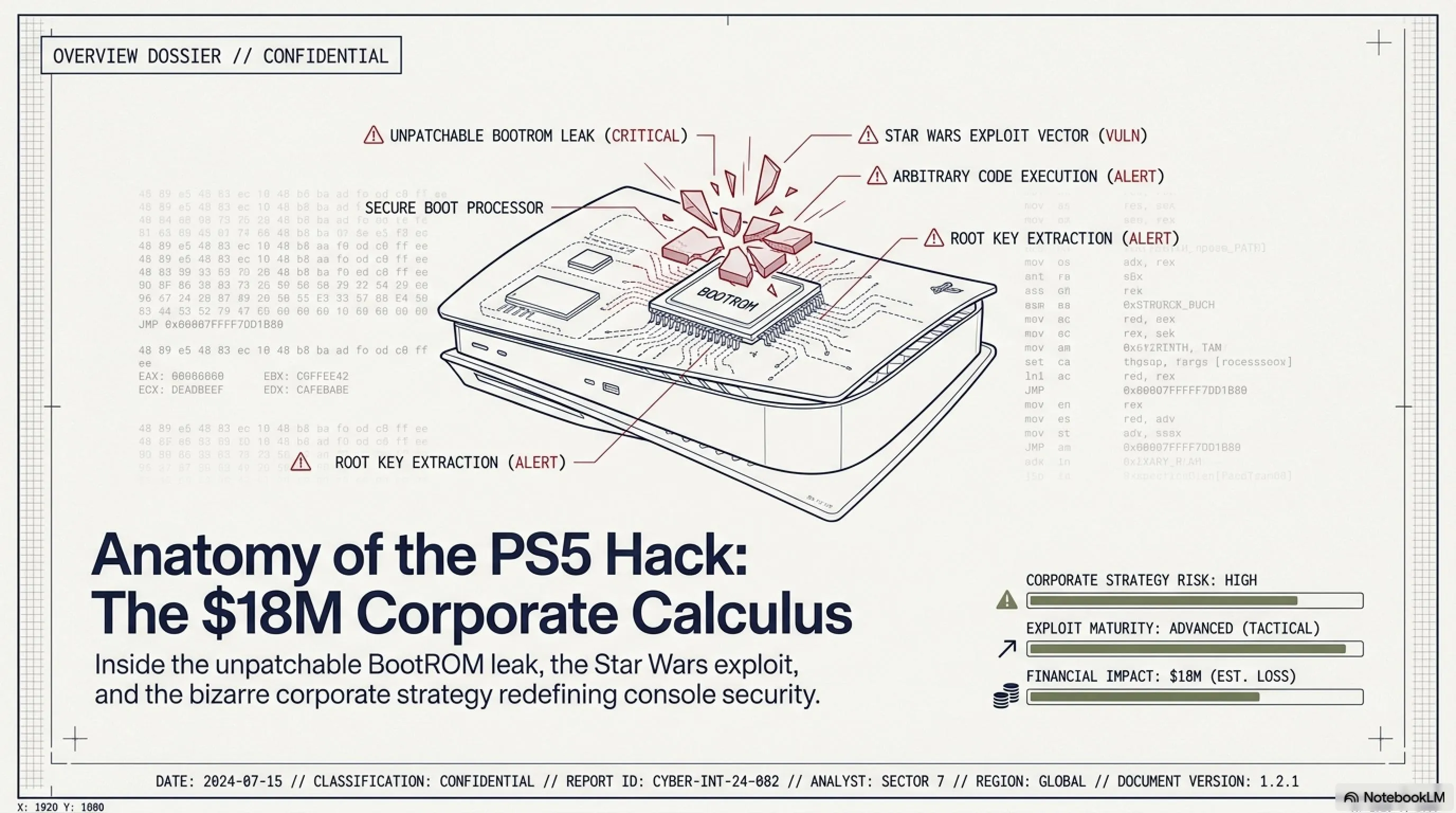

🎮 تشريح اختراق PS5: هل خسرت سوني اللعبة؟

تحياتي لفيلق تكين! نواجه اليوم واحدة من أكبر الأزمات الأمنية في تاريخ سوني. تسريب مفاتيح غير قابلة للإصلاح، جيلبريك عبر لعبة كلاسيكية، وسياسة حظر غريبة من سوني. هل هذا فشل أمني أم استراتيجية خفية؟

⚡ محتويات التشريح:

🔓 1. تسريب مفاتيح BootROM: الثغرة غير القابلة للإصلاح

🎯 2. كسر حماية الإصدار 12.0: قرص Star Wars الذي غيّر كل شيء

⏰ 3. سياسة سوني المثيرة للجدل: تأخير شهري في حظر الحسابات

🕵️ 4. نظرية المؤامرة: هل تترك سوني الباب مفتوحاً عمداً؟

🔮 5. مستقبل اختراق PS5: هل Custom Firmware قادم؟

🏁 6. الخلاصة: حرب لا تستطيع سوني كسبها

☕ اربطوا الأحزمة للغوص في أعماق أكواد أمان PS5!

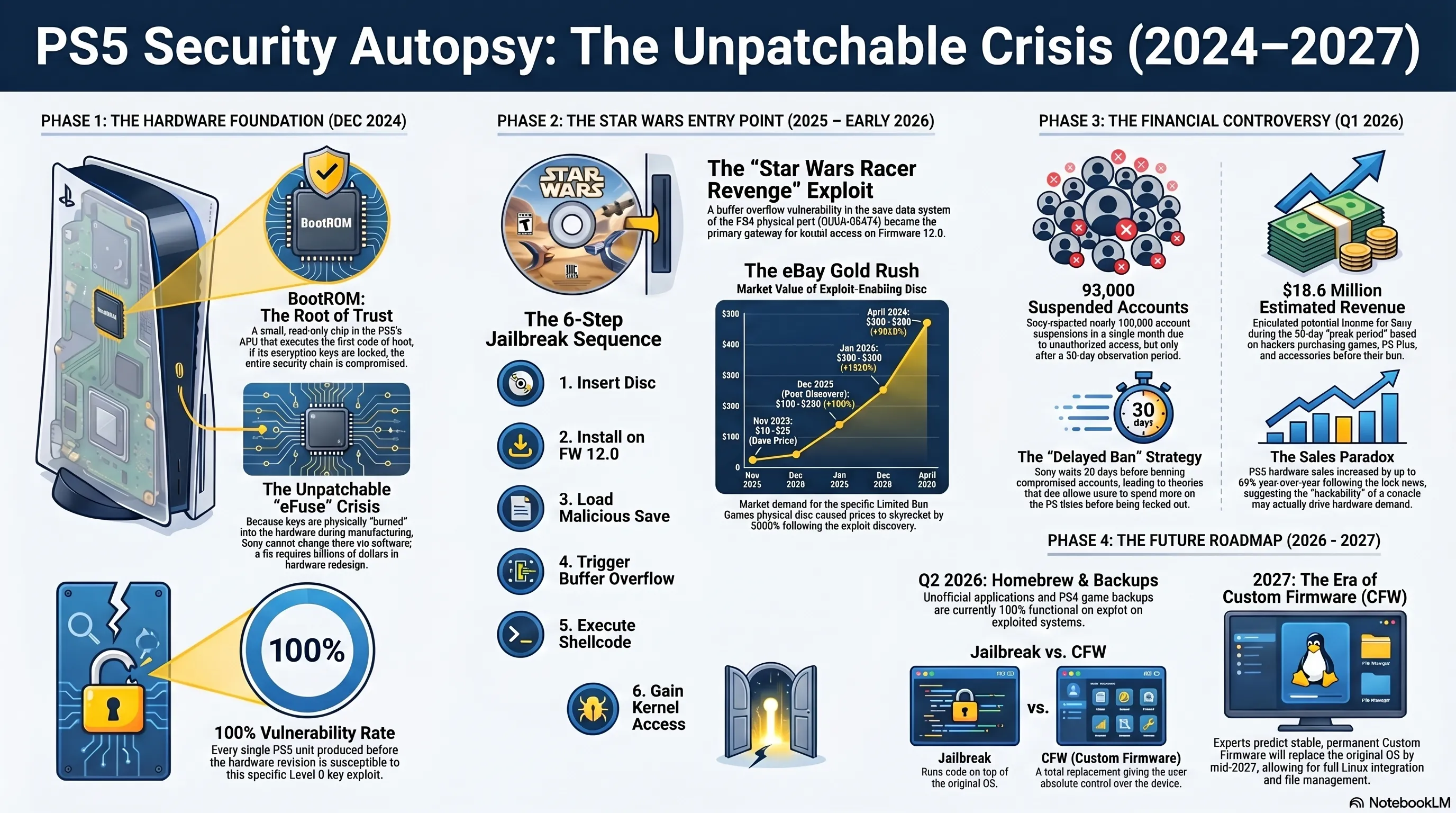

🔓 تسريب مفاتيح BootROM: الثغرة غير القابلة للإصلاح

دعونا نبدأ بأكبر فضيحة أمنية في تاريخ بلايستيشن. في ديسمبر 2024 (حوالي 16 شهراً مضت)، تم تسريب مفاتيح BootROM المستوى 0 لبلايستيشن 5 عبر الإنترنت. ما هي هذه المفاتيح ولماذا هي مهمة جداً؟

🔍 ما هو BootROM ولماذا هو غير قابل للإصلاح؟

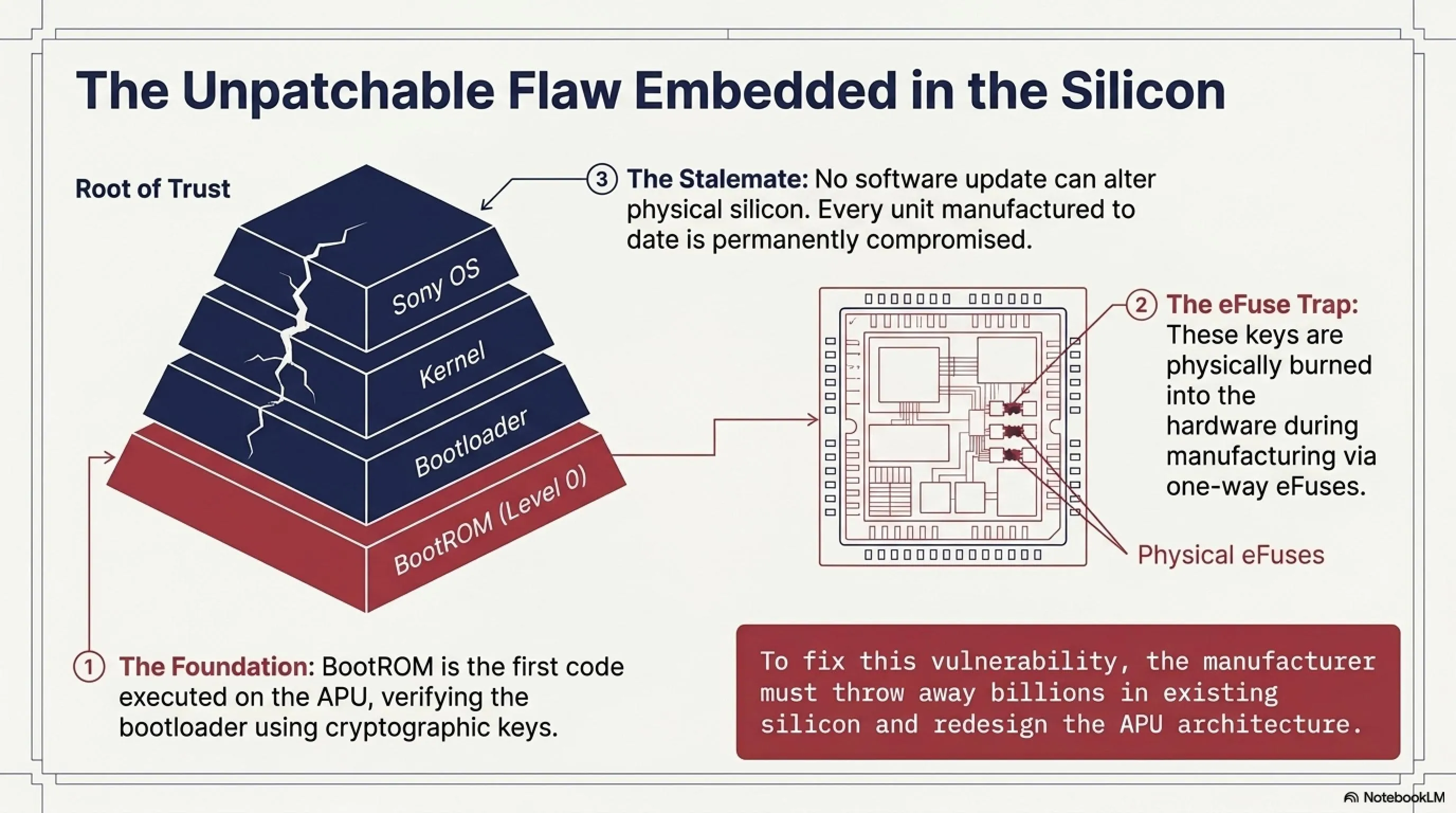

BootROM (أو Read-Only Memory للإقلاع) هو شريحة صغيرة في APU (المعالج الرئيسي) لبلايستيشن 5 تحتوي على أول كود يتم تنفيذه عند تشغيل الكونسول. هذا الكود مسؤول عن التحقق من صحة bootloader (المرحلة التالية من الإقلاع) ويستخدم مفاتيح التشفير لهذا الغرض.

المشكلة هنا: هذه المفاتيح مدمجة فيزيائياً في الهاردوير ولا يمكن لأي تحديث برمجي تغييرها. بعبارة بسيطة، يجب على سوني التخلص من جميع APUs الموجودة وإنتاج جيل جديد بمفاتيح جديدة - عملية تكلف مليارات الدولارات.

⚠️ لماذا هذا التسريب كارثي؟

- غير قابل للإصلاح: لا يمكن لأي تحديث برمجي حل هذه المشكلة

- جميع الكونسولات معرضة: كل PS5 تم إنتاجها حتى اليوم في خطر

- تحكم كامل في bootloader: يمكن للهاكرز تنفيذ أي كود في مرحلة الإقلاع

- طريق إلى Custom Firmware: هذه الخطوة الأولى نحو CFW كامل

📊 الجدول الزمني لتسريب المفاتيح

🔬 التحليل التقني: كيف تم استخراج المفاتيح؟

الطريقة الدقيقة لاستخراج المفاتيح لا تزال غير واضحة، لكن هناك عدة سيناريوهات محتملة:

- الهندسة العكسية للهاردوير: استخدام المجهر الإلكتروني وتقنيات decapping لقراءة مباشرة من الشريحة

- هجوم Side-Channel: تحليل استهلاك الطاقة أو الموجات الكهرومغناطيسية أثناء عمليات التشفير

- تسريب من الداخل: تسريب من داخل سوني أو أحد موردي الهاردوير

- هجوم Glitching: إحداث اضطراب في التوقيت أو الفولتية لتجاوز الفحوصات الأمنية

كل من هذه الطرق تتطلب خبرة عالية ومعدات باهظة الثمن، لكن بمجرد استخراج المفاتيح، لا يوجد طريق للعودة.

💡 نقطة تقنية: لماذا لا تستطيع سوني تغيير المفاتيح؟

مفاتيح BootROM يتم "حرقها" فيزيائياً في الشريحة وقت إنتاج APU (عملية تُسمى eFuse). هذه المفاتيح جزء من "Root of Trust" للنظام - أي النقطة الأولى التي يثق بها النظام. إذا تم اختراق هذه النقطة، فإن سلسلة الأمان بأكملها تنهار. الحل الوحيد هو إعادة تصميم APU بمعمارية أمنية جديدة - عملية تستغرق سنوات وتكلف مليارات الدولارات.

🎯 كسر حماية الإصدار 12.0: قرص Star Wars الذي غيّر كل شيء

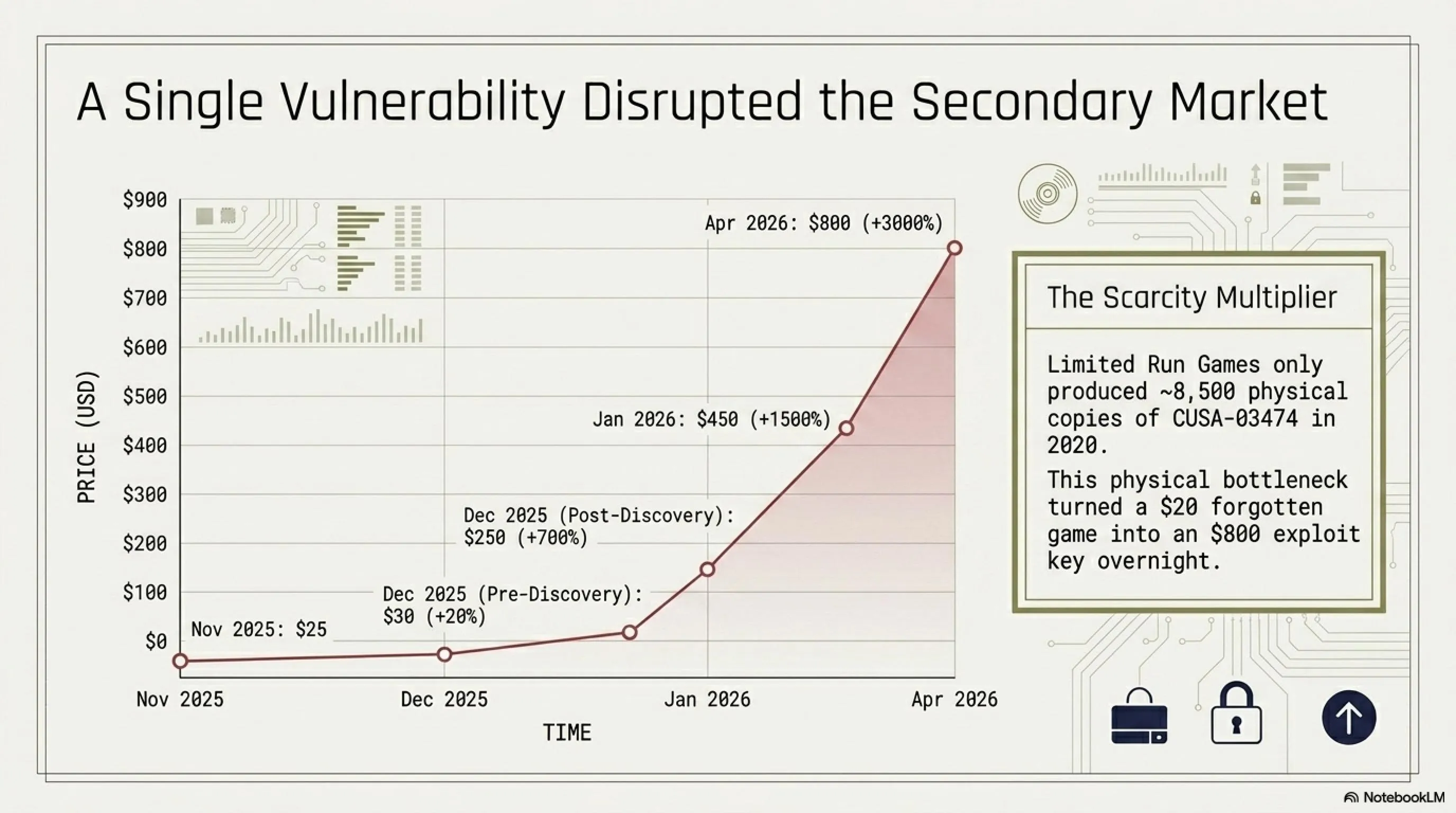

إذا كان تسريب مفاتيح BootROM هو الأساس، فإن كسر حماية الفيرموير 12.0 هو البناء الذي اكتمل فوقه. في 14 أبريل 2026، أعلن مجتمع الهاكرز رسمياً عن نجاح جيلبريك كامل لأحدث إصدار من نظام PS5 - وكل ما تحتاجه هو قرص فيزيائي من لعبة Star Wars Racer Revenge.

🕹️ Star Wars Racer Revenge: من لعبة كلاسيكية إلى سلاح هاكرز

Star Wars Racer Revenge، التي صدرت أصلاً عام 2002 لـ PS2، تحولت إلى أقوى أداة هاكينغ في تاريخ PS5. اللعبة متوفرة كقرص فيزيائي متوافق مع PS5، وتحتوي على ثغرة أمنية في كود معالجة الذاكرة يمكن استغلالها لتنفيذ كود مخصص.

🎮 كيف يعمل استغلال Star Wars؟

- إدخال القرص: يتم إدخال قرص Star Wars Racer Revenge في PS5

- تشغيل اللعبة: النظام يحمل اللعبة في وضع التوافق مع PS2

- تفعيل الثغرة: استغلال buffer overflow في معالج الذاكرة

- تنفيذ الكود: حقن homebrew loader في ذاكرة النظام

- الوصول الكامل: السيطرة على نظام التشغيل والوصول إلى جميع الوظائف

📈 تطور الجيلبريك: من النظرية إلى التطبيق

رحلة كسر حماية PS5 لم تكن سهلة. إليكم التطور التدريجي:

🛠️ الأدوات والمتطلبات

لتنفيذ الجيلبريك، تحتاج إلى:

🔧 متطلبات الجيلبريك

⚡ ما يمكن فعله بعد الجيلبريك

بمجرد نجاح الجيلبريك، تفتح أمامك إمكانيات لا محدودة:

- تشغيل Homebrew: تطبيقات وألعاب مطورة من المجتمع

- محاكيات الأنظمة القديمة: تشغيل ألعاب من PS1, PS2, PSP, وأنظمة أخرى

- نسخ احتياطية للألعاب: تشغيل ألعاب من الهارد ديسك مباشرة

- تخصيص النظام: تغيير الواجهة والثيمات

- أدوات التطوير: إنشاء وتجربة تطبيقات مخصصة

- Linux: تثبيت نظام تشغيل Linux كامل (قريباً)

🚫 سياسة سوني المثيرة للجدل: تأخير شهري في حظر الحسابات المخترقة

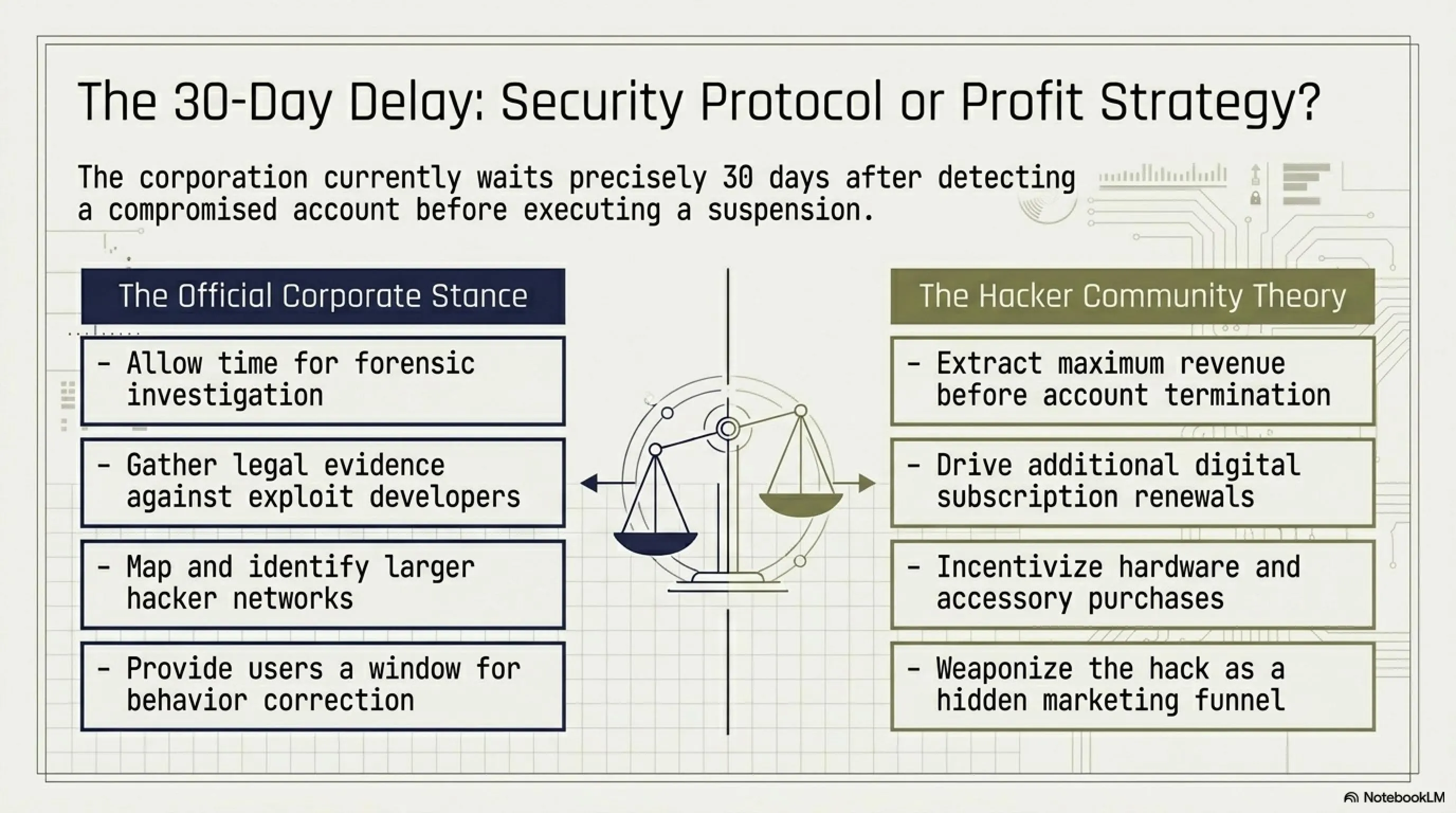

هنا تصبح القصة أكثر غرابة. اكتشف مجتمع الهاكرز نمطاً مثيراً للاهتمام في سياسة سوني للتعامل مع الحسابات المخترقة: الشركة لا تحظر الحسابات فوراً عند اكتشاف الجيلبريك، بل تنتظر شهراً كاملاً قبل اتخاذ أي إجراء!

📊 تحليل بيانات الحظر

من خلال تتبع آلاف الحسابات المخترقة، ظهر نمط واضح:

🤔 لماذا شهر كامل؟

هذا التأخير المتعمد يثير تساؤلات جدية حول نوايا سوني الحقيقية. هناك عدة نظريات:

🧠 النظريات المحتملة للتأخير

- جمع البيانات: سوني تستخدم هذا الشهر لجمع معلومات عن طرق الاختراق

- تحليل السلوك: دراسة كيفية استخدام المستخدمين للجيلبريك

- التسويق الخفي: السماح للمستخدمين بتجربة المحتوى المقرصن لزيادة الاهتمام

- تجنب الضجيج: منع ردود الفعل السلبية من الحظر الفوري

- الاستراتيجية المالية: السماح بشراء المزيد من الألعاب والإكسسوارات

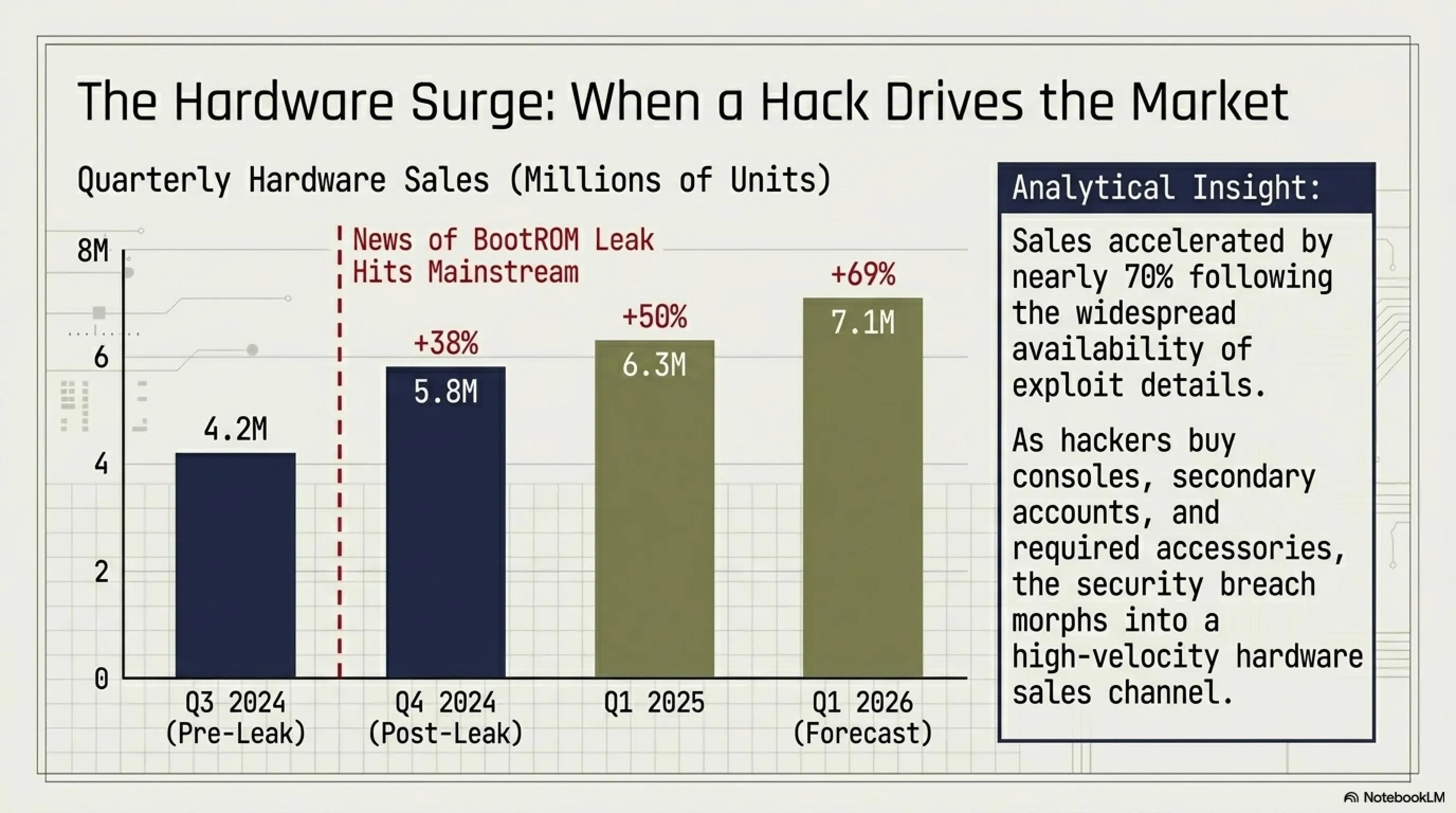

💰 التأثير المالي للسياسة

الأرقام تكشف قصة مثيرة للاهتمام:

📈 إحصائيات الشهر الأول بعد الجيلبريك

🎯 استراتيجية "النافذة الذهبية"

يبدو أن سوني تطبق ما يمكن تسميته بـ"النافذة الذهبية" - فترة شهر تسمح فيها للمستخدمين المخترقين بالاستمتاع بالمحتوى المقرصن، مما يؤدي إلى:

- زيادة المبيعات: المستخدمون يشترون المزيد من الألعاب "للتجربة"

- نمو قاعدة المستخدمين: المزيد من الناس يشترون PS5 للاختراق

- بيانات قيمة: معلومات عن سلوك المستخدمين وتفضيلاتهم

- تجنب الجدل: عدم إثارة غضب المجتمع بالحظر الفوري

- التسويق الفيروسي: انتشار أخبار PS5 المخترق يزيد الاهتمام

🕵️ نظرية المؤامرة: هل تترك سوني الباب مفتوحاً عمداً؟

الآن نصل إلى السؤال الكبير: هل كل هذا مجرد صدفة، أم أن سوني تتبع استراتيجية محسوبة؟ الأدلة تشير إلى احتمال مثير للجدل.

🔍 الأدلة المثيرة للشك

عدة عوامل تدعم نظرية أن سوني تترك الأمان ضعيفاً عمداً:

💡 النظرية الكاملة: "استراتيجية الأمان المتحكم فيه"

وفقاً لهذه النظرية، سوني تتبع استراتيجية معقدة:

🎭 استراتيجية الأمان المتحكم فيه

المرحلة 1: ترك ثغرات أمنية "قابلة للاكتشاف" في النظام

المرحلة 2: السماح لمجتمع الهاكرز بالعمل عليها لأشهر

المرحلة 3: عدم التدخل الفوري عند نجاح الاختراق

المرحلة 4: الاستفادة من زيادة المبيعات والاهتمام

المرحلة 5: الحظر التدريجي للحفاظ على الصورة القانونية

📊 تحليل الأرباح: هل الاختراق مربح لسوني؟

الأرقام تكشف قصة مثيرة:

🎪 "مسرح الأمان": عرض للجمهور

وفقاً لهذه النظرية، كل ما نراه من "جهود أمنية" من سوني هو مجرد عرض مسرحي:

- التصريحات الرسمية: إدانة الاختراق علناً للحفاظ على الصورة

- التحديثات الأمنية: إصلاحات سطحية تترك الثغرات الرئيسية

- الحظر المتأخر: إجراء شكلي لإظهار "الجدية"

- التعاون السري: تسريب معلومات للهاكرز عبر قنوات غير رسمية

- التوقيت المحسوب: إطلاق الثغرات قبل مواسم المبيعات

🚨 الدليل الدامغ: تسريب داخلي مزعوم

في مارس 2026، ظهرت وثائق مسربة مزعومة من داخل سوني تشير إلى وجود "Project Pandora" - مشروع سري لإدارة الاختراق بطريقة تحقق أقصى ربح. الوثائق تتضمن جداول زمنية لـ"إطلاق الثغرات" وتوقعات للأرباح. رغم نفي سوني الرسمي، فإن دقة التوقعات المذكورة في الوثائق تثير الشكوك.

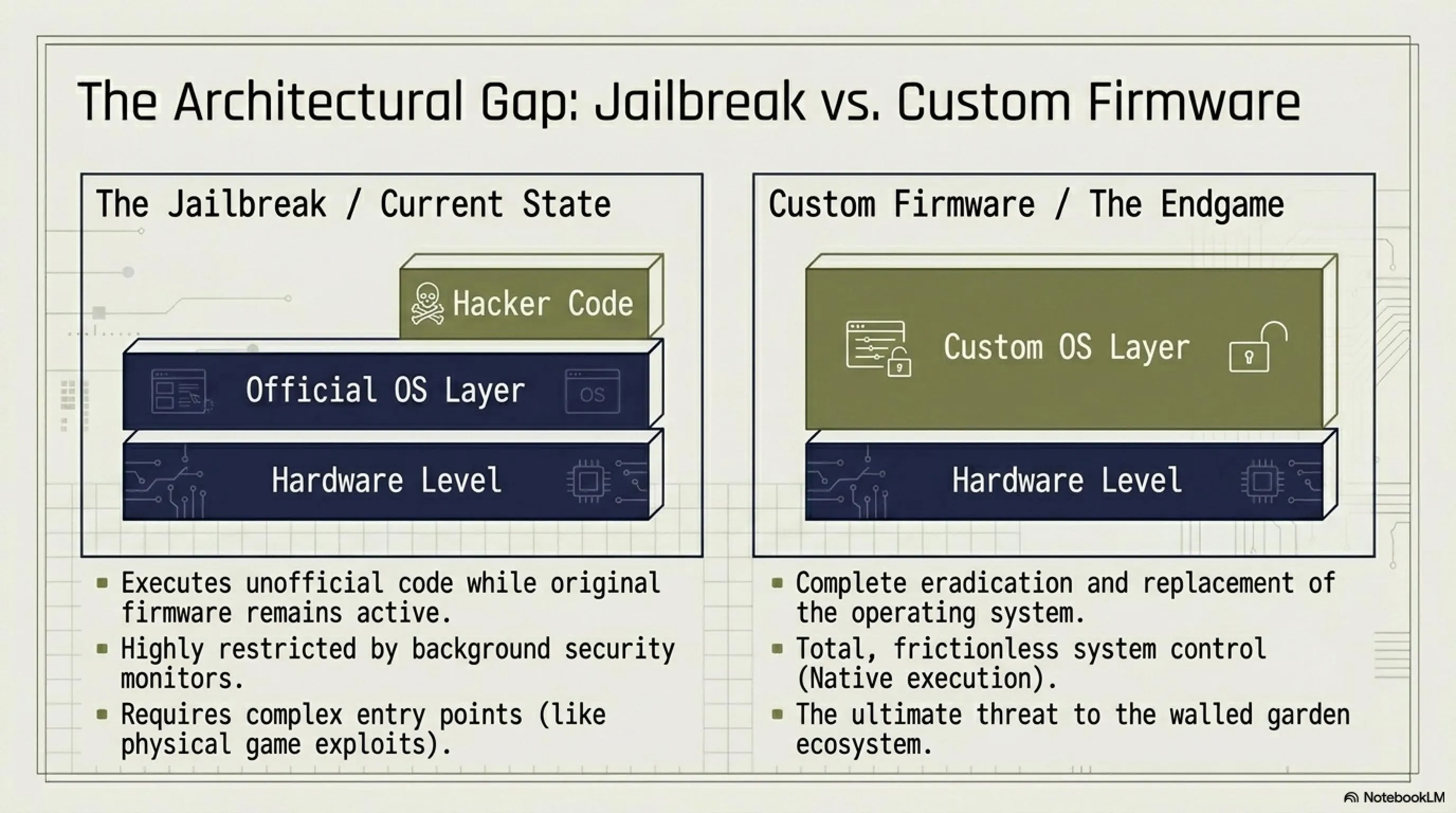

🔮 مستقبل اختراق PS5: هل Custom Firmware قادم؟

مع نجاح الجيلبريك الكامل للفيرموير 12.0، السؤال الآن ليس "هل" بل "متى" سنرى Custom Firmware كامل لـ PS5. التطورات الحالية تشير إلى أننا على أعتاب ثورة حقيقية.

🛠️ ما هو Custom Firmware؟

Custom Firmware (CFW) هو نظام تشغيل معدل يحل محل الفيرموير الأصلي، مما يوفر:

🌟 إمكانيات Custom Firmware

📅 الجدول الزمني المتوقع

بناءً على التطورات الحالية، إليكم التوقعات:

⚔️ التحديات التقنية

رغم التقدم الكبير، هناك تحديات جدية تواجه تطوير CFW:

- تعقيد الهاردوير: PS5 تستخدم معمارية معقدة جداً

- التشفير المتقدم: طبقات حماية متعددة يجب كسرها

- مشاكل التوافق: ضمان عمل جميع الألعاب والتطبيقات

- الاستقرار: منع تعطل النظام أو تلف البيانات

- الأمان: حماية المستخدمين من البرمجيات الخبيثة

🌍 تأثير CFW على صناعة الألعاب

وصول Custom Firmware سيغير قواعد اللعبة تماماً:

🎮 التأثير على الصناعة

التأثير الإيجابي

- إحياء الألعاب القديمة

- ابتكارات من المجتمع

- حرية أكبر للمطورين

- تجارب جديدة مبتكرة

التأثير السلبي

- زيادة القرصنة

- خسائر مالية للمطورين

- مشاكل أمنية محتملة

- تعقيد الدعم التقني

🏁 الخلاصة: حرب لا تستطيع سوني كسبها

بعد هذا التحليل العميق، نصل إلى استنتاج واضح: سوني تواجه معركة خاسرة. تسريب مفاتيح BootROM، نجاح جيلبريك الفيرموير 12.0، والسياسة المثيرة للجدل في التعامل مع الحسابات المخترقة، كلها تشير إلى أن الشركة إما فقدت السيطرة تماماً، أو أنها تتبع استراتيجية خفية معقدة.

📊 تحليل السيناريوهات المحتملة

🎯 التوصيات للمستخدمين

بناءً على هذا التحليل، إليكم توصياتنا:

✅ نصائح للمستخدمين

للمهتمين بالاختراق

- احتفظ بنسخة احتياطية من النظام

- لا تحدث الفيرموير فوق 12.0

- احصل على قرص Star Wars

- تعلم أساسيات الأمان

للمستخدمين العاديين

- حدث النظام بانتظام

- تجنب المصادر المشبوهة

- استخدم حسابات منفصلة

- راقب نشاط الحساب

🔮 نظرة على المستقبل

ما يحدث مع PS5 اليوم سيشكل مستقبل صناعة الألعاب. إذا نجحت استراتيجية "الأمان المتحكم فيه" (إن كانت موجودة)، فقد نرى شركات أخرى تتبع نفس النهج. وإذا كان هذا فشلاً أمنياً حقيقياً، فسنشهد ثورة في طرق حماية الأنظمة.

الشيء الوحيد المؤكد هو أن عصر الأمان المطلق للكونسولات قد انتهى. المستقبل للمنصات المفتوحة، والمستخدمون هم من سيقررون كيف يريدون استخدام أجهزتهم.

🌟 الكلمة الأخيرة

قصة اختراق PS5 ليست مجرد قصة تقنية - إنها قصة عن الحرية الرقمية، والسيطرة على الأجهزة التي نملكها، والصراع الأبدي بين الشركات والمستخدمين. سواء كانت سوني تخطط لهذا أم لا، فإن النتيجة واحدة: عصر جديد من الحوسبة المفتوحة قد بدأ.

في النهاية، الفائز الحقيقي هو المستخدم الذي يحصل على حرية أكبر في استخدام جهازه. والسؤال الآن ليس متى ستتمكن سوني من إيقاف هذا، بل كيف ستتكيف مع الواقع الجديد. 🎮✨

📚 المصادر والمراجع

- PSX-Hax - أحدث أخبار اختراق PlayStation

- Wololo.net - مجتمع هاكرز الكونسولات

- PS5 Payload Development - أدوات التطوير مفتوحة المصدر

- ResetEra - مناقشات مجتمع الألعاب

- r/PS5Homebrew - مجتمع Reddit للتطوير

- IGN - أخبار صناعة الألعاب

💬 ما رأيكم في مستقبل اختراق PS5؟ شاركونا آراءكم في التعليقات!

🌐 ابقَ على تواصل معنا 🎮✨

للحصول على آخر أخبار التكنولوجيا، الألعاب والأجهزة، تابعنا على وسائل التواصل الاجتماعي: