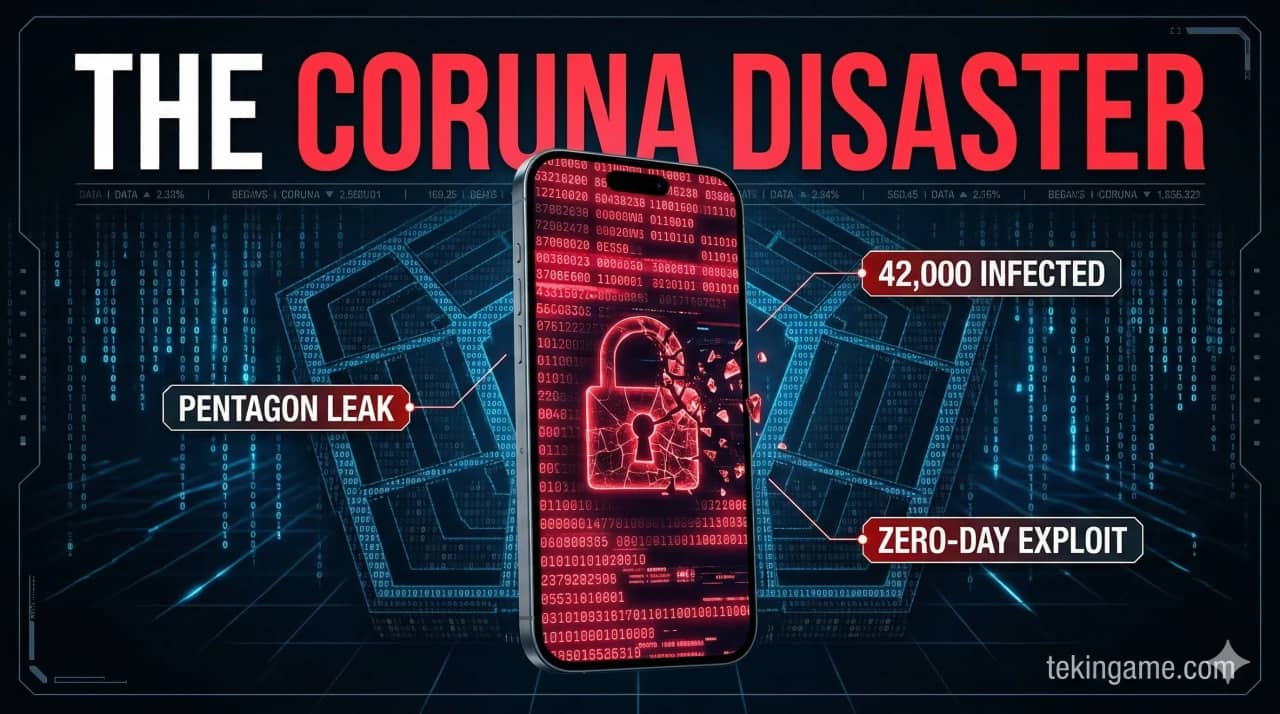

وقتی ابزار هک دولت آمریکا با 23 آسیبپذیری iPhone به دست جاسوسان روسی و هکرهای چینی میافتد، نتیجه فاجعهای به نام Coruna است. 42,000 iPhone در سراسر جهان آلوده شده، دادههای شخصی میلیونها نفر به سرقت رفته، و برای اولین بار در تاریخ، یک ابزار نظامی آمریکا علیه شهروندان خودش استفاده شده است.

5 مارس 2026 روزی بود که دنیای امنیت سایبری برای همیشه تغییر کرد. Google Threat Intelligence گزارشی منتشر کرد که مثل بمب در صنعت فناوری منفجر شد: یک toolkit هک پیشرفته به نام "Coruna" که اصلاً برای نیروهای نظامی آمریکا ساخته شده بود، حالا در دست جنایتکاران سایبری روسی و چینی است و 42,000 iPhone را در سراسر جهان آلوده کرده است.

اما این فقط یک حمله سایبری معمولی نیست. Coruna داستان تاریکی از چگونگی تبدیل ابزارهای دفاعی به سلاحهای تهاجمی است — داستانی که نشان میدهد چطور دولتها با انباشت آسیبپذیریها به جای افشای آنها، امنیت همه ما را به خطر میاندازند.

Coruna چیست و چطور کار میکند؟

[IMAGE_PLACEHOLDER_2]Coruna یک "exploit kit" پیشرفته است که شامل 23 آسیبپذیری zero-day در سیستمعامل iOS میشود. این toolkit که اصلاً توسط یک پیمانکار دفاعی آمریکا برای نیروهای نظامی ساخته شده بود، قابلیت نفوذ به iPhone های مختلف از iOS 13 تا 17.2 را دارد.

آنچه Coruna را واقعاً خطرناک میکند، تنوع روشهای حمله آن است. این ابزار 5 روش مختلف برای آلوده کردن iPhone ها دارد:

- وبسایتهای مخرب: فقط با بازدید از یک لینک آلوده

- پیامکهای فیشینگ: کلیک روی لینکهای مشکوک در SMS

- ایمیلهای جعلی: باز کردن فایلهای ضمیمه آلوده

- اپلیکیشنهای جعلی: نصب اپهای آلوده از App Store

- دسترسی فیزیکی: اتصال USB و حملات مستقیم

⚠️ هشدار امنیتی

اگر iPhone شما iOS 17.3 یا بالاتر ندارد، فوراً آپدیت کنید. همچنین اپلیکیشن iVerify را نصب کنید تا بررسی کند آیا دستگاه شما آلوده شده یا نه.

مسیر نشت: از پنتاگون تا جنایتکاران

[IMAGE_PLACEHOLDER_3]داستان Coruna مثل یک فیلم جاسوسی است، اما متأسفانه کاملاً واقعی. این ابزار مسیر پیچیدهای را طی کرده تا از دست سازندگان آمریکایی به دست جنایتکاران برسد:

مرحله اول: توسعه در آمریکا (2024)

در سال 2024، یک شرکت پیمانکار دفاعی آمریکا (که هنوز نام آن فاش نشده) Coruna را برای استفاده نیروهای نظامی و اطلاعاتی آمریکا توسعه داد. هدف اصلی، نفوذ به دستگاههای مشکوک و جمعآوری اطلاعات از اهداف خارجی بود.

مرحله دوم: نشت به روسیه (اواخر 2025)

اواخر سال 2025، به نحوی که هنوز کاملاً مشخص نیست، Coruna به دست سرویسهای اطلاعاتی روسیه افتاد. احتمالاً از طریق یک نفوذی در شرکت پیمانکار یا حمله سایبری به سرورهای آنها.

مرحله سوم: فروش به چینیها (ژانویه 2026)

ژانویه 2026، گروههای جنایتکار سایبری چینی Coruna را از روسها خریداری کردند و شروع به استفاده گسترده از آن کردند. این مرحله بود که حمله از یک عملیات اطلاعاتی محدود به یک فاجعه امنیتی جهانی تبدیل شد.

قربانیان: 42,000 داستان نقض حریم خصوصی

[IMAGE_PLACEHOLDER_4]آمارهای رسمی Google Threat Intelligence نشان میدهد که 42,000 iPhone در سراسر جهان توسط Coruna آلوده شدهاند. اما پشت هر عدد، یک انسان واقعی با زندگی و اسرار شخصی وجود دارد.

جالب اینجاست که بیشترین قربانیان در خود آمریکا هستند — کشوری که این ابزار را ساخته بود. این نشان میدهد که چطور ابزارهای نظامی میتوانند علیه شهروندان همان کشور استفاده شوند.

چه دادههایی به سرقت رفته؟

Coruna یک ابزار جاسوسی کامل است که قابلیت دسترسی به تمام بخشهای iPhone را دارد:

- پیامها و تماسها: تمام SMS، iMessage و تاریخچه تماسها

- عکسها و ویدیوها: دسترسی کامل به گالری و فایلهای شخصی

- موقعیت مکانی: ردیابی مداوم مکان کاربر

- مخاطبین: لیست کامل شمارهها و اطلاعات تماس

- اپلیکیشنها: دادههای داخلی اپها شامل رمزهای عبور

- میکروفون و دوربین: ضبط مخفیانه صدا و تصویر

واکنش Apple: خیلی دیر، خیلی کم؟

[IMAGE_PLACEHOLDER_5]وقتی Google در 5 مارس گزارش Coruna را منتشر کرد، Apple ابتدا سعی کرد اهمیت موضوع را کم جلوه دهد. اما فشار عمومی و رسانهای آنقدر زیاد بود که مجبور شدند سریع عمل کنند.

iOS 17.3: آپدیت اضطراری

9 مارس 2026، Apple با سرعت بیسابقهای iOS 17.3 را منتشر کرد که تمام 23 آسیبپذیری Coruna را پچ میکرد. این سریعترین آپدیت امنیتی در تاریخ iOS بود — فقط 4 روز پس از اعلام عمومی تهدید.

بیانیه Tim Cook

Tim Cook در بیانیهای رسمی گفت: "امنیت کاربران ما مهمترین اولویت ماست. iOS 17.3 تمام آسیبپذیریهای شناخته شده Coruna را برطرف میکند و ما با مقامات قانونی برای شناسایی مسئولان همکاری میکنیم."

اما منتقدان معتقدند که Apple باید زودتر این آسیبپذیریها را کشف میکرد. چطور ممکن است 23 حفره امنیتی ماهها بدون تشخیص باقی بماند؟

📊 خلاصه: واکنش Apple

iOS 17.3 در 4 روز منتشر شد، 23 آسیبپذیری پچ شد، اما سوالات زیادی درباره چرایی عدم کشف زودتر این مشکلات باقی مانده است.

کشف Google: کارآگاهان دیجیتال

[IMAGE_PLACEHOLDER_6]اگر Google Threat Intelligence نبود، احتمالاً هنوز از وجود Coruna خبر نداشتیم. این تیم که متشکل از بهترین محققان امنیت سایبری جهان است، چطور توانست این تهدید پیچیده را کشف کند؟

فرآیند کشف

همه چیز از یک الگوی مشکوک در ترافیک شبکه شروع شد. محققان Google متوجه شدند که تعداد زیادی iPhone در مناطق مختلف جهان رفتار غیرعادی از خود نشان میدهند — ارسال دادههای رمزشده به سرورهای ناشناس در ساعات خاص.

پس از ماهها تحقیق و تجزیه و تحلیل، آنها توانستند کل زنجیره حمله را کشف کنند و منشأ آن را به Coruna ردیابی کنند. همکاری با iVerify — یک شرکت امنیت موبایل — کمک کرد تا جزئیات فنی بیشتری فاش شود.

همکاری با iVerify

iVerify که اپلیکیشنی برای تشخیص نفوذ در iPhone ها ارائه میدهد، نقش کلیدی در کشف Coruna داشت. آنها توانستند امضای دیجیتال این malware را شناسایی کنند و ابزاری برای تشخیص آلودگی ارائه دهند.

مشکل Dual-Use: وقتی دفاع تبدیل به حمله میشود

[IMAGE_PLACEHOLDER_7]فاجعه Coruna نمونه کاملی از مشکل "dual-use technology" است — فناوریهایی که هم برای اهداف دفاعی و هم تهاجمی قابل استفاده هستند. این مشکل در دنیای امنیت سایبری بحث داغی است.

انباشت آسیبپذیریها

دولتها، به خصوص آمریکا، سالهاست که آسیبپذیریهای نرمافزاری را به جای افشا و رفع کردن، انباشت میکنند تا در عملیات جاسوسی استفاده کنند. اما Coruna نشان داد که این استراتژی چقدر خطرناک است.

وقتی دولتها حفرههای امنیتی را مخفی نگه میدارند، نه تنها شهروندان خودشان را در معرض خطر قرار میدهند، بلکه احتمال نشت این ابزارها به دست بازیگران بد را نیز افزایش میدهند.

نقش NSA

آژانس امنیت ملی آمریکا (NSA) سالهاست که به خاطر انباشت آسیبپذیریها انتقاد میشود. حمله WannaCry در 2017 که از ابزار NSA به نام EternalBlue استفاده کرد، نمونه قبلی از همین مشکل بود. حالا Coruna نشان میدهد که این مشکل حل نشده است.

📊 خلاصه: مشکل Dual-Use

انباشت آسیبپذیریها توسط دولتها، نشت ابزارهای نظامی به دست جنایتکاران، و عدم شفافیت در توسعه ابزارهای سایبری.

تحلیل فنی: Coruna چطور کار میکند؟

[IMAGE_PLACEHOLDER_8]برای درک کامل خطر Coruna، باید به جزئیات فنی آن نگاه کنیم. این toolkit شامل چندین مرحله پیچیده است که هر کدام برای غلبه بر یکی از لایههای امنیتی iOS طراحی شدهاند.

زنجیره Exploit

Coruna از یک "exploit chain" پیچیده استفاده میکند که شامل این مراحل است:

- نفوذ اولیه: استفاده از آسیبپذیری WebKit برای اجرای کد

- فرار از Sandbox: غلبه بر محدودیتهای امنیتی Safari

- Privilege Escalation: دستیابی به دسترسیهای بالاتر سیستم

- Kernel Exploit: نفوذ به هسته سیستمعامل

- Persistence: ماندگاری در سیستم حتی پس از ریستارت

مکانیزمهای پایداری

یکی از خطرناکترین ویژگیهای Coruna، قابلیت ماندگاری در سیستم است. این malware از 3 روش مختلف برای اطمینان از بقای خود استفاده میکند:

- LaunchDaemon Hijacking: سوءاستفاده از سرویسهای سیستمی

- Configuration Profile: نصب پروفایلهای مدیریتی جعلی

- Kernel Extension: نصب ماژولهای هسته سیستم

تأثیر گسترده: اعتماد به امنیت دیجیتال

[IMAGE_PLACEHOLDER_9]فاجعه Coruna فراتر از یک حمله سایبری ساده است. این واقعه اعتماد عمومی به امنیت دیجیتال را به شدت لرزانده و سوالات جدی درباره نقش دولتها در امنیت سایبری مطرح کرده است.

اعتماد مصرفکنندگان

یکی از بزرگترین خسارات Coruna، ضربه به اعتماد کاربران به امنیت iPhone است. سالها Apple با شعار "Privacy. That's iPhone" تبلیغ میکرد، اما حالا کاربران میپرسند: اگر 23 آسیبپذیری ماهها مخفی مانده، چه تضمینی وجود دارد که مشکلات دیگری نیز وجود نداشته باشد؟

پاسخگویی دولت

کنگره آمریکا اعلام کرده که تحقیقات گستردهای درباره چگونگی نشت Coruna آغاز خواهد کرد. سوالات اصلی عبارتند از:

- چرا این ابزار اصلاً ساخته شد؟

- چه کنترلهایی برای جلوگیری از نشت وجود داشت؟

- آیا ابزارهای مشابه دیگری نیز در خطر نشت هستند؟

- چه اقداماتی برای جبران خسارت قربانیان انجام میشود؟

محافظت و پیشگیری: کاربران چه کاری میتوانند بکنند؟

[IMAGE_PLACEHOLDER_10]اگرچه Coruna تهدید جدی است، اما کاربران میتوانند اقدامات مؤثری برای محافظت از خود انجام دهند. مهمترین نکته این است که هراس نکنید، بلکه هوشمندانه عمل کنید.

اقدامات فوری

✅ چکلیست امنیتی فوری

- فوراً به iOS 17.3 آپدیت کنید (یا جدیدتر)

- اپلیکیشن iVerify نصب کنید و اسکن کامل انجام دهید

- مجوزهای اپها را بررسی کنید و غیرضروریها را لغو کنید

- Advanced Data Protection در iCloud فعال کنید

- رمزهای قوی و یکتا با 2FA استفاده کنید

امنیت بلندمدت

برای محافظت طولانیمدت، این اصول را رعایت کنید:

- آپدیتهای منظم: همیشه آخرین نسخه iOS را نصب کنید

- احتیاط در کلیک: از لینکها و فایلهای مشکوک اجتناب کنید

- فقط App Store: هرگز از منابع غیررسمی اپ نصب نکنید

- VPN استفاده کنید: برای ارتباطات حساس

- بکآپ منظم: و بررسی صحت آنها

تشخیص آلودگی

اگر فکر میکنید iPhone شما ممکن است آلوده باشد، این علائم را بررسی کنید:

- کاهش ناگهانی عمر باتری

- گرم شدن غیرعادی دستگاه

- مصرف داده بیش از حد معمول

- رفتار عجیب اپلیکیشنها

- پیامها یا تماسهایی که ارسال نکردهاید

نتیجهگیری: درسهایی از فاجعه Coruna

فاجعه Coruna نشان داد که در عصر دیجیتال، مرز بین دفاع و حمله، بین امنیت و نظارت، و بین حفاظت و تهدید بسیار نازک است. وقتی دولتها ابزارهای قدرتمند سایبری میسازند، همیشه این خطر وجود دارد که این ابزارها به دست بازیگران بد بیفتد.

42,000 قربانی Coruna یادآور این حقیقت تلخ هستند که امنیت سایبری مسئولیت مشترک همه ماست — از شرکتهای فناوری گرفته تا دولتها و خود کاربران. Apple باید سیستمهای تشخیص بهتری داشته باشد، دولتها باید شفافتر عمل کنند، و ما باید هوشمندانهتر از فناوری استفاده کنیم.

اما مهمتر از همه، Coruna نشان داد که امنیت واقعی تنها زمانی حاصل میشود که همه بازیگران — از سازندگان فناوری تا کاربران نهایی — مسئولیت خود را در قبال حفاظت از حریم خصوصی و امنیت دیجیتال جدی بگیرند. آینده امنیت سایبری به همکاری و شفافیت بستگی دارد، نه انباشت مخفیانه ابزارهای خطرناک.

یادداشت نهایی: این مقاله بر اساس گزارشهای رسمی Google Threat Intelligence، iVerify، و بیانیههای Apple نوشته شده است. اطلاعات تا 10 مارس 2026 بهروز است. برای آخرین اطلاعات امنیتی، به وبسایت رسمی Apple مراجعه کنید.

🌐 با ما در ارتباط باشید 🎮✨

برای دریافت آخرین اخبار تکنولوژی، بازیها و گجتها، ما را در شبکههای اجتماعی دنبال کنید: