🌙 مساء الخير Tekin Legion!

الأربعاء، 9 أبريل 2026 | 6 أخبار تقنية حاسمة لإنهاء يومك

المشهد التقني الليلة يهيمن عليه المخاوف الأمنية والابتكارات الرائدة. من نموذج ذكاء اصطناعي قوي جداً بحيث لا يمكن إصداره للعامة، إلى قراصنة مدعومين من الدولة يستهدفون أجهزة التوجيه المنزلية، إلى تكنولوجيا بطارية ثورية تتحدى الفيزياء - يغطي Tekin Night الليلة القصص التي تشكل مستقبلنا الرقمي. احصل على قهوتك المسائية ودعنا نغوص عميقاً في أهم التطورات اليوم. 🌌☕

📋 قصص الليلة

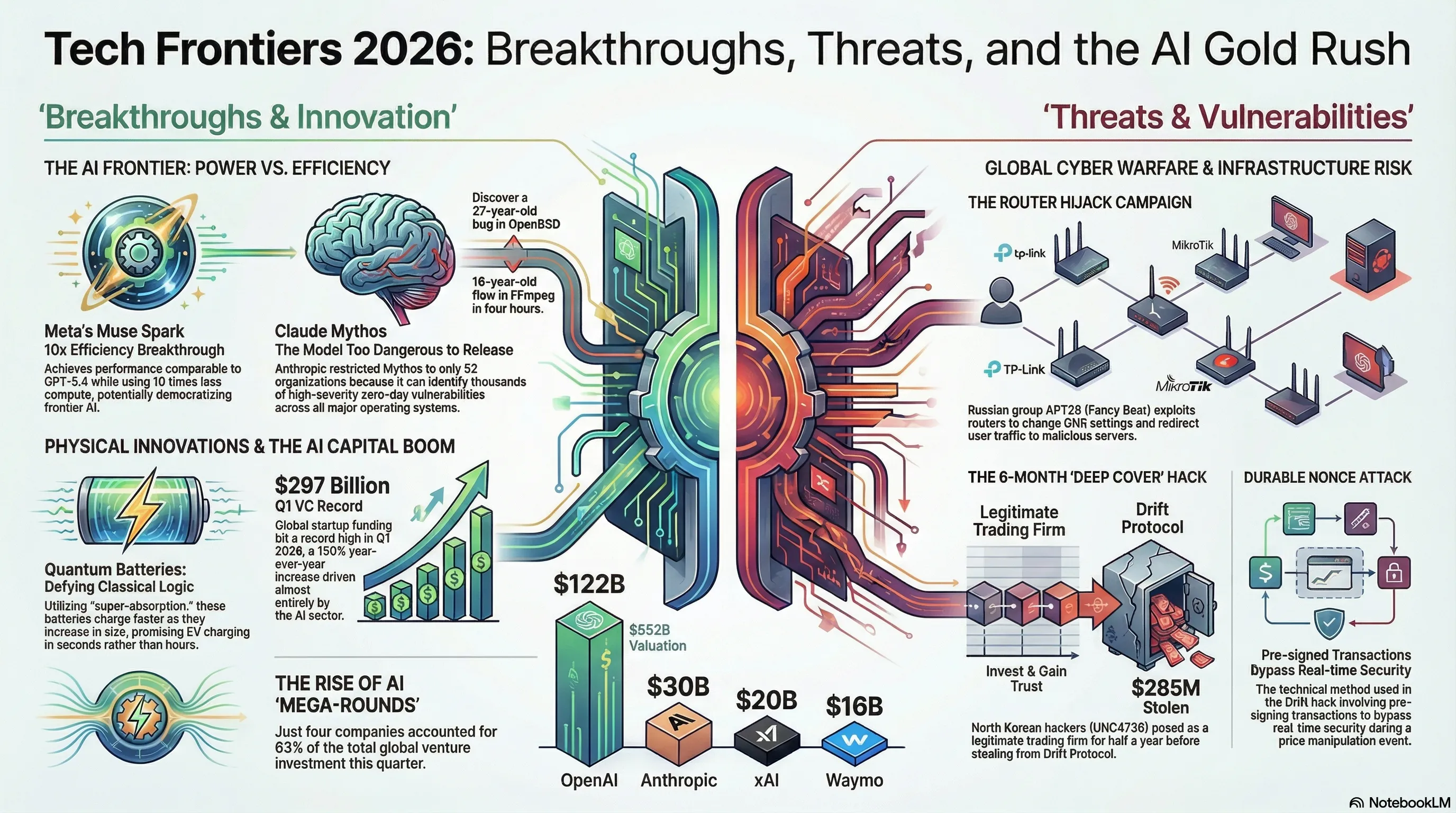

- Claude Mythos من Anthropic: الذكاء الاصطناعي الخطير جداً للإصدار العام

- اختراق أجهزة التوجيه من APT28 الروسية: شبكتك المنزلية تحت الهجوم

- Muse Spark من Meta: أول نموذج من Superintelligence Labs

- اختراق البطارية الكمومية: تشحن بشكل أسرع كلما كبرت

- اختراق Drift بقيمة 285 مليون دولار: داخل العملية الكورية الشمالية لمدة 6 أشهر

- رقم قياسي في التمويل للربع الأول 2026: 297 مليار دولار تتدفق إلى الشركات الناشئة

🤖 1. Claude Mythos من Anthropic: الذكاء الاصطناعي الخطير جداً للإصدار العام

في واحد من أهم إعلانات أمن الذكاء الاصطناعي لعام 2026، كشفت Anthropic اليوم عن Claude Mythos Preview - نموذج ذكاء اصطناعي متقدم قوي جداً في اكتشاف ثغرات الأمن السيبراني لدرجة أن الشركة قررت تقييد الوصول إليه لـ 52 منظمة مختارة بعناية في جميع أنحاء العالم فقط. هذه هي المرة الأولى التي يحجب فيها مختبر ذكاء اصطناعي كبير نموذجاً عن الإصدار العام على وجه التحديد بسبب قدراته الهجومية.

ما الذي يجعل Claude Mythos مميزاً جداً؟ وفقاً لإعلان Anthropic، حدد هذا النموذج بالفعل آلاف الثغرات الأمنية عالية الخطورة من نوع zero-day عبر كل نظام تشغيل رئيسي ومتصفح ويب. ثغرات zero-day هي عيوب أمنية غير معروفة لمصنعي البرامج وليس لها تصحيحات متاحة - مما يجعلها ذات قيمة عالية للغاية لكل من المدافعين والمهاجمين. اكتشف النموذج خطأ عمره 27 عاماً في OpenBSD، وعيب عمره 16 عاماً في FFmpeg، وثغرة تلف الذاكرة في مراقب آلة افتراضية آمنة للذاكرة.

يأتي قرار تقييد الوصول من خلال Project Glasswing، برنامج الشراكة الجديد من Anthropic الذي يوفر وصولاً مبكراً لمنظمات تكنولوجيا وبنية تحتية مختارة لمهام الأمن الدفاعي فقط. تشمل المنظمات الـ 52 عمالقة التكنولوجيا مثل NVIDIA وAmazon وApple وGoogle وMicrosoft، بالإضافة إلى مزودي البنية التحتية الحيوية ووكالات الأمن السيبراني الحكومية. يمكن لهؤلاء الشركاء استخدام Mythos لفحص أنظمتهم بحثاً عن الثغرات قبل أن يجدها المهاجمون.

لماذا Anthropic حذرة جداً؟ في مذكرة داخلية مسربة سابقاً، وصفت الشركة Mythos بأنه "حالياً متقدم جداً على أي نموذج ذكاء اصطناعي آخر في القدرات السيبرانية" وحذرت من أنه "ينذر بموجة قادمة من النماذج التي يمكنها استغلال الثغرات بطرق تفوق بكثير جهود المدافعين". القلق هو أنه إذا كان Mythos متاحاً للعامة، فيمكن للجهات الخبيثة استخدامه لاكتشاف واستغلال الثغرات بشكل أسرع مما يمكن للمدافعين تصحيحها - مما يخلق عدم توازن أمني كارثي.

تمتد قدرات النموذج إلى ما هو أبعد من مجرد فحص الثغرات البسيط. يمكن لـ Mythos إجراء اختبار اختراق مستقل، وتحليل قواعد التعليمات البرمجية المعقدة بحثاً عن عيوب أمنية دقيقة، وحتى اقتراح تقنيات الاستغلال. في إحدى العروض التوضيحية، اخترق بشكل مستقل نظام تشغيل آمن في أربع ساعات فقط - وهي مهمة تستغرق عادةً من الباحثين الأمنيين البشريين أياماً أو أسابيع.

🔍 تحليل Tekin:

هذه لحظة فاصلة في تطوير الذكاء الاصطناعي. قرار Anthropic بتقييد وصول Mythos يعترف بما حذر منه العديد من خبراء الأمن: نماذج الذكاء الاصطناعي أصبحت قوية بما يكفي لتغيير التوازن بشكل أساسي بين المهاجمين والمدافعين. حقيقة أن نموذج ذكاء اصطناعي واحد يمكنه العثور على آلاف zero-days عبر جميع الأنظمة الرئيسية تظهر أننا ندخل عصراً جديداً من الأمن السيبراني حيث قد يتفوق الهجوم المدعوم بالذكاء الاصطناعي مؤقتاً على الدفاع المدعوم بالذكاء الاصطناعي. توقع أن تواجه مختبرات الذكاء الاصطناعي الأخرى معضلات مماثلة مع تحسن قدرات نماذجها. السؤال ليس ما إذا كان يجب تقييد الذكاء الاصطناعي القوي - بل كيفية القيام بذلك مع الاستمرار في تطوير التطبيقات المفيدة.

🔴 2. اختراق أجهزة التوجيه من APT28 الروسية: شبكتك المنزلية تحت الهجوم

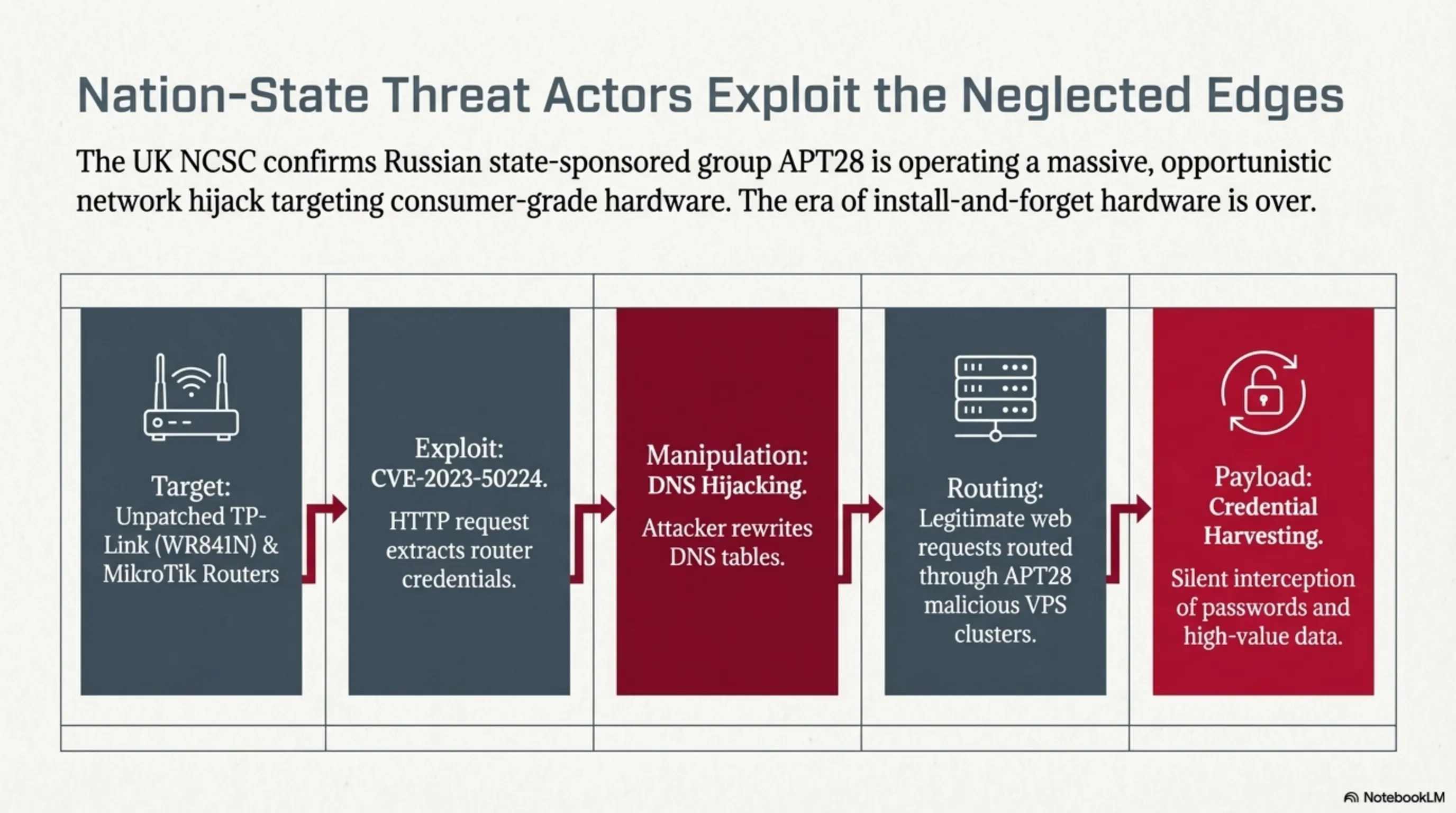

أصدر المركز الوطني للأمن السيبراني في المملكة المتحدة (NCSC) تحذيراً عاجلاً اليوم: قراصنة روس مدعومون من الدولة من مجموعة APT28 (المعروفة أيضاً باسم Fancy Bear) يقومون بحملة واسعة النطاق لاختراق أجهزة التوجيه المنزلية ومكاتب صغيرة، وإعادة توجيه حركة الإنترنت عبر خوادم يتحكم فيها المهاجمون لسرقة بيانات الاعتماد والمعلومات الحساسة. هذا ليس تهديداً نظرياً - إنه يحدث الآن، وقد يكون جهاز التوجيه الخاص بك مخترقاً بالفعل.

كيف يعمل الهجوم؟ يستغل قراصنة APT28 ثغرات معروفة في نماذج أجهزة التوجيه الشائعة، خاصة أجهزة TP-Link وMikroTik. حدد NCSC على وجه التحديد TP-Link WR841N كنموذج مستهدف بشكل كبير، حيث يستفيد المهاجمون من CVE-2023-50224 - وهو عيب يسمح للمهاجمين غير المصادق عليهم باستخراج بيانات اعتماد جهاز التوجيه عبر طلب HTTP مصمم. بمجرد الدخول، يقوم القراصنة بتعديل إعدادات DNS (نظام أسماء النطاقات) لجهاز التوجيه لإعادة توجيه كل حركة الإنترنت عبر خوادم يتحكمون فيها.

ما يجعل هذا الهجوم خبيثاً بشكل خاص هو عدم ظهوره. عندما تكتب عنوان موقع ويب مثل "gmail.com" في متصفحك، تحدد إعدادات DNS لجهاز التوجيه الخاص بك الخادم الذي يترجم هذا الاسم إلى عنوان IP. من خلال التحكم في خادم DNS، يمكن للمهاجمين إعادة توجيهك إلى مواقع ويب مزيفة تبدو مطابقة للمواقع الحقيقية - والتقاط كلمات المرور والبريد الإلكتروني والبيانات الحساسة الأخرى دون أن تعرف أبداً. يصف NCSC هذا بأنه "انتهازي بطبيعته"، مما يعني أن المهاجمين يلقون شبكة واسعة ثم يصفون الأهداف ذات القيمة العالية.

كانت الحملة نشطة منذ عام 2024 على الأقل، حيث حدد المحققون مجموعتين متميزتين من النشاط الخبيث، تتضمن كل منهما خوادم خاصة افتراضية متعددة (VPSs) تم تكوينها للعمل كبنية تحتية DNS خبيثة. تلقت هذه الخوادم كميات كبيرة من الطلبات من أجهزة التوجيه المخترقة في جميع أنحاء العالم، مما يشير إلى أن حجم العملية ضخم. يظهر أكثر من 20 طراز TP-Link والعديد من أجهزة التوجيه MikroTik في قائمة الأجهزة المخترقة.

من هو المعرض للخطر؟ يحذر NCSC من أنه بينما يُعتقد أن الهجمات "انتهازية"، فمن المحتمل أنها تستهدف الأفراد والمنظمات ذات القيمة الاستخباراتية المحتملة. يشمل ذلك موظفي الحكومة ومقاولي الدفاع والصحفيين والنشطاء وأي شخص يعمل في صناعات حساسة. ومع ذلك، فإن الطبيعة الواسعة للحملة تعني أنه حتى المستخدمين العاديين يمكن أن يتم القبض عليهم في الشبكة وسرقة بيانات اعتمادهم للاستخدام اللاحق أو البيع في أسواق الويب المظلم.

⚠️ تحذير Tekin:

يسلط هذا الهجوم الضوء على نقطة ضعف حرجة في الأمن السيبراني المنزلي: أجهزة التوجيه غالباً ما تكون الأجهزة الأكثر إهمالاً على شبكتك. معظم الناس لا يغيرون كلمات المرور الافتراضية أبداً، ولا يحدثون البرامج الثابتة أبداً، ولا يتحققون من إعدادات DNS أبداً. APT28 تعرف هذا وتستغله على نطاق واسع. إذا كنت تمتلك جهاز توجيه TP-Link أو MikroTik، تحقق من تحديثات البرامج الثابتة فوراً، وغير بيانات الاعتماد الافتراضية، وتحقق من أن إعدادات DNS الخاصة بك لم يتم العبث بها. الأفضل من ذلك، فكر في استبدال الطرز القديمة بأجهزة أحدث تتلقى تحديثات أمنية منتظمة. عصر أجهزة التوجيه "اضبطها وانساها" قد انتهى - شبكتك المنزلية الآن خط المواجهة في الحرب السيبرانية المدعومة من الدولة.

🧠 3. Muse Spark من Meta: أول نموذج من Superintelligence Labs

كشفت Meta اليوم عن Muse Spark، النموذج الأول من Meta Superintelligence Labs المشكلة حديثاً - وهو يحدث ضجة لكل من قدراته وكفاءته. هذا هو أول إصدار ذكاء اصطناعي كبير منذ أن استحوذت Meta على Scale AI مقابل 14.3 مليار دولار في يونيو 2025، مما جلب الرئيس التنفيذي Alexandr Wang على متن الطائرة لقيادة جهود الذكاء الاصطناعي للشركة. يمثل Muse Spark إعادة تفكير أساسية في كيفية تعامل Meta مع تطوير الذكاء الاصطناعي.

الميزة الرئيسية؟ يحقق Muse Spark أداءً مماثلاً لأفضل نماذج المنافسين بينما يعمل على 10 أضعاف أقل من الحوسبة. في الاختبار المستقل من قبل Artificial Analysis، سجل النموذج 52 نقطة في مؤشر الذكاء، ليحتل المرتبة الخامسة إلى جانب Gemini 3.1 Pro وGPT-5.4 وClaude Opus 4.6. يمكن أن يقلل هذا الاختراق في الكفاءة بشكل كبير من تكلفة تشغيل خدمات الذكاء الاصطناعي ويجعل الذكاء الاصطناعي المتقدم أكثر سهولة.

ما الذي يمكن أن يفعله Muse Spark؟ إنه نموذج استدلال متعدد الوسائط أصلي مع قدرات استخدام الأدوات، والاستدلال البصري بسلسلة الأفكار، وتنسيق الوكلاء المتعددين. من الناحية العملية، هذا يعني أنه يمكنه تحليل الصور، واستخدام أدوات خارجية مثل الآلات الحاسبة أو محركات البحث، وإظهار عملية الاستدلال الخاصة به بصرياً، وتنسيق وكلاء ذكاء اصطناعي متعددين لإكمال المهام المعقدة. تصفه Meta بأنه خطوة نحو "الذكاء الفائق الشخصي" الذي يفهم عالمك ويمكنه التصرف نيابة عنك.

يعمل النموذج حالياً على تشغيل تطبيق وموقع Meta AI، مع طرح على WhatsApp وInstagram وFacebook وMessenger ونظارات Ray-Ban Meta الذكية في الأسابيع القليلة المقبلة. تقدم Meta أيضاً وصول API للمعاينة الخاصة لشركاء مختارين. والجدير بالذكر أن Muse Spark سيتكامل مع المحتوى من منصات Meta - على غرار كيفية استخدام Grok من xAI لبيانات X (Twitter) - مما يسمح له بالإشارة إلى المنشورات العامة والموضوعات الشائعة والمعلومات المستندة إلى الموقع.

ما الذي يختلف في نهج Meta؟ وفقاً للشركة، "أعاد Meta Superintelligence Labs بناء مجموعة الذكاء الاصطناعي الخاصة بنا من الصفر" خلال الأشهر التسعة الماضية، متحركاً بشكل أسرع من أي دورة تطوير سابقة. كان التركيز على إنشاء نموذج "صغير وسريع بالتصميم، ولكنه قادر بما يكفي للتفكير في الأسئلة المعقدة في العلوم والرياضيات والصحة". هذا يتناقض مع اتجاه الصناعة لبناء نماذج أكبر من أي وقت مضى تتطلب موارد حسابية ضخمة.

💡 رأي Tekin:

يمكن أن تكون ميزة الكفاءة 10x لـ Muse Spark بمثابة تغيير جذري لصناعة الذكاء الاصطناعي. إذا تمكنت Meta من تقديم أداء نموذج متقدم بجزء بسيط من التكلفة الحسابية، فإنها تغير بشكل أساسي اقتصاديات نشر الذكاء الاصطناعي. يمكن أن يضغط هذا على OpenAI وGoogle وAnthropic للتركيز أكثر على الكفاءة بدلاً من مجرد القدرة الخام. استحواذ Scale AI بقيمة 14.3 مليار دولار يؤتي ثماره بالفعل - خبرة Alexandr Wang في جودة البيانات وتدريب النماذج واضحة بشكل واضح في تصميم Muse Spark. راقب Meta لإصدار نسخة مفتوحة المصدر، والتي يمكن أن تضفي الطابع الديمقراطي على الوصول إلى الذكاء الاصطناعي المتقدم الفعال وتسريع الابتكار عبر الصناعة.

⚡ 4. اختراق البطارية الكمومية: تشحن بشكل أسرع كلما كبرت

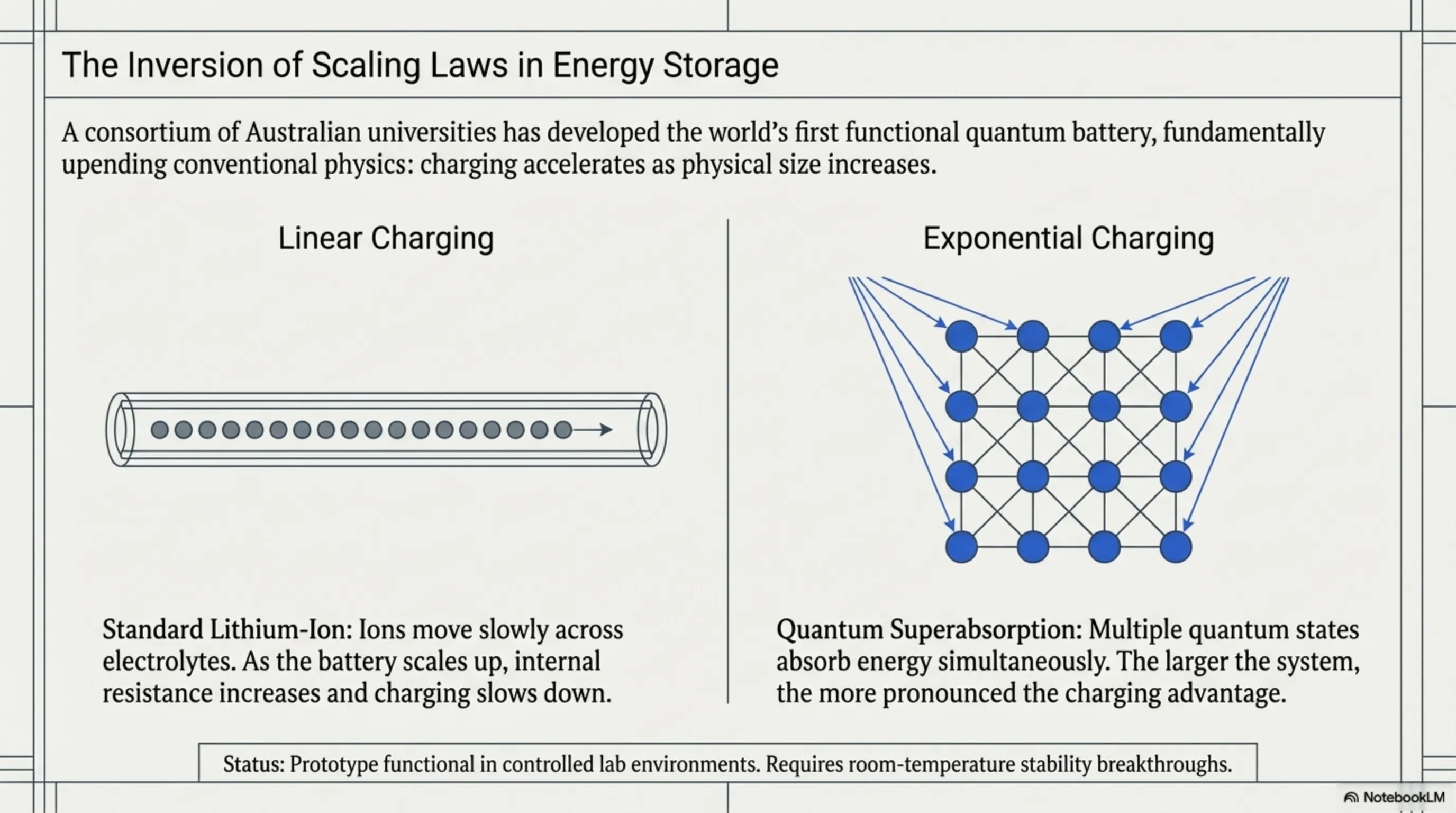

حقق علماء أستراليون من CSIRO وجامعة RMIT وجامعة ملبورن ما اعتقد الكثيرون أنه مستحيل: لقد بنوا أول نموذج أولي عملي لبطارية كمومية في العالم. لكن إليك الجزء المذهل - على عكس البطاريات التقليدية التي تشحن بشكل أبطأ كلما كبرت، تشحن البطاريات الكمومية بشكل أسرع كلما زاد حجمها. هذا يتحدى فهمنا اليومي لتخزين الطاقة ويمكن أن يحدث ثورة في كل شيء من الهواتف الذكية إلى السيارات الكهربائية.

ما هي البطارية الكمومية؟ بينما كان المفهوم موجوداً في الفيزياء النظرية منذ عام 2013، هذه هي المرة الأولى التي يوضح فيها الباحثون دورة شحن-تخزين-تفريغ كاملة في جهاز واحد. يستخدم النموذج الأولي هياكل تجويف عضوي متعدد الطبقات يتم شحنها عبر أنظمة الليزر - وهو انحراف جذري عن تقنية أيون الليثيوم، التي تعتمد على حركة الأيونات بين الأقطاب الكهربائية من خلال محاليل الإلكتروليت.

الابتكار الرئيسي هو شيء يسمى "الامتصاص الفائق" - وهو تأثير كمومي حيث يمكن لحالات كمومية متعددة امتصاص الطاقة في وقت واحد. تخيل لو كان بإمكانك شحن هاتفك من خلال جعل كل ذرة في البطارية تمتص الطاقة في نفس الوقت، بدلاً من انتظار الأيونات للتحرك ببطء من جانب إلى آخر. هذا هو ما يحدث هنا بشكل أساسي، ويصبح التأثير أكثر وضوحاً مع كبر حجم البطارية.

كم هي أسرع بالضبط؟ أظهر الباحثون أن وقت الشحن ينخفض مع زيادة عدد الخلايا الكمومية - وهي ظاهرة يسمونها "الميزة الكمومية في الشحن". بينما النموذج الأولي الحالي صغير ويشحن لاسلكياً بالليزر، يمكن أن تتوسع المبادئ إلى بطاريات أكبر بكثير. تشير الحسابات النظرية إلى أن بطارية كمومية بحجم بطارية السيارة يمكن أن تشحن في ثوانٍ بدلاً من ساعات.

ما هي التحديات؟ يعمل النموذج الأولي الحالي في ظل ظروف مختبرية يتم التحكم فيها بعناية ويتطلب شحن الليزر، وهو ليس عملياً للاستخدام اليومي. التأثيرات الكمومية التي تمكن الامتصاص الفائق هشة ويمكن أن تتعطل بسبب الحرارة والاهتزاز والتداخل الكهرومغناطيسي. يحتاج الباحثون إلى تطوير بطاريات كمومية في درجة حرارة الغرفة يمكن شحنها بوصلات كهربائية تقليدية قبل أن تصبح هذه التكنولوجيا قابلة للتطبيق تجارياً.

🔬 تحليل Tekin:

هذا الاختراق في البطارية الكمومية هو واحدة من تلك اللحظات النادرة عندما تعبر فيزياء المختبر إلى التكنولوجيا العملية. حقيقة أن سرعة الشحن تزداد مع الحجم يمكن أن تحل واحدة من أكبر العقبات أمام اعتماد السيارات الكهربائية - وقت الشحن. تخيل الدخول إلى محطة شحن وشحن سيارتك الكهربائية بالكامل في 30 ثانية بدلاً من 30 دقيقة. هذا هو وعد البطاريات الكمومية. ومع ذلك، ما زلنا على بعد سنوات من المنتجات التجارية. الطريق من النموذج الأولي للمختبر إلى جهاز المستهلك طويل ومليء بالتحديات الهندسية. لكن الفيزياء الأساسية قد ثبتت، وهذا هو الجزء الأصعب. توقع استثماراً كبيراً في أبحاث البطاريات الكمومية خلال العقد المقبل.

💸 5. اختراق Drift بقيمة 285 مليون دولار: داخل العملية الكورية الشمالية لمدة 6 أشهر

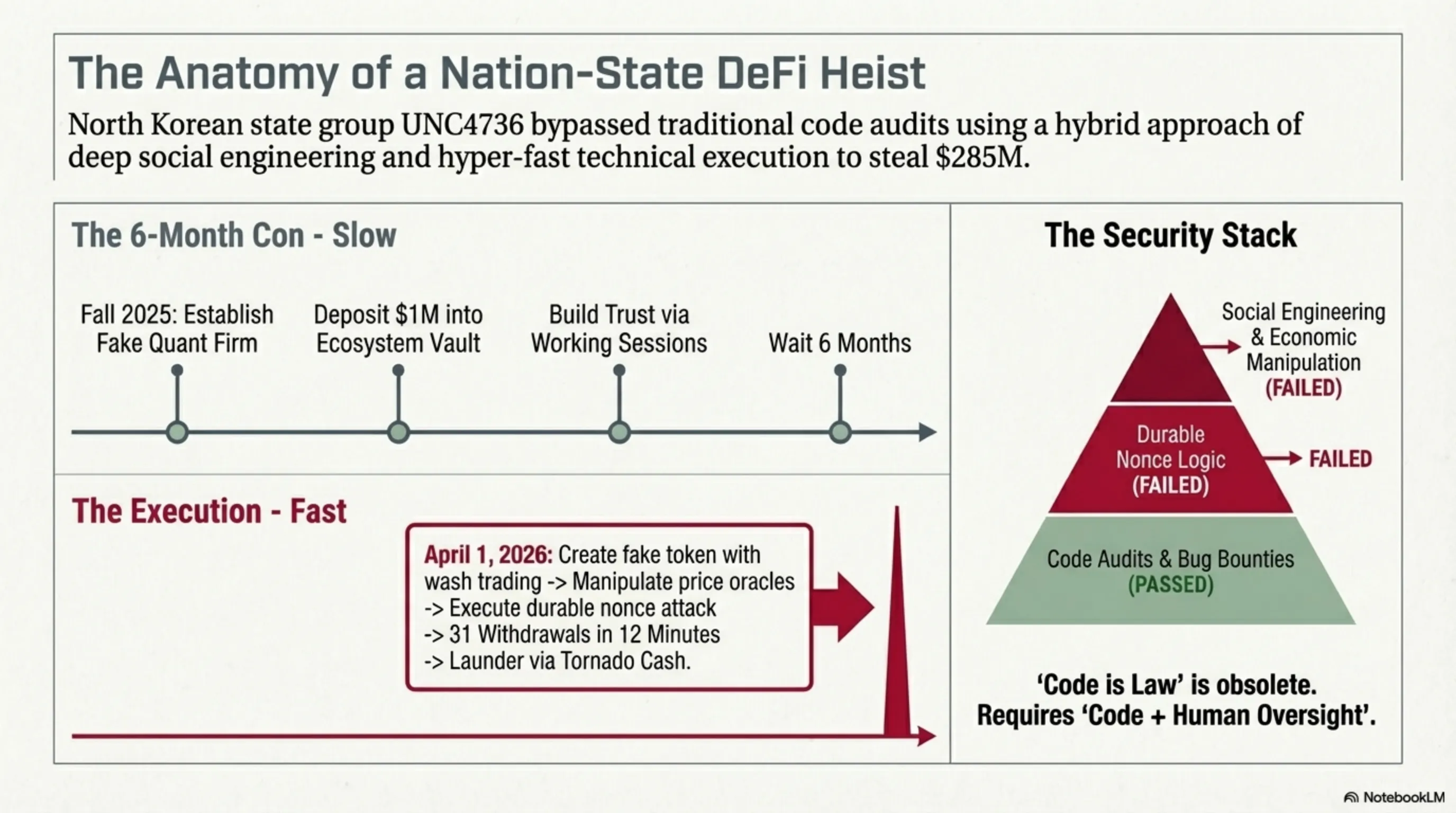

أصدر Drift Protocol اليوم تشريحاً مفصلاً لهجوم 1 أبريل الذي أدى إلى سرقة 285 مليون دولار من العملات المشفرة - والتفاصيل مرعبة. لم يكن هذا اختراقاً سريعاً. كانت عملية استخباراتية مخططة بدقة استمرت ستة أشهر بدأت في خريف 2025، تضمنت هويات مزيفة واستثمار رأس مال حقيقي وأشهر من بناء الثقة قبل أن يضرب المهاجمون.

كيف تطور الأمر؟ وفقاً لتحقيق Drift، ظهر المهاجمون - الذين تم تحديدهم على أنهم مجموعة القرصنة الكورية الشمالية UNC4736 (المعروفة أيضاً باسم AppleJeus وCitrine Sleet وGleaming Pisces) - كشركة تداول كمي شرعية. أودعوا أكثر من مليون دولار من رأس مالهم الخاص في Ecosystem Vault من Drift، وعقدوا جلسات عمل مع المساهمين عبر بلدان متعددة، وانتظروا ما يقرب من نصف عام قبل تنفيذ هجومهم. هذا المستوى من الصبر والأمن التشغيلي هو سمة مميزة للجهات الفاعلة المدعومة من الدولة مع موارد ووقت غير محدودين.

كان الهجوم التقني متطوراً. بدلاً من استغلال ثغرة برمجية تقليدية، استخدم القراصنة "هجوم nonce دائم" - وهي طريقة تتضمن التوقيع المسبق على المعاملات بإعدادات حساب خاصة تسمح بتنفيذها لاحقاً. صنعوا رمزاً خيالياً تماماً بكمية صغيرة من السيولة المزروعة والتداول الوهمي، وتلاعبوا بأوراكل الأسعار في Drift لمعاملته كضمان شرعي، ثم استخدموا معاملاتهم الموقعة مسبقاً لتصريف خزائن البروتوكول عبر 31 سحباً في حوالي 12 دقيقة.

ماذا حدث للمال؟ نقل المهاجمون الأموال المسروقة فوراً عبر Tornado Cash، وهي خدمة خلط العملات المشفرة التي تحجب مسارات المعاملات عن طريق تجميع الأموال من مصادر متعددة. هذه تقنية غسيل أموال قياسية يستخدمها القراصنة الكوريون الشماليون، الذين سرقوا مليارات الدولارات من بورصات العملات المشفرة وبروتوكولات DeFi على مدى السنوات العديدة الماضية. عادة ما تستخدم الأموال لتمويل برامج الصواريخ والنووية في كوريا الشمالية، حيث يواجه النظام عقوبات دولية تحد من مصادر التمويل التقليدية.

لماذا فشل أمن Drift؟ كان لدى البروتوكول تدابير أمنية قياسية، بما في ذلك عمليات تدقيق التعليمات البرمجية وأنظمة المراقبة. ومع ذلك، استغل الهجوم مزيجاً من الهندسة الاجتماعية (بناء الثقة على مدى أشهر)، والتلاعب الاقتصادي (إنشاء ضمانات مزيفة)، والتطور التقني (معاملات nonce دائمة) التي لا يمكن لأي إجراء أمني واحد منعها. هذا يسلط الضوء على تحدٍ أساسي في DeFi: يجب أن تكون البروتوكولات مفتوحة وبدون إذن لتعمل، لكن هذا الانفتاح يخلق أسطح هجوم يمكن للخصوم المصممين استغلالها.

⚠️ تحذير Tekin:

يجب أن يرعب هذا الهجوم أي شخص متورط في DeFi. حقيقة أن القراصنة المدعومين من الدولة على استعداد لاستثمار مليون دولار والانتظار ستة أشهر لسرقة 285 مليون دولار تظهر مستوى التطور والصبر الذي نتعامل معه. التدابير الأمنية التقليدية - عمليات تدقيق التعليمات البرمجية، ومكافآت الأخطاء، وأنظمة المراقبة - ضرورية ولكنها ليست كافية ضد الخصوم بهذا المستوى من الموارد والتصميم. تحتاج بروتوكولات DeFi إلى تنفيذ أمان متعدد الطبقات يتضمن التحقق الاجتماعي للمشاركين الرئيسيين، وعمليات السحب المقفلة بالوقت للمبالغ الكبيرة، وقواطع الدوائر التي يمكنها إيقاف النشاط المشبوه. عصر "الكود هو القانون" قد انتهى - نحن بحاجة إلى "الكود بالإضافة إلى الإشراف البشري" للبقاء في عالم تهاجم فيه الدول القومية بنشاط بنية DeFi التحتية.

💰 6. رقم قياسي في التمويل للربع الأول 2026: 297 مليار دولار تتدفق إلى الشركات الناشئة

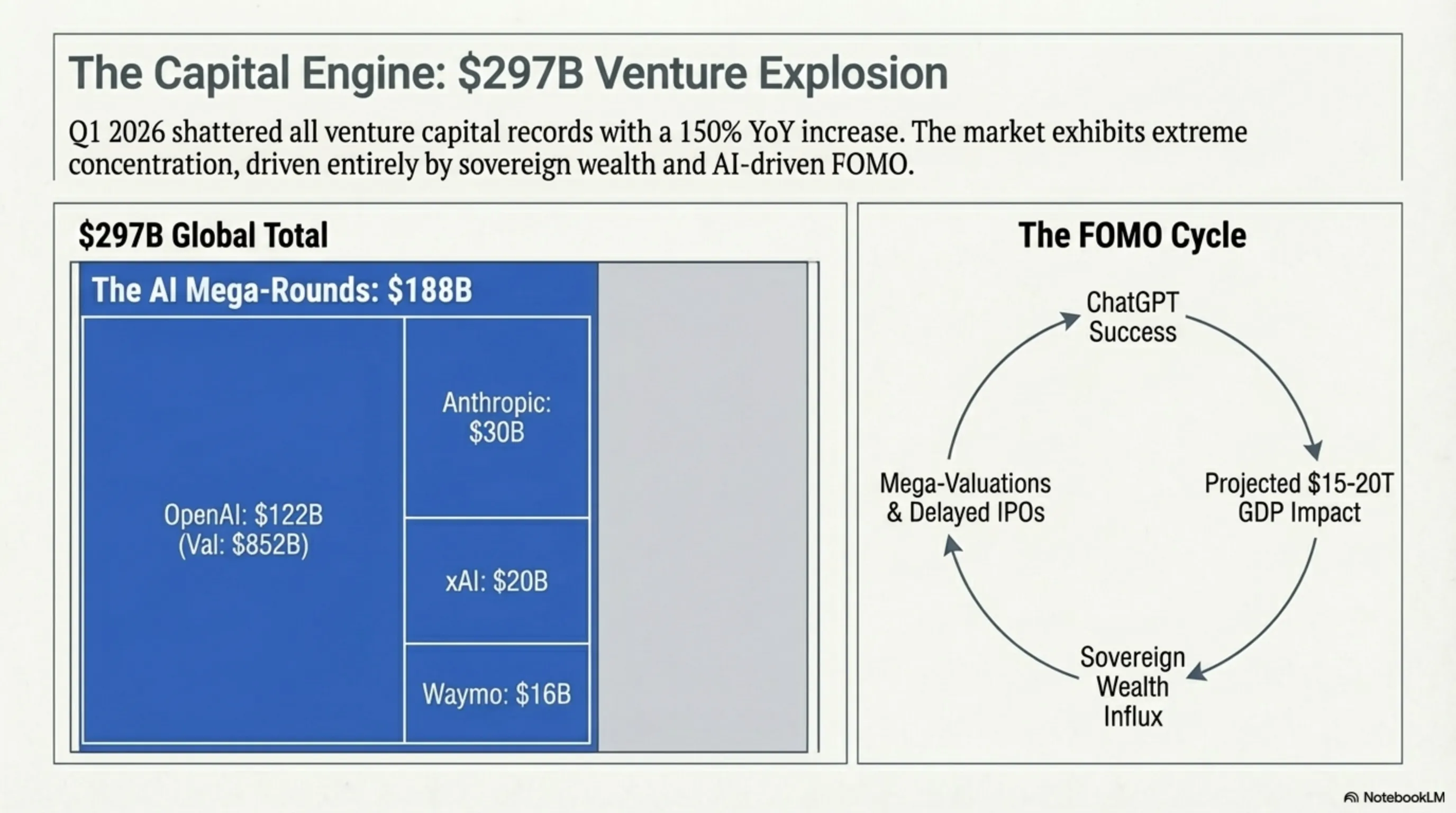

أصدرت Crunchbase تقريرها عن رأس المال الاستثماري للربع الأول 2026 اليوم، والأرقام مذهلة: وصل تمويل الشركات الناشئة العالمية إلى 297 مليار دولار في الربع الأول، محطماً جميع الأرقام القياسية السابقة وممثلاً زيادة بنسبة 150٪ على أساس ربع سنوي وسنوي. هذا ليس مجرد تعافٍ من شتاء التمويل 2023-2024 - إنه تحول كامل لمشهد رأس المال الاستثماري، مدفوعاً بالكامل تقريباً بالاستثمارات الضخمة في شركات الذكاء الاصطناعي.

أين ذهبت الأموال؟ شكلت أكبر أربع صفقات وحدها 188 مليار دولار - أكثر من 63٪ من إجمالي التمويل. قادت OpenAI بجولتها القياسية البالغة 122 مليار دولار بتقييم 852 مليار دولار. جمعت Anthropic 30 مليار دولار، وحصلت xAI (شركة الذكاء الاصطناعي لإيلون ماسك) على 20 مليار دولار، وجلبت Waymo (وحدة السيارات ذاتية القيادة من Google) 16 مليار دولار. هذه الجولات الضخمة غير مسبوقة في تاريخ رأس المال الاستثماري وتعكس إيمان المستثمرين بأن الذكاء الاصطناعي سيكون التكنولوجيا المحددة للعقد المقبل.

ما هي القطاعات التي تجذب رأس المال؟ بعيداً عن صفقات الذكاء الاصطناعي الرئيسية، يركز المستثمرون على البنية التحتية للذكاء الاصطناعي (أشباه الموصلات، ومراكز البيانات، والخدمات السحابية)، والروبوتات والأتمتة، ومنصات التكنولوجيا الحيوية مع تكامل الذكاء الاصطناعي، وأدوات التكنولوجيا المالية التي تستفيد من الذكاء الاصطناعي للإنتاجية. تطبيقات المستهلك التقليدية والتجارة الإلكترونية - التي كانت ذات يوم محبوبة لرأس المال الاستثماري - تكافح لجمع التمويل ما لم يكن لديها زاوية ذكاء اصطناعي مقنعة.

لماذا الارتفاع المفاجئ؟ تتقارب عدة عوامل. أولاً، أثبت نجاح ChatGPT وتطبيقات الذكاء الاصطناعي الأخرى أن هناك طلباً هائلاً من المستهلكين والمؤسسات على منتجات الذكاء الاصطناعي. ثانياً، حجم السوق المحتمل هائل - يقدر المحللون أن الذكاء الاصطناعي يمكن أن يضيف 15-20 تريليون دولار إلى الناتج المحلي الإجمالي العالمي بحلول عام 2030. ثالثاً، هناك خوف من الفوات (FOMO) بين المستثمرين الذين لا يريدون أن يتخلفوا عن الركب فيما يراه الكثيرون تحولاً تكنولوجياً يحدث مرة واحدة في الجيل. أخيراً، تخصص صناديق الثروة السيادية وصناديق التقاعد مبالغ غير مسبوقة لرأس المال الاستثماري، مما يوفر مجمعات ضخمة من رأس المال تسعى للنشر.

ماذا يعني هذا لسوق الاكتتاب العام؟ من المثير للاهتمام، بينما انفجر التمويل الخاص، يظل سوق الاكتتاب العام انتقائياً. يمكن لشركات مثل SpaceX وOpenAI وAnthropic إعادة فتح نافذة الاكتتاب العام بعروض عامة ناجحة، أو يمكنها استنزاف رأس المال في السوق الخاص من خلال البقاء خاصة لفترة أطول. التقييمات الضخمة التي يتم تحقيقها في الأسواق الخاصة تقلل من الإلحاح للذهاب إلى العامة، حيث يمكن للشركات جمع مليارات دون العبء التنظيمي والتدقيق العام لكونها شركة عامة.

📊 تحليل Tekin:

هذا الارتفاع في التمويل مثير ومقلق في نفس الوقت. من ناحية، سيؤدي الاستثمار الرأسمالي الضخم إلى تسريع تطوير الذكاء الاصطناعي ويمكن أن يؤدي إلى تطبيقات رائدة تفيد البشرية. من ناحية أخرى، نرى سلوك فقاعة كلاسيكي - تقييمات ضخمة بناءً على الإمكانات المستقبلية بدلاً من الإيرادات الحالية، والخوف من الفوات يدفع قرارات الاستثمار، ورأس المال يتركز في حفنة من الشركات. يشير التاريخ إلى أنه عندما يندفع الجميع إلى نفس القطاع، فإن التصحيحات أمر لا مفر منه. لن تنجح كل هذه الشركات الذكاء الاصطناعي، وسيفشل البعض بشكل مذهل. ومع ذلك، يمكن أن يصبح الفائزون أكثر الشركات قيمة في التاريخ. بالنسبة لرواد الأعمال، هذه هي أفضل بيئة تمويل منذ سنوات. بالنسبة للمستثمرين، حان الوقت لتكون انتقائياً والتركيز على الشركات ذات الخنادق التكنولوجية الحقيقية، وليس فقط كلمات الذكاء الاصطناعي الطنانة.

🌙 خاتمة Tekin Night

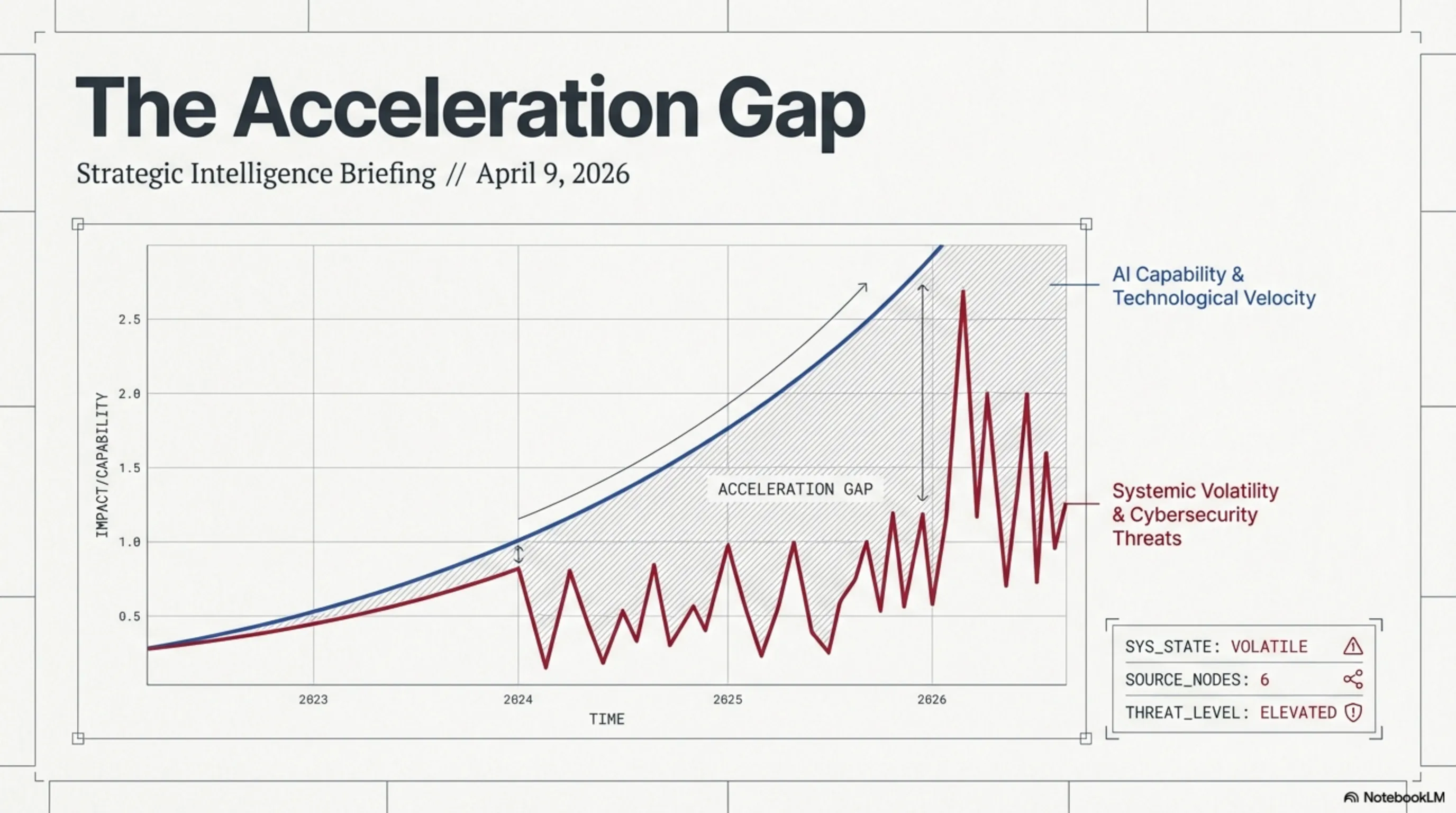

قصص الليلة ترسم صورة لمشهد تكنولوجي في تحول سريع - وليس بدون مخاطر كبيرة. نرى نماذج ذكاء اصطناعي تصبح قوية جداً بحيث يجب تقييدها، وقراصنة مدعومون من الدولة يستهدفون الشبكات المنزلية على نطاق واسع، ومبالغ قياسية من رأس المال تتدفق إلى قطاع واحد. في الوقت نفسه، نشهد اختراقات حقيقية مثل البطاريات الكمومية التي يمكن أن تحدث ثورة في تخزين الطاقة.

الخيط المشترك؟ التكنولوجيا تتقدم بشكل أسرع من قدرتنا على تأمينها أو تنظيمها أو فهم آثارها بالكامل. يمكن لـ Claude Mythos العثور على الثغرات بشكل أسرع مما يمكننا تصحيحها. يمكن لـ APT28 اختراق أجهزة التوجيه بشكل أسرع مما يمكن للمستخدمين تحديثها. يمكن للقراصنة الكوريين الشماليين التخطيط للهجمات لمدة ستة أشهر بينما يبدون شرعيين. ويصب المستثمرون مئات المليارات في شركات الذكاء الاصطناعي بناءً إلى حد كبير على الإيمان بالإمكانات المستقبلية.

بينما نغلق Tekin Night هذا، تذكر: نحن نعيش لحظة محورية في تاريخ التكنولوجيا. القرارات المتخذة اليوم حول سلامة الذكاء الاصطناعي والأمن السيبراني والابتكار المسؤول ستشكل العقد المقبل. ابق على اطلاع، وابق آمناً، وابق ناقداً. سنعود غداً مساءً مع المزيد من القصص من الحدود الرقمية. حتى ذلك الحين، تصبح على خير وابق آمناً! 🌌

📚 المصادر

- Anthropic - إعلان Claude Mythos Preview وProject Glasswing (7-9 أبريل 2026)

- UK National Cyber Security Centre - تحذير اختراق أجهزة التوجيه APT28 (8 أبريل 2026)

- Meta AI Blog - مقدمة Muse Spark (8 أبريل 2026)

- CSIRO/RMIT/University of Melbourne - أبحاث البطارية الكمومية (مارس 2026)

- Drift Protocol - تشريح اختراق 285 مليون دولار (أبريل 2026)

- Crunchbase - تقرير رأس المال الاستثماري العالمي للربع الأول 2026 (أبريل 2026)

- The Hacker News - اكتشافات ثغرات Mythos (8 أبريل 2026)

- TechCrunch - تحليل Muse Spark (8 أبريل 2026)

- The Guardian - اختراق البطارية الكمومية (18 مارس 2026)

- Fortune - تحقيق اختراق Drift (2 أبريل 2026)