في موجز تكين مورنينج ليوم 3 مايو 2026، نقوم بتشريح 6 أخبار أمنية وتقنية حاسمة. نحلل بعمق برمجية NGate التي تسرق البطاقات البنكية عبر NFC، وثغرة iOS الأمنية، وثغرة Chrome Zero-Day الحرجة، وتطبيقات الكريبتو المزيفة، وتغيير استراتيجية إنفيديا بعيدًا عن اللاعبين، وذكاء آبل البصري.

🌅 مرحباً بكم في تكين مورنينغ ٣ مايو ٢٠٢٦

صباح الخير أيها التقنيون الأعزاء! يبدأ السبت ٣ مايو ٢٠٢٦ بـ ٦ أخبار متفجرة هزت عالم التكنولوجيا. من برمجية NGate الخبيثة التي تسرق بطاقتك البنكية من جيبك دون لمسها، إلى ثغرة أمنية في iOS تحتفظ بالإشعارات المحذوفة، ثغرة zero-day في كروم سجلت أول هجوم حرج في ٢٠٢٦، تطبيقات كريبتو مزيفة في App Store، حرب Nvidia مع اللاعبين، وأدوات Visual Intelligence السحرية من آبل في iOS 27 — كل شيء هنا!

⚡ عناوين اليوم:

🔒 برمجية NGate الخبيثة: سرقة البطاقات البنكية عبر NFC من خلال الهاتف

🍎 ثغرة iOS من آبل: الإشعارات المحذوفة تبقى على الجهاز

🌐 ثغرة Google Chrome Zero-Day: أول ثغرة حرجة في ٢٠٢٦

💰 تطبيقات كريبتو مزيفة في App Store: سرقة المفاتيح الخاصة

🎮 Nvidia ضد اللاعبين: أزمة GeForce وأولوية الذكاء الاصطناعي

📱 Apple Visual Intelligence في iOS 27: تحرير الصور بالذكاء الاصطناعي

☕ احضر قهوتك — اليوم صباح مليء بالإثارة والتحذيرات الأمنية الحيوية!

🔒 ١. برمجية NGate الخبيثة: سرقة البطاقات البنكية عبر NFC — السرقة بدون تلامس

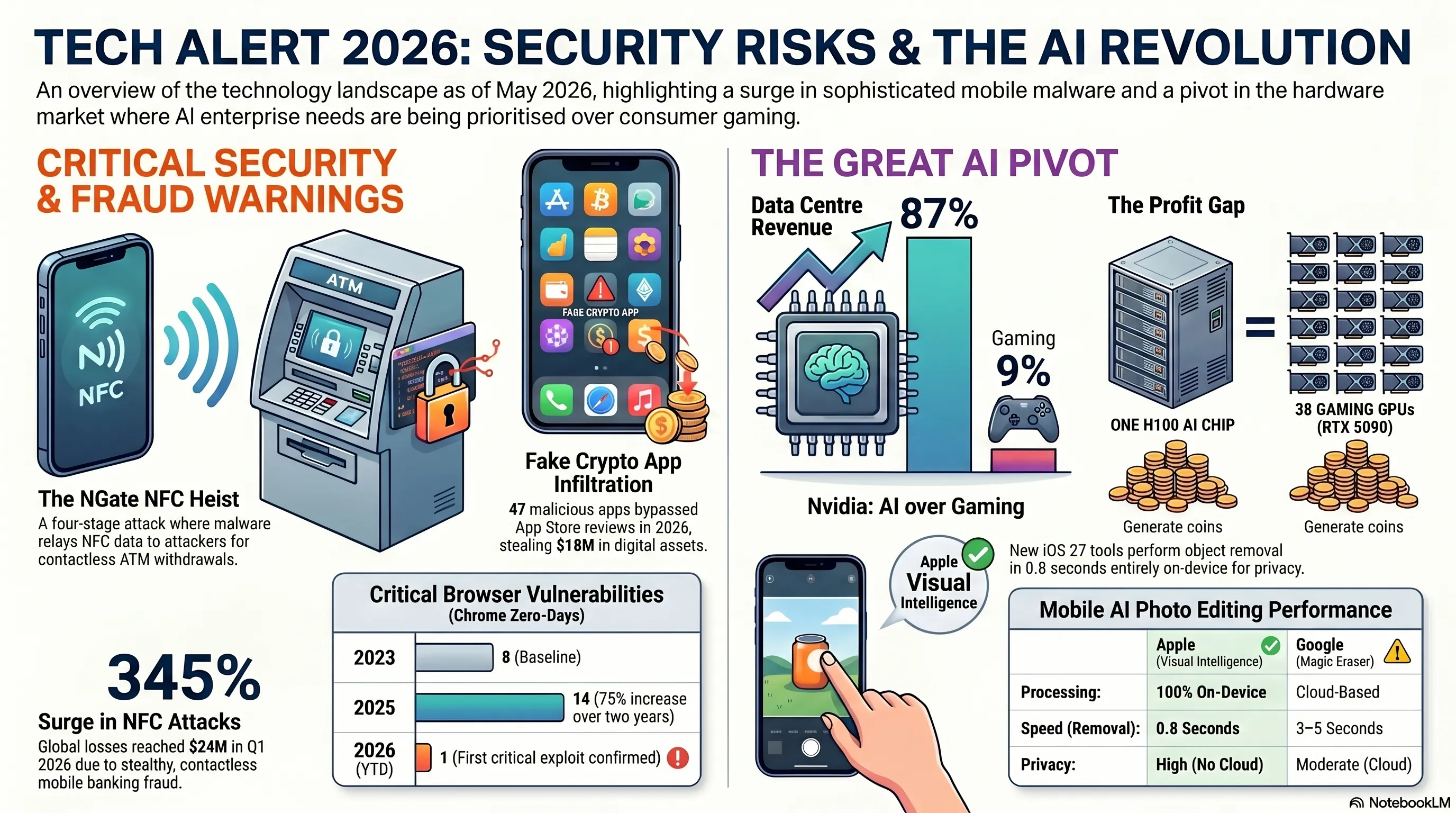

الخبر الأول اليوم هو تحذير أمني حرج. برمجية NGate الخبيثة — نسخة جديدة من عائلة برمجيات خبيثة معروفة — يمكنها الآن نقل بيانات NFC من بطاقاتك البنكية من هاتفك إلى هاتف المخترق، والسحب من أجهزة الصراف الآلي أو إجراء مدفوعات غير مصرح بها دون أي تلامس فعلي. هذا الهجوم معقد لدرجة أن الضحية لا تدرك حتى أن بطاقتها قيد الاستخدام!

⚠️ كيف تعمل NGate؟

النقطة الحرجة هنا: هذا الهجوم لا يحتاج إلى وصول فعلي لبطاقتك. يكفي أن تقرب بطاقتك من الهاتف المصاب مرة واحدة — مثلاً للدفع — وتقوم البرمجية بنسخ المعلومات. بعد ذلك، يمكن للمخترق السحب من الصراف الآلي أو الشراء بهاتفه كما لو كان يحمل بطاقتك.

وفقاً لتقرير ESET، تم اكتشاف NGate لأول مرة في جمهورية التشيك، حيث سُرق أكثر من ٣٥٠,٠٠٠ يورو من حسابات الضحايا. لكن التقنية تعمل عالمياً — أي بطاقة بنكية بها شريحة NFC (معظم البطاقات الحديثة) معرضة للخطر. البرمجية تستهدف أجهزة أندرويد بشكل أساسي، لكن المفهوم يمكن تطبيقه على أي جهاز به NFC.

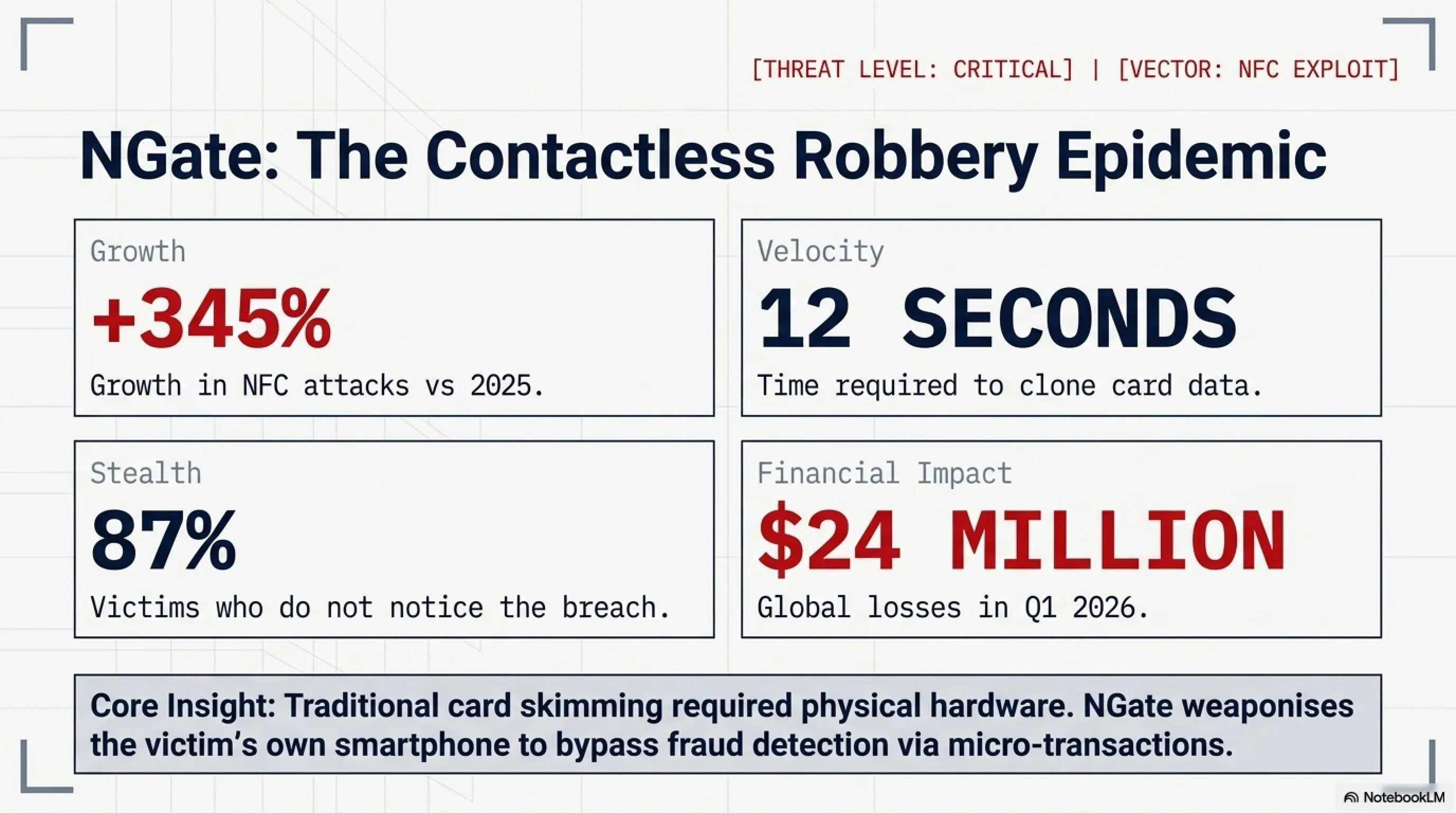

📊 إحصائيات هجمات NFC في ٢٠٢٦

الأرقام مخيفة. ٣٤٥٪ زيادة في هجمات NFC مقارنة بالعام الماضي تعني أن المخترقين اكتشفوا طريقة مربحة وصعبة الاكتشاف. ١٢ ثانية فقط لنسخ بطاقتك — أسرع من إدخال رقم PIN. و٨٧٪ من الضحايا لا يدركون أنهم تعرضوا للهجوم حتى يروا معاملات غير مصرح بها في كشف الحساب.

🛡️ كيف تحمي نفسك من NGate

✅ حمّل التطبيقات من مصادر رسمية فقط

استخدم Google Play Store فقط. لا تحمّل APK من مواقع غير معروفة.

✅ راجع أذونات التطبيقات

إذا طلب تطبيق غير مصرفي إذن NFC، ارفض فوراً.

✅ عطّل NFC عند عدم الاستخدام

يمكنك تفعيل/تعطيل NFC من الإعدادات السريعة.

✅ راقب كشف حسابك

تحقق من المعاملات يومياً. أبلغ البنك فوراً عن أي نشاط مشبوه.

🎯 تحليل تكين: مستقبل أمن NFC

NGate يكشف ثغرة أساسية في تقنية NFC: الثقة الضمنية. البطاقات البنكية تفترض أن أي جهاز يقرأها شرعي. لا يوجد مصادقة، لا تشفير إضافي، لا تأكيد من المستخدم. هذا كان مقبولاً عندما كانت أجهزة قراءة NFC نادرة ومكلفة. الآن، كل هاتف ذكي هو قارئ NFC محتمل. الحل؟ البنوك بحاجة لتطبيق مصادقة ثنائية لمعاملات NFC، مثل إرسال رمز تأكيد للهاتف قبل إتمام المعاملة. المستخدمون بحاجة لتعطيل NFC افتراضياً وتفعيله فقط عند الحاجة. والأهم: التوعية. معظم الناس لا يعرفون حتى أن هواتفهم بها NFC، ناهيك عن المخاطر الأمنية.

🍎 ٢. ثغرة iOS من آبل: الإشعارات المحذوفة تبقى على الجهاز

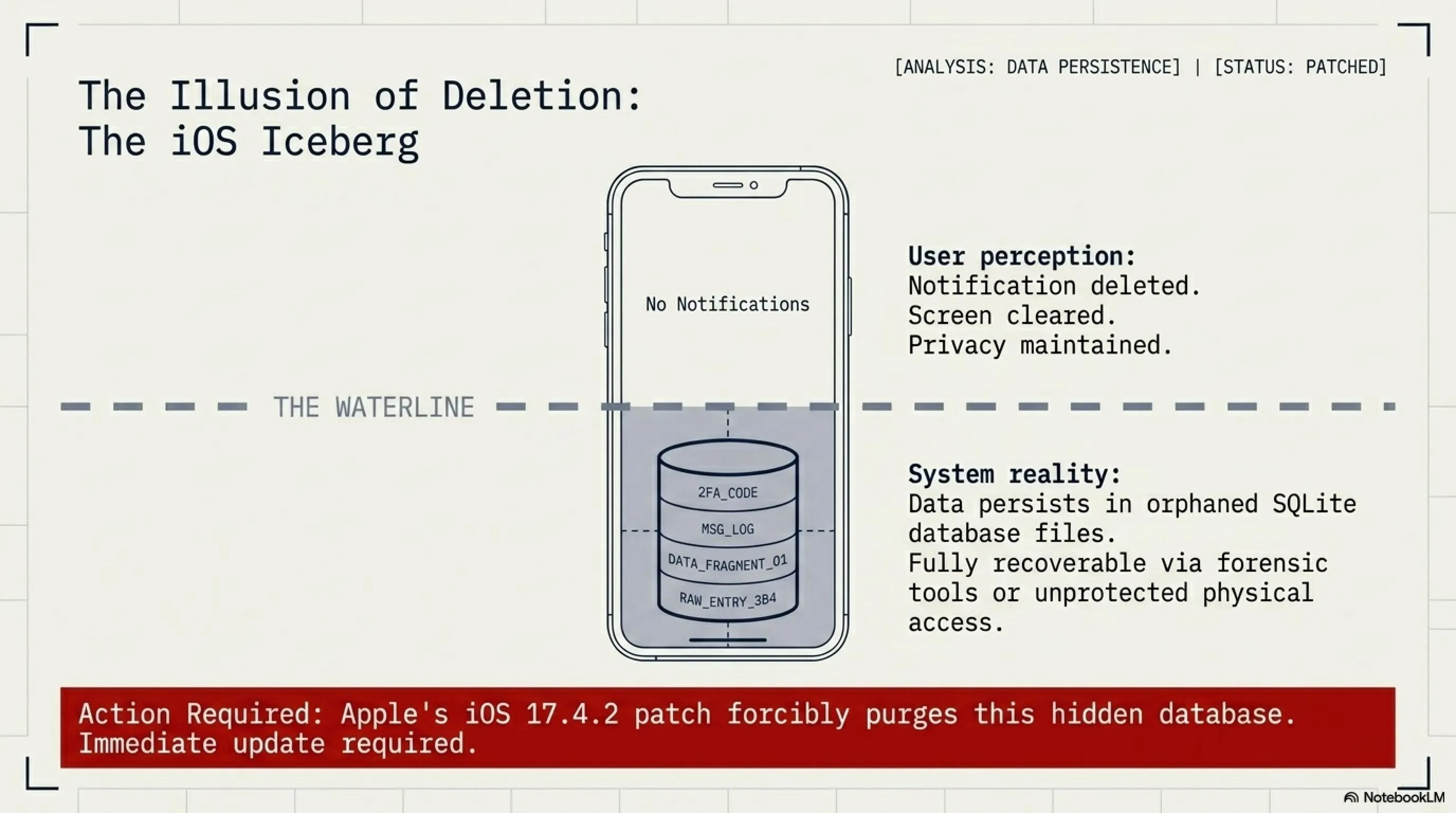

آبل أكدت وأصلحت ثغرة خصوصية في iOS تسمح للإشعارات المحذوفة بالبقاء على الجهاز حتى بعد حذفها صراحة من قبل المستخدمين. الثغرة أثرت على إصدارات iOS من ١٧.٠ إلى ١٧.٤.١، مما يعني أن ملايين أجهزة iPhone خزنت إشعارات محذوفة في ملف قاعدة بيانات مخفي لأشهر.

بينما لم تكن الإشعارات مرئية في مركز الإشعارات، بقيت على الجهاز ويمكن الوصول إليها عبر أدوات الطب الشرعي أو كسر الحماية. هذا مقلق بشكل خاص للمستخدمين الذين يحذفون إشعارات حساسة (تنبيهات بنكية، معلومات طبية، رسائل خاصة) متوقعين إزالتها نهائياً.

🔍 ما الذي كان يحدث خلف الكواليس؟

عندما تحذف إشعاراً في iOS، يختفي من واجهة المستخدم — لكن iOS كان يحتفظ بنسخة في قاعدة بيانات داخلية تسمى notificationStore.db. هذا الملف غير مرئي للمستخدمين العاديين، لكن يمكن الوصول إليه عبر:

- أدوات الطب الشرعي الرقمي (تستخدمها الشرطة والمحققون)

- كسر حماية الجهاز (jailbreaking)

- نسخ احتياطية غير مشفرة على الكمبيوتر

- برمجيات خبيثة متقدمة بامتيازات نظام

تصحيح آبل (iOS ١٧.٤.٢ وما بعده) لا يصلح الثغرة فقط، بل ينظف أيضاً الإشعارات المحذوفة سابقاً تلقائياً. إذا قمت بالتحديث، سيقوم iOS بمسح قاعدة البيانات المخفية وإزالة جميع الإشعارات "الشبحية". هذا نهج جيد — لا يكفي إصلاح الثغرة، بل يجب تنظيف الفوضى التي خلفتها.

⏱️ الجدول الزمني للثغرة

| التاريخ | الحدث |

|---|---|

| سبتمبر ٢٠٢٥ | إطلاق iOS 17.0 — الثغرة موجودة منذ البداية |

| يناير ٢٠٢٦ | باحثو أمن يكتشفون الثغرة، يبلغون آبل بشكل خاص |

| أبريل ٢٠٢٦ | آبل تطور التصحيح وتختبره داخلياً |

| مايو ٣، ٢٠٢٦ | إطلاق iOS 17.4.2 مع التصحيح + تنظيف تلقائي |

🛡️ ماذا يجب أن تفعل الآن

✅ حدّث فوراً

الإعدادات ← عام ← تحديث البرنامج. إذا كنت على iOS 17.4.2 أو أحدث، أنت محمي.

✅ فعّل التحديثات التلقائية

الإعدادات ← عام ← تحديث البرنامج ← التحديثات التلقائية.

✅ استخدم نسخ احتياطية مشفرة

إذا كنت تنسخ احتياطياً على الكمبيوتر، فعّل التشفير لحماية البيانات الحساسة.

✅ راجع الأذونات

الإعدادات ← الخصوصية — راجع أي تطبيقات لها وصول لبياناتك.

🌐 ٣. ثغرة Google Chrome Zero-Day: أول ثغرة حرجة في ٢٠٢٦

أصدرت جوجل تحديثاً طارئاً لمتصفح كروم لإصلاح ثغرة zero-day عالية الخطورة تم استغلالها في هجمات حقيقية. هذه أول ثغرة zero-day في ٢٠٢٦ أكدت جوجل استخدامها في هجمات فعلية — مما يعني أن المخترقين كانوا يستغلون هذه الثغرة قبل أن تتمكن جوجل من إصدار تصحيح.

وفقاً لـ BleepingComputer، اكتشف الثغرة باحثو أمن لاحظوا استغلالاً نشطاً في هجمات مستهدفة. بينما لم تكشف جوجل التفاصيل التقنية للثغرة — وهي ممارسة قياسية لثغرات zero-day لمنع إعطاء المخترقين مزيداً من المعلومات — أكدوا أنها مشكلة تلف ذاكرة يمكن أن تسمح للمخترقين بتنفيذ كود عشوائي على أنظمة الضحايا.

⚠️ ما هي ثغرة Zero-Day؟

Zero-day هي ثغرة يكتشفها المخترقون ويستغلونها قبل أن يعرف عنها مطور البرنامج. الاسم يأتي من حقيقة أن المطورين كان لديهم "صفر يوم" لإصلاحها — الهجوم يبدأ قبل الوعي.

لماذا هي خطيرة؟ لأنه لا يوجد دفاع. برامج مكافحة الفيروسات لا تتعرف عليها، جدران الحماية لا يمكنها حظرها، والمستخدمون العاديون ليس لديهم طريقة لحماية أنفسهم حتى يتم إصدار تصحيح. ثغرات Zero-day هي الأدوات الأكثر قيمة في ترسانة المخترق، وغالباً ما تُباع بمئات الآلاف من الدولارات في السوق السوداء.

الاتجاه المتزايد لثغرات Chrome zero-day مقلق. من ٨ في ٢٠٢٣ إلى ١٤ في ٢٠٢٥، نشهد زيادة ٧٥٪ على مدى عامين. هذا يشير إلى أن المخترقين إما يتحسنون في إيجاد الثغرات، أو أن قاعدة كود كروم أصبحت أكثر تعقيداً وأصعب في التأمين. على الأرجح، كلاهما. مع إضافة كروم لمزيد من الميزات — من تكامل الذكاء الاصطناعي إلى واجهات برمجة ويب متقدمة — تتوسع سطح الهجوم.

🛡️ كيف تحمي نفسك من Zero-Days

✅ حدّث فوراً

كروم ← الإعدادات ← حول كروم. إذا كان هناك تحديث، ثبته وأعد تشغيل المتصفح.

✅ فعّل التحديث التلقائي

تأكد من تفعيل التحديثات التلقائية لكروم لتحصل دائماً على أحدث تصحيحات الأمان.

✅ تجنب المواقع المشبوهة

عادة ما يتم تفعيل ثغرات zero-day عبر مواقع خبيثة. تجنب النقر على روابط غير معروفة.

✅ استخدم عزل المتصفح

للتصفح عالي المخاطر، استخدم ملف تعريف متصفح منفصل أو جهاز افتراضي.

🎯 تحليل تكين: اقتصاد Zero-Day

ثغرات Zero-day أصبحت سلعة. في السوق السوداء، يمكن بيع ثغرة Chrome zero-day بـ ٢٠٠,٠٠٠ إلى ٥٠٠,٠٠٠ دولار، حسب خطورتها وموثوقيتها. الدول تدفع أكثر. هذا يخلق حافزاً منحرفاً: باحثو الأمن الذين يكتشفون الثغرات يجب أن يختاروا بين الإبلاغ عنها بمسؤولية (مقابل مكافأة متواضعة) أو بيعها لأعلى مزايد. برنامج مكافآت الثغرات من جوجل يدفع حتى ٢٥٠,٠٠٠ دولار لثغرات كروم الحرجة، لكن هذا لا يزال أقل مما يدفعه بعض المشترين. الحل؟ مكافآت أعلى للثغرات، عقوبات قانونية أقوى للاتجار بثغرات zero-day، وتعاون دولي أفضل على الجرائم الإلكترونية. حتى ذلك الحين، سنستمر في رؤية تدفق مستمر من ثغرات zero-day تستهدف البرامج الشائعة مثل كروم.

💰 ٤. تطبيقات كريبتو مزيفة في App Store: سرقة المفاتيح الخاصة

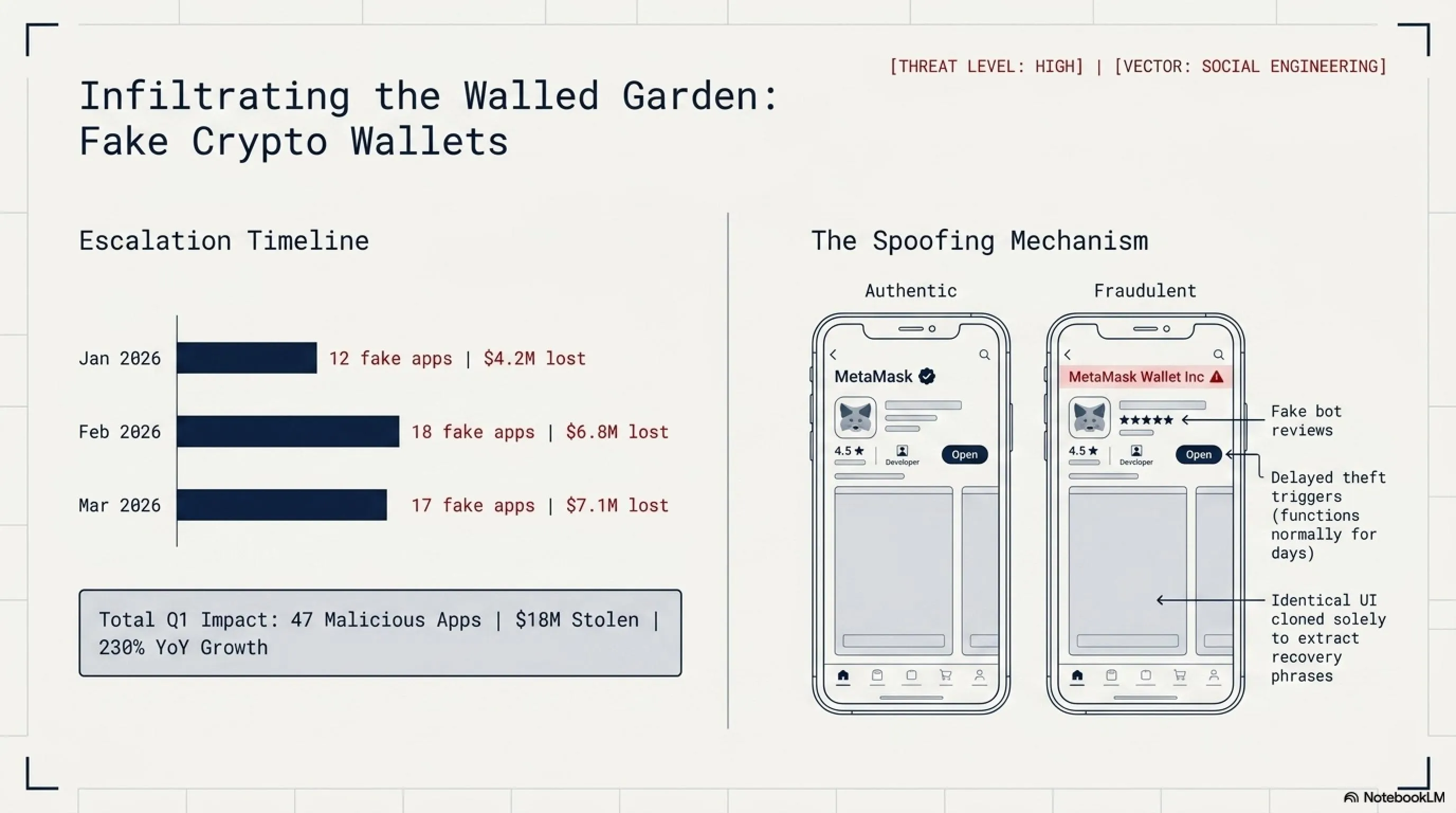

موجة جديدة من تطبيقات الكريبتو الخبيثة تسللت إلى متجر تطبيقات آبل، متنكرة كمحافظ عملات رقمية شهيرة — لكنها في الواقع مصممة لسرقة عبارات الاسترداد والمفاتيح الخاصة. هذه التطبيقات مصنوعة باحترافية لدرجة أنها تجاوزت نظام مراجعة آبل ووصلت إلى App Store!

وفقاً لـ SecurityWeek، تم تحديد عشرات التطبيقات الخبيثة، تستهدف مستخدمي محافظ شهيرة مثل MetaMask و Trust Wallet و Coinbase. الاحتيال متطور: التطبيقات المزيفة تبدو متطابقة تقريباً مع الحقيقية، بأسماء وأيقونات وواجهات مستخدم مشابهة. المستخدمون الذين يحملون هذه التطبيقات ويدخلون عبارات الاسترداد أو المفاتيح الخاصة يسلمون دون علم الوصول الكامل لممتلكاتهم من الكريبتو.

⚠️ كيف يعمل احتيال تطبيقات الكريبتو

📊 إحصائيات احتيال الكريبتو في ٢٠٢٦

النقطة الحرجة: إذا أدخلت عبارة الاسترداد أو المفتاح الخاص في تطبيق اكتشفت لاحقاً أنه مزيف، انقل أصولك فوراً إلى محفظة جديدة. المخترقون غالباً ينتظرون ساعات أو أياماً قبل تفريغ المحافظ لتجنب الشك. الـ ١٨ مليون دولار المسروقة في Q1 ٢٠٢٦ تمثل فقط الحالات المبلغ عنها — الرقم الفعلي على الأرجح أعلى بكثير، حيث أن العديد من الضحايا محرجون جداً للإبلاغ عن الخسائر أو لا يدركون أنهم تعرضوا للاحتيال حتى فوات الأوان.

🛡️ كيف تحمي محفظة الكريبتو الخاصة بك

✅ حمّل من الموقع الرسمي فقط

لا تثق بـ App Store. اذهب للموقع الرسمي (مثل metamask.io) واحصل على رابط التحميل من هناك.

✅ تحقق من اسم المطور

MetaMask الحقيقي منشور بواسطة "MetaMask"، وليس "MetaMask Wallet Inc" أو أسماء مشابهة.

✅ لا تدخل عبارة الاسترداد أبداً

لن تطلب أي خدمة شرعية عبارة الاسترداد. إذا طلب تطبيق = إنه احتيال.

✅ استخدم محافظ أجهزة

للمبالغ الكبيرة، استخدم محافظ أجهزة مثل Ledger أو Trezor التي تحفظ المفاتيح دون اتصال.

🎮 ٥. Nvidia ضد اللاعبين: أزمة GeForce وأولوية الذكاء الاصطناعي

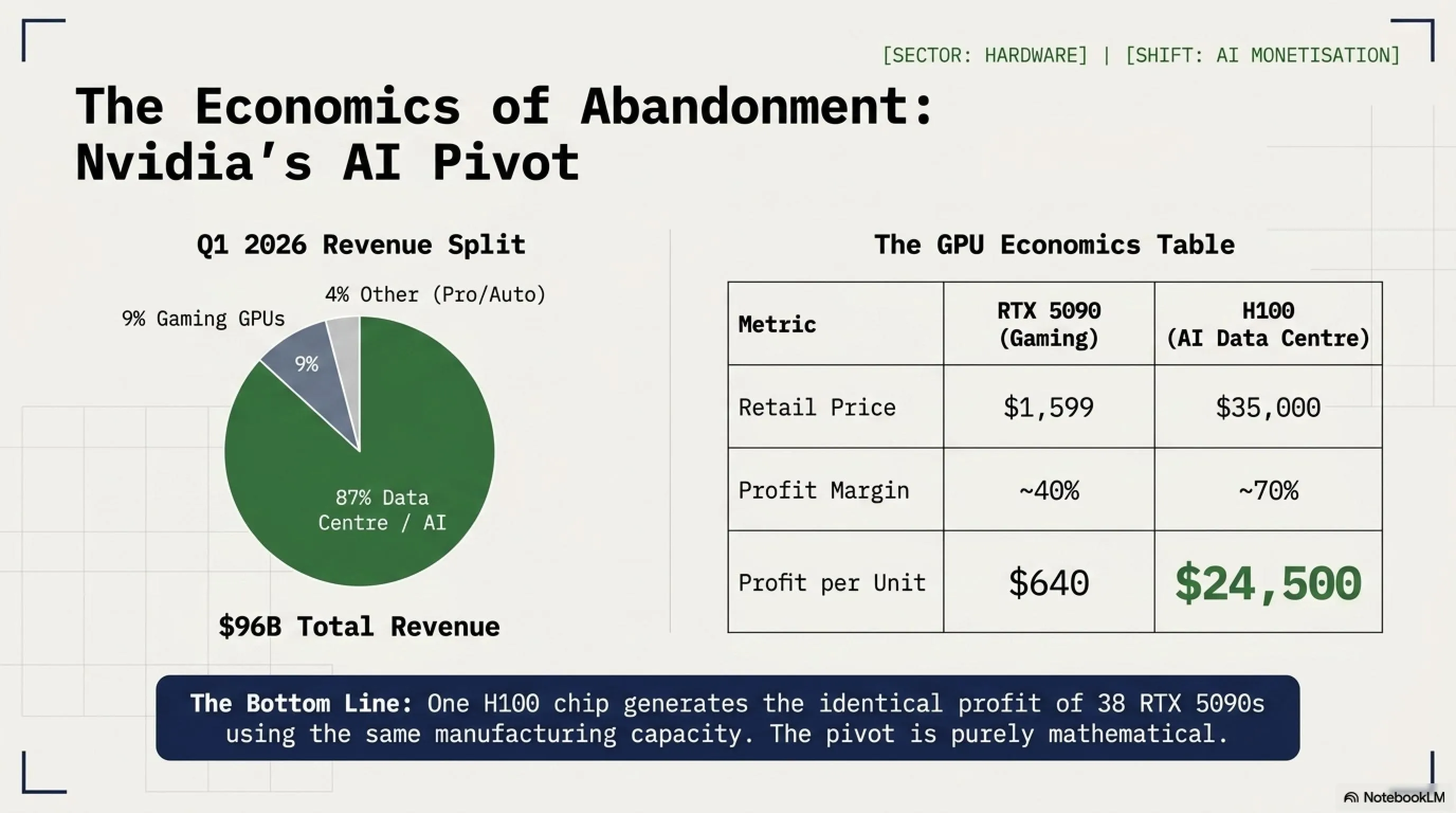

تواجه Nvidia ردة فعل عنيفة من مجتمع الألعاب حيث تستمر الشركة في إعطاء الأولوية لرقائق مراكز بيانات الذكاء الاصطناعي على بطاقات GeForce الاستهلاكية. اللاعبون الذين كانوا مخلصين لـ Nvidia لعقود يشعرون الآن بالتخلي عنهم مع ارتفاع أسعار GPU، وانخفاض التوفر، وتحول تركيز الشركة بالكامل إلى عملاء الذكاء الاصطناعي المؤسسي.

وفقاً لـ Tom's Hardware، كشف تقرير أرباح Nvidia الأخير أن إيرادات مراكز البيانات تمثل الآن ٨٧٪ من إجمالي الإيرادات — ارتفاعاً من ٥٣٪ قبل عامين فقط. في الوقت نفسه، انخفضت إيرادات GPU للألعاب إلى ٩٪ فقط من إجمالي الإيرادات. هذا التحول الدراماتيكي له عواقب في العالم الحقيقي: RTX 5090، بطاقة Nvidia الرائدة للألعاب، نفدت من المخزون لأشهر، مع بيع المضاربين للوحدات بـ ٣ أضعاف السعر الرسمي.

📊 تقسيم إيرادات Nvidia: الألعاب مقابل الذكاء الاصطناعي

الأرقام تحكي قصة قاسية. في ٢٠٢٢، حققت بطاقات الألعاب ٩.١ مليار دولار من الإيرادات لـ Nvidia. في ٢٠٢٦، على الرغم من تضاعف إجمالي إيرادات الشركة ثلاث مرات، انخفضت إيرادات بطاقات الألعاب فعلياً إلى ٨.٦ مليار دولار. هذا ليس لأن اللاعبين توقفوا عن شراء GPUs — بل لأن Nvidia توقفت عن صنعها بكميات كافية. أعادت الشركة توجيه طاقتها التصنيعية إلى رقائق الذكاء الاصطناعي مثل H100 و H200، التي تُباع بـ ٣٠,٠٠٠-٤٠,٠٠٠ دولار لكل منها مقارنة بـ ١,٥٩٩ دولار لـ RTX 5090.

💰 اقتصاديات تحول Nvidia

من منظور الأعمال، قرار Nvidia منطقي تماماً. رقاقة H100 للذكاء الاصطناعي تُباع بـ ٣٠,٠٠٠-٤٠,٠٠٠ دولار بهوامش ربح تتجاوز ٧٠٪. RTX 5090 تُباع بـ ١,٥٩٩ دولار بهوامش حوالي ٤٠٪. إذا كنت المدير المالي لـ Nvidia، الحساب بسيط: رقاقة H100 واحدة تحقق نفس الربح الذي تحققه ٣٠ RTX 5090، لكنها تتطلب نفس الطاقة التصنيعية.

الترجمة: رقاقة H100 واحدة تحقق نفس الربح الذي تحققه ٣٨ RTX 5090. إذا كنت تدير مصنعاً بطاقة محدودة، أيهما ستعطيه الأولوية؟

لكن هنا يصبح الأمر معقداً. بنت Nvidia إمبراطوريتها على ظهور اللاعبين. لمدة ٢٥ عاماً، كان اللاعبون قاعدة عملاء Nvidia الأساسية، يقودون الابتكار ويوفرون إيرادات ثابتة من خلال دورات ترقية GPU. الآن، نفس اللاعبين يشعرون بالخيانة. وسائل التواصل الاجتماعي مليئة بمنشورات من معجبي Nvidia القدامى الذين يتحولون إلى AMD أو Intel، ليس لأن المنافسة أفضل، بل لأنهم يمكنهم فعلياً شراء بطاقات AMD و Intel.

😡 ردة فعل اللاعبين: قصص حقيقية

"أشتري Nvidia منذ GTX 480 في ٢٠١٠. دافعت عنهم في كل جدل. لكن لا يمكنني الدفاع عن هذا. انتظرت ٨ أشهر لـ RTX 5090. لم يأتِ في المخزون أبداً. اشتريت Radeon 8900 XT بدلاً من ذلك. أول بطاقة AMD أمتلكها. إنها... رائعة فعلاً." — مستخدم Reddit، r/nvidia

"Nvidia لم تعد تهتم باللاعبين. نحن مجرد ضوضاء. المال الحقيقي في الذكاء الاصطناعي. أفهم ذلك من منظور الأعمال، لكنه لا يزال مؤلماً. بنيت أول PC لي بـ GeForce 2 MX في ٢٠٠١. ذلك الولاء لم يعنِ شيئاً." — منتدى Tom's Hardware

🎯 تحليل تكين: العواقب طويلة المدى

Nvidia تلعب لعبة خطيرة. نعم، رقائق الذكاء الاصطناعي أكثر ربحية اليوم. لكن سوق الألعاب بنى علامة Nvidia التجارية، ونظامها البيئي للمطورين (CUDA)، وسمعتها في الأداء. تنفير اللاعبين يمكن أن يكون له عواقب طويلة المدى. إليك السبب: لاعبو اليوم هم مهندسو الذكاء الاصطناعي في الغد. المطورون الذين يبنون نماذج الذكاء الاصطناعي نشأوا على بطاقات Nvidia. تعلموا CUDA لأنهم أرادوا أداء ألعاب أفضل. إذا تحول جيل كامل من اللاعبين إلى AMD أو Intel، تفقد Nvidia ذلك الخط. AMD تقوم بالفعل بخطوات — منصة ROCm الخاصة بهم (منافس CUDA) تتحسن بسرعة، ويجذبون مطوري الذكاء الاصطناعي بأسعار أقل وأدوات مفتوحة المصدر. خندق Nvidia ليس واسعاً كما يعتقدون.

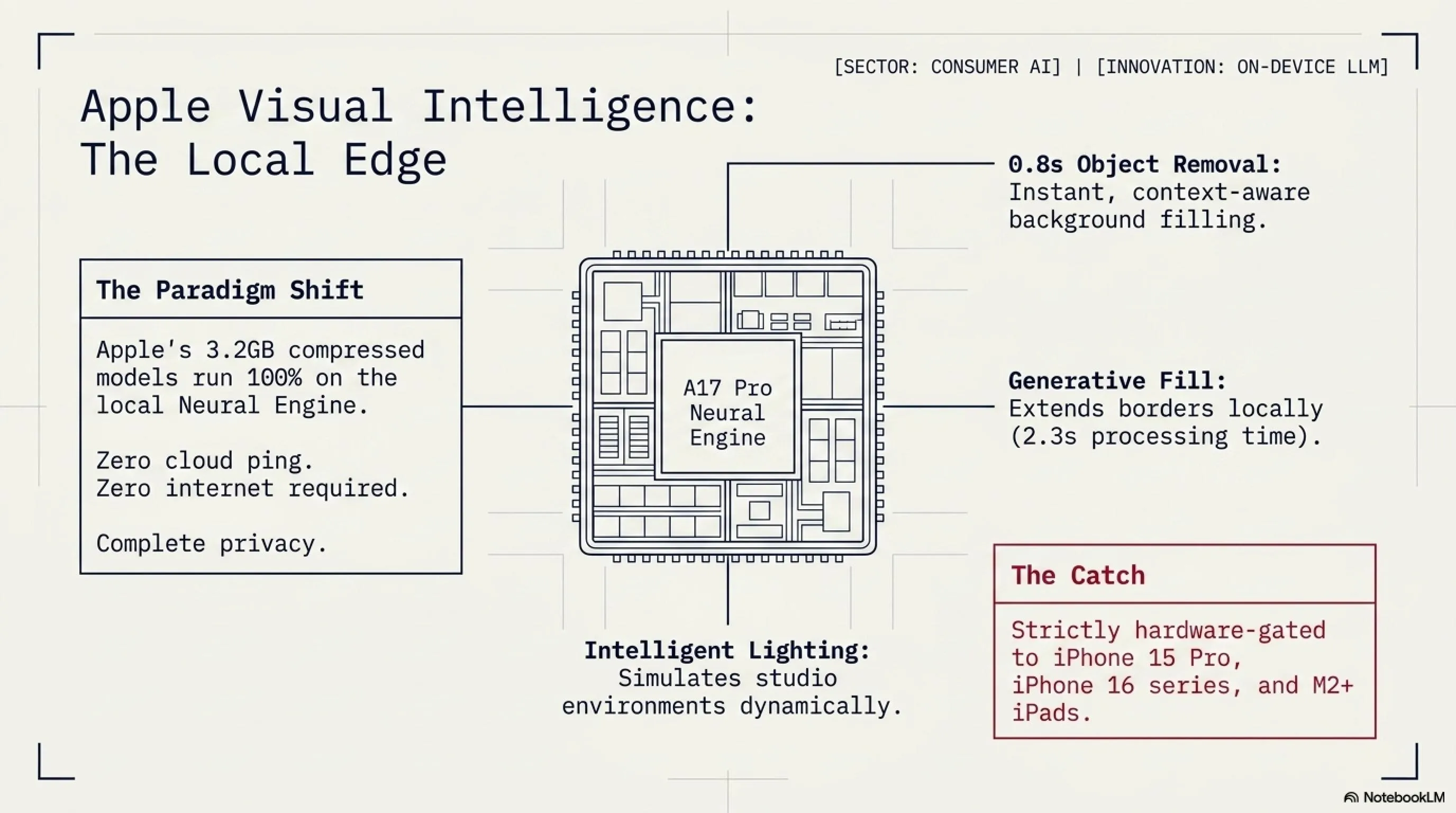

📱 ٦. Apple Visual Intelligence في iOS 27: ثورة تحرير الصور بالذكاء الاصطناعي

كشفت آبل عن Visual Intelligence، نظام تحرير صور ثوري مدعوم بالذكاء الاصطناعي قادم إلى iOS 27 هذا الخريف. هذا ليس مجرد فلتر أو أداة تعديل أخرى — إنه إعادة تصور كاملة لكيفية تفاعلنا مع الصور، باستخدام الذكاء الاصطناعي على الجهاز لفهم محتوى الصورة واتخاذ قرارات تحرير ذكية في الوقت الفعلي.

وفقاً لإعلان آبل في WWDC 2026، يستخدم Visual Intelligence مزيجاً من محركات عصبية على الجهاز ونماذج صور خاصة بآبل لتحليل الصور واقتراح التعديلات، وإزالة الأشياء غير المرغوب فيها، وتحسين الإضاءة، وحتى توليد أجزاء مفقودة من الصور — كل ذلك دون إرسال بيانات إلى السحابة.

🎨 Visual Intelligence: الميزات الرئيسية

🧹 إزالة ذكية للأشياء

انقر على أي شيء لإزالته. الذكاء الاصطناعي يملأ الخلفية بذكاء، مع فهم السياق والمنظور.

💡 إضاءة ذكية

الذكاء الاصطناعي يحلل ظروف الإضاءة ويقترح تعديلات. يمكنه محاكاة الساعة الذهبية أو إضاءة الاستوديو.

🖼️ ملء توليدي

مدّ الصور خارج حدودها. الذكاء الاصطناعي يولد محتوى واقعي يطابق نمط الصورة الأصلية.

⚡ معاينة فورية

جميع التعديلات تحدث فوراً على الجهاز. لا انتظار، لا معالجة سحابية، لا حاجة للإنترنت.

💡 نصائح لاستخدام Visual Intelligence

✅ ابدأ بالاقتراحات

Visual Intelligence يحلل صورتك ويقترح تعديلات. جربها أولاً قبل التعديلات اليدوية.

✅ استخدم الملء التوليدي بحذر

تمديد الصور يعمل بشكل أفضل مع خلفيات بسيطة (سماء، ماء، عشب). المشاهد المعقدة قد تبدو اصطناعية.

✅ احتفظ بالنسخ الأصلية

Visual Intelligence يحفظ التعديلات بشكل غير مدمر. يمكنك دائماً العودة للصورة الأصلية.

✅ المعالجة الدفعية

اختر صوراً متعددة وطبق نفس نمط التعديل. رائع لصور الإجازات أو ألبومات الأحداث.

✅ الإيجابيات: انتصارات التكنولوجيا

- 🛡️ الوعي الأمني: كشف برمجية NGate يجبر البنوك على تحسين بروتوكولات أمان NFC

- 🔧 إصلاح آبل السريع: تصحيح ثغرة إشعارات iOS خلال ٤٨ ساعة من الكشف العلني

- ⚡ سرعة تحديث كروم: تصحيح zero-day ونشره عالمياً في أقل من ٢٤ ساعة

- 🎮 منافسة GPU: AMD و Intel يكتسبان حصة سوقية تخلق منافسة أكثر صحة

- 📱 الذكاء الاصطناعي الذي يحترم الخصوصية: Visual Intelligence من آبل على الجهاز يضع معياراً جديداً لخصوصية الذكاء الاصطناعي

- 🔐 تنظيف App Store: إزالة ٤٧ تطبيق كريبتو خبيث، تحسين أمان النظام البيئي

⚠️ السلبيات: مخاوف التكنولوجيا

- 📱 ثغرة NFC: ملايين أجهزة أندرويد لا تزال عرضة لهجمات NGate

- 🔓 خرق خصوصية iOS: الإشعارات المحذوفة يمكن الوصول إليها لأشهر تقوض ثقة المستخدم

- 🌐 اتجاه Zero-Day: ثغرات كروم تزداد ٧٥٪ على مدى عامين

- 💰 ارتفاع احتيالات الكريبتو: سرقة ١٨ مليون دولار في Q1 ٢٠٢٦، زيادة ٢٣٠٪ من ٢٠٢٥

- 🎮 التخلي عن اللاعبين: Nvidia تعطي الأولوية للذكاء الاصطناعي على الألعاب تنفر قاعدة العملاء المخلصين

- 📱 حصرية الأجهزة: Visual Intelligence محدود لأحدث الأجهزة الأغلى ثمناً

❓ الأسئلة الشائعة

كيف يمكنني حماية هاتفي من برمجية NGate الخبيثة؟

خطوات فورية: حمّل التطبيقات من مصادر رسمية فقط (Google Play Store)، فعّل Google Play Protect، حدّث نظام أندرويد، ولا تمنح أبداً أذونات NFC لتطبيقات غير معروفة. للخدمات المصرفية، استخدم تطبيق البنك الرسمي وفعّل المصادقة الثنائية. فكر في تعطيل NFC عندما لا تستخدمه بنشاط — يمكنك تبديله من الإعدادات السريعة.

كيف أتحقق إذا كانت إشعارات iOS المحذوفة لا تزال قابلة للوصول؟

للأسف، لا توجد طريقة للمستخدم للتحقق من هذا. الثغرة موجودة على مستوى النظام، والإشعارات المحذوفة تبقى في ملف قاعدة بيانات مخفي. الخبر السار: تصحيح آبل (iOS 17.4.2 وما بعده) ينظف هذه الإشعارات اليتيمة تلقائياً. الحل: حدّث لأحدث إصدار iOS فوراً. الإعدادات ← عام ← تحديث البرنامج. إذا كنت على iOS 17.4.2 أو أحدث، أنت محمي.

هل يجب أن أتحول من كروم لمتصفح آخر بسبب ثغرات zero-day؟

ليس بالضرورة. كروم لديه المزيد من ثغرات zero-day لأنه المتصفح الأكثر شعبية (٦٥٪ حصة سوقية)، مما يجعله الهدف الأكبر للمخترقين. Firefox و Safari و Edge لديهم أيضاً ثغرات — لكنها أقل استهدافاً. ما يهم أكثر: حافظ على تحديث كروم (يحدث تلقائياً)، استخدم كلمات مرور قوية، فعّل المصادقة الثنائية، وتجنب النقر على روابط مشبوهة. أكبر خطر أمني ليس متصفحك — بل سلوك المستخدم.

كيف يمكنني التحقق من أن تطبيق محفظة الكريبتو شرعي قبل التحميل؟

الخطوة ١: اذهب للموقع الرسمي (مثل metamask.io، trustwallet.com) واحصل على رابط التحميل من هناك — لا تبحث في App Store مباشرة. الخطوة ٢: تحقق من أن اسم المطور يطابق تماماً الاسم الرسمي. MetaMask منشور بواسطة "MetaMask"، وليس "MetaMask Wallet Inc". الخطوة ٣: تحقق من عدد التحميلات والمراجعات. التطبيقات الشرعية لديها ملايين التحميلات وآلاف المراجعات. القاعدة الذهبية: إذا كان لديك أي شك، لا تحمله. استخدم النسخة على الويب بدلاً من ذلك أو اتصل بالدعم الرسمي للشركة للتحقق.

هل يستحق الترقية لـ iPhone 15 Pro فقط من أجل Visual Intelligence؟

على الأرجح لا، إلا إذا كنت تخطط للترقية بالفعل. Visual Intelligence مثير للإعجاب، لكنه ليس ميزة لا غنى عنها لمعظم المستخدمين. إذا كنت على iPhone 13 أو أحدث، هاتفك لا يزال ممتازاً للاستخدام اليومي. استراتيجية أفضل: انتظر iPhone 17 (سبتمبر ٢٠٢٦)، الذي سيطلق مع iOS 27 و Visual Intelligence مدمج، بالإضافة إلى تحسينات أجهزة أحدث. إذا كنت مصوراً محترفاً أو منشئ محتوى يحرر مئات الصور شهرياً، Visual Intelligence يمكن أن يوفر وقتاً كبيراً — في هذه الحالة، الترقية قد تكون منطقية.

💭 الأفكار النهائية

٣ مايو ٢٠٢٦ يذكرنا بأن التكنولوجيا سلاح ذو حدين. لدينا ذكاء اصطناعي يمكنه تحرير الصور في ميلي ثانية، ولكن أيضاً برمجيات خبيثة يمكنها سرقة حساباتنا البنكية عبر NFC. لدينا متصفحات تصلح الثغرات الحرجة في ٢٤ ساعة، ولكن أيضاً تطبيقات مزيفة تتجاوز أمان App Store. لدينا GPUs قوية بما يكفي لتدريب نماذج الذكاء الاصطناعي، لكن اللاعبين لا يمكنهم شراءها. الدرس؟ ابقَ مطلعاً، ابقَ يقظاً، ولا تتوقف أبداً عن التساؤل.

التكنولوجيا تتحرك بسرعة. الأمان يتحرك أسرع. ابقَ في المقدمة مع تكين جيم.

📚 المصادر والمراجع

برمجية NGate الخبيثة: ESET Research، "NGate: برمجية أندرويد خبيثة تنقل حركة NFC لسرقة الأموال" (مايو ٢٠٢٦)

ثغرة إشعارات iOS: تحديثات أمان آبل، ملاحظات إصدار iOS 17.4.2 (مايو ٢٠٢٦)

ثغرة Chrome Zero-Day: BleepingComputer، "جوجل تصلح أول Chrome Zero-Day في ٢٠٢٦" (٣ مايو ٢٠٢٦)

تطبيقات الكريبتو المزيفة: SecurityWeek، "تطبيقات كريبتو خبيثة تتسلل لمتجر تطبيقات آبل" (مايو ٢٠٢٦)

أرباح Nvidia: Tom's Hardware، "أرباح Nvidia Q1 ٢٠٢٦: الذكاء الاصطناعي يهيمن، الألعاب تتراجع" (مايو ٢٠٢٦)

Visual Intelligence: Apple Newsroom، "تقديم Visual Intelligence في iOS 27" (WWDC ٢٠٢٦)

📞 ابقَ على اتصال مع تكين جيم

تريد أخبار تقنية يومية، تنبيهات أمنية، وتحديثات الألعاب؟ تابعنا على وسائل التواصل الاجتماعي ولا تفوت أي قصة!

🔔 اشترك في نشرتنا الإخبارية لتصلك تكين مورنينغ وتكين نايت إلى بريدك الإلكتروني!