في هذا التقرير التكتيكي، نستكشف أدوات الاختراق المادي التي تتجاوز أنظمة الأمن. من قدرات Flipper Zero في استنساخ بطاقات RFID إلى محركات USB Rubber Ducky الخبيثة وكابلات شحن O.MG. كما نقوم بتشريح ميكروكنترولر ESP32 وأدوات Bash Bunny، ونختتم باستراتيجيات دفاعية عملية للمنظمات لمواجهة هذه التهديدات.

🔓 مرحباً بكم في مشروع ألفا: أسلحة الجيب 2026

في عصر تنفق فيه المؤسسات مليارات الدولارات على جدران الحماية وأنظمة كشف التسلل والأمن السيبراني المتقدم، يتسلل المهاجمون من الباب الأمامي — حرفياً. بأدوات صغيرة تتسع في الجيب، يمكنهم استنساخ بطاقات الدخول، وسرقة كلمات المرور، وشل الشبكات اللاسلكية، كل ذلك دون كتابة سطر واحد من الكود.

⚡ ما ستتعلمه في هذا المقال:

🔓 10 أدوات قرصنة فيزيائية خطيرة يجب معرفتها

💣 حالات هجوم حقيقية من عمليات التجسس الروسية إلى تحذيرات FBI

🛡️ حلول دفاعية عملية ومنخفضة التكلفة

📊 تحليل عميق لكيفية عمل كل أداة

🎯 استراتيجيات حماية للمؤسسات في الخليج العربي

🚨 تحذير: هذا المقال للأغراض التعليمية فقط. الاستخدام غير المصرح به لهذه الأدوات غير قانوني وغير أخلاقي.

🎯 المقدمة: لماذا أسلحة الجيب هي التهديد الحقيقي لعام 2026

تخيل هذا السيناريو: موظف يدخل مكتبك في الصباح، يجلس على مكتبه، ويوصل "فلاش ميموري" وجده في موقف السيارات. في غضون 30 ثانية، يكون هذا الجهاز قد سرق كلمات المرور، ونسخ الملفات الحساسة، وأنشأ باباً خلفياً دائماً في شبكتك. الموظف لا يعرف شيئاً — الجهاز يبدو مثل أي فلاش ميموري عادي.

أو تخيل هذا: زائر يجلس في غرفة الاجتماعات الخاصة بك، يضع جهازاً صغيراً يبدو مثل محول USB-to-Ethernet تحت الطاولة. هذا الجهاز يوفر الآن وصولاً عن بُعد إلى شبكتك الداخلية — إلى الأبد. يمكن للمهاجم التحكم فيه من أي مكان في العالم، وتجاوز جميع جدران الحماية الخاصة بك.

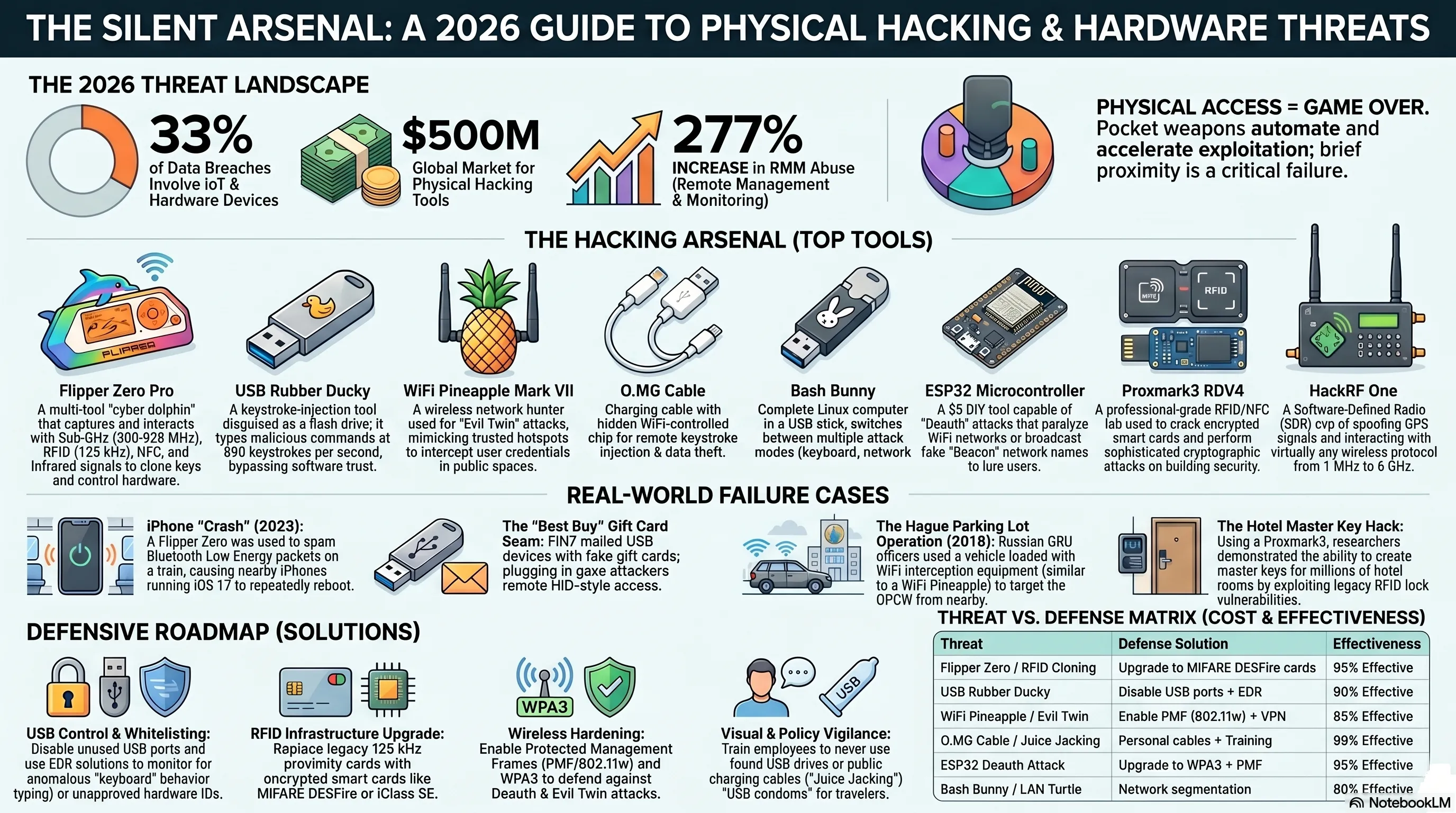

هذه ليست سيناريوهات خيالية. هذه هجمات حقيقية تحدث كل يوم، باستخدام أدوات يمكن لأي شخص شراؤها من Amazon أو AliExpress. مرحباً بكم في عالم أسلحة الجيب — صناعة بقيمة 500 مليون دولار في عام 2026 تجعل القرصنة الفيزيائية في متناول الجميع.

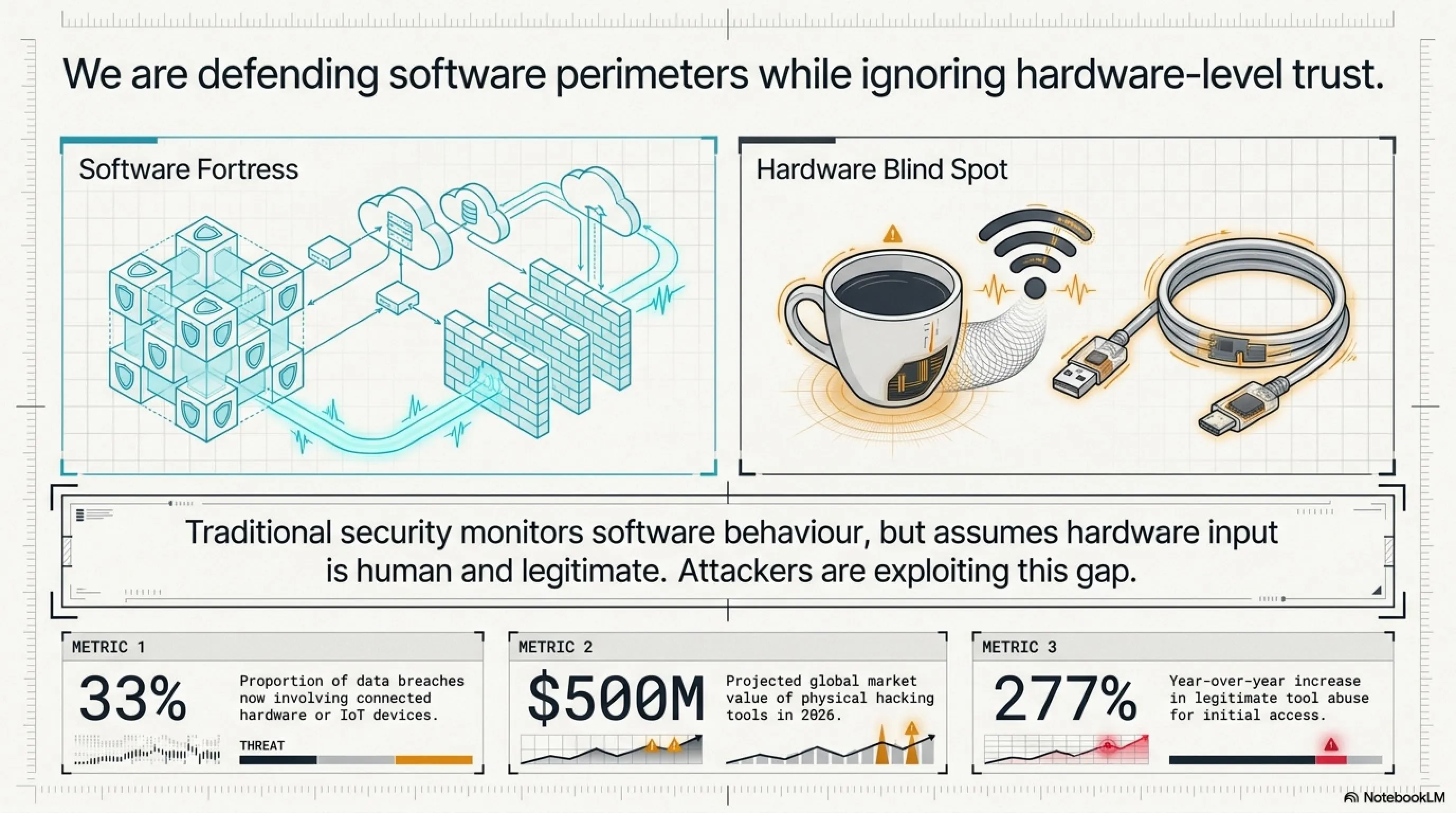

🔍 تحليل تكين: لماذا الهجمات الفيزيائية أخطر من البرمجيات

وفقاً لتقرير Verizon لتحقيقات خروقات البيانات لعام 2026، فإن 33٪ من خروقات البيانات تضمنت أجهزة إنترنت الأشياء أو الأجهزة المتصلة. السبب بسيط: بينما تركز معظم المؤسسات على أمن البرمجيات، فإن الطبقة الفيزيائية غالباً ما تكون مهملة تماماً.

الهجمات الفيزيائية تتجاوز معظم الدفاعات التقليدية. لا يوجد جدار حماية يمكنه إيقاف جهاز USB يتظاهر بأنه لوحة مفاتيح. لا يوجد برنامج مكافحة فيروسات يمكنه اكتشاف كابل شحن خبيث. لا يوجد نظام كشف تسلل يمكنه رؤية هجوم RFID يحدث على بعد أمتار قليلة من المبنى.

الأسوأ من ذلك: هذه الأدوات أصبحت رخيصة وسهلة الاستخدام بشكل مخيف. جهاز ESP32 الذي يمكنه شل شبكة WiFi بأكملها يكلف 5 دولارات فقط. Flipper Zero الذي يمكنه استنساخ بطاقات RFID يكلف 169 دولاراً. USB Rubber Ducky الذي يمكنه سرقة كلمات المرور في 30 ثانية يكلف 80 دولاراً.

الإحصائيات المخيفة: نمو صناعة أسلحة الجيب

🐬 Flipper Zero Pro: الدلفين السيبراني الذي يكسر أنظمة الأمان

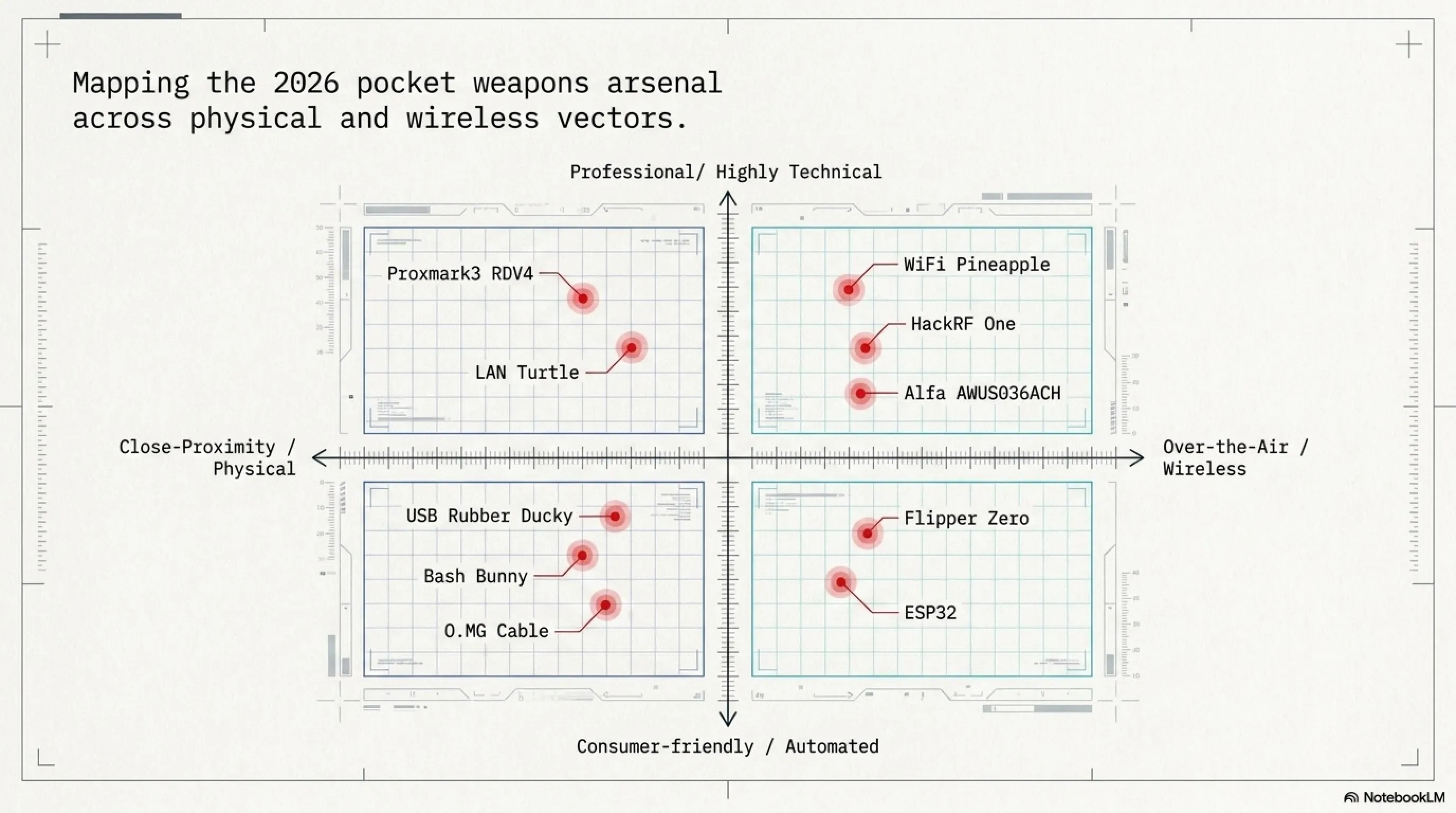

Flipper Zero هو الأداة الأكثر شهرة في هذه القائمة، وذلك لسبب وجيه. هذا الجهاز الصغير الذي يشبه لعبة Tamagotchi من التسعينيات هو في الواقع أداة قرصنة متعددة الوظائف يمكنها التفاعل مع أنظمة RFID وNFC والأشعة تحت الحمراء وBluetooth وأجهزة الراديو دون الجيجاهرتز.

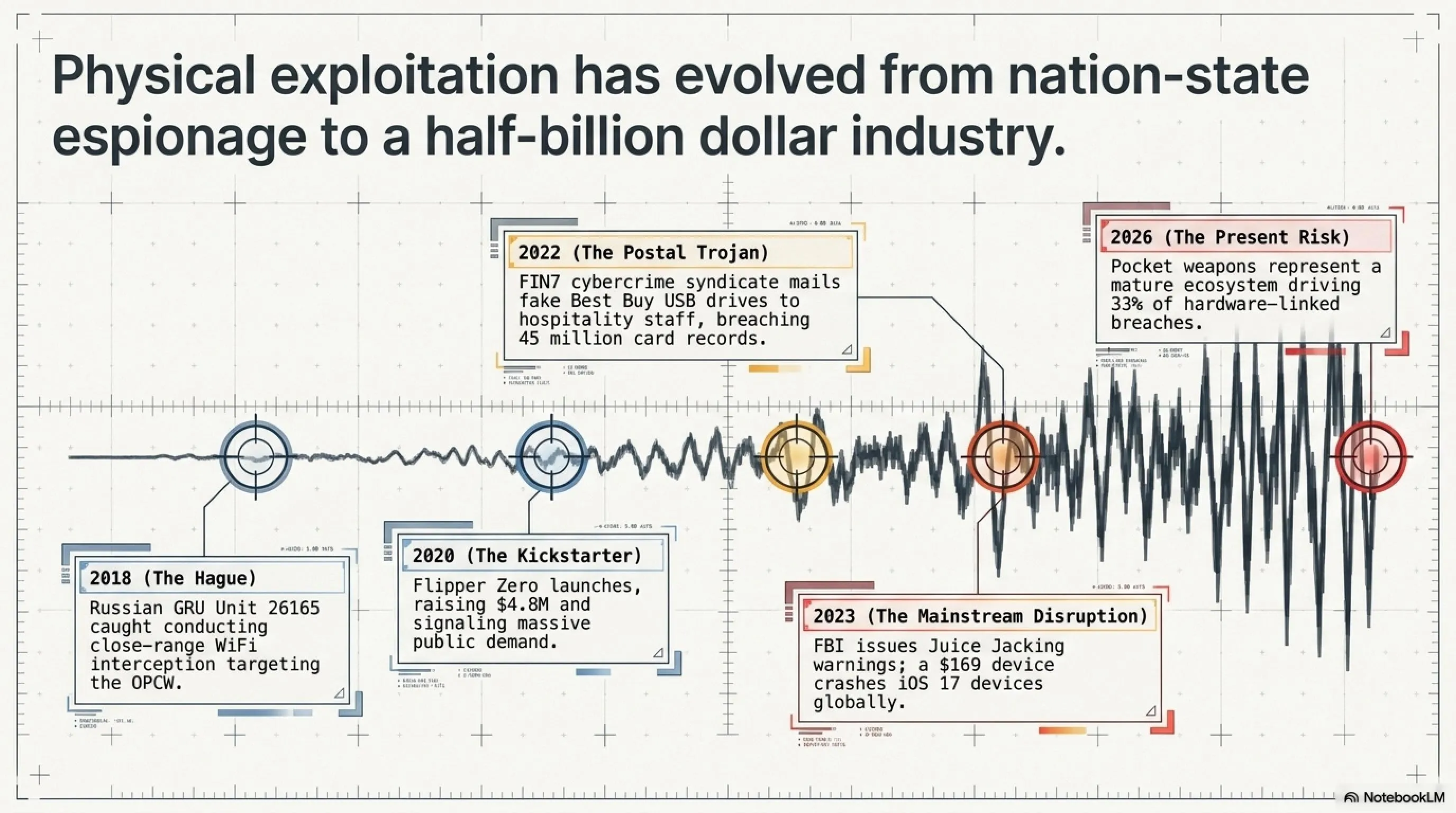

تم إطلاق Flipper Zero في عام 2020 عبر حملة Kickstarter جمعت 4.8 مليون دولار — أكثر بـ 48 مرة من هدفها الأصلي. منذ ذلك الحين، أصبح الأداة المفضلة لباحثي الأمن والهواة والمخترقين على حد سواء. بحلول عام 2026، تم بيع أكثر من 500,000 وحدة في جميع أنحاء العالم.

ما يجعل Flipper Zero خطيراً بشكل خاص هو سهولة استخدامه. لا تحتاج إلى أن تكون خبيراً في الأمن السيبراني لاستخدامه — الواجهة بسيطة وبديهية، ويوجد آلاف البرامج النصية الجاهزة المتاحة على GitHub. يمكن لمراهق بفضول وبضع ساعات من مقاطع فيديو YouTube إطلاق هجمات كانت تتطلب معدات متخصصة بقيمة آلاف الدولارات قبل عقد من الزمن.

🔬 كيف يعمل Flipper Zero: التكنولوجيا الداخلية

1. استنساخ بطاقات RFID/NFC

يمكن لـ Flipper Zero قراءة ونسخ معظم بطاقات RFID وNFC المستخدمة في أنظمة التحكم في الوصول. يدعم الجهاز ترددات 125 kHz (LF) و13.56 MHz (HF)، مما يغطي معظم البطاقات المستخدمة في المكاتب والفنادق والمباني السكنية.

العملية بسيطة بشكل مخيف: ضع Flipper Zero بالقرب من بطاقة RFID (حتى من خلال الجيب أو المحفظة)، اضغط على بضعة أزرار، وفي ثوانٍ يكون لديك نسخة رقمية من البطاقة. يمكنك بعد ذلك استخدام Flipper Zero نفسه كبطاقة مستنسخة، أو كتابة البيانات إلى بطاقة فارغة.

2. التحكم في الأجهزة بالأشعة تحت الحمراء

يحتوي Flipper Zero على جهاز إرسال واستقبال للأشعة تحت الحمراء يمكنه التحكم في أي جهاز يستخدم جهاز تحكم عن بُعد بالأشعة تحت الحمراء: أجهزة التلفزيون، ومكيفات الهواء، وأنظمة الصوت، وحتى بعض أنظمة الأمان. يأتي الجهاز مع قاعدة بيانات ضخمة من رموز الأشعة تحت الحمراء لآلاف الأجهزة.

3. هجمات Sub-GHz (أجهزة التحكم عن بُعد اللاسلكية)

ربما تكون هذه هي القدرة الأكثر إثارة للجدل في Flipper Zero. يمكن للجهاز التقاط وإعادة تشغيل إشارات الراديو دون الجيجاهرتز المستخدمة في أجهزة فتح أبواب المرآب، وأجهزة التحكم عن بُعد للسيارات، وأنظمة الأمان اللاسلكية، وحتى بعض أجهزة المنزل الذكي.

من المهم ملاحظة أن معظم السيارات والأنظمة الحديثة تستخدم "رموز متدحرجة" (Rolling Codes) التي تتغير مع كل استخدام، مما يجعل هجمات إعادة التشغيل البسيطة غير فعالة. ومع ذلك، لا تزال العديد من الأنظمة القديمة تستخدم رموزاً ثابتة وتكون عرضة للخطر.

حالة حقيقية: هجوم تعطيل آيفون (2023)

📱 حالة دراسية: تعطيل آيفون بـ Flipper Zero

في عام 2023، اكتشف باحثو الأمن ثغرة في بروتوكول Bluetooth Low Energy (BLE) الخاص بـ Apple والذي يسمح لأجهزة Flipper Zero بإغراق أجهزة iPhone القريبة بطلبات اقتران مزيفة، مما يجعلها غير قابلة للاستخدام.

الهجوم، الذي أطلق عليه اسم "BLE Spam"، يستغل ميزة Apple التي تعرض تلقائياً إشعارات الاقتران لأجهزة Apple القريبة (مثل AirPods وApple Watch). من خلال إرسال مئات طلبات الاقتران المزيفة في الثانية، يمكن لـ Flipper Zero أن يجعل iPhone غير قابل للاستخدام تماماً — تظهر النوافذ المنبثقة بسرعة كبيرة بحيث لا يمكن للمستخدم فعل أي شيء آخر.

تم استخدام الهجوم في الأماكن العامة مثل المقاهي والمطارات ومراكز التسوق، مما تسبب في إزعاج واسع النطاق. أصدرت Apple تصحيحاً في iOS 17.2، لكن الحادث أظهر مدى سهولة استخدام Flipper Zero لتعطيل الأجهزة الإلكترونية الاستهلاكية.

التأثير الأوسع: هذا لم يكن مجرد مشكلة Apple. تم اكتشاف ثغرات مماثلة في أجهزة Android وWindows، مما يثبت أن بروتوكولات Bluetooth نفسها بها نقاط ضعف أساسية يمكن استغلالها بأدوات بسيطة.

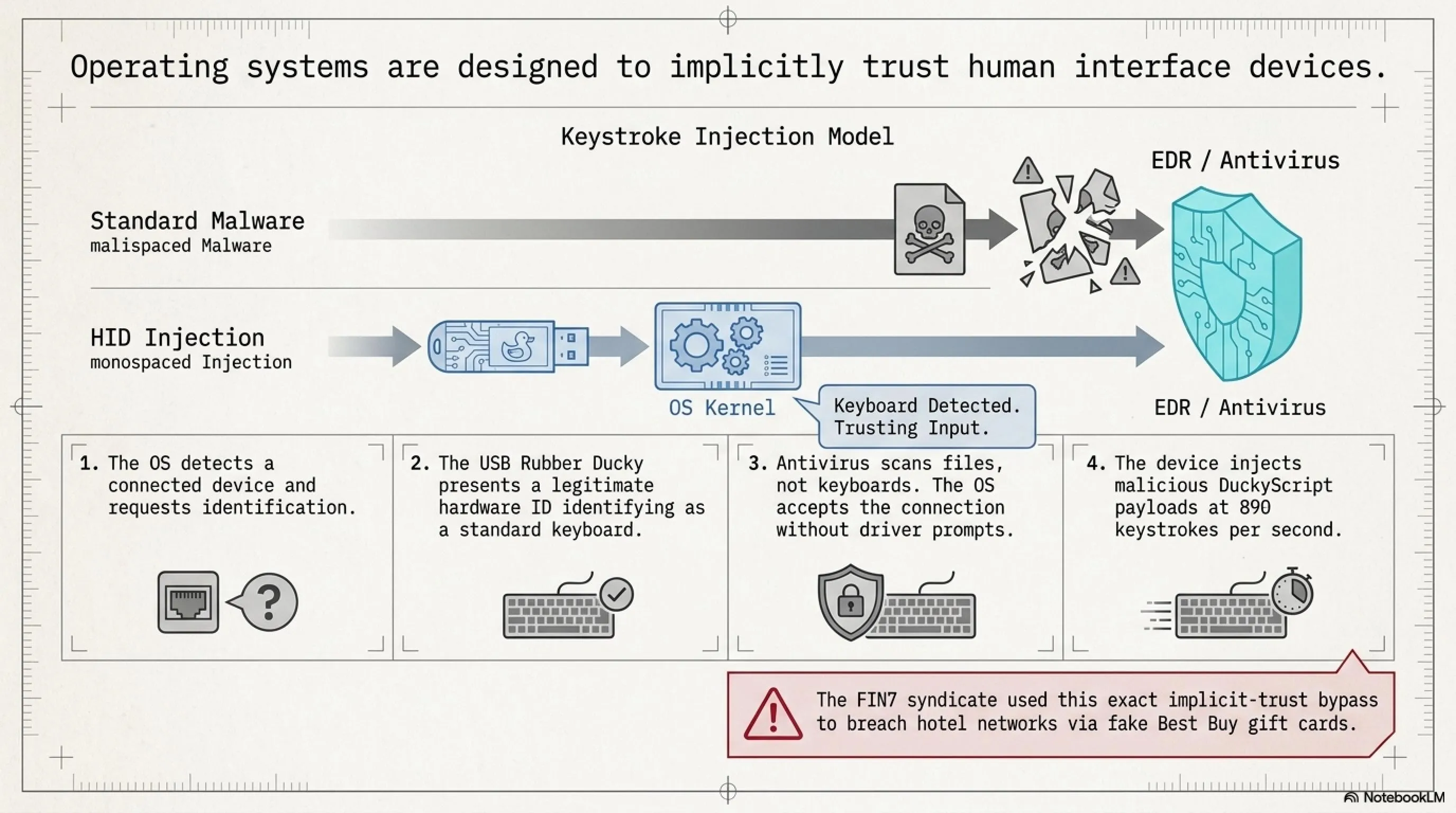

⌨️ USB Rubber Ducky: الفلاش ميموري الذي هو في الواقع لوحة مفاتيح

USB Rubber Ducky من Hak5 هو واحد من أقدم وأكثر أدوات القرصنة الفيزيائية شهرة. يبدو مثل فلاش ميموري عادي، لكنه في الواقع جهاز حقن ضغطات المفاتيح (Keystroke Injection) الذي يتظاهر بأنه لوحة مفاتيح USB.

عندما تقوم بتوصيل Rubber Ducky بجهاز كمبيوتر، يتعرف نظام التشغيل عليه على الفور كلوحة مفاتيح موثوقة — وليس كجهاز تخزين يحتاج إلى فحص. هذا يعني أنه يمكنه البدء في "الكتابة" على الفور، وتنفيذ الأوامر بسرعة أسرع بكثير من أي إنسان (حتى 1000 كلمة في الدقيقة).

ما يجعل Rubber Ducky خطيراً بشكل خاص هو أنه يتجاوز معظم الدفاعات الأمنية التقليدية. برامج مكافحة الفيروسات لا تفحص لوحات المفاتيح. جدران الحماية لا تمنع ضغطات المفاتيح. أنظمة كشف التسلل لا ترى أي شيء مشبوه — إنها مجرد مستخدم يكتب بسرعة كبيرة.

⚡ كيف يعمل USB Rubber Ducky: هجوم 30 ثانية

1. التعرف الفوري كلوحة مفاتيح

عندما تقوم بتوصيل Rubber Ducky، يتعرف نظام التشغيل عليه على الفور كجهاز HID (Human Interface Device) — لوحة مفاتيح. لا توجد نوافذ منبثقة، ولا طلبات تثبيت برامج تشغيل، ولا تحذيرات أمنية. إنه مجرد لوحة مفاتيح أخرى.

2. تنفيذ البرنامج النصي المبرمج مسبقاً

يحتوي Rubber Ducky على بطاقة microSD تخزن "payloads" — برامج نصية مكتوبة بلغة DuckyScript البسيطة. يمكن لهذه البرامج النصية فتح موجه الأوامر، وتنزيل البرامج الضارة، وسرقة كلمات المرور، وإنشاء حسابات مستخدمين جديدة، وتعطيل برامج مكافحة الفيروسات — أي شيء يمكنك فعله بلوحة المفاتيح.

3. السرعة الخارقة

يمكن لـ Rubber Ducky "الكتابة" بسرعة تصل إلى 1000 كلمة في الدقيقة — أسرع بكثير من أي إنسان. هذا يعني أنه يمكنه تنفيذ هجمات معقدة في ثوانٍ قبل أن يدرك المستخدم ما يحدث.

4. عدم ترك آثار

بمجرد تنفيذ البرنامج النصي، يمكن لـ Rubber Ducky حذف سجلات الأوامر، ومسح سجلات الأحداث، وإزالة أي دليل على وجوده. من وجهة نظر الطب الشرعي الرقمي، يبدو الأمر كما لو أن المستخدم الشرعي قام بتنفيذ الأوامر بنفسه.

حالة حقيقية: هجوم FIN7 على Best Buy (2022)

🏪 حالة دراسية: مجموعة FIN7 وأجهزة USB المزيفة

في عام 2022، أطلقت مجموعة الجرائم الإلكترونية FIN7 حملة متطورة استهدفت شركات البيع بالتجزئة والضيافة في الولايات المتحدة. أرسلت المجموعة طرود بريدية إلى مئات الشركات، متظاهرة بأنها من Best Buy أو Amazon، تحتوي على "هدايا مجانية" — أجهزة USB تبدو مثل فلاش ميموري عادية.

كانت هذه الأجهزة في الواقع أجهزة BadUSB (مشابهة لـ Rubber Ducky) مبرمجة لتثبيت برامج ضارة بمجرد توصيلها. عندما قام الموظفون الفضوليون بتوصيل الأجهزة لمعرفة ما بداخلها، قامت الأجهزة تلقائياً بتنزيل وتثبيت برامج الفدية التي شفرت شبكات الشركات بأكملها.

وفقاً لـ FBI، نجحت الحملة في اختراق عشرات الشركات، مما أدى إلى خسائر تقدر بملايين الدولارات. كانت الهجمات ناجحة بشكل خاص لأن الطرود بدت شرعية تماماً — مع شعارات الشركات الحقيقية، وخطابات الشكر، وحتى أرقام التتبع الصالحة.

الدرس المستفاد: لا تقم أبداً بتوصيل أجهزة USB غير معروفة، حتى لو بدت من مصادر موثوقة. الهندسة الاجتماعية مقترنة بالهجمات الفيزيائية هي مزيج قوي بشكل مخيف.

📡 WiFi Pineapple Mark VII: صياد الشبكات اللاسلكية

WiFi Pineapple من Hak5 هو جهاز اختبار اختراق لاسلكي مصمم خصيصاً لهجمات man-in-the-middle على شبكات WiFi. يبدو مثل راوتر WiFi صغير، لكنه في الواقع أداة قوية لاعتراض حركة مرور الشبكة اللاسلكية.

الإصدار الأحدث، WiFi Pineapple Mark VII، يكلف حوالي 99 دولاراً ويتضمن ميزات متقدمة مثل dual-band WiFi (2.4 GHz و5 GHz)، وواجهة ويب سهلة الاستخدام، ومجموعة من الوحدات المبرمجة مسبقاً للهجمات الشائعة.

ما يجعل WiFi Pineapple خطيراً بشكل خاص هو قدرته على إنشاء "evil twin" — نقطة وصول مزيفة تبدو مثل شبكة شرعية. عندما يتصل المستخدمون بهذه الشبكة المزيفة، يمكن للمهاجم اعتراض جميع حركة المرور الخاصة بهم، بما في ذلك كلمات المرور ورموز الجلسة والبيانات الحساسة.

🎭 كيف يعمل WiFi Pineapple: هجوم Evil Twin

1. إنشاء نقطة وصول مزيفة

يمكن لـ WiFi Pineapple إنشاء نقطة وصول WiFi تبدو مثل أي شبكة شرعية. على سبيل المثال، إذا كنت في مقهى Starbucks، يمكن للجهاز إنشاء شبكة تسمى "Starbucks WiFi" أو "Starbucks Guest" — أسماء تبدو شرعية تماماً.

2. استغلال الاتصال التلقائي

معظم الهواتف الذكية وأجهزة الكمبيوتر المحمولة مبرمجة للاتصال تلقائياً بالشبكات "المعروفة". إذا كان جهازك قد اتصل بشبكة "Starbucks WiFi" من قبل، فسيحاول الاتصال تلقائياً بأي شبكة بنفس الاسم — حتى لو كانت مزيفة.

3. اعتراض حركة المرور

بمجرد اتصال الضحية بشبكة WiFi Pineapple، يمكن للمهاجم رؤية جميع حركة المرور غير المشفرة. حتى مع HTTPS، يمكن للمهاجم رؤية المواقع التي تزورها، وتنفيذ هجمات SSL stripping، وفي بعض الحالات، اعتراض بيانات الاعتماد.

4. هجمات Deauth

يمكن لـ WiFi Pineapple أيضاً إرسال "deauthentication frames" التي تفصل المستخدمين عن الشبكات الشرعية. عندما يحاول جهازهم إعادة الاتصال، يمكن لـ Pineapple تقديم نفسه كبديل أقوى، مما يخدع الجهاز للاتصال بالشبكة المزيفة بدلاً من ذلك.

🕵️ حالة حقيقية: الجواسيس الروس في موقف السيارات (عملية الوحدة 26165)

في عام 2018، تم القبض على أربعة ضباط من GRU الروسية من الوحدة 26165 من قبل الاستخبارات الهولندية أثناء محاولتهم استهداف منظمة حظر الأسلحة الكيميائية (OPCW) في لاهاي. بدلاً من الهجوم عن بُعد، اختاروا نهجاً قريب المدى، حيث أوقفوا سيارة بالقرب من المبنى محملة بمعدات اعتراض WiFi، بما في ذلك أجهزة مشابهة في المفهوم لـ WiFi Pineapple.

كان الهدف هو جذب أجهزة الكمبيوتر المحمولة القريبة للاتصال بشبكة "evil twin" مزيفة والتقاط بيانات اعتماد تسجيل الدخول. فشلت العملية عندما حددت الاستخبارات الهولندية السيارة المشبوهة واعتقلت العملاء. داخل السيارة، وجدت السلطات أجهزة كمبيوتر محمولة وهوائيات ومعدات لاسلكية متخصصة مصممة لهجمات الشبكات قريبة المدى.

فشلت العملية، لكنها تذكير حاد بأن حتى المنظمات عالية الأمان يمكن أن تتعرض للخطر من قبل مهاجم يعمل من مكان قريب بالأدوات اللاسلكية المناسبة. أظهر الحادث أيضاً أن الجهات الفاعلة من الدول القومية على استعداد لاستخدام هجمات القرب الفيزيائي عندما لا يكون الاستغلال عن بُعد ممكناً.

التأثيرات الأوسع: لم يكن هذا حادثاً معزولاً. وثق باحثو الأمن تكتيكات مماثلة تستخدمها وكالات الاستخبارات في جميع أنحاء العالم. التقنية فعالة بشكل خاص ضد المنظمات ذات الأمن المحيطي القوي ولكن سياسات الأمان اللاسلكي الأضعف.

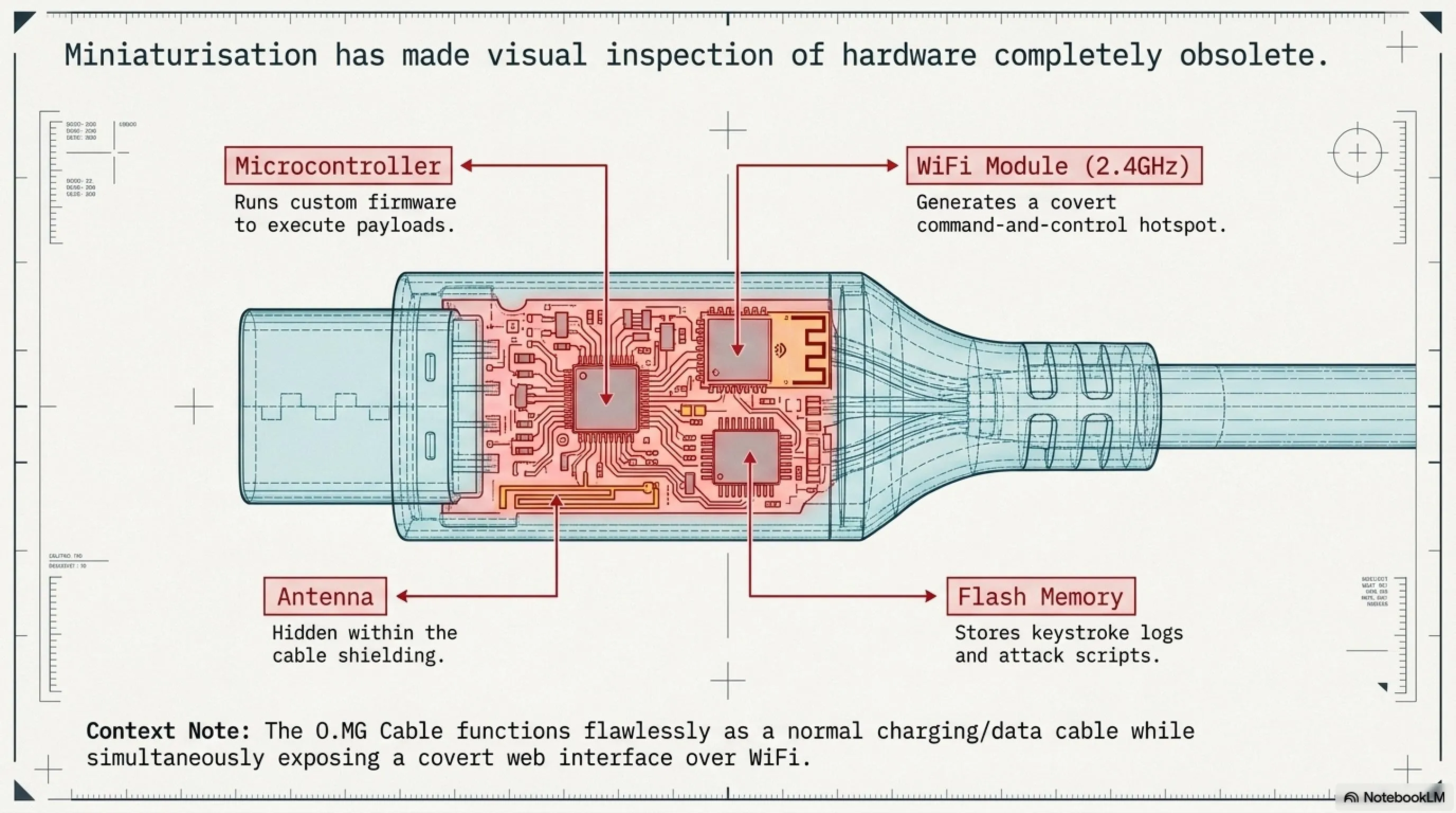

🔌 O.MG Cable: كابل الشحن الذي هو سلاح سيبراني

هذا جهاز شائع آخر بعد Flipper Zero، وهو تذكير جيد بالحذر من شيء يعامله معظم الناس على أنه غير ضار: كابلات الشحن. O.MG Cable، الذي أنشأه باحث الأمن Mike Grover (MG)، يبدو مثل كابل Apple Lightning أو USB-C قياسي. داخل موصل USB، يخفي لوحة مدمجة صغيرة يمكنها عرض واجهة ويب خفيفة عبر WiFi.

هذا ما يجعله مقلقاً للغاية: الكابلات في كل مكان، ونادراً ما يفكر الناس مرتين قبل توصيل واحد بهاتف أو كمبيوتر محمول. في سيناريو عدائي، يمكن لكابل يتصرف مثل أكثر من "مجرد طاقة" أن يحول الشحن الروتيني إلى خطر أمني.

ما يجعل O.MG Cable متطوراً بشكل خاص هو وظيفته المزدوجة: يعمل ككابل شحن وبيانات عادي، مع الحفاظ على وظائف USB الكاملة، بينما يؤوي في نفس الوقت قدرات الهجوم. هذا يعني أنه يمكن أن يجتاز الفحص العرضي وحتى اختبارات الوظائف — يشحن الأجهزة، وينقل البيانات، ويتصرف تماماً مثل كابل شرعي حتى يتم تنشيطه.

🔬 كيف يعمل O.MG Cable: التقنية الداخلية غير المرئية

1. التقنية الداخلية غير المرئية

داخل كابل USB-C الصغير هذا توجد لوحة دوائر كاملة مع شريحة متخصصة يمكنها إنشاء نقطة اتصال WiFi خاصة بها. إذا تم توصيل الكابل بجهاز مستهدف، حتى "فقط للشحن"، يمكن للمهاجم ضمن النطاق الاتصال بـ WiFi الكابل والوصول إلى واجهة التحكم الخاصة به.

من وجهة نظر الهدف، يمكن للكابل أن يقدم نفسه كملحق خارجي (على سبيل المثال، جهاز HID يشبه لوحة المفاتيح). من جانب المهاجم، يمكن أن يوفر لوحة تحكم عن بُعد على هاتف أو كمبيوتر محمول، وهذا هو السبب في أن هذه الكابلات غالباً ما تُناقش في سياق الفريق الأحمر والوعي الأمني.

2. مركز القيادة المتنقل

لا يحتاج المهاجم إلى التعامل مع الهاتف فعلياً. في سيناريو خبيث، يمكنهم فتح متصفح على جهازهم الخاص، والمصادقة على واجهة الكابل، وحقن ضغطات المفاتيح عن بُعد. نظراً لأن الإدخال يأتي من ملحق "موثوق"، يمكنه أحياناً التسلل عبر الدفاعات التي تركز على الملفات أو التطبيقات.

3. ميزات التدمير الذاتي والتخفي

يعلن O.MG Cable أيضاً عن ميزات مثل Geofencing، والتي يمكن أن تقيد وقت نشاط الحمولة بناءً على الموقع (على سبيل المثال، التشغيل فقط في منطقة معينة مثل المكتب). ميزة أخرى ملحوظة هي التدمير الذاتي: إذا اعتقد المشغل أن الجهاز قد يتم اكتشافه، يمكنه إرسال أمر لمسح أو تعطيل وظيفته الخبيثة.

🚨 حالة حقيقية: تحذير "Juice Jacking" (FBI و FCC)

بينما O.MG Cable هو أداة محددة، فإنه يعكس قلقاً أوسع في العالم الحقيقي وراء تحذير FBI لعام 2023 حول "juice jacking". في أبريل 2023، نصح مكتب FBI في دنفر المسافرين بتجنب محطات الشحن العامة بعد أن أظهر الباحثون كيف يمكن استخدام الكابلات الخبيثة وإعدادات الشحن المخترقة لاستهداف المستخدمين.

في هذه العروض التوضيحية، ترك المهاجمون كابلات تبدو شرعية (لكنها لم تكن "مجرد شواحن") في المحطات العامة. عندما قام الضحية بالتوصيل للشحن، قدم الكابل الطاقة بينما مكّن أيضاً المهاجم من التفاعل مع الجهاز. ذكر تحذير FBI على وجه التحديد المطارات والفنادق ومراكز التسوق كمواقع عالية الخطورة.

على الرغم من أن FBI لم يذكر O.MG Cable بالاسم، إلا أن التحذير يسلط الضوء على الخطر الأساسي: عندما تثق بشكل أعمى في الأجهزة غير المألوفة، يمكن أن تتعرض البيانات الحساسة للخطر.

💻 ESP32/ESP8266: المتحكم الدقيق بـ5 دولارات الذي يشل الشبكات

واحد من أكثر الخيارات بأسعار معقولة في هذه القائمة هو ESP32 (وسلفه، ESP8266). غالباً ما تكلف هذه اللوحات حوالي 5 دولارات ولم يتم إنشاؤها للـ "قرصنة" على الإطلاق. يتم استخدامها على نطاق واسع في منتجات إنترنت الأشياء الاستهلاكية، لتشغيل أشياء مثل المصابيح الذكية والمستشعرات والمشاريع المدمجة الصغيرة. ولكن لأنها غير مكلفة ومتاحة على نطاق واسع وتتضمن WiFi مدمج، فقد أصبحت أيضاً شائعة في مجتمع الأمن للنماذج الأولية والبحث اللاسلكي.

ما يجعل ESP32 مثيراً للاهتمام بشكل خاص من منظور الأمن هو إمكانية الوصول إليه. على عكس أدوات القرصنة المتخصصة التي تكلف مئات الدولارات، يمكن لأي شخص شراء ESP32 من Amazon أو AliExpress أو متاجر الإلكترونيات المحلية. مع البرامج الثابتة مفتوحة المصدر مثل Spacehuhn's Deauther أو الكود المخصص، يمكن تحويل هذه اللوحات الصغيرة إلى منصات هجوم لاسلكية قوية.

⚡ كيف يعمل ESP32/ESP8266: المعطل DIY

1. هجوم "Deauth"

مع البرامج الثابتة المناسبة، يمكن تحويل هذه اللوحات بقيمة 5 دولارات إلى أداة تعطيل WiFi تُظهر هجمات نمط إلغاء المصادقة. مثال معروف هو Spacehuhn Deauther مفتوح المصدر. لسوء الحظ، غالباً ما تُستخدم أجهزة مثل هذه بشكل غير مسؤول لطرد العملاء القريبين من WiFi كمزحة.

من الناحية الفنية، تعتمد الفكرة على إساءة استخدام إطار الإدارة: إرسال رسائل "قطع الاتصال" المزيفة التي تجبر الأجهزة على الانقطاع وإعادة الاتصال. في البيئات الحديثة، إنها أقل فعالية ضد شبكات WPA3 والإعدادات التي تستخدم Protected Management Frames (PMF / 802.11w).

2. فخ WiFi (Beacon Spam)

يمكن لـ ESP32 الصغير بث عشرات أسماء شبكات WiFi المزيفة التي تظهر على الهاتف الذكي القريب، تتراوح من "Free Public WiFi" إلى "Skynet_Global". هذه ليست راوترات حقيقية. إنها SSIDs محاكاة تم إنشاؤها بواسطة ESP32 لمعرفة كيف يتفاعل المستخدمون عندما يظهر جهازهم فجأة قائمة مغرية من "الشبكات المتاحة".

🛡️ الحلول الدفاعية: كيفية حماية مؤسستك

الآن بعد أن أصبحت على دراية بـ 10 أسلحة جيب خطيرة، السؤال المهم هو: كيف يمكننا حماية مؤسستنا من هذه التهديدات؟ الخبر السار هو أن العديد من هذه الهجمات يمكن منعها بتدابير أمنية بسيطة ومنخفضة التكلفة. المفتاح هو فهم أن الأمن الفيزيائي والأمن السيبراني لم يعدا مجالين منفصلين — يجب معالجتهما معاً.

الدفاع ضد أدوات القرصنة الفيزيائية يتطلب نهجاً متعدد الطبقات يجمع بين الضوابط التقنية وإنفاذ السياسات وتعليم المستخدمين. لن يحمي أي حل واحد من جميع التهديدات، لكن الاستراتيجية الشاملة يمكن أن تقلل بشكل كبير من سطح الهجوم الخاص بك.

✅ حلول عملية للمؤسسات في الخليج العربي

1. سياسة التحكم في USB: تعطيل منافذ USB على محطات العمل الحساسة أو استخدام أقفال USB الفيزيائية. السماح فقط بالأجهزة المعتمدة من خلال برامج إدارة نقاط النهاية.

2. تدريب الموظفين: تدريب منتظم حول مخاطر أجهزة USB غير المعروفة وكابلات الشحن العامة وشبكات WiFi المشبوهة.

3. ترقية أنظمة RFID: استبدال بطاقات RFID القديمة ببطاقات ذكية مشفرة (مثل MIFARE DESFire أو iClass SE) المقاومة للاستنساخ.

4. Protected Management Frames (PMF): تمكين 802.11w على شبكات WiFi للحماية من هجمات Deauth.

5. تقسيم الشبكة: فصل شبكات الضيوف عن الشبكات الداخلية. حتى لو حصل المهاجم على وصول إلى WiFi الضيوف، يجب ألا يتمكن من الوصول إلى الأنظمة الحيوية.

6. Endpoint Detection and Response (EDR): استخدام حلول EDR التي يمكنها اكتشاف السلوك المشبوه لأجهزة USB.

7. الأمن الفيزيائي: تركيب كاميرات CCTV في المناطق الحساسة، وتنفيذ ضوابط الوصول الفيزيائي، وإجراء عمليات تفتيش منتظمة للمعدات.

8. استخدام VPN إلزامي: طلب استخدام VPN لجميع اتصالات الشبكة، حتى على الشبكات الداخلية.

📚 الملف الكامل: تاريخ الهجمات الفيزيائية 2020-2026

- 2018: عملية GRU الروسية في لاهاي باستخدام WiFi Pineapple

- 2020: إطلاق Flipper Zero على Kickstarter

- 2022: هجوم FIN7 بأجهزة USB مزيفة من Best Buy

- 2023: تحذير FBI حول Juice Jacking / هجوم تعطيل iPhone بـ Flipper Zero

- 2024: زيادة 277٪ في إساءة استخدام أدوات RMM

- 2025: نمو صناعة أسلحة الجيب إلى 500 مليون دولار

- 2026: 33٪ من خروقات البيانات تتضمن أجهزة IoT/الأجهزة

❓ هل شراء هذه الأدوات قانوني؟

❓ كيف يمكنني اكتشاف ما إذا كان كابل الشحن الخاص بي هو O.MG Cable؟

❓ هل يمكن لبرامج مكافحة الفيروسات الحماية من هجمات USB Rubber Ducky؟

❓ كيف يمكنني حماية شبكة WiFi الخاصة بي من WiFi Pineapple؟

❓ هل يمكن لـ Flipper Zero سرقة السيارات الحديثة؟

🎯 الخاتمة: مستقبل الأمن الفيزيائي

الهجمات الحديثة لا تبدأ دائماً بالبرامج الضارة. أكثر فأكثر، النقطة الضعيفة هي الطبقة الفيزيائية: الإشارات والأجهزة والثقة التي نضعها في كل شيء نوصله أو نتصل به. من أجهزة USB التي يمكن أن تقدم نفسها كلوحات مفاتيح، إلى أدوات WiFi التي تحاكي الشبكات الشرعية، إلى المتحكمات الدقيقة الصغيرة التي تتلاعب بحركة المرور اللاسلكية، بعض أخطر التهديدات اليوم تقع خارج الدفاعات البرمجية التقليدية.

كل جهاز تم تغطيته هنا يرسم خريطة لمسار هجوم تم استخدامه في العالم الحقيقي — أحياناً في اختبار الأمان المصرح به، وأحياناً من قبل الجهات الفاعلة من الدول القومية، وأحياناً من قبل المجرمين.

الأمن اليوم لا يتعلق فقط بتصحيح الخوادم. يتعلق أيضاً بما يحدث عندما يوصل شخص ما شيئاً، أو يتصل بـ WiFi الخطأ، أو يثق بشكل أعمى في الأجهزة غير المألوفة. إذا فهمت كيف تعمل هذه الأجهزة وما هي المخاطر التي تمثلها، فأنت بالفعل خطوة واحدة إلى الأمام من العديد من الهجمات الحقيقية.

الخبر السار؟ معظم هذه الهجمات يمكن منعها بتدابير بسيطة ومنخفضة التكلفة نسبياً. التحدي ليس تقنياً — إنه تنظيمي. تحتاج فرق الأمن إلى تثقيف القيادة حول التهديدات الفيزيائية، وتنفيذ سياسات شاملة، وتعزيز ثقافة يفهم فيها الموظفون أن الأمن يمتد إلى ما هو أبعد من كلمات المرور وجدران الحماية إلى الأجهزة الفيزيائية التي يتفاعلون معها كل يوم.

📖 المصادر والمراجع

المصادر الأساسية: Netlas Blog, CloudSolutionsTech, DarkMarc Substack, Malwarebytes, Reuters, TechCrunch, Kaspersky, F-Secure, FBI Denver, Eclypsium, Rapid7, Mandiant, Hak5 Official Documentation, Flipper Zero Official Site, Bastille Wireless Security Research, Tom's Hardware, IT's FOSS, Hackster.io, Verizon Data Breach Investigations Report 2026, Sophos Threat Report 2024-2026

البحث والتحليل: فريق التحرير في تكين — مشروع ألفا 2026

تحذير: محتوى هذا المقال مقدم للأغراض التعليمية والتوعية بالأمن السيبراني. الاستخدام غير المصرح به للأدوات المذكورة غير قانوني وغير أخلاقي.

🌐 ابقَ على تواصل معنا

للحصول على آخر أخبار التكنولوجيا والألعاب والأجهزة، تابعنا على وسائل التواصل الاجتماعي: