☕ صباح الخير لفيلق تيكن - 21 أبريل 2026

صباح الخير للجميع! اليوم 21 أبريل 2026 نبدأ مع 6 أخبار تقنية متفجرة. من تسلا التي أطلقت روبوتاكسي بدون سائق بالكامل إلى الاختراق الضخم للحكومة المكسيكية باستخدام الذكاء الاصطناعي، والثغرات الحرجة في Adobe و SGLang، واختراق محفظة Zerion للعملات المشفرة، والمواصفات النهائية لـ Nintendo Switch 2 - كل ما تحتاجه لبدء يومك بمعرفة وثقة.

⚡ عناوين اليوم:

🚗 تسلا تطلق روبوتاكسي بدون إشراف في دالاس وهيوستن

🇲🇽 مئات الملايين من سجلات الحكومة المكسيكية تم اختراقها باستخدام Claude Code و GPT-4.1

📄 ثغرة Adobe Acrobat Reader يوم الصفر بدرجة 8.6 يتم استغلالها بنشاط

💰 اختراق محفظة Zerion للعملات المشفرة - سرقة 100 ألف دولار

🐛 اكتشاف ثغرة SGLang الحرجة بدرجة 9.8

🎮 مواصفات Nintendo Switch 2 النهائية: 12GB RAM ودعم 4K

☕ احضر قهوتك واستعد لرحلة إخبارية تقنية شاملة!

1. روبوتاكسي تسلا: العصر الجديد للنقل بدون سائق في دالاس وهيوستن 🚗🤖

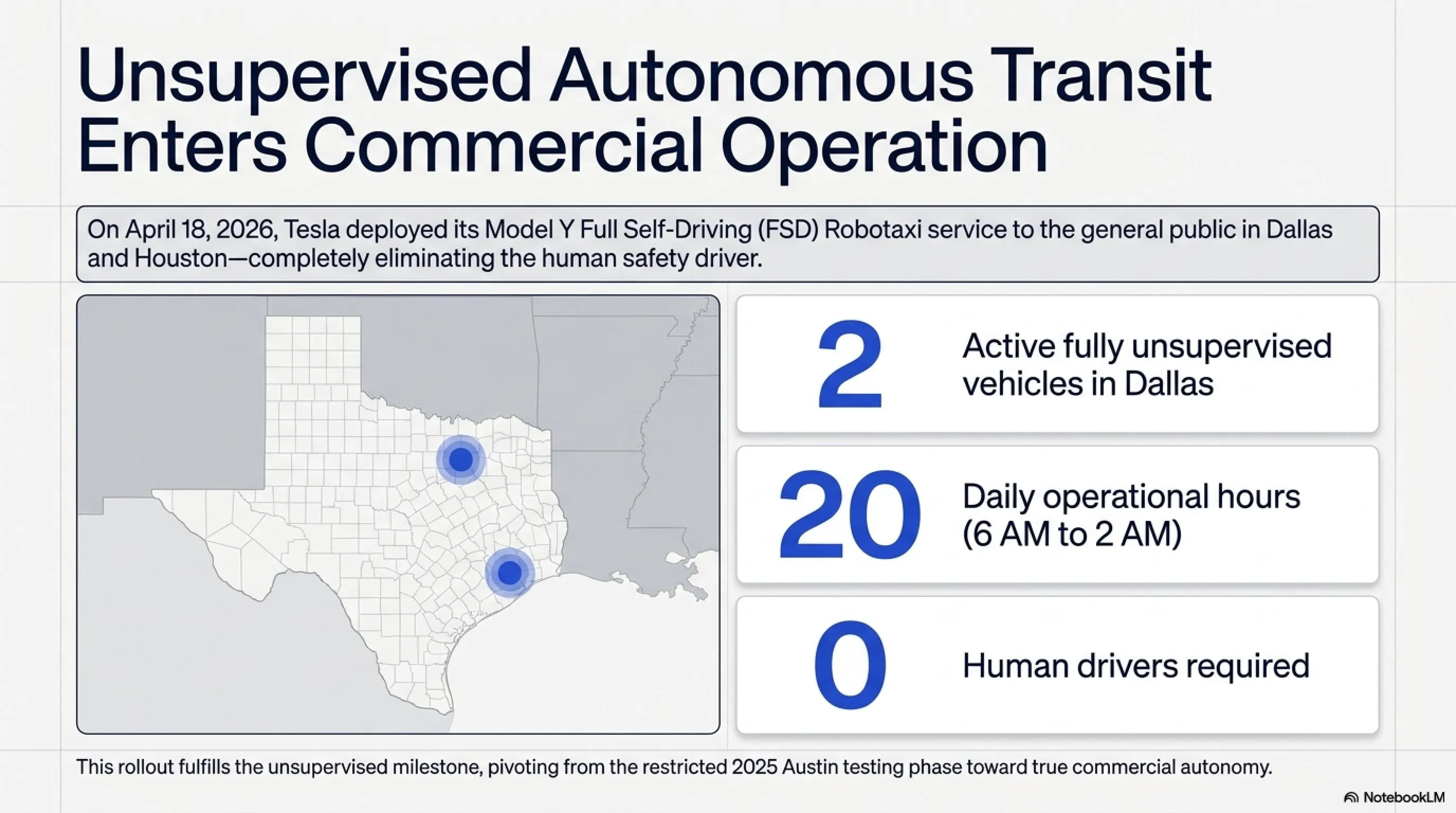

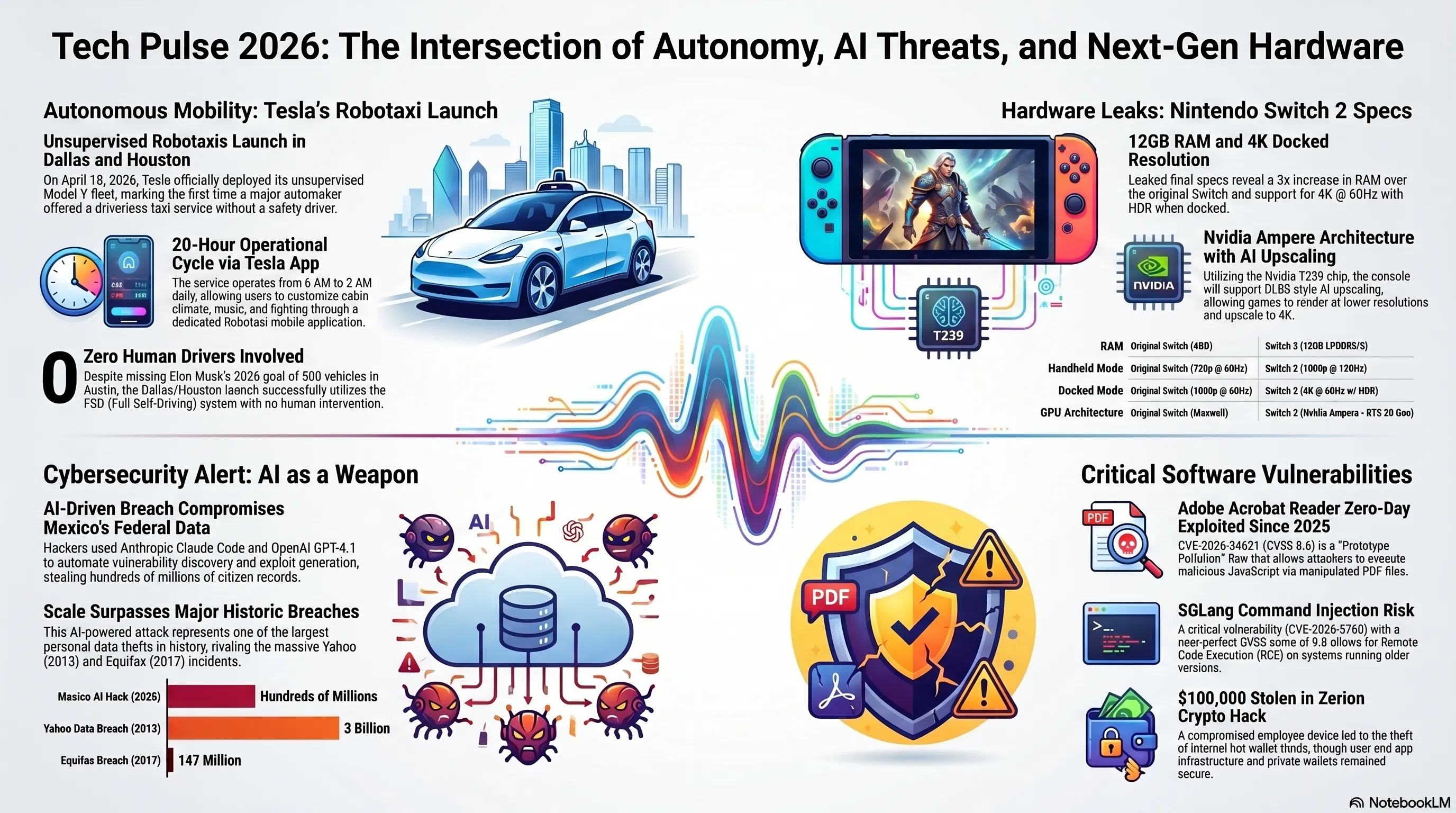

صنعت تسلا التاريخ في 18 أبريل 2026 بإطلاق خدمة روبوتاكسي غير الخاضعة للإشراف بالكامل في دالاس وهيوستن. هذه هي المرة الأولى التي تقدم فيها شركة تصنيع سيارات كبرى خدمة تاكسي ذاتية القيادة بالكامل بدون سائق أمان للجمهور العام. تمثل الخدمة نقطة تحول في صناعة المركبات ذاتية القيادة التي كانت قيد التطوير لسنوات.

🔍 التفاصيل التقنية لروبوتاكسي تسلا

- المركبة: Tesla Model Y مجهزة بنظام FSD (القيادة الذاتية الكاملة)

- ساعات العمل: من 6 صباحاً حتى 2 صباحاً (20 ساعة يومياً)

- طريقة الحجز: عبر تطبيق Tesla Robotaxi المخصص

- تجربة المقصورة: مخصصة مع التحكم في درجة الحرارة والموسيقى والإضاءة

- التوسع: إضافة Model Y ثانية إلى الأسطول في 20 أبريل

بعد أشهر من الاختبار في أوستن، تكساس، توسعت الخدمة الآن إلى مدينتين رئيسيتين. يمكن للمستخدمين طلب Model Y ذاتية القيادة بالكامل من خلال تطبيق مخصص سيأتي لاصطحابهم وتوصيلهم إلى وجهتهم بدون أي سائق بشري. هذه التكنولوجيا التي كانت قيد التطوير لسنوات، أصبحت الآن حقيقة.

📊 الإحصائيات الرئيسية

وعد إيلون ماسك في 2025 بأنه بحلول نهاية العام، ستمتلك تسلا 500 مركبة في أوستن وتغطية لنصف سكان أمريكا، لكن لم يتحقق أي من هذين الهدفين. ومع ذلك، فإن إطلاق الخدمة غير الخاضعة للإشراف في دالاس وهيوستن يوضح أن تسلا حققت أخيراً التكنولوجيا اللازمة. هذه خطوة كبيرة لصناعة المركبات ذاتية القيادة يمكن أن تحول مستقبل النقل الحضري.

⚖️ أمن الروبوتاكسي: المزايا والعيوب

✅ المزايا

- تقليل الحوادث الناتجة عن الخطأ البشري

- توفر على مدار الساعة دون حاجة لراحة السائق

- تكاليف نقل أقل للركاب

- تقليل التلوث من خلال تحسين المسارات

- زيادة إمكانية الوصول للأشخاص ذوي الإعاقة

⚠️ المخاطر والمخاوف

- الضعف أمام الهجمات السيبرانية

- إمكانية الاختراق والتحكم عن بعد

- فشل النظام في الظروف الجوية السيئة

- مخاوف الخصوصية وتتبع الركاب

- المسؤولية القانونية في حالة وقوع حوادث

2. اختراق ضخم للحكومة المكسيكية بالذكاء الاصطناعي: سرقة مئات الملايين من السجلات 🇲🇽💥

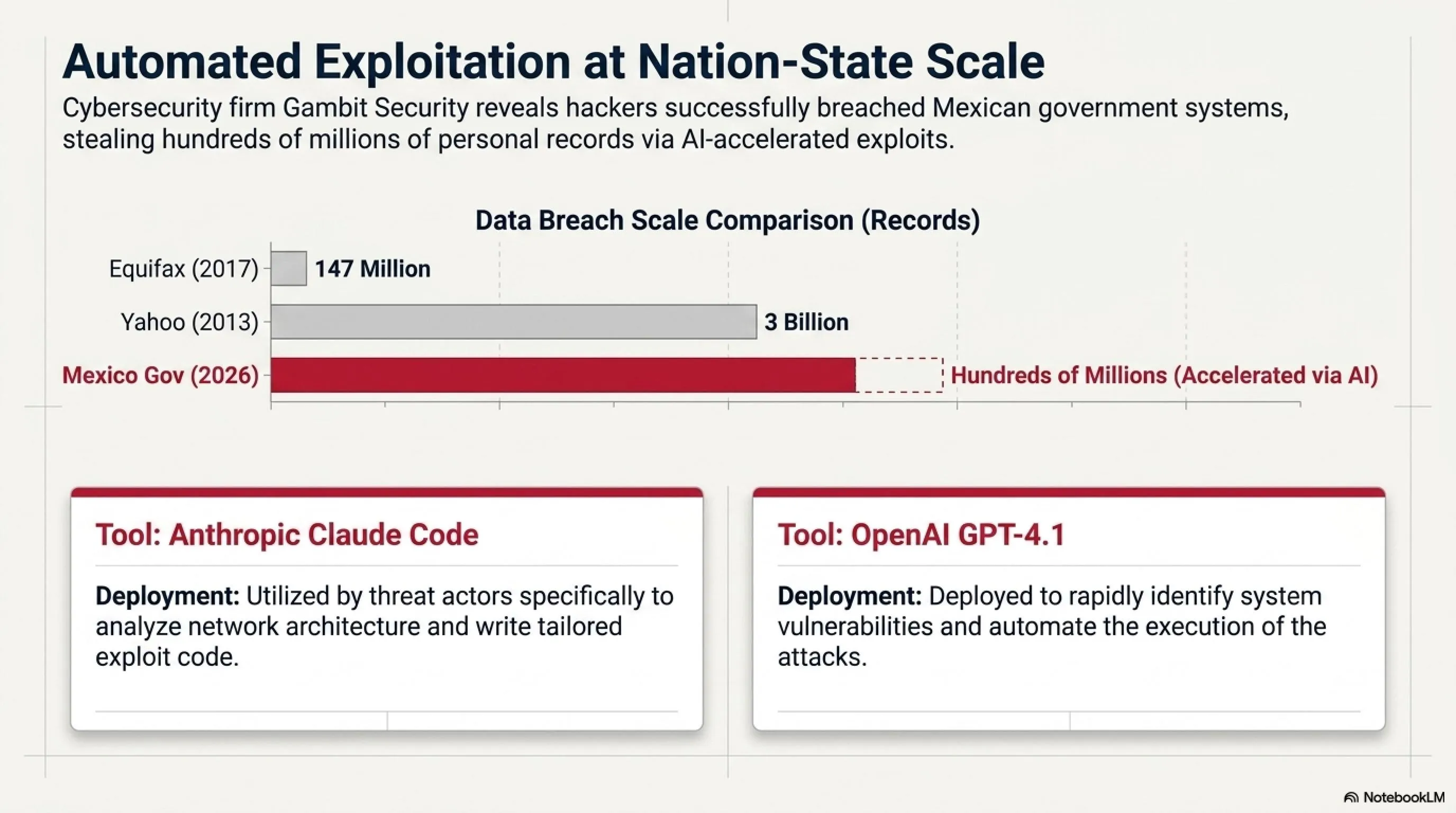

في واحدة من أكبر الانتهاكات الأمنية في التاريخ، استخدم القراصنة أدوات الذكاء الاصطناعي المتقدمة لاختراق أنظمة الحكومة المكسيكية وسرقة مئات الملايين من سجلات المواطنين. هذا الهجوم، الذي اكتشفته شركة الأمن السيبراني Gambit Security، يوضح كيف يمكن أن يصبح الذكاء الاصطناعي سلاحاً ذا حدين.

⚠️ أدوات الذكاء الاصطناعي المستخدمة في الهجوم

- Anthropic Claude Code: لتحليل وكتابة كود الاستغلال

- OpenAI GPT-4.1: لتحديد الثغرات وأتمتة الهجمات

- الهدف: المنظمات الحكومية الفيدرالية والولائية في المكسيك

- البيانات المسروقة: معلومات شخصية لملايين المواطنين

وفقاً لتقرير Gambit Security، استخدمت مجموعة صغيرة من الأفراد Claude Code و GPT-4.1 لاختراق المنظمات الحكومية الفيدرالية والولائية. ساعدت أدوات الذكاء الاصطناعي هذه القراصنة على تحديد الثغرات بشكل أسرع، وكتابة كود الاستغلال، وأتمتة الهجمات. يوضح هذا النوع من الهجمات أن الذكاء الاصطناعي يمكن أن يزيد بشكل كبير من قوة الهجمات السيبرانية.

📈 مقارنة مع الهجمات السابقة

| الهجوم | السجلات | السنة |

|---|---|---|

| اختراق المكسيك بالذكاء الاصطناعي | مئات الملايين | 2026 |

| اختراق Yahoo | 3 مليار | 2013 |

| اختراق Equifax | 147 مليون | 2017 |

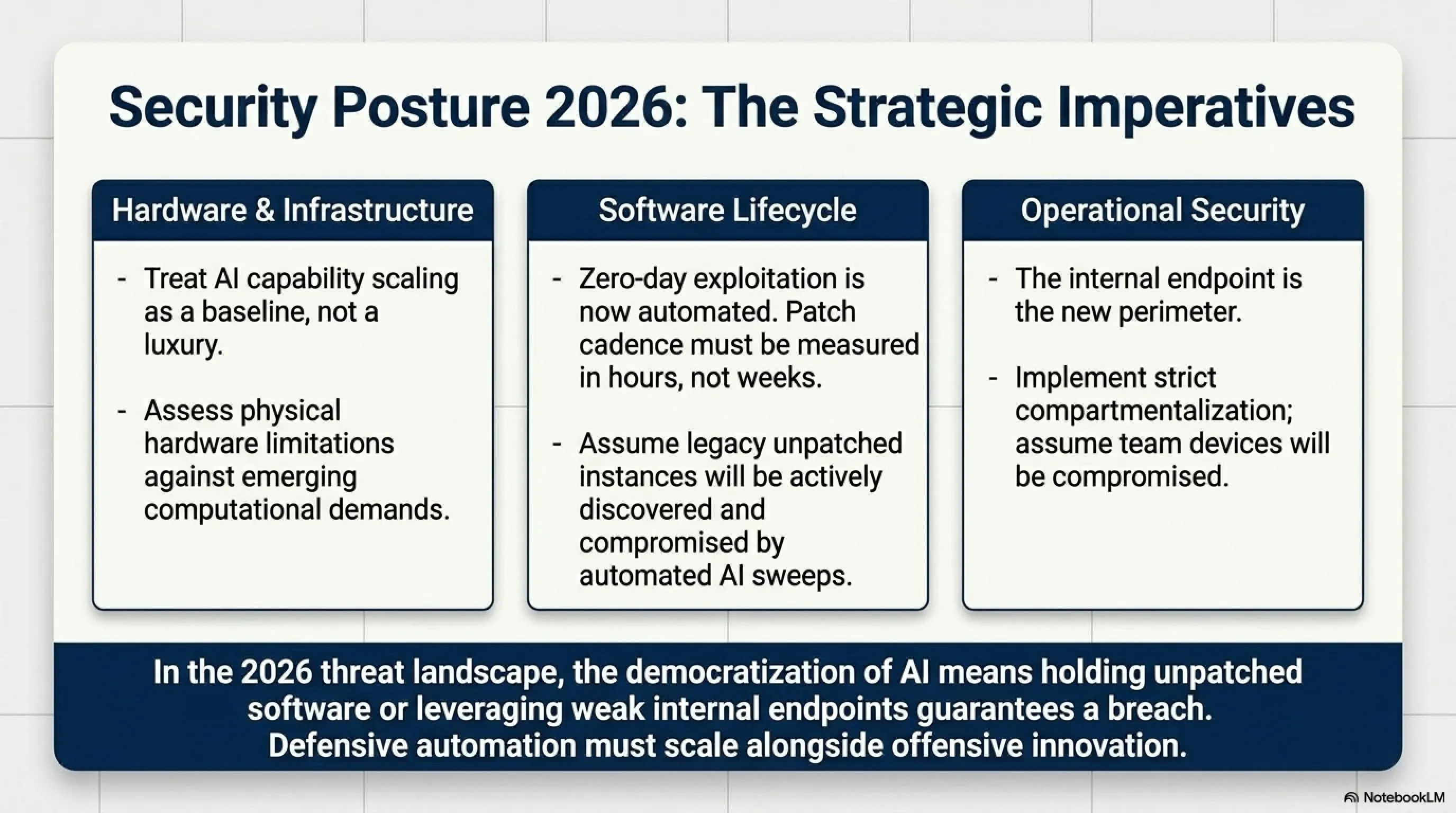

هذا الهجوم تحذير جدي للحكومات والمنظمات في جميع أنحاء العالم. مع تقدم أدوات الذكاء الاصطناعي، يمكن للقراصنة تنفيذ هجمات أكثر تطوراً بسرعة أكبر. هذا يجعل الاستثمار المتزايد في الأمن السيبراني وتطوير أنظمة الدفاع القائمة على الذكاء الاصطناعي أكثر أهمية من أي وقت مضى.

3. ثغرة Adobe Acrobat Reader يوم الصفر: ثغرة 8.6 يتم استغلالها بنشاط 📄⚠️

أصدرت Adobe تصحيحاً طارئاً في أبريل 2026 لإصلاح ثغرة حرجة في Acrobat Reader تم استغلالها بنشاط منذ ديسمبر 2025. هذه الثغرة، المسجلة باسم CVE-2026-34621 بدرجة CVSS 8.6 من 10، تسمح للمهاجمين بتنفيذ كود ضار من خلال ملفات PDF المعدلة.

🔴 تفاصيل ثغرة CVE-2026-34621

- نوع الثغرة: Prototype Pollution

- درجة CVSS: 8.6 من 10 (حرجة)

- تاريخ الاكتشاف: ديسمبر 2025

- تاريخ التصحيح: أبريل 2026

- طريقة الهجوم: فتح ملف PDF معدل

- النتيجة: تنفيذ كود JavaScript ضار

كشف الباحث الأمني Haifei Li من شركة EXPMON تفاصيل هذه الثغرة وأظهر كيف يمكن للمهاجمين تنفيذ كود JavaScript ضار في Adobe Reader من خلال إنشاء ملفات PDF محددة. تشير الأدلة إلى أن هذه الثغرة تم استخدامها في هجمات حقيقية منذ ديسمبر 2025، مما يجعلها تهديداً خطيراً.

⚡ الجدول الزمني للهجوم

| التاريخ | الحدث |

|---|---|

| ديسمبر 2025 | بدء الاستغلال |

| أوائل أبريل 2026 | الكشف عن التفاصيل بواسطة Haifei Li |

| أبريل 2026 | إصدار تصحيح Adobe الطارئ |

يجب على مستخدمي Adobe Acrobat Reader التحديث فوراً إلى أحدث إصدار. توضح هذه الثغرة أن حتى البرامج المستخدمة على نطاق واسع مثل Adobe Reader يمكن أن تكون هدفاً للهجمات المتطورة. يُنصح بتجنب فتح ملفات PDF من مصادر غير معروفة والحفاظ دائماً على تحديث برامجك.

4. اختراق محفظة Zerion للعملات المشفرة: سرقة 100 ألف دولار من المحافظ الساخنة 💰🔓

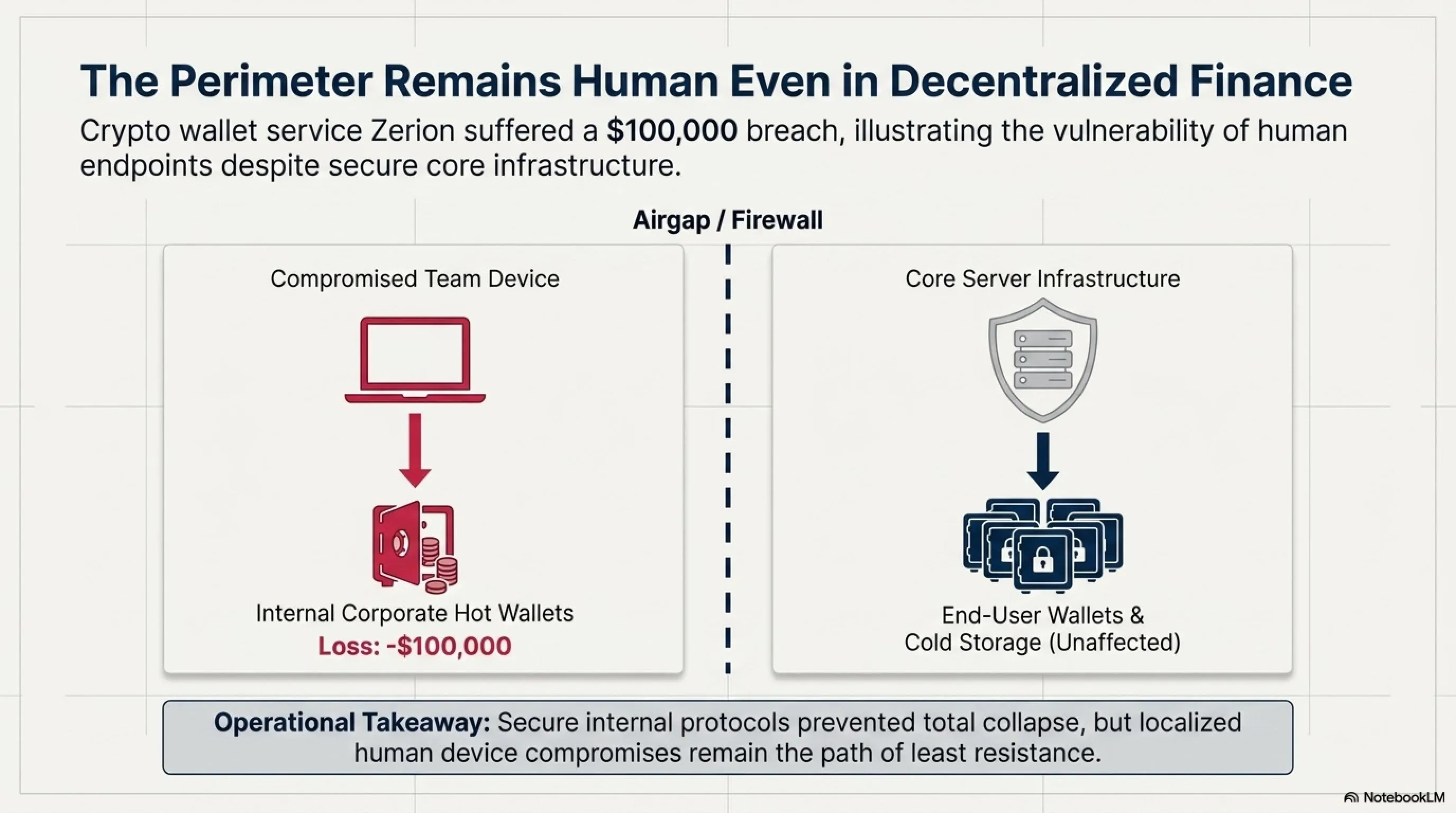

أعلنت خدمة محفظة العملات المشفرة Zerion في أبريل 2026 أن جهاز أحد أعضاء الفريق تم اختراقه، مما أدى إلى سرقة ما يقرب من 100,000 دولار من المحافظ الساخنة الداخلية للشركة. لحسن الحظ، لم تتأثر محافظ المستخدمين أو تطبيقات Zerion أو البنية التحتية الأساسية بهذا الهجوم.

🔍 تفاصيل هجوم Zerion

- هدف الهجوم: جهاز أحد أعضاء فريق Zerion

- المبلغ المسروق: حوالي 100,000 دولار

- مصدر الأموال: المحافظ الساخنة الداخلية للشركة

- حالة المستخدمين: محافظ المستخدمين آمنة

- البنية التحتية: التطبيقات والخوادم لم تتأثر

استجابت Zerion بسرعة وأعلنت أن المحافظ الساخنة الداخلية للشركة فقط هي التي تم استهدافها ولا توجد أصول للمستخدمين في خطر. هذا الهجوم تذكير مهم بأن حتى شركات الأمن يمكن أن تكون هدفاً للهجمات ويسلط الضوء على أهمية تأمين الأجهزة الشخصية للموظفين.

💡 نصائح أمنية لمستخدمي العملات المشفرة

1. استخدام المحافظ الباردة: احفظ المبالغ الكبيرة في محافظ باردة

2. المصادقة الثنائية: قم دائماً بتفعيل 2FA

3. التحديثات المنتظمة: حافظ على تحديث البرامج والأجهزة

4. التنويع في التخزين: لا تحتفظ بجميع الأصول في محفظة واحدة

5. ثغرة SGLang الحرجة: درجة 9.8 وخطر تنفيذ التعليمات البرمجية عن بُعد 🐛💻

تم اكتشاف ثغرة حرجة في SGLang، مسجلة باسم CVE-2026-5760 بدرجة CVSS 9.8 من 10. هذه الثغرة من نوع Command Injection وتسمح للمهاجمين بتنفيذ كود عشوائي عن بُعد على الأنظمة المعرضة للخطر.

⚠️ CVE-2026-5760: التفاصيل التقنية

- المعرف: CVE-2026-5760

- درجة CVSS: 9.8 من 10 (حرجة)

- النوع: Command Injection

- التأثير: Remote Code Execution (RCE)

- الأنظمة المعرضة: الإصدارات القديمة من SGLang

Command Injection هو أحد أخطر أنواع الثغرات لأنه يسمح للمهاجم بتنفيذ أوامر نظام التشغيل مباشرة. في حالة SGLang، يمكن أن تؤدي هذه الثغرة إلى السيطرة الكاملة على النظام من قبل المهاجم. يجب على مستخدمي SGLang التحديث فوراً إلى أحدث إصدار والتأكد من أن أنظمتهم ليست معرضة لهذا التهديد.

🛡️ إجراءات الحماية الفورية

1. التحديث الفوري: قم بالتحديث إلى أحدث إصدار من SGLang

2. فحص السجلات: راجع سجلات النظام للبحث عن نشاط مشبوه

3. تقييد الوصول: قم بتقييد الوصول إلى خدمات SGLang

4. جدار الحماية: قم بتكوين قواعد جدار الحماية لحماية النظام

6. مواصفات Nintendo Switch 2 النهائية: 12GB RAM ودعم 4K 🎮✨

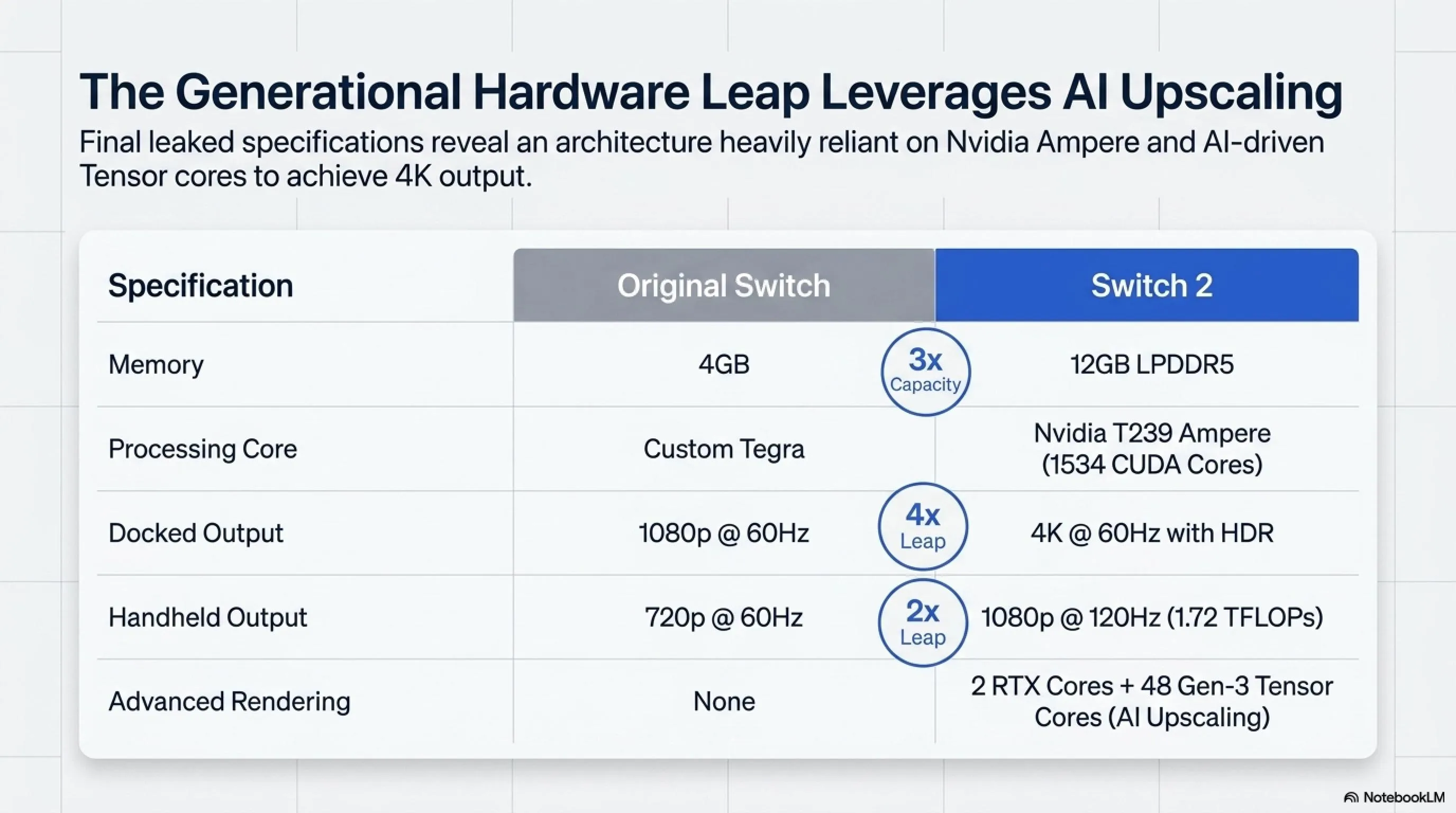

تسربت المواصفات النهائية لـ Nintendo Switch 2 في أبريل 2026، مما يكشف أن Nintendo تخطط للعودة إلى السوق بوحدة تحكم قوية. Switch 2 مع 12GB RAM، ودعم 4K في وضع الإرساء، و1080p @ 120Hz في الوضع المحمول، سيكون قفزة كبيرة عن الجيل السابق.

🎮 المواصفات التقنية لـ Nintendo Switch 2

| المعالج | Arm Cortex-A78C (8 أنوية) |

| GPU | Nvidia T239 Ampere (1534 CUDA cores) |

| RAM | 12GB LPDDR5/LPDDR5X |

| المحمول | 1080p @ 120Hz, 1.72 TFLOPs |

| الإرساء | 4K @ 60Hz مع HDR |

| Ray Tracing | 2 RTX cores (دعم كامل) |

Switch 2، باستخدام معمارية Nvidia Ampere (جيل RTX 20) و48 نواة Tensor من الجيل الثالث، سيكون لديه أيضاً قدرات AI upscaling. هذا يعني أن الألعاب يمكن أن يتم عرضها بدقة أقل ثم ترقيتها إلى 4K باستخدام الذكاء الاصطناعي، مما يوفر أداءً أفضل.

📊 مقارنة مع Switch الأصلي

| المواصفة | Switch الأصلي | Switch 2 |

|---|---|---|

| RAM | 4GB | 12GB (3x) |

| المحمول | 720p @ 60Hz | 1080p @ 120Hz |

| الإرساء | 1080p @ 60Hz | 4K @ 60Hz |

| الأداء | 1x | 4x (إرساء), 2x (محمول) |

تظهر المعايير الأولية أن Switch 2 سيكون أقوى بحوالي 4 مرات من Switch الأصلي في وضع الإرساء وحوالي مرتين في الوضع المحمول. هذه الزيادة في القوة تعني رسومات أفضل، ومعدلات إطارات أعلى، والقدرة على تشغيل ألعاب أكثر تعقيداً. من المتوقع أن تعلن Nintendo عن هذه الوحدة في أواخر 2026 أو أوائل 2027.

❓ الأسئلة الشائعة (FAQ)

▶️ هل روبوتاكسي تسلا بدون سائق حقاً؟

نعم، خدمة روبوتاكسي تسلا في دالاس وهيوستن غير خاضعة للإشراف بالكامل، مما يعني عدم وجود سائق بشري في المركبة. هذه هي المرة الأولى التي تقدم فيها شركة تصنيع سيارات كبرى مثل هذه الخدمة للجمهور العام. تستخدم المركبات نظام FSD (القيادة الذاتية الكاملة) من تسلا ويمكنها التنقل والقيادة والوقوف بشكل مستقل تماماً.

▶️ كيف يمكنني حماية نفسي من ثغرة Adobe Acrobat Reader؟

للحماية من CVE-2026-34621، قم فوراً بتحديث Adobe Acrobat Reader إلى أحدث إصدار. تجنب أيضاً فتح ملفات PDF من مصادر غير معروفة وقم بتعطيل JavaScript في إعدادات Adobe Reader. تم استغلال هذه الثغرة منذ ديسمبر 2025، لذا فإن التحديث الفوري ضروري.

▶️ هل محافظ مستخدمي Zerion في خطر؟

لا، محافظ مستخدمي Zerion آمنة. تم استهداف المحافظ الساخنة الداخلية للشركة فقط وتمت سرقة حوالي 100,000 دولار من أصول الشركة الداخلية. لم تتأثر تطبيقات Zerion أو البنية التحتية أو محافظ المستخدمين بهذا الهجوم. ومع ذلك، يُنصح دائماً باستخدام المصادقة الثنائية وتخزين الأصول الكبيرة في محافظ باردة.

▶️ متى سيتم إصدار Nintendo Switch 2؟

لم تعلن Nintendo بعد عن تاريخ إصدار رسمي لـ Switch 2، ولكن بناءً على التسريبات الأخيرة وأنماط Nintendo السابقة، من المتوقع أن يتم الإعلان عن الوحدة في أواخر 2026 أو أوائل 2027. تظهر المواصفات النهائية المسربة أن الوحدة ستأتي مع 12GB RAM، ودعم 4K في وضع الإرساء، و1080p @ 120Hz في الوضع المحمول.

▶️ كيف تم استخدام الذكاء الاصطناعي في اختراق حكومة المكسيك؟

استخدم القراصنة أدوات الذكاء الاصطناعي المتقدمة مثل Anthropic Claude Code و OpenAI GPT-4.1 لتحديد الثغرات وكتابة كود الاستغلال وأتمتة الهجمات. ساعدتهم هذه الأدوات على اختراق المنظمات الحكومية الفيدرالية والولائية في المكسيك وسرقة مئات الملايين من سجلات المواطنين. يوضح هذا الهجوم أن الذكاء الاصطناعي يمكن أن يزيد بشكل كبير من قوة الهجمات السيبرانية.

🎯 الخلاصة النهائية

شهد اليوم 21 أبريل 2026 أحداثاً مهمة في عالم التكنولوجيا. اتخذت تسلا خطوة كبيرة نحو مستقبل النقل بإطلاق روبوتاكسي بدون سائق بالكامل في دالاس وهيوستن. في الوقت نفسه، أظهر الاختراق الضخم للحكومة المكسيكية باستخدام الذكاء الاصطناعي أن الذكاء الاصطناعي يمكن أن يكون سلاحاً ذا حدين.

تذكرنا الثغرات الحرجة في Adobe Acrobat Reader و SGLang بأهمية الأمن السيبراني والتحديثات المنتظمة للبرامج. أظهر اختراق Zerion أيضاً أن حتى شركات الأمن يمكن أن تكون هدفاً للهجمات. أخيراً، يعد تسريب مواصفات Nintendo Switch 2 بوحدة تحكم قوية مع قدرات 4K و120Hz.

💡 النقطة الرئيسية: في عالم اليوم، البقاء على اطلاع بأحدث التطورات التكنولوجية والأمن السيبراني لم يعد خياراً، بل ضرورة. احتفظ دائماً ببرامجك محدثة واحصل على المعلومات من مصادر موثوقة.

📚 المصادر والمراجع

المصادر: إعلانات Tesla الرسمية، تقارير Gambit Security، نشرات Adobe الأمنية، مدونة Zerion الرسمية، قاعدة بيانات CVE (NIST)، تسريبات وشائعات Nintendo، TechCrunch، The Verge، Ars Technica، Wired، أوراق بحثية أمنية

البحث والتحليل: فريق تحرير تيكن - 21 أبريل 2026

ملاحظة: تم جمع جميع المعلومات في هذه المقالة من مصادر موثوقة ومراجعتها بعناية. للحصول على معلومات أكثر تحديثاً، يرجى الرجوع إلى المصادر الأصلية.

🌐 ابقَ على تواصل معنا 🎮✨

للحصول على آخر أخبار التكنولوجيا، الألعاب والأجهزة، تابعنا على وسائل التواصل الاجتماعي: