في هذا المقال التحليلي الضخم (Mega-Article) من تيكن كراج، نقوم بتشريح نقطة الضعف الأخطر والأقدم في البنية التحتية للاتصالات العالمية: نظام التشفير رقم 7 (SS7). بأسلوب هجومي ودفاعي، نحقق في كيف يمكن للجهات الخبيثة وعصابات الإنترنت—دون تثبيت أي برامج ضارة على هاتفك وبمجرد معرفة رقمك—تجاوز المصادقة الثنائية (2FA) للبنوك، والتنصت على المحادثات الخلوية المباشرة، واستخراج موقعك الجغرافي الدقيق على مستوى الأبراج الخلوية. هذا الدليل الشامل يفكك بنية شبكة SS7، ويحلل التهديدات في منطقة الخليج والشرق الأوسط، ويقدم استراتيجيات تحصين عسكرية لحماية هويتك الر

🚨 تيكن سكيوريتي: التشريح العالمي لثغرة SS7

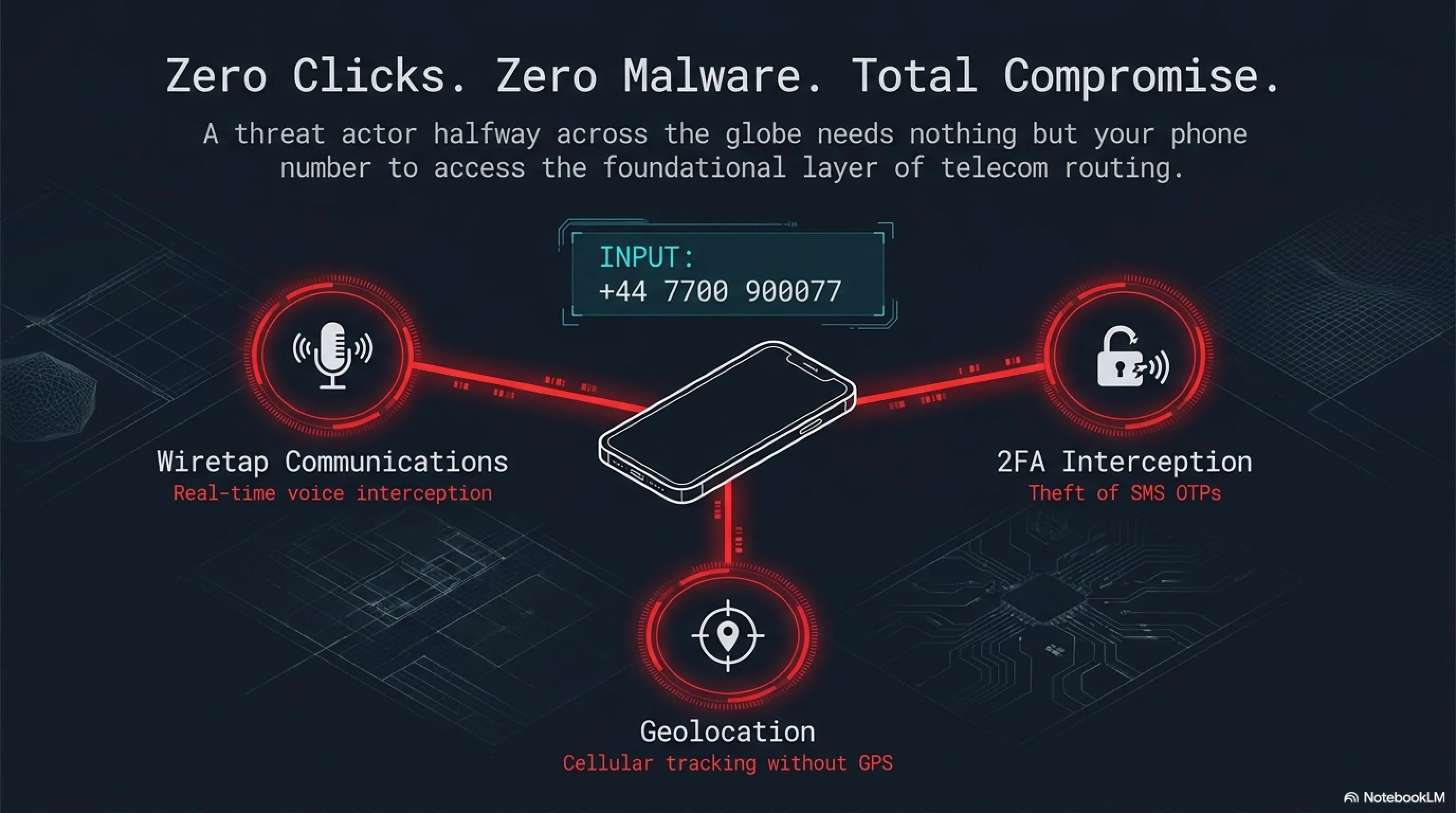

مرحباً بكم في تيكن كراج. اليوم نضع أحد أكثر الأسرار رعباً وحساسية في صناعة الاتصالات على طاولة التشريح الرقمي. تخيل وجود جهة خبيثة أو قرصان يجلس في قبو في النصف الآخر من الكرة الأرضية؛ وبدون إرسال أي رابط خبيث لك، وبدون تثبيت أي برامج تجسس على هاتفك الذكي، وبمجرد معرفة رقم هاتفك فقط، يمكنه التنصت على مكالماتك، واعتراض رموز المصادقة الثنائية (2FA) الخاصة بحساباتك البنكية، وتتبع موقعك الفعلي على الخريطة في الوقت الفعلي. هذه ليست رواية خيال علمي أو سايبربانك؛ بل هو الواقع المرير والأساسي لبروتوكول الإشارات القديم SS7.

⚡ ماذا تتوقع في هذا التحليل الاستراتيجي؟

🔍 الجذور التاريخية لبروتوكول SS7 القائم على "الثقة المطلقة" منذ عام 1975.

🔓 تفكيك عميق لكيفية تجاوز رموز المصادقة الثنائية (SMS 2FA) لحساباتك.

📡 الميكانيكا الهندسية وراء اعتراض المكالمات عبر شبكات 3G و 4G.

🛡️ إرشادات التحصين الرقمي الصارمة من تيكن كراج لحماية هويتك في الشرق الأوسط.

☕ أحضر قهوتك الساخنة، وتخلص من افتراضاتك الكلاسيكية حول أمان شبكات الهاتف المحمول. نحن ندخل المنطقة الحمراء السيبرانية!

1. الدخول إلى الغرفة المظلمة للاتصالات: ما هو SS7 ولماذا لا يزال حياً؟

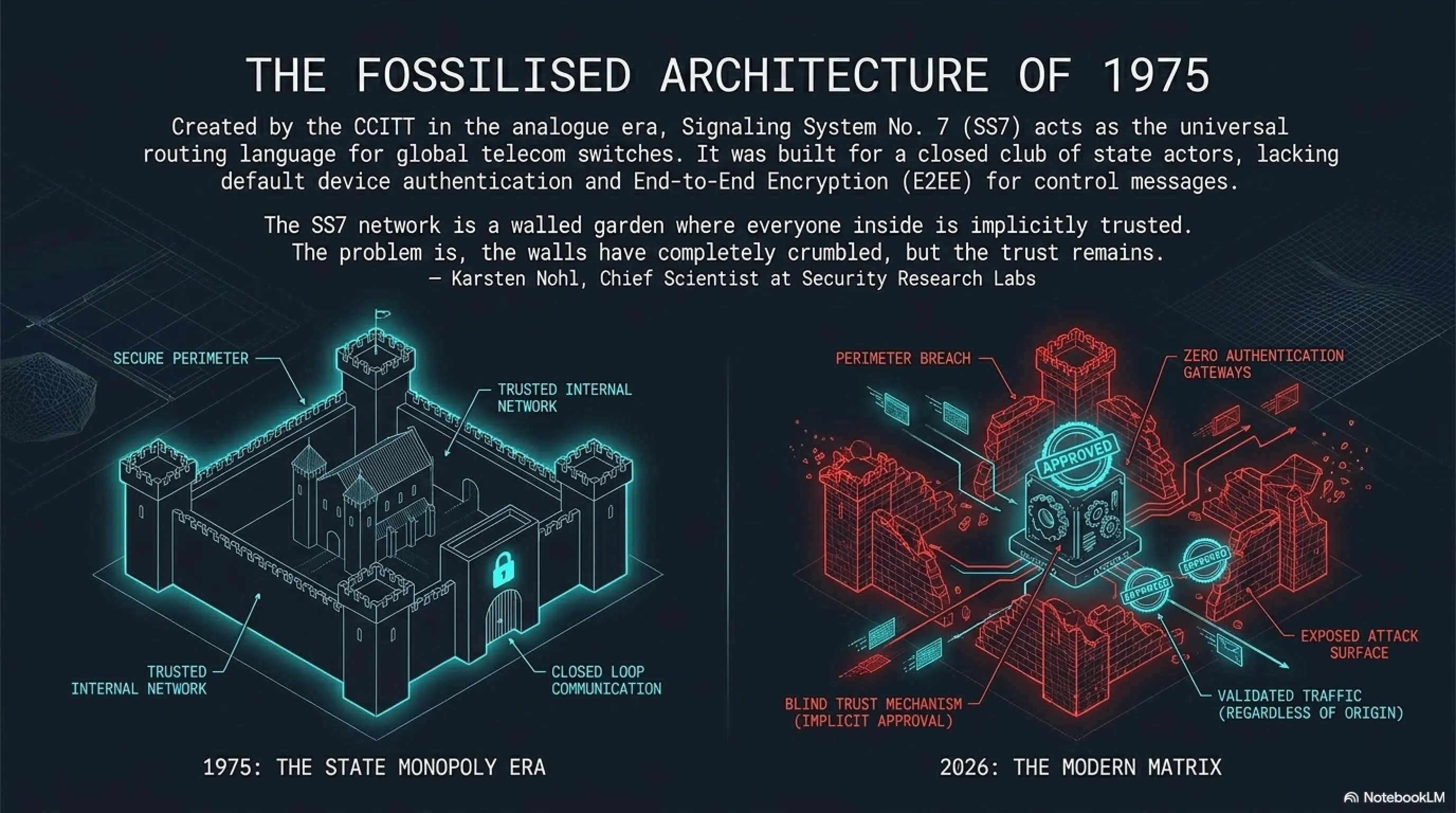

لفهم حجم الكارثة السيبرانية التي نواجهها اليوم، يجب علينا تشغيل آلة الزمن الخاصة بالكراج والعودة إلى عام 1975. كان هذا عصراً لم يكن فيه الإنترنت كما نعرفه اليوم موجوداً؛ كانت شبكات الاتصالات عبارة عن شبكة هائلة من الكابلات النحاسية التي تربط الهواتف الأرضية. خلال هذا العصر الذهبي للاتصالات التناظرية، وُلد معيار يُعرف باسم نظام الإشارات رقم 7 (Signaling System No. 7 - SS7) بواسطة قطاع تقييس الاتصالات (CCITT) ليكون بمثابة اللغة العالمية المشتركة لمحولات الاتصالات في جميع أنحاء العالم. كانت المهمة الأساسية لـ SS7—والمثير للدهشة أنها لا تزال كذلك—هي إخبار الشبكات المختلفة بكيفية توجيه المكالمات الهاتفية، وتسليم الرسائل القصيرة (SMS)، وإدارة أنظمة الفوترة عبر الحدود بسلاسة.

ولكن أين يكمن الخلل المعماري الأساسي؟ في السبعينيات والثمانينيات، كانت شبكات الاتصالات تمثل "نادياً مغلقاً" وحصرياً للغاية. فقط عدد قليل من احتكارات الاتصالات الحكومية الضخمة كان لديها وصول مادي إلى البنية التحتية. ونتيجة لذلك، بنى المهندسون الأوائل بروتوكول SS7 على أساس "الثقة المطلقة" (Absolute Trust). يفتقر البروتوكول تماماً إلى أي آليات افتراضية لمصادقة الأجهزة المتصلة ويفتقر تماماً إلى التشفير من طرف إلى طرف (E2EE) لرسائل التحكم الخاصة به. يعمل النظام على افتراض ساذج بأن أي شخص يرسل أمر إشارة هو بطبيعته مشغل شرعي. إذا أخبر محول في أوروبا الشرقية أو إفريقيا شركة الاتصالات المحلية الخاصة بك في دبي أو الرياض: "المشترك صاحب الرقم 555-0199 يتجول حالياً على شبكتي، يرجى إعادة توجيه جميع مكالماته ورسائله إليّ"، فإن الشبكة الأصلية تستجيب دون الطعن في الطلب أو طلب تحقق تشفيري!

⏱️ الملف التاريخي: تطور ثغرات SS7 واكتشافها

| العام | الحدث السيبراني في شبكات الإشارة |

|---|---|

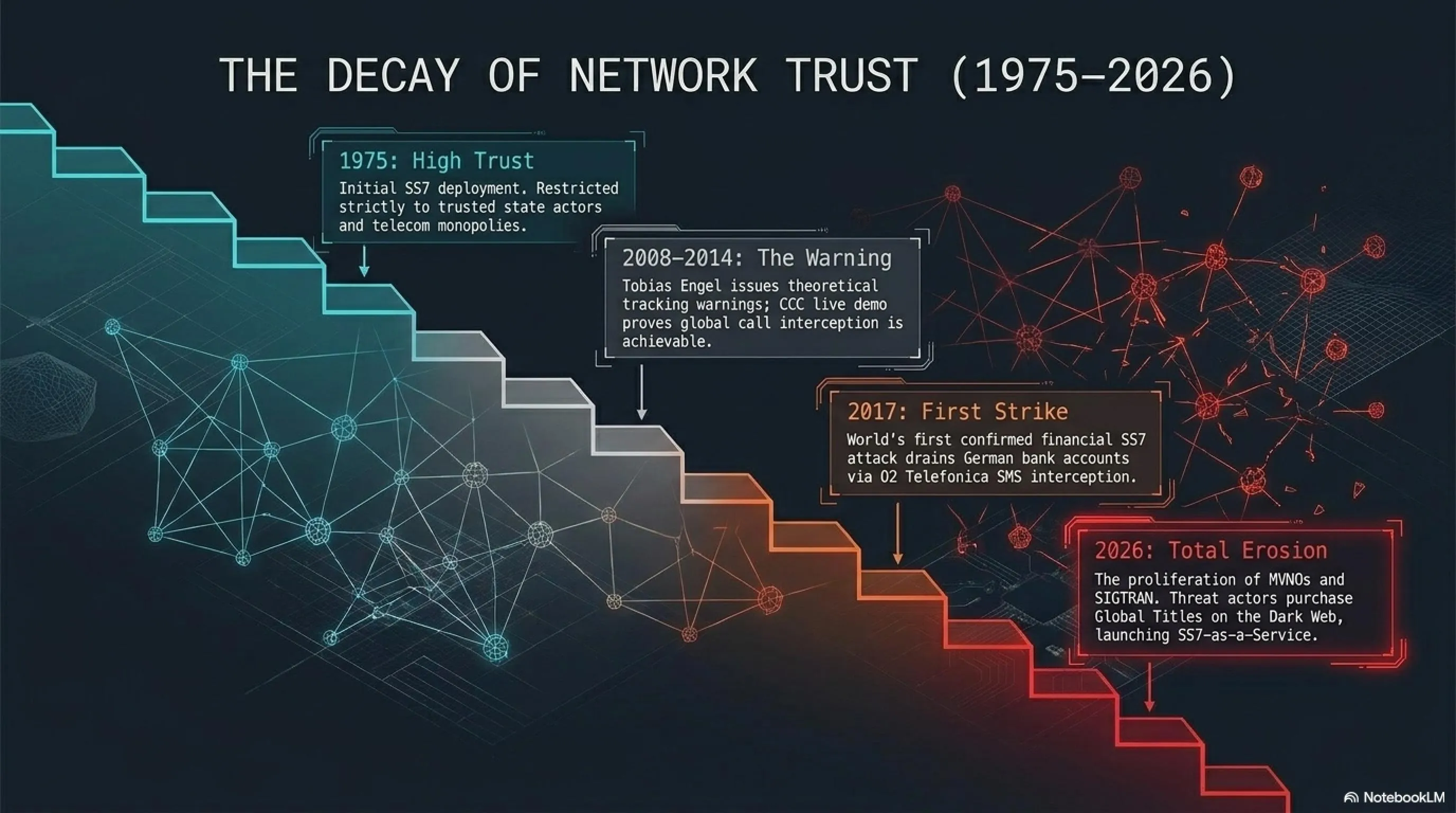

| 1975 | التطوير الأولي لبروتوكول SS7، والذي يعتمد بشكل كبير على الثقة المتبادلة بين الدول وشركات الاتصالات الاحتكارية. |

| 2008 | الباحث الأمني (توبياس إنجل) يصدر أول التحذيرات النظرية في مؤتمر CCC في ألمانيا بخصوص تتبع الموقع عبر بروتوكولات الإشارة. |

| 2014 | عرض حي ومرعب في مؤتمر Chaos Communication Congress يثبت للعالم أن اعتراض المكالمات العالمية ممكن عملياً وبسهولة. |

| 2017 | أول هجوم مالي مؤكد في العالم عبر SS7! قراصنة يستنزفون الحسابات المصرفية الألمانية عن طريق اعتراض رموز SMS 2FA. |

| 2026 | ظهور خدمات "SS7 كخدمة" (SS7-as-a-Service) على الويب المظلم (Dark Web)، مما يمنح القراصنة الهواة وصولاً على مستوى الدول إلى المصفوفة مقابل رسوم شهرية. |

اليوم، مع الانتشار الهائل لمشغلي الشبكات الافتراضية المحمولة (MVNOs) وبوابات الرسائل القصيرة الجماعية التابعة لجهات خارجية، تم تدمير جدران هذا النادي المغلق بالكامل. أصبحت الشبكة الآن مفتوحة لآلاف الكيانات الكبيرة والصغيرة على مستوى العالم. يمكن للقراصنة بسهولة شراء أو استئجار أو اختراق عقدة (Node) SS7 على شبكة الويب المظلم، والحصول على "اللقب العالمي" (Global Title)—وهو المفتاح الرئيسي لشبكة الاتصالات العالمية. باستخدام بروتوكولات التكيف الحديثة مثل SIGTRAN (التي تغلف أوامر SS7 القديمة عبر شبكات IP)، فإنهم يتنكرون كمشغلين شرعيين، ويبدأون في سلسلة من الدمار السيبراني.

2. تشريح مرحلة بمرحلة: كيف يخدع القراصنة مصفوفة الشبكة؟

دعونا نقوم بتصحيح (Debug) هذه الثغرة على طاولة عمل تيكن كراج في بيئة معزولة. إن استغلال البنية التحتية لـ SS7 ليس سحراً أسود؛ بل هو ببساطة تلاعب ذكي بأوامر الشبكة القياسية نفسها. تعتمد هذه الهجمات على مجموعة فرعية من الرسائل تسمى الجزء الخاص بتطبيقات الهاتف المحمول (MAP - Mobile Application Part). في الظروف العادية، تكون بروتوكولات MAP مسؤولة عن تحديث حالة المستخدم، وتحديد موقع الأجهزة للمكالمات الواردة، وإدارة عمليات الانتقال أثناء التجوال (Roaming) بين الدول.

🔧 تحليل تيكن: تنفيذ استغلال التوجيه (Routing Exploit)

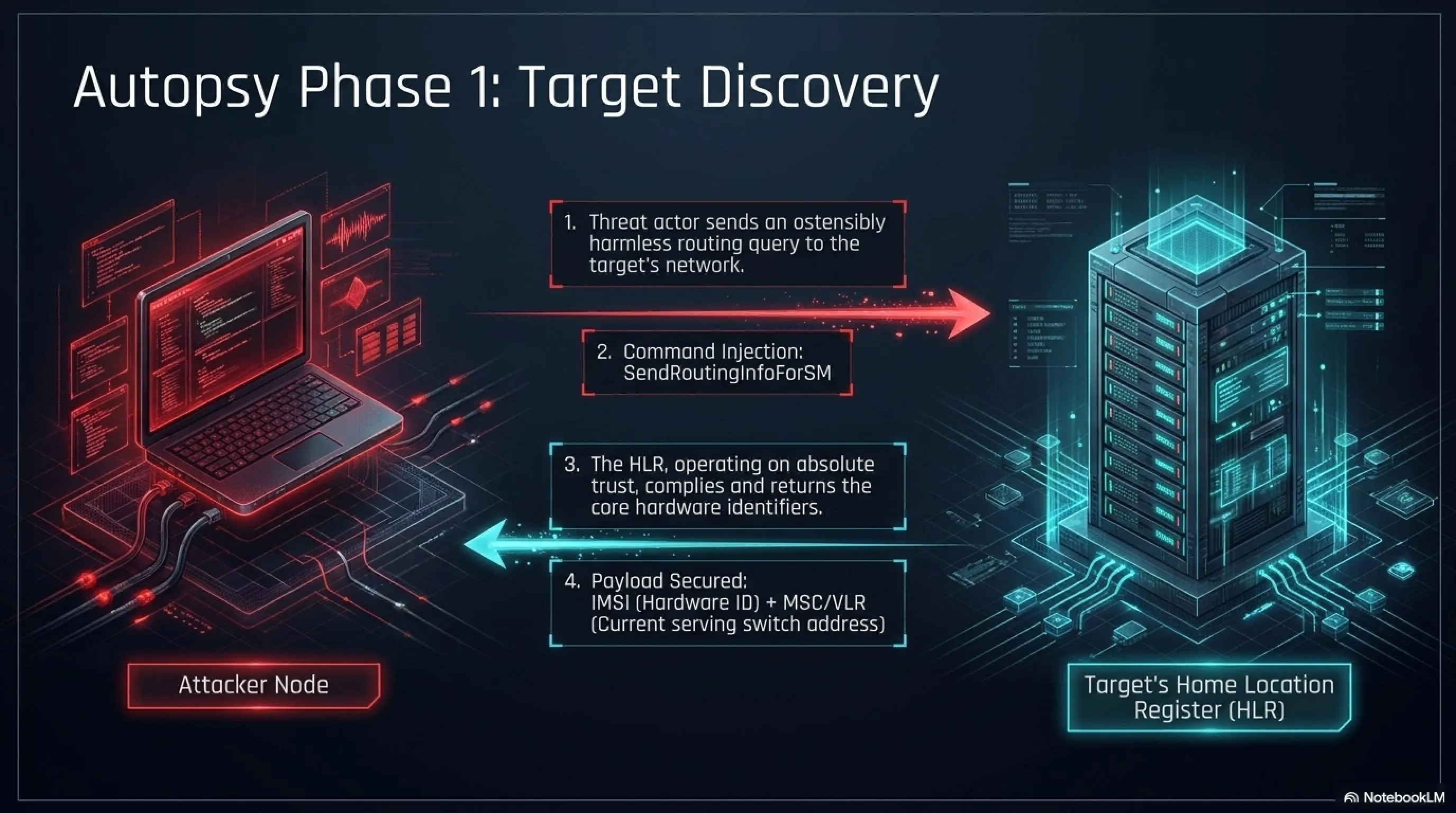

المرحلة الأولى (اكتشاف الهدف): يجب على المخترق أولاً تحديد محول الاتصالات (Switch) الذي يتصل به الهدف حالياً. يقوم بإرسال استعلام يبدو غير ضار يسمى SendRoutingInfoForSM إلى مسجل موقع الأجهزة الأساسي (HLR) الخاص بالهدف. تستجيب الشبكة بكل سرور، وتسلم المعرف الفريد للأجهزة الخاصة بشريحة SIM (IMSI) وعنوان المحول الحالي الذي يخدم الهاتف (MSC/VLR).

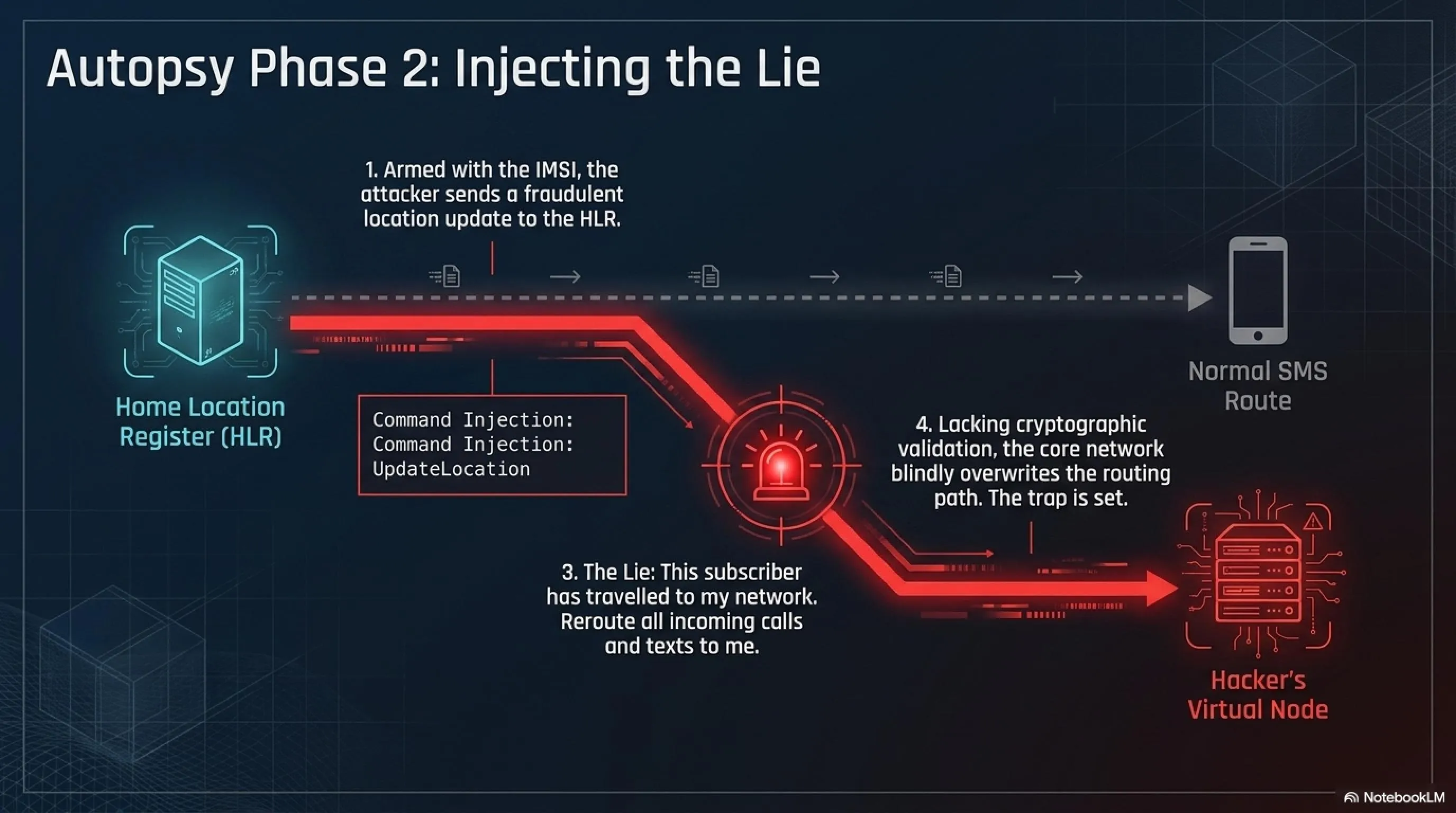

المرحلة الثانية (حقن الكذبة): مسلحاً بهذه البيانات الذهبية، يوجه المخترق الضربة القاضية: إرسال رسالة UpdateLocation إلى HLR الخاص بالهدف. هذه الرسالة تعلن كذباً: "المشترك الخاص بك الذي يحمل هذا الـ IMSI قد سافر للتو إلى شبكتي. يرجى تحديث مسار التوجيه الخاص به لجميع المكالمات والرسائل النصية الواردة!" ولعدم وجود تحقق تشفيري، تقبل الشبكة الأساسية التحديث بشكل أعمى.

3. اختراق رموز 2FA البنكية وتليجرام: عندما تُختطف رسائلك في الهواء

يُعد التخريب الكامل للهويات الرقمية وسرقتها عبر اعتراض رسائل المصادقة الثنائية (SMS 2FA) أحد أكثر التطبيقات تدميراً وتسليحاً لاستغلال SS7 في الاقتصاد الرقمي اليوم. تعتمد البنوك في منطقة الخليج والشرق الأوسط، وبورصات العملات المشفرة في دبي، وتطبيقات المراسلة الآمنة مثل Telegram و WhatsApp بشكل كبير على رسالة نصية بسيطة للتحقق من هويتك. ومع ذلك، وكما لاحظنا في المرحلة السابقة، نجح المخترق بالفعل في إبلاغ مصفوفة الشبكة (HLR) بأنك تتجول في شبكته الوهمية.

عندما تقوم أنت (أو المخترق) ببدء طلب تسجيل الدخول إلى منصة تداول، يقوم خادم المنصة بإرسال رسالة نصية قصيرة تحتوي على كلمة المرور لمرة واحدة (OTP) إلى رقم هاتفك. تدخل هذه الرسالة إلى شبكة الاتصالات الأصلية. يتحقق محول الاتصالات من قاعدة بيانات HLR ويكتشف أن مسار التوجيه للرسالة القصيرة الخاصة بك قد تم تحديثه إلى عقدة الشبكة الافتراضية الخاصة بالمخترق. ونتيجة لذلك، فإن الرسالة النصية لا تضيء شاشة هاتفك الذكي أبداً. بدلاً من ذلك، يتم توجيهها مباشرة إلى لوحة تحكم المخترق على الويب المظلم. يقوم بإدخال الرمز، وفي جزء من الثانية، يسيطر بالكامل على أصولك أو حساباتك.

⚔️ ساحة المعركة الأمنية: نظام SMS 2FA مقابل تطبيقات المصادقة

❌ نظام الرسائل القصيرة (SMS 2FA)

- ضعيف تماماً أمام استغلال توجيه SS7 والاعتراض على مستوى الشبكة.

- مخاطر عالية جداً للتعرض لهجمات استبدال شريحة الاتصال (SIM Swapping) عبر الهندسة الاجتماعية.

- يعتمد على تغطية الشبكة الخلوية ووقت تشغيل الاتصالات.

- يتم نقل البيانات كنص غير مشفر (Plaintext) بين أبراج الاتصالات.

✅ تطبيقات المصادقة (TOTP)

- تعمل دون اتصال بالإنترنت تماماً، ومعزولة وظيفياً عن شبكة SS7.

- تقوم بإنشاء كلمات مرور تعتمد على الوقت (TOTP) تنتهي صلاحيتها كل 30 ثانية.

- محمية محلياً بواسطة أجهزة الاستشعار البيومترية للجهاز (بصمة الوجه / بصمة الإصبع).

- غير قابلة للاعتراض في طبقة الشبكة لأن الخوارزميات تتم معالجتها محلياً على الجهاز.

الجانب الأكثر رعباً الذي تمت ملاحظته خلال دراسات الحالة في تيكن كراج هو أنه في حالات الاحتيال المالي المتقدم، يستخدم القراصنة هجمات هجينة. يقومون في البداية بحصد اسم المستخدم وكلمة المرور الخاصة بالخدمات المصرفية عبر الإنترنت من خلال حملات التصيد الاحتيالي (Phishing) المعقدة أو البرامج الضارة على الهاتف. بعد ذلك، لتجاوز الرمز الديناميكي (OTP)، يستفيدون من البنية التحتية لـ SS7. أنت تظل غافلاً تماماً عن الاختراق حتى تتلقى إشعاراً بسحب الأموال—على افتراض أن المخترق لم يقم بتوجيه هذا الإشعار أيضاً إلى خادمه الخاص!

4. التتبع الخلوي (Cellular Tracking): الظل الذي يرافقك خطوة بخطوة

هل تعتقد أن إيقاف تشغيل نظام تحديد المواقع (GPS) في هاتفك الذكي يجعلك غير قابل للتتبع؟ في عالم SS7 المظلم، لا يهم زر الـ GPS الخاص بك على الإطلاق. طالما أن جهازك قيد التشغيل ويتواصل مع برج خلوي (Cell Tower)، فإن مصفوفة الشبكة تعرف بالضبط النطاق الجغرافي الذي تتواجد فيه. وإذا كانت الشبكة تعرف ذلك، فإن القرصان المتصل بعقدة SS7 يعرف ذلك أيضاً.

يتم تنفيذ تقنية تتبع الموقع الجغرافي (Geolocation Tracking) داخل هذا البروتوكول عن طريق إرسال استعلام يُسمى ProvideSubscriberInfo (PSI) أو AnyTimeInterrogation (ATI). يرسل المهاجم هذا الاستعلام إلى HLR الخاص بشبكتك، ويسأل أساساً: "أين يوجد المشترك صاحب هذا الرقم الآن؟". تستجيب الشبكة، مع الحفاظ على ثقتها العمياء، بتوفير هوية الخلية العالمية (Cell Global Identity - CGI). هذا المعرف هو الرمز الدقيق والفريد للبرج الخلوي الذي يتصل به هاتفك حالياً.

📊 تحليل تيكن: دقة التتبع عبر الأبراج الخلوية (Cell ID Triangulation)

المراكز الحضرية الكبرى (المدن)

تحت 50 إلى 200 متردقة عالية جداً بسبب الكثافة الهائلة للأبراج الخلوية.

الضواحي والمناطق السكنية

500 متر إلى 1.5 كيلومتردقة متوسطة، تكفي لتحديد حي سكني معين.

الطرق السريعة والمناطق الريفية

3 إلى 10 كيلومتراتدقة منخفضة بسبب المسافات الشاسعة بين الأبراج.

بمجرد أن يؤمن المخترق رمز Cell ID، يقوم بمقاطعته بسلاسة مع قواعد البيانات مفتوحة المصدر (مثل OpenCelliD) أو واجهات برمجة تطبيقات (APIs) تحديد الموقع الجغرافي التجارية لاستخراج إحداثيات الطول والعرض الدقيقة للبرج على الخريطة. نظراً لأن هذه العملية تحدث بالكامل على مستوى البنية التحتية (الطبقة 3 من نموذج OSI)، فلن تظهر أي أيقونات تحذير أو إشعارات على شاشة هاتفك الذكي. أنت تخضع للمراقبة بصمت تام.

تستخدم وكالات الاستخبارات، ومجموعات التهديد المتقدمة (APT) المدعومة من الدول، وعصابات الجريمة المنظمة عالمياً هذه المنهجية لتتبع الأهداف في الوقت الفعلي. هذه التقنية لا تتطلب نشر برامج تجسس معقدة بملايين الدولارات مثل Pegasus؛ يوفر SS7 بشكل أصلي هذه القدرة لأي شخص يمتلك مفاتيح شبكة الإشارات.

5. استراتيجية الدفاع من تيكن كراج: كيف تحصن اتصالاتك ضد SS7؟

الآن بعد أن كشفنا عن الجروح الغائرة داخل البنية التحتية لـ SS7 وشهدنا كيف يمكن لاستغلال توجيه بسيط أن يمزق مصفوفتنا لهويتنا الرقمية، يطرح السؤال النهائي نفسه: هل يجب علينا رمي هواتفنا الذكية في المحيط؟ في تيكن كراج، نحن ندعو إلى التحصين السيبراني (Armor Plating) بدلاً من الاستسلام. نظراً لأنك كمستخدم نهائي، لا تملك أي سيطرة إدارية على الخوادم الأساسية للاتصالات (إشارات الطبقة 3)، فإن استراتيجية البقاء الوحيدة القابلة للتطبيق هي ترحيل أمانك إلى طبقة التطبيقات عبر التشفير من طرف إلى طرف (E2EE).

🛡️ إرشادات التحصين السيبراني ضد استغلالات SS7

- القضاء على SMS 2FA تماماً: قم بالوصول إلى إعدادات الأمان الخاصة بتطبيقاتك المصرفية، وبورصات العملات المشفرة، وتليجرام، وتويتر، و Gmail فوراً. قم بتعطيل المصادقة الثنائية المستندة إلى الرسائل القصيرة واربط حساباتك بتطبيقات المصادقة (TOTP) (مثل Google Authenticator أو Authy) أو مفاتيح الأجهزة الفعلية (مثل YubiKey).

- الانتقال من المكالمات الخلوية إلى VoIP: بالنسبة للاتصالات الحساسة والسرية والشركات، ارفض تماماً استخدام التوجيه الصوتي الخلوي القياسي (GSM/VoLTE). استخدم حصرياً برامج المراسلة التي تفرض تشفيراً صارماً من طرف إلى طرف (مثل Signal أو WhatsApp). في هذا السيناريو، حتى لو اعترض المهاجم حركة المرور الخاصة بك، فإنه لن يلتقط سوى حزم بيانات مشفرة وغير قابلة للقراءة.

- مراجعة وتعطيل إعادة توجيه المكالمات: اطلب رموز MMI

*#21#أو*#62#على جهازك للتحقق مما إذا كانت مكالماتك يتم تحويلها خلسة إلى رقم غير معروف. لتحييد ومسح جميع التحويلات النشطة، قم بتنفيذ الأمر##002#. - استخدام شرائح الاتصال المعزولة (Burner SIMs): إذا أُجبرت على استخدام الرسائل القصيرة للأنظمة المصرفية القديمة، فاحصل على بطاقة SIM مخصصة ومعزولة للغاية. يجب أن يظل هذا الرقم سراً دقيقاً بينك وبين بنكك. لا تربط أبدًا شريحة Burner SIM هذه بملفات تعريف الوسائط الاجتماعية العامة.

تنتقل صناعة الاتصالات العالمية بنشاط نحو بنيات شبكات الجيل الخامس المستقلة (5G Standalone)، والتي تهدف إلى استبدال SS7 بالكامل ببروتوكولات أكثر أماناً تعتمد على IP مثل HTTP/2 مع تشفير TLS و Diameter. ومع ذلك، طالما ظلت شبكات الجيل الثاني والثالث القديمة تعمل من أجل التوافق مع الإصدارات السابقة، وتستمر شركات الاتصالات في الاعتماد على جسور SS7 المترابطة، فإن هذا الظل المشؤوم سيستمر فوق شبكات الاتصالات في الشرق الأوسط والعالم.

🏷️ الملف الكامل: تاريخ الثغرات والاحتيال السيبراني

لفهم مصفوفة التهديدات الحديثة بالكامل، راجع تحليلات تيكن كراج السابقة:

❓ تصحيح أخطاء المستخدم (FAQ)

1. هل سيمنع استخدام VPN تتبعي عبر SS7؟

لا. تقوم شبكة VPN بتشفير حركة مرور الإنترنت الخاصة بك (طبقة البيانات) فقط. تحدث هجمات SS7 على مستوى البنية التحتية للاتصالات (طبقة الإشارات بين الأبراج الخلوية). لذلك، توفر شبكة VPN حماية صفرية ضد تتبع معرف الخلية (Cell ID) أو اعتراض الرسائل القصيرة.

2. هل يمكن لمشغلي شبكات الجوال حجب هجمات التوجيه هذه تماماً؟

يمكن للمشغلين التخفيف من المخاطر بشكل كبير من خلال نشر جدران حماية SS7 المتقدمة لتصفية رسائل التحكم المشبوهة (مثل 'UpdateLocation' التي تنشأ من شبكة أجنبية غير منطقية). ومع ذلك، ونظراً للطبيعة المفتوحة والقابلة للتشغيل البيني للبروتوكول العالمي، يظل تحقيق الأمان بنسبة 100٪ في طبقة الشبكة مستحيلاً من الناحية العملية.

3. ماذا أفعل إذا تم اختراق حسابي على تليجرام عبر اعتراض الرسائل القصيرة؟

إذا لاحظت وصولاً غير مصرح به، انتقل فوراً إلى الإعدادات > الأجهزة وقم بـ "إنهاء" جميع الجلسات النشطة غير المألوفة. مباشرة بعد ذلك، قم بتمكين التحقق بخطوتين (كلمة مرور السحابة). هذا يضمن أنه حتى لو اعترض المخترق رمز SMS الخاص بك مرة أخرى، فلن يتمكن من تجاوز كلمة مرور السحابة المخصصة.

2. الأبحاث الأكاديمية حول ثغرات بروتوكولات MAP و SIGTRAN

3. الوثائق الرسمية لقطاع تقييس الاتصالات (ITU-T) حول بنية نظام الإشارات رقم 7

4. تحذيرات المركز الوطني للأمن السيبراني (NCSC) بشأن مخاطر SMS 2FA

5. تقارير مختبر المواطن (Citizen Lab) الأخيرة التي تفصل إساءة استخدام بروتوكول الإشارات

6. فريق أبحاث الأمن السيبراني في تيكن كراج (2026)